GPO Überwachungsrichtlinie wird nicht richtig angewendet

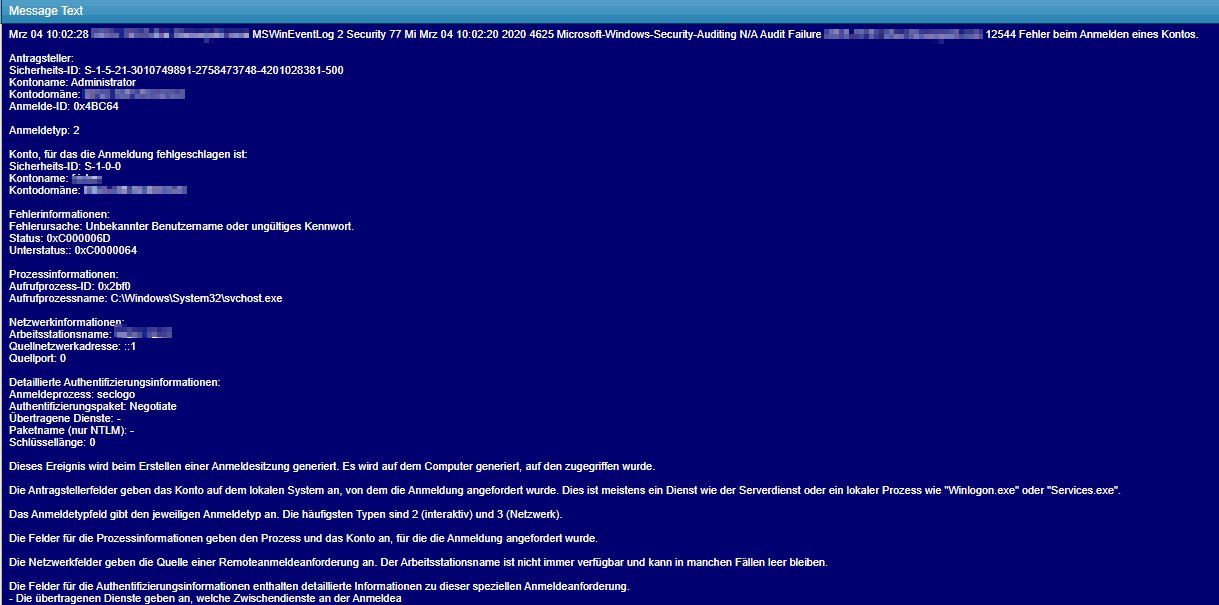

ich habe das Problem, dass wenn ich eine GPO konfiguriere, welche mir die fehlgeschlagenen Anmeldungen an Systemen (in der Domäne mit Domänenaccounts) anzeiegn soll, wird die Richtlinie einfach nicht richtig übernommen:

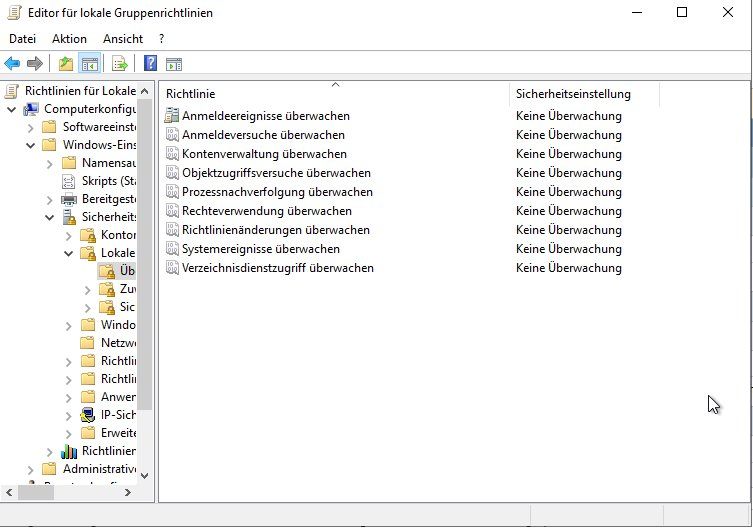

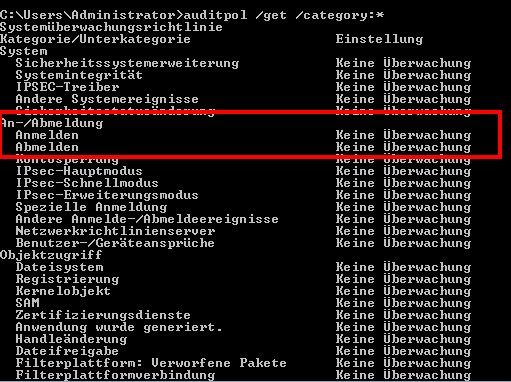

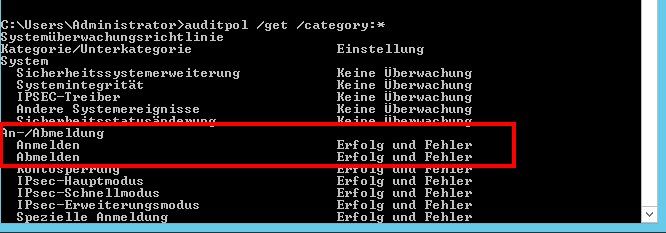

Bild von der lokalten Gpedit Anzeige

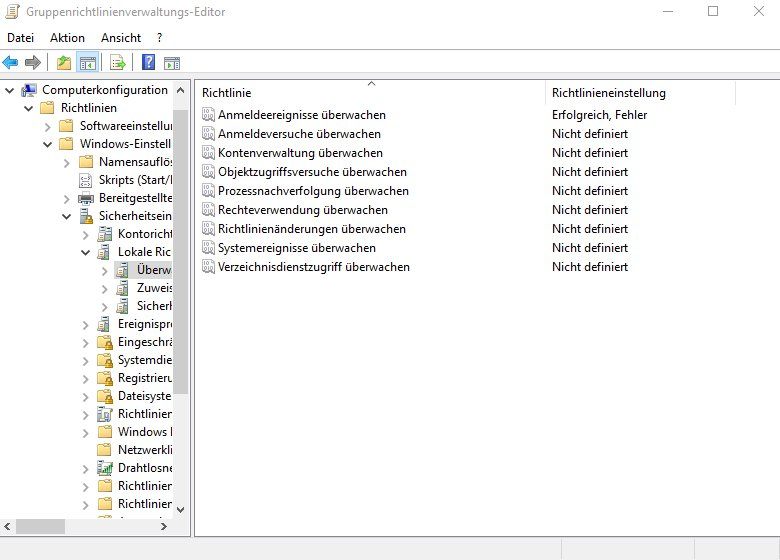

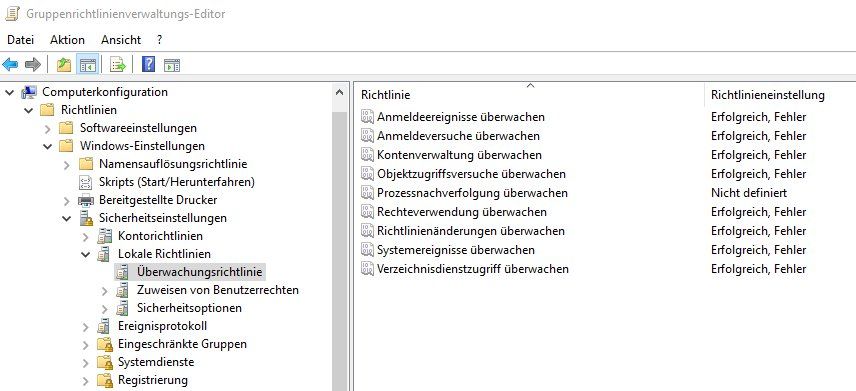

Hier die Einstellungen der GPO

k.a. ob er mir in der lokalen Richtlinie das richtige Ergebnis anzeigen müsste. Aber es funktioniert leider auch nicht

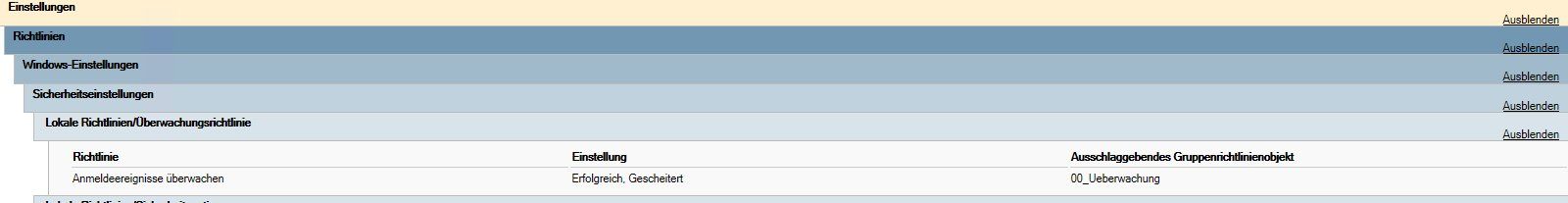

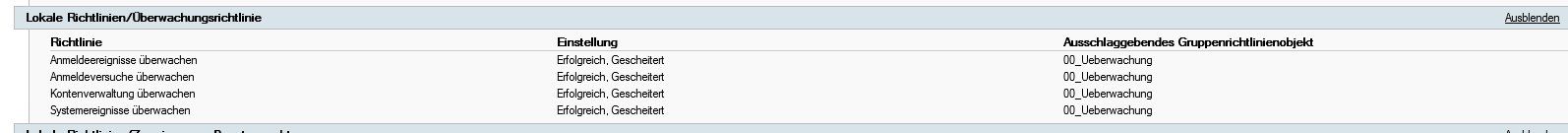

Und hier noch ein Bild aus dem GPResult /Scope Computer

Ich steh glaube ich momentan auf dem Schlauch.

PS: Wenn ich es in der lokalen Richtlinie setze und die GPO weglasse, dann funktioniert die Einstellung

Danke im Voraus!

Content-ID: 554109

Url: https://administrator.de/forum/gpo-ueberwachungsrichtlinie-wird-nicht-richtig-angewendet-554109.html

Ausgedruckt am: 18.07.2025 um 02:07 Uhr

- Kommentarübersicht - Bitte anmelden

- Internen Kommentar-Link kopieren

- Externen Kommentar-Link kopieren

- Zum Anfang der Kommentare

https://administrator.de/forum/gpo-ueberwachungsrichtlinie-wird-nicht-richtig-angewendet-554109.html#comment-1432110

[content:554109#1432110]

- Internen Kommentar-Link kopieren

- Externen Kommentar-Link kopieren

- Zum Anfang der Kommentare

https://administrator.de/forum/gpo-ueberwachungsrichtlinie-wird-nicht-richtig-angewendet-554109.html#comment-1432121

[content:554109#1432121]

zeigt keine Fehler und wie im letzten Bild zu sehen erkennt er sie und wendet sie auch an...

- Internen Kommentar-Link kopieren

- Externen Kommentar-Link kopieren

- Zum Anfang der Kommentare

https://administrator.de/forum/gpo-ueberwachungsrichtlinie-wird-nicht-richtig-angewendet-554109.html#comment-1432143

[content:554109#1432143]

fehlgeschlagene Anmeldungen von Domänen-Konten werden auf DCs protokolliert. Und zwar genau jenem DC, welcher gerade die Anmeldung verarbeitet hat. Also muss solch eine Richtlinie auf die Domäne angewendet werden, nicht die Member-Computer. Auf Member-Computer nur dann, wenn Du die Anmeldungen von lokalen Konten überwachen willst.

E.

- Internen Kommentar-Link kopieren

- Externen Kommentar-Link kopieren

- Zum Anfang der Kommentare

https://administrator.de/forum/gpo-ueberwachungsrichtlinie-wird-nicht-richtig-angewendet-554109.html#comment-1432149

[content:554109#1432149]

Und mach Dir bitte klar, dass der lokale gpedit.msc nicht dazu da ist, anzuzeigen, welche GPOs gelten. Das Ding sieht die Domänenrichtlinine nicht, sondern nur, was Du lokal einstellst. [ja, es gibt Ausnahmen: manchmal sind Dinge ausgegraut, wenn die Domänen-GPOs etwas vorgeben und der lokale Editor dieses nicht überschreiben kann]

Zum Anzeigen nimm

gpresult /h %temp%\result.html & %temp%\result.html- Internen Kommentar-Link kopieren

- Externen Kommentar-Link kopieren

- Zum Anfang der Kommentare

https://administrator.de/forum/gpo-ueberwachungsrichtlinie-wird-nicht-richtig-angewendet-554109.html#comment-1432161

[content:554109#1432161]

Trotzdem danke.

- Internen Kommentar-Link kopieren

- Externen Kommentar-Link kopieren

- Zum Anfang der Kommentare

https://administrator.de/forum/gpo-ueberwachungsrichtlinie-wird-nicht-richtig-angewendet-554109.html#comment-1432168

[content:554109#1432168]

- Internen Kommentar-Link kopieren

- Externen Kommentar-Link kopieren

- Zum Anfang der Kommentare

https://administrator.de/forum/gpo-ueberwachungsrichtlinie-wird-nicht-richtig-angewendet-554109.html#comment-1432162

[content:554109#1432162]

- Internen Kommentar-Link kopieren

- Externen Kommentar-Link kopieren

- Zum Anfang der Kommentare

https://administrator.de/forum/gpo-ueberwachungsrichtlinie-wird-nicht-richtig-angewendet-554109.html#comment-1432174

[content:554109#1432174]

Ah ok sowas dachte ich mir schon... In der Default Domain Policy (nein die habe ich natürlich nicht angepasst)

Habe geschrieben, dass diese betreffende GPO auf die Domäne wirken muss. (effektiver "Gewinner")

Was heißt "passig"?

- Internen Kommentar-Link kopieren

- Externen Kommentar-Link kopieren

- Zum Anfang der Kommentare

https://administrator.de/forum/gpo-ueberwachungsrichtlinie-wird-nicht-richtig-angewendet-554109.html#comment-1432219

[content:554109#1432219]

Ah ok sowas dachte ich mir schon... In der Default Domain Policy (nein die habe ich natürlich nicht angepasst)

Was heißt "passig"?

In dem Kontext heißt es, dass dort die entsprechenden Einträge gesetzt sind.

Wird auch mittels gpresult angezeigt

- Internen Kommentar-Link kopieren

- Externen Kommentar-Link kopieren

- Zum Anfang der Kommentare

https://administrator.de/forum/gpo-ueberwachungsrichtlinie-wird-nicht-richtig-angewendet-554109.html#comment-1432230

[content:554109#1432230]

- Internen Kommentar-Link kopieren

- Externen Kommentar-Link kopieren

- Zum Anfang der Kommentare

https://administrator.de/forum/gpo-ueberwachungsrichtlinie-wird-nicht-richtig-angewendet-554109.html#comment-1432235

[content:554109#1432235]

- Internen Kommentar-Link kopieren

- Externen Kommentar-Link kopieren

- Zum Anfang der Kommentare

https://administrator.de/forum/gpo-ueberwachungsrichtlinie-wird-nicht-richtig-angewendet-554109.html#comment-1432328

[content:554109#1432328]

Das widerspricht doch der Aussage, dass Logs von Domänenkonten nur auf den DCs gespeichert werden, oder?

VG

und danke für die Hilfe.

- Internen Kommentar-Link kopieren

- Externen Kommentar-Link kopieren

- Zum Anfang der Kommentare

https://administrator.de/forum/gpo-ueberwachungsrichtlinie-wird-nicht-richtig-angewendet-554109.html#comment-1432332

[content:554109#1432332]

Ja eigentlich nicht, aber dass was gpedit anzeigt stimmt ja augenscheinlich, denn die Anmeldungen werden ja nicht geloggt.

- Internen Kommentar-Link kopieren

- Externen Kommentar-Link kopieren

- Zum Anfang der Kommentare

https://administrator.de/forum/gpo-ueberwachungsrichtlinie-wird-nicht-richtig-angewendet-554109.html#comment-1432341

[content:554109#1432341]

- Internen Kommentar-Link kopieren

- Externen Kommentar-Link kopieren

- Zum Anfang der Kommentare

https://administrator.de/forum/gpo-ueberwachungsrichtlinie-wird-nicht-richtig-angewendet-554109.html#comment-1432344

[content:554109#1432344]

hmm, also das Konto gibt es in der Domäne. Oder versucht er nach der fehlgeschlagenen Anmeldung sich noch lokal anzumelden und daher die S-1-0-0?

Ja ich weiß ja das du recht hast. Aber was bei gpresult rauskommt ist das wie es sein soll. Es funktioniert halt nur nicht. Die Einstellungen werden aus der richtigen GPO gelesen und angewendet. Aber es geht halt nicht...

- Internen Kommentar-Link kopieren

- Externen Kommentar-Link kopieren

- Zum Anfang der Kommentare

https://administrator.de/forum/gpo-ueberwachungsrichtlinie-wird-nicht-richtig-angewendet-554109.html#comment-1432369

[content:554109#1432369]

- Internen Kommentar-Link kopieren

- Externen Kommentar-Link kopieren

- Zum Anfang der Kommentare

https://administrator.de/forum/gpo-ueberwachungsrichtlinie-wird-nicht-richtig-angewendet-554109.html#comment-1432388

[content:554109#1432388]

Ja hab ich jetzt gemacht. Einstellungen werden als übernommen angezeigt (aus der gpo) Aber nichts passiert.

Mir ist grad aufgefallen dass mir die Quelle " Microsoft Windows Security Auditing" als Quelle im Eventlog fehlt... Kann das was mit der Domänenfunktionsebene" zutun haben? Die ist nämlich noch auf 2008...

Hatte grad zum testen ne neue Domäne aufgesetzt und da funktionieren die GPO-Einstellungen wie gewünscht

EDIT:

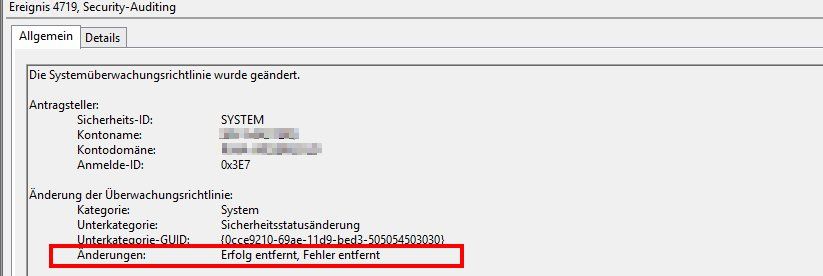

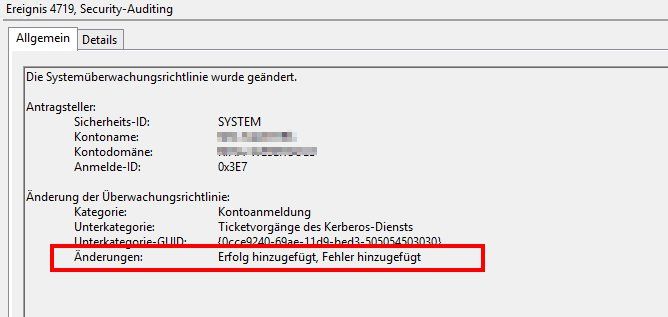

hier noch 2 Screenshots

Livedomäne

- Internen Kommentar-Link kopieren

- Externen Kommentar-Link kopieren

- Zum Anfang der Kommentare

https://administrator.de/forum/gpo-ueberwachungsrichtlinie-wird-nicht-richtig-angewendet-554109.html#comment-1432401

[content:554109#1432401]

- Internen Kommentar-Link kopieren

- Externen Kommentar-Link kopieren

- Zum Anfang der Kommentare

https://administrator.de/forum/gpo-ueberwachungsrichtlinie-wird-nicht-richtig-angewendet-554109.html#comment-1432405

[content:554109#1432405]

Du musst die Überwachungsrichtlinie auch auf die DCs anwenden - die sind in einer eigenen OU!

ja hab ich. wird doch bei gpresult angezeigt das sie wirkt

EDIT:

Also nochmal getestet und alle Einstellungen aus den GPOs rausgenommen. gpupdate /force auf dem DC gemacht. Alle Einstellungen sind weg. Dann per gpedit.msc die Einstellungen lokal gesetzt und sie funktionieren sofort.

Woran kann es liegen?????

Sonst greifen gpos bei uns problemlos nur bei der Überwachungsrichtlinie nicht.

EDIT EDIT:

Habe den fEhler eingrenzen können. Sobald die Default Domain Policy wirkt, werden die Einstellungen rausgeschmissen obwohl, in der Default keine Einstellungen diesbezüglich vorhanden sind. Gibt es Einstellungen die eine Überwachung "verbieten" bzw "verhinden können?

Hier die Einstellungen:

Gruppenrichtlinienverwaltung

Pfad für Einstellungen:

Erklärung

Schließen

Für diese Einstellung ist keine Erklärung vorhanden.

Unterstützt auf:

Nicht verfügbar

Default Domain Policy

Daten ermittelt am: 05.03.2020 11:08:37 Alle ausblenden

AllgemeinAusblenden

DetailsAusblenden

Domäne domäne.com

Besitzer domäne\Domänen-Admins

Erstellt 04.04.2014 10:42:26

Geändert 05.03.2020 10:47:02

Benutzerrevisionen 0 (AD), 0 (SYSVOL)

Computerrevisionen 158 (AD), 158 (SYSVOL)

Eindeutige ID {31B2F340-016D-11D2-945F-00C04FB984F9}

GPO-Status Aktiviert

VerknüpfungenAusblenden

Standort Erzwungen Verknüpfungsstatus Pfad

domäne Nein Aktiviert domäne.com

Die Liste enthält Verknüpfungen zur Domäne des Gruppenrichtlinienobjekts.

SicherheitsfilterungAusblenden

Die Einstellungen dieses Gruppenrichtlinienobjekts können nur auf folgenden Gruppen, Benutzer und Computer angewendet werden:Name

NT-AUTORITÄT\Authentifizierte Benutzer

domäne\Domänencomputer

DelegierungAusblenden

Folgende Gruppen und Benutzer haben die angegebene Berechtigung für das GruppenrichtlinienobjektName Zulässige Berechtigungen Geerbt

NT-AUTORITÄT\Authentifizierte Benutzer Lesen (durch Sicherheitsfilterung) Nein

NT-AUTORITÄT\DOMÄNENCONTROLLER DER ORGANISATION Lesen Nein

NT-AUTORITÄT\SYSTEM Einstellungen bearbeiten, löschen, Sicherheit ändern Nein

Domäne\Domänencomputer Lesen (durch Sicherheitsfilterung) Nein

Computerkonfiguration (Aktiviert)Ausblenden

RichtlinienAusblenden

Windows-EinstellungenAusblenden

SicherheitseinstellungenAusblenden

Kontorichtlinien/KennwortrichtlinienAusblenden

Richtlinie Einstellung

Kennwort muss Komplexitätsvoraussetzungen entsprechen Aktiviert

Kennwortchronik erzwingen\ngespeicherte Kennwörter 0 gespeicherte Kennwörter

Kennwörter mit umkehrbarer Verschlüsselung speichern Deaktiviert

Maximales Kennwortalter 0 Tage

Minimale Kennwortlänge 8 Zeichen

Minimales Kennwortalter 0 Tage

Kontorichtlinien/KontosperrungsrichtlinienAusblenden

Richtlinie Einstellung

Kontensperrungsschwelle 0 ungültige Anmeldeversuche

Kontorichtlinien/Kerberos-RichtlinieAusblenden

Richtlinie Einstellung

Benutzeranmeldeeinschränkungen erzwingen Aktiviert

Max. Gültigkeitsdauer des Benutzertickets 10 Stunden

Max. Gültigkeitsdauer des Diensttickets 600 Minuten

Max. Toleranz für die Synchronisation des Computertakts 5 Minuten

Max. Zeitraum, in dem ein Benutzerticket erneuert werden kann 7 Tage

Lokale Richtlinien/Zuweisen von BenutzerrechtenAusblenden

Richtlinie Einstellung

Ändern der Systemzeit Domäne\Domänen-Benutzer

Lokale Richtlinien/SicherheitsoptionenAusblenden

NetzwerksicherheitAusblenden

Richtlinie Einstellung

Netzwerksicherheit: Abmeldung nach Ablauf der Anmeldezeit erzwingen Deaktiviert

Netzwerksicherheit: Keine LAN Manager-Hashwerte für nächste Kennwortänderung speichern Aktiviert

NetzwerkzugriffAusblenden

Richtlinie Einstellung

Netzwerkzugriff: Anonyme SID-/Namensübersetzung zulassen Deaktiviert

Richtlinien öffentlicher Schlüssel/Verschlüsselndes DateisystemAusblenden

ZertifikateAusblenden

Ausgestellt für Ausgestellt von Ablaufdatum Beabsichtigte Zwecke

administrator administrator 11.03.2114 09:48:37 Dateiwiederherstellung

Starten Sie den lokalen Gruppenrichtlinienobjekt-Editor, wenn Sie weitere Informationen zu bestimmten Einstellungen wünschen.

Richtlinien für SoftwareeinschränkungAusblenden

Erzwingen

Richtlinie Einstellung

Richtlinien für Softwareeinschränkung anwenden auf Alle Softwaredateien außer -bibliotheken (z. B. DLLs)

Richtlinien für Softwareeinschränkung auf folgende Benutzer anwenden Alle Benutzer

Beim Anwenden von Richtlinien für Softwareeinschränkungen Zertifikatregeln ignorieren

Designierte Dateitypen

Dateierweiterung Dateityp

ADE ADE-Datei

ADP ADP-Datei

BAS BAS-Datei

BAT Windows-Batchdatei

CHM Kompilierte HTML-Hilfedatei

CMD Windows-Befehlsskript

COM MS-DOS-Anwendung

CPL Systemsteuerungselement

CRT Sicherheitszertifikat

EXE Anwendung

HLP Hilfedatei

HTA HTML-Anwendung

INF Setup-Informationen

INS INS-Datei

ISP ISP-Datei

LNK Verknüpfung

MDB MDB-Datei

MDE MDE-Datei

MSC Microsoft Common Console-Dokument

MSI Windows Installer-Paket

MSP Windows Installer-Patch

MST MST-Datei

OCX ActiveX-Steuerelement

PCD PCD-Datei

PIF Verknüpfung mit MS-DOS Programm

REG Registrierungseinträge

SCR Bildschirmschoner

SHS SHS-Datei

URL Internetverknüpfung

VB VB-Datei

WSC Windows Script Component

Vertrauenswürdige Herausgeber

Verwaltung von vertrauenswürdigen Herausgebern Alle Administratoren und Benutzer sind berechtigt, eigene "Vertrauenswürdige Herausgeber" zu verwalten

Zertifikatverifizierung Keine

Richtlinien für Softwareeinschränkung/SicherheitsstufenAusblenden

Richtlinie Einstellung

Standard-Sicherheitsstufe Nicht eingeschränkt

Richtlinien für Softwareeinschränkung/Zusätzliche RegelnAusblenden

PfadregelnAusblenden

%HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\SystemRoot%

Sicherheitsstufe Nicht eingeschränkt

Beschreibung

Zuletzt geändert 30.08.2017 09:16:25

%HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\ProgramFilesDir%

Sicherheitsstufe Nicht eingeschränkt

Beschreibung

Zuletzt geändert 30.08.2017 09:16:25

Administrative VorlagenAusblenden

Richtliniendefinitionen (ADMX-Dateien) wurden aus dem zentralen Speicher abgerufen.System/AnmeldenAusblenden

Richtlinie Einstellung Kommentar

Beim Neustart des Computers und bei der Anmeldung immer auf das Netzwerk warten Aktiviert

Standarddomäne für die Anmeldung zuweisen Aktiviert

Standardanmeldedomäne: Domäne.com

Domänennamen eingeben

Windows-Komponenten/Internet Explorer/InternetsystemsteuerungAusblenden

Richtlinie Einstellung Kommentar

Ignorieren von Zertifikatfehlern verhindern Deaktiviert

EinstellungenAusblenden

SystemsteuerungseinstellungenAusblenden

DiensteAusblenden

Dienst (Name: RemoteRegistry)Ausblenden

RemoteRegistry (Reihenfolge: 1)Ausblenden

AllgemeinAusblenden

Dienstname RemoteRegistry

Aktion Dienst starten

Starttyp: Automatisch

Wartezeit bei gesperrtem Dienst: 30 Sekunden

DienstkontoDienst anmelden als: Keine Änderung

WiederherstellungErster Fehler: Keine Änderung

Zweiter Fehler: Keine Änderung

Weitere Fehler: Keine Änderung

GemeinsamAusblenden

OptionenBei Fehler keine Elemente mehr für diese Erweiterung verarbeiten Nein

Nur einmalig anwenden Nein

Benutzerkonfiguration (Aktiviert)Ausblenden

Keine Einstellungen definiert

- Internen Kommentar-Link kopieren

- Externen Kommentar-Link kopieren

- Zum Anfang der Kommentare

https://administrator.de/forum/gpo-ueberwachungsrichtlinie-wird-nicht-richtig-angewendet-554109.html#comment-1432471

[content:554109#1432471]

- Internen Kommentar-Link kopieren

- Externen Kommentar-Link kopieren

- Zum Anfang der Kommentare

https://administrator.de/forum/gpo-ueberwachungsrichtlinie-wird-nicht-richtig-angewendet-554109.html#comment-1432477

[content:554109#1432477]

- Internen Kommentar-Link kopieren

- Externen Kommentar-Link kopieren

- Zum Anfang der Kommentare

https://administrator.de/forum/gpo-ueberwachungsrichtlinie-wird-nicht-richtig-angewendet-554109.html#comment-1432480

[content:554109#1432480]

- Internen Kommentar-Link kopieren

- Externen Kommentar-Link kopieren

- Zum Anfang der Kommentare

https://administrator.de/forum/gpo-ueberwachungsrichtlinie-wird-nicht-richtig-angewendet-554109.html#comment-1432486

[content:554109#1432486]

- Internen Kommentar-Link kopieren

- Externen Kommentar-Link kopieren

- Zum Anfang der Kommentare

https://administrator.de/forum/gpo-ueberwachungsrichtlinie-wird-nicht-richtig-angewendet-554109.html#comment-1432488

[content:554109#1432488]

Ich würde mir noch einmal an allen DCs in Ruhe ein gpupdate /force machen und danach die Resultate mit gpresult anschauen, um sicherzugehen, dass nichts übersehen wurde. Ich würde diese Loggineinstellung in einer eigenen GPO, verlinkt auf die OU der DCs, setzen und alle anderen GPOs von dieser Einstellung befreien.

- Internen Kommentar-Link kopieren

- Externen Kommentar-Link kopieren

- Zum Anfang der Kommentare

https://administrator.de/forum/gpo-ueberwachungsrichtlinie-wird-nicht-richtig-angewendet-554109.html#comment-1432502

[content:554109#1432502]

Edit:

oder hat schon mal jemand mit dem Tool dcgpofix.exe gearbeitet...

- Internen Kommentar-Link kopieren

- Externen Kommentar-Link kopieren

- Zum Anfang der Kommentare

https://administrator.de/forum/gpo-ueberwachungsrichtlinie-wird-nicht-richtig-angewendet-554109.html#comment-1432532

[content:554109#1432532]

- Internen Kommentar-Link kopieren

- Externen Kommentar-Link kopieren

- Zum Anfang der Kommentare

https://administrator.de/forum/gpo-ueberwachungsrichtlinie-wird-nicht-richtig-angewendet-554109.html#comment-1432547

[content:554109#1432547]

Ich würde diese Loggineinstellung in einer eigenen GPO, verlinkt auf die OU der DCs, setzen und alle anderen GPOs von dieser Einstellung befreien.

Ja, danke für deine Antworten, aber das mache ich doch schon die ganze zeit. Es gibt keine andere Richtlinie, welche die Überwachungsrichtlinie betreffen.

Interessant ist auch zu sehen, dass nach einem gpupdate /force er anfängt Anmeldungen zu loggen und kurz danach das Event

so als ob er die Eine gpo mit den Einstellungen verarbeitet und danach eine 2te Anwendet, welche die Einstellungen wieder löscht.

- Internen Kommentar-Link kopieren

- Externen Kommentar-Link kopieren

- Zum Anfang der Kommentare

https://administrator.de/forum/gpo-ueberwachungsrichtlinie-wird-nicht-richtig-angewendet-554109.html#comment-1432557

[content:554109#1432557]

- Internen Kommentar-Link kopieren

- Externen Kommentar-Link kopieren

- Zum Anfang der Kommentare

https://administrator.de/forum/gpo-ueberwachungsrichtlinie-wird-nicht-richtig-angewendet-554109.html#comment-1432564

[content:554109#1432564]

Puh... das artet in Arbeit aus. Du kannst ja einmal aller anderer GPOs, die direkt auf die OU Domänencontroller wirken, entlinken (kann genauso einfach wieder rückgängig gemacht werden) und danach noch die Vererbung für diese OU evenso aufheben, so dass nur noch die eine GPO wirkt, die auch wirken soll. Dann mach erneut gpupdate /force am DC und schau, ob sich der Loggingeintrag aus Deinem Screenshot weiterhin anfindet, oder nicht.

Also beim ersten gpupdate ist alles wie vorher, beim 2ten klappt es dann

und das Logging geht dann wie gewünscht.

- Internen Kommentar-Link kopieren

- Externen Kommentar-Link kopieren

- Zum Anfang der Kommentare

https://administrator.de/forum/gpo-ueberwachungsrichtlinie-wird-nicht-richtig-angewendet-554109.html#comment-1432570

[content:554109#1432570]

- Internen Kommentar-Link kopieren

- Externen Kommentar-Link kopieren

- Zum Anfang der Kommentare

https://administrator.de/forum/gpo-ueberwachungsrichtlinie-wird-nicht-richtig-angewendet-554109.html#comment-1432571

[content:554109#1432571]

wenn Du am Domaincontroller eine Powershell mit Adminrechten aufmachst und folgenden Befehl ausführst:

gpresult /SCOPE COMPUTER /V

bekommst Du einen sehr detaillierten Bericht über die angewendeten Einstellungen und aus welcher Policy die Einstellung kommt.

Gruß

Bernhard

- Internen Kommentar-Link kopieren

- Externen Kommentar-Link kopieren

- Zum Anfang der Kommentare

https://administrator.de/forum/gpo-ueberwachungsrichtlinie-wird-nicht-richtig-angewendet-554109.html#comment-1432572

[content:554109#1432572]

Dann verlinke wieder eine GPO nach der anderen, und mach jedes Mal einen GPupdate /force dazwischen.

Das habe ich doch alles schon gemacht wie um 11:10 geschrieben

EDIT EDIT:

Habe den fEhler eingrenzen können. Sobald die Default Domain Policy wirkt, werden die Einstellungen rausgeschmissen obwohl, in der Default > keine Einstellungen diesbezüglich vorhanden sind. Gibt es Einstellungen die eine Überwachung "verbieten" bzw "verhinden können?

Deshalb denke ich ja das es an der Default liegt, aber die hat keine Einstellungen diesbezüglich.

Ich hab nun meine Überwachungs-GPO auf erzwungen gesetzt. gleiches Ergebnis.

- Internen Kommentar-Link kopieren

- Externen Kommentar-Link kopieren

- Zum Anfang der Kommentare

https://administrator.de/forum/gpo-ueberwachungsrichtlinie-wird-nicht-richtig-angewendet-554109.html#comment-1432575

[content:554109#1432575]

Moin

wenn Du am Domaincontroller eine Powershell mit Adminrechten aufmachst und folgenden Befehl ausführst:

gpresult /SCOPE COMPUTER /V

bekommst Du einen sehr detaillierten Bericht über die angewendeten Einstellungen und aus welcher Policy die Einstellung kommt.

Gruß

Bernhard

Hi Bernhard, danke für den Tipp aber da sehe ich auch keinen Fehler, die einzige Policy die dort den Wert vorgibt ist meine "00_Ueberwachung"

Betriebssystem Microsoft (R) Windows (R) Gruppenrichtlinienergebnis-Tool v2.0

¸ 2013 Microsoft Corporation. All rights reserved.

Am 05.03.2020 um 14:01:39 erstellt

RSOP-Daten fr ******\Administrator auf DC: Protokollmodus

---------------------------------------------------------------------------

Betriebssystemkonfiguration: Prim„rer Dom„nencontroller

Betriebssystemversion: 6.3.9600

Standortname: ****

Roamingprofil:Nicht zutreffend

Lokales Profil: C:\Users\Administrator

Langsame Verbindung? Nein

COMPUTEREINSTELLUNGEN

----------------------

CN=DC,OU=Domain Controllers,DC=******,DC=com

Letzte Gruppenrichtlinienanwendung: 05.03.2020, um 13:56:59

Gruppenrichtlinieanwendung von: DC.******.com

Schwellenwert fr langsame Verbindung:500 kbps

Dom„nenname: ******

Dom„nentyp: Windows 2008 oder h”her

Angewendete Gruppenrichtlinienobjekte

--------------------------------------

00_Ueberwachung

Default Domain Controllers Policy

WSUS_DC

Enable client failback for Netlogon and SYSVOL folders

Default Domain Policy

00LenovoSystemUpdate_OFF

00Firewall_alles_Zulassen

00Windows Defender deaktivieren

00DefaultAlleWerke

00Zertifikat

00Bitlocker_C

00Win10_C

00Terminalserver_Anmeldeinformationen_speichern_C

Folgende herausgefilterte Gruppenrichtlinien werden nicht angewendet.

----------------------------------------------------------------------

Richtlinien der lokalen Gruppe

Filterung: Nicht angewendet (Leer)

Der Computer ist Mitglied der folgenden Sicherheitsgruppen

----------------------------------------------------------

Administratoren

Jeder

Benutzer

Zertifikatdienst-DCOM-Zugriff

Pr„-Windows 2000 kompatibler Zugriff

Windows-Autorisierungszugriffsgruppe

NETZWERK

Authentifizierte Benutzer

Diese Organisation

DC$

Dom„nencontroller

DOMŽNENCONTROLLER DER ORGANISATION

Von der Authentifizierungsstelle best„tigte ID

RAS- und IAS-Server

Abgelehnte RODC-Kennwortreplikationsgruppe

Zertifikatherausgeber

Systemverbindlichkeitsstufe

Richtlinienergebnissatz fr Computer

-------------------------------------

Softwareinstallationen

----------------------

Nicht zutreffend

Skripts zum Starten

-------------------

Nicht zutreffend

Skripts zum Herunterfahren

--------------------------

Nicht zutreffend

Kontorichtlinien

----------------

Gruppenrichtlinienobjekt: Default Domain Policy

Richtlinie: MaxRenewAge

Computereinstellung: 7

Gruppenrichtlinienobjekt: Default Domain Policy

Richtlinie: MaximumPasswordAge

Computereinstellung: 4294967295

Gruppenrichtlinienobjekt: Default Domain Policy

Richtlinie: MinimumPasswordAge

Computereinstellung: Nicht zutreffend

Gruppenrichtlinienobjekt: Default Domain Policy

Richtlinie: MaxServiceAge

Computereinstellung: 600

Gruppenrichtlinienobjekt: Default Domain Policy

Richtlinie: LockoutBadCount

Computereinstellung: Nicht zutreffend

Gruppenrichtlinienobjekt: Default Domain Policy

Richtlinie: MaxClockSkew

Computereinstellung: 5

Gruppenrichtlinienobjekt: Default Domain Policy

Richtlinie: MaxTicketAge

Computereinstellung: 10

Gruppenrichtlinienobjekt: Default Domain Policy

Richtlinie: PasswordHistorySize

Computereinstellung: Nicht zutreffend

Gruppenrichtlinienobjekt: Default Domain Policy

Richtlinie: MinimumPasswordLength

Computereinstellung: 8

šberwachungsrichtlinie

----------------------

Gruppenrichtlinienobjekt: 00_Ueberwachung

Richtlinie: AuditAccountManage

Computereinstellung: Success, Failure

Gruppenrichtlinienobjekt: 00_Ueberwachung

Richtlinie: AuditAccountLogon

Computereinstellung: Success, Failure

Gruppenrichtlinienobjekt: 00_Ueberwachung

Richtlinie: AuditLogonEvents

Computereinstellung: Success, Failure

Gruppenrichtlinienobjekt: 00_Ueberwachung

Richtlinie: AuditSystemEvents

Computereinstellung: Success, Failure

Benutzerrechte

--------------

Gruppenrichtlinienobjekt: Default Domain Controllers Policy

Richtlinie: MachineAccountPrivilege

Computereinstellung: Authentifizierte Benutzer

Gruppenrichtlinienobjekt: Default Domain Controllers Policy

Richtlinie: ChangeNotifyPrivilege

Computereinstellung: Pr„-Windows 2000 kompatibler Zugriff

Authentifizierte Benutzer

Window Manager\Window Manager Group

Administratoren

Netzwerkdienst

Lokaler Dienst

Jeder

Gruppenrichtlinienobjekt: Default Domain Controllers Policy

Richtlinie: IncreaseBasePriorityPrivilege

Computereinstellung: Administratoren

Gruppenrichtlinienobjekt: Default Domain Controllers Policy

Richtlinie: TakeOwnershipPrivilege

Computereinstellung: Administratoren

Gruppenrichtlinienobjekt: Default Domain Controllers Policy

Richtlinie: RestorePrivilege

Computereinstellung: Server-Operatoren

Sicherungs-Operatoren

Administratoren

Gruppenrichtlinienobjekt: Default Domain Controllers Policy

Richtlinie: DebugPrivilege

Computereinstellung: Administratoren

Gruppenrichtlinienobjekt: Default Domain Controllers Policy

Richtlinie: SystemTimePrivilege

Computereinstellung: Server-Operatoren

Administratoren

Lokaler Dienst

Gruppenrichtlinienobjekt: Default Domain Controllers Policy

Richtlinie: SecurityPrivilege

Computereinstellung: Administratoren

Gruppenrichtlinienobjekt: Default Domain Controllers Policy

Richtlinie: ShutdownPrivilege

Computereinstellung: Druck-Operatoren

Server-Operatoren

Sicherungs-Operatoren

Administratoren

Gruppenrichtlinienobjekt: Default Domain Controllers Policy

Richtlinie: AuditPrivilege

Computereinstellung: IIS APPPOOL\.NET v4.5

IIS APPPOOL\.NET v4.5 Classic

Netzwerkdienst

Lokaler Dienst

IIS APPPOOL\DefaultAppPool

Gruppenrichtlinienobjekt: Default Domain Controllers Policy

Richtlinie: InteractiveLogonRight

Computereinstellung: DOMŽNENCONTROLLER DER ORGANISATION

Druck-Operatoren

Server-Operatoren

Konten-Operatoren

Sicherungs-Operatoren

Administratoren

Gruppenrichtlinienobjekt: Default Domain Controllers Policy

Richtlinie: CreatePagefilePrivilege

Computereinstellung: Administratoren

Gruppenrichtlinienobjekt: Default Domain Controllers Policy

Richtlinie: BatchLogonRight

Computereinstellung: Leistungsprotokollbenutzer

Sicherungs-Operatoren

Administratoren

IIS_IUSRS

Gruppenrichtlinienobjekt: Default Domain Controllers Policy

Richtlinie: NetworkLogonRight

Computereinstellung: Pr„-Windows 2000 kompatibler Zugriff

DOMŽNENCONTROLLER DER ORGANISATION

Authentifizierte Benutzer

Administratoren

Jeder

Gruppenrichtlinienobjekt: Default Domain Controllers Policy

Richtlinie: SystemProfilePrivilege

Computereinstellung: NT SERVICE\WdiServiceHost

Administratoren

Gruppenrichtlinienobjekt: Default Domain Controllers Policy

Richtlinie: RemoteShutdownPrivilege

Computereinstellung: Server-Operatoren

Administratoren

Gruppenrichtlinienobjekt: Default Domain Controllers Policy

Richtlinie: BackupPrivilege

Computereinstellung: Server-Operatoren

Sicherungs-Operatoren

Administratoren

Gruppenrichtlinienobjekt: Default Domain Controllers Policy

Richtlinie: EnableDelegationPrivilege

Computereinstellung: Administratoren

Gruppenrichtlinienobjekt: Default Domain Controllers Policy

Richtlinie: UndockPrivilege

Computereinstellung: Administratoren

Gruppenrichtlinienobjekt: Default Domain Controllers Policy

Richtlinie: SystemEnvironmentPrivilege

Computereinstellung: Administratoren

Gruppenrichtlinienobjekt: Default Domain Controllers Policy

Richtlinie: LoadDriverPrivilege

Computereinstellung: Druck-Operatoren

Administratoren

Gruppenrichtlinienobjekt: Default Domain Controllers Policy

Richtlinie: IncreaseQuotaPrivilege

Computereinstellung: IIS APPPOOL\.NET v4.5 Classic

Administratoren

Netzwerkdienst

Lokaler Dienst

IIS APPPOOL\.NET v4.5

IIS APPPOOL\DefaultAppPool

Gruppenrichtlinienobjekt: Default Domain Controllers Policy

Richtlinie: ProfileSingleProcessPrivilege

Computereinstellung: Administratoren

Gruppenrichtlinienobjekt: Default Domain Controllers Policy

Richtlinie: AssignPrimaryTokenPrivilege

Computereinstellung: IIS APPPOOL\.NET v4.5 Classic

Netzwerkdienst

Lokaler Dienst

IIS APPPOOL\.NET v4.5

IIS APPPOOL\DefaultAppPool

Sicherheitsoptionen

-------------------

Gruppenrichtlinienobjekt: Default Domain Policy

Richtlinie: PasswordComplexity

Computereinstellung: Aktiviert

Gruppenrichtlinienobjekt: Default Domain Policy

Richtlinie: ClearTextPassword

Computereinstellung: Nicht aktiviert

Gruppenrichtlinienobjekt: Default Domain Policy

Richtlinie: ForceLogoffWhenHourExpire

Computereinstellung: Nicht aktiviert

Gruppenrichtlinienobjekt: Default Domain Policy

Richtlinie: RequireLogonToChangePassword

Computereinstellung: Nicht aktiviert

Gruppenrichtlinienobjekt: Default Domain Policy

Richtlinie: LSAAnonymousNameLookup

Computereinstellung: Nicht aktiviert

Gruppenrichtlinienobjekt: Default Domain Policy

Richtlinie: TicketValidateClient

Computereinstellung: Aktiviert

Gruppenrichtlinienobjekt: Default Domain Controllers Policy

Richtlinie: @wsecedit.dll,-59013

Wertname: MACHINE\System\CurrentControlSet\Services\NTDS\Parameters\LDAPServerIntegrity

Computereinstellung: 1

Gruppenrichtlinienobjekt: Default Domain Controllers Policy

Richtlinie: @wsecedit.dll,-59043

Wertname: MACHINE\System\CurrentControlSet\Services\LanManServer\Parameters\RequireSecuritySignature

Computereinstellung: 1

Gruppenrichtlinienobjekt: Default Domain Controllers Policy

Richtlinie: @wsecedit.dll,-59044

Wertname: MACHINE\System\CurrentControlSet\Services\LanManServer\Parameters\EnableSecuritySignature

Computereinstellung: 1

Gruppenrichtlinienobjekt: 00Win10_C

Richtlinie: @wsecedit.dll,-59150

Wertname: MACHINE\Software\Microsoft\Windows\CurrentVersion\Policies\System\NoConnectedUser

Computereinstellung: 3

Gruppenrichtlinienobjekt: Default Domain Policy

Richtlinie: @wsecedit.dll,-59058

Wertname: MACHINE\System\CurrentControlSet\Control\Lsa\NoLMHash

Computereinstellung: 1

Gruppenrichtlinienobjekt: Default Domain Controllers Policy

Richtlinie: @wsecedit.dll,-59018

Wertname: MACHINE\System\CurrentControlSet\Services\Netlogon\Parameters\RequireSignOrSeal

Computereinstellung: 1

Nicht zutreffend

Ereignisprotokolleinstellungen

------------------------------

Gruppenrichtlinienobjekt: 00DefaultAlleWerke

Richtlinie: MaximumLogSize

Computereinstellung: 16384

Protokollname: Sicherheit

Gruppenrichtlinienobjekt: 00DefaultAlleWerke

Richtlinie: RetentionDays

Computereinstellung: 0

Protokollname: Anwendung

Gruppenrichtlinienobjekt: 00DefaultAlleWerke

Richtlinie: MaximumLogSize

Computereinstellung: 16384

Protokollname: Anwendung

Gruppenrichtlinienobjekt: 00DefaultAlleWerke

Richtlinie: RetentionDays

Computereinstellung: 0

Protokollname: Sicherheit

Gruppenrichtlinienobjekt: 00DefaultAlleWerke

Richtlinie: MaximumLogSize

Computereinstellung: 16384

Protokollname: System

Gruppenrichtlinienobjekt: 00DefaultAlleWerke

Richtlinie: RetentionDays

Computereinstellung: 0

Protokollname: System

Gruppenrichtlinienobjekt: 00DefaultAlleWerke

Richtlinie: RestrictGuestAccess

Computereinstellung: Aktiviert

Protokollname: Sicherheit

Gruppenrichtlinienobjekt: 00DefaultAlleWerke

Richtlinie: RestrictGuestAccess

Computereinstellung: Aktiviert

Protokollname: Anwendung

Gruppenrichtlinienobjekt: 00DefaultAlleWerke

Richtlinie: RestrictGuestAccess

Computereinstellung: Aktiviert

Protokollname: System

Eingeschr„nkte Gruppen

----------------------

Nicht zutreffend

Systemdienste

-------------

Nicht zutreffend

Registrierungseinstellungen

---------------------------

Nicht zutreffend

Dateisystemeinstellungen

------------------------

Nicht zutreffend

Richtlinien ”ffentlicher Schlssel

----------------------------------

Nicht zutreffend

Administrative Vorlagen

-----------------------

Gruppenrichtlinienobjekt: 00Firewall_alles_Zulassen

Ordner-ID: SOFTWARE\Policies\Microsoft\WindowsFirewall\DomainProfile\GloballyOpenPorts\List\Port:UDP:5900:enabled:VNC6

Wert: 80, 0, 111, 0, 114, 0, 116, 0, 58, 0, 85, 0, 68, 0, 80, 0, 58, 0, 53, 0, 57, 0, 48, 0, 48, 0, 58, 0, 101, 0, 110, 0, 97, 0, 98, 0, 108, 0, 101, 0, 100, 0, 58, 0, 86, 0, 78, 0, 67, 0, 54, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Firewall_alles_Zulassen

Ordner-ID: SOFTWARE\Policies\Microsoft\WindowsFirewall\DomainProfile\IcmpSettings\AllowOutboundParameterProblem

Wert: 1, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Firewall_alles_Zulassen

Ordner-ID: SOFTWARE\Policies\Microsoft\WindowsFirewall\DomainProfile\GloballyOpenPorts\List\1433:TCP:*:enable:SQLRuhnke

Wert: 49, 0, 52, 0, 51, 0, 51, 0, 58, 0, 84, 0, 67, 0, 80, 0, 58, 0, 42, 0, 58, 0, 101, 0, 110, 0, 97, 0, 98, 0, 108, 0, 101, 0, 58, 0, 83, 0, 81, 0, 76, 0, 82, 0, 117, 0, 104, 0, 110, 0, 107, 0, 101, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Win10_C

Ordner-ID: SOFTWARE\Policies\Microsoft\WindowsStore\AutoDownload

Wert: 2, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Firewall_alles_Zulassen

Ordner-ID: SOFTWARE\Policies\Microsoft\WindowsFirewall\DomainProfile\GloballyOpenPorts\AllowUserPrefMerge

Wert: 1, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Firewall_alles_Zulassen

Ordner-ID: SOFTWARE\Policies\Microsoft\WindowsFirewall\DomainProfile\IcmpSettings\AllowOutboundSourceQuench

Wert: 1, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Firewall_alles_Zulassen

Ordner-ID: SOFTWARE\Policies\Microsoft\Windows\Safer\CodeIdentifiers\262144\Paths\{191cd7fa-f240-4a17-8986-94d480a6c8ca}\Description

Wert: 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Firewall_alles_Zulassen

Ordner-ID: SOFTWARE\Policies\Microsoft\WindowsFirewall\DomainProfile\GloballyOpenPorts\List\Port:TCP:5800:enabled:VNC3

Wert: 80, 0, 111, 0, 114, 0, 116, 0, 58, 0, 84, 0, 67, 0, 80, 0, 58, 0, 53, 0, 56, 0, 48, 0, 48, 0, 58, 0, 101, 0, 110, 0, 97, 0, 98, 0, 108, 0, 101, 0, 100, 0, 58, 0, 86, 0, 78, 0, 67, 0, 51, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: WSUS_DC

Ordner-ID: Software\Policies\Microsoft\Windows\WindowsUpdate\WUServer

Wert: 104, 0, 116, 0, 116, 0, 112, 0, 58, 0, 47, 0, 47, 0, 115, 0, 114, 0, 118, 0, 45, 0, 119, 0, 100, 0, 115, 0, 58, 0, 56, 0, 53, 0, 51, 0, 48, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: WSUS_DC

Ordner-ID: Software\Policies\Microsoft\Windows\WindowsUpdate\AU\EnableFeaturedSoftware

Wert: 1, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Bitlocker_C

Ordner-ID: SOFTWARE\Policies\Microsoft\FVE\UseTPMPIN

Wert: 2, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Firewall_alles_Zulassen

Ordner-ID: SOFTWARE\Policies\Microsoft\WindowsFirewall\PublicProfile\DefaultInboundAction

Wert: 0, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Firewall_alles_Zulassen

Ordner-ID: SOFTWARE\Policies\Microsoft\WindowsFirewall\FirewallRules\{B2BED171-CA12-40A0-B567-0A3A93205B64}

Wert: 118, 0, 50, 0, 46, 0, 49, 0, 48, 0, 124, 0, 65, 0, 99, 0, 116, 0, 105, 0, 111, 0, 110, 0, 61, 0, 65, 0, 108, 0, 108, 0, 111, 0, 119, 0, 124, 0, 65, 0, 99, 0, 116, 0, 105, 0, 118, 0, 101, 0, 61, 0, 84, 0, 82, 0, 85, 0, 69, 0, 124, 0, 68, 0, 105, 0, 114, 0, 61, 0, 79, 0, 117, 0, 116, 0, 124, 0, 80, 0, 114, 0, 111, 0, 116, 0, 111, 0, 99, 0, 111, 0, 108, 0, 61, 0, 49, 0, 55, 0, 124, 0, 78, 0, 97, 0, 109, 0, 101, 0, 61, 0, 65, 0, 108, 0, 108, 0, 101, 0, 32, 0, 85, 0, 68, 0, 80, 0, 32, 0, 80, 0, 111, 0, 114, 0, 116, 0, 115, 0, 32, 0, 111, 0, 102, 0, 102, 0, 101, 0, 110, 0, 124, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Firewall_alles_Zulassen

Ordner-ID: SOFTWARE\Policies\Microsoft\WindowsFirewall\PrivateProfile\EnableFirewall

Wert: 0, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Win10_C

Ordner-ID: SOFTWARE\Policies\Microsoft\Windows\Windows Search\AllowSearchToUseLocation

Wert: 0, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Bitlocker_C

Ordner-ID: SOFTWARE\Policies\Microsoft\FVE\OSRecoveryKey

Wert: 2, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Firewall_alles_Zulassen

Ordner-ID: SOFTWARE\Policies\Microsoft\WindowsFirewall\DomainProfile\IcmpSettings\AllowOutboundDestinationUnreachable

Wert: 1, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Firewall_alles_Zulassen

Ordner-ID: SOFTWARE\Policies\Microsoft\WindowsFirewall\DomainProfile\IcmpSettings\AllowOutboundTimeExceeded

Wert: 1, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Firewall_alles_Zulassen

Ordner-ID: SOFTWARE\Policies\Microsoft\Windows\Safer\CodeIdentifiers\PolicyScope

Wert: 0, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Firewall_alles_Zulassen

Ordner-ID: SOFTWARE\Policies\Microsoft\WindowsFirewall\FirewallRules\{5A477DD9-FC05-4C92-ADCE-AC98F4C57B8F}

Wert: 118, 0, 50, 0, 46, 0, 49, 0, 48, 0, 124, 0, 65, 0, 99, 0, 116, 0, 105, 0, 111, 0, 110, 0, 61, 0, 65, 0, 108, 0, 108, 0, 111, 0, 119, 0, 124, 0, 65, 0, 99, 0, 116, 0, 105, 0, 118, 0, 101, 0, 61, 0, 84, 0, 82, 0, 85, 0, 69, 0, 124, 0, 68, 0, 105, 0, 114, 0, 61, 0, 73, 0, 110, 0, 124, 0, 80, 0, 114, 0, 111, 0, 116, 0, 111, 0, 99, 0, 111, 0, 108, 0, 61, 0, 49, 0, 55, 0, 124, 0, 78, 0, 97, 0, 109, 0, 101, 0, 61, 0, 65, 0, 108, 0, 108, 0, 101, 0, 32, 0, 85, 0, 68, 0, 80, 0, 32, 0, 80, 0, 111, 0, 114, 0, 116, 0, 115, 0, 32, 0, 111, 0, 102, 0, 102, 0, 101, 0, 110, 0, 124, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: WSUS_DC

Ordner-ID: Software\Policies\Microsoft\Windows\WindowsUpdate\AU\DetectionFrequency

Wert: 22, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00DefaultAlleWerke

Ordner-ID: Software\Microsoft\Windows\CurrentVersion\Policies\System\EnableFirstLogonAnimation

Wert: 0, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00DefaultAlleWerke

Ordner-ID: Software\Policies\Microsoft\Biometrics\Credential Provider\Enabled

Wert: 1, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00DefaultAlleWerke

Ordner-ID: SOFTWARE\Policies\Microsoft\FVE\ActiveDirectoryBackup

Wert: 1, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Firewall_alles_Zulassen

Ordner-ID: SOFTWARE\Policies\Microsoft\WindowsFirewall\DomainProfile\Services\UPnPFramework\Enabled

Wert: 1, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Firewall_alles_Zulassen

Ordner-ID: SOFTWARE\Policies\Microsoft\WindowsFirewall\DomainProfile\AuthorizedApplications\List\172.25.82.0/20

Wert: 49, 0, 55, 0, 50, 0, 46, 0, 50, 0, 53, 0, 46, 0, 56, 0, 50, 0, 46, 0, 48, 0, 47, 0, 50, 0, 48, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Firewall_alles_Zulassen

Ordner-ID: SOFTWARE\Policies\Microsoft\WindowsFirewall\FirewallRules\{48247CA4-717C-4238-9A5B-A10868F4DEC5}

Wert: 118, 0, 50, 0, 46, 0, 49, 0, 48, 0, 124, 0, 65, 0, 99, 0, 116, 0, 105, 0, 111, 0, 110, 0, 61, 0, 65, 0, 108, 0, 108, 0, 111, 0, 119, 0, 124, 0, 65, 0, 99, 0, 116, 0, 105, 0, 118, 0, 101, 0, 61, 0, 84, 0, 82, 0, 85, 0, 69, 0, 124, 0, 68, 0, 105, 0, 114, 0, 61, 0, 79, 0, 117, 0, 116, 0, 124, 0, 80, 0, 114, 0, 111, 0, 116, 0, 111, 0, 99, 0, 111, 0, 108, 0, 61, 0, 54, 0, 124, 0, 78, 0, 97, 0, 109, 0, 101, 0, 61, 0, 65, 0, 108, 0, 108, 0, 101, 0, 32, 0, 84, 0, 67, 0, 80, 0, 32, 0, 80, 0, 111, 0, 114, 0, 116, 0, 115, 0, 32, 0, 111, 0, 102, 0, 102, 0, 101, 0, 110, 0, 124, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: WSUS_DC

Ordner-ID: Software\Policies\Microsoft\Windows\WindowsUpdate\AU\ScheduledInstallTime

Wert: 3, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Firewall_alles_Zulassen

Ordner-ID: SOFTWARE\Policies\Microsoft\WindowsFirewall\DomainProfile\GloballyOpenPorts\List\Port:TCP:5900:enabled:VNC4

Wert: 80, 0, 111, 0, 114, 0, 116, 0, 58, 0, 84, 0, 67, 0, 80, 0, 58, 0, 53, 0, 57, 0, 48, 0, 48, 0, 58, 0, 101, 0, 110, 0, 97, 0, 98, 0, 108, 0, 101, 0, 100, 0, 58, 0, 86, 0, 78, 0, 67, 0, 52, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Firewall_alles_Zulassen

Ordner-ID: SOFTWARE\Policies\Microsoft\WindowsFirewall\DomainProfile\GloballyOpenPorts\List\Port:TCP:*:enabled:Lansweeper

Wert: 80, 0, 111, 0, 114, 0, 116, 0, 58, 0, 84, 0, 67, 0, 80, 0, 58, 0, 42, 0, 58, 0, 101, 0, 110, 0, 97, 0, 98, 0, 108, 0, 101, 0, 100, 0, 58, 0, 76, 0, 97, 0, 110, 0, 115, 0, 119, 0, 101, 0, 101, 0, 112, 0, 101, 0, 114, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Win10_C

Ordner-ID: SOFTWARE\Policies\Microsoft\WindowsStore\RemoveWindowsStore

Wert: 1, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Firewall_alles_Zulassen

Ordner-ID: SOFTWARE\Policies\Microsoft\WindowsFirewall\DomainProfile\Services\FileAndPrint\RemoteAddresses

Wert: 42, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00DefaultAlleWerke

Ordner-ID: Software\Policies\Microsoft\Windows\System\ProfileErrorAction

Wert: 1, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Firewall_alles_Zulassen

Ordner-ID: SOFTWARE\Policies\Microsoft\WindowsFirewall\DomainProfile\GloballyOpenPorts\List\Port:UDP:*:enabled:VNC2

Wert: 80, 0, 111, 0, 114, 0, 116, 0, 58, 0, 85, 0, 68, 0, 80, 0, 58, 0, 42, 0, 58, 0, 101, 0, 110, 0, 97, 0, 98, 0, 108, 0, 101, 0, 100, 0, 58, 0, 86, 0, 78, 0, 67, 0, 50, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Firewall_alles_Zulassen

Ordner-ID: SOFTWARE\Policies\Microsoft\WindowsFirewall\DomainProfile\AuthorizedApplications\List\192.168.5.0\24

Wert: 49, 0, 57, 0, 50, 0, 46, 0, 49, 0, 54, 0, 56, 0, 46, 0, 53, 0, 46, 0, 48, 0, 92, 0, 50, 0, 52, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Firewall_alles_Zulassen

Ordner-ID: SOFTWARE\Policies\Microsoft\WindowsFirewall\DomainProfile\GloballyOpenPorts\List\Port:TCP:*:enabled:VNC

Wert: 80, 0, 111, 0, 114, 0, 116, 0, 58, 0, 84, 0, 67, 0, 80, 0, 58, 0, 42, 0, 58, 0, 101, 0, 110, 0, 97, 0, 98, 0, 108, 0, 101, 0, 100, 0, 58, 0, 86, 0, 78, 0, 67, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Firewall_alles_Zulassen

Ordner-ID: SOFTWARE\Policies\Microsoft\WindowsFirewall\PublicProfile\DefaultOutboundAction

Wert: 0, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Firewall_alles_Zulassen

Ordner-ID: SOFTWARE\Policies\Microsoft\WindowsFirewall\DomainProfile\AuthorizedApplications\List\%programfiles%\RealVNC\*

Wert: 37, 0, 112, 0, 114, 0, 111, 0, 103, 0, 114, 0, 97, 0, 109, 0, 102, 0, 105, 0, 108, 0, 101, 0, 115, 0, 37, 0, 92, 0, 82, 0, 101, 0, 97, 0, 108, 0, 86, 0, 78, 0, 67, 0, 92, 0, 42, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Bitlocker_C

Ordner-ID: SOFTWARE\Policies\Microsoft\FVE\EnableBDEWithNoTPM

Wert: 1, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Win10_C

Ordner-ID: SOFTWARE\Policies\Microsoft\Windows\Windows Search\AllowCortana

Wert: 0, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Firewall_alles_Zulassen

Ordner-ID: SOFTWARE\Policies\Microsoft\WindowsFirewall\DomainProfile\GloballyOpenPorts\List\Port:UDP:5800:enabled:VNC5

Wert: 80, 0, 111, 0, 114, 0, 116, 0, 58, 0, 85, 0, 68, 0, 80, 0, 58, 0, 53, 0, 56, 0, 48, 0, 48, 0, 58, 0, 101, 0, 110, 0, 97, 0, 98, 0, 108, 0, 101, 0, 100, 0, 58, 0, 86, 0, 78, 0, 67, 0, 53, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: WSUS_DC

Ordner-ID: Software\Policies\Microsoft\Windows\WindowsUpdate\AU\ScheduledInstallDay

Wert: 0, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Firewall_alles_Zulassen

Ordner-ID: SOFTWARE\Policies\Microsoft\WindowsFirewall\DomainProfile\IcmpSettings\AllowRedirect

Wert: 1, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Firewall_alles_Zulassen

Ordner-ID: SOFTWARE\Policies\Microsoft\WindowsFirewall\DomainProfile\GloballyOpenPorts\List\Port:TCP:135:enabled:DCOM

Wert: 80, 0, 111, 0, 114, 0, 116, 0, 58, 0, 84, 0, 67, 0, 80, 0, 58, 0, 49, 0, 51, 0, 53, 0, 58, 0, 101, 0, 110, 0, 97, 0, 98, 0, 108, 0, 101, 0, 100, 0, 58, 0, 68, 0, 67, 0, 79, 0, 77, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Firewall_alles_Zulassen

Ordner-ID: SOFTWARE\Policies\Microsoft\WindowsFirewall\DomainProfile\AuthorizedApplications\List\%programfiles%\TightVNC\*

Wert: 37, 0, 112, 0, 114, 0, 111, 0, 103, 0, 114, 0, 97, 0, 109, 0, 102, 0, 105, 0, 108, 0, 101, 0, 115, 0, 37, 0, 92, 0, 84, 0, 105, 0, 103, 0, 104, 0, 116, 0, 86, 0, 78, 0, 67, 0, 92, 0, 42, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Firewall_alles_Zulassen

Ordner-ID: SOFTWARE\Policies\Microsoft\WindowsFirewall\DomainProfile\DefaultInboundAction

Wert: 0, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00DefaultAlleWerke

Ordner-ID: Software\Policies\Microsoft\Windows\System\CleanupProfiles

Wert: 180, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00DefaultAlleWerke

Ordner-ID: Software\Policies\Microsoft\Windows\System\BlockDomainPicturePassword

Wert: 0, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Firewall_alles_Zulassen

Ordner-ID: SOFTWARE\Policies\Microsoft\Windows\Safer\CodeIdentifiers\262144\Paths\{d2c34ab2-529a-46b2-b293-fc853fce72ea}\SaferFlags

Wert: 0, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Firewall_alles_Zulassen

Ordner-ID: SOFTWARE\Policies\Microsoft\Windows\Safer\CodeIdentifiers\262144\Paths\{191cd7fa-f240-4a17-8986-94d480a6c8ca}\SaferFlags

Wert: 0, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: WSUS_DC

Ordner-ID: Software\Policies\Microsoft\Windows\WindowsUpdate\WUStatusServer

Wert: 104, 0, 116, 0, 116, 0, 112, 0, 58, 0, 47, 0, 47, 0, 115, 0, 114, 0, 118, 0, 45, 0, 119, 0, 100, 0, 115, 0, 58, 0, 56, 0, 53, 0, 51, 0, 48, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00DefaultAlleWerke

Ordner-ID: SOFTWARE\Policies\Microsoft\Windows\OneDrive\DisableFileSyncNGSC

Wert: 1, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Firewall_alles_Zulassen

Ordner-ID: SOFTWARE\Policies\Microsoft\WindowsFirewall\DomainProfile\AuthorizedApplications\Enabled

Wert: 1, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Bitlocker_C

Ordner-ID: SOFTWARE\Policies\Microsoft\FVE\OSRecovery

Wert: 1, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Firewall_alles_Zulassen

Ordner-ID: SOFTWARE\Policies\Microsoft\WindowsFirewall\FirewallRules\{55167A6A-84AD-464B-AECB-508D839F15BF}

Wert: 118, 0, 50, 0, 46, 0, 49, 0, 48, 0, 124, 0, 65, 0, 99, 0, 116, 0, 105, 0, 111, 0, 110, 0, 61, 0, 65, 0, 108, 0, 108, 0, 111, 0, 119, 0, 124, 0, 65, 0, 99, 0, 116, 0, 105, 0, 118, 0, 101, 0, 61, 0, 84, 0, 82, 0, 85, 0, 69, 0, 124, 0, 68, 0, 105, 0, 114, 0, 61, 0, 73, 0, 110, 0, 124, 0, 80, 0, 114, 0, 111, 0, 116, 0, 111, 0, 99, 0, 111, 0, 108, 0, 61, 0, 54, 0, 124, 0, 78, 0, 97, 0, 109, 0, 101, 0, 61, 0, 65, 0, 108, 0, 108, 0, 101, 0, 32, 0, 84, 0, 67, 0, 80, 0, 32, 0, 80, 0, 111, 0, 114, 0, 116, 0, 115, 0, 32, 0, 111, 0, 102, 0, 102, 0, 101, 0, 110, 0, 124, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Firewall_alles_Zulassen

Ordner-ID: SOFTWARE\Policies\Microsoft\WindowsFirewall\DomainProfile\DoNotAllowExceptions

Wert: 0, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Firewall_alles_Zulassen

Ordner-ID: SOFTWARE\Policies\Microsoft\WindowsFirewall\PrivateProfile\DefaultOutboundAction

Wert: 0, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Bitlocker_C

Ordner-ID: SOFTWARE\Policies\Microsoft\FVE\DisallowStandardUserPINReset

Wert: 1, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Firewall_alles_Zulassen

Ordner-ID: SOFTWARE\Policies\Microsoft\WindowsFirewall\DomainProfile\GloballyOpenPorts\Enabled

Wert: 1, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Bitlocker_C

Ordner-ID: SOFTWARE\Policies\Microsoft\FVE\OSActiveDirectoryInfoToStore

Wert: 1, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Firewall_alles_Zulassen

Ordner-ID: SOFTWARE\Policies\Microsoft\Windows\Safer\CodeIdentifiers\262144\Paths\{d2c34ab2-529a-46b2-b293-fc853fce72ea}\Description

Wert: 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00DefaultAlleWerke

Ordner-ID: Software\Policies\Microsoft\Windows\System\AllowDomainPINLogon

Wert: 1, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Firewall_alles_Zulassen

Ordner-ID: SOFTWARE\Policies\Microsoft\WindowsFirewall\DomainProfile\IcmpSettings\AllowInboundRouterRequest

Wert: 1, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Bitlocker_C

Ordner-ID: SOFTWARE\Policies\Microsoft\FVE\OSRecoveryPassword

Wert: 2, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: WSUS_DC

Ordner-ID: Software\Policies\Microsoft\Windows\WindowsUpdate\AU\AUOptions

Wert: 3, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Bitlocker_C

Ordner-ID: SOFTWARE\Policies\Microsoft\FVE\UseTPMKey

Wert: 2, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: WSUS_DC

Ordner-ID: Software\Policies\Microsoft\Windows\WindowsUpdate\AU\UseWUServer

Wert: 1, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Firewall_alles_Zulassen

Ordner-ID: SOFTWARE\Policies\Microsoft\WindowsFirewall\DomainProfile\IcmpSettings\AllowInboundMaskRequest

Wert: 1, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Firewall_alles_Zulassen

Ordner-ID: SOFTWARE\Policies\Microsoft\WindowsFirewall\DomainProfile\DefaultOutboundAction

Wert: 0, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Firewall_alles_Zulassen

Ordner-ID: SOFTWARE\Policies\Microsoft\WindowsFirewall\PolicyVersion

Wert: 22, 2, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: Default Domain Policy

Ordner-ID: SOFTWARE\Policies\Microsoft\Windows NT\CurrentVersion\Winlogon\SyncForegroundPolicy

Wert: 1, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Firewall_alles_Zulassen

Ordner-ID: SOFTWARE\Policies\Microsoft\Windows\Safer\CodeIdentifiers\DefaultLevel

Wert: 0, 0, 4, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Bitlocker_C

Ordner-ID: SOFTWARE\Policies\Microsoft\FVE\UseTPMKeyPIN

Wert: 2, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Bitlocker_C

Ordner-ID: SOFTWARE\Policies\Microsoft\FVE\OSActiveDirectoryBackup

Wert: 1, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Firewall_alles_Zulassen

Ordner-ID: SOFTWARE\Policies\Microsoft\WindowsFirewall\DomainProfile\EnableFirewall

Wert: 1, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Win10_C

Ordner-ID: SOFTWARE\Policies\Microsoft\Windows\Windows Search\ConnectedSearchUseWeb

Wert: 0, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Firewall_alles_Zulassen

Ordner-ID: SOFTWARE\Policies\Microsoft\WindowsFirewall\DomainProfile\Services\FileAndPrint\Enabled

Wert: 1, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Firewall_alles_Zulassen

Ordner-ID: SOFTWARE\Policies\Microsoft\WindowsFirewall\DomainProfile\IcmpSettings\AllowOutboundPacketTooBig

Wert: 1, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Win10_C

Ordner-ID: SOFTWARE\Policies\Microsoft\WindowsStore\DisableOSUpgrade

Wert: 1, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Firewall_alles_Zulassen

Ordner-ID: SOFTWARE\Policies\Microsoft\WindowsFirewall\DomainProfile\Services\RemoteDesktop\RemoteAddresses

Wert: 42, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Firewall_alles_Zulassen

Ordner-ID: SOFTWARE\Policies\Microsoft\WindowsFirewall\DomainProfile\Services\RemoteDesktop\Enabled

Wert: 1, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Windows Defender deaktivieren

Ordner-ID: Software\Policies\Microsoft\Windows Defender\DisableAntiSpyware

Wert: 1, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Bitlocker_C

Ordner-ID: SOFTWARE\Policies\Microsoft\FVE\OSRequireActiveDirectoryBackup

Wert: 1, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Bitlocker_C

Ordner-ID: SOFTWARE\Policies\Microsoft\FVE\OSManageDRA

Wert: 1, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Firewall_alles_Zulassen

Ordner-ID: SOFTWARE\Policies\Microsoft\WindowsFirewall\DomainProfile\GloballyOpenPorts\List\*

Wert: 42, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00DefaultAlleWerke

Ordner-ID: Software\Policies\Microsoft\Biometrics\Enabled

Wert: 1, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Firewall_alles_Zulassen

Ordner-ID: SOFTWARE\Policies\Microsoft\WindowsFirewall\DomainProfile\AuthorizedApplications\AllowUserPrefMerge

Wert: 1, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Firewall_alles_Zulassen

Ordner-ID: SOFTWARE\Policies\Microsoft\WindowsFirewall\DomainProfile\AllowLocalIPsecPolicyMerge

Wert: 0, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Firewall_alles_Zulassen

Ordner-ID: SOFTWARE\Policies\Microsoft\WindowsFirewall\DomainProfile\RemoteAdminSettings\Enabled

Wert: 1, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: WSUS_DC

Ordner-ID: Software\Policies\Microsoft\Windows\WindowsUpdate\AU\NoAutoRebootWithLoggedOnUsers

Wert: 1, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Firewall_alles_Zulassen

Ordner-ID: SOFTWARE\Policies\Microsoft\WindowsFirewall\DomainProfile\IcmpSettings\AllowInboundEchoRequest

Wert: 1, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00DefaultAlleWerke

Ordner-ID: SOFTWARE\Policies\Microsoft\FVE\RequireActiveDirectoryBackup

Wert: 1, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00DefaultAlleWerke

Ordner-ID: Software\Policies\Microsoft\Windows NT\Printers\RegisterSpoolerRemoteRpcEndPoint

Wert: 1, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: Default Domain Policy

Ordner-ID: Software\Policies\Microsoft\Windows\CurrentVersion\Internet Settings\PreventIgnoreCertErrors

Wert: 0, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Firewall_alles_Zulassen

Ordner-ID: SOFTWARE\Policies\Microsoft\WindowsFirewall\ConSecRules\{A73A57C7-57B2-47A9-BAAF-3575E2014686}

Wert: 118, 0, 50, 0, 46, 0, 49, 0, 48, 0, 124, 0, 65, 0, 99, 0, 116, 0, 105, 0, 111, 0, 110, 0, 61, 0, 68, 0, 111, 0, 78, 0, 111, 0, 116, 0, 83, 0, 101, 0, 99, 0, 117, 0, 114, 0, 101, 0, 124, 0, 65, 0, 99, 0, 116, 0, 105, 0, 118, 0, 101, 0, 61, 0, 84, 0, 82, 0, 85, 0, 69, 0, 124, 0, 78, 0, 97, 0, 109, 0, 101, 0, 61, 0, 65, 0, 108, 0, 108, 0, 101, 0, 115, 0, 32, 0, 122, 0, 117, 0, 108, 0, 97, 0, 115, 0, 115, 0, 101, 0, 110, 0, 124, 0, 68, 0, 101, 0, 115, 0, 99, 0, 61, 0, 124, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: WSUS_DC

Ordner-ID: Software\Policies\Microsoft\Windows\WindowsUpdate\AU\DetectionFrequencyEnabled

Wert: 1, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Bitlocker_C

Ordner-ID: SOFTWARE\Policies\Microsoft\FVE\OSHideRecoveryPage

Wert: 0, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Bitlocker_C

Ordner-ID: SOFTWARE\Policies\Microsoft\FVE\UseTPM

Wert: 2, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00DefaultAlleWerke

Ordner-ID: Software\Policies\Microsoft\Biometrics\Credential Provider\Domain Accounts

Wert: 1, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00DefaultAlleWerke

Ordner-ID: Software\Policies\Microsoft\office\15.0\common\officeupdate\enableautomaticupdates

Wert: 1, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Firewall_alles_Zulassen

Ordner-ID: SOFTWARE\Policies\Microsoft\Windows\Safer\CodeIdentifiers\TransparentEnabled

Wert: 1, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Firewall_alles_Zulassen

Ordner-ID: SOFTWARE\Policies\Microsoft\WindowsFirewall\DomainProfile\AuthorizedApplications\List\%programfiles%\LansweeperRC

Wert: 37, 0, 112, 0, 114, 0, 111, 0, 103, 0, 114, 0, 97, 0, 109, 0, 102, 0, 105, 0, 108, 0, 101, 0, 115, 0, 37, 0, 92, 0, 76, 0, 97, 0, 110, 0, 115, 0, 119, 0, 101, 0, 101, 0, 112, 0, 101, 0, 114, 0, 82, 0, 67, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Terminalserver_Anmeldeinformationen_speichern_C

Ordner-ID: Software\Policies\Microsoft\Windows\CredentialsDelegation\ConcatenateDefaults_AllowSavedNTLMOnly

Wert: 1, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Firewall_alles_Zulassen

Ordner-ID: SOFTWARE\Policies\Microsoft\WindowsFirewall\DomainProfile\RemoteAdminSettings\RemoteAddresses

Wert: 42, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Firewall_alles_Zulassen

Ordner-ID: SOFTWARE\Policies\Microsoft\WindowsFirewall\DomainProfile\IcmpSettings\AllowInboundTimestampRequest

Wert: 1, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Terminalserver_Anmeldeinformationen_speichern_C

Ordner-ID: Software\Policies\Microsoft\Windows\CredentialsDelegation\AllowSavedCredentialsWhenNTLMOnly\1

Wert: 84, 0, 69, 0, 82, 0, 77, 0, 83, 0, 82, 0, 86, 0, 47, 0, 49, 0, 57, 0, 50, 0, 46, 0, 49, 0, 54, 0, 56, 0, 46, 0, 42, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Bitlocker_C

Ordner-ID: SOFTWARE\Policies\Microsoft\FVE\UseAdvancedStartup

Wert: 1, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Firewall_alles_Zulassen

Ordner-ID: SOFTWARE\Policies\Microsoft\WindowsFirewall\DomainProfile\Services\UPnPFramework\RemoteAddresses

Wert: 42, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Firewall_alles_Zulassen

Ordner-ID: SOFTWARE\Policies\Microsoft\WindowsFirewall\DomainProfile\AllowLocalPolicyMerge

Wert: 0, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Firewall_alles_Zulassen

Ordner-ID: SOFTWARE\Policies\Microsoft\WindowsFirewall\PrivateProfile\DefaultInboundAction

Wert: 0, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Terminalserver_Anmeldeinformationen_speichern_C

Ordner-ID: Software\Policies\Microsoft\Windows\CredentialsDelegation\AllowSavedCredentialsWhenNTLMOnly

Wert: 1, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: WSUS_DC

Ordner-ID: Software\Policies\Microsoft\Windows\WindowsUpdate\AU\AutomaticMaintenanceEnabled

Status: Deaktiviert

Gruppenrichtlinienobjekt: 00DefaultAlleWerke

Ordner-ID: SOFTWARE\Policies\Microsoft\FVE\ActiveDirectoryInfoToStore

Wert: 1, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: WSUS_DC

Ordner-ID: Software\Policies\Microsoft\Windows\WindowsUpdate\AU\NoAutoUpdate

Wert: 0, 0, 0, 0

Status: Aktiviert

Gruppenrichtlinienobjekt: 00Firewall_alles_Zulassen

Ordner-ID: SOFTWARE\Policies\Microsoft\WindowsFirewall\PublicProfile\EnableFirewall

Wert: 0, 0, 0, 0

Status: Aktiviert- Internen Kommentar-Link kopieren

- Externen Kommentar-Link kopieren

- Zum Anfang der Kommentare

https://administrator.de/forum/gpo-ueberwachungsrichtlinie-wird-nicht-richtig-angewendet-554109.html#comment-1432589

[content:554109#1432589]

Also ist es geprüft worden, dass es nur dann wieder auftritt, sobald Du auch die DefDomPol wieder verlinkst? Ja? Dann fertige ein Backup der Selbigen an und setze sie zurück: dcgpofix /ignoreschema /target:Domain

Ja, danach hattest Du gefragt. Ich habe das vor Jahren mal gemacht, und es lief.

- Internen Kommentar-Link kopieren

- Externen Kommentar-Link kopieren

- Zum Anfang der Kommentare

https://administrator.de/forum/gpo-ueberwachungsrichtlinie-wird-nicht-richtig-angewendet-554109.html#comment-1432592

[content:554109#1432592]

Damit sollten (man muss ja in der IT immer im Konjunktiv bleiben) die Einstellungen der 00Überwachung korrekt sein

Deine 00DefaultAlleWerke setzt die Loggröße auf 16MB fest, das wird sicherlich nicht lange reichen, evtl ist das Log sogar schon voll.

Die Einstellungen solltest Du nicht auf Domain-Controller anwenden.

Und ich bin mir nicht sicher, was der W2012 Server mit Retentiondays=0 anfängt

Gruß

Bernhard

- Internen Kommentar-Link kopieren

- Externen Kommentar-Link kopieren

- Zum Anfang der Kommentare

https://administrator.de/forum/gpo-ueberwachungsrichtlinie-wird-nicht-richtig-angewendet-554109.html#comment-1432609

[content:554109#1432609]

Also ist es geprüft worden, dass es nur dann wieder auftritt, sobald Du auch die DefDomPol wieder verlinkst? Ja? Dann fertige ein Backup der Selbigen an und setze sie zurück: dcgpofix /ignoreschema /target:Domain

Ja, danach hattest Du gefragt. Ich habe das vor Jahren mal gemacht, und es lief.

Ja genau ich kann reproduzieren, dass es immer nur auftritt wenn die DefDomPol angewendet wird.

Ich probiere das mit dcgpofix mal aus...

- Internen Kommentar-Link kopieren

- Externen Kommentar-Link kopieren

- Zum Anfang der Kommentare

https://administrator.de/forum/gpo-ueberwachungsrichtlinie-wird-nicht-richtig-angewendet-554109.html#comment-1432850

[content:554109#1432850]

Also das Zurücksetzen der Def. Pol. hat funktioniert und jetzt funktioniert auf die andere Richtlinie ordnungsgemäß.

Danke an alle, die konstruktive Beiträge geleistet haben

- Internen Kommentar-Link kopieren

- Externen Kommentar-Link kopieren

- Zum Anfang der Kommentare

https://administrator.de/forum/gpo-ueberwachungsrichtlinie-wird-nicht-richtig-angewendet-554109.html#comment-1432855

[content:554109#1432855]

Bitte noch als gelöst markieren.