Gruppenberechtigungen eines Benutzers in anderer Domäne anzeigen

Hallo, wir haben 2 Domänen die eine Vertrauensstellung haben.

Wenn ich nun ein Benutzer aus der AD1 in einer Sicherheitsgruppe in der AD2 hinzufüge, sehe ich in seinem Benutzerkonto nur die Gruppenzugehörigkeiten in der AD1 in der er auch angelegt wurde.

Was habe ich für Möglichkeiten auch die Gruppenzugehörigkeiten in der AD2 zu sehen?

Gibt es ein Tool was das kann oder geht es über ein PowerShell Script?

Ich habe danach gesucht wie es mit PS gehen soll, mir fehlt scheinbar der passende Begriff um ans Ziel zu kommen.

Wenn ich nun ein Benutzer aus der AD1 in einer Sicherheitsgruppe in der AD2 hinzufüge, sehe ich in seinem Benutzerkonto nur die Gruppenzugehörigkeiten in der AD1 in der er auch angelegt wurde.

Was habe ich für Möglichkeiten auch die Gruppenzugehörigkeiten in der AD2 zu sehen?

Gibt es ein Tool was das kann oder geht es über ein PowerShell Script?

Ich habe danach gesucht wie es mit PS gehen soll, mir fehlt scheinbar der passende Begriff um ans Ziel zu kommen.

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 72794180035

Url: https://administrator.de/forum/gruppenberechtigungen-eines-benutzers-in-anderer-domaene-anzeigen-72794180035.html

Ausgedruckt am: 17.07.2025 um 18:07 Uhr

14 Kommentare

Neuester Kommentar

haben 2 Domänen die eine Vertrauensstellung haben.

Two-Way oder Oneway ? Gruppentyp?Get-ADPrincipalGroupMembership -Identity "CN=Max Muster,DC=domainA,DC=de" -Server yyy.de -ResourceContextServer xxxx.de If you want to search for local groups in another domain, use the ResourceContextServer parameter to specify the alternate server in the other domain.

Von Fragen beantworten hälst du wohl nix ...dann beantworte ich auch keine mehr. Frridaag

🖖🐟

🖖🐟

Dann solltest du dich erst mal belesen, ist nämlich essentiell ...

msxfaq.de/windows/domaintrust.htm

msxfaq.de/windows/domaintrust.htm

S. Ergänzung ganz oben.

"CN=testuser,DC=domainA,DC=local"

*Kopfschüttel*, das hast du jetzt nicht wirklich so eingetragen Nee nee nee

Nee an dem Ort kann der User niemals liegen ... da muss schon noch ne OU oder Container dazwischen, lass es dir doch einfach anzeigen wenn du das Konzept nicht verstehst.

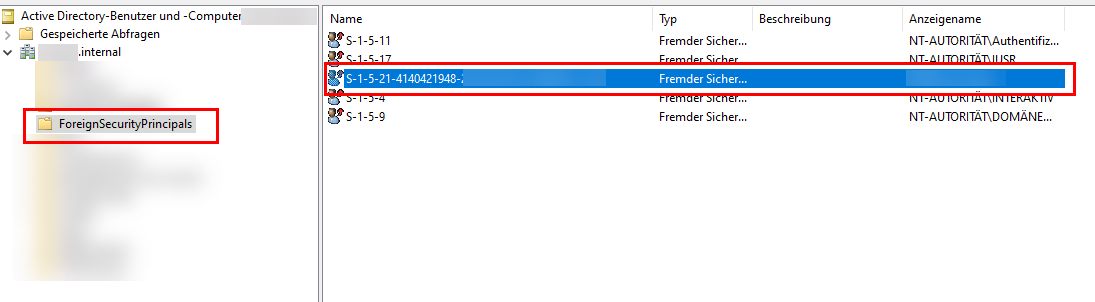

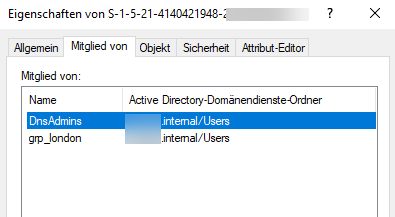

(Get-ADUser MaxMuster).DistinguishedNameDoppelklick auf den User im Container ForeignSecurityPrincipals

Mitgliedschaften des User anzeigen lassen

# abzufragender Username

$username = 'MaxMuster'

# DistinguishedName von AD2

$remotedn = 'DC=otherdomain,DC=internal'

[adsisearcher]::new("LDAP://$remotedn","(&(objectClass=group)(member=CN=$((Get-ADUser $username).SID),CN=ForeignSecurityPrincipals,$remotedn))",'cn','Subtree').FindAll() | %{$_.Properties['cn'][0]} oder so gehts auch

# abzufragender Username

$username = 'MaxMuster'

# FQDN des DC von AD2

$otherdc = 'dc.otherdomain.internal'

# DistinguishedName von AD2

$remotedn = 'DC=otherdomain,DC=internal'

Get-ADObject -Server $otherdc -LDAPFilter "(&(objectClass=group)(member=CN=$((Get-ADUser $username).SID),CN=ForeignSecurityPrincipals,$remotedn))" All tested. Done.