HAP als AP mit Gast-WLAN, WLAN und VLANs

Hallo liebe Foristen,

ich wälze schon seit Tagen an dem selben Problem, wobei ich kurz vorm Durchbruch stehe...

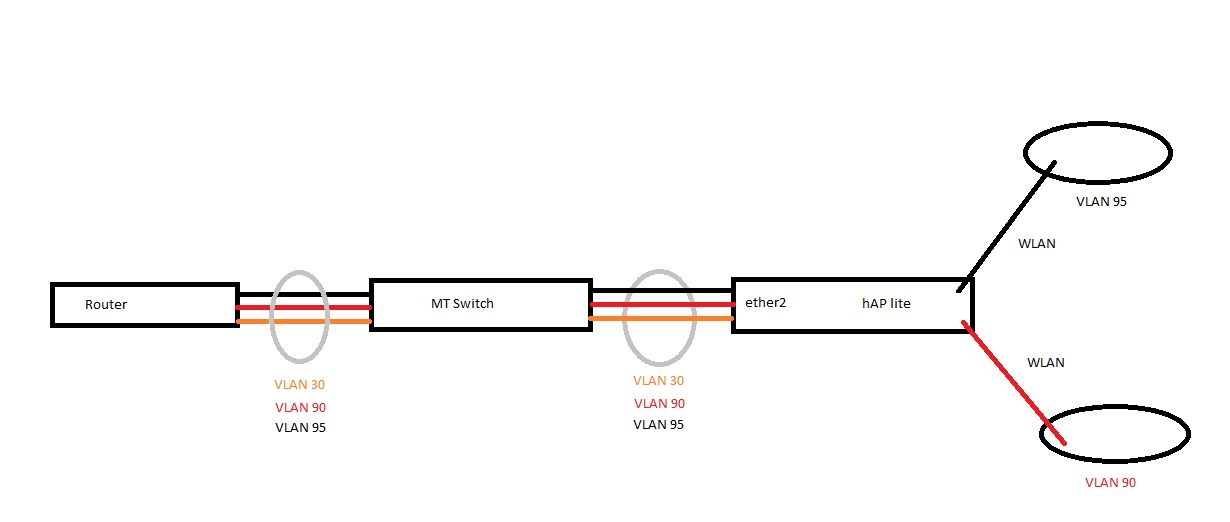

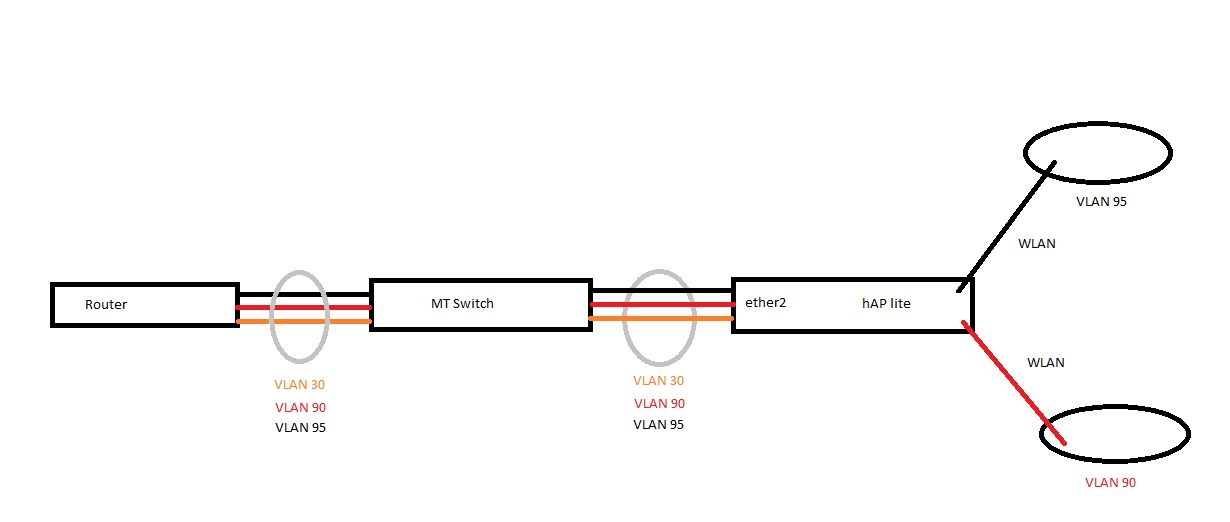

Aktuell teste ich den hAP lite mit VLANs an einem MT-Switch plus Router.

Es ist so, dass der Router die VLANs bereitstellt und bei Bedarf verbindet.

Der Switch ist korrekt konfiguriert, kennt alle VLANs und reicht sie durch. Dieser wird auch schon produktiv eingesetzt.

Nun habe ich einen Port am Switch als Trunc für den hAP lite konfiguriert.

Ziel ist es, dass der hAP zwei (oder mehr) WLANs ausgibt und für das jeweilige WLAN ein anderes VLAN verwendet wird. Das klappt auch so weit, dass ich mich mit den Clients am jeweiligen WLAN anmelden kann und vom Router eine IP per DHCP bekomme aus dem jeweiligen VLAN.

Das einzige was mir fehlt ist ein Zugriff auf das eth2, welches der Trunc-Port ist...

Ich habe hier für die Infrastruktur eine sepparates VLAN (30).

Habt ihr einen heißen Tipp?

Danke im Voraus.

ich wälze schon seit Tagen an dem selben Problem, wobei ich kurz vorm Durchbruch stehe...

Aktuell teste ich den hAP lite mit VLANs an einem MT-Switch plus Router.

Es ist so, dass der Router die VLANs bereitstellt und bei Bedarf verbindet.

Der Switch ist korrekt konfiguriert, kennt alle VLANs und reicht sie durch. Dieser wird auch schon produktiv eingesetzt.

Nun habe ich einen Port am Switch als Trunc für den hAP lite konfiguriert.

Ziel ist es, dass der hAP zwei (oder mehr) WLANs ausgibt und für das jeweilige WLAN ein anderes VLAN verwendet wird. Das klappt auch so weit, dass ich mich mit den Clients am jeweiligen WLAN anmelden kann und vom Router eine IP per DHCP bekomme aus dem jeweiligen VLAN.

Das einzige was mir fehlt ist ein Zugriff auf das eth2, welches der Trunc-Port ist...

Ich habe hier für die Infrastruktur eine sepparates VLAN (30).

Habt ihr einen heißen Tipp?

Danke im Voraus.

/interface bridge

add fast-forward=no name=bridge1 vlan-filtering=yes

/interface vlan

add interface=bridge1 name=VLAN30 vlan-id=30

/interface wireless security-profiles

set [ find default=yes ] supplicant-identity=MikroTik

add authentication-types=wpa2-psk mode=dynamic-keys name=WLAN \

supplicant-identity="" wpa2-pre-shared-key=****

add authentication-types=wpa2-psk mode=dynamic-keys name=WLAN_Guest \

supplicant-identity="" wpa2-pre-shared-key=****

/interface wireless

set [ find default-name=wlan1 ] country=germany disabled=no installation=indoor \

mode=ap-bridge security-profile=WLAN ssid=LuMu vlan-id=90 \

vlan-mode=use-tag wps-mode=disabled

add disabled=no keepalive-frames=disabled mac-address=DE:2C:6E:E6:C8:81 \

master-interface=wlan1 multicast-buffering=disabled name=wlan2 \

security-profile=WLAN_Guest ssid=LuMuGuest vlan-id=95 vlan-mode=\

use-tag wds-cost-range=0 wds-default-cost=0 wps-mode=disabled

/interface bridge port

add bridge=bridge1 interface=ether2

add bridge=bridge1 interface=wlan1

add bridge=bridge1 interface=wlan2

/interface bridge vlan

add bridge=bridge1 tagged=ether2,wlan1 vlan-ids=90

add bridge=bridge1 tagged=ether2,wlan2 vlan-ids=95

add bridge=bridge1 tagged=bridge1,ether2 vlan-ids=30

/ip address

add address=10.10.30.5/24 interface=VLAN30 network=10.10.30.0

/system identity

set name=RouterOS

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 5875233115

Url: https://administrator.de/forum/hap-als-ap-mit-gast-wlan-wlan-und-vlans-5875233115.html

Ausgedruckt am: 03.08.2025 um 23:08 Uhr

5 Kommentare

Neuester Kommentar

Das einzige was mir fehlt ist ein Zugriff auf das eth2, welches der Trunc-Port ist...

Dann hast du wohl schlicht und einfach vergessen das PVID an diesem Port auf 30 zu setzen? Oder du hast die Management IP des hAP vergessen auf ein VLAN 30 IP Interface zu setzen?! Laut deiner Konfig ist das aber nicht der Fall.Das entsprechende VLAN Tutorial was das VLAN Setup genau beschreibt hast du genau gelesen und auch umgesetzt?!

Mikrotik VLAN Konfiguration ab RouterOS Version 6.41

Daraufhinh solltest du dein VLAN Setup nochmals genau prüfen.

Was fehlt auf dem hAP ist z.B. die Default Route. Das VLAN 30 Management des hAP kannst du also ohne diese Route einzig nur direkt aus dem VLAN 30 erreichen und aus keinem anderen VLAN!

Der Switchport an dem der hAP hängt sollte natürlich in Bezug auf das VLAN 30 analog (tagged) konfiguriert sein.

Weitere Tips für weitere WLAN Setup Infos findest du HIER.

Das hat mein Problem gelöst.

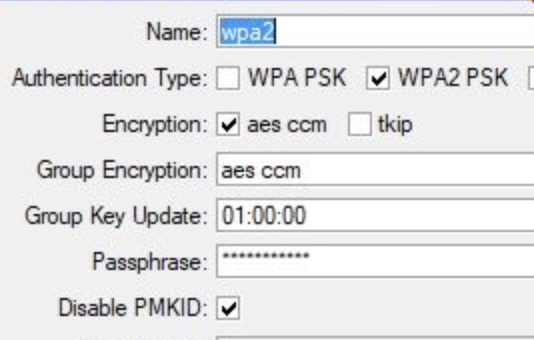

Kein Wunder, denn einmal das Native VLAN auf 30 und gleichzeitig Taggen mit 30 kann ja wohl schwerlich klappen an einem Port. Zudem nutzt du das Native VLAN 1 ja auch gar nicht in deinem gesamten Setup, deshalb war diese Switchport Konfig auch unsinnig.Tip noch zum WLAN:

- Multicast Helper auf Full

- PMKID deaktivieren und Group Key Update auf 1 Stunde, dann wird WPA2 auch sicher und die Multicast Unicast Conversion klappt im WLAN.

Wieso AP?? Es ist doch viel sinnvoller den CapsMan auf einem etwas potenterem und zentralem Gerät wie deinem MT Switch laufen zu lassen sofern der unter Router OS rennt?!

Der CapsMan ist ein zentraler WLAN Manager. In ihm definierst du einmal und zentral das Profil für dein WLAN. Eine einzelne Konfig für jeden AP entfällt damit. Du hängst die APs direkt aus der Box ins Netz, die ziehen ihre Konfig vom zentralen CapsMan und sind online. Eine WLAN Konfig Änderung im CapsMan macht man nur einmal und wird dann automatisch auf die APs runtergebrochen. Wenn man nur einen einzigen AP betreibt macht das ggf. nicht soviel Sinn. Bei, 5, 10 oder 100 APs sieht das aber schon deutlich anders aus. Eben der tiefere Sinn eines zentralen WLAN Managements... Was also meinst du genau??

Dazu hier nochmals der Hinweis auf das o.a. Tutorial was dir die genaue CapsMan Einrichtung Schritt für Schritt beschreibt.

Die YouTube Tutorials 12, 13, 14 und 15 der "Pascom Brüder" sind ebenso hilfreich. Ebenso das CapsMan Finetuning (ab 43:00).

Ich ging davon aus, dass die Caps einfach die Konfiguration des Managers übernehmen

Ja und nein. Du musst natürlich vorher auch immer die CapsMan Manager Funktion aktivieren.aber es sieht wohl so aus als ob ich jetzt nochmal alles separat als Konfiguration

Ist die Frage wie du das meinst???Der CapsMan ist ein zentraler WLAN Manager. In ihm definierst du einmal und zentral das Profil für dein WLAN. Eine einzelne Konfig für jeden AP entfällt damit. Du hängst die APs direkt aus der Box ins Netz, die ziehen ihre Konfig vom zentralen CapsMan und sind online. Eine WLAN Konfig Änderung im CapsMan macht man nur einmal und wird dann automatisch auf die APs runtergebrochen. Wenn man nur einen einzigen AP betreibt macht das ggf. nicht soviel Sinn. Bei, 5, 10 oder 100 APs sieht das aber schon deutlich anders aus. Eben der tiefere Sinn eines zentralen WLAN Managements... Was also meinst du genau??

Dazu hier nochmals der Hinweis auf das o.a. Tutorial was dir die genaue CapsMan Einrichtung Schritt für Schritt beschreibt.

Die YouTube Tutorials 12, 13, 14 und 15 der "Pascom Brüder" sind ebenso hilfreich. Ebenso das CapsMan Finetuning (ab 43:00).