KeePass nur ohne lokales Abfließen

Hallo an die Community,

ich bin auf der Suche nach einem KeePass-Ähnlichem System welches ich mit Kollegen teilen kann. Ziel soll es aber sein, dass die Nutzung möglich ist, Einträge gespeichert werden ABER es soll nicht möglich sein, eine lokale Sicherung der Datenbank mittels "Speichern unter" anzulegen. Das ist ja bei Keepass so. Ich öffne eine Webbasierte Datenbank kann aber mittels speichern die komplette Datenbank lokal sichern. Wenn ich dann das Masterkennwort kenne hätte ich die Möglichkeit die Datei mit nach Hause zu nehmen. Und was ich kann, kann dann auch jemand anderes.

Kennt ihr ein Tool welches die Funktionen von KeePass bietet aber eben verhindert, dass man die Daten abfließen lassen kann?

Okay ich gebe zu, gegen Abtippen kann man auch nichts machen. Also falls jmd. damit um die Ecke kommt, das weiß ich schon ;)

Ich bin auf eure Ideen gespannt.

Vielen Dank!

ich bin auf der Suche nach einem KeePass-Ähnlichem System welches ich mit Kollegen teilen kann. Ziel soll es aber sein, dass die Nutzung möglich ist, Einträge gespeichert werden ABER es soll nicht möglich sein, eine lokale Sicherung der Datenbank mittels "Speichern unter" anzulegen. Das ist ja bei Keepass so. Ich öffne eine Webbasierte Datenbank kann aber mittels speichern die komplette Datenbank lokal sichern. Wenn ich dann das Masterkennwort kenne hätte ich die Möglichkeit die Datei mit nach Hause zu nehmen. Und was ich kann, kann dann auch jemand anderes.

Kennt ihr ein Tool welches die Funktionen von KeePass bietet aber eben verhindert, dass man die Daten abfließen lassen kann?

Okay ich gebe zu, gegen Abtippen kann man auch nichts machen. Also falls jmd. damit um die Ecke kommt, das weiß ich schon ;)

Ich bin auf eure Ideen gespannt.

Vielen Dank!

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 673234

Url: https://administrator.de/forum/keepass-lokales-abfliessen-673234.html

Ausgedruckt am: 18.07.2025 um 17:07 Uhr

12 Kommentare

Neuester Kommentar

Moin.

Ich denke, der erste Einwand, den Dir jeder sicherheitserfahrene Admin geben wird ist: wenn Du solche Bedenken hast, dann lass bitte nur Leute an die Datei, denen Du das nicht zutraust, denn sobald die die Einträge lesen können, können Sie auch ein RAM-Abbild schreiben und auf diesem Wege den geplanten Schutz umgehen.

Aber gut: das, was ich nun vorschlage, ist ein Anfang, der in deine gewünschte Richtung geht:

Parke keepass auf einem isolierten System, nur RDP-Port ist frei, Laufwerksmitnahme ist nicht erlaubt.

Veröffentliche keepass als RemoteApp und schon kannst Du es bedienen, aber keine Kopie der gesamten DB irgendwohin speichern. Da die DB jetzt remote und nicht lokal im RAM ist, kann niemand ein RAM-Abbild erstellen, denn lediglich keepass ist erlaubt, der Rest z.B. über Applocker verbaut.

Sogar eine gemeinsame, parallele Nutzung ist dabei möglich. Wenn keepass Änderungen durch einen anderen erkennt, bietet es einen Merge an.

Ich denke, der erste Einwand, den Dir jeder sicherheitserfahrene Admin geben wird ist: wenn Du solche Bedenken hast, dann lass bitte nur Leute an die Datei, denen Du das nicht zutraust, denn sobald die die Einträge lesen können, können Sie auch ein RAM-Abbild schreiben und auf diesem Wege den geplanten Schutz umgehen.

Aber gut: das, was ich nun vorschlage, ist ein Anfang, der in deine gewünschte Richtung geht:

Parke keepass auf einem isolierten System, nur RDP-Port ist frei, Laufwerksmitnahme ist nicht erlaubt.

Veröffentliche keepass als RemoteApp und schon kannst Du es bedienen, aber keine Kopie der gesamten DB irgendwohin speichern. Da die DB jetzt remote und nicht lokal im RAM ist, kann niemand ein RAM-Abbild erstellen, denn lediglich keepass ist erlaubt, der Rest z.B. über Applocker verbaut.

Sogar eine gemeinsame, parallele Nutzung ist dabei möglich. Wenn keepass Änderungen durch einen anderen erkennt, bietet es einen Merge an.

Du suchst ein Passwort Management System, eventuell wäre Bitwarden was für dich. Ich hatte mir mal eines angesehen, das am Ende zu teuer war, aber das konnte alles. Leider weiß ich den Namen nicht mehr.

Leider ist das i.d.R. sehr kostspielig, vor allem als on premises Setup. Aber deinen Wunsch hatte ich auch mal, ich bin gespannt

Zitat von @an-x-ur:

Okay ich gebe zu, gegen Abtippen kann man auch nichts machen. Also falls jmd. damit um die Ecke kommt, das weiß ich schon ;)

Ich denke mal, wenn du ein System mit Audit-Fähigkeiten nimmst, kannst du auch das weiter einschränken. Dann kannst du nämlich Abfragen, welche PWs von einem Benutzer überhaupt angezeigt wurden, und somit einschränken, was kompromittiert wurde. I.d.R. dürften solche Systeme auch sehr penibel bestimmen können, über welche Methoden ein Passwort raus geht. Also nichts mit Speichern unter oder Zwischenablage sondern so restriktiv wie möglich.Okay ich gebe zu, gegen Abtippen kann man auch nichts machen. Also falls jmd. damit um die Ecke kommt, das weiß ich schon ;)

Leider ist das i.d.R. sehr kostspielig, vor allem als on premises Setup. Aber deinen Wunsch hatte ich auch mal, ich bin gespannt

je nachdem wie umfangreich es ist würde ich ggf. überlegen das ganze dann als einfache SQL-Db zu bauen mit nem kleinen PHP Frontend versehen... Das ist jetzt erstmal nix komplexes zu bauen und verhindert das lokale Speichern...

Wie du schon selbst erkannt hast - gegen das Abtippen bist du da machtlos (oder foto mitm mobil-telefon), allerdings hilft dagegen das Systeme eben von aussen nur via VPN erreichbar sind (und nur personen die es auch dürfen ins VPN können und zugriff haben). Und wenns ganz hart ist halt ne 2FA während du (oder wer auch immer) den zweiten Faktor hat... Aber solang es "password only" ist würde ich da eben nicht zuviel Aufwand reinstecken das "Speichern" zu verhindern - DEN Schutz hat man in ca. 3 Min erledigt und du hast nur deine Zeit verschwendet... Ich würde in dem Fall eben immer schauen das man sich auch MIT Passwort eben nur anmelden kann wenn es gewollt und nötig ist...

Wie du schon selbst erkannt hast - gegen das Abtippen bist du da machtlos (oder foto mitm mobil-telefon), allerdings hilft dagegen das Systeme eben von aussen nur via VPN erreichbar sind (und nur personen die es auch dürfen ins VPN können und zugriff haben). Und wenns ganz hart ist halt ne 2FA während du (oder wer auch immer) den zweiten Faktor hat... Aber solang es "password only" ist würde ich da eben nicht zuviel Aufwand reinstecken das "Speichern" zu verhindern - DEN Schutz hat man in ca. 3 Min erledigt und du hast nur deine Zeit verschwendet... Ich würde in dem Fall eben immer schauen das man sich auch MIT Passwort eben nur anmelden kann wenn es gewollt und nötig ist...

Zitat von @an-x-ur:

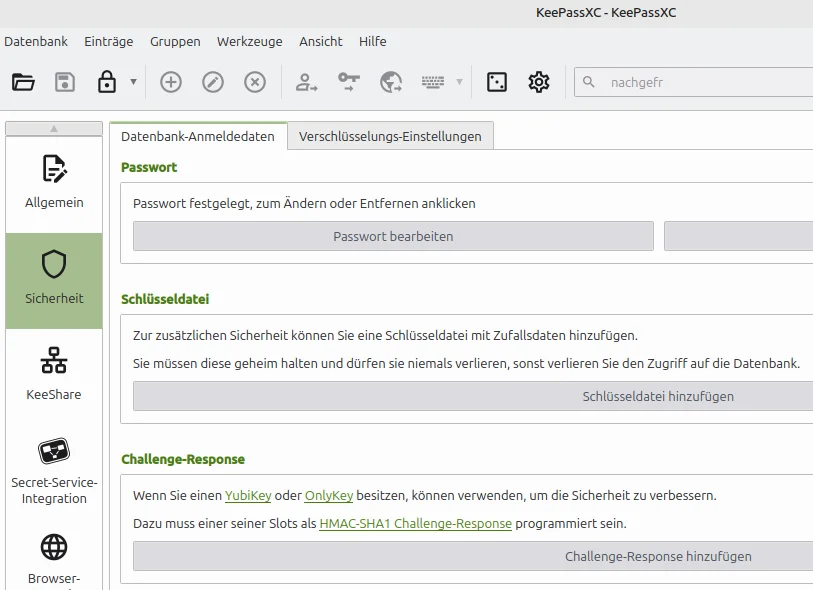

Wenn ich dann das Masterkennwort kenne hätte ich die Möglichkeit die Datei mit nach Hause zu nehmen.

Und gibt es keine andere Methode auf den Zugriff der DB, neben dem Masterkennwort?Wenn ich dann das Masterkennwort kenne hätte ich die Möglichkeit die Datei mit nach Hause zu nehmen.

Bei ner SQL DB wäre es grundsätzlich auch machbar, eine Auditlog zu schreiben. Du könntest vorhandene Passwörter geschwärzt anzeigen und wenn derjenige das Passwort tatsächlich kopieren muss kannst du über ein Auditlog die Selects protokollieren. Ist allerdings ein wenig tricky weil es keinen simplen Select-Trigger gibt.

wäre halt wieder (wie so oft) - der TO müsste erstmal klar sagen was er/sie/es schützen will. Wie schon selbst erkannt - nen passwort kann man auch einfach abtippen oder per copy/paste sonstwohin kopieren (ich muss es ja nicht zwingend in nen passwortfeld kopieren). Daher wäre für mich der sicherste Weg eben generell das ich zwar die Passwort-File mitnehmen kann, schön, hab ich die... Die kann ich auch in der Firma ans schwarze Brett als Ausdruck hängen -> solang die Systeme eben schon so abgesichert sind (zB. Mgmt-Netzwerk nur eingeschränkte Rechner und/oder 802.x ) das eben die Passwortabfrage selbst schon nur sichtbar ist wenn man es darf UND ggf. ne 2FA ... (und bevor jetzt das gebrüll losgeht - nein, natürlich sollten die Passwörter trotzdem nicht zwingend am Schwarzen Brett hängen... dahinter geht auch!). DAS hilft auch gegen die grösste Option des Datenabflusses -> das Hirn des Mitarbeiters...

Passbolt gibt es als on-prem auch kostenlos.

In der Pro-Version kann es auf jeden Fall auch Audits, bei der Community Version bin ich mir nicht sicher, nutze das Privat aber da brauche ich das nicht.

In der Pro-Version kann es auf jeden Fall auch Audits, bei der Community Version bin ich mir nicht sicher, nutze das Privat aber da brauche ich das nicht.

Moin,

Bitwarden oder Vaultwarden: dann Organisations-Tresore anlegen und nutzen, die können vom normalen User nicht exportiert werden.

Allerdings ist das nun wirklich, egal, wie Du es machst, nur eine kleine Hürde, alles auf einmal mitzunehmen. Denn ein Passworttresor dient ja dem Ziel, schnell an Zugangsdaten zu gelangen. Wie willst Du Dich vor Copy&Paste schützen? Das ist zwar eine Fleißaufgabe, aber selbst manuell in der überschaubarer Zeit erledigt, und dann neben die Leute die Passwörter als unverschlüsselte Textdatei mit...

Daher: ein sinnvoller Einsatz eines Passworttresors wird nicht möglich sein, wenn dabei der Datenabfluss verhindertt werden soll.

Gruß

DivideByZero

Bitwarden oder Vaultwarden: dann Organisations-Tresore anlegen und nutzen, die können vom normalen User nicht exportiert werden.

Allerdings ist das nun wirklich, egal, wie Du es machst, nur eine kleine Hürde, alles auf einmal mitzunehmen. Denn ein Passworttresor dient ja dem Ziel, schnell an Zugangsdaten zu gelangen. Wie willst Du Dich vor Copy&Paste schützen? Das ist zwar eine Fleißaufgabe, aber selbst manuell in der überschaubarer Zeit erledigt, und dann neben die Leute die Passwörter als unverschlüsselte Textdatei mit...

Daher: ein sinnvoller Einsatz eines Passworttresors wird nicht möglich sein, wenn dabei der Datenabfluss verhindertt werden soll.

Gruß

DivideByZero

Ein Blick auf

soft-o.com/de/products/crypt-o.html

könnte lohnen.

Er scheint recht konfigurierbar zu sein und erweckt den Eindruck, dass die Entwickler noch Kundenwünschen zugänglich sind. Preislich ist er deutlich fairer, als die bekannten großen Brands.

soft-o.com/de/products/crypt-o.html

könnte lohnen.

Er scheint recht konfigurierbar zu sein und erweckt den Eindruck, dass die Entwickler noch Kundenwünschen zugänglich sind. Preislich ist er deutlich fairer, als die bekannten großen Brands.