Kriege keine VPN Verbindung hin

Hallöle,

wie der Titel verrät, brauch ich ein bisschen Hilfe.

Zu meiner Umgebung :

Ich habe einen Windows Server 2008 R2 x64 mit der IP 192.168.1.11 und da habe ich openVPN 2.3.4 x64 installiert.

Der Server ist auch ein DHCP und DNS Server.

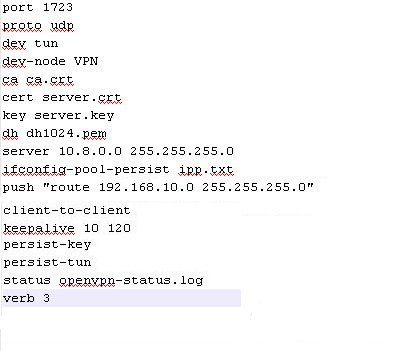

Meine Server Konfiguration ist diese

port 1194

proto udp

mode server

tls-server

dev tun

ifconfig 10.0.0.1 255.255.255.0

ifconfig-pool 10.0.0.2 10.0.0.254

cert SRV1.crt

ca ca.crt

key SRV1.key

dh dh1024.pem

ifconfig-pool-persist ipp.txt

keepalive 10 120

auth SHA1

comp-lzo

persist-tun

persist-key

verb 3

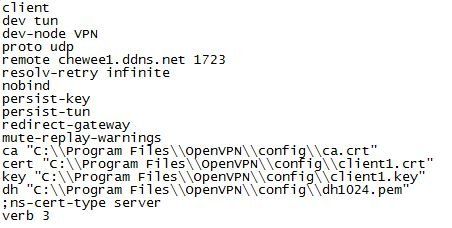

Die Client Konfiguration sieht so aus

client

dev tun

proto udp

remote 95.91.241.32 1194

ca ca.crt

cert XC-PC.crt

key XC-PC.key

nobind

comp-lzo

persist-key

persist-tun

verb 3

Ich habe dann über CMD zuerst die beiden Befehle

- vars.bat

- clean-all.bat

ausgeführt und danach die Zertifikate und Keys für Server und Client erstellt

- build-ca.bat

- build-dh.bat

- build-key-server.bat SRV1

- build-key.bat XC-PC

bei den Abfragen habe ich schon vieles ausprobiert.

Mal die gleichen Angaben mal verschiedene...

Dann habe ich das CA-Zertifikat, XC-PC Zertifikat und die Schlüssel Datei auf den Client in den config Ordner geschoben.

Testweise habe ich die Windows Firewall auf beiden Systemen deaktiviert.

Ich habe ein hitron Modem von Kabel Deutschland mit einer festen IP Adresse und dadran habe ich ein Access Point von D-Link.

Der Client geht dann mit einem Surf Stick ins Internet.

Ich habe es auch schon bei meinen Eltern versucht dort ist eine FritzBox also 192.168.178.x (bei mir zu hause habe ich das 192.168.1.x Netz)

Im Bild sieht man dann was ich dann zu sehen bekomme

Ich hoffe ich habe jetzt an alles gedacht, falls nicht dann einfach fragen

wie der Titel verrät, brauch ich ein bisschen Hilfe.

Zu meiner Umgebung :

Ich habe einen Windows Server 2008 R2 x64 mit der IP 192.168.1.11 und da habe ich openVPN 2.3.4 x64 installiert.

Der Server ist auch ein DHCP und DNS Server.

Meine Server Konfiguration ist diese

port 1194

proto udp

mode server

tls-server

dev tun

ifconfig 10.0.0.1 255.255.255.0

ifconfig-pool 10.0.0.2 10.0.0.254

cert SRV1.crt

ca ca.crt

key SRV1.key

dh dh1024.pem

ifconfig-pool-persist ipp.txt

keepalive 10 120

auth SHA1

comp-lzo

persist-tun

persist-key

verb 3

Die Client Konfiguration sieht so aus

client

dev tun

proto udp

remote 95.91.241.32 1194

ca ca.crt

cert XC-PC.crt

key XC-PC.key

nobind

comp-lzo

persist-key

persist-tun

verb 3

Ich habe dann über CMD zuerst die beiden Befehle

- vars.bat

- clean-all.bat

ausgeführt und danach die Zertifikate und Keys für Server und Client erstellt

- build-ca.bat

- build-dh.bat

- build-key-server.bat SRV1

- build-key.bat XC-PC

bei den Abfragen habe ich schon vieles ausprobiert.

Mal die gleichen Angaben mal verschiedene...

Dann habe ich das CA-Zertifikat, XC-PC Zertifikat und die Schlüssel Datei auf den Client in den config Ordner geschoben.

Testweise habe ich die Windows Firewall auf beiden Systemen deaktiviert.

Ich habe ein hitron Modem von Kabel Deutschland mit einer festen IP Adresse und dadran habe ich ein Access Point von D-Link.

Der Client geht dann mit einem Surf Stick ins Internet.

Ich habe es auch schon bei meinen Eltern versucht dort ist eine FritzBox also 192.168.178.x (bei mir zu hause habe ich das 192.168.1.x Netz)

Im Bild sieht man dann was ich dann zu sehen bekomme

Ich hoffe ich habe jetzt an alles gedacht, falls nicht dann einfach fragen

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 250279

Url: https://administrator.de/forum/kriege-keine-vpn-verbindung-hin-250279.html

Ausgedruckt am: 18.07.2025 um 02:07 Uhr

73 Kommentare

Neuester Kommentar

Hi,

Wäre sinnvoller.

Logs und Routingtabellen wären mal interessant.

Gruß orcape

Ich habe ein hitron Modem von Kabel Deutschland

..nur Modembetrieb, oder Router ?.... und dadran habe ich ein Access Point von D-Link.

Typ ?...kannst Du den eventuell als Router betreiben, mit DD-WRT flashen und dort den OpenVPN-Server betreiben ?Wäre sinnvoller.

Logs und Routingtabellen wären mal interessant.

Der Client geht dann mit einem Surf Stick ins Internet.

..beim OVPN-Client machbar, könnte aber Probleme machen, wenn Du versuchst den OVPN_Server zu pingen.Im Bild sieht man dann was ich dann zu sehen bekomme

..wäre schön, wenn wir das auch sehen könnten..Gruß orcape

Moin,

wie schon orcape geschrieben hat, fehlt doch noch manches, das Thema ist "eigentlich" über die Suche hier auch schon in allen Details ergründet,

hier kann es aber schon auf dem ersten Blick an den verwendeten Tunneladressen liegen:

10.x.x.x verwendet auch 1und1 - zumindest manchmal - als Adressbereich für die Sticks,

(also bekommen viele Sticks und Handys anders als DSL "üblich" heutzutage keine öffentlichen IPs (V4) mehr zugewiesen, sondern nur private)

z.B. 172.16.0.0 als Tunnelnetz verwenden und dann nochmal...

zu kontrollieren und entdecken mit "route print" bei Windows

HG

Mark

wie schon orcape geschrieben hat, fehlt doch noch manches, das Thema ist "eigentlich" über die Suche hier auch schon in allen Details ergründet,

hier kann es aber schon auf dem ersten Blick an den verwendeten Tunneladressen liegen:

10.x.x.x verwendet auch 1und1 - zumindest manchmal - als Adressbereich für die Sticks,

(also bekommen viele Sticks und Handys anders als DSL "üblich" heutzutage keine öffentlichen IPs (V4) mehr zugewiesen, sondern nur private)

z.B. 172.16.0.0 als Tunnelnetz verwenden und dann nochmal...

zu kontrollieren und entdecken mit "route print" bei Windows

HG

Mark

Zitat von @broecker:

hier kann es aber schon auf dem ersten Blick an den verwendeten Tunneladressen liegen:

10.x.x.x verwendet auch 1und1 - zumindest manchmal - als Adressbereich für die Sticks,

...die fahren aber in der Regel eine /30 er Netzmaske und die IP´ s sehen auch nicht nach 10.0.0.0 aus, also eher unwahrscheinlich das Du mit 10.0.0.0/24 ins Gehege kommst.hier kann es aber schon auf dem ersten Blick an den verwendeten Tunneladressen liegen:

10.x.x.x verwendet auch 1und1 - zumindest manchmal - als Adressbereich für die Sticks,

Zumindest habe ich das auch so laufen, ohne das es Problemen gibt.

Die Ursache liegt beim TO definitiv wo anders. Leider sind die geposteten Infos noch etwas dürftig..

Gruß orcape

Halte dich an das Tutorial hier:

OpenVPN Server installieren auf pfSense Firewall, Mikrotik. DD-WRT oder GL.inet Router

Die Konfig Schritte sind absolut identisch für dich, da bei OVPN es nicht Plattform abhängig ist !

Bei Windows sind die gefährlichsten Fallstricke:

2 gravierende Probleme bzw. Fehler bei dir:

1.) Du schreibst der Server hat die IP 192.168.1.11. Der Client connected aber auf die 95.91.241.32. Das lässt klar vermuten das du einen NAT Internet Router zwischen dem Internet und deinem remoten Client hast !!

Frage:

2.)

Wo ist dein push route 192.168.1.11 255.255.255.0 Kommando in der Server Konfig ?? Siehe Tutorial oben !!

Ohne die Route für den Client hat der keinen Zugriff auf das remote lokale LAN !!

Lies dir also das obige Tutorial genau durch dort stehen alle relevanten Schritte zum OVPN Erfolg !

OpenVPN Server installieren auf pfSense Firewall, Mikrotik. DD-WRT oder GL.inet Router

Die Konfig Schritte sind absolut identisch für dich, da bei OVPN es nicht Plattform abhängig ist !

Bei Windows sind die gefährlichsten Fallstricke:

- Firewall Profil des OVPN tap Interfaces !!

- Routing RAS aktivieren

2 gravierende Probleme bzw. Fehler bei dir:

1.) Du schreibst der Server hat die IP 192.168.1.11. Der Client connected aber auf die 95.91.241.32. Das lässt klar vermuten das du einen NAT Internet Router zwischen dem Internet und deinem remoten Client hast !!

Frage:

- Die IP 95.91.241.32 ist die WAN Port IP des Routers ?

- Hast du dort ein Port Forwarding von eingehend UDP 1194 auf die Server IP 192.168.11.1 eingetragen !!

2.)

Wo ist dein push route 192.168.1.11 255.255.255.0 Kommando in der Server Konfig ?? Siehe Tutorial oben !!

Ohne die Route für den Client hat der keinen Zugriff auf das remote lokale LAN !!

Lies dir also das obige Tutorial genau durch dort stehen alle relevanten Schritte zum OVPN Erfolg !

Ja die 95... ist meine WAN Adresse des Modems kein Router

Sorry, aber das ist technischer Blödsinn und weisst du vermutlich auch selber ?!Ein Modem ist immer ein rein passiver Medienwandler von DSL Framing auf Ethernet und ein reines Modem nimmt niemals am IP Forwarding oder Routing Teil.

Folglich hat ein Modem auch niemals eine gültige IP Adresse.

Technisch ist diese Aussage also völliger Unsinn, sorry.

Daher auch keine Portweiterleitung.

Klar, denn auf einem Modem ohne jegliche IP Adressen kann man dann auch logischerweise niemals ein Port Forwarding machen !!Entweder hast du hiermal wieder die typische Begriffsverwechslung Modem / Router gemacht oder Router mit integriertem DSL Modem usw. oder du hast dein Netzwerk Szenario im Thread falsch beschrieben

Aussagen wie

Das Modem läuft nur im Modem Betrieb

Sind technischer Unsinn denn so mit einem reinen nur Modem könntest du ja gar kein NAT realisieren, es sei denn dein Server hängt direkt am Modem dran und du hast den Server direkt im Internet exponiert mit dem Modem.Sowas macht aber kein normaler Mensch mehr wenn ihm Sicherheit in seinem Netz wichtig ist. Schon gar nicht macht man dasmit einem Winblows OS. Hier wäre also sinnvoll mal zu erfahren WIE du die Internet Anbindung technisch wirklich realisiert hast ?!

Irgendwo MUSS aber dein NAT Router sein der die öffentliche 95er IP auf dein internes Netz 192.168.1.0 /24 per IP Adress Translation (NAT) umsetzt. Oder eben der Serverport direkt was wir aber mal alle nicht hoffen hier...

Hier musst du zwingend ein Port Forwarding machen, damit die NAT Firewall den eingehenden UDP 1194 Traffic auf den OVPN Server weiterleitet.

Logisch denn sonst würde der OVPN Server den Client Traffic niemals zu Gesucht bekommen, denn ohne diesen PFW Eintrag im NAT Router bleibt eingehender UDP 1194 Traffic an der NAT Firewall hängen wie es auch bei Firewalls ins Internet so üblich ist.

Fazit: Ohne PFW auf dem NAT Router (nicht Modem !) also kein funktionierendes VPN !

Siehe auch OVPN Tutorial oben Kapitel " OVPN Server hinter NAT Router !"

OpenVPN Server installieren auf pfSense Firewall, Mikrotik. DD-WRT oder GL.inet Router

Es sind also weiterhin 2 Punkte weiter offen:

- Winblows Firewall Profil OVPN Server und / oder Client ? asktheoracle.com/blog/how-to-make-openvpn-work-with-the-windows- ... und besonders: social.technet.microsoft.com/Forums/windows/en-US/b9cd4de4-274e- ...

- Port Forwarding von UDP 1194 auf dem NAT Router zum OVPN Server

Wichtig auch: WAS steht in deinem OVPN Server oder Client Log !!!

Diese messages würden uns das Troubleshooting für dich zusätzlich sehr erleichtern !

Hallo,

Hersteller / Name / Modell / Modellbezeichnung

Als Beispiel: AVM Fritz!Box Fon WLAN 7490

- Kabel Deutschland hat Probleme mit einigen VPN Methoden

- Ist das überhaupt eine statische IP oder wechselt die nur selten?

- Ist das nun ein Modem oder ein Router der NAT macht von Kabel Deutschland?

- Ist bei dem Mobilen ISP von wo der USB Stick her ist ein Transfernetz dazwischen oder nicht?

Kläre das doch erst einmal ab.

Gruß

Dobby

Ich habe ein hitron Modem von Kabel Deutschland mit einer festen IP Adresse und

dadran habe ich ein Access Point von D-Link.

Sag uns mal bitte die vollständige Beschreibung von dem Hitron!dadran habe ich ein Access Point von D-Link.

Hersteller / Name / Modell / Modellbezeichnung

Als Beispiel: AVM Fritz!Box Fon WLAN 7490

Der Client geht dann mit einem Surf Stick ins Internet.

Ist mit dem Internetzugang überhaupt VPN möglich?Ich habe es auch schon bei meinen Eltern versucht dort ist eine FritzBox also

192.168.178.x (bei mir zu hause habe ich das 192.168.1.x Netz)

Und die Fehlermeldung dazu?192.168.178.x (bei mir zu hause habe ich das 192.168.1.x Netz)

- Kabel Deutschland hat Probleme mit einigen VPN Methoden

- Ist das überhaupt eine statische IP oder wechselt die nur selten?

- Ist das nun ein Modem oder ein Router der NAT macht von Kabel Deutschland?

- Ist bei dem Mobilen ISP von wo der USB Stick her ist ein Transfernetz dazwischen oder nicht?

Kläre das doch erst einmal ab.

Gruß

Dobby

Hallo nochmal,

selber schuld, oder?

hören wir hier im Forum gut und gerne einmal die Woche!!

- Man kann Protokolle sperren die für ein VPN nötig sind.

- Man kann ein Transfernetz dazwischen haben das eigene private IP Adressen benutzt

und dann ist auch ein VPN nicht mehr möglich oder aber man hat ein so genanntes Carrier

grade NAT auf Seiten des mobil ISPs was ein VPN unmöglich macht.

- Man kann auch DSLlight oder wie es sonst auch heißt einen IPv4/IPv6 Dual Stack

haben der ein VPN unmöglich macht.

Kurz um, es wäre schon schön zu wissen welcher mobil ISP das ist und was für ein Vertrag,

denn VPN wird meist nur möglich bei den Bussiness Verträgen, zumindest, bei einigen mobil

ISPs, damit sie den Kunden dann die wesentlich teureren Verträge aufdrängen können.

Und dann können wir uns hier einen Wolf raten und es wird nichts mit dem VPN!

eben miteinander verwechselt;

- Eine öffentliche IP die wirklich statisch ist

- Und eine IP die nur ab und an wechselt, aber sie wechselt.

Adressen die nicht im Internet routbar sind und somit auch keine VPN Verbindung zustande

kommen kann. Einige mobil ISPs unterdrücken aus den weiter oben genannten Gründen auch

gerne das Zustandekommen von VPN Verbindungen und da sollte man schon vorher wissen

was das denn nun für ein Vertrag ist.

Gruß

Dobby

Wenn mir Kabel Deutschland ein Modem verkauft, dann gehe ich auch

davon aus das das eins ist.

Wenn ich alles glaube was mir die Werbung verspricht, bin ich trotz alle demdavon aus das das eins ist.

selber schuld, oder?

Es ist ein Hitron Kabel Modem CVE-30360 mit Routerfunktion.

Und genau das haben wir uns schon alle gedacht! Das mit dem, es ist nur ein Modemhören wir hier im Forum gut und gerne einmal die Woche!!

Ist mit dem Internetzugang überhaupt VPN möglich?

Die Frage verstehe ich nicht

- Man kann Ports sperren die für ein VPN Nötig sindDie Frage verstehe ich nicht

- Man kann Protokolle sperren die für ein VPN nötig sind.

- Man kann ein Transfernetz dazwischen haben das eigene private IP Adressen benutzt

und dann ist auch ein VPN nicht mehr möglich oder aber man hat ein so genanntes Carrier

grade NAT auf Seiten des mobil ISPs was ein VPN unmöglich macht.

- Man kann auch DSLlight oder wie es sonst auch heißt einen IPv4/IPv6 Dual Stack

haben der ein VPN unmöglich macht.

Kurz um, es wäre schon schön zu wissen welcher mobil ISP das ist und was für ein Vertrag,

denn VPN wird meist nur möglich bei den Bussiness Verträgen, zumindest, bei einigen mobil

ISPs, damit sie den Kunden dann die wesentlich teureren Verträge aufdrängen können.

Und dann können wir uns hier einen Wolf raten und es wird nichts mit dem VPN!

Die IP ist eine feste Adresse... Es sei denn KD ändert die Adressen alle paar Monate...

Es gibt zwei Varianten bei Kabel Deutschland und sie werden oftmals aus Unwissenheiteben miteinander verwechselt;

- Eine öffentliche IP die wirklich statisch ist

- Und eine IP die nur ab und an wechselt, aber sie wechselt.

und ob da ein Tranfernetz dazwischen weiß ich nicht. Ehrlichgesagt weiß ich nichtmal

was du damit meinst.

Das ist dann ein extra Netz des Providers zwischen Dir und dem Internet mit privaten IPwas du damit meinst.

Adressen die nicht im Internet routbar sind und somit auch keine VPN Verbindung zustande

kommen kann. Einige mobil ISPs unterdrücken aus den weiter oben genannten Gründen auch

gerne das Zustandekommen von VPN Verbindungen und da sollte man schon vorher wissen

was das denn nun für ein Vertrag ist.

Gruß

Dobby

Du solltest ein paar der Fragen der anderen beantworten, sonst verliert man die Freude...

- beim Port-Weiterleiten im Router bedacht, daß UDP 1194 weitergeleitet werden muß? (Voreinstellung der FW häufig TCP)

- ich glaube immer noch an 10.x.x.x - s.o. - welcher ISP ist es, welche öffentliche IP bekommst Du beim UMTS/GRS-Stick?

- Fehlermeldungen des Clients wurden noch nicht gezeigt, die Meldungen oben sind regulär - ggf. bis zum ersten Time-Out

- sonst einfach nochmal alles von vorne mit dem Skript von aqui machen!

HG

Mark

- beim Port-Weiterleiten im Router bedacht, daß UDP 1194 weitergeleitet werden muß? (Voreinstellung der FW häufig TCP)

- ich glaube immer noch an 10.x.x.x - s.o. - welcher ISP ist es, welche öffentliche IP bekommst Du beim UMTS/GRS-Stick?

- Fehlermeldungen des Clients wurden noch nicht gezeigt, die Meldungen oben sind regulär - ggf. bis zum ersten Time-Out

- sonst einfach nochmal alles von vorne mit dem Skript von aqui machen!

HG

Mark

Laut Deinen Logs liegt hier ein Zertifikatsfehler vor...

Sat Sep 27 13:38:28 2014 WARNING: No server certificate verification method has been enabled. See openvpn.net

/howto.html#mitm for more info.

Du solltest das mal etwas unter die Lupe nehmen.../howto.html#mitm for more info.

cert SRV1.crt

ca ca.crt

key SRV1.key

Gruß orcapeca ca.crt

key SRV1.key

@orcape: nein, er hat nur keine Überprüfung des Servers ausgewählt und das ist so erlaubt,

er würde auch mit einem MITM sprechen und erst dessen nachfolgendem "falschen" (nicht mit dem privaten Schlüssel verschlüsselten) Sitzungsschlüssel abweisen;

verify-x509-name "MeinServer.dyndns.org" name

wäre eine verstärkte Überprüfung, die man aber nicht in allen Szenarien durchführen kann (z.B. bei DynDNS und mehren ADSL/UMTS-Zugängen)

Ich denke, im Log fehlt der Time-Out und die Wiederholung dieser Sequenz und der Fehler liegt im nicht Erreichen des Servers

- ping wäre knifflig, man könnte einen einfacheren Test-Dienst aufsetzen - oder halt Fragen beantworten

HG

Mark

er würde auch mit einem MITM sprechen und erst dessen nachfolgendem "falschen" (nicht mit dem privaten Schlüssel verschlüsselten) Sitzungsschlüssel abweisen;

verify-x509-name "MeinServer.dyndns.org" name

wäre eine verstärkte Überprüfung, die man aber nicht in allen Szenarien durchführen kann (z.B. bei DynDNS und mehren ADSL/UMTS-Zugängen)

Ich denke, im Log fehlt der Time-Out und die Wiederholung dieser Sequenz und der Fehler liegt im nicht Erreichen des Servers

- ping wäre knifflig, man könnte einen einfacheren Test-Dienst aufsetzen - oder halt Fragen beantworten

HG

Mark

Das passiert wenn man nur einen Teil der Logs zu sehen bekommt.

Hier liegt eindeutig ein TLS-Fehler vor....

Gruß orcape

Hier liegt eindeutig ein TLS-Fehler vor....

Sat Sep 27 13:49:34 2014 TLS Error: TLS key negotiation failed to occur within 60 seconds (check your network connectivity)

Sat Sep 27 13:49:34 2014 TLS Error: TLS handshake failed

Zertifikate prüfen, Fehler beim kopieren auf den Client etc.....Sat Sep 27 13:49:34 2014 TLS Error: TLS handshake failed

Gruß orcape

@orcape: sorry, falsch, wie darin schon steht, der Client versucht 60 Sekunden lang den Handshake, nur deshalb sagt er "TLS Error", tritt auf, wenn keine Kommunikation zustande kommt, d.h. IP falsch/Port falsch/FW/...

Surfstick: 10.34.31.189 mit welcher Subnetzmaske? bei 255.0.0.0 wäre der Fehler klar: Du verwendest 10.0.0.x als Tunnelnetz - einfach 'mal gegen 172.16.x.x -z.B. Netzmaske 255.255.255.0 austauschen

Handy: Darf das Handy zu Port 1194 raustelefonieren? oder blockiert hier ein Zwangsproxy?

mit nmap könnte man das Ziel abfragen, stellt man proto auf tcp (und FW entsprechend) könnte man den Verbindungsaufbau auch mit telnet schon prüfen...

HG

Mark

Surfstick: 10.34.31.189 mit welcher Subnetzmaske? bei 255.0.0.0 wäre der Fehler klar: Du verwendest 10.0.0.x als Tunnelnetz - einfach 'mal gegen 172.16.x.x -z.B. Netzmaske 255.255.255.0 austauschen

Handy: Darf das Handy zu Port 1194 raustelefonieren? oder blockiert hier ein Zwangsproxy?

mit nmap könnte man das Ziel abfragen, stellt man proto auf tcp (und FW entsprechend) könnte man den Verbindungsaufbau auch mit telnet schon prüfen...

HG

Mark

tritt auf, wenn keine Kommunikation zustande kommt, d.h. IP falsch/Port falsch/FW/...

..ja schon klar, tritt aber auch auf, wenn beim kopieren der Keys was daneben gegangen ist. Den Fall hatte ich auch schon.Abzuklären wäre vom TO, egal ob Handy oder Stick, was der Provider als IP/Netzmaske verwendet.

Das er NAPT macht, ist wohl so gut wie sicher, das ist aber auf OpenVPN-Clientseite nicht das Problem.

Leider hat der TO bis jetzt zwar die IP´ s gepostet, Config-Änderung, wie Sie von @aqui vorgeschlagen wurden, entweder noch nicht umgesetzt oder das zumindest noch nicht gepostet.

Wäre auch interessant wie die aktuelle Config nun aussieht, wenn er denn überhaupt etwas geändert hat.

Gruß orcape

Moin,

das Subnetz vom Surf-Stick ist für PPPoE (oder ein anderes Basisprotokoll) gedacht, also nur eine 1-zu-1-Verbindung zum nächsten Server, damit wird auch das von draußen prüfen schwierig.

Ich würde jetzt auf TCP umstellen UND auf Port 443 beim Server, damit würde man ggf. ISP-Proxy-Server austricksen und mit dem TCP besser testen können.

TCP ist für OVPN generell nicht empfohlen, weil die Gesamt-Performance bei (überwiegend) gekapselten TCP-Traffic unnötig schlechter ist, aber ggü. nichts natürlich ok, TCP 443 wäre normalerweise das Ansprechen von HTTPS-Servern, d.h. ohne extra Aufwand könnte man dann selbst nicht mehr einen öffentlichen Web-Server betreiben, für's Eingrenzen m.E. auch völlig ok.

(gleich noch PM)

HG

Mark

das Subnetz vom Surf-Stick ist für PPPoE (oder ein anderes Basisprotokoll) gedacht, also nur eine 1-zu-1-Verbindung zum nächsten Server, damit wird auch das von draußen prüfen schwierig.

Ich würde jetzt auf TCP umstellen UND auf Port 443 beim Server, damit würde man ggf. ISP-Proxy-Server austricksen und mit dem TCP besser testen können.

TCP ist für OVPN generell nicht empfohlen, weil die Gesamt-Performance bei (überwiegend) gekapselten TCP-Traffic unnötig schlechter ist, aber ggü. nichts natürlich ok, TCP 443 wäre normalerweise das Ansprechen von HTTPS-Servern, d.h. ohne extra Aufwand könnte man dann selbst nicht mehr einen öffentlichen Web-Server betreiben, für's Eingrenzen m.E. auch völlig ok.

(gleich noch PM)

HG

Mark

Subnetz vom Surf Stick ist 255.255.255.255 Gateway 0.0.0.0

Das ist natürlich technischer Unsinn aber ein ipconfig -all mit aktivem eingewählten Surfstick wäre mal interessant um mal zu checken WAS für einen IP Adresse du vom Mobilfunk Provider bekommen hast ??Wenn du Pech hast ist das ein billiger NUR Surf Account mit privaten RFC 1918 IPs und zentralem Provider NAT der zusätzlich noch über einen Zwangsproxy geht....dann siehts natürlich Böse aus mit deinem VPN ?!

tja, dann noch mal als SIM probieren (auch bei Android/iphone gibts einen OVPN-Client) oder bei den Eltern,

ich denke das es am Provider und dessen Unterdrückung liegt und die Konfiguration jetzt im Grunde richtig ist,

nachzuvollziehen wäre das am Ehesten mit Wireshark, was sicher den Aufwand sprengt.

HG

Mark

ich denke das es am Provider und dessen Unterdrückung liegt und die Konfiguration jetzt im Grunde richtig ist,

nachzuvollziehen wäre das am Ehesten mit Wireshark, was sicher den Aufwand sprengt.

HG

Mark

Warum soll das Unsinn sein? Es steht genau so da!

Das ist technischer Unsinn, weil die IP Adresse ja dort steht nämlich 10.158.66.22 /32 !!!Das das ein PPP Protokoll ist (Vermutlich wohl PPTP) ist das klar das es dann mit einer 32 Bit Maske arbeitet und damit ist einen Gateway IP dann logischerweise überflüssig. Du solltest mal etwas mehr Grundlagen zur Materie lesen, sorry.

Zu PPTP solltest du übrigens immer noch das hier lesen:

heise.de/security/artikel/Der-Todesstoss-fuer-PPTP-1701365.html

Na ja und im Forums Tutorial

VPNs einrichten mit PPTP

und

VPNs mit DD-WRT, pFsense oder OPNsense auf Basis von PPTP

steht alles Wissenswerte dazu...

Nur soviel:

Im obigen Tutorial hast du ja gesehen das du bei PPTP durch die Verwendeng des GRE Protokolls (IP Protokoll Nummer 47, kein TCP oder UDP 47 !) immer ein Port Forwarding eintragen musst um vom Server eingehende GRE Tunnel zuzulassen am Client.

Passiert das nicht schlägt der PPTP VPN Versuch fehl.

In öffentlichen Hostspots z.B. oder bei Mobilfunk Verbindungen wo der Provider intern private RFC 1918 IP Adressen benutzt (10er, 172er, 192.168er) und mit zentralisiertem NAT arbeitet schlägt ein PPTP basiertes VPN dann sofort fehl ! Siehe dazu auch:

VPN über webn walk Stick IV nicht mehr möglich

Ist die 10er IP oben also ein Hotspot mit fehlendem GRE Forwarding oder ein Mobilfunk Providernetz müssen wir hier gar nicht mehr weitermachen, denn damit ist PPTP dann unmöglich geworden.

Da musst du dann auf ein SSL basiertes VPN ausweichen....oder den Mobilaccount wechseln auf eine öffentliche IP.

Das mag alles sein aber die Frage war ja welche Subnetzmaske dieser Stick hat.

Darüber läuft ja ein PPP Protokoll folglich hast du immer einen 32 Bit Maske da PPP wie der Name es schon sagt !(192.168.178.x) probiert... das hat leider immernoch nicht geklappt.

Fehlt vermutlich auch dort das GRE Forwarding auf dem Router oder hast du das im Port Forwarding entsprechend eingestellt ??Kein GRE Port Forwarding = kein VPN...ganz einfach.

Lies dir bitte DAS hier:

VPNs einrichten mit PPTP

Da steht ganz genau drin WIE das GRE Forwarding bei PPTP einzurichten ist !

Uhhh, da hast du dann ein Problem....aber nur mit dem GUI

GRE ist kein TCP oder UDP sondern ein eigenes IP Protokoll (47).

Du kannst das aber immer über den Shell Zugriff (SSH Zugang) im DD-WRT manuell machen.

Guckst du hier:

dd-wrt.com/phpBB2/viewtopic.php?p=552447

GRE ist kein TCP oder UDP sondern ein eigenes IP Protokoll (47).

Du kannst das aber immer über den Shell Zugriff (SSH Zugang) im DD-WRT manuell machen.

VPN=<VPN-Server-IP>

iptables -t nat -I PREROUTING -d `nvram get wan_ipaddr` -p 47 -j DNAT --to $VPN

iptables -I FORWARD -d $VPN -p 47 -j ACCEPT dd-wrt.com/phpBB2/viewtopic.php?p=552447

Die DD-WRT Firmware läuft bei meinen Geräten nicht...

Oooops, sorry aber dein Screenshot sah oben genau wie ein DD-WRT GUI aus. Falsch gedacht...sorry.Was ist das denn für einen Gurke ??

Ggf. reicht es wenn man TCP 1723 forwardet, denn billige Konsumer Systeme "denken" dann oft das es PPTP ist und forwarden GRE stillschweigend mit...

Ggf. reicht es also einfach TCP 1723 den Controll Port von PPTP zu forwarden.

Ansonsten warten wir mal auf die Daten die da kommen sollen

Na ja die Zugangsdaten bekommst du ja. Dann kannst du ja wieder alles anschliessen. Die haben vermutlich die Mac Adresse des Endgerätes registriert.

Pfiffigere Systeme wie OpenWRT, DD-WRT und auch die pfSense und andere haben aber eine customizebare Mac Adresse auf dem WAN Port so das man da jede beliebige einstellen kann. Natürlich auch die aktuell registrierte

Pfiffigere Systeme wie OpenWRT, DD-WRT und auch die pfSense und andere haben aber eine customizebare Mac Adresse auf dem WAN Port so das man da jede beliebige einstellen kann. Natürlich auch die aktuell registrierte

Wenn du mit dem Surf Stick einen billigen nur Surf Account hast und dort RFC 1918 private IPs vom Provider bekommst wird das auch nie klappen. Siehe hier:

VPN über webn walk Stick IV nicht mehr möglich

VPN über webn walk Stick IV nicht mehr möglich

Du solltest hier mal eine kurze Topologie Skizze mit den verwendeten IP Adressen und verbundenen IP Netzen posten um dein Setup genau zu verstehen.

Irgendwo fehlt bei dir vermutlich eine statische Route !

Was immer gehen muss: Du musst bei korrekt aufgebautem VPN Tunnel immer die interne OVPN Server IP pingen können.

Klappt das nicht ist auch dein VPN Tunnel nicht aufgebaut. Hier hilft dann immer ein Blick ins Client Log wo der Fehler ist.

route print zeigt dir bei aktivem VPN Client auch immer an wie die internen IP Adressen und Routings aussehen.

Checke das genau.

Irgendwo fehlt bei dir vermutlich eine statische Route !

Was immer gehen muss: Du musst bei korrekt aufgebautem VPN Tunnel immer die interne OVPN Server IP pingen können.

Klappt das nicht ist auch dein VPN Tunnel nicht aufgebaut. Hier hilft dann immer ein Blick ins Client Log wo der Fehler ist.

route print zeigt dir bei aktivem VPN Client auch immer an wie die internen IP Adressen und Routings aussehen.

Checke das genau.

Du solltest hier mal eine kurze Topologie Skizze mit den verwendeten IP Adressen und verbundenen IP Netzen posten um dein Setup genau zu verstehen.

...das würde ich auch so sehen.Auch durch das ständige ändern der äusseren Bedingungen, wird eine Hilfe auch nicht gerade einfacher.

Wenn zwischen Mutti und Dir der Tunnel steht, sollte die OVPN Server-IP 10.8.0.1 und die Client-IP 10.8.0.2 sein, da Du keinen Multiclienttunnel hast.

Deshalb ist der Servereintrag "client-to-client" auch kontraproduktiv.

Das Ergebnis sind dann folgende Client-IP´s.....

Verbindungsspezifisches DNS-Suffix:

Verbindungslokale IPv6-Adresse . : fe80::997e:4aba:b230:1378%24

IPv4-Adresse . . . . . . . . . . : 10.8.0.6

Subnetzmaske . . . . . . . . . . : 255.255.255.252

Standardgateway . . . . . . . . . : 10.8.0.5

und führt wahrscheinlich zu Deinen Routing-Problemen.Verbindungslokale IPv6-Adresse . : fe80::997e:4aba:b230:1378%24

IPv4-Adresse . . . . . . . . . . : 10.8.0.6

Subnetzmaske . . . . . . . . . . : 255.255.255.252

Standardgateway . . . . . . . . . : 10.8.0.5

Im weiteren solltest Du mal korrigieren, das dieser Thread gelöst ist...

Gruß orcape

Ich habe noch nie so eine Skizze gemacht ....

Hier findest du Beispiele wie man es macht:Kopplung von 2 Routern am DSL Port

Bitte benutze wenigstens die Code Tags oder stelle über die Bilder Upload Funktion des Forums hier eine Skizze rein !!

Anhand der obigen Liste kann man wie du dir ja selber denken kannst nicht das geringste erkennen

wie gesagt hab sowas noch nie gemacht und da wird sicher einiges falsch sein...

Nein, sieht sehr gut aus und hast du perfekt gemacht fürs erste Mal !Noch 3 sehr wichtige Fragen bevor wir ins Eingemachte gehen:

- Ist das "Modem" wirklich nur ein reines Modem oder ein NAT Router ? Laut deiner zeichnung mit dem 192.168.100er Netz ist eher zu vermuten das es KEIN nur Modem ist sondern als NAT Router arbeitet ?!

- WIE lautet das IP Netz zwischen dem "Modem" und dem 10.10.10.10er Router, vermutlich 192.168.100.1, richtig ? Wie ist die IP des 10er Routers in diesem Segment ??

- WO genau rennt dein OVPN Server ?? Auf dem 10.10.10.10 /24 Router oder auf dem 10.10.10.11er Server ?

Das ist ein Kabel Modem von Kabel Deutschland und nennt sich Hitron CVE-30360.

Durch den Bridge Modus soll das ding als reines Modem funktionieren.

Soll ??? Oder tut es das auch wirklich ??Durch den Bridge Modus soll das ding als reines Modem funktionieren.

Wenn dem so ist und das wirklich nur ein reines Modem ist dann MUSS am Modem Port des 10.10.10.10er Routers die öffentliche Provider IP anliegen !!!

Ist das der Fall ??

Wenn ja arbeitet das Teil wirklich als Modem ! Wenn nein und dort eine private RFC 1918 IP Adresse anliegt am Router dann arbeitet das Ding de facto NICHT als Modem sondern als NAT Router und du hast dann eine Router Kaskade wie sie hier in der Alternative 2 beschrieben ist:

Kopplung von 2 Routern am DSL Port

Das musst du wirklich wasserdicht klären sonst drehen wir uns hier im Kreis !!

Also mit der 192.168.100.1 erreiche ich die Weboberfläche des Modems... da kann ich aber nichts mehr einstellen(seit umstellung auf Bridge-Mode)

OK, das ist klar, denn das ist die Managemt IP des Modems (wenn es denn als solches arbeitet ?).Relevant ist daher dann einzig und allein die Router IP an dem Segment wo das Modem dran ist...sihe oben.

Die Frage versteh ich nicht... 10.10.10.10 ?

Der Router hat ja logischerweise 2 Interfaces !! Eins ist das IP Segment mit dem Server das ja die 10.10.10.0 /24 hat..klar.Knackpunkt ist aber das Router Interface mit dem Modem !!!

Wie lautet die IP hier ??

OK, (Kabel Deutschland, Berlin  ) das klärt die Sache und die Lösung ist dann kinderleicht !

) das klärt die Sache und die Lösung ist dann kinderleicht !

Wenn du PPTP dort als VPN Protokoll auf dem Client benutzt, dann musst du lediglich die folgenden Ports an dem 10.10.10.10er Router im Port Frowarding auf die lokale Server IP eintragen:

Meist hapert es am GRE das das vergessen wird einzutragen. Siehe dieses Tutorial wo das beschrieben ist:

VPNs einrichten mit PPTP

(Kapitel: Server hinter NAT Firewall)

Installiert dir im Zweifel einen kostenlosen Wireshark Paket Sniffer und checke wenn du mit dem Client eine PPTP Verbindung aufbauen willst das diese Pakete auch wirklich an den Server geforwardet werden !!

Wenn du OpenVPN als VPN Prokoll benutzt und den OVPN Standatd Port benutzt musst du lediglich UDP 1194 auf den Server forwarden !

Das ist alles ! Damit sollte das sofort zum Fliegen kommen !

Wenn du PPTP dort als VPN Protokoll auf dem Client benutzt, dann musst du lediglich die folgenden Ports an dem 10.10.10.10er Router im Port Frowarding auf die lokale Server IP eintragen:

- TCP 1723

- GRE Protokoll mit der IP Nummer 47 (Achtung: Kein TCP oder UDP 47 ! GRE ist ein eigenes IP Protokoll !)

Meist hapert es am GRE das das vergessen wird einzutragen. Siehe dieses Tutorial wo das beschrieben ist:

VPNs einrichten mit PPTP

(Kapitel: Server hinter NAT Firewall)

Installiert dir im Zweifel einen kostenlosen Wireshark Paket Sniffer und checke wenn du mit dem Client eine PPTP Verbindung aufbauen willst das diese Pakete auch wirklich an den Server geforwardet werden !!

Wenn du OpenVPN als VPN Prokoll benutzt und den OVPN Standatd Port benutzt musst du lediglich UDP 1194 auf den Server forwarden !

Das ist alles ! Damit sollte das sofort zum Fliegen kommen !

Ganz einfach....gib die IP bei utrace.de ein

Mit dem schwarzen Peter kann das sein. Oft forwarden diese Billigrouter aber auch automatisch GRE sobald TCP 1723 konfiguriert ist.

Das musst du probieren ! Im Zweifel mit dem Wireshatk checken.

Statt eines neuen Routers solltest du dann aber besser ein sichereres VPN Protokoll verwenden und z.B. OpenVPN auf dem Server installieren.

Dieses Forumstutorial beschreibt die Einrichtung:

OpenVPN Server installieren auf pfSense Firewall, Mikrotik. DD-WRT oder GL.inet Router

Das Setup von OpenVPN ist in allen Betriebssystemen gleich deshalb gilt das Tutorial nicht nur für Router sondern auch Winblows, Linux, OS-X usw.

OVPN ist ein SSL basiertes VPN da musst du dann nur UDP 1194 forwarden...

Mit dem schwarzen Peter kann das sein. Oft forwarden diese Billigrouter aber auch automatisch GRE sobald TCP 1723 konfiguriert ist.

Das musst du probieren ! Im Zweifel mit dem Wireshatk checken.

Statt eines neuen Routers solltest du dann aber besser ein sichereres VPN Protokoll verwenden und z.B. OpenVPN auf dem Server installieren.

Dieses Forumstutorial beschreibt die Einrichtung:

OpenVPN Server installieren auf pfSense Firewall, Mikrotik. DD-WRT oder GL.inet Router

Das Setup von OpenVPN ist in allen Betriebssystemen gleich deshalb gilt das Tutorial nicht nur für Router sondern auch Winblows, Linux, OS-X usw.

OVPN ist ein SSL basiertes VPN da musst du dann nur UDP 1194 forwarden...

Hab leider einen TP-Link TL-WR740N....

...und der lässt sich mit DD-WRT flashen.Wenn das DD-WRT-Image für den TP-Link dann auch noch OpenVPN macht, kannst Du Dir die Klimmzüge mit Portforwarding und der OpenVPN-Server Installation auf dem Windows Server 2008r2 ersparen.

Ist sowieso allemal sinnvoller das auf dem Router zu machen.

Gruß orcape

Das ist doch das was ich versuche. OpenVPN auf meinem Windows Server 2008r2.

Bitte entscheide dich mal, denn so macht das Troubleshooten hier keinen Spaß wenn du uns immer verar.... und von Thread zu Thread einmal von PPTP und einmal von OpenVPN als VPN Tunnelprotokoll sprichst

Beides sind vollkommen verschiedene Baustellen !!!

ne Fritzbox aber leider hat die nur 1 LAN Port und da ich davor das Modem von Kabel Deutschland nutzen muss, kann ich keine anderen Geräte wie meinen Server und meinen Desktop PC mit Lan versorgen

Doch ! Wenn du dir für 5 Euro noch einen kleinen Switch besorgst und den an den LAN Port anschliesst:reichelt.de/Hubs-Switch/SWITCH-5PORT/3/index.html?&ACTION=3& ...

Also bitte einmal etwas intelligenter nachdenken....!!

ich kann den zunehmenden Zorn verstehen,

herausragende Begriffsstutzigkeit gepaart mit Lernvermeidung

mittlerweile sollten Begriffe: Router, Modem, Switch; private, öffentliche IPs klar sein,

sonst bitte bei Wikipedia einlesen und erst dann weiterfragen.

Wir erschließen uns anhand zufälliger Antwortbröckchen (IPs) jeweils Antworten auf andere Fragen,

bei konkreten Test-Anfragen wird die Umgebung willkürlich geändert, so wird das nichts.

HG

Mark

herausragende Begriffsstutzigkeit gepaart mit Lernvermeidung

mittlerweile sollten Begriffe: Router, Modem, Switch; private, öffentliche IPs klar sein,

sonst bitte bei Wikipedia einlesen und erst dann weiterfragen.

Wir erschließen uns anhand zufälliger Antwortbröckchen (IPs) jeweils Antworten auf andere Fragen,

bei konkreten Test-Anfragen wird die Umgebung willkürlich geändert, so wird das nichts.

HG

Mark

Nein, weil dieser Lan anschluss, mit dem Kabel das vom Modem kommt, belegt wird...

...dann ist das auch kein Router sondern ein WLAN-Accesspoint.Bei Äusserungen wie...

Ich hab hier noch ne Fritzbox

...solltest Du zumindest noch die Typenbezeichnung posten.Dein Thread ist mittlerweile Ellen lang und Du hast immer noch kein Ergebnis.

Dann braucht Du Dich nicht wundern, wenn solche Posts erscheinen....

herausragende Begriffsstutzigkeit gepaart mit Lernvermeidung

mittlerweile sollten Begriffe: Router, Modem, Switch; private, öffentliche IPs klar sein,

sonst bitte bei Wikipedia einlesen und erst dann weiterfragen.

Wir erschließen uns anhand zufälliger Antwortbröckchen (IPs) jeweils Antworten auf andere Fragen,

bei konkreten Test-Anfragen wird die Umgebung willkürlich geändert

Sorry, hier kann ich nur zustimmen...mittlerweile sollten Begriffe: Router, Modem, Switch; private, öffentliche IPs klar sein,

sonst bitte bei Wikipedia einlesen und erst dann weiterfragen.

Wir erschließen uns anhand zufälliger Antwortbröckchen (IPs) jeweils Antworten auf andere Fragen,

bei konkreten Test-Anfragen wird die Umgebung willkürlich geändert

so wird das nichts.....

Gruß orcapeIch habe eigentlich nichts von pptp gesagt...

OK, sorry das hatt ich dann missverstanden. Für OpenVPN reicht dann ganz simpel und einfach nur UDP 1194 auf die Server IP zu forwarden und gut iss !Ich habe einen Switch doch die Fritze hat wie ich schon gesagt habe nur 1 Lan anschluss über den sie dann Internet bekommt...

Nein, weil dieser Lan anschluss, mit dem Kabel das vom Modem kommt, belegt wird...

Und ?? Wo ist das Problem auch das kann man mit einem Switch auf x Ports erweitern sofern man es denn braucht. Du brauchst das aber ja gar nicht. Es reicht also ein simpler Port vollkommen aus ! Soviel zum Thema "Begriffsstutzigkeit" Nein, weil dieser Lan anschluss, mit dem Kabel das vom Modem kommt, belegt wird...

Kollege Orcape hat aber Recht. Wenn dein 10.10.10.10er Router ein Modell ist das du mit DD-WRT / OpenWRT flashen kannst dann kannst du dir die gesamte Frickelei und auch den Stromverschwender mit dem Server sparen und den OpenVPN Server gleich auf dem Router installieren, was dein Design und auch die Handhabung dann erheblich vereinfacht.

Wie das dann im Handumdrehen umzusetzen ist erklärt dir dieses Forumstutorial im Detail:

OpenVPN Server installieren auf pfSense Firewall, Mikrotik. DD-WRT oder GL.inet Router

Fritzbox Wlan 3131

..das ist eben das was gemeint war.Die Fritte hat ein integriertes Modem und ist eben so als Router hinter dem Hiltron nicht mehr verwendbar, es sei denn, an einem Router im LAN als zusätzlicher Accesspoint.

Wenn diese Info´s nicht gleich kommen, dann läuft das ganze in die vollkommen falsche Richtung und Du erhältst dann Vorschläge, mit denen Du wiederum nichts anfangen kannst.

Das Ergebnis kannst Du dann an der Länge Deines immer noch nicht gelösten Threads erkennen.

Gruß orcape

@orcape

Laut Zeichnung ist der "10.10.10.10er Router" ja vermutlich ein Breitband Router ohne Modem, da er ja ein externes Modem daran betreibt. Mit einem Router der ein fest installiertes DSL Modem (oder sonstiges Modem) hätte wäre das ja so dann gar nicht möglich.

Die Tatsache das man auf dem Ding auch noch DD-WRT flashen kann bestärkt diese Vermutung eher das es ein breitband Router mit 2mal Ethernet Ports ist.

Sinnvoll wäre aber in der Tat er hätte mal in der Zeichnung Ross und Reiter sprich Hersteller und Modell genannt....na ja haken wir mal unter "Begriffsstutzigkeit" ab...

Für die FritzBox auf der Client Seite sind diese Dinge ja irrelevant da für die VPN Funktion nicht wichtig.

Laut Zeichnung ist der "10.10.10.10er Router" ja vermutlich ein Breitband Router ohne Modem, da er ja ein externes Modem daran betreibt. Mit einem Router der ein fest installiertes DSL Modem (oder sonstiges Modem) hätte wäre das ja so dann gar nicht möglich.

Die Tatsache das man auf dem Ding auch noch DD-WRT flashen kann bestärkt diese Vermutung eher das es ein breitband Router mit 2mal Ethernet Ports ist.

Sinnvoll wäre aber in der Tat er hätte mal in der Zeichnung Ross und Reiter sprich Hersteller und Modell genannt....na ja haken wir mal unter "Begriffsstutzigkeit" ab...

Für die FritzBox auf der Client Seite sind diese Dinge ja irrelevant da für die VPN Funktion nicht wichtig.

@aqui

Mittlerweile ist der ganze Thread so unübersichtlich (weil lang) geworden, das man einfach mal was überlesen kann.

Lass den TO mal den Router flashen, mal sehen was dabei rauskommt.

Die Fritte sollte er erst mal beiseite legen, sonst wird das Tohuwabohu noch größer...

Die Tatsache das man auf dem Ding auch noch DD-WRT flashen kann bestärkt diese Vermutung eher das es ein breitband Router mit 2mal Ethernet Ports ist.

...das ist ja wohl der oben genannte TP-Link TL-WR740N.Mittlerweile ist der ganze Thread so unübersichtlich (weil lang) geworden, das man einfach mal was überlesen kann.

Lass den TO mal den Router flashen, mal sehen was dabei rauskommt.

Die Fritte sollte er erst mal beiseite legen, sonst wird das Tohuwabohu noch größer...

Leider hat der Router nur 4MB Flash und somit passt nur die normale Firmware ohne extra Programme drauf.

Trunk Images gibt beispielsweise ohne Weboberfläche...

Ist dann aber ne Herausforderung sofern du Klicki Bunti Knecht sein solltest....eigenes Image zu bauen es flashen und mich dann nochmal melden

Good luck...wir harren denn der (VPN) Dinge die da kommen sollen