M365 MFA ohne Anbindung an lokales AD

Guten Morgen,

wir stehen vor einer Herausforderung, für die ich noch keine Lösung habe:

Wir betreiben einen M365 Tenant ohne Anbindung an ein lokales AD (Standalone). Das ist auch so gewollt und nicht änderbar.

Jetzt sind wir angehalten die Accounts mit MFA auszustatten. Wir bieten die Optionen Yubikey und MS Authenticator App an.

Die Einrichtung auf den Clients beider Optionen funktioniert auch problemlos.

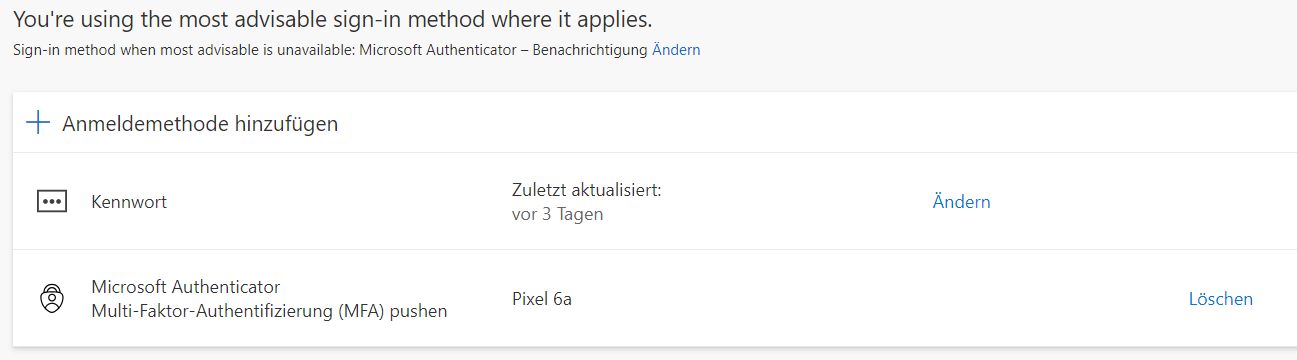

Jedoch ergibt sich im Microsoft Account der User folgendes Bild:

Aus dieser Konfiguration ergibt sich, dass er MFA nur verwendet, wenn die erste Option nicht zur Verfügung steht.

In den MFA-Einstellungen des Tenants stehen die Accounts auf "MFA erzwungen", jedoch ändert das nichts.

Gibt es hier noch weitere Einstellmöglichkeiten, die ich einfach nicht gesehen habe, die die MFA an erste Stelle setzen?

Mit den aktuellen Einstellungen können die User, nachdem sie sich einmalig mit der MFA angemeldet haben, alle M365 Apps ohne weitere MFA nutzen (auch nach einem Neustart des Notebooks).

Gruß

Looser

wir stehen vor einer Herausforderung, für die ich noch keine Lösung habe:

Wir betreiben einen M365 Tenant ohne Anbindung an ein lokales AD (Standalone). Das ist auch so gewollt und nicht änderbar.

Jetzt sind wir angehalten die Accounts mit MFA auszustatten. Wir bieten die Optionen Yubikey und MS Authenticator App an.

Die Einrichtung auf den Clients beider Optionen funktioniert auch problemlos.

Jedoch ergibt sich im Microsoft Account der User folgendes Bild:

Aus dieser Konfiguration ergibt sich, dass er MFA nur verwendet, wenn die erste Option nicht zur Verfügung steht.

In den MFA-Einstellungen des Tenants stehen die Accounts auf "MFA erzwungen", jedoch ändert das nichts.

Gibt es hier noch weitere Einstellmöglichkeiten, die ich einfach nicht gesehen habe, die die MFA an erste Stelle setzen?

Mit den aktuellen Einstellungen können die User, nachdem sie sich einmalig mit der MFA angemeldet haben, alle M365 Apps ohne weitere MFA nutzen (auch nach einem Neustart des Notebooks).

Gruß

Looser

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 21738742904

Url: https://administrator.de/forum/m365-mfa-ohne-anbindung-an-lokales-ad-21738742904.html

Ausgedruckt am: 04.07.2025 um 18:07 Uhr

6 Kommentare

Neuester Kommentar

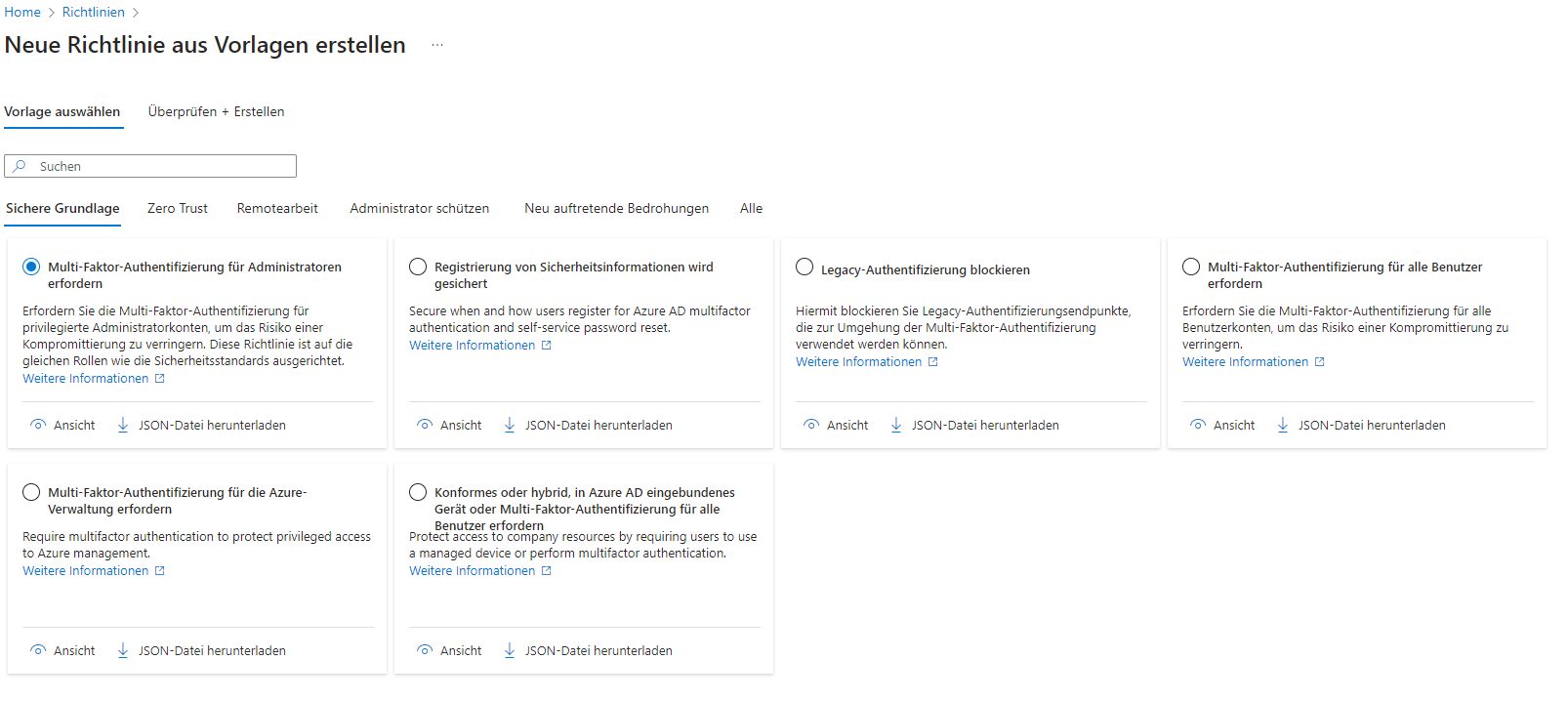

Schau mal unter Conditional Access nach da kannst du festlegen wer wann MFA nutzen muss und wann nicht.

Bei uns ist es z.B. so das wenn die User sich in der Firma anmelden dann brauchen Sie kein MFA aber wenn Sie sich von einem Mobil Telefon ( Egal ob Firmenwlan oder nicht ) dann wird IMMER MFA Verlangt......

Benötigt aber den Azure AD / Entra ID Plan 1 soweit ich weiß

Bei uns ist es z.B. so das wenn die User sich in der Firma anmelden dann brauchen Sie kein MFA aber wenn Sie sich von einem Mobil Telefon ( Egal ob Firmenwlan oder nicht ) dann wird IMMER MFA Verlangt......

Benötigt aber den Azure AD / Entra ID Plan 1 soweit ich weiß

Es gibt zwei Möglichkeiten, entweder man nutzt den beschriebenen bedingten Zugriff, oder man aktiviert die Sicherheitsstandards, die bestimmte Richtlinien unveränderlich festlegen und nix kosten.

learn.microsoft.com/de-de/entra/identity/conditional-access/over ...

learn.microsoft.com/de-de/entra/fundamentals/security-defaults

Für die Aktivierung des bedingten Zugriffs reicht dir ein Admin Konto, das mit Entra ID ausgestattet ist, du brauchst also mindestens eine Lizenz. Oder du hast M365 Premium, da ist es dabei.

Ob es lizenzrechtlich in Ordnung ist, das auch User ohne Lizenz von Conditional Access betroffen sind, ist nicht so eindeutig, aber bisher hat sich bei uns auch noch keiner darüber beschwert, das nicht alle eine Entra ID haben.

learn.microsoft.com/de-de/entra/identity/conditional-access/over ...

learn.microsoft.com/de-de/entra/fundamentals/security-defaults

Für die Aktivierung des bedingten Zugriffs reicht dir ein Admin Konto, das mit Entra ID ausgestattet ist, du brauchst also mindestens eine Lizenz. Oder du hast M365 Premium, da ist es dabei.

Ob es lizenzrechtlich in Ordnung ist, das auch User ohne Lizenz von Conditional Access betroffen sind, ist nicht so eindeutig, aber bisher hat sich bei uns auch noch keiner darüber beschwert, das nicht alle eine Entra ID haben.

Wenn du das nicht kaufen willst, kannst du unter entra.microsoft.com/ unter Identität>Übersicht>Eigenschaften ganz unten auf der Seite die Sicherheitsstandards aktivieren, die kosten nichts extra.

Dadurch sind MFA bei allen aktiv.

Die 5,60 wären es mir aber wert. Haben bei uns wie gesagt nur die Admins.

Dadurch sind MFA bei allen aktiv.

Die 5,60 wären es mir aber wert. Haben bei uns wie gesagt nur die Admins.