Mikrotik als Switch und OpenVPN-Server

Sehr geehrte Community,

ich habe wahrscheinlich ein Problem mit dem Routing. Da bin ich leider nicht so bewandelt, bzw. komme nicht wirklich weiter.

Zum Hintergrund:

In einem Fahrzeug hängt eine Steuerung im Netzwerk auf die per OpenVPN zugegriffen werden soll. IP 192.168.192.131. Der Wicar LTE Router ist vorgegeben und der HEX primär als Switch für Ethernet Endgeräte gedacht. Habe den OpenVPN dann mal mit Standard Config mit Verbindung zum Wicar auf Eth1 zum laufen gebracht, was auch mit Zugriff auf die Steuerung funktioniert hat, nur leider haben dann die WLAN Clients keinen zugriff mehr auf die Kabelgebundenen Clients hinter dem Mikrotik. Das hat mich dann veranlasst den Mikrotik ohne default Config als eine reine Switch mit zusätzlichem OpenVPN Server aufzusetzten.

Nur habe ich jetzt das Problem, dass ich zwar die OpenVPN Verbindung zum Server aufbauen kann, allerdings nur zugriff auf den Mikrotik habe. Pings auf die 192.168.192.10 und 192.168.123.254 gehen und bekommen auch antwort, alle anderen Netzwerkteilnehmer hinter dem HEX bekomme ich jedoch nicht. Über Torch nachgesehen, sehe ich dass anfragen an zB die Steuerung auch beantwortet werden, am Client aber nicht ankommen.

Beim Ping vom Client auf die 192.168.192.131 antwortet diese auch der 192.168.123.110 aber im CMD kommt nur Zeitüberschreitung.

Ping von der Mikrotik auf den CLient 192.168.123.110 laufen auch ins leere.

Gehe stark davon aus, dass es am Routing liegt, hab aber im Moment keine Ahnung wie ich das beheben kann.

Oder liegt es doch am Client?

Zum Aufbau:

-> Wicar LTE Router

- öffentliche dynamische IPv4

- WLAN AP

- lokale IP 192.168.192.1

- DHCP 192.168.192.50-60

-> Mikrotik HEX

- ohne default config

- Gateway und DNS auf 192.168.192.1

- Cloud für DDNS aktiviert

- Bridge mit IP 192.168.192.10/24

- Bridge Proxy-ARP aktiviert

- Eth0-Eth5 in der Bridge

- OpenVPN Server IP 192.168.123.254

- VPN IP Pool 192.168.123.110-192.168.123.120

- OpenVPN Server binding in der Bridge

OpenVPN Client config:

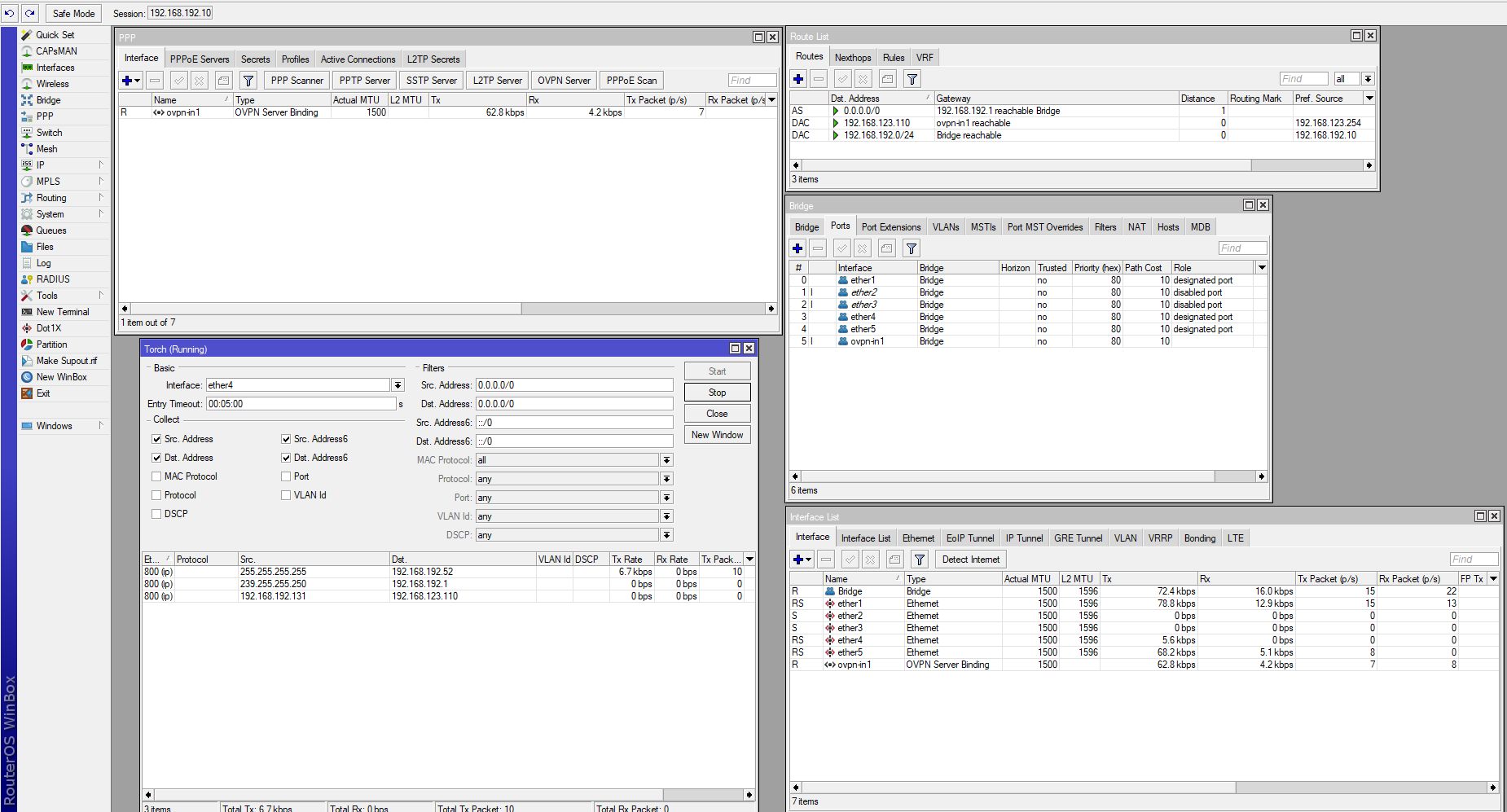

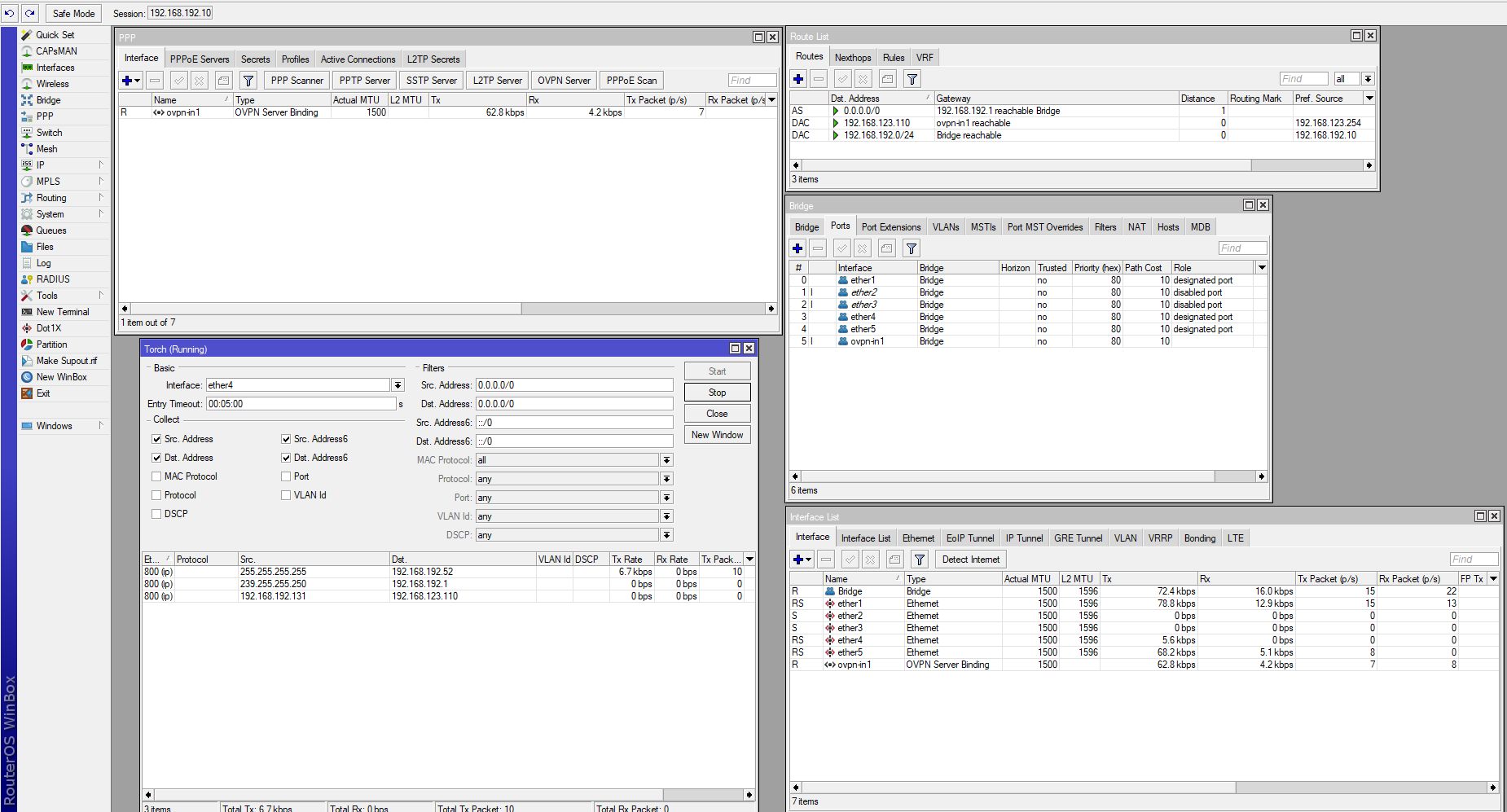

Hier mal ein Bild der Winbox, auch mit Torch und einem Ping vom VPN Client:

Schon mal vielen Dank bei der Hilfe

ich habe wahrscheinlich ein Problem mit dem Routing. Da bin ich leider nicht so bewandelt, bzw. komme nicht wirklich weiter.

Zum Hintergrund:

In einem Fahrzeug hängt eine Steuerung im Netzwerk auf die per OpenVPN zugegriffen werden soll. IP 192.168.192.131. Der Wicar LTE Router ist vorgegeben und der HEX primär als Switch für Ethernet Endgeräte gedacht. Habe den OpenVPN dann mal mit Standard Config mit Verbindung zum Wicar auf Eth1 zum laufen gebracht, was auch mit Zugriff auf die Steuerung funktioniert hat, nur leider haben dann die WLAN Clients keinen zugriff mehr auf die Kabelgebundenen Clients hinter dem Mikrotik. Das hat mich dann veranlasst den Mikrotik ohne default Config als eine reine Switch mit zusätzlichem OpenVPN Server aufzusetzten.

Nur habe ich jetzt das Problem, dass ich zwar die OpenVPN Verbindung zum Server aufbauen kann, allerdings nur zugriff auf den Mikrotik habe. Pings auf die 192.168.192.10 und 192.168.123.254 gehen und bekommen auch antwort, alle anderen Netzwerkteilnehmer hinter dem HEX bekomme ich jedoch nicht. Über Torch nachgesehen, sehe ich dass anfragen an zB die Steuerung auch beantwortet werden, am Client aber nicht ankommen.

Beim Ping vom Client auf die 192.168.192.131 antwortet diese auch der 192.168.123.110 aber im CMD kommt nur Zeitüberschreitung.

Ping von der Mikrotik auf den CLient 192.168.123.110 laufen auch ins leere.

Gehe stark davon aus, dass es am Routing liegt, hab aber im Moment keine Ahnung wie ich das beheben kann.

Oder liegt es doch am Client?

Zum Aufbau:

-> Wicar LTE Router

- öffentliche dynamische IPv4

- WLAN AP

- lokale IP 192.168.192.1

- DHCP 192.168.192.50-60

-> Mikrotik HEX

- ohne default config

- Gateway und DNS auf 192.168.192.1

- Cloud für DDNS aktiviert

- Bridge mit IP 192.168.192.10/24

- Bridge Proxy-ARP aktiviert

- Eth0-Eth5 in der Bridge

- OpenVPN Server IP 192.168.123.254

- VPN IP Pool 192.168.123.110-192.168.123.120

- OpenVPN Server binding in der Bridge

OpenVPN Client config:

dev tun

proto tcp-client

remote XXX 1194

resolv-retry infinite

nobind

persist-key

persist-tun

tls-client

ca VPN_CA.crt

cert VPN_Client.crt

key VPN_Client.key

cipher AES-256-CBC

auth SHA1

pull

auth-user-pass

route 192.168.192.0 255.255.255.0

ping 10

verb 3Hier mal ein Bild der Winbox, auch mit Torch und einem Ping vom VPN Client:

Schon mal vielen Dank bei der Hilfe

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 2041040188

Url: https://administrator.de/forum/mikrotik-als-switch-und-openvpn-server-2041040188.html

Ausgedruckt am: 02.08.2025 um 13:08 Uhr

9 Kommentare

Neuester Kommentar

Gehe stark davon aus, dass es am Routing liegt,

Da hast du sehr wahrscheinlich Recht !alle anderen Netzwerkteilnehmer hinter dem HEX bekomme ich jedoch nicht.

Liegen diese Teilnehmer alle in den beiden 192.168.192.0 und 192.168.123.0 IP Segmenten ?Wenn ja ist es relevant WELCHES Default Gateway diese Endgeräte eingestellt haben damit der Rücktraffic wieder den MT als OpenVPN Server erreichen kann.

Ein Traceroute (tracert bei Windows) Output wäre hier hilfreich gewesen, der alle einzelnen Routing Hops anzeigt und dir sofort zeigen würde WO der Fehler liegt.

Ist der Teilnehmer Default Router (Gateway) nicht der Mikrotik in dem Segment sondern ein anderer Router (z.B. das LTE Teil) benötigt dieser natürlich eine entsprechende statische Route auf das interne OpenVPN Netz. Andernfalls könnten Teilnehmer Clients den OpenVPN Server ja nicht erreichen.

Leider fehlt hier eine hilfreiche IP Skizze wie dein Netzwerk aus L3 Sicht aussieht um das zielführend beantworten zu können.

Zu sehen ist dieser Konfig Fehler z.B. auch in diesem Thread.

Das hiesige Mikrotik OVPN Tutorial hast du ja vermutlich schon gelesen.

Statische Routen kennt das ding leider nicht.

Was ist das denn für ein Schrott das der nicht einmal solche Banalitäten die jede FritzBox kann supportet ? Aber egal.. !Wie ist das denn gekoppelt ? Ist der MT quasi wie ein Client im 192.168.192.0er Netz angeschlossen ?

Dann wäre ja eine Lösung kinderleicht...

Du trägst im DHCP Server des LTE einfach den Mikrotik als Default Gateway ein und fertisch.

Dann bekommen die Teilnehmer immer den Mikrotik als Default Gateway und können das VPN und auch das Internet problemlos erreichen.

Der MT selber hat eine Default Route auf den LTE so das auch Internet wieder sauber klappt.

Alternative wäre den DHCP Server auf dem LTE ganz totzulegen und dann alternativ am MT zu aktivieren. Hat dann den gleichen Effekt wie oben. VPN und alles andere klappt auch.

Hat den Vorteil das du mit dem Setup dann generell unabhängig bist vom Router und der wahlfrei dann auch durch egal welchen mit egal welcher Infrastruktur ersetzt werden kann ohne die Teilnehmer alle anfassen zu müssen.

2 superbanale Optionen das "Problem" sehr einfach und effizient zu lösen auf das man eigentlich auch ohne Forenthread kommt ! 😉

bei dem LTE Ding für über 800€ noch nichtmal den DHCP abschalten kann...

Das kann man ja fast nicht glauben ??!!Jeder preiswerte Teltonika LTE Router für popelige 200 Euronen kann sowas. Statische Routen sowieso und einen OpenVPN Server hat der auch gleich mit an Bord. Eine einzige LTE Box die alle deine Frickeleien überflüssig macht für ein Viertel des Preises deiner Gurke....

Übrigens vertreibt auch Mikrotik gute LTE Router für sehr kleines Geld so das du auch damit nur eine einzige Box hättest !

Aber warum einfach machen wenn es teuer und umständlich auch geht... ?!

OK, Spaß beiseite. Auch wenn man DHCP nicht abschalten kann und statische Routen fehlen bei deiner Gruselgurke wäre das kein Hindernis, denn dann betreibst du deine LTE Kiste eben in einer einfachen Router Kaskade mit dem Mikrotik ala:

(LTE-Internet)===(LTE-Router)---(eth1_Mikrotik_eth2-5)---(Endgeräte)

Den MT belässt du dann in seiner Default Konfig so das er am eth1 Port DHCP Client ist und NAT macht.

Der MT bekommt dann von deiner LTE Gruselgurke eine IP per DHCP an eth 1 und realisiert den OpenVPN Server für die Endgeräte die an den Ports eth2-5 angeschlossen sind.

Auch das Design funktioniert absolut fehlerfrei.

So oder so wirst du das also immer zum Fliegen bringen in deiner Konstellation. Auch wenn man so einen kranken LTE Router beschafft hat.

dass die WLAN Clients über den LTE nicht an die eth-Clients kommen.

So einen Unsinn macht man ja auch nicht das man die WLAN Clients an den davor kaskadierten Router bindet außerhalb der NAT Firewall ! Weiss auch ein Laie....Wenn, dann beschaffst du immer einem MT auch gleich mit WLAN onboard wie z.B. einen 20 Euro Mikrotik hAP lite der eben gleich einen dual Radio (2,4 und 5 GHz) WLAN AP an Bord hat und dann bindest die WLAN Clients, genau wie die Kupfer Clients, natürlich immer an den Mikrotik an ! Et voila...Problem wieder gelöst !

Hat auch technisch den Riesenvorteil das du dich damit vom LTE völlig unabhängig machst. Du kannst dann quasi alles an den MT anschliessen, egal welche Infrastruktur ohne an der rumfrickeln zu müssen, was das Konzept dann superflexibel macht.

Vielleicht einmal VORHER etwas über dein Design in Ruhe nachdenken !

wenn die Verkäufer/Einkäufer einem das Zeug in die Hand drückt

Seit wann bestimmen in renomierten Unternehmen völlig fachfremde Ein- oder Verkäufer was in der IT als Technik beschafft wird ? Dafür gibt es eine IT Abteilung mit Profis wie du es bist, die bei der Technik klare Vorgaben machen was der Einkauf dann beschaffen muss. Scheint einen komische und ziemlich verdrehte Welt zu sein bei dir/euch wo der Hausmeister bestimmt was beschafft wird... Vielleicht sollte man DAS mal überdenken.Fazit:

Setz das mit der o.a. Kaskade um dann klappt das auch auf Anhieb !

Case closed.