Mysteriöse Backdoor in diversen Router-Modellen Security

Es sollen bisher einige Netgear- und Linksys-Modelle betroffen sein,

Nachtrag:

Link ins github mit eine rListe von betroffenen Modellen.

Da wird vermutlich die eine oder andere Überraschung noch kommen.

Update:

Heise hat ein Update mit dem Hinweis, wie man seine Router testen kann.

heise.de/security/meldung/Mysterioese-Backdoor-in-diversen-Route ...

Nachtrag:

Link ins github mit eine rListe von betroffenen Modellen.

Da wird vermutlich die eine oder andere Überraschung noch kommen.

Update:

Heise hat ein Update mit dem Hinweis, wie man seine Router testen kann.

heise.de/security/meldung/Mysterioese-Backdoor-in-diversen-Route ...

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 225732

Url: https://administrator.de/forum/mysterioese-backdoor-in-diversen-router-modellen-security-225732.html

Ausgedruckt am: 17.07.2025 um 23:07 Uhr

11 Kommentare

Neuester Kommentar

Zitat von @Lochkartenstanzer:

Ups, wenn auch cisco-Modelle betroffen sein sollten, na dann gute Nacht.

Ups, wenn auch cisco-Modelle betroffen sein sollten, na dann gute Nacht.

Na ja, Cisco in Anführungszeichen. Ein Linksys WRVS4400N war gestern schon in der Liste auf Github. Ich habe es nur ergänzt, weil man meinen könnte, Cisco schaut mal über eine spätere Firmware, die es unter seiner Marke zu verantworten hat. Ich denke, alle Geräte aus dieser verbreiteten "quadratischen" Small-Business-Serie sind betroffen: google.de/search?q=Linksys+WRVS4400N&tbm=isch

Grüße

Richard

Ein destruktives Hallo an Alle,

Cloud Zugang zum "Wolkenkuckucksheim" einrichten???

aber Ihre IP telefone stehen schon länger in Verdacht, das man damit ganze Konferenzräume abhören

kann, das passt irgend wie alles gar nicht so richtig finde ich.

Unter dem Link steht von @lks steht unter anderem folgendes:

Der Reverse Engineer Eloi Vanderbeken hat entdeckt, dass sein heimischer

Linksys-Router WAG200G über den Port 32764 erreichbar ist. ...

Auf die dämliche Antwort von Cisco was das denn wohl für ein Programmierfehler bzw. Bug sein

soll bin einmal gespannt!

Gruß

Dobby

: Quellenangabe : Heise Verlag Mysteriöse Backdoor in diversen Router-Modellen

Gestern an einem "Cisco" RVS4000 getestet, FW V2.0.2.7: immerhin nur LAN-seitig offen.

Muss man bei den neueren Modell von Cisco und/oder Linksys nicht standardmäßig einenCloud Zugang zum "Wolkenkuckucksheim" einrichten???

Ups, wenn auch cisco-Modelle betroffen sein sollten,

Cisco hat sogar die Firma aufgekauft wo man ein Abo kaufen kann um Snort Rules zu bekommen,aber Ihre IP telefone stehen schon länger in Verdacht, das man damit ganze Konferenzräume abhören

kann, das passt irgend wie alles gar nicht so richtig finde ich.

Unter dem Link steht von @lks steht unter anderem folgendes:

Der Reverse Engineer Eloi Vanderbeken hat entdeckt, dass sein heimischer

Linksys-Router WAG200G über den Port 32764 erreichbar ist. ...

Auf die dämliche Antwort von Cisco was das denn wohl für ein Programmierfehler bzw. Bug sein

soll bin einmal gespannt!

Gruß

Dobby

: Quellenangabe : Heise Verlag Mysteriöse Backdoor in diversen Router-Modellen

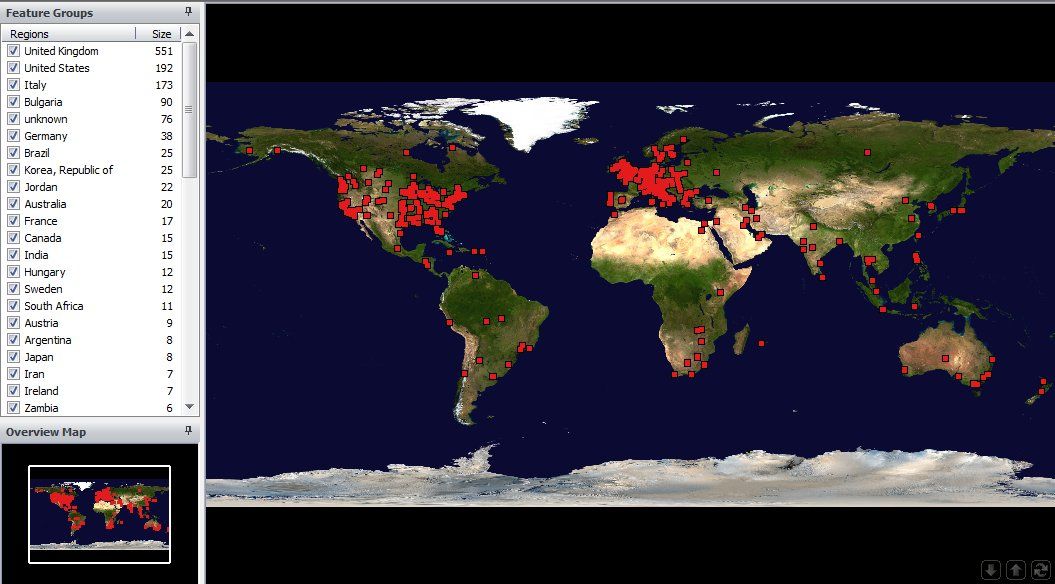

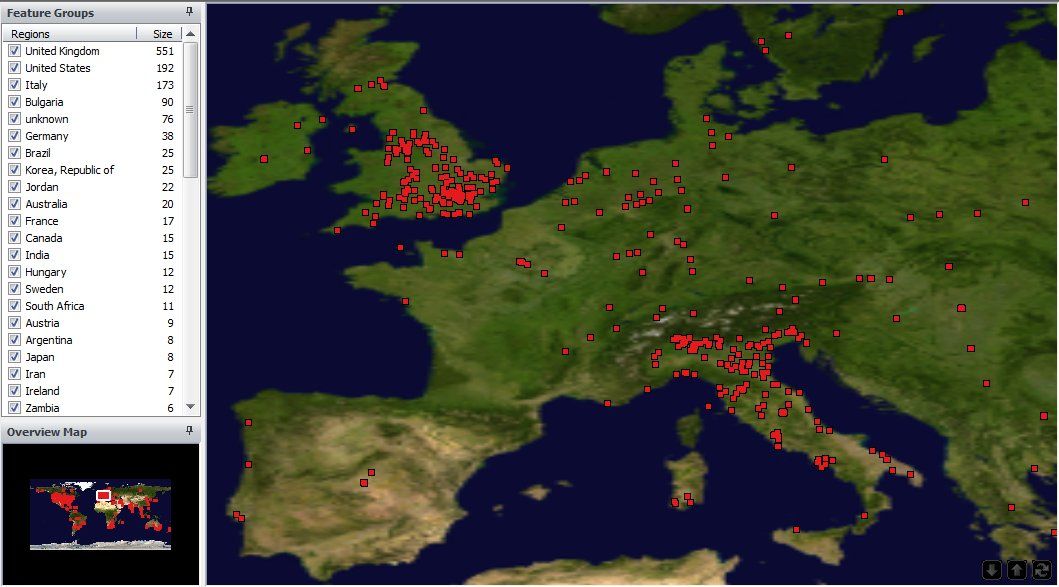

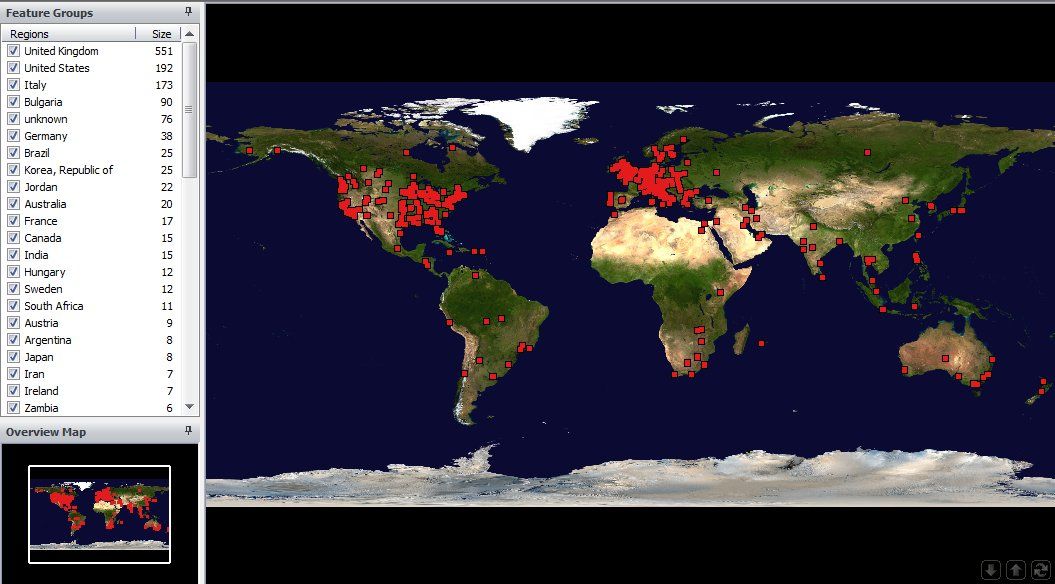

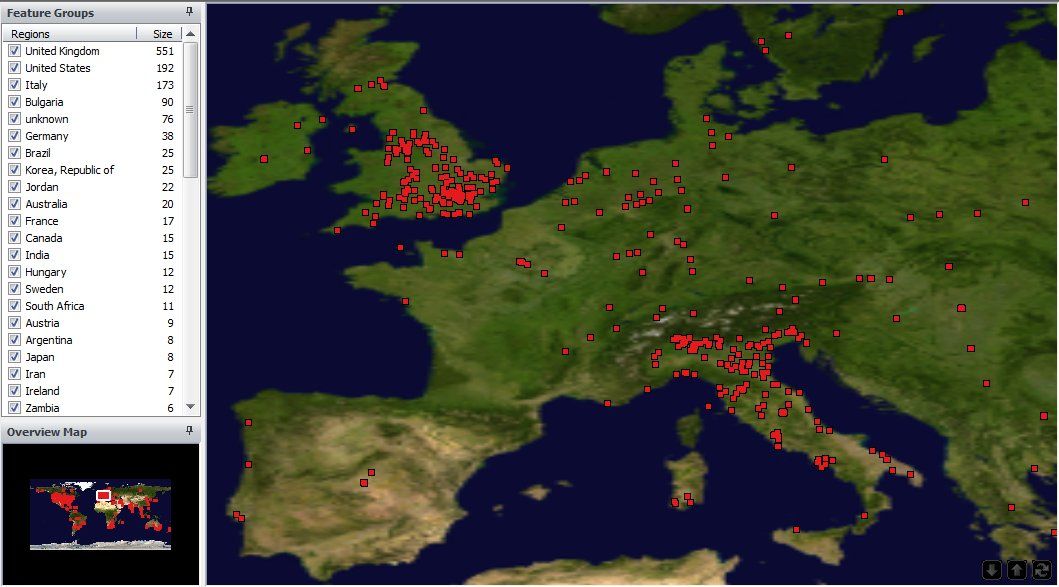

Interessant finde ich die WAN-seitig betroffenen Router. Die Shodan-Ergebnisse (port:32764 \xff \x00) für den Dienst:

GB auffälliger Spitzenreiter mit 562 Geräten (11 aus "unknown") von 1416.

Aufgrund der Hostnamen vermute ich einen Zusammenhang mit von Providern vertriebenen Geräten, was aber aufgrund der Marktanteile nicht leicht zu schätzen ist:

GB: British Telecom / möglich

IT: Telecom Italia / wahrscheinlich

BG: Bulsatcom / sehr wahrscheinlich (oder es gibt in Bulgarien keinen anderen Anbieter?)

GB auffälliger Spitzenreiter mit 562 Geräten (11 aus "unknown") von 1416.

Aufgrund der Hostnamen vermute ich einen Zusammenhang mit von Providern vertriebenen Geräten, was aber aufgrund der Marktanteile nicht leicht zu schätzen ist:

GB: British Telecom / möglich

IT: Telecom Italia / wahrscheinlich

BG: Bulsatcom / sehr wahrscheinlich (oder es gibt in Bulgarien keinen anderen Anbieter?)

Cisco hat inzwischen die Backdoor bestätigt und will für seine Router noch im Januar Firmware-Updates bereitstellen:

golem.de/news/port-32764-cisco-bestaetigt-backdoor-in-routern-14 ...

Grüße Uwe

golem.de/news/port-32764-cisco-bestaetigt-backdoor-in-routern-14 ...

Grüße Uwe

Ein Update zur oben genannten Verteilung von John Matherly, Shodan:

shodanio.wordpress.com/2014/01/23/quick-statistics-on-the-router ...

shodanio.wordpress.com/2014/01/23/quick-statistics-on-the-router ...