NIC funktioniert plötzlich nicht mehr

Moin

Ich habe mir gestern wieder mal eine neue Firewall angeschaut und in Hyper-V ein kleines Testnetz aufgebaut.

Plötzlich kam ein User zu mir und meinte sein Internet sei kaputt :'

Der Computer war aber der einzige, der ein Problem hatte.

Wie sich dann herausstellte holt sich der Rechner eine IP aus dem Zero Configuration Netzwerk. (169.254.0.0) Ich habe nichts an der Konfiguration der Clients oder des DHCP-Servers geändert.

Als ich der Problem weiter einschränken wollte kam ein anderer Benutzer und meinte sein Internet gehe nicht. Ich bin an meinen Computer und siehe da: kein Internet mehr.

Also die Evaluations-Firewall in Hyper-V runtergefahren und alles funktionierte wieder. (Irgendwie schob sich dieser vor unsere produktive pfsense)

Ausser der Rechner mit dem ursprünglichen Problem, dort war nach wie vor alles gleich.

- Neustart brachte nichts

- Das Problem ist nicht User-abhängig

- Die Netzwerkkarte ist nicht defekt

- Am Netzwerkanschluss bis hin zum Switch liegt es auch nicht

- An der Config des DC/DHCP hat sich nichts geändert

- An der Config des Clients hat sich nichts geändert

Aus meiner Sicht ist es nicht möglich, dass das Problem mit der Evaluations-Firewall zusammenhängt.

Ich könnte mir noch vorstellen, dass es das Mainboard ist, da ich schon mal einen Fall hatte wo das ganze System verrückt gespielt hat und ich dann das Mainboard ausgetauscht hatte und dann alles wieder perfekt lief. Auch ein defekt des Prozessors soll wohl sehr spezielle Symptome hervorrufen können, hier kann ich aber nicht mit persönlicher Erfahrung trumpfen.

OS ist Windows 10 Pro x64. DC/DHCP ist ein Windows Server 2012 R2.

Habt ihr noch irgendwelche Ideen, sonst setze ich mal ein neues Windows auf der Maschine auf..

LG MbGb

Ich habe mir gestern wieder mal eine neue Firewall angeschaut und in Hyper-V ein kleines Testnetz aufgebaut.

Plötzlich kam ein User zu mir und meinte sein Internet sei kaputt :'

Der Computer war aber der einzige, der ein Problem hatte.

Wie sich dann herausstellte holt sich der Rechner eine IP aus dem Zero Configuration Netzwerk. (169.254.0.0) Ich habe nichts an der Konfiguration der Clients oder des DHCP-Servers geändert.

Als ich der Problem weiter einschränken wollte kam ein anderer Benutzer und meinte sein Internet gehe nicht. Ich bin an meinen Computer und siehe da: kein Internet mehr.

Also die Evaluations-Firewall in Hyper-V runtergefahren und alles funktionierte wieder. (Irgendwie schob sich dieser vor unsere produktive pfsense)

Ausser der Rechner mit dem ursprünglichen Problem, dort war nach wie vor alles gleich.

- Neustart brachte nichts

- Das Problem ist nicht User-abhängig

- Die Netzwerkkarte ist nicht defekt

- Am Netzwerkanschluss bis hin zum Switch liegt es auch nicht

- An der Config des DC/DHCP hat sich nichts geändert

- An der Config des Clients hat sich nichts geändert

Aus meiner Sicht ist es nicht möglich, dass das Problem mit der Evaluations-Firewall zusammenhängt.

Ich könnte mir noch vorstellen, dass es das Mainboard ist, da ich schon mal einen Fall hatte wo das ganze System verrückt gespielt hat und ich dann das Mainboard ausgetauscht hatte und dann alles wieder perfekt lief. Auch ein defekt des Prozessors soll wohl sehr spezielle Symptome hervorrufen können, hier kann ich aber nicht mit persönlicher Erfahrung trumpfen.

OS ist Windows 10 Pro x64. DC/DHCP ist ein Windows Server 2012 R2.

Habt ihr noch irgendwelche Ideen, sonst setze ich mal ein neues Windows auf der Maschine auf..

LG MbGb

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 332057

Url: https://administrator.de/forum/nic-funktioniert-ploetzlich-nicht-mehr-332057.html

Ausgedruckt am: 18.07.2025 um 01:07 Uhr

36 Kommentare

Neuester Kommentar

Da reicht schon ein ganz Normales Ubuntu von der Stange.

Das findest du hier

Gruß

Phill93

Edit: Da war einer Schneller

Das findest du hier

Gruß

Phill93

Edit: Da war einer Schneller

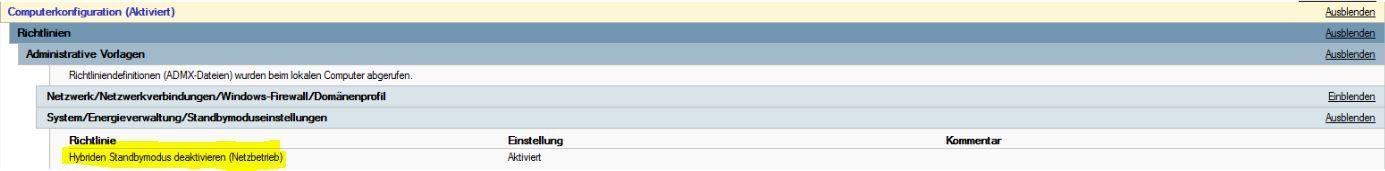

Auf der anderen Seite gibt es inoffiziell (offiziell gefixt) immer noch den sporadischen Hybrid-Shutdown-Bug in Windows 10, der es auch nach etlichen Reboots nicht zulässt, dass die Clients sich eine DHCP-Adresse ziehen.

-> Hybrid-Shutdown in den Energieoptionen abschalten (sollte in Unternehmensnetzwerken so oder so gemacht werden, damit Gruppenrichtlinien etc. korrekt verarbeitet werden)

-> Hybrid-Shutdown in den Energieoptionen abschalten (sollte in Unternehmensnetzwerken so oder so gemacht werden, damit Gruppenrichtlinien etc. korrekt verarbeitet werden)

Hi,

mal eine andere Richtung, wir bemerken zur Zeit das kleine "dumme" Netgear Switche (GS105, GS108) immer wieder mal ausfallen.

Aber nicht komplett, sondern das ein PC einfach nicht mehr geht. Da hilft auch kein anderer Port, sondern nur Switche neustarten.

Oder solange rumprobieren, bis es geht. Ja, wirklich.

Tausche ich den Switch gehen einen unmanaged Cisco aus, geht es wieder.

Netgear tauscht die Switche dann problemlos aus, aber einige von den ausgetauschten fangen mehrere Monat später auch mit der Zickerei an.

VG,

Deepsys

mal eine andere Richtung, wir bemerken zur Zeit das kleine "dumme" Netgear Switche (GS105, GS108) immer wieder mal ausfallen.

Aber nicht komplett, sondern das ein PC einfach nicht mehr geht. Da hilft auch kein anderer Port, sondern nur Switche neustarten.

Oder solange rumprobieren, bis es geht. Ja, wirklich.

Tausche ich den Switch gehen einen unmanaged Cisco aus, geht es wieder.

Netgear tauscht die Switche dann problemlos aus, aber einige von den ausgetauschten fangen mehrere Monat später auch mit der Zickerei an.

VG,

Deepsys

Nein. keine Glaubensfrage: Das Ubuntu-live-system von DVD ist nur eingeschränkt, weil viele wichtige Tools fehlen und erst nachinstalliert werden müssen. Bei knoppix ist praktisch "alles" dabei.

Ich habe übrigens auch auf Stick installierte ubuntus immer im Gepäck, wenn es mal etwas spezielleres sein muß.

lks

Zitat von @ludaku:

Ich vermute mal, das wird intern das Gleiche sein.Zitat von @Deepsys:

mal eine andere Richtung, wir bemerken zur Zeit das kleine "dumme" Netgear Switche (GS105, GS108) immer wieder mal ausfallen.

In die Richtung habe ich auch mal gedacht.. Allerdings haben wir keine Netgear Switche im Einsatz, nur einen Unmanaged Switch von LevelOne.mal eine andere Richtung, wir bemerken zur Zeit das kleine "dumme" Netgear Switche (GS105, GS108) immer wieder mal ausfallen.

Wir hatten mal einen Nachmittag, wo unser ganzes Netz verrückt gespielt hat. Der Netzwerkzugriff kam und ging und dies nicht gesamthaft sondern pro Workstation unterschiedlich. Ich konnte dies nie zurückverfolgen, da das Problem plötzlich aufhörte und nur einmal bis jetzt vorkam.

Tja, könnte sowas sein. Oder ein Loop?Ich habe mir gestern wieder mal eine neue Firewall angeschaut und in Hyper-V ein kleines Testnetz aufgebaut.

Plötzlich kam ein User zu mir und meinte sein Internet sei kaputt :'

Wieso baut man seine Testumgebung auf einem Produktivsystem?? 100x Headbanging against the wallPlötzlich kam ein User zu mir und meinte sein Internet sei kaputt :'

P.

Zitat von @ludaku:

Es ist ein produktiver Hyper-V also ein Produktivsystem, egal ob das Netz virtuell ist oder nicht Zitat von @132692:

Wieso baut man seine Testumgebung auf einem Produktivsystem??

Wie gesagt, in einem virtuellen Netz, welches separiert ist, das LAN dient als Internetzugang, sonst ist es ein geschlossenes Netz. Darum blicke ich da auch noch nicht ganz durch.Wieso baut man seine Testumgebung auf einem Produktivsystem??

Naja für sowas reicht der Arbeitsplatzrechner vollkommen, mit VMWare Workstation / KVM / VirtualBox, ... dann schießt du nicht gleich alle Mitarbeiter in Urlaub wenn der Server durch Unachtsamkeit abschmiert.

Du siehst, das hätte kein bisschen einen Unterschied gemacht und es wäre genau das gleiche Problem aufgetreten.

Nicht wenn man den Rechner vom Netz an der Firewall korrekt isoliert.Naja, du wirst dir da vermutlich wie oben schon geschrieben einen Loop produziert haben. Alles leider nur Vermutungen da hier keiner deinen genauen Netzaufbau kennt.

Sniffer mal mit Wireshark mit, dann ist das kein Stochern im Dunkeln.

Zitat von @ludaku:

Zitat von @132692:

Internet kriege ich dann von wo? Dann müsste ich die Firewall physisch einrichten.. Ich sage es nochmals: Keine Hardware vorhanden. Das Test-LAN war schon korrekt isoliert. Nur der WAN-Anschluss zeigte zum LAN und holte sich von da Internet, sonst aber auch nichts. (Sinn des WAN Ports)Du siehst, das hätte kein bisschen einen Unterschied gemacht und es wäre genau das gleiche Problem aufgetreten.

Nicht wenn man den Rechner vom Netz an der Firewall korrekt isoliert.Eigenes VLAN für die Testumgebung das von deiner bestehenden PFSense kommt und direkt nach drausen (ohne Verbindung zum LAN) geht?

Zitat von @ludaku:

Zitat von @Phill93:

Auch nicht möglich, da unser Unmanaged Switch kein VLAN unterstützt... Und kein Switch hier rumliegt..Zitat von @ludaku:

Internet kriege ich dann von wo? Dann müsste ich die Firewall physisch einrichten.. Ich sage es nochmals: Keine Hardware vorhanden. Das Test-LAN war schon korrekt isoliert. Nur der WAN-Anschluss zeigte zum LAN und holte sich von da Internet, sonst aber auch nichts. (Sinn des WAN Ports)

Eigenes VLAN für die Testumgebung das von deiner bestehenden PFSense kommt und direkt nach drausen (ohne Verbindung zum LAN) geht?Internet kriege ich dann von wo? Dann müsste ich die Firewall physisch einrichten.. Ich sage es nochmals: Keine Hardware vorhanden. Das Test-LAN war schon korrekt isoliert. Nur der WAN-Anschluss zeigte zum LAN und holte sich von da Internet, sonst aber auch nichts. (Sinn des WAN Ports)

Dann holt man sich vom nächsten Baumart für 5€ einen vom Grabbeltisch. Für Testzwecke reicht der vollkommen.

lks

Was meinst du mit einem Loop?

Ein Loop im Ethernet. Also wenn du 2 Ports verbindest am Switch. Das bewirkt dann das sich alle Broad- und Multicast Pakete im Kreis drehen und sich dabei kumulieren. Das Netzwerk geht dann auf 90% Auslastung und kommt zum Stillstand.de.wikipedia.org/wiki/Switching-Loop

Das ist üblich bei unmanaged Switches die kein Spanning Tree Protokoll supporten um solche Loops zu verhindern.

Zu 98% ist das bei dir der Fall gewesen.

Ein täglicher Klassiker in Netzen mit dummer flacher Hierarchie ohne Segmentierung und dummen, ungemangeten Switches. Durch diese Konstellation sind auch deine Erkennung und die Reaktion auf sowas ziemlich limitiert. Der Rest wird dann durch schlichte Unwissenheit besorgt.

Wie gesagt...eins unser täglichen Klassiker hier im Forum...leider. Das ist aber immer die Strafe wenn man bei der Netzwerk Infrastruktur am allerletzten Euro spart und es das billigste Plastikteil aus Chinesien tun muss. Das rächt sich dann später so gut wie immer. Sagt einem ja auch schon der gesunde Menschenverstand.

P.S.: 5 Euronen reichen natürlich nicht ganz aber wenn man nur ein klein wenig mehr drauflegt bekommt man den begehrten VLAN Switch:

amazon.de/Netgear-GS105E-200PES-konfigurierbar-IGMP-Snooping-Por ...

Zitat von @ludaku:

Wenn du mir sagst in welchem Baumarkt du dir deine VLAN-fähigen Switches für 5€ kaufst, hole ich mir den auf die Private Rechnung!

Und so ein Teil würdest du dir auch produktiv ins Netz stellen?

Wenn du mir sagst in welchem Baumarkt du dir deine VLAN-fähigen Switches für 5€ kaufst, hole ich mir den auf die Private Rechnung!

Und so ein Teil würdest du dir auch produktiv ins Netz stellen?

Du nimmst einfach 4 davon und noch einen Mikrotik für 20€ und hast vlans und getrennte Netze für unter 40€.

lks

Das kann ich definitv ausschliessen. Das ist rein physisch schon nicht "ausversehen" möglich.

Das sagen sie alle ohne mit der Dummheit der Enduser an diesen Ports zu rechnen..... Die stecken einen 5 Port Dummswitch dran und verbinden da dann 2 Ports. Aber du hast ja ein Wundernetz was sowas schon physisch verhindert...Respekt ! Sowas ist selten.Der reicht aber nicht für die gesamte Infrakstruktur..

Stimmt. Mitdenkende Netzwerker und solche die vernünftig planen setzen dann sowas wie einen Cisco SG-200 ein o.ä.Und dann brauche ich einen separaten Port am Router (haben wir nicht)

Das ist natürlich Quatsch...aber weisst du selber.Solch eine Einstellung muss man auch wohl nicht weiter kommentieren. Die Infrastruktur schein unwichtig zu sein wenn man dort Plastik Switches der untersten China Kategorie einsetzt. Das zeigt dann klar welchen Stellenwert die Verfügbarkeit hat und welchen Stellenwert derjenige hat der das ganze betreibt...

Aber egal...wie schon richtig bemerkt ist das OT und hat nichts mit dem eigentlichen Thema zu tun hier.

Fazit:

Firewalls gehören niemals auf eine VM sondern immer auf ein eigenes Blech.... und das NIC Problem ist ja auch keins wenn es mit dem obigen Ubuntu / Knoppix Test sauber funktioniert:

Fazit: Winblows Treiber installieren die vom NIC Chipsatz Hersteller und dann klappt das auch.

Und bei billigen Netzwerkkarten am Hyper-V gehört VMQ immer deaktiviert wenn die Treiber keinen Support bieten...Denn dann kommt es zu sowas hier:

support.microsoft.com/de-de/help/2986895/virtual-machines-lose-n ...

support.microsoft.com/de-de/help/2986895/virtual-machines-lose-n ...