OPNsense LAN Geräte extern erreichen

Moin,

ich habe noch eine Frage bezüglich dem Zugriff von Außen auf WireGuard und NGINX (Bitwarden) befinden sich beide im LAN Netz.

WireGuard 10.10.10.45 und (NGINX) Bitwarden 10.10.10.42 laufen beide als LXC in Proxmox. Lief vor dem Umstieg schon, daher passt der DNS Server. Hatte ich kontrolliert, der ist korrekt vergeben.

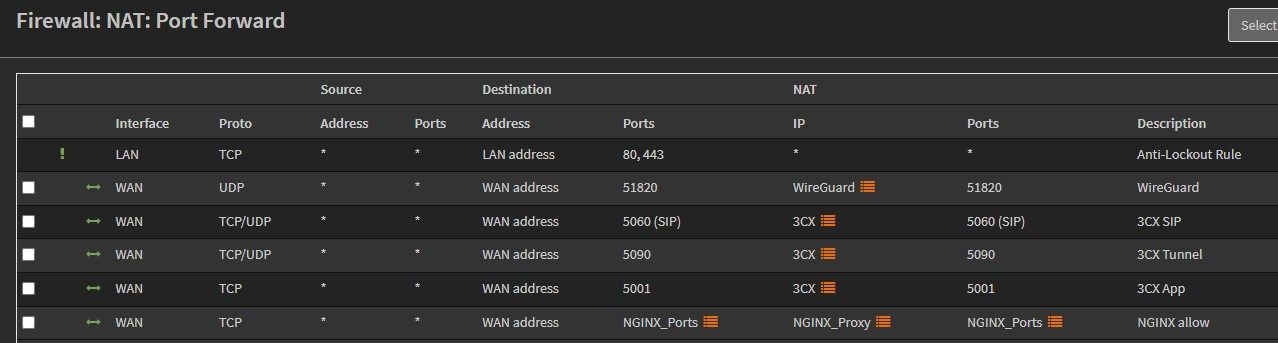

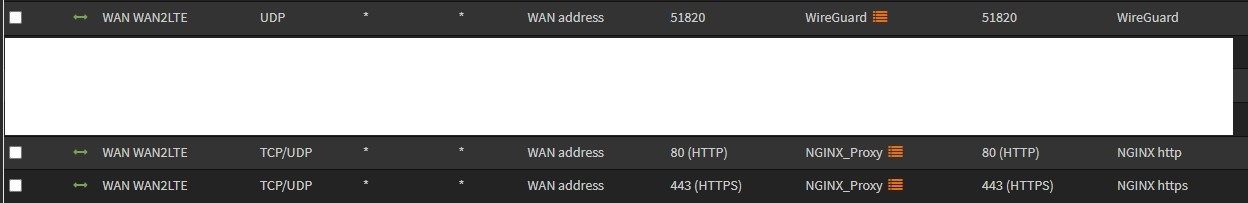

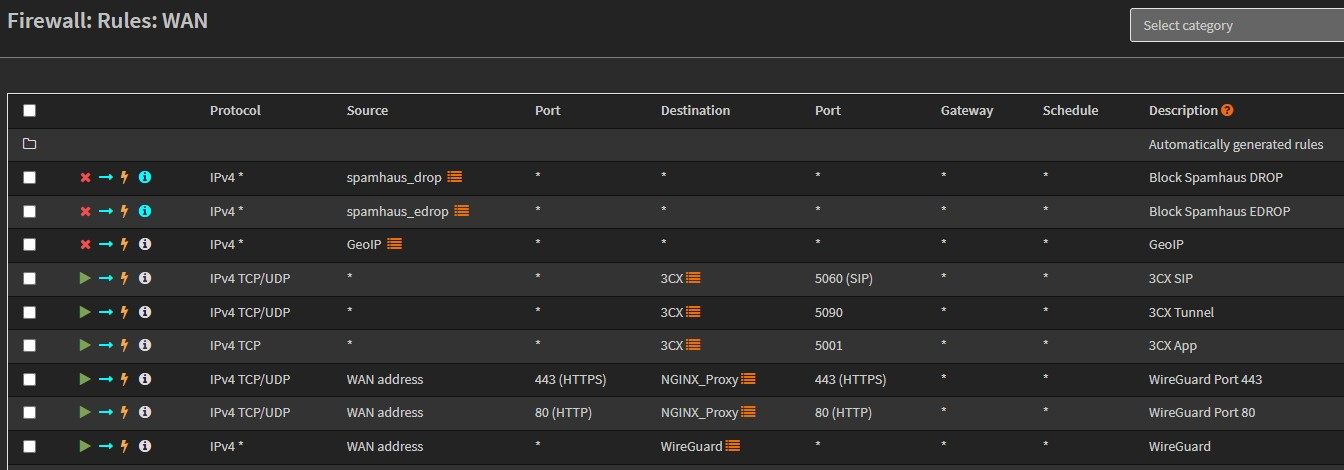

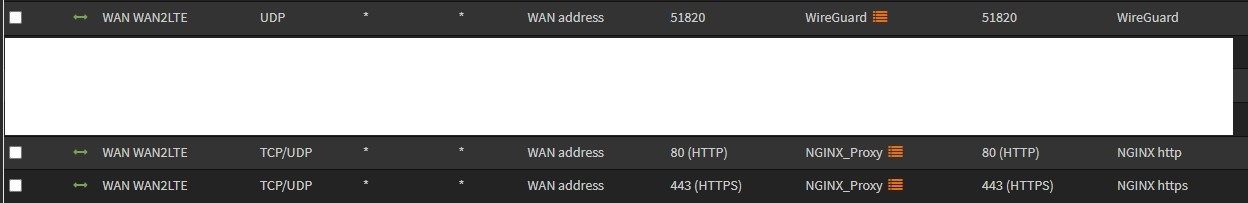

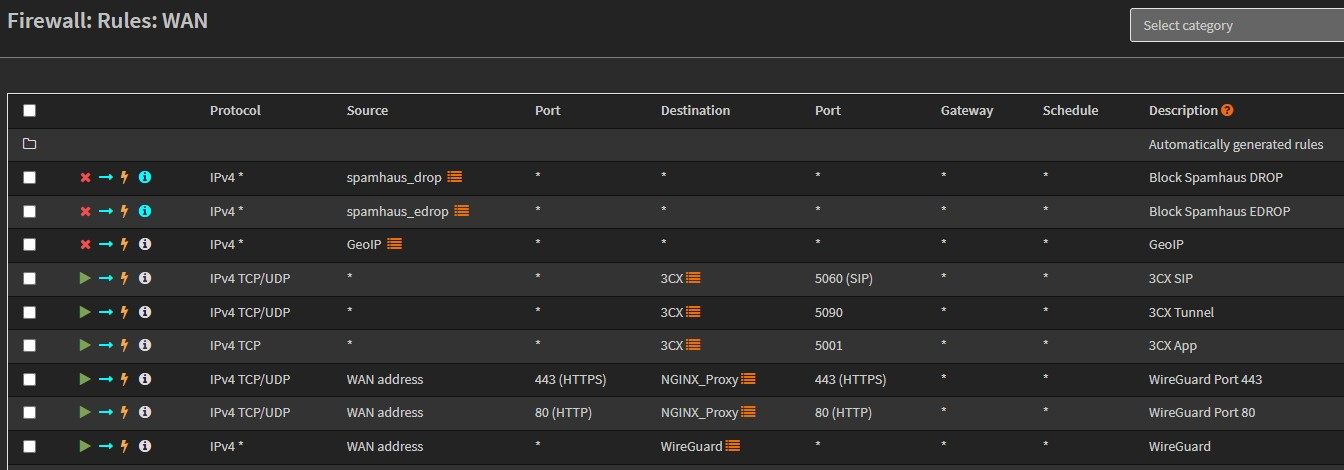

Die beiden Aliases/IPs habe ich als Port Forwarding freigegeben und folgende WAN Regeln erstellt:

Port 80 und 443 sind offen, laut Portscanner.

Müsste eigentlich soweit richtig sein.

Per WireGuard kann ich mich auch auf dem Server anmelden und bekomme die IP 10.250.1.1/24.

Aktuell funktioniert der Zugriff ins LAN und WAN über VPN noch nicht.

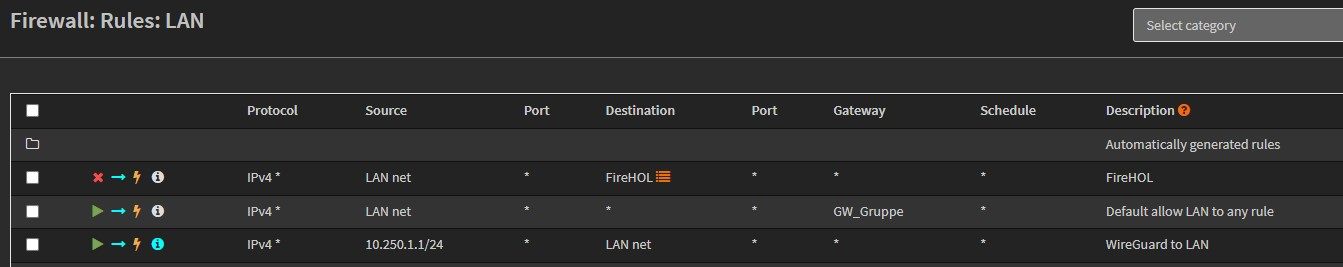

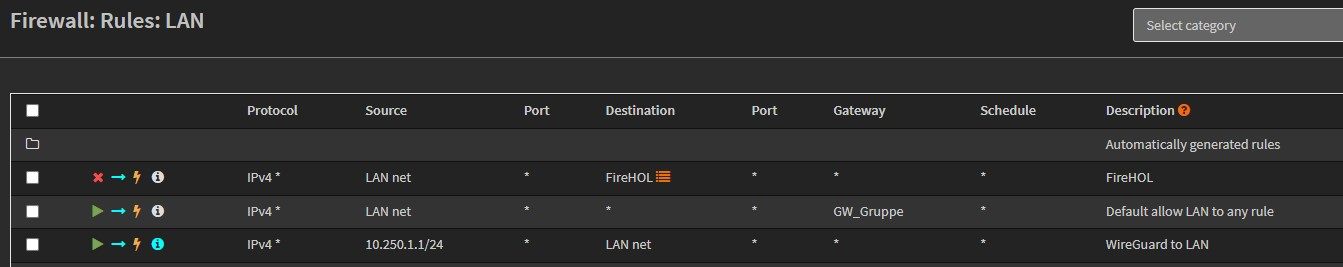

Dazu hatte ich folgende Regel angelegt:

Mach meinem Verständnis müsste ich doch als Source die IP 10.250.1.1 angeben und dann ins LAN net freigeben.

Bitwarden kann ich von Außen nicht per dynDNS erreichen, ist aber soweit eigentlich auch freigegeben.

Irgendwo scheitert es wieder.

ich habe noch eine Frage bezüglich dem Zugriff von Außen auf WireGuard und NGINX (Bitwarden) befinden sich beide im LAN Netz.

WireGuard 10.10.10.45 und (NGINX) Bitwarden 10.10.10.42 laufen beide als LXC in Proxmox. Lief vor dem Umstieg schon, daher passt der DNS Server. Hatte ich kontrolliert, der ist korrekt vergeben.

Die beiden Aliases/IPs habe ich als Port Forwarding freigegeben und folgende WAN Regeln erstellt:

Port 80 und 443 sind offen, laut Portscanner.

Müsste eigentlich soweit richtig sein.

Per WireGuard kann ich mich auch auf dem Server anmelden und bekomme die IP 10.250.1.1/24.

Aktuell funktioniert der Zugriff ins LAN und WAN über VPN noch nicht.

Dazu hatte ich folgende Regel angelegt:

Mach meinem Verständnis müsste ich doch als Source die IP 10.250.1.1 angeben und dann ins LAN net freigeben.

Bitwarden kann ich von Außen nicht per dynDNS erreichen, ist aber soweit eigentlich auch freigegeben.

Irgendwo scheitert es wieder.

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 4466867266

Url: https://administrator.de/forum/opnsense-lan-geraete-extern-erreichen-4466867266.html

Ausgedruckt am: 19.07.2025 um 03:07 Uhr

7 Kommentare

Neuester Kommentar

Wenn Wireguard auf einem eigenen Server/Container läuft und dieser nicht gerade selber NAT macht, musst du dich auch um das Routing kümmern.

So wie ich das lese ist der OPNsense das 10.250.1.0/24 Subnetz nicht bekannt.

Spontan würde ich auch vorschlagen, eine statische Route auf das 10.250.1.0/24 Subnetz mit dem Gateway 10.10.10.45 (Wireguard Server) einzurichten.

So wie ich das lese ist der OPNsense das 10.250.1.0/24 Subnetz nicht bekannt.

Spontan würde ich auch vorschlagen, eine statische Route auf das 10.250.1.0/24 Subnetz mit dem Gateway 10.10.10.45 (Wireguard Server) einzurichten.

Zitat von @xhYtasx:

Du meinst die WireGuard Server IP direkt ins LAN?

Stimmt, bis x.x.x.127 ist eh ein fester Bereich

Du meinst die WireGuard Server IP direkt ins LAN?

Stimmt, bis x.x.x.127 ist eh ein fester Bereich

Das verstehe ich jetzt nicht

Ich habe aber überlesen, dass es vorher schon ging. Wenn du auf dem alten Router keine statischen Routen dafür angelegt hattest, musst du das hier wohl auch nicht.

Ansonsten was @aqui schrieb.