Outlook Vorschau - Sicherheitsproblematik

Ich meine es gab mal von der BSI, Bundesamt, Informationstechnologie, Informationstechnik eine Empfehlung die Outlook Vorschau zu deaktivieren.

Da diese immer häufiger als Einfallstor genutzt wird, ist das der Fall, würdet Ihr das empfehlen?

Da diese immer häufiger als Einfallstor genutzt wird, ist das der Fall, würdet Ihr das empfehlen?

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 638901

Url: https://administrator.de/forum/outlook-vorschau-sicherheitsproblematik-638901.html

Ausgedruckt am: 17.07.2025 um 23:07 Uhr

25 Kommentare

Neuester Kommentar

Nicht hallo,

Was möchtest du? Den Satz versteht man nicht.

Nicht tschüss.

Zitat von @watIsLos:

Da diese immer häufiger als Einfallstor genutzt wird, ist das der Fall, würdet Ihr das empfehlen?

Da diese immer häufiger als Einfallstor genutzt wird, ist das der Fall, würdet Ihr das empfehlen?

Was möchtest du? Den Satz versteht man nicht.

Nicht tschüss.

moin...

wenn du von uns was dazu wissen möchtest, beachte doch bitte die netiquette...

Frank

Zitat von @watIsLos:

schon gelesen, siehe Link.

Nun wollte ich eure eigene Meinung dazu hören, habt Ihr eine Meinung?

klar, haben wir eine Meinung... du nicht?schon gelesen, siehe Link.

Nun wollte ich eure eigene Meinung dazu hören, habt Ihr eine Meinung?

wenn du von uns was dazu wissen möchtest, beachte doch bitte die netiquette...

Frank

Moin,

Was sagt der Bauer, wenn er morgens in den Stall kommt?

Zu Deinem Problem:

Ob vorschau aktiv ist oder nicht ist völlig wumpe.

Wichtiger ist, keine aktiven Inhalte zuzulassen und auch keine externen URL aufrufen zu lassen. Als am besten reine Textdarstellung, und keine Darstellung von Dokumenteninhalten.

Das ist es nämlich, was das Einfallstor ausmacht.

lks

Was sagt der Bauer, wenn er morgens in den Stall kommt?

Zu Deinem Problem:

Ob vorschau aktiv ist oder nicht ist völlig wumpe.

Wichtiger ist, keine aktiven Inhalte zuzulassen und auch keine externen URL aufrufen zu lassen. Als am besten reine Textdarstellung, und keine Darstellung von Dokumenteninhalten.

Das ist es nämlich, was das Einfallstor ausmacht.

lks

moin...

Lieber User,

bitte verschone uns doch mit deiner unfreundlichen art! du möchtest was, nicht wir!

wenn du eine Zielführende Antwort haben möchtest, halte dich doch on die netiquette, da legen wir sehr viel wert drauf!

Frank

Zitat von @watIsLos:

Hallo Frank,

es freut mich das du so rege hier Teilnimmst, deine vielen Antworten sind eventuell eine Bereicherung für die Plattform, aber bitte verschone doch die Nutzer mit Antworten die nicht Zielführend sind. Danke!

Hallo Frank,

es freut mich das du so rege hier Teilnimmst, deine vielen Antworten sind eventuell eine Bereicherung für die Plattform, aber bitte verschone doch die Nutzer mit Antworten die nicht Zielführend sind. Danke!

Lieber User,

bitte verschone uns doch mit deiner unfreundlichen art! du möchtest was, nicht wir!

wenn du eine Zielführende Antwort haben möchtest, halte dich doch on die netiquette, da legen wir sehr viel wert drauf!

Frank

Zitat von @watIsLos:

Du meinst also in einem Unternehmen kann man auf Darstellung komplett verzichten, ja?

Du meinst also in einem Unternehmen kann man auf Darstellung komplett verzichten, ja?

Nein, Aber verhindern, daß aktive Inahlte und externe URLs aufgerufen werden. Und wesentliche Informationen lassen sich fast immer als reiner Text hinschreiben.

Die Unternehmensmails die ich bekomme oder sende funktionieren auch nur mit Textinhalt.

lks

Moin,

Naja. Das BSI hat auch gaaaaanz lange empfohlen regelmäßig das Kennwort zu wechseln. Selbst als viele Datenschutz-Experten davon abgeraten haben, weil die Kennwörter jedes mal schwächer werden und die meisten Leute dann 5 Kennwörter im alternierenden Verfahren nutzt hat das BSI noch lange daran festgehalten. Jetzt sehen sie es auch anders.

Zu deiner Frage zurück. ich persönlich bin der Meinung, dass es nicht notwendig ist. Wie das BSI auch schreibt liegt der Fehler wenn es soweit kommt ganz woanders. Die Nachrichtenvorschau hindert ja nicht daran, dass die Gefahr da ist. Ob der User jetzt in der Vorschau oder per Doppelklick den Anhang öffnet, kommt aufs gleiche raus.

Für Sicherheit hast du eine Firewall

unsere Firewall scannt jeden Anhang. Wenn was gefunden wird, wird es geblockt und kommt gar nicht bis zum Postfach. Kann es nicht gescannt werden, wird es geblockt. Ist das Zip-Archiv Passwort geschützt: geblockt. Ist ein RAR_Archiv, was nicht gescannt werden kann: geblockt Ist es eine EXE mit TXT-Endung: geblockt. hat der Anhang .txt.exe als Namen: geblockt. Makros werden nur dann zugelassen wenn diese von uns selbst zertifiziert wurden. Ansonsten: richtig - geblockt. Eine gewisse Anzahl an Dateien die von Extern kommen wie docx oder xlsx werden trotz erfolgreiche Scan erstmal zurückgehalten bis der User sich bei den Admins meldet und sagt, dass er auf die Datei wartet. Diese werden dann erst nach manueller Prüfung in Virustotal UND Inspektion in einer Sandbox freigegeben.

Wenn die Gegenseite sich nun denkt, dann schicke ich halt einen link und lasse die Datei herunterladen. Bei Dateien die heruntergeladen werden, wird das gleiche Prinzip vollzogen. Zusätzlich gibt es auf der Firewall, den Servern und den Clients unterschiedliche Virenscanner. Also 3 verschiedene Scanner. Einer wird es schon finden .

.

Und zu guter Letzt arbeiten wir mit whitelisting. Sprich: Solange Administrator die Website nicht explizit für entsprechende Usergruppen freigibt, wird die Website gar nicht geöffnet. Es gibt 3 Accounts die mehrere Websites öffnen können ohne explizite Freigabe, aber auch hier geht nicht alles. Alle Cloudspeicher (Onedrive, Dropbox), etc sind gesperrt. Wenn ein normaler User jetzt also einen Link bekommt, dass er sich irgendwas von einer bislang unbekannten Seite herunterladen soll und er klickt da drauf, sann sagt die Firewall: geht nicht Seite nicht freigegeben. Dann ruft der User beim Absender (wenn bekannt) an und fragt mal nach ob das so sein soll. Wenn nicht ist nichts passiert, wenn ja wird die Seite wie oben beschrieben erstmal administrativ geprüft.

Ja es ist Aufwand, aber Sicherheit ist nunmal aufwändig.

Wenn du deine Sicherheit im Haus verstärken willst, dann gibt es sicher bessere uns sinnvollere Ansätze als das Vorschaufenster zu deaktivieren.

Nur meine Meinung.

Naja. Das BSI hat auch gaaaaanz lange empfohlen regelmäßig das Kennwort zu wechseln. Selbst als viele Datenschutz-Experten davon abgeraten haben, weil die Kennwörter jedes mal schwächer werden und die meisten Leute dann 5 Kennwörter im alternierenden Verfahren nutzt hat das BSI noch lange daran festgehalten. Jetzt sehen sie es auch anders.

Zu deiner Frage zurück. ich persönlich bin der Meinung, dass es nicht notwendig ist. Wie das BSI auch schreibt liegt der Fehler wenn es soweit kommt ganz woanders. Die Nachrichtenvorschau hindert ja nicht daran, dass die Gefahr da ist. Ob der User jetzt in der Vorschau oder per Doppelklick den Anhang öffnet, kommt aufs gleiche raus.

Für Sicherheit hast du eine Firewall

unsere Firewall scannt jeden Anhang. Wenn was gefunden wird, wird es geblockt und kommt gar nicht bis zum Postfach. Kann es nicht gescannt werden, wird es geblockt. Ist das Zip-Archiv Passwort geschützt: geblockt. Ist ein RAR_Archiv, was nicht gescannt werden kann: geblockt Ist es eine EXE mit TXT-Endung: geblockt. hat der Anhang .txt.exe als Namen: geblockt. Makros werden nur dann zugelassen wenn diese von uns selbst zertifiziert wurden. Ansonsten: richtig - geblockt. Eine gewisse Anzahl an Dateien die von Extern kommen wie docx oder xlsx werden trotz erfolgreiche Scan erstmal zurückgehalten bis der User sich bei den Admins meldet und sagt, dass er auf die Datei wartet. Diese werden dann erst nach manueller Prüfung in Virustotal UND Inspektion in einer Sandbox freigegeben.

Wenn die Gegenseite sich nun denkt, dann schicke ich halt einen link und lasse die Datei herunterladen. Bei Dateien die heruntergeladen werden, wird das gleiche Prinzip vollzogen. Zusätzlich gibt es auf der Firewall, den Servern und den Clients unterschiedliche Virenscanner. Also 3 verschiedene Scanner. Einer wird es schon finden

Und zu guter Letzt arbeiten wir mit whitelisting. Sprich: Solange Administrator die Website nicht explizit für entsprechende Usergruppen freigibt, wird die Website gar nicht geöffnet. Es gibt 3 Accounts die mehrere Websites öffnen können ohne explizite Freigabe, aber auch hier geht nicht alles. Alle Cloudspeicher (Onedrive, Dropbox), etc sind gesperrt. Wenn ein normaler User jetzt also einen Link bekommt, dass er sich irgendwas von einer bislang unbekannten Seite herunterladen soll und er klickt da drauf, sann sagt die Firewall: geht nicht Seite nicht freigegeben. Dann ruft der User beim Absender (wenn bekannt) an und fragt mal nach ob das so sein soll. Wenn nicht ist nichts passiert, wenn ja wird die Seite wie oben beschrieben erstmal administrativ geprüft.

Ja es ist Aufwand, aber Sicherheit ist nunmal aufwändig.

Wenn du deine Sicherheit im Haus verstärken willst, dann gibt es sicher bessere uns sinnvollere Ansätze als das Vorschaufenster zu deaktivieren.

Nur meine Meinung.

Zitat von @watIsLos:

Mitarbeiterschulung gibt es bei uns regelmäßig.

Was genau meinst du mit Cat9, in wie fern trägt das zur Sicherheit bei?!

Mitarbeiterschulung gibt es bei uns regelmäßig.

Was genau meinst du mit Cat9, in wie fern trägt das zur Sicherheit bei?!

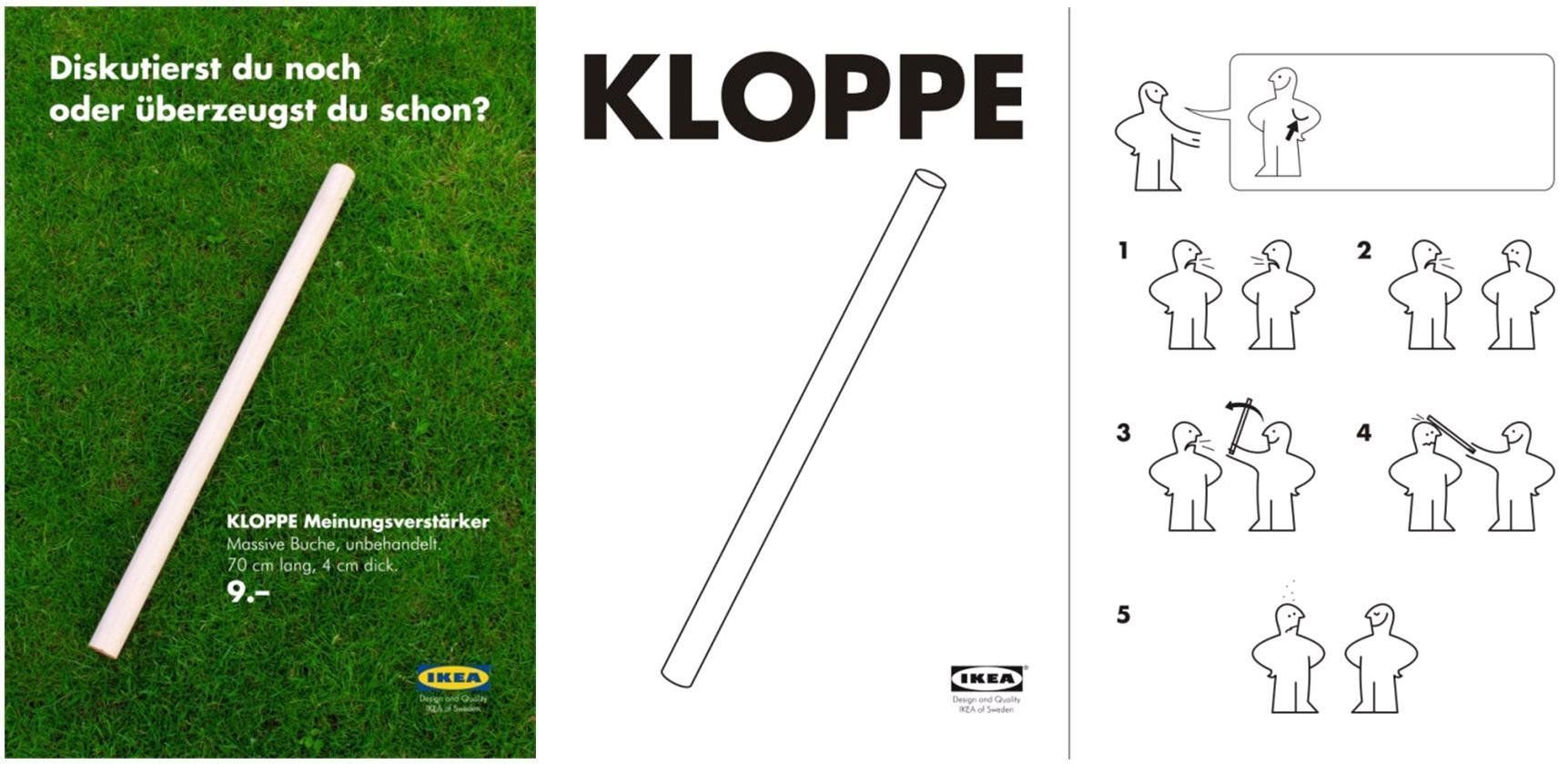

Ein LART wie das Cat9

oder ein Meinungsverstärker wie Kloppe

dient i.d.R. dazu, die User zu erziehen.

LART heißt ja auch Luser Attitude Readjustment Tool

lks

Ich kann Dir aus Erfahrung sagen, daß ab und zu mit einem Cat9 zu knallen die Mitarbeiter sehr kooperativ macht.

lks

Zitat von @watIsLos:

Ja, ich würde es auch gerne mal ausprobieren, nur glaube ich das mein Chef nicht sonderlich erfreut darüber wäre^^

Ja, ich würde es auch gerne mal ausprobieren, nur glaube ich das mein Chef nicht sonderlich erfreut darüber wäre^^

Dann mußt Du ihn halt als erstes damit bearbeiten.

lks

Nun ja, schlussendlich hat das Konzept aber nur exakt eine Komponente, nämlich Zeug durch einen AV checken zu lassen.

Und AVs lassen sich umgehen (Stichworte hier sind AV Evasion, Code Obfuscation, Sandbox detection usw.) - daher, verlass dich nicht zu sehr darauf

Sicherer wäre es z.B. nur-Text-Mails mit einem Programm zu öffnen das nur Text parsen kann und sonst nix - wobei, selbst das ist nicht so einfach sicher zu schreiben...

MFG

N-Dude

Und AVs lassen sich umgehen (Stichworte hier sind AV Evasion, Code Obfuscation, Sandbox detection usw.) - daher, verlass dich nicht zu sehr darauf

Sicherer wäre es z.B. nur-Text-Mails mit einem Programm zu öffnen das nur Text parsen kann und sonst nix - wobei, selbst das ist nicht so einfach sicher zu schreiben...

MFG

N-Dude

Zitat von @NetzwerkDude:

Nun ja, schlussendlich hat das Konzept aber nur exakt eine Komponente, nämlich Zeug durch einen AV checken zu lassen.

Nun ja, schlussendlich hat das Konzept aber nur exakt eine Komponente, nämlich Zeug durch einen AV checken zu lassen.

Naja das von mir beschriebene Konzept halt nicht. Die Firewall macht 1 x AV, Sandbox-Simulation und Packet inspection. Dazu noch öffentlichen und selbstlernenden Blacklist-Check des Senders UND der URL. SPF-Check natürlich selbsterklärend. Ist halt schon n bischen mehr was eine Firewall kann. Ist halt immer eine Sache der Investition und der Arbeit die man da reinsteckt. ;)

Hallo,

ich empfehle alle Kunden die Outlookvorschau im Posteingang zu deaktivieren.

Beim einrichten mache ich das auch immer.

Einige halten sich daran, Einige nicht.

Es gibt dem Gehirn schlicht 2 Sekunden mehr über den Absender und Betreff nachzudenken um den gleich sichtbaren Inhalt damit zu vergleichen.

Auf einer unterschwelligen Ebene.

Glaube ich, würde ich vermuten, etc.

Aber es schadet ja auch nicht.

Stefan

ich empfehle alle Kunden die Outlookvorschau im Posteingang zu deaktivieren.

Beim einrichten mache ich das auch immer.

Einige halten sich daran, Einige nicht.

Es gibt dem Gehirn schlicht 2 Sekunden mehr über den Absender und Betreff nachzudenken um den gleich sichtbaren Inhalt damit zu vergleichen.

Auf einer unterschwelligen Ebene.

Glaube ich, würde ich vermuten, etc.

Aber es schadet ja auch nicht.

Stefan