PFsense HTTPS scanning - Zertifikat Probleme

Hallo Leute,

ich wollte auf diesem Wege nochmal um eure Hilfe bitten.

Mittlerweile habe ich nun als Firewalllösung eine Pfsense im Einsatz, welche eigentlich schon relativ gut läuft. Auch der Proxyserver läuft weitestgehend schon.

Leider aber habe ich noch 2 Fehler, wofür ich aktuell keine Lösung weiß.

Ich hoffe ihr könnt mir weiterhelfen:. ;)

Der erste Fehler ist, das ich immer ein Zertifikatfehler bekomme, sobald ich das HTTPS scanning einschalte. - Dies ist soweit ja auch in Ordnung, da sofern ich alles richtig verstanden habe die PFsene die Verbindung auftrennt und auf "Viren etc." überprüft.

Nur leider schaffe ich es nicht das exportierte Zertifikat aus der PFsense richtig ins Windows einzufügen, dass er dieses als "sichere Verbindung" erkennt.

Kann jemand mir vielleicht einen Tipp geben, woran dies liegen könnte?

Eingefügt wurde das Zertifikat in der MMC Konsole unter "Vertrauenswürde Stammzertifizierungsstellen".

Der zweite Fehler ist folgender:

Dieser Fehler tritt leider sporadisch auf. Kurze Zeit später ist die Webseite dann meistens wieder erreichbar.

Hat jemand schon einmal so einen fehler gehabt ?

Danke im Voraus.

ich wollte auf diesem Wege nochmal um eure Hilfe bitten.

Mittlerweile habe ich nun als Firewalllösung eine Pfsense im Einsatz, welche eigentlich schon relativ gut läuft. Auch der Proxyserver läuft weitestgehend schon.

Leider aber habe ich noch 2 Fehler, wofür ich aktuell keine Lösung weiß.

Ich hoffe ihr könnt mir weiterhelfen:. ;)

Der erste Fehler ist, das ich immer ein Zertifikatfehler bekomme, sobald ich das HTTPS scanning einschalte. - Dies ist soweit ja auch in Ordnung, da sofern ich alles richtig verstanden habe die PFsene die Verbindung auftrennt und auf "Viren etc." überprüft.

Nur leider schaffe ich es nicht das exportierte Zertifikat aus der PFsense richtig ins Windows einzufügen, dass er dieses als "sichere Verbindung" erkennt.

Kann jemand mir vielleicht einen Tipp geben, woran dies liegen könnte?

Eingefügt wurde das Zertifikat in der MMC Konsole unter "Vertrauenswürde Stammzertifizierungsstellen".

Der zweite Fehler ist folgender:

The following error was encountered while trying to retrieve the URL: http://google.com

ICAP protocol error.

The system returned: [No Error]

This means that some aspect of the ICAP communication failed.Dieser Fehler tritt leider sporadisch auf. Kurze Zeit später ist die Webseite dann meistens wieder erreichbar.

Hat jemand schon einmal so einen fehler gehabt ?

Danke im Voraus.

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 392195

Url: https://administrator.de/forum/pfsense-https-scanning-zertifikat-probleme-392195.html

Ausgedruckt am: 22.07.2025 um 04:07 Uhr

10 Kommentare

Neuester Kommentar

Moin!

Hier ist zB. eine Anleitung: turbofuture.com/internet/Intercepting-HTTPS-Traffic-Using-the-Sq ...

Hast du die dort beschriebenen Schritte ab 4. so durchgeführt?

Zum 2. Fehler:

Ich würde den Squid nochmal deinstallieren und dann neuinstallieren. Hilft bei der PfSense manchmal Wunder.

Gruß

Buc

Hier ist zB. eine Anleitung: turbofuture.com/internet/Intercepting-HTTPS-Traffic-Using-the-Sq ...

Hast du die dort beschriebenen Schritte ab 4. so durchgeführt?

Zum 2. Fehler:

Ich würde den Squid nochmal deinstallieren und dann neuinstallieren. Hilft bei der PfSense manchmal Wunder.

Gruß

Buc

Hallo Mario,

Ohne deine Umgebung zu kennen, möchte ich noch einen anderen Vorschlag ins Rennen werfen: nimm "PfBlockerNG", damit sparst du dir das Verteilen der Zertifikate, kannst aber genauso https Verbindungen blockieren. PfBlockerNG blockiert, indem die DNS Abfrage auf gesperrte Seiten einen selbstdefinierten Wert bzw. eine Fehlerseite zurückgibt, das heißt die Zertifikate müssen nicht aufgebrochen werden, was ich für deutlich unbedenklicher halte!

LG Martin

Ohne deine Umgebung zu kennen, möchte ich noch einen anderen Vorschlag ins Rennen werfen: nimm "PfBlockerNG", damit sparst du dir das Verteilen der Zertifikate, kannst aber genauso https Verbindungen blockieren. PfBlockerNG blockiert, indem die DNS Abfrage auf gesperrte Seiten einen selbstdefinierten Wert bzw. eine Fehlerseite zurückgibt, das heißt die Zertifikate müssen nicht aufgebrochen werden, was ich für deutlich unbedenklicher halte!

LG Martin

Hallo Mario,

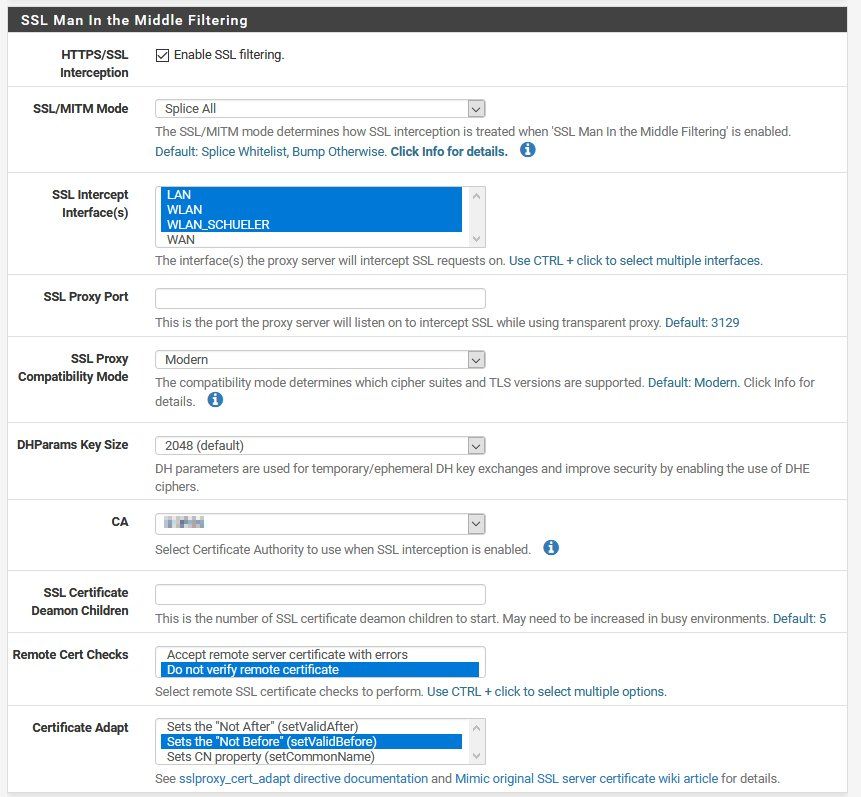

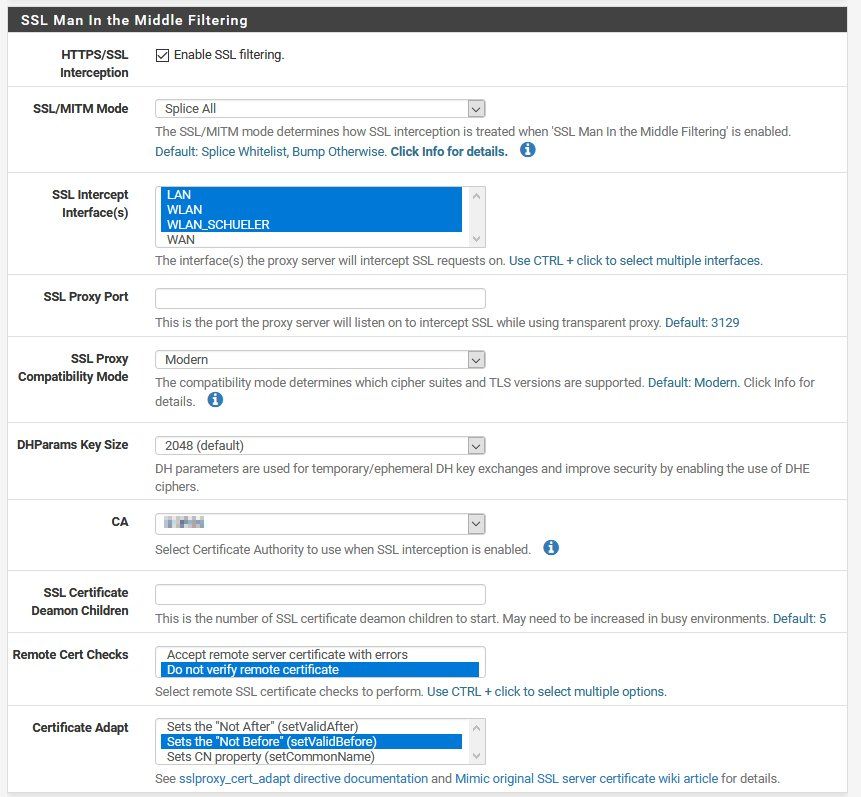

Meine Squid Einstellungen sehen so aus:

Hast du die devel-Version von PFBlockerNG, dann kannst du ganz einfach Listen, wie zum Beispiel die Shallalist, einbinden.

Cache löschen und ipconfig /flushdns? Wird dir das Zertifikat im Browser richtig angezeigt? Ist PfSense als DNS Server eingetragen?

LG

Meine Squid Einstellungen sehen so aus:

Hast du die devel-Version von PFBlockerNG, dann kannst du ganz einfach Listen, wie zum Beispiel die Shallalist, einbinden.

Cache löschen und ipconfig /flushdns? Wird dir das Zertifikat im Browser richtig angezeigt? Ist PfSense als DNS Server eingetragen?

LG

=> Jetzt ist das Problem mit dem Zertifkat vermutlich weg. ABER ich bekomme jetzt über den Proxy keine Seite mehr geöffnet. Es sieht so aus, als ob es in ein Timeout läuft. (Fehler: Empty Response).

GAR keine? Auch http nicht? Empty Response ist der geloggte Squid Error? Oder ist das der (Squid-) Fehler im Browser? Chrome? Andere Browser getestet? Kurzes googeln deutet auf Chrome, heisst aber noch nix. Dein Job.

Hast du vielleicht noch eine Idee woran das liegen könnte?

Kann es zuvor sein, dass ich vielleicht den Descriptive name und den common name verschieden hatte. Oder ist das in dem Fall egal ?

Da ich mit Zertifikaten (bzw. deren Handhabung) auf Kriegsfuss stehe, sage ich mit der gebotenen Vorsicht: Nein. Denn der Descriptive Name ist eben die Beschreibung. CN: pfsense.local , Descriptive Name: Zertifikat für PfSense MITM.

Da musst du dich aber selber einlesen: z.B. hier: sslmarket.de/ssl/help-lexikon/

Zum 2. Fehler:

Ich würde den Squid nochmal deinstallieren und dann neuinstallieren. Hilft bei der PfSense manchmal Wunder.

Habe ich jetzt mal gemacht Bis jetzt ist der Fehler noch nicht aufgetreten, jedoch war er zuvor auch sporadischIch würde den Squid nochmal deinstallieren und dann neuinstallieren. Hilft bei der PfSense manchmal Wunder.

Evtl. ist die Hardware zu schwach? Ist nur verschwommene Kristallkugel...

Es gibt irgendwo auf youtube glaube ich ein schönes Video eines PfSense Entwicklers zum Thema "Troubleshooting", mehrere Jahre alt, aber er beschreibt ein wenig die Systematik seines Vorgehens. Evtl. ein frühes "PfSense Hangout"? Jedenfalls wars öffentlich und sehr lehrreich.

Es ist halt so... pFSense (Community Edition) ist Arbeit. Lernen. Auf FreeBSD-Foren forschen. Squid Diskussionen in unsäglicher Formatierung nachlesen und rätseln, ob es für den persönlichen fall noch relevant sein könnte...

Aber nochmal konkret: Ich hatte es vor ca. 2 Jahren mal produktiv mit den Standardeinstellungen ausgerollt (2.2.6) und das rannte schon...

Ein Designfehler ist das nicht.

Danke für die Hilfe

Buc

Hallo Mario,

Das gute an PFBlockerNG ist, dass du den Squid transparent lassen, aber trotzdem SSL Filtering betreiben kannst, deshalb solltest du die WPAD Datei eigentlich gar nicht brauchen, außerdem funktioniert das leider auf Android Geräten nicht. Mein DHCP zeigt auf DNS Resolver der PFSense, dann auf den DNS Server des Active Directory. In PfSense alle DNS Abfragen "umleiten", dass die Benutzer die PfSense nicht locker umgehen können und definieren, dass für das lokale Netz der DNS der Domäne verwendet werden soll.

LG

Das gute an PFBlockerNG ist, dass du den Squid transparent lassen, aber trotzdem SSL Filtering betreiben kannst, deshalb solltest du die WPAD Datei eigentlich gar nicht brauchen, außerdem funktioniert das leider auf Android Geräten nicht. Mein DHCP zeigt auf DNS Resolver der PFSense, dann auf den DNS Server des Active Directory. In PfSense alle DNS Abfragen "umleiten", dass die Benutzer die PfSense nicht locker umgehen können und definieren, dass für das lokale Netz der DNS der Domäne verwendet werden soll.

LG

Hallo Mario,

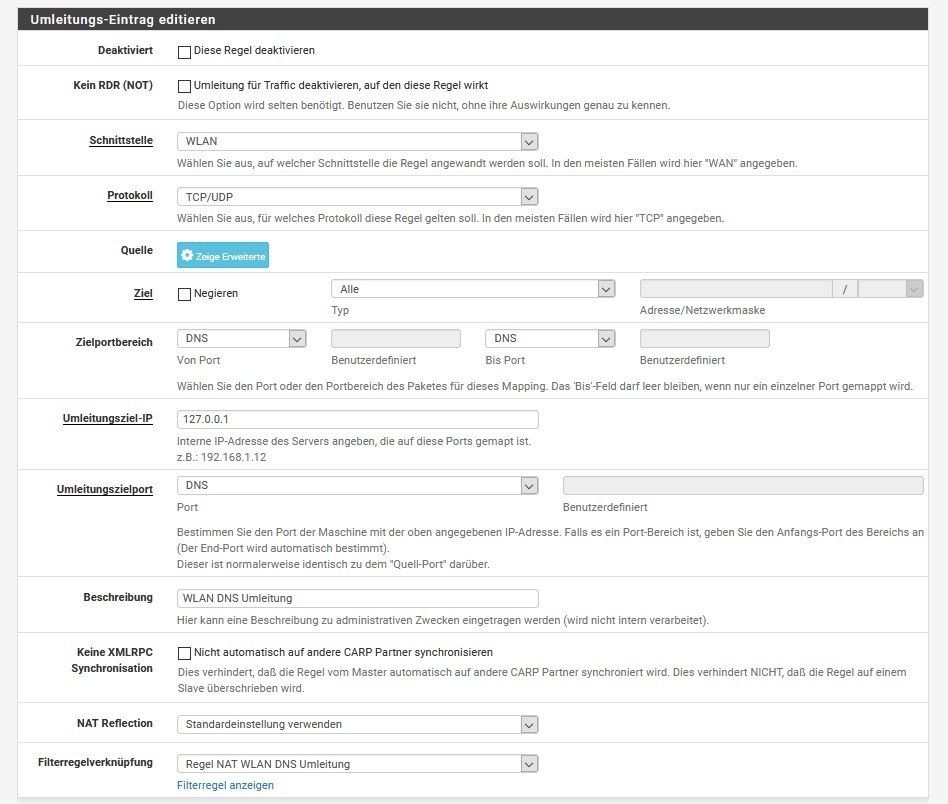

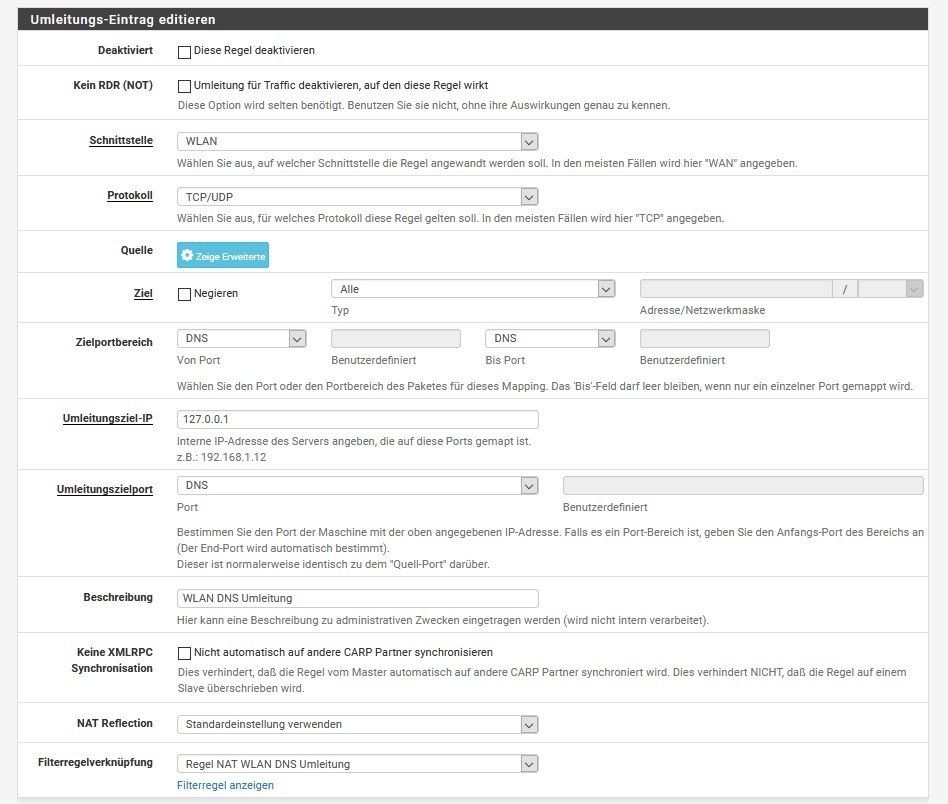

Dazu musst du eine NAT Regel für die jeweiligen Schnittstellen und den von DNS verwendeten Port setzen: Firewall > NAT > Port Weiterleitung > Hinzufügen

Mehr dazu hier: PfSense Docs

Beim Dienst "DNS Auflösung" kannst du dann ganz unten die lokale Domäne bzw. den Windows DNS Server eintragen, dann funktioniert auch der Lookup wieder.

Im (Windows) DHCP Server kannst du mehrere DNS Server angeben: bei mir ist der erste PfSense und dann die Windows DNS Server.

Ich hoffe, das ist halbwegs klar...ich habe damit auch ewig herumexperimentiert, bis das gut funktioniert hat, weil ich den transparenten Squid nicht aufgeben wollte, da ich sehr viele Android Geräte im WLAN habe. Bin jedenfalls sehr zufrieden und PfBlockerNG leistet großartige Dienste!

LG Martin

Dazu musst du eine NAT Regel für die jeweiligen Schnittstellen und den von DNS verwendeten Port setzen: Firewall > NAT > Port Weiterleitung > Hinzufügen

Mehr dazu hier: PfSense Docs

Beim Dienst "DNS Auflösung" kannst du dann ganz unten die lokale Domäne bzw. den Windows DNS Server eintragen, dann funktioniert auch der Lookup wieder.

Im (Windows) DHCP Server kannst du mehrere DNS Server angeben: bei mir ist der erste PfSense und dann die Windows DNS Server.

Ich hoffe, das ist halbwegs klar...ich habe damit auch ewig herumexperimentiert, bis das gut funktioniert hat, weil ich den transparenten Squid nicht aufgeben wollte, da ich sehr viele Android Geräte im WLAN habe. Bin jedenfalls sehr zufrieden und PfBlockerNG leistet großartige Dienste!

LG Martin