PfSense in Verbindung mit Telekom Router Bintec be.IP als Modem

Hallo,

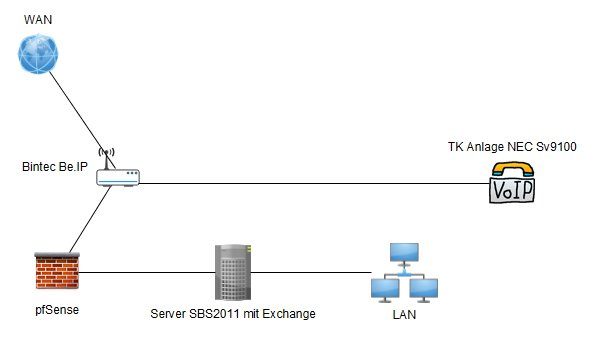

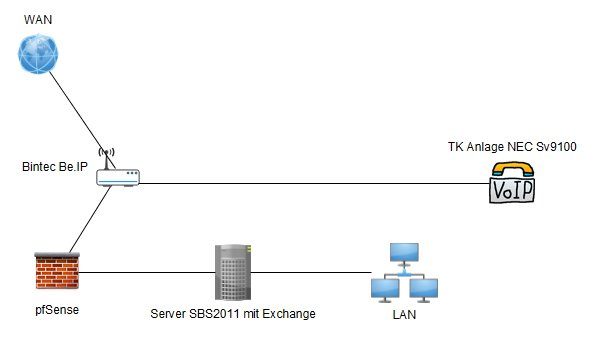

ich beschäftige mich seit geraumer Zeit mit einer pfSense Firewall. Diese habe ich auch schon in mein Testnetz integriert und mit verschiedenen Regeln durchgetestet. Die pfSense gefällt mir sehr gut, darum möchte ich die FW auch in mein Produktivnetz einbauen. Das einzige was mir ein wenig Kopfzerbrechen macht ist die TK Anlage. Deshalb möchte ich nicht auf ein Modem umsteigen, sondern den bestehenden Bintec be.IP behalten.

Bisher hatte ich an der Bintec be.IP entsprechende NAT Einträge und FW Regeln eingetragen. Wenn ich jetzt die pfSense einbinde, würde ich die Schnittstelle an der Bintec be.IP zur pfSense in den bridged Modus stellen.

Benötige ich dann immer noch die NAT Einträge in der Bintec oder muß ich diese dann in der pfSense eintragen?

Könntet Ihr mir eine kurze Einschätzung geben ob meine Angehens Weise richtig ist oder ob Ihr das Ganze anders angehen würdet?

Vielen Dank.

Gruß Christian

ich beschäftige mich seit geraumer Zeit mit einer pfSense Firewall. Diese habe ich auch schon in mein Testnetz integriert und mit verschiedenen Regeln durchgetestet. Die pfSense gefällt mir sehr gut, darum möchte ich die FW auch in mein Produktivnetz einbauen. Das einzige was mir ein wenig Kopfzerbrechen macht ist die TK Anlage. Deshalb möchte ich nicht auf ein Modem umsteigen, sondern den bestehenden Bintec be.IP behalten.

Bisher hatte ich an der Bintec be.IP entsprechende NAT Einträge und FW Regeln eingetragen. Wenn ich jetzt die pfSense einbinde, würde ich die Schnittstelle an der Bintec be.IP zur pfSense in den bridged Modus stellen.

Benötige ich dann immer noch die NAT Einträge in der Bintec oder muß ich diese dann in der pfSense eintragen?

Könntet Ihr mir eine kurze Einschätzung geben ob meine Angehens Weise richtig ist oder ob Ihr das Ganze anders angehen würdet?

Vielen Dank.

Gruß Christian

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 388751

Url: https://administrator.de/forum/pfsense-in-verbindung-mit-telekom-router-bintec-be-ip-als-modem-388751.html

Ausgedruckt am: 05.08.2025 um 07:08 Uhr

6 Kommentare

Neuester Kommentar

Moin,

Du hast hier 2 Möglichkeiten:

1. Du baust eine Routerkaskade (das wäre analog zu Deinem Bild). Hier gibt es eine Anleitung vom Kollegen @aqui.

2. Du läßt den Bintec als Bridge laufen und die pfSense übernimmt alles. Hier würde es sich anbieten, die Telefonanlage entweder in einem VLAN oder auf einem eigenen Netzwerkport an der pfSense laufen zu lassen. Portforwarding für VOIP und NAT stellst Du dann alles zentral an der pfSense ein.

Ich persönlich würde Nr. 2 bevorzugen, sofern für Dich umsetzbar.

Gruß

Looser

Du hast hier 2 Möglichkeiten:

1. Du baust eine Routerkaskade (das wäre analog zu Deinem Bild). Hier gibt es eine Anleitung vom Kollegen @aqui.

2. Du läßt den Bintec als Bridge laufen und die pfSense übernimmt alles. Hier würde es sich anbieten, die Telefonanlage entweder in einem VLAN oder auf einem eigenen Netzwerkport an der pfSense laufen zu lassen. Portforwarding für VOIP und NAT stellst Du dann alles zentral an der pfSense ein.

Ich persönlich würde Nr. 2 bevorzugen, sofern für Dich umsetzbar.

Gruß

Looser

Variante 2 ist in der Tat zu bevorzugen.

Die Anlage kann aber auch an jeden beliebigen Switchport. Oder in ein separates Voice VLAN am Switch wenn du mit VLANs arbeitest ?! Leider sagst du ja auch zu deine Netzwerk Infrastruktur gar nichts so das wir hier nur raten können

Die Frage ist also so ohne weitere Infos nicht so einfach zu beantworten, denn du hast ja mehrere Optionen so eine Anlage anzuschliessen. Folglich ist es auch abhängig von der Anlage selber die du ja leider mit keinem Wort beschreibst.

Was du vermutlich jetzt nutzt ist eine Router Kaskade mit doppeltem NAT mit dem Bintec in der pfSense ("e" fehlt übrigens oben in der Überschrift) wie grundsätzlich hier beschrieben:

Preiswerte, VPN fähige Firewall im Eigenbau oder als Fertiggerät

bzw. hier nochmal im Detail:

IPsec IKEv2 VPN für mobile Benutzer auf der pfSense oder OPNsense Firewall einrichten

Technisch ist das nicht das Optimum aber machbar.

Besser ist immer eine Anbindung mit einem NUR Modem so das die FW direkt am Provider hängt ohne Kaskade. Die Gründe sind klar, denn das doppelte NAT entfällt damit vollständig was dann alle damit verbundenen Problematiken auch löst.

Zurück zur Anlage...

Generell hast du ja mehrere Optioen eine VoIP Telefonanlage ins Netz zu hängen:

nec-enterprise.com/products/UNIVERGE-SV9100-19

Erkennt man ja deutlich einen direkten Ethernet Port was ja auch allgemein üblich ist bei moderen VoIP Anlagen, denn VoIP geht ja nicht ohne IP und damit nicht ohne einen LAN Anschluss.

Das du also irgendwelche Wandler im Router nutzt schliessen wir mal dann (geraten) mal aus. Wäre ja auch sinnfrei wenn die Anlage einen LAN Port hat !

Damit ist deine Anlage dann auch nicht an den Bintec gebunden, denn wir nehmen mal an das sie mit ihrem Ethernet Anschluss ganz normal im lokalen LAN hängt ?! Jede beliebige Firewall oder Router könnte das dann auch.

Leider fehlt von dir aber hier die genaue Beschreibung

Wenn dem so ist, dann ist der Bintec vollkommen austauschbar. Du kannst dann auch ein Vigor 130 Modem oder ein Allnet_BM200V nehmen sofern du per VDSL verbunden bist.

Es sollte dann reichen die Anlage ganz normal ins lokale LAN zu klemmen und gut iss.

Normalerweise nutzt man immer ein sog. "Voice VLAN" um den Voce Traffic vom Produktivnetz abzutrennen. Das ist guter Stil unter Netzwerkern und die meisten Firmen erzwingen das aus rechtlichen Gründen auch (Fernmelde Geheimnis usw.)

Das wäre ein simples Standard Design.

Jetzt hängt es davon ab WIE die Anlage konfiguriert ist. Ist sie mit STUN konfiguriert oder ohne ? Mit STUN solltest du keinerlei Probleme mit der Firewall haben, das sollte dann "out of the box" klappen.

Ohne STUN musst du ein paar Regeln definieren am WAN Port damit das SIP und RTP Handling korrekt ist.

Siehe dazu das Kapitel VoIP bzw. Telefonie Anlagen hinter der pfSense in den Weiterführenden Links zum hiesigen Tutorial:

Preiswerte, VPN fähige Firewall im Eigenbau oder als Fertiggerät

In deiner Situation jetzt im Testbetrieb ist es doch das einfachste du installierst dir mal ein Softphone wie den Phoner: phoner.de/index.htm auf deinem Test PC und bindest den an einen SIP Account entweder deines Providers oder einen kostenlosen Providers an wie SIPgate.

Dann testest du das wasserdicht mit dem Test PC indem du den anrufst und auch von dort Anrufe tätigst durch die Firewall.

Wenn das fehlerfrei klappt, dann klappt es auch mit der Anlage und du musst schlicht und einfach nur das Ethernet Patchkabel umstecken....fertisch !

Die Anlage kann aber auch an jeden beliebigen Switchport. Oder in ein separates Voice VLAN am Switch wenn du mit VLANs arbeitest ?! Leider sagst du ja auch zu deine Netzwerk Infrastruktur gar nichts so das wir hier nur raten können

Die Frage ist also so ohne weitere Infos nicht so einfach zu beantworten, denn du hast ja mehrere Optionen so eine Anlage anzuschliessen. Folglich ist es auch abhängig von der Anlage selber die du ja leider mit keinem Wort beschreibst.

Was du vermutlich jetzt nutzt ist eine Router Kaskade mit doppeltem NAT mit dem Bintec in der pfSense ("e" fehlt übrigens oben in der Überschrift) wie grundsätzlich hier beschrieben:

Preiswerte, VPN fähige Firewall im Eigenbau oder als Fertiggerät

bzw. hier nochmal im Detail:

IPsec IKEv2 VPN für mobile Benutzer auf der pfSense oder OPNsense Firewall einrichten

Technisch ist das nicht das Optimum aber machbar.

Besser ist immer eine Anbindung mit einem NUR Modem so das die FW direkt am Provider hängt ohne Kaskade. Die Gründe sind klar, denn das doppelte NAT entfällt damit vollständig was dann alle damit verbundenen Problematiken auch löst.

Zurück zur Anlage...

Generell hast du ja mehrere Optioen eine VoIP Telefonanlage ins Netz zu hängen:

- Direkt per Ethernet ins lokale LAN bzw. ein separates Voice VLAN. Technisch ist das das Beste und immer die bevorzugte Lösung !

- Wenn die Anlage eine Altanlage ist, die keinen direkten LAN Port hat aber ISDN S0 z.B. dann kann man sie über den im Router integrierten ISDN oder Analog Adapter anbinden. Das ist die übliche Methode für Consumer Endkunden die auf VoIP migrieren

- Mit altem analogen oder ISDN Equipment einem VoIP Adapter nutzen wie z.B. den bekannten Cisco_SPA_112 der alten Komponenten so quasi einen VoIP LAN Anschluss verpasst.

nec-enterprise.com/products/UNIVERGE-SV9100-19

Erkennt man ja deutlich einen direkten Ethernet Port was ja auch allgemein üblich ist bei moderen VoIP Anlagen, denn VoIP geht ja nicht ohne IP und damit nicht ohne einen LAN Anschluss.

Das du also irgendwelche Wandler im Router nutzt schliessen wir mal dann (geraten) mal aus. Wäre ja auch sinnfrei wenn die Anlage einen LAN Port hat !

Damit ist deine Anlage dann auch nicht an den Bintec gebunden, denn wir nehmen mal an das sie mit ihrem Ethernet Anschluss ganz normal im lokalen LAN hängt ?! Jede beliebige Firewall oder Router könnte das dann auch.

Leider fehlt von dir aber hier die genaue Beschreibung

Wenn dem so ist, dann ist der Bintec vollkommen austauschbar. Du kannst dann auch ein Vigor 130 Modem oder ein Allnet_BM200V nehmen sofern du per VDSL verbunden bist.

Es sollte dann reichen die Anlage ganz normal ins lokale LAN zu klemmen und gut iss.

Normalerweise nutzt man immer ein sog. "Voice VLAN" um den Voce Traffic vom Produktivnetz abzutrennen. Das ist guter Stil unter Netzwerkern und die meisten Firmen erzwingen das aus rechtlichen Gründen auch (Fernmelde Geheimnis usw.)

Das wäre ein simples Standard Design.

Jetzt hängt es davon ab WIE die Anlage konfiguriert ist. Ist sie mit STUN konfiguriert oder ohne ? Mit STUN solltest du keinerlei Probleme mit der Firewall haben, das sollte dann "out of the box" klappen.

Ohne STUN musst du ein paar Regeln definieren am WAN Port damit das SIP und RTP Handling korrekt ist.

Siehe dazu das Kapitel VoIP bzw. Telefonie Anlagen hinter der pfSense in den Weiterführenden Links zum hiesigen Tutorial:

Preiswerte, VPN fähige Firewall im Eigenbau oder als Fertiggerät

In deiner Situation jetzt im Testbetrieb ist es doch das einfachste du installierst dir mal ein Softphone wie den Phoner: phoner.de/index.htm auf deinem Test PC und bindest den an einen SIP Account entweder deines Providers oder einen kostenlosen Providers an wie SIPgate.

Dann testest du das wasserdicht mit dem Test PC indem du den anrufst und auch von dort Anrufe tätigst durch die Firewall.

Wenn das fehlerfrei klappt, dann klappt es auch mit der Anlage und du musst schlicht und einfach nur das Ethernet Patchkabel umstecken....fertisch !

Ich werde mir jetzt ein APU.2C4Bundle und ein DrayTek Vigor 130 Modem zulegen

Damit machst du alles richtig !Denke aber dran den Vigor auch wirklich als reines Modem (Bridge) zu definieren !

bjoerns-techblog.de/2017/07/draytek-vigor-130-als-modem-konfigur ...

Ob die Anlage STUN konfiguriert ist oder nicht entnehme ich der Bintec, oder?

Nein !Vermutlich nicht, denn die Anlage ist ja mit einem stinknormalen LAN Port am Bintec angeschlossen. Der Bintec agiert hier also NICHT als VoIP Wandler für ISDN oder Analog Altgeräte.

Die Anlage steckt an seinem LAN Port wie ein PC oder sonstiges Ethernet Endgerät.

Die VoIP Konfig (SIP Provider, STUN usw.) siehst du dann also direkt im Setup der Anlage wie es gemeinhin auch üblich ist in so einem Design.

Dieser Punkt ist aber nicht aktiviert.

Kein Wunder wenn die NEC Anlage am LAN ist. Der Bintec ist vermutlich gar nicht in irgendwelche VoIP Aktivitäten involviert, was er auch gar nicht muss !reicht die apu2.c4 für etwa 5 VPN Verbindungen und ca. 30 Arbeitsplätze?

Ja ! Auch für das Doppelte