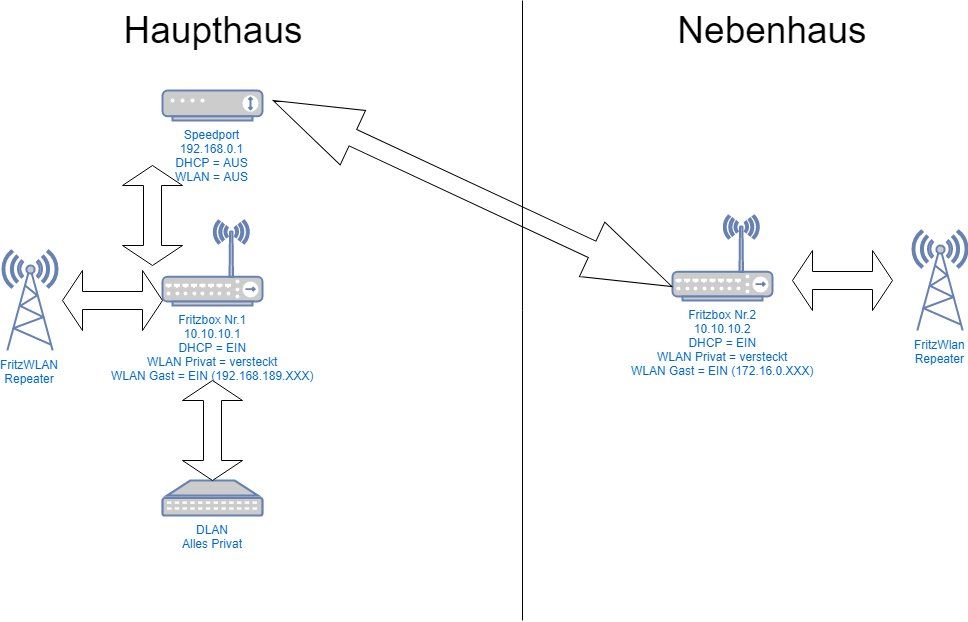

Privates Netzwerk mit Haupthaus, Nebenhaus und Gästenetzwerk

Hallo Zusammen,

ich habe schon einige Seiten durchforstet aber bei keiner kann ich meine Idee/Vorstellung vom Netzwerk finden.

Kurz erklärt:

Haupthaus hat den Internetzugang via Speedport Hybrid (<-- kann ich nicht tauschen da ich am Po der Welt lebe)

Ich habe eine Fritzbox und einen Apple Airport Extreme 5.Gen.

Zum Nebenhaus liegt ein Netzwerkkabel.

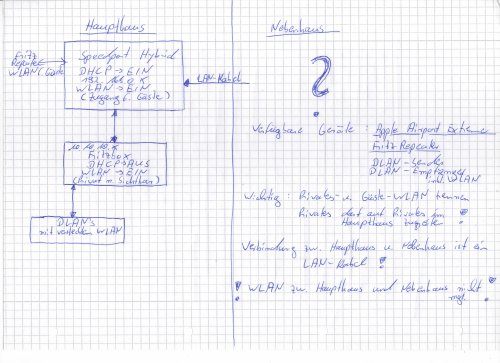

Ich möchte gerne in BEIDEN Häusern ein Privates- und Gastnetzwerk haben. Nun sollen sich die beiden Privaten Netzwerke sehen!

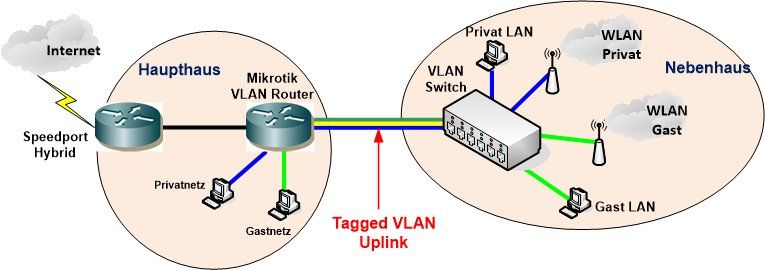

Im Anhang habe ich eine Skizze gemacht und hoffe Sie ist verständlich.

Ich danke euch jetzt schonmal für die Lösungsvorschläge!

Gruß aus Bayern

amdkeks

ich habe schon einige Seiten durchforstet aber bei keiner kann ich meine Idee/Vorstellung vom Netzwerk finden.

Kurz erklärt:

Haupthaus hat den Internetzugang via Speedport Hybrid (<-- kann ich nicht tauschen da ich am Po der Welt lebe)

Ich habe eine Fritzbox und einen Apple Airport Extreme 5.Gen.

Zum Nebenhaus liegt ein Netzwerkkabel.

Ich möchte gerne in BEIDEN Häusern ein Privates- und Gastnetzwerk haben. Nun sollen sich die beiden Privaten Netzwerke sehen!

Im Anhang habe ich eine Skizze gemacht und hoffe Sie ist verständlich.

Ich danke euch jetzt schonmal für die Lösungsvorschläge!

Gruß aus Bayern

amdkeks

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 370669

Url: https://administrator.de/forum/privates-netzwerk-mit-haupthaus-nebenhaus-und-gaestenetzwerk-370669.html

Ausgedruckt am: 18.07.2025 um 11:07 Uhr

48 Kommentare

Neuester Kommentar

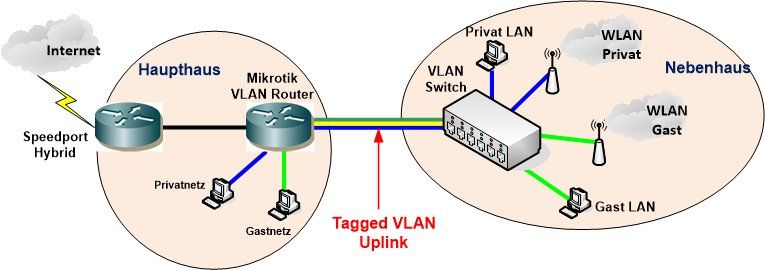

Dadurch das du mit der Kabelverbindung ideale Voraussetzungen hast ist eine Lösung kinderleicht und in 30 Minuten umgesetzt (mit der richtigen HW). Sie heisst VLANs !

Beschaffe dir einen kleinen, preiswerten VLAN Switch für das Nebenhaus z.b. einen TP-Link SG108E oder einen NetGear GS105E. (Ersterer bevorzugt)

Darauf richtest du 2 VLANs ein. Privat und Gast

Im Haupthaus benötigst du einen VLAN fähigen Router den du mit deiner Speedport Gurke als Router Kaskade betreibst.

Hier hast du 2 Optionen:

So hast du 2 Netze deren Zugriff du steuern kannst um dein privates Netz per Firewall (hat der MT Router intern) wasserdicht abzusichern und die APs die du dann ins eine oder andere Netz hängst realisieren dann das WLAN.

Sinnvoller wäre es allerdings einen MSSID AP zu verwenden, der über einen einzigen AP mehrere WLANs aufspannen kann.

Siehe Praxisbeispiel_hier.

Bedeutet aber das du dann auch neue WLAN AP Hardware beschaffen müsstest, was nicht zwingend erforderlich wäre durch deine Alt APs die du noch hast und so recyceln könntest..

Wie man einen WLAN Router wie dein FB oder den Airport als reinen Accesspoint betreibt erklärt dir dieses_Forentutorial.

Bei 2 APs achte beim Einrichten der WLANs darauf das du zwingend 4 Funkanäle Abstand von den einzelnen APs hälst !!

Grundlagen zur Einrichtung störungsfreier WLANs findest du HIER

HW Aufwand ca. 60 Euronen. Einrichten 30 Minuten und schon rennt das !

So sähe das Ganze aus wenn es fertig ist:

Beschaffe dir einen kleinen, preiswerten VLAN Switch für das Nebenhaus z.b. einen TP-Link SG108E oder einen NetGear GS105E. (Ersterer bevorzugt)

Darauf richtest du 2 VLANs ein. Privat und Gast

Im Haupthaus benötigst du einen VLAN fähigen Router den du mit deiner Speedport Gurke als Router Kaskade betreibst.

Hier hast du 2 Optionen:

- Die Preiswerte: mit einem 35 Euro Mikrotik Router z.B. hexLite

- Die etwas Teurere: mit einer kleinen Firewall z.B. pfSense

So hast du 2 Netze deren Zugriff du steuern kannst um dein privates Netz per Firewall (hat der MT Router intern) wasserdicht abzusichern und die APs die du dann ins eine oder andere Netz hängst realisieren dann das WLAN.

Sinnvoller wäre es allerdings einen MSSID AP zu verwenden, der über einen einzigen AP mehrere WLANs aufspannen kann.

Siehe Praxisbeispiel_hier.

Bedeutet aber das du dann auch neue WLAN AP Hardware beschaffen müsstest, was nicht zwingend erforderlich wäre durch deine Alt APs die du noch hast und so recyceln könntest..

Wie man einen WLAN Router wie dein FB oder den Airport als reinen Accesspoint betreibt erklärt dir dieses_Forentutorial.

Bei 2 APs achte beim Einrichten der WLANs darauf das du zwingend 4 Funkanäle Abstand von den einzelnen APs hälst !!

Grundlagen zur Einrichtung störungsfreier WLANs findest du HIER

HW Aufwand ca. 60 Euronen. Einrichten 30 Minuten und schon rennt das !

So sähe das Ganze aus wenn es fertig ist:

Es werden ja recht viele Geräte benötigt

Mmmhhh... Zwei kleine Geräte im Zigarettenschachtelformat. Das ist für dich also schon "viel" ??? Nundenn....aber geht das ganze vielleicht auch einfacher oder ist der Speedport dazu nicht in der Lage?

Das kommt darauf an. Was du ja zwingend brauchst sind zwei vollkommen getrennte Netze. Da fürhrt kein Weg dran vorbei und das realisiert man entweder mit separater Hardware oder mit VLANs.Diese beiden Optionen stehen dir offen.

Was wenn ich beim Speedport den DHCP deaktiviere und bei der FB einschalte

Kann man machen...Zusätzlich kann ich doch bei der Fritzbox das Gast-Wlan einschalten.

Ginge, allerdings ist das kein wasserdichtes Gastnetz. Kann mit sehr einfachen Tricks überwunden werden. Das solltest du immer im Hinterkopf haben.Deine o.a. Skizze hat mehrere gravierende Nachteile:

1.)

Repaterbetreib im WLAN ist generell immer kontraproduktiv durch das Hidden Node Problem und die Halbierung der Bandbreite (Half Duplex). Das reisst die Performance des WLANs immer aus Grasnarben Niveau.

2.)

Die Trennung Gast/Privat endet im Nebenhaus dann an der dortigen FB. Über das Kabel ins Haupthaus gehen also beide Netze gemeinsam OHNE eine wasserdichte Trennung und werden dort auf dem Speedort OHNE Trennung terminiert.

Weder FB noch Speedport supporten VLANs, geschweige denn hätten 2 getrennte LAN Segmente zur o.a. beschriebenen strikten Trennung der beiden Netze. Hier scheitern also schon beide Hardwares im Ansatz.

Leuchtet dir vermutlich selber ein das sowas keineswegs sicher ist. Im Gegenteil ! Hier sind Gast- und Privatnetz dann zusammen. Ein Sicherheits Super GAU.

3.)

Das gleiche wie in Punkt 2 passiert auch natürlich an FB1 am Koppelport zum Speedport liegen beide Netze wieder auf einem Draht. Zudem ist das Gastsegment dort autark und NICHT mit dem Gastsegment im Nebenhaus als Netz verbunden. 2ter gravierender Super GAU.

4.)

Kosten einer 2ten FB die dir wie du oben lesen kannst keineswegs dein problem löst, schlimmer noch verschlechtert, liegt weithaus höher als ein kleiner 30 Euro VLAN Router und ein 30 Euro VLAN Switch.

und mal ehrlich bei 1 oder 2 Minigeräten von "recht viele..." zu sprechen muss man sicher nicht weiter kommentieren.

Deine Lösung oben krankt an der grundlegenden Tatsache das die FritzBox keinerlei Segmenttrennung supportet. Weder durch VLANs noch durch separate Ports. Muss sie auch als billiges Plastik Consumer Endgerät auch nicht.

Die FB ist für dich und eine vernünftige Lösung also die vollkommen falsche HW und mit einem neukauf verbrennst du überflüssig Geld für nichts.

Ausnahme:

Du flashst die FritzBox mit einer alternativen Firmware wie Freetz: freetz.org

Damit geht das natürlich, denn damit sind VLANs supportet. Allerdings ist hier die Lernkurve sehr steil und ein Anfängerfehler beim Flashen und die FB ist ein Ziegelstein.

Da bist du sicher mit einem kleinen Router und Switch und 2-3 Mausklicks im Setup GUI besser bedient, denn das führt zum Erfolg.

Its your own choice...!!

auch auf folgender Hardware gestoßen:

Nicht schlecht, hat aber 2 gravierende Nachteile:- Passives PoE, erfordert immer proprietäre und nicht Standard konforme PoE Adapter, die im worst case andere Netzwerk Hardware zerstören können

- AP benötigt eine externe Management Software zum Setup was nicht gerade Setup- und Management freundlich ist.

de.varia-store.com/produkt/10133-mikrotik-cap-lite-mit-ar9533-65 ...

Dann bleibst du sogar komplett bei MT und kannst die APs sogar über den MT Router managen

Aber ich brauche doch drei zusätzliche Geräte dafür!

OK, oben hattest du nichts von einem 3ten AP gesagt, deshalb die Verwirrung. Sorry MikroTik cAP lite(GästeWlan), MikroTik cAP lite(Privates Wlan)

Nein du brauchst KEINE gesonderten APs pro WLAN. Der cAP ist ein MSSID (Multiple SSID) fähiger AP der mehrere WLANs pro AP aufspannen kann.Wurde dir oben schon versucht zu erklären aber vermutlich hast du das Tutorial dazu wieder nicht gelesen

VLAN Installation und Routing mit pfSense, Mikrotik, DD-WRT oder Cisco RV Routern

Also bitte lesen.

MSSID fähige APs veringern deinen HW Aufwand ganz erheblich da du beide WLANs (Privat und Gast) mit einer einzigen Hardware ausstrahlst.

Deshalb dachte ich an dem TP-Link EAP

Würde auch gehen, da er MSSIDs kann hat aber den Nachteil das er immer eine externe Controller SW erfordert. Ob dafür der Controller PC immer mitlaufen muss müsste man mal im Handbuch nachlesen. Wenn der aktives Roaming oder sowas supportet ist das sicher der Fall was dann ein gravierender Nachteil ist.Aus Gründen der Management Vereinfachung solltest du auch besser dich auf eine HW fokussieren und keinen Zoo da hinstellen.

Das ist aber auch ein schwieriges Thema!

Nun lass mal die Kirche im Dorf. Was soll denn ein WLAN Admin im Krankenhaus sagen der 300 APs oder mehr zu managen hat.Der wird über so ein banales Popelnetz wie deins eher nur müde lächeln....

Das Teil kann echt viel,

So ist es, deshalb wird der hier auch so heftig promotet scheint der nicht gerade stabil zu laufen oder ich mache dauernd Fehler.

Da bist DU wohl der Fehler ! Die Teile arbeiten absolut stabil. Sie werden deshalb ja auch sehr stark im Provider Umfeld genutzt.Als Allererstes solltest du die Firmware updaten !!!

Das ist immer zwingend. Aktuell ist derzeit die 6.42.1 als Stable Release. Siehe hier:

mikrotik.com/download

MIPSBE Main Package runterladen und diese Datei einfach per Drag and Drop in das mit WinBox geöffnete Files Windows fallen lassen.

Danach den Router rebooten.

Dann kommt er schon mit dem aktuellen Image hoch und du musst dann noch den Boot Code updaten.

In WinBox auf System --> Routerboard gehen und dort "Update" klicken. Danach noch,mal rebooten.

Dann sollten in der Routerboard Übersicht auch die Codes auf dem identischen Wert stehen.

Das Winbos Tool gibt es hier zum Download: mikrotik.com/download (Oben links, blauer Button !)

Fertig. Danach machst du dann mit der Konfig weiter !

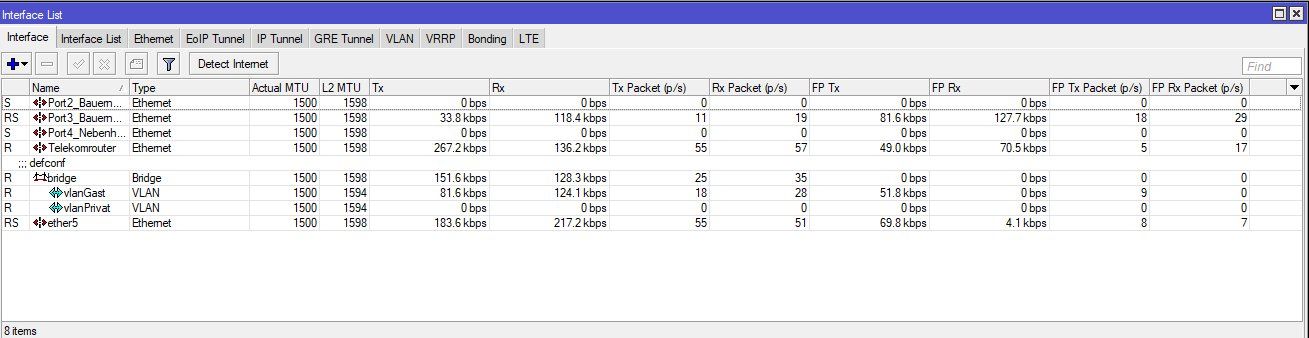

weil der Port2 als Slave markiert ist.

Daran sieht man das du die falsche Konfig und das falsche Image hast !!!Mikrotik supportet ab der 6.41 diese Slave basierte Konfig NICHT mehr.

Vergiss das also besser gleich und halte dich an die neue Bridge basierte Konfig und verwende nur noch die !

Dieses Tutorial erklärt dir alles inklusive Konfigs:

Mikrotik VLAN Konfiguration ab RouterOS Version 6.41

Damit rennt dann auch alles stabil !

Wie gesagt die aktuelle 6.42.1 ist dafür zwingend.

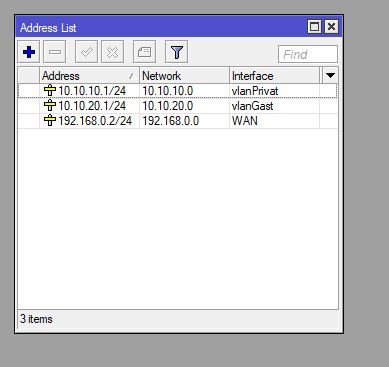

Ich verstehe nicht welche IP ich dort eintragen muss?

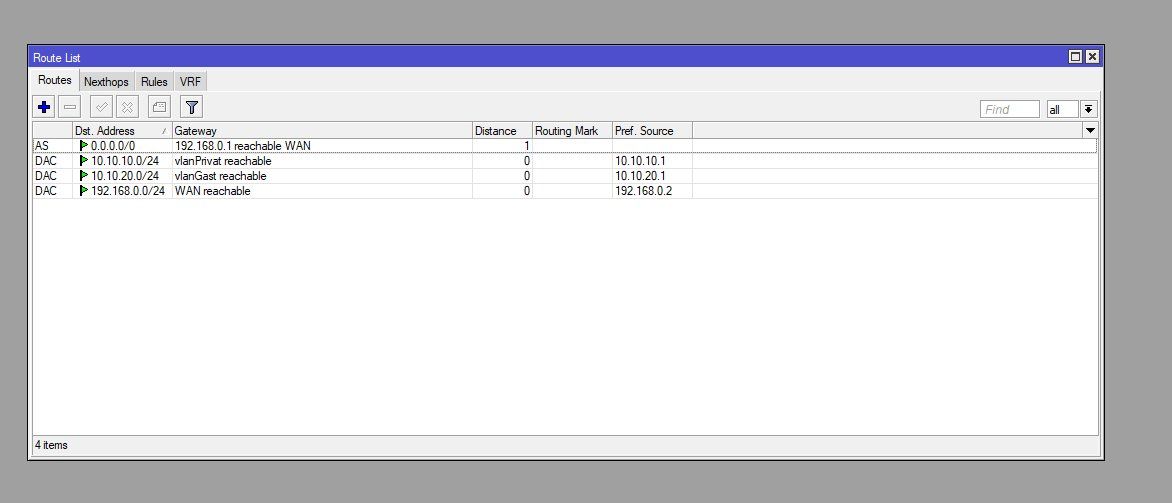

Immer die des nächsten Hops zum Ziel...eigentlich ganz einfach und logisch.Eigentlich sieht das soweit ganz richtig aus.

Fürs Routing musst du ein paar wichtige Dinge beachten:

- Das Mikrotik Interface zum Verbinden auf den Internet Router ist ein physisches Interface, sprich also direkt eins der ether Interfaces ! Hier nimmst du ether 1 wie im Tutorial !

- Die IP Adresse des MT wird direkt auf dem ether 1 Interface konfiguriert !

- In der Routing Tabelle des MT trägst du dann die Default Route 0.0.0.0/0 auf die 192.168.0.1 /24 ein. Hast du auch gemacht und des Status geht auf reachable also erreichbar was heisst das es richtig ist.

- Wichtig: Auf dem Internet Router MUSST du dann eine statische Route auf deine Mikrotok VLANs eintragen: Zielnetz: 10.10.0.0, Maske: 255.255.0.0, Gateway: 192.168.0.2 !!!

Der letzte Punkt wird leider sehr oft vergessen und resultiert dann daraus das dem Internet Router 192.168.0.1 die Rückrouten in die 10.10er Netze fehlen und er dann alles wegen eben dieser fehlenden Routen an seine Default Route Richtung Provider sendet wo es dann im Nirwana verschwindet.

Fazit:

Du hast vermutlich vergessen diese Routen einzutragen ?! Kann das sein ?

Grundlagen dazu siehe auch hier:

Routing von 2 und mehr IP Netzen mit Windows, Linux und Router

Lesen und verstehen

und das Problem habe ich auch schon gefunden.

Glückwunsch !!ch kann mit dem Speedport Hybrid nicht routen.

Oha...böses Faul !Aber das ist die gerechte Strafe für jemanden der solch einen Schrottrouter betreibt. Dafür sind die üblen Speedports leider berühmt berüchtigt das sie keine statischen Routen supporten

Spaß beiseite...

Keine Sorge, das kann man mit einem Workaround lösen. Du aktivierst dann einfach NAT (Masquerading) auf dem ether 1 Port.

Dann wird alles auf das Speedport Netz übersetzt und der Speedport rafft dann nicht das das geroutet ist.

Einfach mal das hier lesen, dann verstehst du die Logik dahinter:

Routing von 2 und mehr IP Netzen mit Windows, Linux und Router

Noch wichtiger das Kapitel danach: "Story: "Der Weg eines LAN Paketes durch dieses Netz vom Router zum Client"

Kein Zugriff auf MT Router via Port2

Mit WAS willst du denn zugreifen ??- WinBox Tool ?

- Web GUI per HTTP ?

- CLI Interface mit Telnet oder SSH ?

Oder meinst du gar nicht den Administrations Zugang sondern den Zugang mit einem normalen Endgerät ?? Es ist leider unklar was du wirklich willst.

Kein Zugriff auf MT Router via Port3

Das ist das Gastnetz. Zugang von Endgeräten sollte da klappen. Der Admininstrations Zugang besser nicht, denn da sollen Gäste ja nicht ran !Du kannst das doch ganz einfach selber wasserdicht testen !

Stecke einen PC oder Laptop an Port 2 oder 4

- Bekommst du eine entsprechende IP, Gateway und DNS Adresse vom MT ?? (Check mit ipconfig -all (Windows))

- Kannst du den MT bzw. seine Gateway IP dort anpingen ?

- Kannst du eine Internet IP wie z.B. 8.8.8.8 anpingen ?

- Kannst du einen Hostnamen wie www.heise.de anpingen ? (Check DNS Auflösung)

Frage zu Port 4 !

Der Port kann niemals untagged Mitglied beider VLANs sein. Das ist technisch nicht möglich.

Du meinst in deiner Beschreibung vermutlich das der Port 4 ein TAGGED Uplink Port ist der beide VLANs tagged überträgt z.B. an einen VLAN Switch ?! Ist das so richtig ?

Auf all das gibts von dir leider keine Antwort so das wir uns das selber zusammenreimen oder raten müssen

Bitte checke nochmals das hiesige Mikrotik VLAN Tutorial ob du alles richtig umgesetzt hast:

Mikrotik VLAN Konfiguration ab RouterOS Version 6.41

Ggf. WinBox Screenshots deines Setups hier posten sollte es wider Erwarten nicht klappen.

Wenn ich jetzt den cAP lite am Port2 anschließe müsste dieser doch eine IP vom Router bekommen oder irre ich mich da?

Ja, da irrst du dich !In der Default Konfig ist der cAP Lite Port NICHT als DHCP Client konfiguriert !!!

Das kann also nicht klappen.

Du musst den cAP zuerst konfigurieren !!

Hier jetzt die Frage WIE er konfiguriert werden soll ??:

- Als ganz normaler WLAN AP also das er das LAN an seinem Kupferport einfach als WLAN durchreichen soll ?

- Oder als Router, sprich das WLAN ist ein eigener IP Adressbereich der auf das LAN an seine Kupferport geroutet werden soll.

Dann können wir dir hier eine fertige Konfig zum Abtippen posten.

Ein paar mehr Infos also bitte wenn wir dir zielführend helfen sollen.

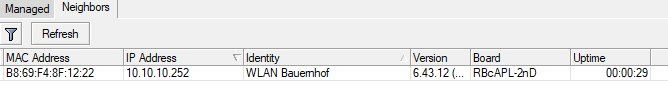

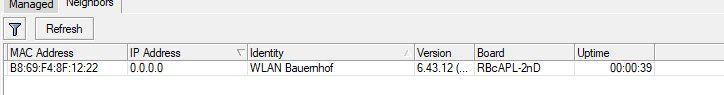

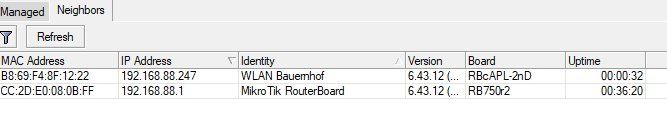

Geht bei mir nicht! Es ist nur der cAP zu sehen, aber nicht der Router!

Kann das sein das du das in den Security Settings und Service abgeschaltet hast ??Oder führst du eine Interface Liste (wie in der Default Konfig) wo dieser Dienst (Neigbor Discovery) deaktiviert ist ??

Daran liegt das mit Sicherheit.

wiki.mikrotik.com/wiki/Manual:Securing_Your_Router

manitonetworks.com/networking/2017/7/25/mikrotik-router-hardenin ...

Oder auch hier:

Cisco, Mikrotik, pfSense VPN Standort Vernetzung mit dynamischem Routing

Kapitel 3.2 LAN List wo das Interface hinzugefügt werden muss wenn man mit der Default Konfig arbeitet bzw. diese erweitert.

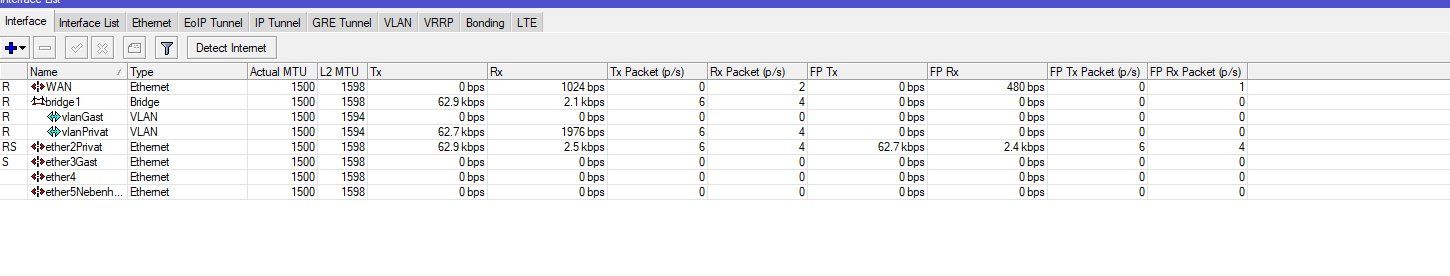

Internet und DHCP-Server funktionieren an Port 2,3 und 5!

OK, perfekt. So sollte es sein.Port 4 ist dann auch OK

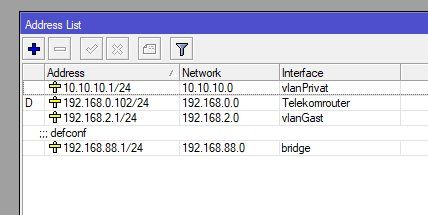

Frage zu deiner IP Adress Liste !?

Dort ist noch eine Bridge definiert !! An der Bridge hängt eine IP. Das ist ein rest aus der Default Konfig ?

Benutzt du diese Bridge noch ?

Vermutlich nicht oder nur intern als VLAN Bridge, richtig ?

Dann musst du zwingend dort diese IP Adresse entfernen ! Sofern du eine eigenen VLAN Bridge definiert hast zusätzlich zu der der default Konfig kannst du die Bridge der Default Konfig inkl. IP weglöschen !

Zudem darf der eth5 Port an dem (vermutlich) dein Telekom Router hängt niemals Mitglied der Bridge sein. Das ist ein dedizierter Routing Port der NICHT Port der Bridge ist.

Das musst du unbedingt korrigieren wenn dem so ist ! Siehe dazu auch das obige VLAN Tutorial.

Der Verbindungsport zum Router ist ein eigener dedizierter, gerouteter Port der NICHT Teil der Bridge ist !

Zum cAP...

Wieso bekommt der cAP keine IP, wenn der Strom vom Ethernet bekommt?

Das kann nicht sein !Kann man nur vermuten das du den Power Splitter falsch angeschlossen hast ?! Der ist etwas tricky. Du musst da genau aufpassen wo Data in und out ist.

den cAP am Port4 legen kann wo vlanPrivat und vlanGast drauf liegen und ich diese dann via cAP als wlan aufspanne.

Konfig Dazu folgt...

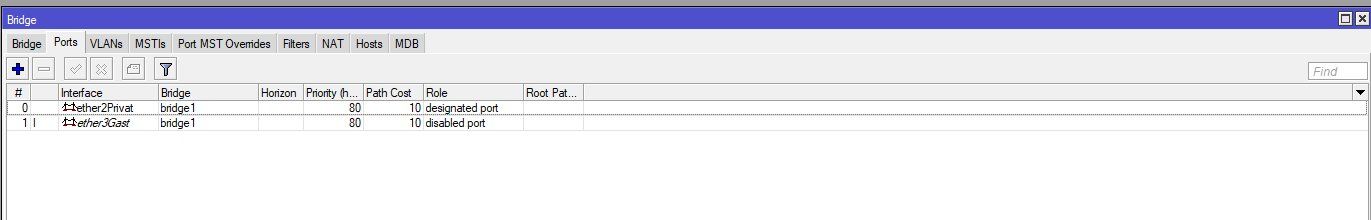

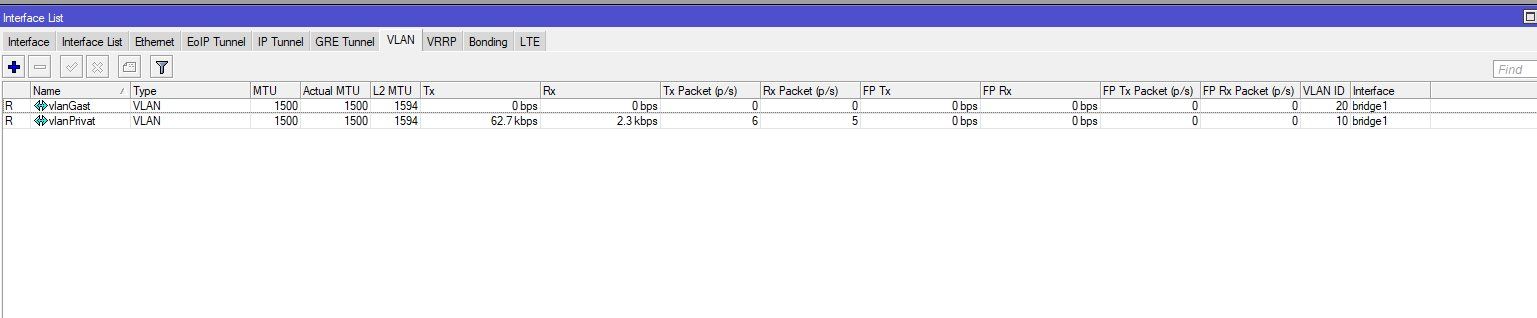

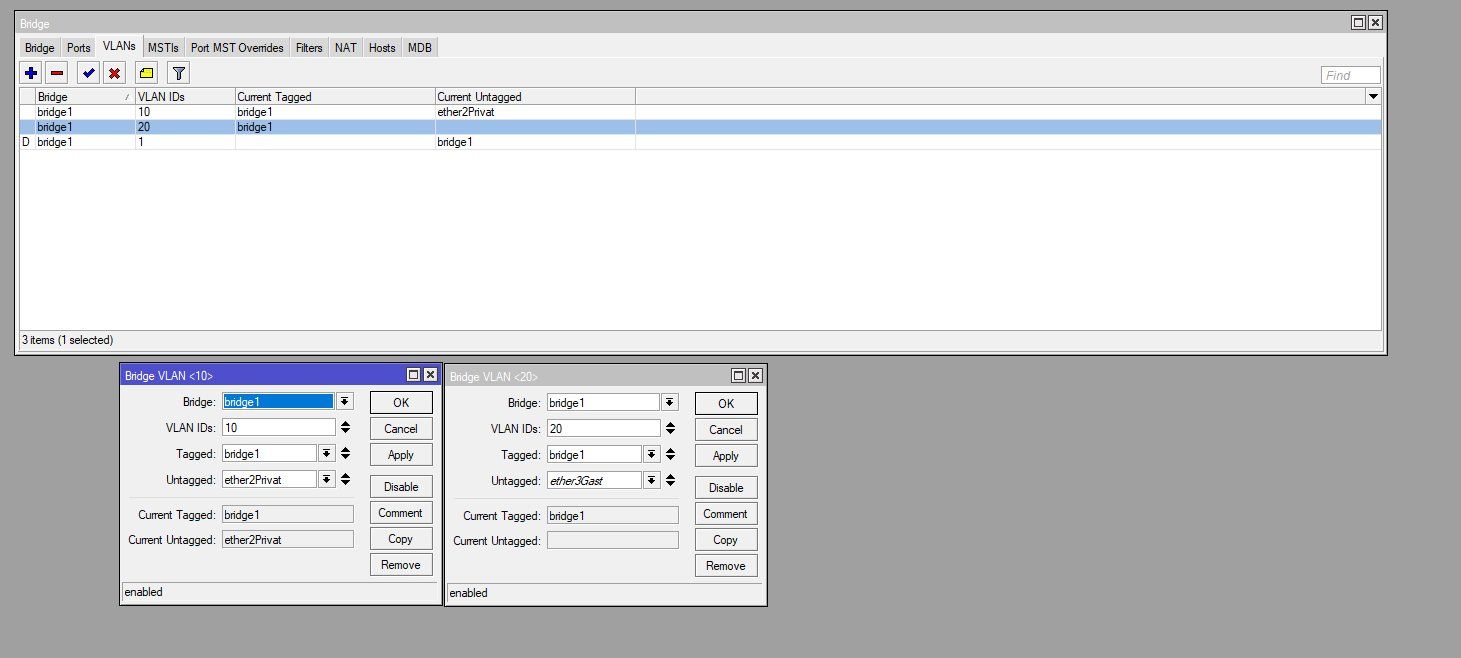

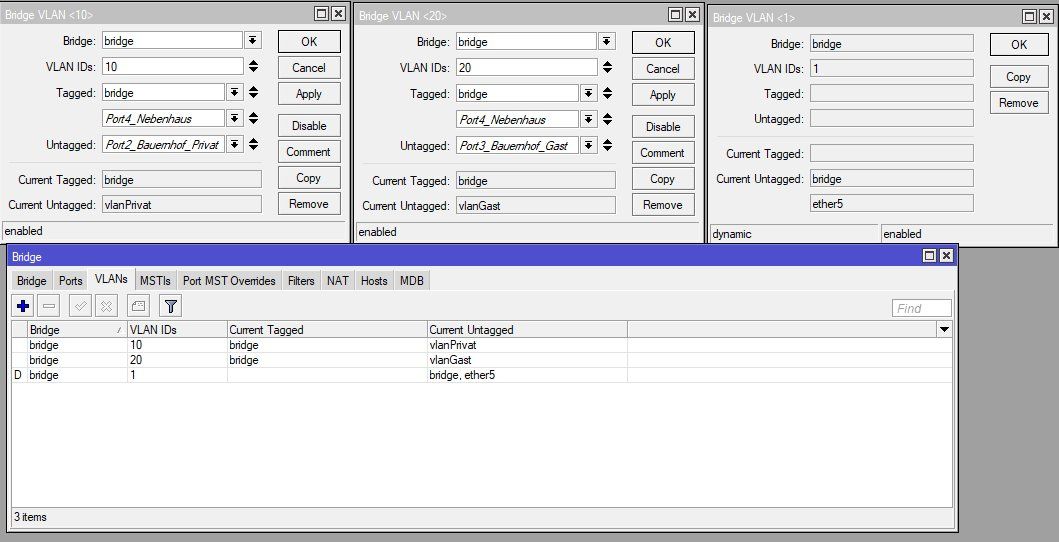

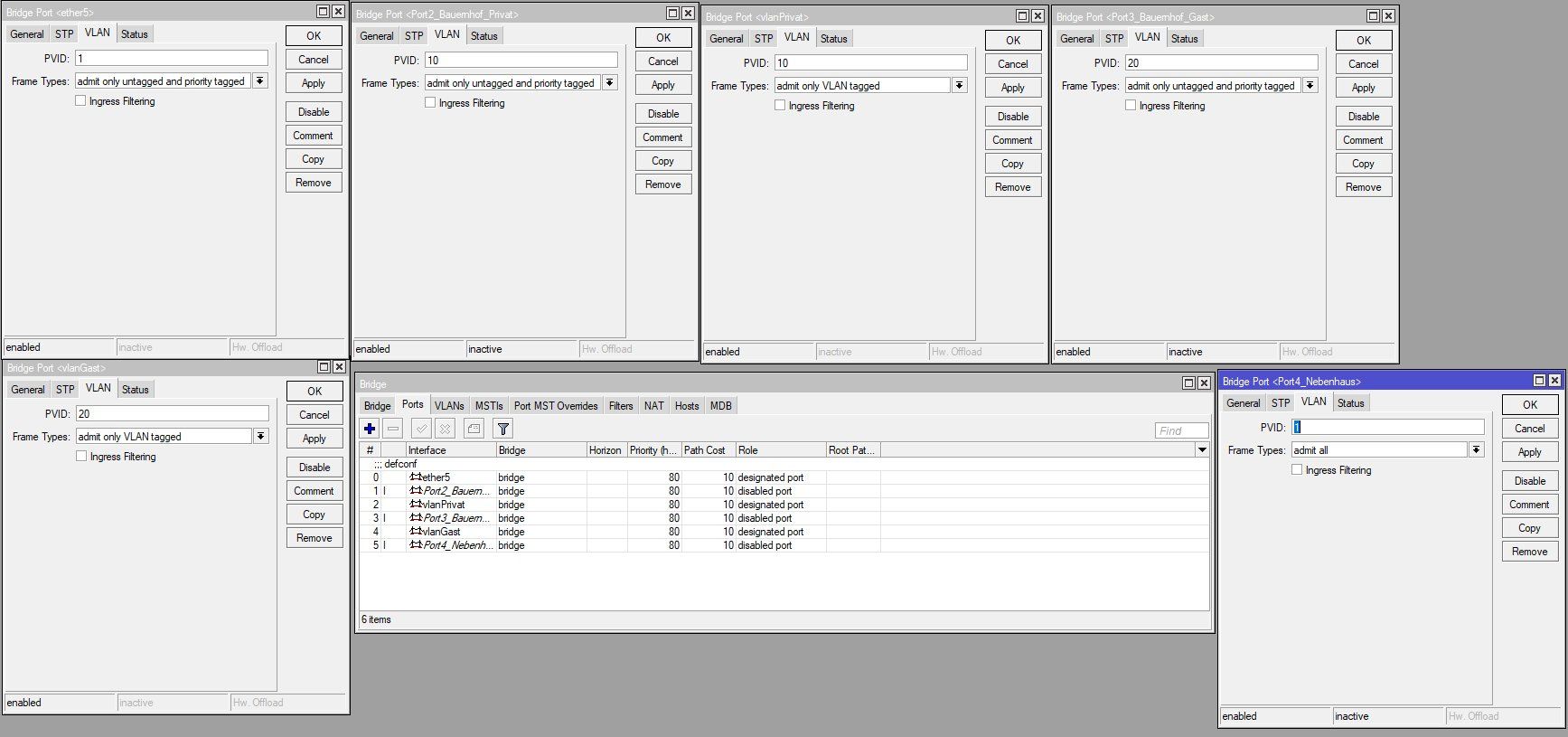

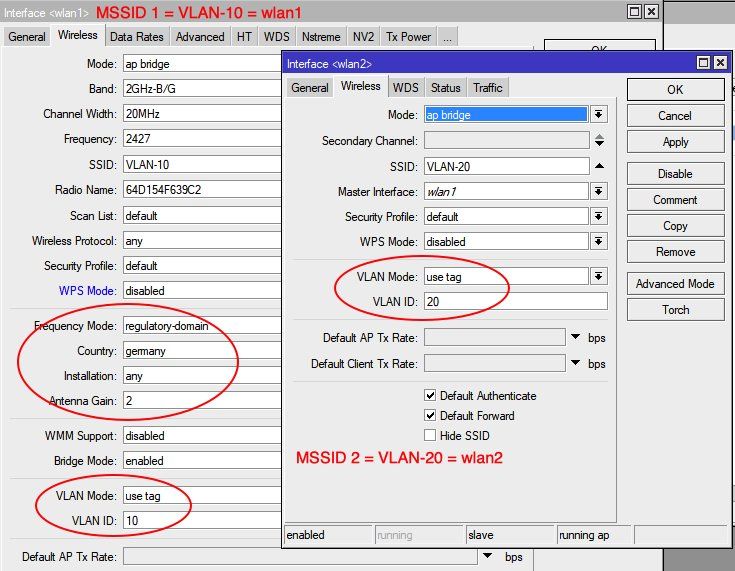

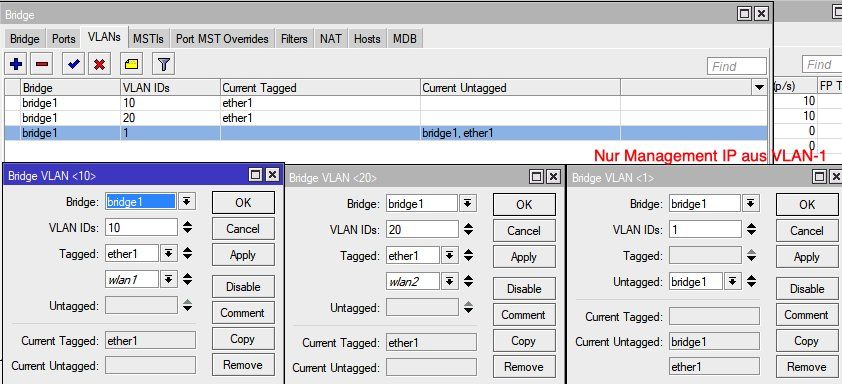

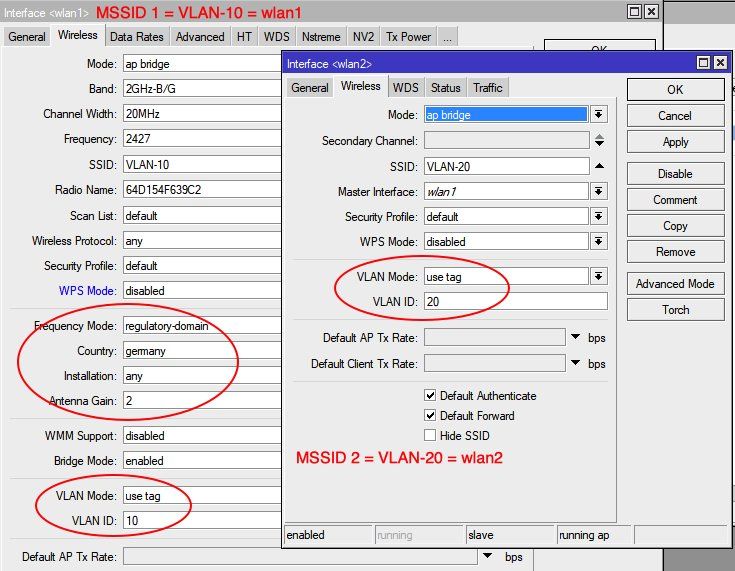

So, hier die Konfig des cAP APs als Beispiel für 2 VLANs 10 und 20 und die Management IP in VLAN 1.

VLAN 1 wird nicht als WLAN aufgespannt !!

cAP löschen und keine Default Konfig und Backup, dann rebooten.

Es müssen keine VLANs auf dem cAP definiert werden in den Interface Settings !! Der cAP ist Bridge und reicht nur durch wie ein Standard AP !

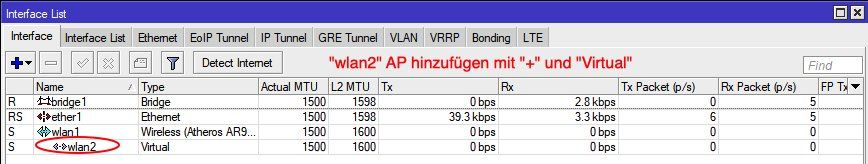

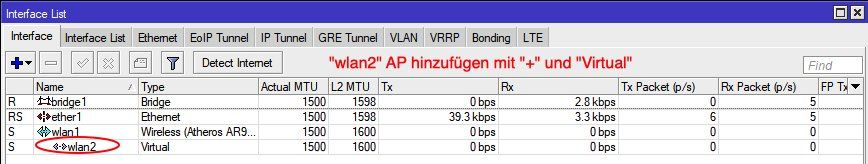

1. Virtuellen 2ten AP hinzufügen und WLAN einrichten:

Interfaces aufmachen, "+" Pulldown öffnen und Virtual hinzufügen:

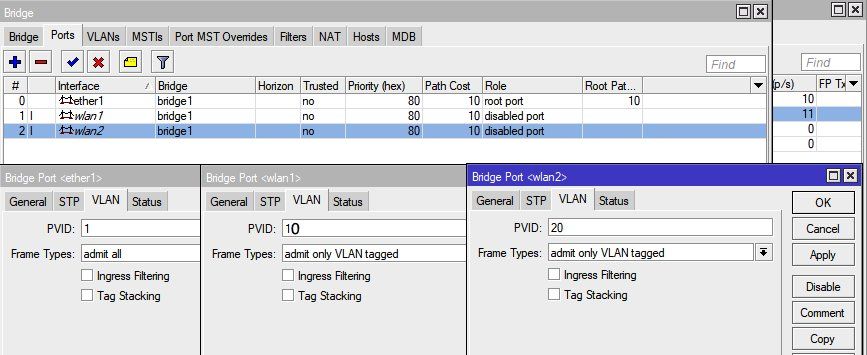

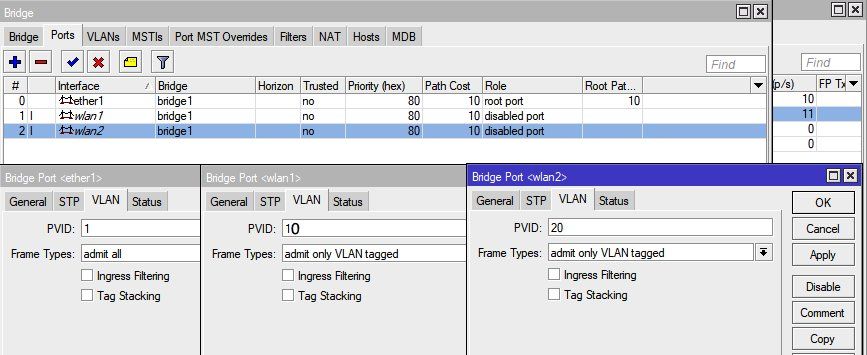

2. Bridge hinzufügen und einrichten:

Ports zur Bridge hinzufügen:

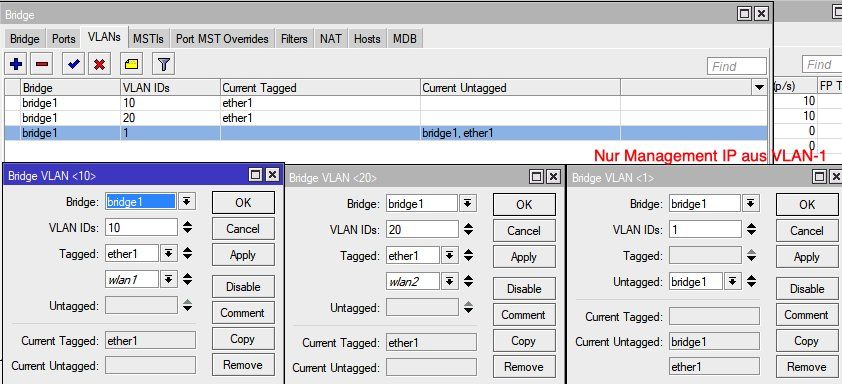

VLANs und MSSID auf der Bridge customizen:

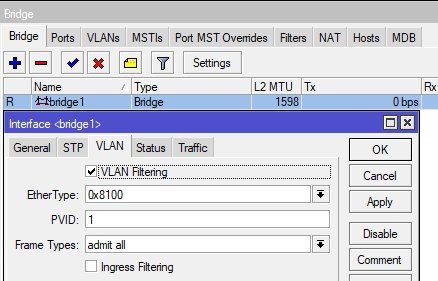

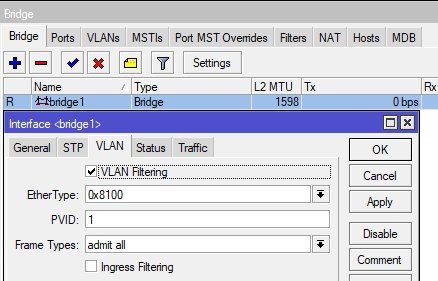

Filtering aktivieren:

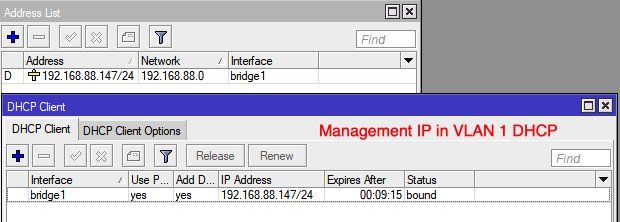

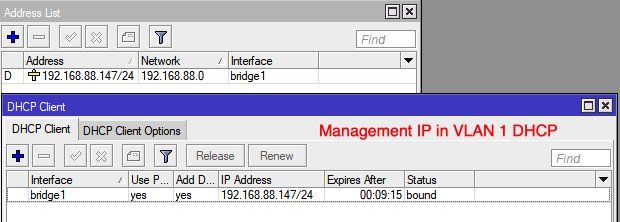

3.. Management IP einrichten:

Hier als Beispiel ist der Bridge 1 Port an dem das VLAN 1 hängt mal als DHCP Client eingerichtet.

Der AP "zieht" sich also selber eine Management IP vom VLAN 1.

Letztlich ist das nicht klug (hier nur als Beispiel weil man so gleich sehen kann ob die IP Connectivity klappt) denn du bekommst dann immer eine zufällige Management IP für den AP und müsstest die immer herausbekommen was nicht zielführend ist für einen Admin.

Hier also besser eine statische verwenden oder... über die Mac Adresse des cAP im VLAN 1 DHCP Server immer eine feste IP reservieren.

4. Et voila ! Fertisch sind die 2 WLANs:

Works as designed !!

Der cAP Port funktioniert so an einem tagged MT Port wie die 4 bei dir oder auch an jedem tagged Switch Port der VLAN1 als native VLAN hat und 10 und 20 tagged.

Wenn du andere VLAN IDs hast einfach entsprechend anpassen.

Zudem lernst du noch was...sieh es also positiv !

In der Liste "LAN" ist in der Default Konfig das Neigbor Discovering erlaubt und damit WinBox. In der Liste WAN (Internet) ist das logischerweise verboten damit keiner aus dem Internet auf den MT zugreifen kann !

Das ist vermutlich bei dir auch der Fall das deine VLAN Interfaces ausgenommen sind !

Dann kannst du die alte Bridge inkl. IP komplett löschen !!!

Hat das übrigens einen Grund warum du da die Default Konfig zurechtgefrickelt hast ??

Wolltest du das zwischen Telekom Router und kaskadiertem MT eine NAT Firewall ist ? Dann wäre das OK.

Wenn nicht, dann hättest du die Default Konfig auch löschen können. Das hätte dir die Frickelei mit der Default Konfig erspart.

VLAN 1 wird nicht als WLAN aufgespannt !!

cAP löschen und keine Default Konfig und Backup, dann rebooten.

Es müssen keine VLANs auf dem cAP definiert werden in den Interface Settings !! Der cAP ist Bridge und reicht nur durch wie ein Standard AP !

1. Virtuellen 2ten AP hinzufügen und WLAN einrichten:

Interfaces aufmachen, "+" Pulldown öffnen und Virtual hinzufügen:

- Tagging setzen VLAN 10 und 20

- Regulatory Domain Germany

- Frequenz Kanal anpassen: 4er Abstand zu anderen APs und Nachbar LAN

- 20 Mhz Bandbreite

- WPS aus

- WPA Profil unter "Wireless" anpassen auf WPA2 und AES/CCMP mit Preshared Keys (der Einfachheit halber hier entfallen zum Test Setup !)

2. Bridge hinzufügen und einrichten:

Ports zur Bridge hinzufügen:

VLANs und MSSID auf der Bridge customizen:

Filtering aktivieren:

3.. Management IP einrichten:

Hier als Beispiel ist der Bridge 1 Port an dem das VLAN 1 hängt mal als DHCP Client eingerichtet.

Der AP "zieht" sich also selber eine Management IP vom VLAN 1.

Letztlich ist das nicht klug (hier nur als Beispiel weil man so gleich sehen kann ob die IP Connectivity klappt) denn du bekommst dann immer eine zufällige Management IP für den AP und müsstest die immer herausbekommen was nicht zielführend ist für einen Admin.

Hier also besser eine statische verwenden oder... über die Mac Adresse des cAP im VLAN 1 DHCP Server immer eine feste IP reservieren.

4. Et voila ! Fertisch sind die 2 WLANs:

Works as designed !!

Der cAP Port funktioniert so an einem tagged MT Port wie die 4 bei dir oder auch an jedem tagged Switch Port der VLAN1 als native VLAN hat und 10 und 20 tagged.

Wenn du andere VLAN IDs hast einfach entsprechend anpassen.

was für ein Aufwand *rolleyes*

Na ja deine Konfig ist ja schon etwas anspruchsvoller als die eines klassischen Blödmarkt Kunden mit Klicki Bunti.Zudem lernst du noch was...sieh es also positiv !

Ich verstehe hier nur Bahnhof

Das bezog sich auf die Interface Liste !In der Liste "LAN" ist in der Default Konfig das Neigbor Discovering erlaubt und damit WinBox. In der Liste WAN (Internet) ist das logischerweise verboten damit keiner aus dem Internet auf den MT zugreifen kann !

Das ist vermutlich bei dir auch der Fall das deine VLAN Interfaces ausgenommen sind !

Die hängt am Port5 damit ich noch auf dem MT zugreifen kann!

Das ist die Crux bei dir. Du hast hier eine Frickelkonfig. Passe deine neue Bridge entsprechend an das du die in die "LAN" Interface Liste mit aufnimmst und so dort der WinBox Zugang funktioniert.Dann kannst du die alte Bridge inkl. IP komplett löschen !!!

Der Telekom Router hängt am Port1!

OK, der Port darf nirgends Teil eines Bridge Ports sein. Das ist Routing OnlyHat das übrigens einen Grund warum du da die Default Konfig zurechtgefrickelt hast ??

Wolltest du das zwischen Telekom Router und kaskadiertem MT eine NAT Firewall ist ? Dann wäre das OK.

Wenn nicht, dann hättest du die Default Konfig auch löschen können. Das hätte dir die Frickelei mit der Default Konfig erspart.

Komischerweise geht das jetzt auch wieder.

Alles wird gut. Ggf. auf die neue, aktuelle Firmware .12 (Stable) updaten. Ist immer sinnvoll !wenn ich jedesmal alles Manuell eingegeben habe, dann ging kein Internet!

Das ist klar was du dann vergessen hast !!- Die Default Route und "Routing" statisch im MT einzutragen auf die Telekom Router IP

- Statische Routen auf dem Provider Router eintragen für die IP Netze hinter dem MT.

- Den DNS Server auf die Telekom Router IP zu setzen.

Du hast aber vermutlich ein ganz anderes Problem, denn dein "Telekom" Router ist vermutlich ein Speedport, richtig ?

Speedports sind der letzte Schrott !!

Sie sind billigste Consumer Router unterster Kategorie und supporten noch nicht einmal statische Routen wie es jede FritzBox und jeder China Router kann

Damit scheiterst du schon an Punkt 2 oben.

Siehe zu dem Thema auch:

Routing von 2 und mehr IP Netzen mit Windows, Linux und Router

Mit einem Speedport Router bist du dann also auf doppeltes NAT verdammt.

Letztlich kein Beinbruch und klappt auch, man muss das nur wissen.

Der Trick für dich ist dann das das du in der "Interface List" und dort unter "LAN" (LAN Interface Liste der internen Ports) deine VLAN Interfaces mit Klick auf das "+" hinzufügst !

Dann klappt es auch wieder mit der WinBox in den VLANs

Das Gast VLAN solltest du aber besser auslassen. Denn sollte mal ein Gast zufällig auch ne WinBox auf dem Rechner haben....!?

Rennt der AP denn nun wie er soll ??

muss ich halt den Hybridvertrag von der Telekom nutzen!

Schon richtig aber du musst nicht deren Router verwenden !! Es gibt bessere...Aber bleiben wir mal beim Thema...

und mich nach einem geeigneten Gerät umsehen.

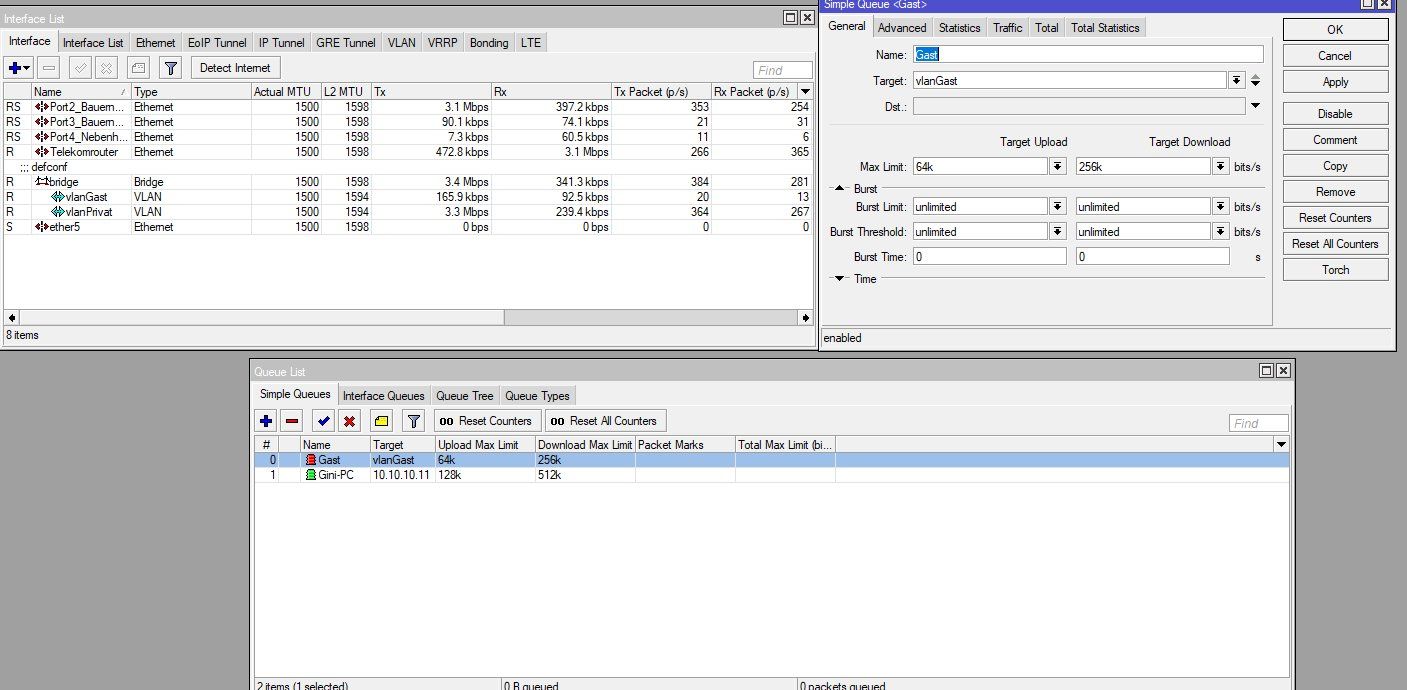

Mikrotik 2011 ist dein Freund Ist das so richtig

Du bist aber hart zu deinen Gästen. 256k... Na ja hast ja auch recht, die sollen sich in der Natur bewegen, wandern und die Landluft geniessen statt wieder am Internet Tropf zu hängen !!! Ist richtig so !

Das liegt an den Endgeräten, die dann mit hidden SSID Broadcasts nicht umgehen können.

Ist auch totaler Blödsinn sowas zu machen, denn alle WLAN Scanner zeigen dir dein Netzwerk auch ohne das SSID Beaconing. Es ist Blödsinn und meist auch kontraproduktiv das abzuschalten.

Netzwerk Management Server mit Raspberry Pi

play.google.com/store/apps/details?id=com.farproc.wifi.analyzer& ...

nirsoft.net/utils/wifi_information_view.html

Ist auch totaler Blödsinn sowas zu machen, denn alle WLAN Scanner zeigen dir dein Netzwerk auch ohne das SSID Beaconing. Es ist Blödsinn und meist auch kontraproduktiv das abzuschalten.

Netzwerk Management Server mit Raspberry Pi

play.google.com/store/apps/details?id=com.farproc.wifi.analyzer& ...

nirsoft.net/utils/wifi_information_view.html

Aktuelle Firmware drauf ?

Du kannst auch mit den County Domains mal etwas spielen. Statt Germany ETSI. Möglich das deine Endgeräte da irgendwas nicht mögen.

Ich habe es hier mal eben getestet mit 2 mal cAP und iPhone, Mac und HP (Win10) Laptop Umgebung und abgeschaltetem SSID Beaconing. (WPS deaktiviert, WMM aktiv)

Rennt alles völlig fehlerlos...!

Du kannst auch mit den County Domains mal etwas spielen. Statt Germany ETSI. Möglich das deine Endgeräte da irgendwas nicht mögen.

Ich habe es hier mal eben getestet mit 2 mal cAP und iPhone, Mac und HP (Win10) Laptop Umgebung und abgeschaltetem SSID Beaconing. (WPS deaktiviert, WMM aktiv)

Rennt alles völlig fehlerlos...!

Na ja, du solltest dir die sinnfreie Policy mit dem hidden SSID Beaconing nochmal durch den Kopf gehen lassen.

Sowas ist heutzutage völliger Unsinn. Jeder Scanner entdeckt dein WLAN Netzwerk trotzdem und im Gegenteil stößt das besonders Neugierige noch zusätzlich auf dein Netz weil du ja scheinbar was zu verbergen hast.

Es hat also keinerlei Vorteil das zu aktivieren oder erhöht die Sicherheit, im Gegenteil.

Sehr viele (billige) Endgeräte im Consumer Bereich können damit nicht umgehen und verhalten sich dann fehlerhaft.

In sofern bleibt als Fazit: Vergessen den Unsinn und Beaconing wieder aktivieren !

Dann hast du auch die Probleme nicht mehr.

Verlege Kabel wenn du kein WLAN Freund bist Ist immer die bessere Lösung...

Ist immer die bessere Lösung...

Sowas ist heutzutage völliger Unsinn. Jeder Scanner entdeckt dein WLAN Netzwerk trotzdem und im Gegenteil stößt das besonders Neugierige noch zusätzlich auf dein Netz weil du ja scheinbar was zu verbergen hast.

Es hat also keinerlei Vorteil das zu aktivieren oder erhöht die Sicherheit, im Gegenteil.

Sehr viele (billige) Endgeräte im Consumer Bereich können damit nicht umgehen und verhalten sich dann fehlerhaft.

In sofern bleibt als Fazit: Vergessen den Unsinn und Beaconing wieder aktivieren !

Dann hast du auch die Probleme nicht mehr.

Verlege Kabel wenn du kein WLAN Freund bist

Ein paar Fragen dazu:

Diese Antworten wären wichtig. Mi deiner leider recht oberflächlichen Analyse oben kommt man nicht weit und eine zielführende Hilfe ist nicht einfach ohne raten zu müssen.

Ein paar WinBox Screenshots wären ebenso hilfreich.

- Wie ist der MT genau angeschlossen ? Welcher Port geht wohin ?

- Hast du den MT direkt am Glasfaser oder ist da noch die Wandlerbox des Providers dazwischen ?

- Wenn ja ist der MT mit Kupfer angeschlossen (RJ45)

- Wenn nein: welche Optik (SFP) has du verwendet ? Genaue Bezeichnung und Spezifikation.

- Wird die Optik vom MT erkannt (Interface Ethernet x Status) ?

- Wenn Optik: Mit welcher LWL Wellenlänge und Format sendet dein Provider ? Die genaue Signalisierung auf dem Provider Link ist essentiell für die Funktion !

- Macht er überhaupt PPoE. Bei LWL ist ebenso DHCP üblich ! Probiere mal DHCP Client Mode ! (Ist Default auf Port 1 wenn du die Default Konfig im MT aktiv hast ?!)

Diese Antworten wären wichtig. Mi deiner leider recht oberflächlichen Analyse oben kommt man nicht weit und eine zielführende Hilfe ist nicht einfach ohne raten zu müssen.

Ein paar WinBox Screenshots wären ebenso hilfreich.

Das SFP Modul was im MT drinsteckt. Der hat doch keine direkten LWL Ports !!

Oder zeig uns hier:

mikrotik.com/products/group/ethernet-routers

mal wo der hex lite einen Glasfaserport hat !! Hat er nicht.

Vermutlich hast du einen hexS, kann das sein ?! Das ist der kleinste der einen direkten LWL Port (SFP Port) hat !

Oder du bist gar nicht direkt per LWL dran am Router was sehr wahrscheinlich ist.

reichelt.de/mini-gbic-1000base-sx-multimode-delock-86186-p131203 ...

Oder willst du uns hier alle hinters Licht führen...?!

Ein hex lite hat eigentlich gar keinen Glasfaser Anschluss. Folglich muss die Wandlerbox des Providers dazwischen sein die Glasfaser auf Kupfer RJ45 umsetzt.

Irgendwas stimmt also grundsätzlich an deiner o.a. Schilderung nicht. Oder du hast gar keinen hex lite !?

Blau, grün, lila... Port was soll damit gemeint sein ??

Du schreibst du bist direkt am Glasfaser ?! Oder doch Kupfer ? ...was denn nun ? Da steigt doch kein Hilfswilliger mehr durch...

Bitte mal strategisch vorgehen !

Es ist ja vermutlich Kupfer. Gehen wir also mal davon aus das das "Glasfasermodem" wirklich ein reines Modem ist, also nur ein passiver Wandler der Glasfaser in Kupfer umwandelt und sonst nix, kein IP und kein Router.

Normal macht ein Provider an so einem Port dann PPPoE, bei LWL aber eher DHCP.

Du solltest also primär DHCP testen. DHCP Client Mode natürlich ! Der MT ist ja Client und zieht sich per DHCP eine IP Adressem vom Provider Server.

Dann gehtst du mal strategisch Schritt für Schritt vor:

Oder zeig uns hier:

mikrotik.com/products/group/ethernet-routers

mal wo der hex lite einen Glasfaserport hat !! Hat er nicht.

Vermutlich hast du einen hexS, kann das sein ?! Das ist der kleinste der einen direkten LWL Port (SFP Port) hat !

Oder du bist gar nicht direkt per LWL dran am Router was sehr wahrscheinlich ist.

Was meinst du mit Optik?

Die LC Optik (Glasfaser/LWL Transeiver) die in den SFP Port kommt um das LWL (Glasfaser Kabel) dort mit einer Optik anzuschliessen !!reichelt.de/mini-gbic-1000base-sx-multimode-delock-86186-p131203 ...

Oder willst du uns hier alle hinters Licht führen...?!

Ein hex lite hat eigentlich gar keinen Glasfaser Anschluss. Folglich muss die Wandlerbox des Providers dazwischen sein die Glasfaser auf Kupfer RJ45 umsetzt.

Irgendwas stimmt also grundsätzlich an deiner o.a. Schilderung nicht. Oder du hast gar keinen hex lite !?

Blau, grün, lila... Port was soll damit gemeint sein ??

an das Glasfasermodem angeschlossen!

Ist das ein reines Modem also nur ein Medienwandler Glasfaser auf Kupfer ?? Oder ist das doch ggf. ein kompletter Router ?Du schreibst du bist direkt am Glasfaser ?! Oder doch Kupfer ? ...was denn nun ? Da steigt doch kein Hilfswilliger mehr durch...

Bitte mal strategisch vorgehen !

Es ist ja vermutlich Kupfer. Gehen wir also mal davon aus das das "Glasfasermodem" wirklich ein reines Modem ist, also nur ein passiver Wandler der Glasfaser in Kupfer umwandelt und sonst nix, kein IP und kein Router.

Normal macht ein Provider an so einem Port dann PPPoE, bei LWL aber eher DHCP.

Du solltest also primär DHCP testen. DHCP Client Mode natürlich ! Der MT ist ja Client und zieht sich per DHCP eine IP Adressem vom Provider Server.

Dann gehtst du mal strategisch Schritt für Schritt vor:

- Aktuelle Router OS Firmware geflasht via WinBox ? Aktuell ist 6.44.3 mikrotik.com/download

- Wenn ja, ist die Default Konfig geladen ?

- Wenn ja, dann ist Port eth1 per Default DHCP Client !

- Ist das RJ-45 Kabel zum "Glasfasermodem" richtig angeschlossen und leuchtet am MT für Port eth 1 die Link LED (=aktiver Link Status !)

- Zieht der MT dort im DHCP Client Mode eine IP Adresse vom Provider

- Ja = Gut dann mit LAN weitermachen (später)

- Nein = Testweise mal umstellen auf PPPoE Mode

- Hast du User Login Daten bekommen für PPPoE ? Die mal bitte eingeben und PPPoE testen.

- Zieht der MT dort im PPPoE Client Mode dann eine IP Adresse vom Provider

- Ja = Gut dann mit LAN weitermachen (später)

- Nein = Dann musst du mal den Provider fragen WAS er sehen will an seinem Port ??

OK, das ist in der Tat ein reines Modem.

Der Anschluss "Link" muss in den WAN/Internet Port eines Routers, das ist richtig.

Das ist das gleiche in grün.

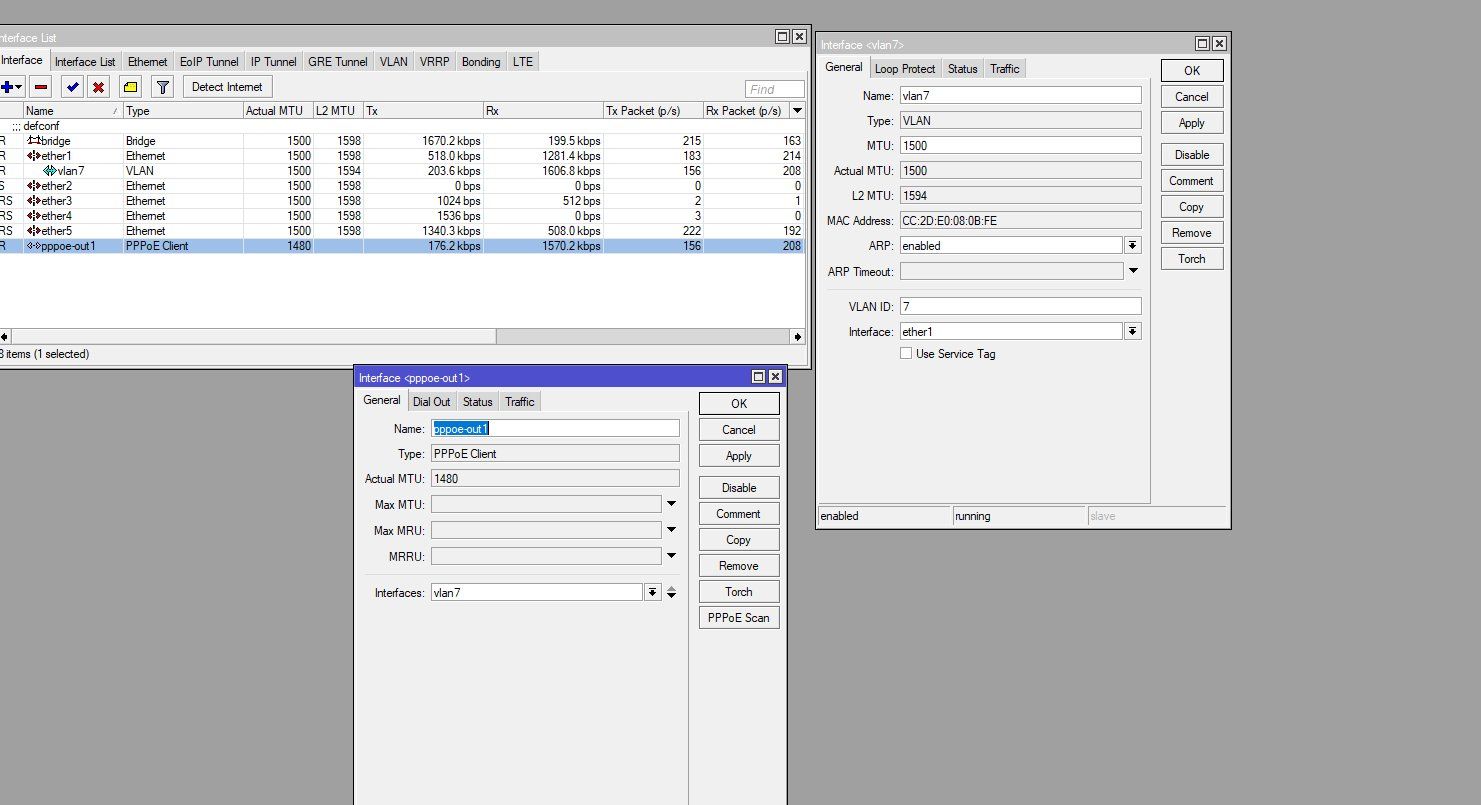

Die Telekom macht eigentlich dann in der Tat PPPoE auf dem Port. Das aber mit VLAN ID 7 getaggt wie es auch an VDSL Anschlüssen der Fall ist. Das ist via Glasfaser identisch !!!

Jetzt stellt sich also die beiden wichtigesten Fragen:

Eine Unsicherheit bleibt aber leider:

Viele der aktuellen reinen Telekom Modems taggen von sich aus ohne Konfig schon Pakete mit der ID 7.

Hier musst du aber mal genau mit der Telekom Hotline klären ob das dein Modem macht oder nicht. 0800 77 33 888

Im Zweifel musst du beide Optionen austesten. Besser aber man weiss das vorher, das ist weniger mühsam.

Entsprechende Posts in Telekom Foren sagen aber ganz klar das das FTTH Modem scheinbar wohl kein VLAN 7 Tagging macht:

telekomhilft.telekom.de/t5/Geraete-Zubehoer/Welche-Fremdrouter-p ...

Was dann bedeutet das du das VLAN 7 Tagging auf dem MT entsprechend konfigurieren musst.

Dein aktuielles Setup würde also helfen.

Der Anschluss "Link" muss in den WAN/Internet Port eines Routers, das ist richtig.

Der hat einen blauen Ausgang welcher normalerweise an den Speedport angeschlossen wird!

Damit meinst du die Farbe der RJ-45 Buchse "Link" auf dem Gerät, richtig ?Wenn jetzt die ganze Geschichte nur mit einem Speedport geht, dann ist das grütze!

Nein das wäre Blödsinn. Der Speedport ist ein ziemlich dummer und billiger Schrottrouter. Dort wird dann nur das interne Modem abgeschaltet und das wars.Das ist das gleiche in grün.

Die Telekom macht eigentlich dann in der Tat PPPoE auf dem Port. Das aber mit VLAN ID 7 getaggt wie es auch an VDSL Anschlüssen der Fall ist. Das ist via Glasfaser identisch !!!

Jetzt stellt sich also die beiden wichtigesten Fragen:

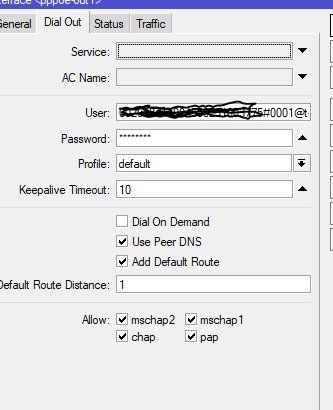

- Hast du den Port eth1 auf PPPoE Mode umgestellt ? Wenn ja wie bitte WinBox Screenshot

- Hast du den Port mit VLAN ID 7 getaggt ?? (Bitte auch Screenshot deiner Konfig)

Eine Unsicherheit bleibt aber leider:

Viele der aktuellen reinen Telekom Modems taggen von sich aus ohne Konfig schon Pakete mit der ID 7.

Hier musst du aber mal genau mit der Telekom Hotline klären ob das dein Modem macht oder nicht. 0800 77 33 888

Im Zweifel musst du beide Optionen austesten. Besser aber man weiss das vorher, das ist weniger mühsam.

Entsprechende Posts in Telekom Foren sagen aber ganz klar das das FTTH Modem scheinbar wohl kein VLAN 7 Tagging macht:

telekomhilft.telekom.de/t5/Geraete-Zubehoer/Welche-Fremdrouter-p ...

Was dann bedeutet das du das VLAN 7 Tagging auf dem MT entsprechend konfigurieren musst.

Dein aktuielles Setup würde also helfen.

So da bin ich mit Internet!

Tadaaa !!! 👏Gut der hex-Lite ist kein Performance Wunder mit seinen max. 100 Mbit physisch und zusätzlich noch PPP und Tagging Encapsulation Overhead plus Firewall. Das darf man nicht vergessen.

Es ist dann besser man nimmt ein Gig System wie hex (RB750G3), 2011 oder 3011.

Allerdings ist dein gemessener Wert auch irgendwie wirr. Das der Upload besser ist als der Download ist höchst unglaubwürdig.

Welchen Test verwendest du da ? Ist das ein Testserver der ggf. in einem anderen Providernetz liegt. Das wäre dann sinnfrei, denn du hast keinerlei Einfluss auf die Leitungsnutzung durch andere zur Zeit der Messung. Deshalb sollte man bei solchen GUI Messungen nur Testsysteme innerhalb des Providernetze verwenden. Möglich auch das sich die "letzte FTTH Meile" mehrere 100 oder 1000 User teilen. Sind dann alle online gilt immer nur das bis zu... Allerdings bei gebuchten 100 Mbit darf der Wert auch niemals so niedrig sein.

Noch besser ist immer sowas:

Netzwerk Management Server mit Raspberry Pi

(P.S.: Bei embeddeten Bildern an der richtigen Text Stelle auf das "+" klicken, dann tauchen sie auch im richtigen Text Kontext auf