RADIUS Probleme - Windows NPS

Hallo Leute,

ich habe aktuell Probleme mit einer RADIUS Authentifizierung. Folgendes Szenario:

Es handelt sich erstmal nur um eine Testumgebung mit folgenden Geräten:

HP Notebook mit Windows 10

Huawei S5735-L48P4X-A1 Switch

Workstation Rechner von Dell mit Windows Server 2022

Ich habe die NPS Rolle, AD und Zertifizierungsstelle auf dem Server installiert. Zertifikat per GPO verteilen lassen (ist auf dem Client auch vorhanden bei den Zertifikaten). Den NPS habe ich soweit konfiguriert.

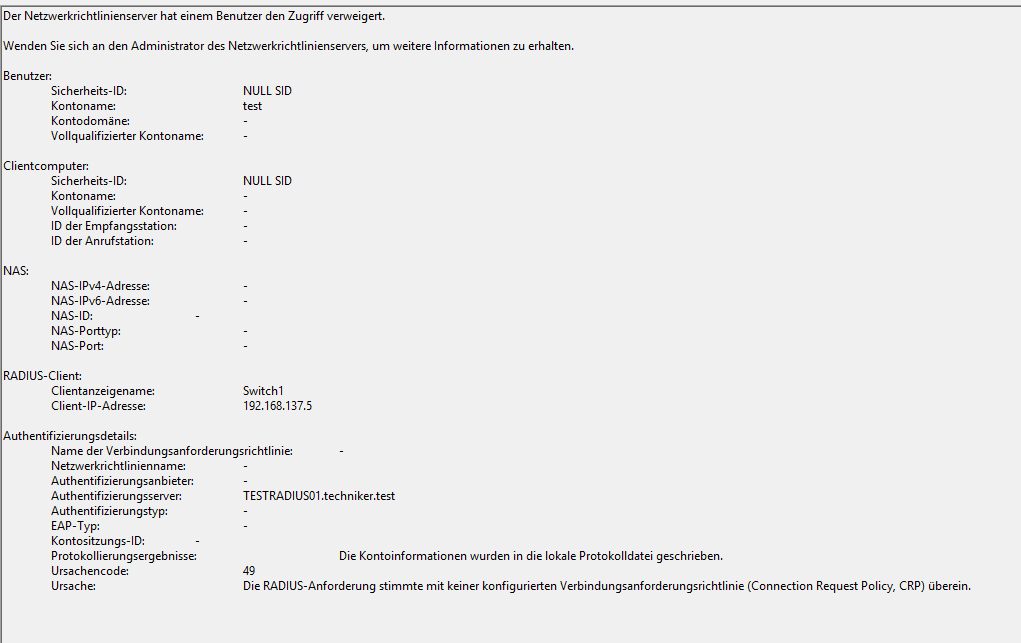

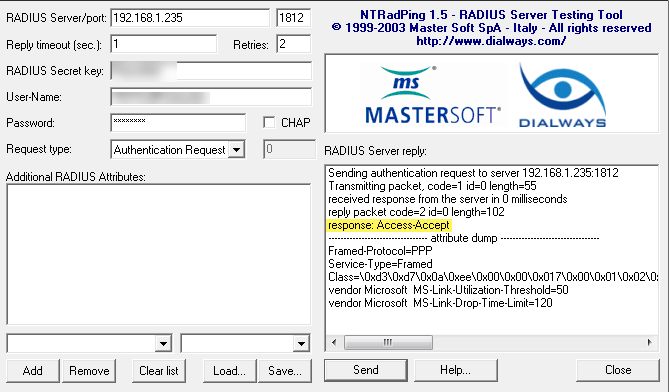

Jetzt mein Problem: Auf dem Client läuft erstmal das Testprogramm NTRadping um die Radius anfragen zu überprüfen. Dies schlägt mit einem AccessReject fehl. Im Ereignisprotokoll vom Server taucht Ursachencode 49 auf mit folgendem Fehler: "Die RADIUS-Anforderung stimmte mit keiner konfigurierten Verbindungsanforderungsrichtlinie überein"

Huawei bietet allerdings auf dem Switch an, die Konfiguration zu testen, dort habe ich mit folgendem Befehl getestet:

test-aaa test test123 radius-template rd1 (test = username, test123 = passwort)

Dort kommt ein Success zurück und auch im Ereignisprotokoll vom Server steht, dass dem Nutzer Zugriff gewährt wurde. Nun verstehe ich nicht ganz wie es vom Switch aus erfolgreich sein kann, vom Client allerdings nicht.

Der Server ist per Ping erreichbar vom Client aus, er erhält ja auch die Anfragen von NTRadPing.

Schonmal Danke im Vorraus an euch

ich habe aktuell Probleme mit einer RADIUS Authentifizierung. Folgendes Szenario:

Es handelt sich erstmal nur um eine Testumgebung mit folgenden Geräten:

HP Notebook mit Windows 10

Huawei S5735-L48P4X-A1 Switch

Workstation Rechner von Dell mit Windows Server 2022

Ich habe die NPS Rolle, AD und Zertifizierungsstelle auf dem Server installiert. Zertifikat per GPO verteilen lassen (ist auf dem Client auch vorhanden bei den Zertifikaten). Den NPS habe ich soweit konfiguriert.

Jetzt mein Problem: Auf dem Client läuft erstmal das Testprogramm NTRadping um die Radius anfragen zu überprüfen. Dies schlägt mit einem AccessReject fehl. Im Ereignisprotokoll vom Server taucht Ursachencode 49 auf mit folgendem Fehler: "Die RADIUS-Anforderung stimmte mit keiner konfigurierten Verbindungsanforderungsrichtlinie überein"

Huawei bietet allerdings auf dem Switch an, die Konfiguration zu testen, dort habe ich mit folgendem Befehl getestet:

test-aaa test test123 radius-template rd1 (test = username, test123 = passwort)

Dort kommt ein Success zurück und auch im Ereignisprotokoll vom Server steht, dass dem Nutzer Zugriff gewährt wurde. Nun verstehe ich nicht ganz wie es vom Switch aus erfolgreich sein kann, vom Client allerdings nicht.

Der Server ist per Ping erreichbar vom Client aus, er erhält ja auch die Anfragen von NTRadPing.

Schonmal Danke im Vorraus an euch

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 6097163982

Url: https://administrator.de/forum/radius-probleme-windows-nps-6097163982.html

Ausgedruckt am: 27.07.2025 um 07:07 Uhr

15 Kommentare

Neuester Kommentar

Nun verstehe ich nicht ganz wie es vom Switch aus erfolgreich sein kann, vom Client allerdings nicht.

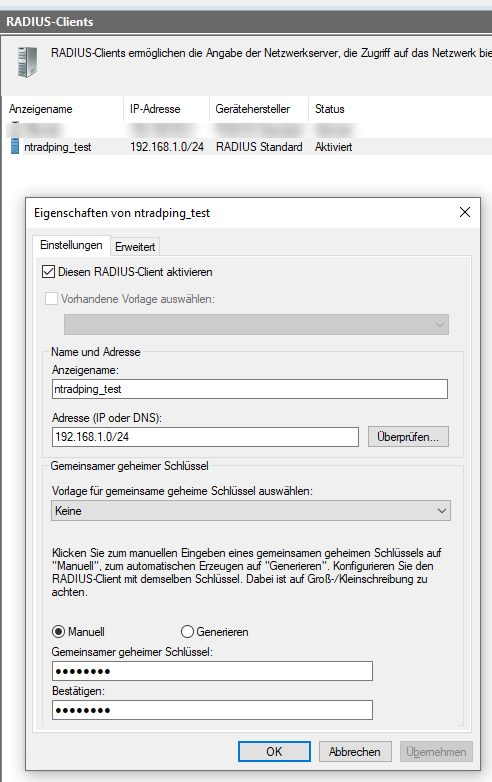

Weil man im NPS ja die IP des Radius-Clients einträgt(Switch) und der NPS nimmt dann direkt auch nur Anfragen von diesem an und nicht von deiner Workstation, denn der Radius-Client auf dem Switch authentifiziert die Workstation im Auftrag dieser am Radius-Server nicht die sich selbst.

Hallo,

Radius-Client ist nur der Switch.

Der PC nennt sich Radius-Supplicant.

Der Radius-Supplicant wendet sich an den Radius-Client. Dieser leitet die Authentifizierungsanfrage an den Radius-Server (NPS) weiter. Der Radius-Server ist nicht direkt für die Clients zuständig.

Grüße

lcer

Zitat von @nico00:

Als Radius-Client im NPS habe ich allerdings 192.168.137.0/24 definiert. Und vorher hatte ich testweise auch schon die IP-Adresse der Workstation und die IP-Adresse des Switch voneinander getrennt eingetragen. Hat beides nicht funktioniert (mir ist schon klar, dass dort nur die IP-Adressen der Switches reinkommen)

Als Radius-Client im NPS habe ich allerdings 192.168.137.0/24 definiert. Und vorher hatte ich testweise auch schon die IP-Adresse der Workstation und die IP-Adresse des Switch voneinander getrennt eingetragen. Hat beides nicht funktioniert (mir ist schon klar, dass dort nur die IP-Adressen der Switches reinkommen)

Radius-Client ist nur der Switch.

Der PC nennt sich Radius-Supplicant.

Der Radius-Supplicant wendet sich an den Radius-Client. Dieser leitet die Authentifizierungsanfrage an den Radius-Server (NPS) weiter. Der Radius-Server ist nicht direkt für die Clients zuständig.

Grüße

lcer

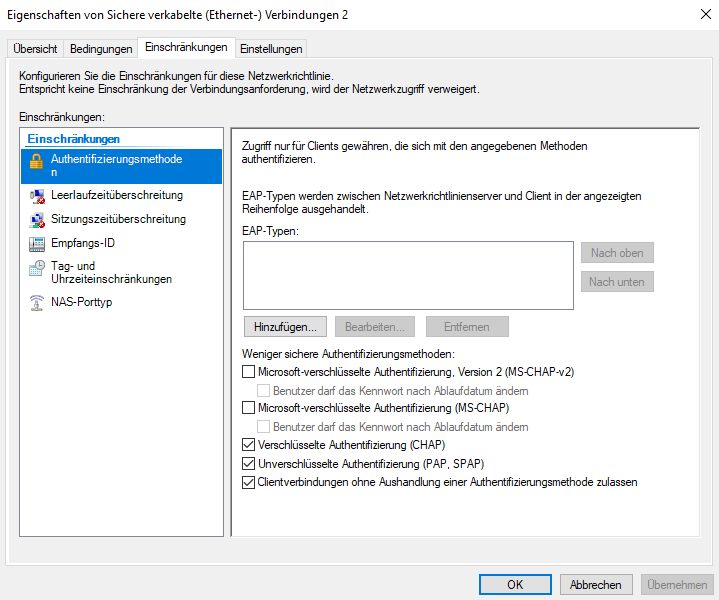

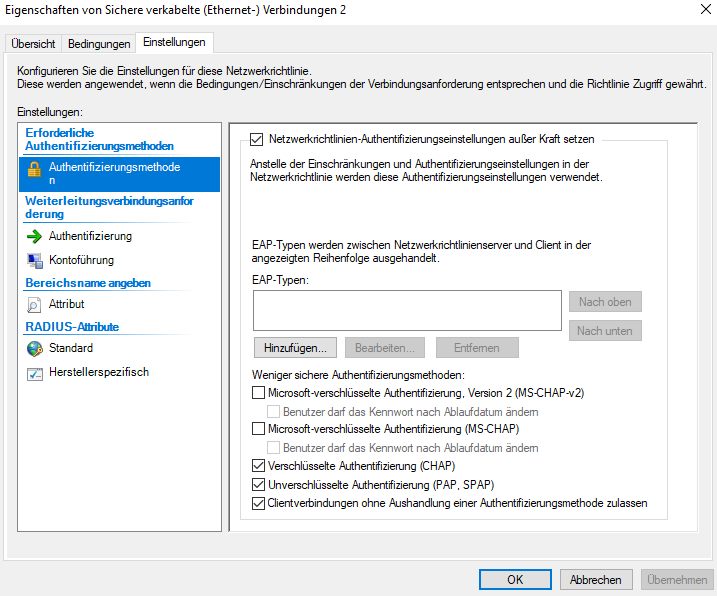

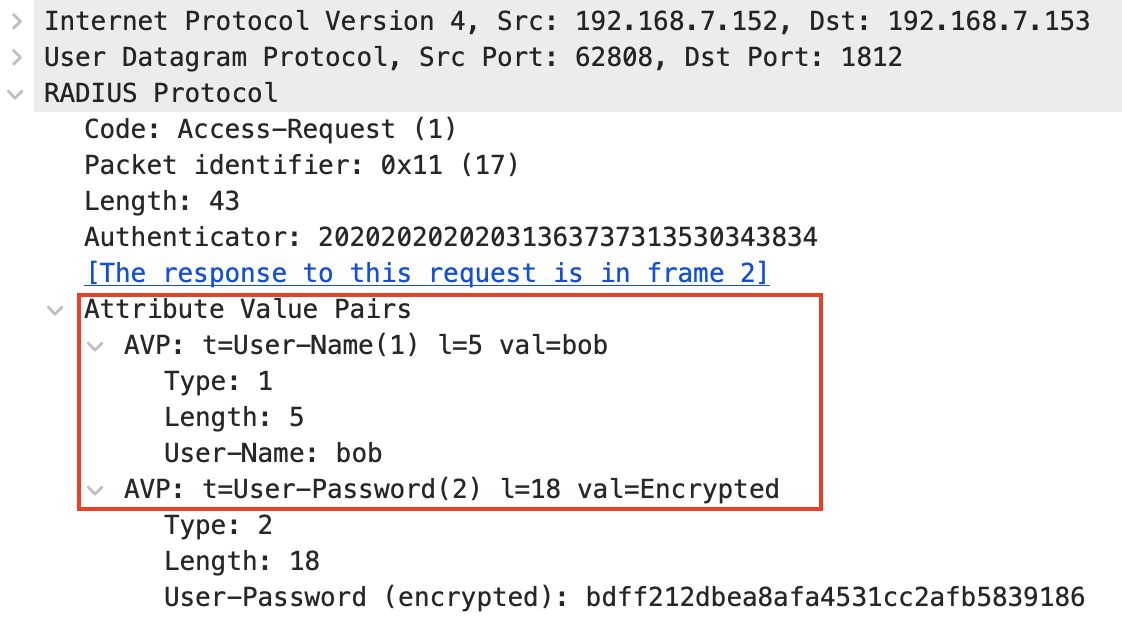

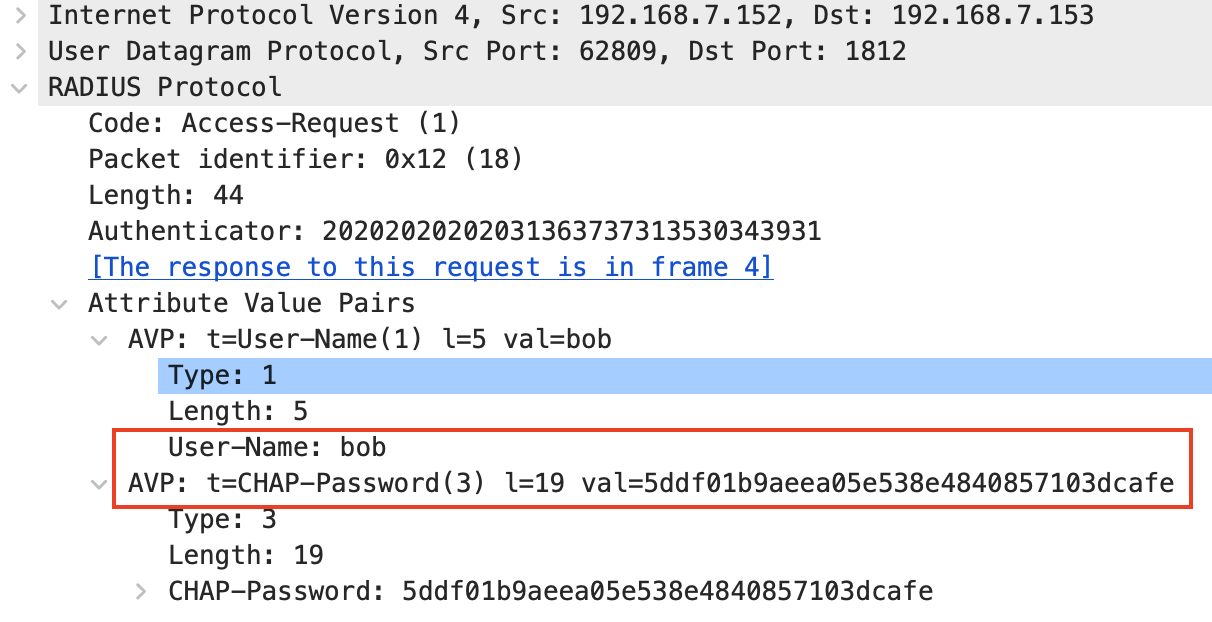

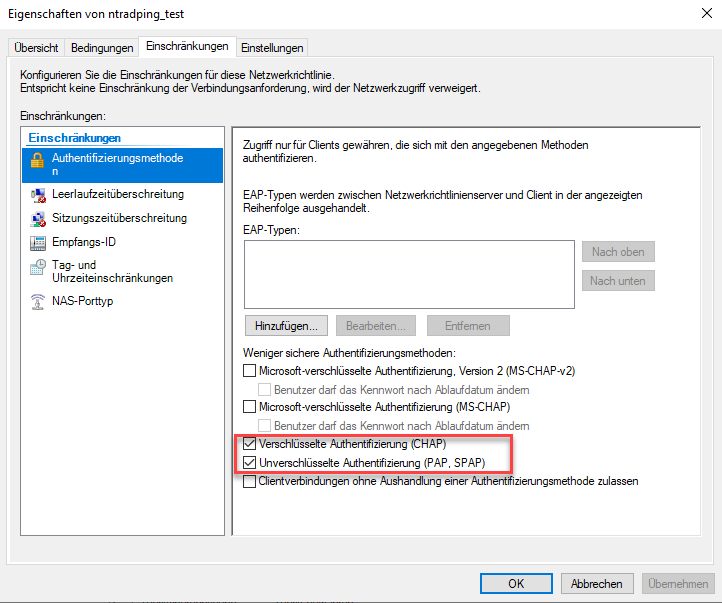

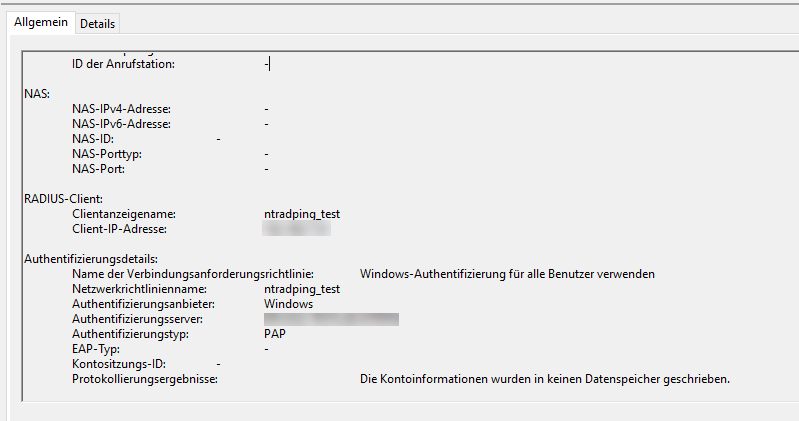

Der NTRadPing Client sendet den Radius Request mit dem Auth Type PAP (1)!

Hier siehst du mal einen Debugging Mitschnitt vom FreeRadius:

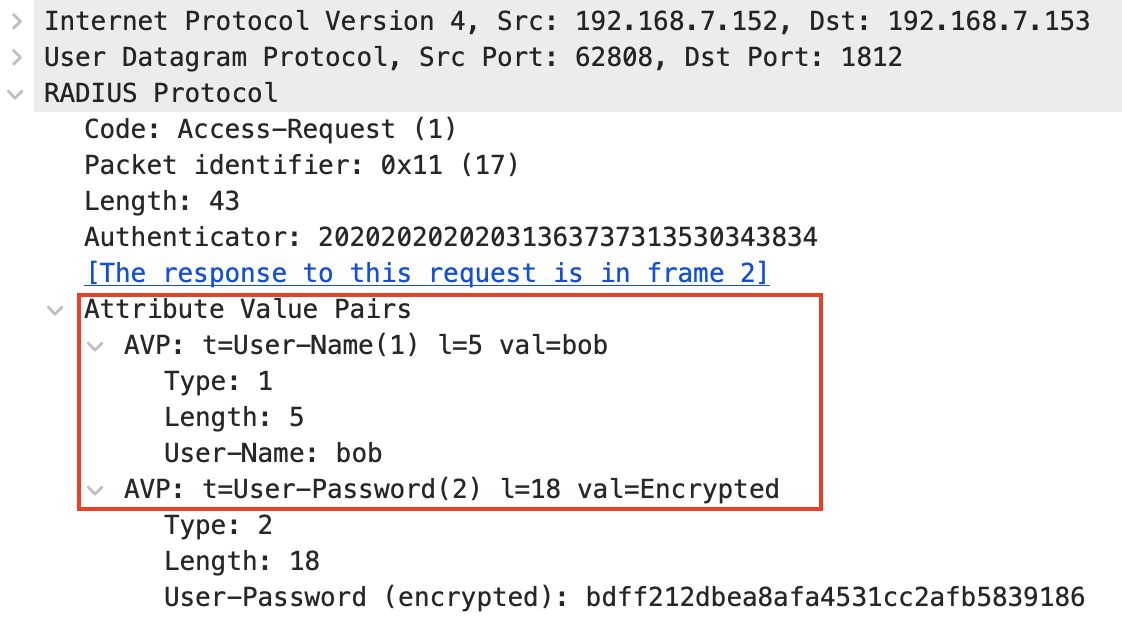

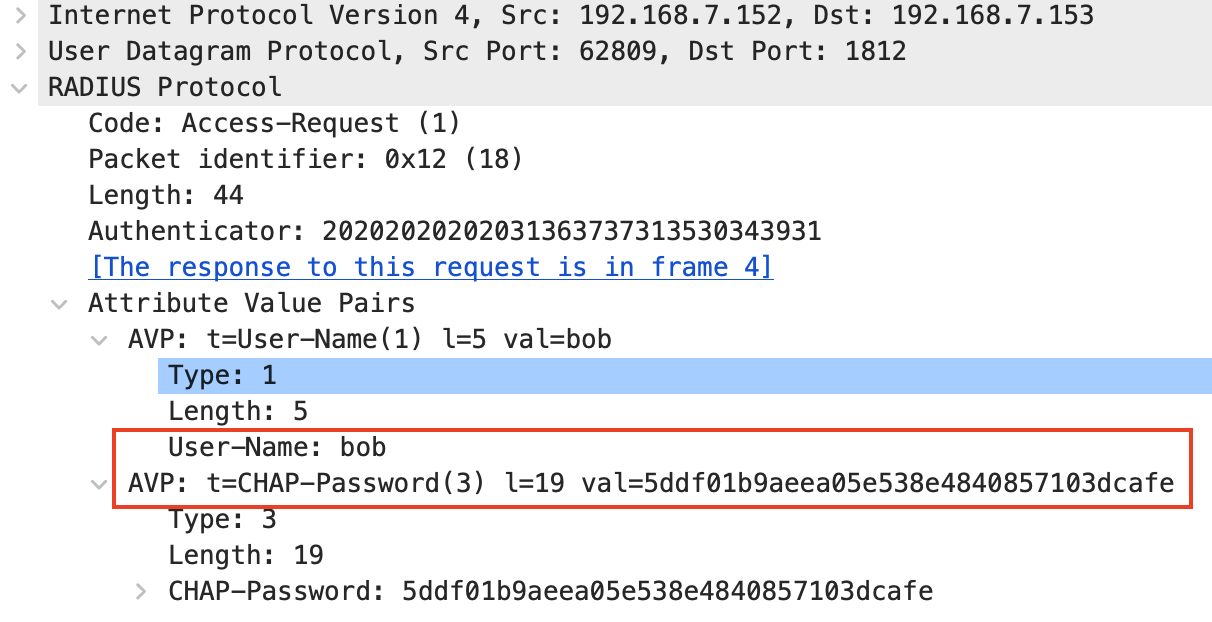

Wireshark Hakt man das Fenster "CHAP" im NTRadPing an sendet er den entsprechenden Auth Type CHAP (3):

Hakt man das Fenster "CHAP" im NTRadPing an sendet er den entsprechenden Auth Type CHAP (3):

Wireshark Hast du beide Optionen mal getestet PAP und CHAP??

Hast du beide Optionen mal getestet PAP und CHAP??

Es ist möglich das der Winblows NPS beide Auth Types nicht supportet oder du sie im NPS Setup deaktiviert hast?!

Fragt sich dann mit welchen Auth Type das Tool der chinesischen Schnüffelgurke im Netz arbeitet?!

Beim FreeRadius rennt beides fehlerlos wie du oben selber sehen kannst.

Das Username/Passwort und auch das Radius Server Passwort korrekt im NTRadPing eingegeben wurde setzen wir mal voraus!

Hier siehst du mal einen Debugging Mitschnitt vom FreeRadius:

(2) Received Access-Request Id 13 from 192.168.7.152:60884 to 192.168.7.153:1812 length 43

(2) files: users: Matched entry bob at line 9

(2) [files] = ok

(2) [expiration] = noop

(2) [logintime] = noop

(2) [pap] = updated

(2) } # authorize = updated

(2) Found Auth-Type = PAP

(2) # Executing group from file /etc/freeradius/3.0/sites-enabled/default

(2) Auth-Type PAP {

(2) pap: Login attempt with password

(2) pap: Comparing with "known good" Cleartext-Password

(2) pap: User authenticated successfully

(2) [pap] = ok

(2) } # Auth-Type PAP = ok Wireshark

(3) Received Access-Request Id 14 from 192.168.7.152:60887 to 192.168.7.153:1812 length 44

(3) User-Name = "bob"

(3) CHAP-Password = 0x3ab461a8428b09aa64e10c1549b8ab3306

(3) chap: &control:Auth-Type := CHAP

(3) [chap] = ok

(3) [mschap] = noop

(3) [digest] = noop

(3) files: users: Matched entry bob at line 9

(3) [files] = ok

(3) [expiration] = noop

(3) [logintime] = noop

(3) Found Auth-Type = CHAP

(3) Auth-Type CHAP {

(3) chap: Comparing with "known good" Cleartext-Password

(3) chap: CHAP user "bob" authenticated successfully

(3) [chap] = ok

(3) } # Auth-Type CHAP = ok

Es ist möglich das der Winblows NPS beide Auth Types nicht supportet oder du sie im NPS Setup deaktiviert hast?!

Fragt sich dann mit welchen Auth Type das Tool der chinesischen Schnüffelgurke im Netz arbeitet?!

Beim FreeRadius rennt beides fehlerlos wie du oben selber sehen kannst.

Das Username/Passwort und auch das Radius Server Passwort korrekt im NTRadPing eingegeben wurde setzen wir mal voraus!

Hallo,

Hast Du eigentlich das 802.1X Authentifizierung für den (Kabel-)Netzwerkadapter in den Adaptereinstellungen oder per GPO aktiviert? Ohne das wird der Adapter gar nicht erst versuchen, sich zu Authentifizieren. Das ist anders als bei WLAN. Wenn Ja - Hast Du Computer- oder Benutzerauthentifizierung angehakt?

Grüße

lcer

Hast Du eigentlich das 802.1X Authentifizierung für den (Kabel-)Netzwerkadapter in den Adaptereinstellungen oder per GPO aktiviert? Ohne das wird der Adapter gar nicht erst versuchen, sich zu Authentifizieren. Das ist anders als bei WLAN. Wenn Ja - Hast Du Computer- oder Benutzerauthentifizierung angehakt?

Grüße

lcer

Works as designed!

Zitat von @nico00:

Jetzt mein Problem: Auf dem Client läuft erstmal das Testprogramm NTRadping um die Radius anfragen zu überprüfen. Dies schlägt mit einem AccessReject fehl. Im Ereignisprotokoll vom Server taucht Ursachencode 49 auf mit folgendem Fehler: "Die RADIUS-Anforderung stimmte mit keiner konfigurierten Verbindungsanforderungsrichtlinie überein"

Wenn Du Dir sicher bist, dass das die passende Log-Zeile ist, poste diese doch mal hier.Jetzt mein Problem: Auf dem Client läuft erstmal das Testprogramm NTRadping um die Radius anfragen zu überprüfen. Dies schlägt mit einem AccessReject fehl. Im Ereignisprotokoll vom Server taucht Ursachencode 49 auf mit folgendem Fehler: "Die RADIUS-Anforderung stimmte mit keiner konfigurierten Verbindungsanforderungsrichtlinie überein"

Grüße

lcer

Zitat von @lcer00:

Grüße

lcer

Zitat von @nico00:

Jetzt mein Problem: Auf dem Client läuft erstmal das Testprogramm NTRadping um die Radius anfragen zu überprüfen. Dies schlägt mit einem AccessReject fehl. Im Ereignisprotokoll vom Server taucht Ursachencode 49 auf mit folgendem Fehler: "Die RADIUS-Anforderung stimmte mit keiner konfigurierten Verbindungsanforderungsrichtlinie überein"

Wenn Du Dir sicher bist, dass das die passende Log-Zeile ist, poste diese doch mal hier.Jetzt mein Problem: Auf dem Client läuft erstmal das Testprogramm NTRadping um die Radius anfragen zu überprüfen. Dies schlägt mit einem AccessReject fehl. Im Ereignisprotokoll vom Server taucht Ursachencode 49 auf mit folgendem Fehler: "Die RADIUS-Anforderung stimmte mit keiner konfigurierten Verbindungsanforderungsrichtlinie überein"

Grüße

lcer

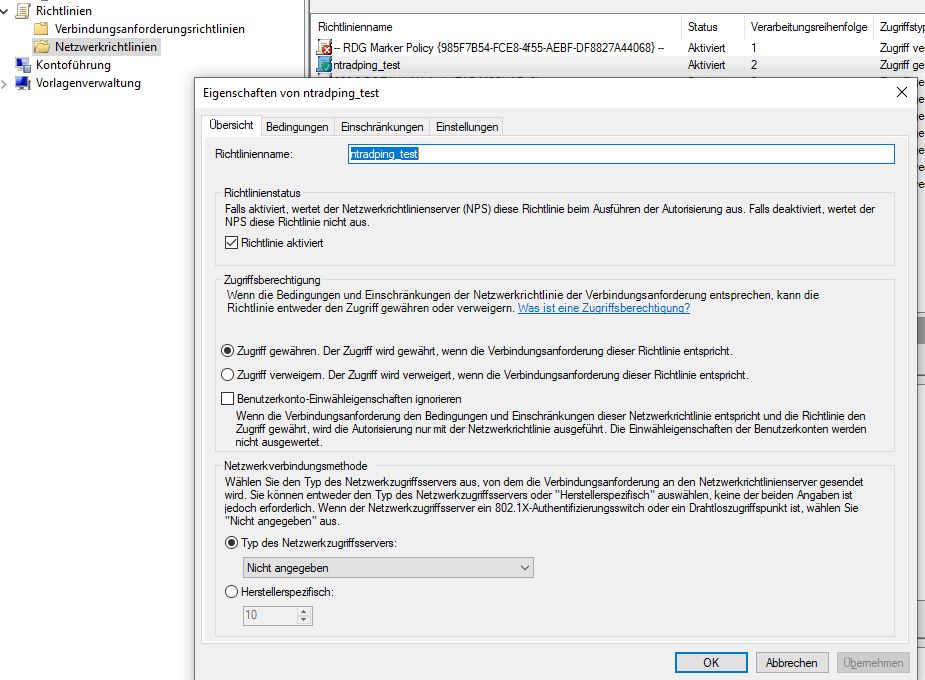

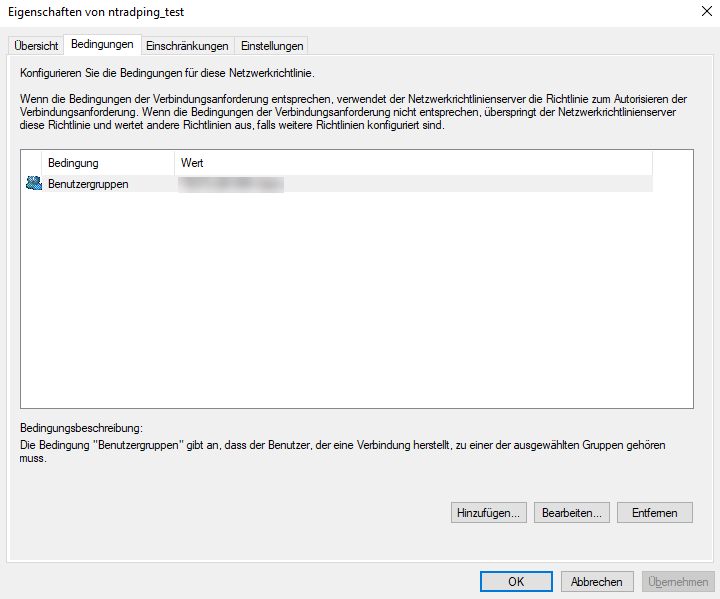

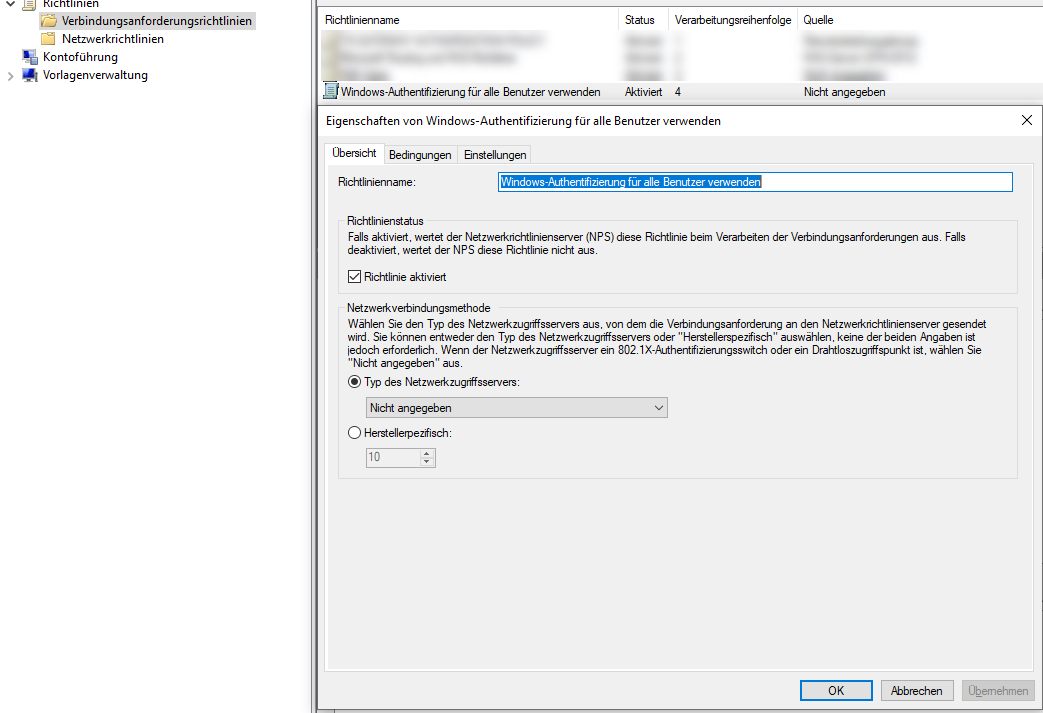

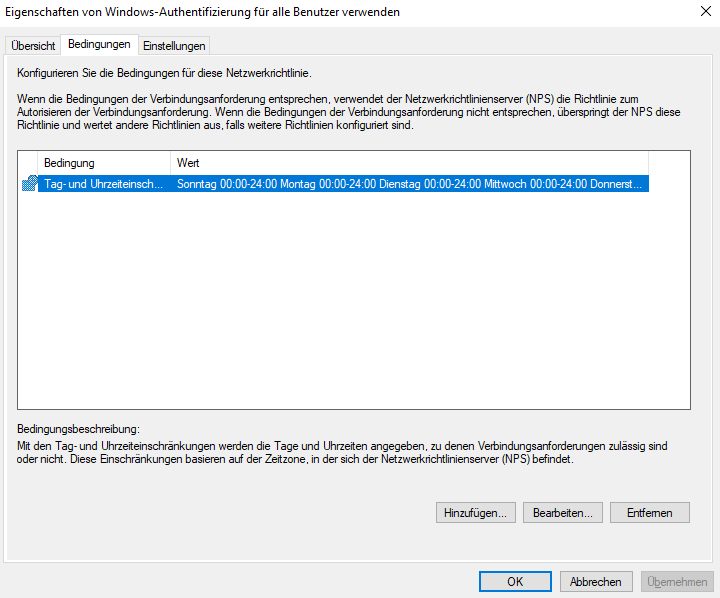

Sorry, hatte den Screenshot nicht gesehen. Hast Du denn eine Verbindungsanforderungsrichtlinie UND eine Netzwerkrichtlinie definiert? Die braucht man beide.

Grüße

lcer

Und immer auf die Reihenfolge und die Bedingungen der Regeln achten! Matcht davon bereits eine andere vor deiner eigentlichen Richtlinie werden alle folgenden nicht verarbeitet.