Restore TPM verschlüsselter Partition auf neuen Computer

Hallo,

Bin Linux Anfänger.

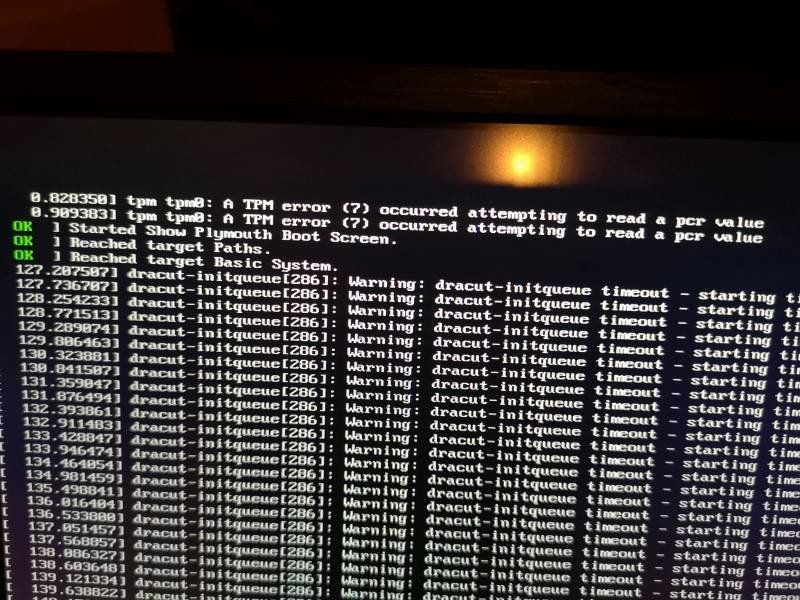

Ich möchte Testweise ein CENTOS Server auf einem anderen Server rücksichern.

Nachdem ich eine Sicherung mit dd auf eine USB Platte erstellt habe, habe ich diese auf einem anderen computer rückgesichert.

NAch dem Starten habe bemerkt, dass die Partition, wo die Daten darauf sind verschlüsselt ist.

Wie kann ich vorgehen um trotzdem den Server zum Laufen zu bringen?

Danke

R.

Bin Linux Anfänger.

Ich möchte Testweise ein CENTOS Server auf einem anderen Server rücksichern.

Nachdem ich eine Sicherung mit dd auf eine USB Platte erstellt habe, habe ich diese auf einem anderen computer rückgesichert.

NAch dem Starten habe bemerkt, dass die Partition, wo die Daten darauf sind verschlüsselt ist.

Wie kann ich vorgehen um trotzdem den Server zum Laufen zu bringen?

Danke

R.

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 373958

Url: https://administrator.de/forum/restore-tpm-verschluesselter-partition-auf-neuen-computer-373958.html

Ausgedruckt am: 02.08.2025 um 08:08 Uhr

14 Kommentare

Neuester Kommentar

Moin,

durch den SInn von der Einbindung eines TPM Chips her ist es eben nicht möglich. Es sei denn du bekommst es hin, den Chip von dem Ursprünglichen Rechner auszubauen.

Der Chip dient eben dazu diese Platte nicht in einem anderen Rechner ans laufen zu bekommen und somit unbrauchbar zu machen. Dein Backup läuft nur in Verbindung mit dem entsprechenden Chip.

Für dein Vorhaben müssen die Daten vor dem Backup entschlüsselt werden.

Gruß

Spirit

durch den SInn von der Einbindung eines TPM Chips her ist es eben nicht möglich. Es sei denn du bekommst es hin, den Chip von dem Ursprünglichen Rechner auszubauen.

Der Chip dient eben dazu diese Platte nicht in einem anderen Rechner ans laufen zu bekommen und somit unbrauchbar zu machen. Dein Backup läuft nur in Verbindung mit dem entsprechenden Chip.

Für dein Vorhaben müssen die Daten vor dem Backup entschlüsselt werden.

Gruß

Spirit

Hi.

Um mal in Analogie zu Bitlocker zu gehen: Es ist nichts an den TPM gebunden. Der TPM speichert lediglich einen Schlüssel, aber niemand hindert dich, weitere Schlüssel auf dem Quellsystem zu erstellen und unabhängig vom TPM aufzubewahren, so dass du die verschlüsselte Partition oder Platte beliebig anderswo anbinden kannst, auch ohne den TPM-Chip.

Welche Linux-Verschlüsselung nutzt Du denn da und woher weißt Du, dass ein TPM dabei eine Rolle spielt?

Um mal in Analogie zu Bitlocker zu gehen: Es ist nichts an den TPM gebunden. Der TPM speichert lediglich einen Schlüssel, aber niemand hindert dich, weitere Schlüssel auf dem Quellsystem zu erstellen und unabhängig vom TPM aufzubewahren, so dass du die verschlüsselte Partition oder Platte beliebig anderswo anbinden kannst, auch ohne den TPM-Chip.

Welche Linux-Verschlüsselung nutzt Du denn da und woher weißt Du, dass ein TPM dabei eine Rolle spielt?

Zitat von @DerWoWusste:

A-ha. Und da vermutest Du mal, dass der TPM benutzt wurde, interessante Folgerung. Nein, mir ist keine Linuxverschlüsselung bekannt, die überhaupt einen TPM benutzt. Ich denke nicht, dass die Platte überhaupt verschlüsselt ist. Teste doch mal den Zugriff über ein Knoppix bzw. über ein Linux-Setup.

A-ha. Und da vermutest Du mal, dass der TPM benutzt wurde, interessante Folgerung. Nein, mir ist keine Linuxverschlüsselung bekannt, die überhaupt einen TPM benutzt. Ich denke nicht, dass die Platte überhaupt verschlüsselt ist. Teste doch mal den Zugriff über ein Knoppix bzw. über ein Linux-Setup.

Ubuntu kann dies z.B. schon in den neueren Versionen ;)

ggf. gibts nur noch die Treiberhürde.

Zitat von @NetzwerkDude:

Naja, wobei das schon ein bisschen seltsan erscheint Linux mit TPM zu nutzen, weil es nicht gerade für freiheit steht

Naja, wobei das schon ein bisschen seltsan erscheint Linux mit TPM zu nutzen, weil es nicht gerade für freiheit steht

TPM ist dann frei, wenn man selbst als Admin die Kontrolle über die Schlüssel hat und nciht der hersteller der Kiste oder eines OS!

Ein sicherer lokaler Tresor für die eigenen privaten Schlüssel ist schon sinnvoll.

lks

Ich meinte das eher in richtung ob das TPM nicht ala Blackbox gegen das offene Prinzip von GNU/Linux steht - weil dann ja z.b. so ein bockmist rauskommen:

m.heise.de/security/meldung/Hunderttausende-Infineon-Sicherheits ...

Weiß der Geier welche Backdoors die Herszeller sonst noch auf den Chip auflöten

m.heise.de/security/meldung/Hunderttausende-Infineon-Sicherheits ...

Weiß der Geier welche Backdoors die Herszeller sonst noch auf den Chip auflöten