USB-Ports sperren mit Software

Hallo,

gesucht wird eine Software, welche alle USB-Ports sperrt bis auf für Maus, Tastatur und einem Admin-USB-Stick. Verwendet wird als Betriebssystem Windows Server 2016 bzw. für die Client-PCs Windows 10.

Eine Antivirensoftware ist nicht installiert bzw. Windows Defender ist deaktiviert, da die Rechner niemals an das Internet oder Firmennetzwerk angeschlossen werden. Die Rechner sind lediglich in einem Produktionsnetzwerk angeschlossen. Der normale Nutzer auf einem Client-PC mit Windows 10 kommt aufgrund der laufenden Anwendersoftware nicht auf den Desktop, jedoch wenn der Netzwerkstecker gezogen wird, dann erfolgt eine automatische Windowsanmeldung sowie auch automatische Aktivierung der Anwendersoftware. Für einige Sekunden erscheint der Desktop, und es ist möglich Eingriffe vorzunehmen, besonders da das Benutzerkonto Administratorenrechte hat. Bei den Servern mit Windows Server 2016 ist es unkritischer, weil eine Anmeldung notwendig ist und die Server in gesicherten Räumen stehen, aber Boot-Sticks können auch Schaden verursachen.

Könnt Ihr eine solche Software empfehlen?

gesucht wird eine Software, welche alle USB-Ports sperrt bis auf für Maus, Tastatur und einem Admin-USB-Stick. Verwendet wird als Betriebssystem Windows Server 2016 bzw. für die Client-PCs Windows 10.

Eine Antivirensoftware ist nicht installiert bzw. Windows Defender ist deaktiviert, da die Rechner niemals an das Internet oder Firmennetzwerk angeschlossen werden. Die Rechner sind lediglich in einem Produktionsnetzwerk angeschlossen. Der normale Nutzer auf einem Client-PC mit Windows 10 kommt aufgrund der laufenden Anwendersoftware nicht auf den Desktop, jedoch wenn der Netzwerkstecker gezogen wird, dann erfolgt eine automatische Windowsanmeldung sowie auch automatische Aktivierung der Anwendersoftware. Für einige Sekunden erscheint der Desktop, und es ist möglich Eingriffe vorzunehmen, besonders da das Benutzerkonto Administratorenrechte hat. Bei den Servern mit Windows Server 2016 ist es unkritischer, weil eine Anmeldung notwendig ist und die Server in gesicherten Räumen stehen, aber Boot-Sticks können auch Schaden verursachen.

Könnt Ihr eine solche Software empfehlen?

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 576188

Url: https://administrator.de/forum/usb-ports-sperren-mit-software-576188.html

Ausgedruckt am: 18.07.2025 um 06:07 Uhr

21 Kommentare

Neuester Kommentar

Moin,

für die Clients würde ich anstatt Software eher auf eine physische Sperre der Ports setzen. Entweder den PC inkl. der Ports in eine abgeschlossene "Umverpackung" stecken (Schrank o.ä.) oder USB-Locks verwenden (bspw. SmartKeeper - gibt's aber von vielen anderen Herstellern (Inline, Logilink, Lindy etc.), einfach mal suchen). Der Admin hat dann den passenden Schlüssel dafür. Software kann man immer auch manipulieren, wenn man Zugriff auf die Kiste hat. Außerdem natürlich Arbeitsanweisung: Keine Manipulationen am Client-PC.

Für den/die Server ist es da schon etwas schwieriger. Sollte wirklich ein Angreifer unbeobachtet/-kontrolliert in den Serverraum gelangen und genügend Zeit haben, den Server neu zu starten mit eingestecktem USB-Stick, dann stimmt mit eurem Sicherheitskonzept etwas nicht und die USB-Ports sind das geringste Problem. Dann ist es vielleicht besser, wenn der ganze Raum alarmgesichert ist. Zusätzlich die Schränke mit ordentlichem Schloss abschließbar machen usw.

Gruß

cykes

für die Clients würde ich anstatt Software eher auf eine physische Sperre der Ports setzen. Entweder den PC inkl. der Ports in eine abgeschlossene "Umverpackung" stecken (Schrank o.ä.) oder USB-Locks verwenden (bspw. SmartKeeper - gibt's aber von vielen anderen Herstellern (Inline, Logilink, Lindy etc.), einfach mal suchen). Der Admin hat dann den passenden Schlüssel dafür. Software kann man immer auch manipulieren, wenn man Zugriff auf die Kiste hat. Außerdem natürlich Arbeitsanweisung: Keine Manipulationen am Client-PC.

Für den/die Server ist es da schon etwas schwieriger. Sollte wirklich ein Angreifer unbeobachtet/-kontrolliert in den Serverraum gelangen und genügend Zeit haben, den Server neu zu starten mit eingestecktem USB-Stick, dann stimmt mit eurem Sicherheitskonzept etwas nicht und die USB-Ports sind das geringste Problem. Dann ist es vielleicht besser, wenn der ganze Raum alarmgesichert ist. Zusätzlich die Schränke mit ordentlichem Schloss abschließbar machen usw.

Gruß

cykes

Oder Windows Bordmittel:

wintotal.de/tipp/devcon-als-kommandozeilen-geraetemanager-und-zu ...

wintotal.de/tipp/devcon-als-kommandozeilen-geraetemanager-und-zu ...

Hallo,

da würde ich dir tatsächlich EGOsecure empfehlen. Kenne ich und mache ich beruflich, lohnt aber nur in Unternehmensnetzwerken. Die Software ist genau auf das ausgerichtet, was du machen möchtest.

Bei Interesse sende mir mal eine PN, dann tauschen wir Kontaktdaten.

Gruß F.

P.S.: Egosecure ist jetzt mit Matirx42 verbunden, jedoch nach wie vor ein Einzelprodukt (nennt sich jetzt "Matrix42 Endpoint Security")

da würde ich dir tatsächlich EGOsecure empfehlen. Kenne ich und mache ich beruflich, lohnt aber nur in Unternehmensnetzwerken. Die Software ist genau auf das ausgerichtet, was du machen möchtest.

Bei Interesse sende mir mal eine PN, dann tauschen wir Kontaktdaten.

Gruß F.

P.S.: Egosecure ist jetzt mit Matirx42 verbunden, jedoch nach wie vor ein Einzelprodukt (nennt sich jetzt "Matrix42 Endpoint Security")

Zitat von @tech-flare:

Bei ESET Security ist das auch mit dabei und lässt sich über Richtlinien per PC oder User lösen

Bei ESET Security ist das auch mit dabei und lässt sich über Richtlinien per PC oder User lösen

Mittlerweile können das fast alle AV-Anbieter (Sophos z.B. auch). Aber da hast du meist das Problem, das es keiner so richtig macht. Da sind die Spezialisten (Egosecure, Devicelock, Drivelock etc.) einen deut besser unterwegs. Letztlich alles eine Sache des Gesamtanspruches des Kunden/Nutzers.

Gruß

F.

P.S.: Egosecure ist jetzt mit Matirx42 verbunden, jedoch nach wie vor ein Einzelprodukt (nennt sich jetzt "Matrix42 Endpoint Security")

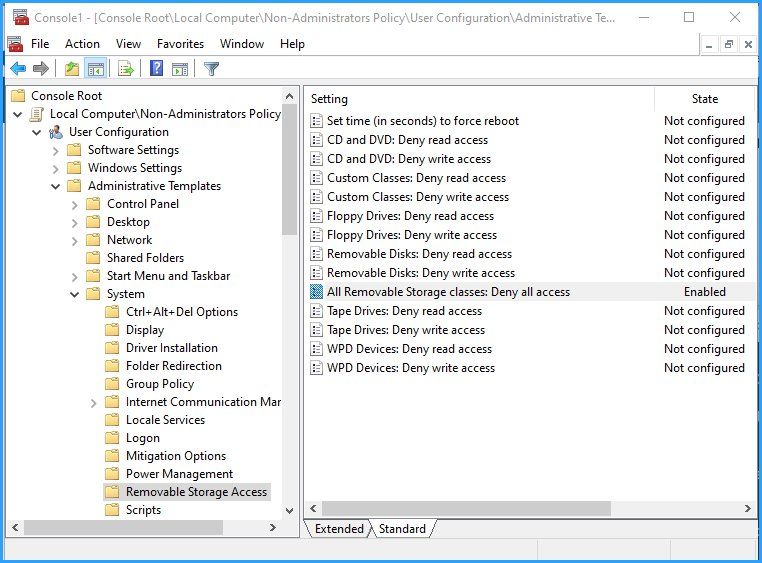

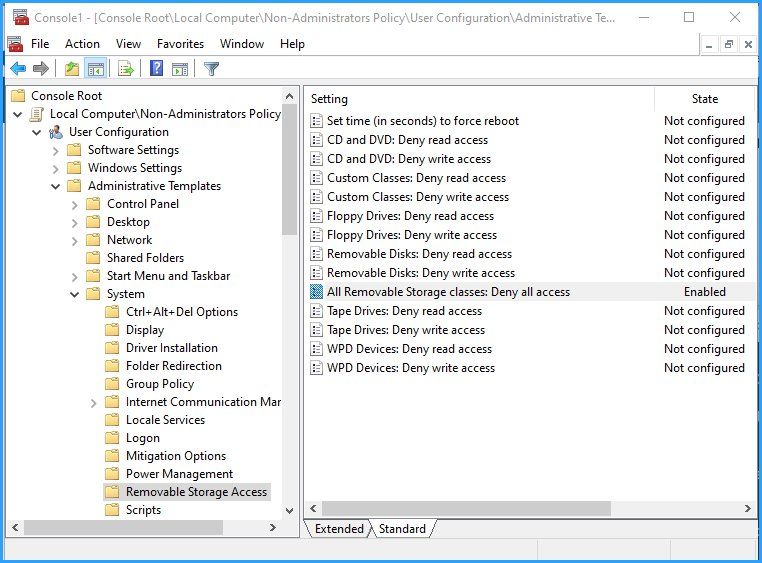

Du kannst das über MLGPOs regeln in ca. einer Minute.

Dies ist eine MLGPO, eine lokale GPO, die nur auf Nicht-Admins wirkt.

Dies ist eine MLGPO, eine lokale GPO, die nur auf Nicht-Admins wirkt.

Beschrieben zum Beispiel hier: tenforums.com/tutorials/80043-apply-local-group-policy-specific- ...

Beschrieben zum Beispiel hier: tenforums.com/tutorials/80043-apply-local-group-policy-specific- ...

Die englische Anleitung hast du gelesen? gruppenrichtlinien.de/artikel/gpeditmsc-multi-lokale-richtlinien ..., falls du eine deutsche brauchst. Es ist genau passend und kostenlos.

Zitat von @trabajador:

Ich hatte eher an so etwas, wie ID-Erkennung, für einen spezifischen USB-Stick gedacht.

Ich hatte eher an so etwas, wie ID-Erkennung, für einen spezifischen USB-Stick gedacht.

Mit Signaturen für Datenträger wirst Du um eine Software nicht herumkommen.

Oben stehen jede Menge Kandidaten. Diese Programme sind allesamt nicht wirklich teuer im Vergleich zu dem Mehrwert an Sicherheit der sich aus deren Implementierung ergibt.

Gruß

Radiogugu

auch nach Lesung der deutschen Version ist es mir nicht verständlich.

Ok, was ist daran unverständlich?Die abgebildete GPO (mein Screenshot oben) kannst Du jetzt mal testhalber setzen über gpedit.msc. Danach wird kein neu angesteckter Stick mehr lesbar sein. Was MLGPO zusätzlich macht, ist, diese GPO nur auf Nichtadmins anzuwenden, also: für Nichtadmins funktionieren Sticks nicht (keiner), für Admins funtionieren weiterhin alle Sticks.

Dein ursprünglicher Gedanke, einzelne IDs freizugeben, ist hierbei nicht nötig.

Also bei den Vorbedingungen halte ich nach wie vor die mechanische Lösung für die einzig wahre.

Je nachdem um welche Art Produktionsbetrieb es sich sich handelt, könnte vielleicht eine CNC-Maschine sogar passende Bleche schneiden, um die Ports auf der Rückseite abzudecken. Front-USB Ports einfach entweder mit den eingangs erwähnten Schlössern schützen oder einfach das Kabel zum Mainbaord abziehen.

Eine kostenlose und den Anforderungen entsprechende Softwarelösung wird es nicht geben und einen 100%-Manipulationsschutz ebenfalls nicht, man kann den Einbruch in das System genau wie bei der eigenen Wohnung nur erschweren, wenn einer wirklich einbrechen will, kommt er auch rein.

Je nachdem um welche Art Produktionsbetrieb es sich sich handelt, könnte vielleicht eine CNC-Maschine sogar passende Bleche schneiden, um die Ports auf der Rückseite abzudecken. Front-USB Ports einfach entweder mit den eingangs erwähnten Schlössern schützen oder einfach das Kabel zum Mainbaord abziehen.

Eine kostenlose und den Anforderungen entsprechende Softwarelösung wird es nicht geben und einen 100%-Manipulationsschutz ebenfalls nicht, man kann den Einbruch in das System genau wie bei der eigenen Wohnung nur erschweren, wenn einer wirklich einbrechen will, kommt er auch rein.

Zitat von @trabajador:

An Server und Client Computer gibt es nur Benutzerkonten mit Administratorenrechte. Der Client-PC fährt sogar mit automatischer Windowsanmeldung hoch und die Anwendungssoftware startet automatisch, nachdem der Client-PC hochgefahren ist.

An Server und Client Computer gibt es nur Benutzerkonten mit Administratorenrechte. Der Client-PC fährt sogar mit automatischer Windowsanmeldung hoch und die Anwendungssoftware startet automatisch, nachdem der Client-PC hochgefahren ist.

Es steht zwar schon im Eröffnungspost, aber: WTF?!?!?

Sind das CAD PC oder wofür brauchen die Admin-Rechte? Das ist völlig an jeglichem Sicherheitskonzept vorbei. Fast alles, was Du probieren wirst scheitert dann an dem Konten-Typ.

In diesem Fall würden, dann alle eingesteckten USB-Sticks erkannt werden, weil Adminrechte zugrunde liegen??? Dann wäre die Lösung doch nicht ganz optimal.

Korrekt. Nimm einen der Software-Vorschläge aus den oberen Beiträgen. Damit hast Du zentrale Verwaltung aller Peripherie und eine saubere Lösung ohne Gefummel.

Gruß

Radiogugu

wir haben jetzt mechanische USB-Locks gekauft und alle USB-Anschlüsse, bis auf Maus und Tastatur, werden mit den USB-Locks verschlossen.

Echt jetzt, nicht wirklich, oder? Was hindert den Anwender einen Pfennigartikel-USB-Portreplikator vor die Maus7Tastatur zu hängen und "Hurra, die Ports sind da". So ein teil hat jeder Techniker in der Tasche dabei. Na gut, aber ehrlich, professionelle Lösung ist dann doch anders.