Vom LAN auf Router über Firewall zugreiffen

Guten Tag liebe Admins

Ich möchte gerne von LAN auf den Router zugreifen.

Bis jetzt noch nichts schweres.

Zwischen dem Router und dem LAN befindet sich allerdings noch eine Firewall (Zyxel USG20).

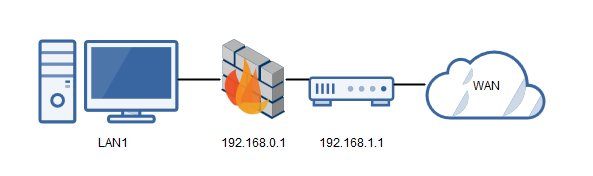

Kleiner Netzwerkplan im Anhang.

Der Router ist nicht direkt eine Bridge. IP Passtrought trifft es eher.

Ich möchte nicht immer den Computer umhängen um auf das GUI zu gelangen.

Gibt es eine Firewall Regel oder NAT die diese Funktion ermöglicht?

Freundliche Grüsse und Besten Dank

Michael Brand

Ich möchte gerne von LAN auf den Router zugreifen.

Bis jetzt noch nichts schweres.

Zwischen dem Router und dem LAN befindet sich allerdings noch eine Firewall (Zyxel USG20).

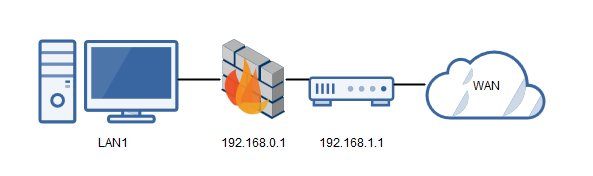

Kleiner Netzwerkplan im Anhang.

Der Router ist nicht direkt eine Bridge. IP Passtrought trifft es eher.

Ich möchte nicht immer den Computer umhängen um auf das GUI zu gelangen.

Gibt es eine Firewall Regel oder NAT die diese Funktion ermöglicht?

Freundliche Grüsse und Besten Dank

Michael Brand

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 323371

Url: https://administrator.de/forum/vom-lan-auf-router-ueber-firewall-zugreiffen-323371.html

Ausgedruckt am: 18.07.2025 um 00:07 Uhr

5 Kommentare

Neuester Kommentar

Ähm, einfach das interne Netz auf die IP des Routers freischalten?

VG

Val

VG

Val

Der Router ist nicht direkt eine Bridge. IP Passtrought trifft es eher.

Du meinst dann vermutlich PPPoE Passthrough, kann das sein ?Das würde dann bedeuten das der "Router" der davor liegt gar nicht mehr als Router in dem Sinne (Layer 3 Forwarding) arbeitet sondern aus Sicht der Firewall eine Bridge oder besser ein einfaches nur Modem ist.

Dadurch das er PPPoE durchreicht terminiert sich das Provider Netz dann direkt an der Firewall.

Sprich die IP Adresse die dann am WAN Port der Firewall anliegt ist eine öffentliche IP des Providers.

Das siehst du vermutlich auch wenn du dir die Status- oder Interface Übersicht der Firewall ansiehst ?!

Generell ist das aus technscher Sicht alles richtig und sollte man auch immer genau so machen um unnötige Router Kaskaden, doppeltes NAT usw. zu vermeiden.

Nachteil bei dir ist aber nun das der WAN Port der FW eine Provider IP hat bzw. so Teil des Provider Netzes ist. Die Management IP des Routers mit der 192.168.1.1 hängt also irgendwie im IP Adress Niemansland aus IP Routing Sicht.

Normal könntest du den Passthrough Router damit niemals mehr erreichen.

Ist klar, denn die Firewall hat nirgendwo einen Routing Eintrag für das 192.168.1.0er Netz, noch ist dieses Netzwerk selber an ihr terminiert. Unmöglich also es so zu erreichen weil sie logischerweise so das Zielnetz 192.168.1.0 für ihre IP Pakete überhaupt nicht mehr kennt.

Sie würde es dann in letzter Verzweiflung an ihr Default Gateway zum Provider schicken und der schmeisst es in den Daten Orkus, da private RFC 1918 IP Netz zu dem die 192.168.1.0 ja gehört im Internet nicht geroutet werden.

Logisches Fazit ist dann keine IP Connectivity.

Du hast aber 2 Möglichkeiten

- 1.) Du schleifst den WAN Port der Firewall und den Passthrough Router Port über einen kleinen 2 Port Switch. Mit einem Laptop an diesem Switch der einen 192.168.1.x IP hat kannst du dann den Passthrough Router erreichen. Ggf. hat der Passthrough Router mehrere LAN Ports dann kannst du den Laptop da anschliessen und ersparst dir den zusätzlichen Switch.

- 2.) Deine Firewall hat die Option einer Secondary IP Adresse. Wenn sie das feature supportet gibts du der FW eine Secondary IP am WAN Port im 192.168.1.0er Netz wie z.B. die .254. Dann kannst du den Passthrough Router auch aus dem LAN erreichen

Nachteile gibts auch...

1. hat den Nachteil das du mit dem Management Rechner immer irgendwo direkt an den Passthrough Router musst. Mit der Switchlösung noch schlimmer, dann hast du ein weiteres Gerät was ausfallen kann. Von Zugangssicherheit gar nicht zu reden. Umständlich also

2. hat das Problem der Sicherheit. Du hast denn eine private 192.168er Allerwelts IP auf dem WAN Port zusätzlich. Nicht ganz so toll aber tolerabel sicher. Diese Option steht und fällt aber mit dem Secondary Feature.

Letztlich muss man sich aber auch mal realistisch fragen warum überhautp du den Passthrough Router erreichen willst ??

Er hat mit dem Layer 3 Forwarding, sprich also der IP Paket Weiterleitung nicht mehr das Geringste zu tun. Ist also quasi nur noch ein dummes Modem oder Durchlauferhitzer.

Fragt sich generell was es dort denn noch Sinnvolles zu administrieren gibt. Eigentlich gar nichts mehr was irgendwie relevant ist.

Wozu also der Zugang und ob man nicht für die seltenen Male die Option 1 nutzen kann.

Es handelt sich allerdings wirklich um ein IP Passtrought nicht ein PPP.

Sowas gibt es im Netzwerk Umfeld nicht !!Dann musst du mal genau spezifizieren was du denn meinst. Die o.a. Bezeichnung ist Unsinn. Entwede rist das dann eine Bridge (Layer 2 Forwarding) oder ein Router der PPPoE Passthrough macht wie hier beschrieben:

Kopplung von 2 Routern am DSL Port

Etwas dazwischen gibt es nicht.

(Übrigens findest du dort im Kapitel 2 auch die technische Beschreibung deiner Router Kaskade !

Nach deinem Design zu urteilen ist das ein xDSL Anschluss und der Router davor macht ein PPPoE Passthrough, um einen Kaskade und doppeltes NAT zu vermeiden.

Was anderes wäre zumindestens sehr ungewöhnlich.

Etwas mehr Input dann also bitte zu dem was du meinst.

Der Router davor ist vom Provider und fängt das Telefon VOIP und TV Signal ab

Auch das klingt ehaer nach einer naiven und laienhaften Erklärung. Sorry aber wenn das der Fall ist dann ist der Schulß daraus eher das man es doch mit einer simplen und einfachen Router Kaskade zu tun hat mit doppeltem NAT usw.Ein PPPoE Passthrough Router kann niemals ein VoIP Endpunkt sein, denn der routet ja gar nicht mehr. Deine Mutmaßungen was es sein könnte und was nicht widersprechen sich also diametral. Hört sich so ein bischen an das nicht wirklich richtig verstehst was da gemacht ist.

Zu vermuten das das der immerwährende Klassiker ist in solchen Szenarioen. Zwangsrouter mit Schnüffelfunktion vom Provider der nicht in deiner Hoheit ist und dahinter dann dein Equipment.

Kardinlasfrage dann hier: Macht dieser Zwangsrouter NAT oder routet er ein offenes IP Netz auf deinen Anschluss.

Auch hier hätte ein 10 Sekunden Blick in die Statusseite des WAN Ports sofort technische Sicherheit hier für die Community bedeutet, denn die WAN Port IP würde das eindeutig identifizieren (Private RFC 1918 IP oder öffentliche Provider IP)

Leider hat es wieder dazu bei dir nicht gereicht und wir raten fröhlich weiter hier

Wenn ich aus dem LAN einen Ping auf 192.168.1.1 mache erhalte ich Antwort.

Nadenn... Dann klappt das doch ! Wo ist denn dann dein wirkliches Problem ???Wenn ich diesen im Browser öffnen möchte, erhalte ich das GUI der Firewall...

Na alles bestens ! Works as designed... Wo ist nun endlich das Problem...?Die Firewall ist allerdings 192.168.0.1.

Ähh, ja ?! Das ist ja auch richtig wenn du den LAN Port meinst ! Die Firewall agiert ja wie immer als Router und bei einem Router ist es ja seit Jahrzehnten üblich das unterschiedliche Interfaces auch in unterschiedlichen IP Adressen liegen müssen. Eindeutige Wegefindung...du verstehst ?!Oder kann es sein das du nicht wirklich weisst was IP Routing ist ?! Das lernt der Azubi im ersten Lehrjahr.

Ernsthafte Frage zum Schluss: Wenn der Router ein reiner Provider Zwangsrouter ist und du keinen Zugriff hast warum sollte es einen tiefren Sinn haben diesen Router zu erreichen wenn du doch nichts darauf machen kannst.

Vermutlich wieder ein typischer Freitags Thread