Wireguard läuft langsam,laagt, Speedtest gibt magere Resultate

Hallo Zusammen,

ich benutze wireguard seit einigen Monaten auf mein Ubuntu VPS Server und bemerke, dass die Geschwindigkeit ohne VPN deutlich schneller ist. Die Bandbreite des VPS liegt bei 1GB, habe auch Abend und Morgen Speedtest am VPS Server durchgeführt, die eine Bandbreite zwischen 800 mbit bis 1 GB bestätigen.

Speedtest ohne VPN:

d / u ~ 57 mbit / 10 mbit

Speedtest mit VPN:

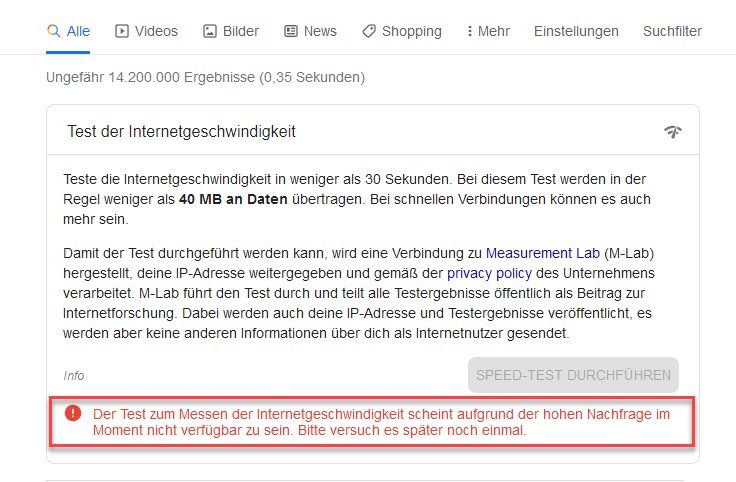

bei google:

5 mbit / 10 mbit

bei speedtest.net erhalte ich eine Fehlermeldung:

A socket error occurred during the download test. A firewall could be blocking the connection or the server.

Youtube, surfen,download funktioniert und habe hier auch keine blockade.

Hab mittlerweile den MTU-Wert von 1420 auf 1440 angepasst und die Resultate sind immer die gleichen.

Die Firewallregeln

und die Nat-Regel

ich hoffe ihr könnt mir Nachhelfen.was soll ich nach eurer Auffassung prüfen,checken?

lg

decehakan

ich benutze wireguard seit einigen Monaten auf mein Ubuntu VPS Server und bemerke, dass die Geschwindigkeit ohne VPN deutlich schneller ist. Die Bandbreite des VPS liegt bei 1GB, habe auch Abend und Morgen Speedtest am VPS Server durchgeführt, die eine Bandbreite zwischen 800 mbit bis 1 GB bestätigen.

Speedtest ohne VPN:

d / u ~ 57 mbit / 10 mbit

Speedtest mit VPN:

bei google:

5 mbit / 10 mbit

bei speedtest.net erhalte ich eine Fehlermeldung:

A socket error occurred during the download test. A firewall could be blocking the connection or the server.

Youtube, surfen,download funktioniert und habe hier auch keine blockade.

Hab mittlerweile den MTU-Wert von 1420 auf 1440 angepasst und die Resultate sind immer die gleichen.

Die Firewallregeln

Chain INPUT (policy DROP 0 packets, 0 bytes)

pkts bytes target prot opt in out source destination

0 0 ACCEPT all -- lo * 0.0.0.0/0 0.0.0.0/0

14068 1907K ACCEPT all -- * * 0.0.0.0/0 0.0.0.0/0 state RELATED,ESTABLISHED

21 1454 DROP all -- * * 0.0.0.0/0 0.0.0.0/0 state INVALID

364 17159 LOG_GEO all -- * * 0.0.0.0/0 0.0.0.0/0 ! match-set country-tr-ger src

3 156 ACCEPT tcp -- * * 0.0.0.0/0 0.0.0.0/0 tcp dpt:2221

1 176 LOG_WIRE udp -- * * 0.0.0.0/0 0.0.0.0/0 udp dpt:50000

91 119K LOG_IN all -- * * 0.0.0.0/0 0.0.0.0/0

Chain FORWARD (policy DROP 0 packets, 0 bytes)

pkts bytes target prot opt in out source destination

9277 895K ACCEPT all -- wg0 * 0.0.0.0/0 0.0.0.0/0

13126 28M ACCEPT all -- * wg0 0.0.0.0/0 0.0.0.0/0

Chain OUTPUT (policy ACCEPT 0 packets, 0 bytes)

pkts bytes target prot opt in out source destination

0 0 ACCEPT all -- * lo 0.0.0.0/0 0.0.0.0/0

57400 72M ACCEPT all -- * * 0.0.0.0/0 0.0.0.0/0 state ESTABLISHED

63 9895 LOG_OUT all -- * * 0.0.0.0/0 0.0.0.0/0und die Nat-Regel

Chain POSTROUTING (policy ACCEPT 0 packets, 0 bytes)

pkts bytes target prot opt in out source destination

82 47191 MASQUERADE all -- any eth0 anywhere anywhereich hoffe ihr könnt mir Nachhelfen.was soll ich nach eurer Auffassung prüfen,checken?

lg

decehakan

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 637347

Url: https://administrator.de/forum/wireguard-laeuft-langsam-laagt-speedtest-gibt-magere-resultate-637347.html

Ausgedruckt am: 18.07.2025 um 02:07 Uhr

5 Kommentare

Neuester Kommentar

Guckst du hier: klick

Moinsens

Bei Google & Co. machen das ja auch nur Dummies, btw. heute sowieso mal wieder überlastet ....

Schnapp dir tcpdump oder wireshark und stell dir zum Messen ein zwei vernünftige iPerf Gegenstellen hin und messe richtig!

Gruß bw.

Bei Google & Co. machen das ja auch nur Dummies, btw. heute sowieso mal wieder überlastet ....

Schnapp dir tcpdump oder wireshark und stell dir zum Messen ein zwei vernünftige iPerf Gegenstellen hin und messe richtig!

Die Firewallregeln

Von was? Deiner Quietscheente? Von wo nach wo? Fragen über fragen. ...Gruß bw.