WLAN Radius mit W2k8R2

WLAN Auth über Netzwerk mit MS Windows Server 2008 R2

Hallo zusammen,

Ich habe schon xx Beiträge gelesen und googlet werde leider mit meinem Problem nicht fertig.

Folgender Aufbau

WLAN AP ----- Server 2008 R2

Was ich erreichen möchte dass man sich nur mit Domain Username und PW anmleden muss ohne ein Cert auf dem Endgerät.

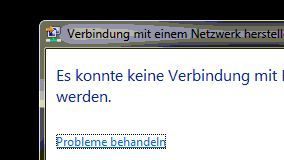

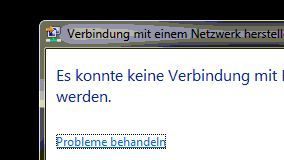

Die Verbindung Server und AP geht. Es kommt folgende Meldung:

Der Netzwerkrichtlinienserver verweigerte einem Benutzer den Zugriff.

Wenden Sie sich an den Administrator des Netzwerkrichtlinienservers, um weitere Informationen zu erhalten.

Benutzer:

Sicherheits-ID: mode\test.user

Kontoname: test.user

Kontodomäne: mode

Vollqualifizierter Kontoname: mode\test.user

Clientcomputer:

Sicherheits-ID: NULL SID

Kontoname: -

Vollqualifizierter Kontoname: -

Betriebssystemversion: -

Empfänger-ID: 00-1A-8C-0E-46-A1:yx_Secure

Anrufer-ID: 70-F3-95-E2-FE-70

NAS:

NAS-IPv4-Adresse: -

NAS-IPv6-Adresse: -

NAS-ID: yx_Secure

NAS-Porttyp: Drahtlos - IEEE 802.11

NAS-Port: 1

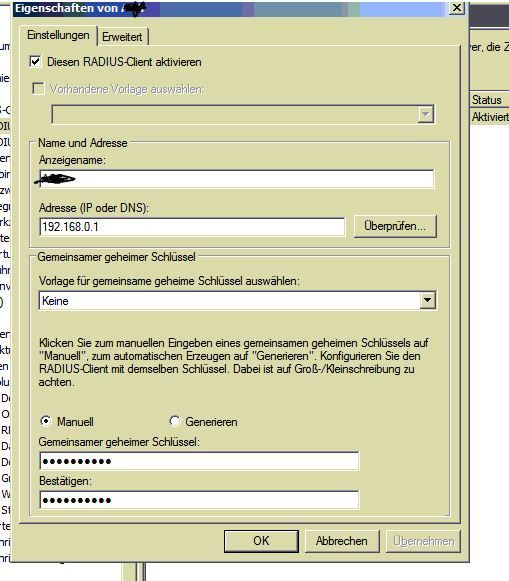

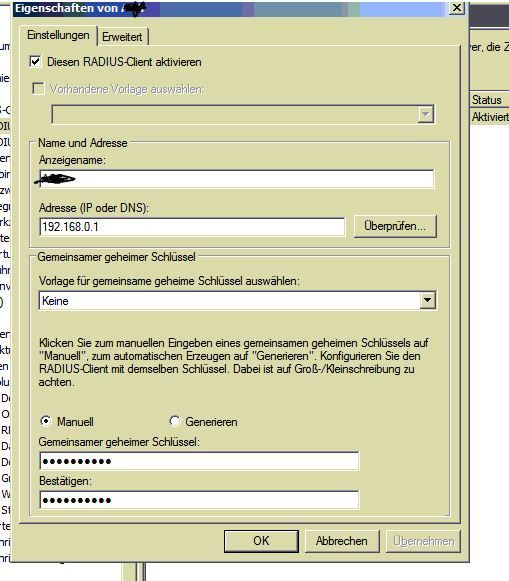

RADIUS-Client:

Clientanzeigenname: yx

Client-IP-Adresse: 192.168.0.1

Authentifizierungsdetails:

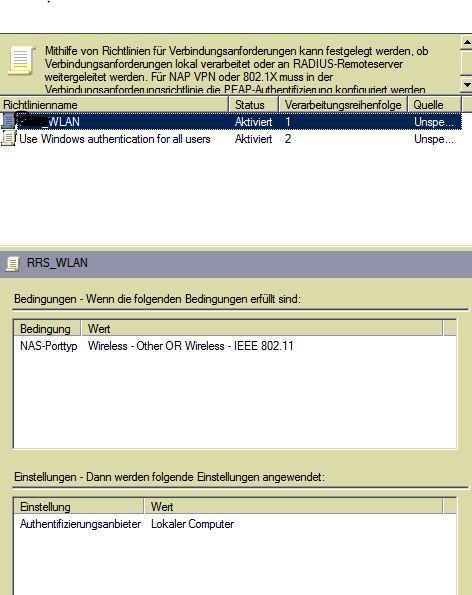

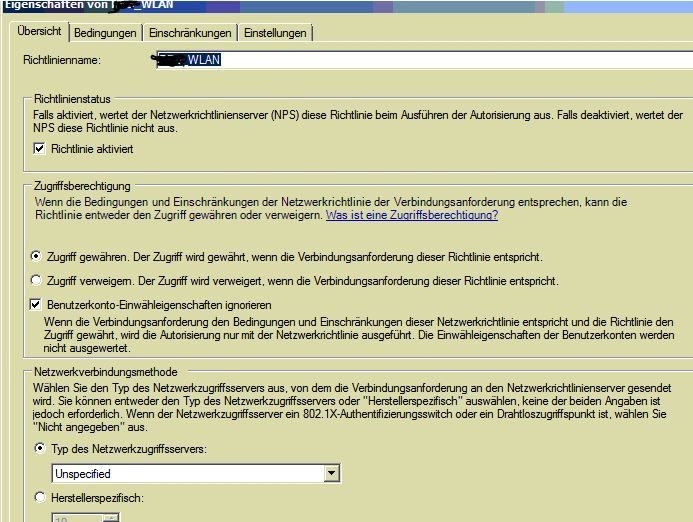

Name der Verbindungsanforderungsrichtlinie: yx_WLAN

Netzwerkrichtlinienname: RRS_WLAN

Authentifizierungsanbieter: Windows

Authentifizierungsserver: mode.int

Authentifizierungstyp: EAP

EAP-Typ: -

Kontositzungs-ID: -

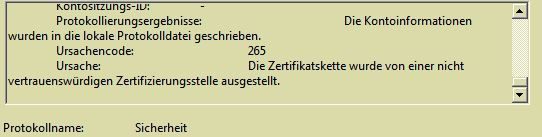

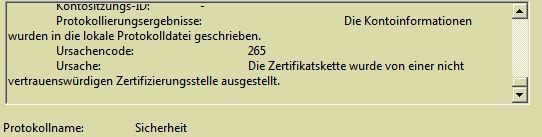

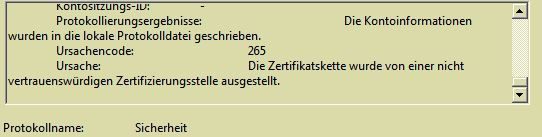

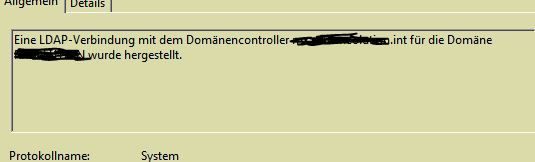

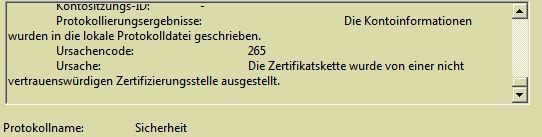

Protokollierungsergebnisse: Die Kontoinformationen wurden in die lokale Protokolldatei geschrieben.

Ursachencode: 22

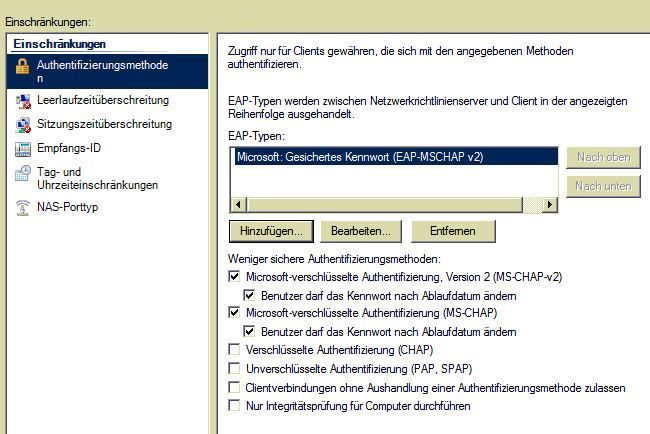

Ursache: Der Client konnte nicht authentifiziert werden, da der angegebene EAP (Extensible Authentication-Protokoll)-Typ vom Server nicht verarbeitet werden kann.

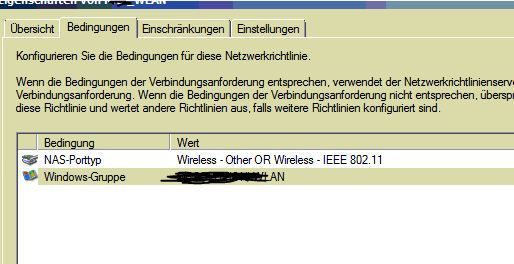

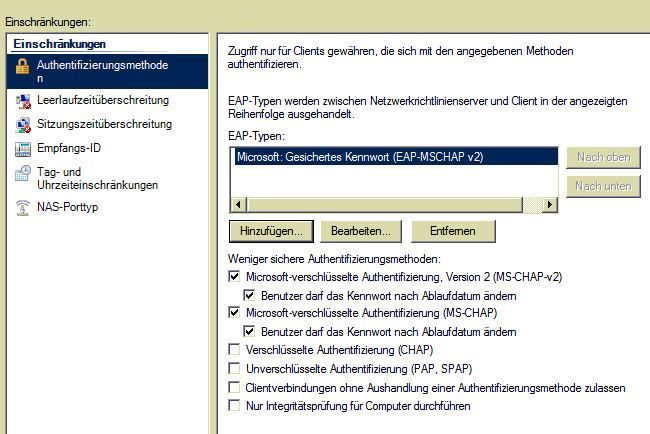

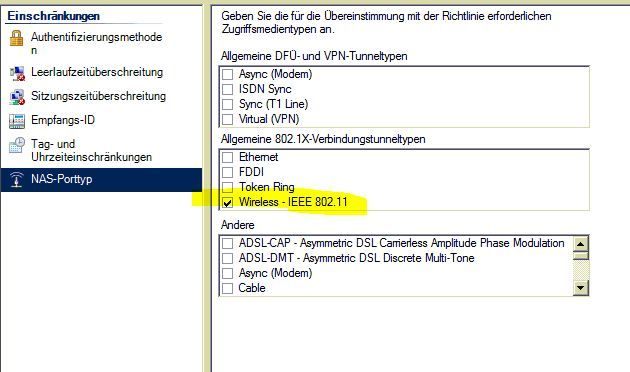

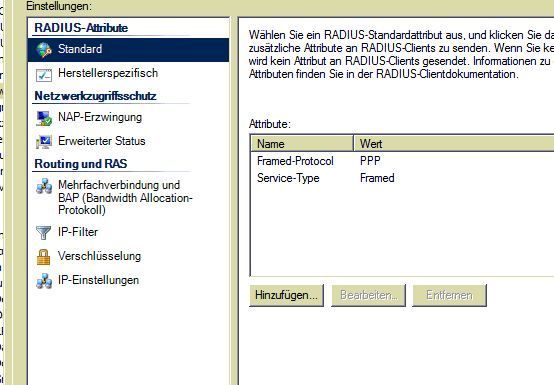

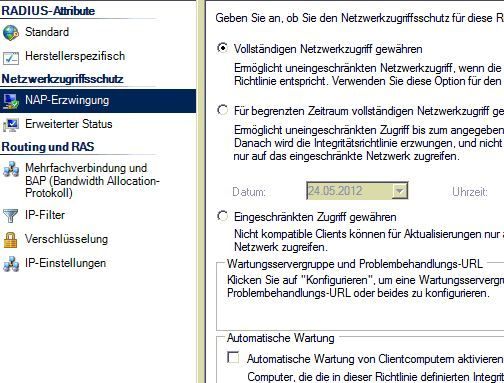

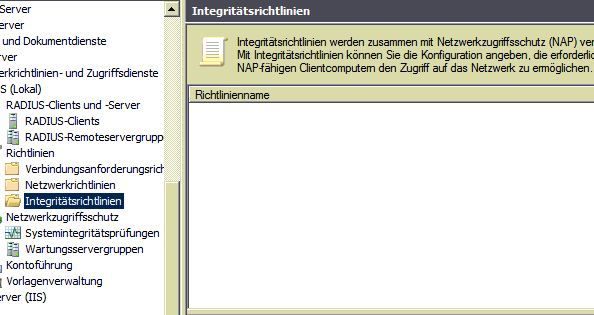

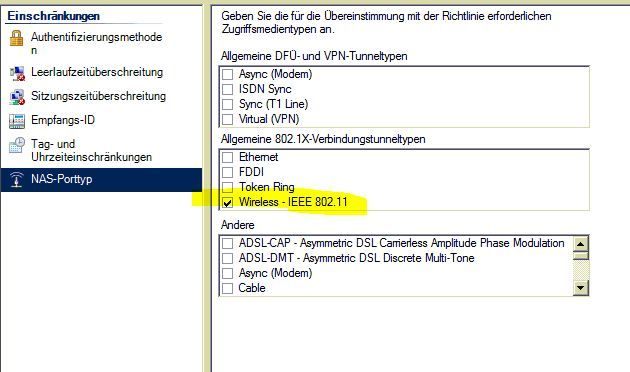

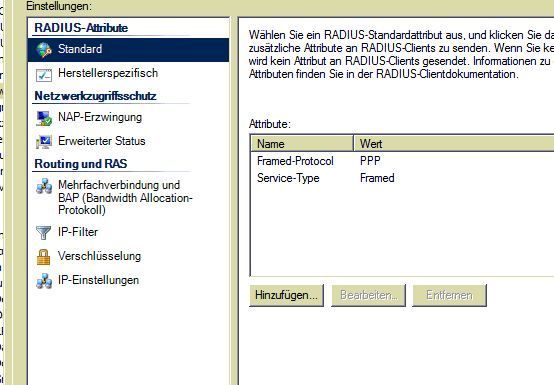

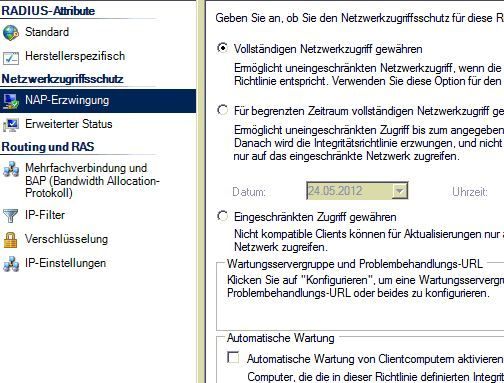

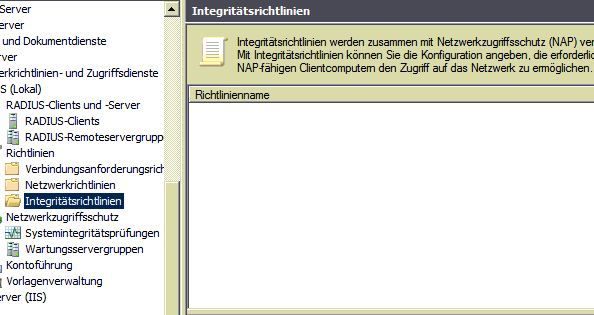

Oder Fehler unten auf dem Bild wenn ich die konfigs lade wie auf den Pics:

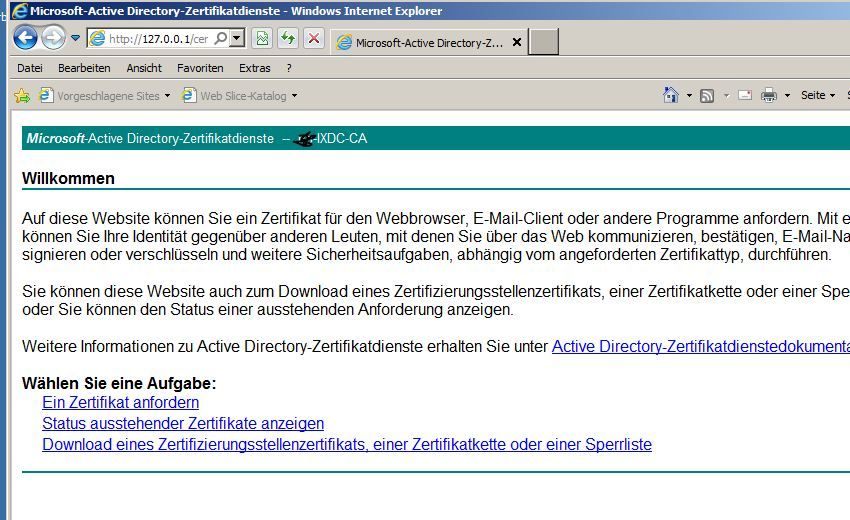

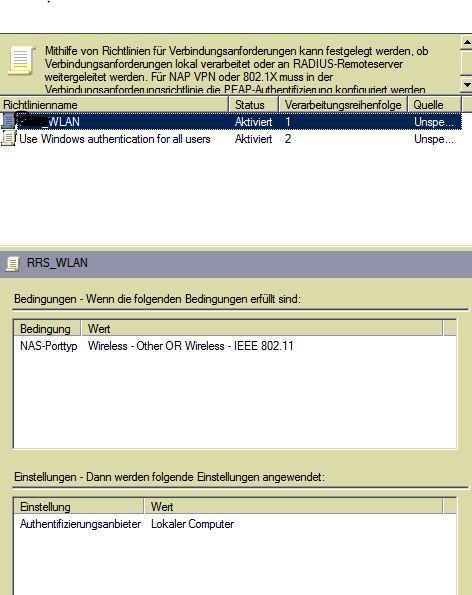

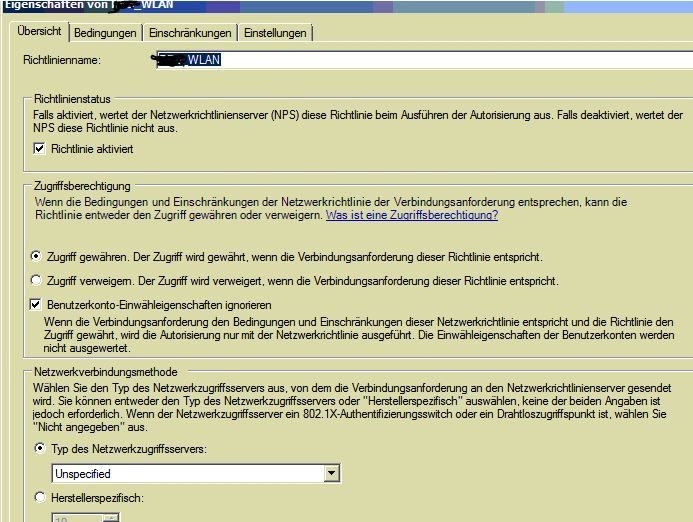

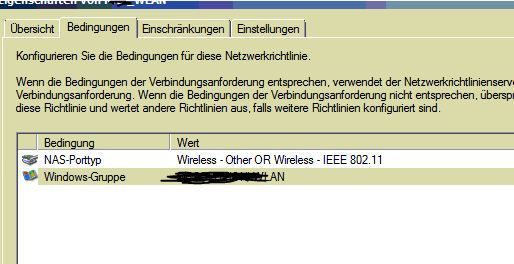

Bilder zur konfig.

Diagnose: Es liegt am Server, Cert Problem. Wieso ein Cert? Ich tauschen Daten Server und AP mit einem Kennwort aus.

Bin froh wenn mich jemand aufklären kann.

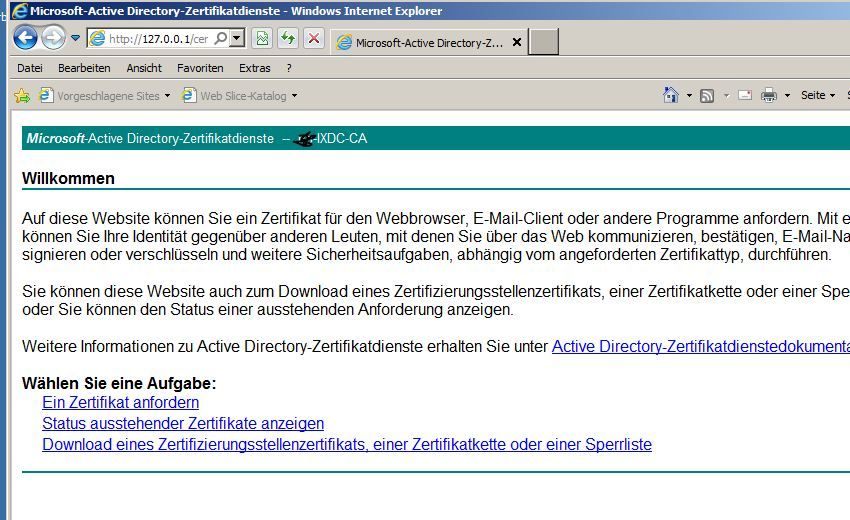

Muss man das Cert über den Webdienst auf nich Dom Client ausrollen:

Hallo zusammen,

Ich habe schon xx Beiträge gelesen und googlet werde leider mit meinem Problem nicht fertig.

Folgender Aufbau

WLAN AP ----- Server 2008 R2

Was ich erreichen möchte dass man sich nur mit Domain Username und PW anmleden muss ohne ein Cert auf dem Endgerät.

Die Verbindung Server und AP geht. Es kommt folgende Meldung:

Der Netzwerkrichtlinienserver verweigerte einem Benutzer den Zugriff.

Wenden Sie sich an den Administrator des Netzwerkrichtlinienservers, um weitere Informationen zu erhalten.

Benutzer:

Sicherheits-ID: mode\test.user

Kontoname: test.user

Kontodomäne: mode

Vollqualifizierter Kontoname: mode\test.user

Clientcomputer:

Sicherheits-ID: NULL SID

Kontoname: -

Vollqualifizierter Kontoname: -

Betriebssystemversion: -

Empfänger-ID: 00-1A-8C-0E-46-A1:yx_Secure

Anrufer-ID: 70-F3-95-E2-FE-70

NAS:

NAS-IPv4-Adresse: -

NAS-IPv6-Adresse: -

NAS-ID: yx_Secure

NAS-Porttyp: Drahtlos - IEEE 802.11

NAS-Port: 1

RADIUS-Client:

Clientanzeigenname: yx

Client-IP-Adresse: 192.168.0.1

Authentifizierungsdetails:

Name der Verbindungsanforderungsrichtlinie: yx_WLAN

Netzwerkrichtlinienname: RRS_WLAN

Authentifizierungsanbieter: Windows

Authentifizierungsserver: mode.int

Authentifizierungstyp: EAP

EAP-Typ: -

Kontositzungs-ID: -

Protokollierungsergebnisse: Die Kontoinformationen wurden in die lokale Protokolldatei geschrieben.

Ursachencode: 22

Ursache: Der Client konnte nicht authentifiziert werden, da der angegebene EAP (Extensible Authentication-Protokoll)-Typ vom Server nicht verarbeitet werden kann.

Oder Fehler unten auf dem Bild wenn ich die konfigs lade wie auf den Pics:

Bilder zur konfig.

Diagnose: Es liegt am Server, Cert Problem. Wieso ein Cert? Ich tauschen Daten Server und AP mit einem Kennwort aus.

Bin froh wenn mich jemand aufklären kann.

Muss man das Cert über den Webdienst auf nich Dom Client ausrollen:

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 185448

Url: https://administrator.de/forum/wlan-radius-mit-w2k8r2-185448.html

Ausgedruckt am: 03.08.2025 um 02:08 Uhr

12 Kommentare

Neuester Kommentar

Weil die Verbindung verschlüsselt wird ... darum benötigt der auch ein Cert oder willst du Passwörter ohne Verschlüsselung durch's Netz jagen?

Und das entsprechende Zertifikat kannst einfach per GPO ausrollen, so bekommen es auch alle die es benötigen, achte aber darauf, dass es auch das Zertifikat ist was du bei dem Radius Server verwendest.

Am einfachsten ist es, wenn du das über die Domänen-Zertifizierungsstelle ausstellst.

Und das entsprechende Zertifikat kannst einfach per GPO ausrollen, so bekommen es auch alle die es benötigen, achte aber darauf, dass es auch das Zertifikat ist was du bei dem Radius Server verwendest.

Am einfachsten ist es, wenn du das über die Domänen-Zertifizierungsstelle ausstellst.

öhm per GPO einfach verteilen, Domänenfremde Geräte habe wir bei uns nicht eingebunden ins Standard-WLAN, iPhones und der gesamte Rest sind in einem separaten WLAN bei uns - ebenso die Motorola Handscanner, auch in einem anderem WLAN mit einer höheren Prio weil die Vorrang vor allen anderen haben sollen.

Der Radius Server selber muss ein Zertifikat haben was die .1x Client verifiziert. Ohne das wäre deinen Radius basierte Authentisierung völliger Unsinn, denn sonst könnte man dir jeden x-beliebigen Server unterscheben zur Authentisierung.

Grundlagen dazu siehe hier:

Sichere 802.1x WLAN-Benutzer Authentisierung über Radius

Der Client prüft also nur ob der Radius (sprich NPS bei Winblows) auch der richtige ist den er nach dem User fragt.

Danach kannst du ganz normal mit Username/Passwort aus der AD weitermachen.

Der NPS hat einen Wizzard für Wireless netzwerke den man eigentlich nur folgen muss.

Bedenke das der AP den Radius (IP) als Authentisierung eingetragen haben muss ! (Tutorial)

Grundlagen dazu siehe hier:

Sichere 802.1x WLAN-Benutzer Authentisierung über Radius

Der Client prüft also nur ob der Radius (sprich NPS bei Winblows) auch der richtige ist den er nach dem User fragt.

Danach kannst du ganz normal mit Username/Passwort aus der AD weitermachen.

Der NPS hat einen Wizzard für Wireless netzwerke den man eigentlich nur folgen muss.

Bedenke das der AP den Radius (IP) als Authentisierung eingetragen haben muss ! (Tutorial)

Was ist denn ein ASG220 ?? Aber egal..

Du machst hier einen Denkfehler ! Der Radius Server, sprich NPS, muss hier zertifiziert werden und das Radius Zertifikat dann auf den Client gebracht werden. Nicht andersrum !!

Steht auch so genau im Tutorial. Zwar für FreeRadius aber das Prozedere ist natürlich bei Winblows identisch !

Du machst hier einen Denkfehler ! Der Radius Server, sprich NPS, muss hier zertifiziert werden und das Radius Zertifikat dann auf den Client gebracht werden. Nicht andersrum !!

Steht auch so genau im Tutorial. Zwar für FreeRadius aber das Prozedere ist natürlich bei Winblows identisch !

Äääähhh.....da machst du einen gehörigen Denkfehler !! Der AP muss zwingend Kontakt mit dem Radius haben. Das ist der Sinn der ganzen Sache denn genau dort wird im Setup zur Authentisierung das ja auch eingetragen.

Das ist unmöglich das es mit dem iPhone klappt, dann ist das keinen .1x bzw. Radius basierte Authentisierung !

Das geht nur wenn der AP den Radius konfiguriert hat (IP).

Steht ja auch haarklein so erklärt im Tutorial....und tausend anderen Dokumenten im Netz wie den zitierten ct Artikeln im Tutorial Thread.

Das rennt also gehörig was schief bei dir !!

Das ist unmöglich das es mit dem iPhone klappt, dann ist das keinen .1x bzw. Radius basierte Authentisierung !

Das geht nur wenn der AP den Radius konfiguriert hat (IP).

Steht ja auch haarklein so erklärt im Tutorial....und tausend anderen Dokumenten im Netz wie den zitierten ct Artikeln im Tutorial Thread.

Das rennt also gehörig was schief bei dir !!

oder gegen deine Settings - was sollte das bringen wenn man das WLAN auswählt und lediglich ein Cert bestätigen muss bei der ersten Anmedung - eigentlich muss man das von Hand/GPO in dem "Vertraute. Stammzertifizierungsstelle"-Speicher reinschieben damit es geht ... und nicht am Client irgendwas bestätigen - das könnt ja dann jeder machen ...