WSUS.dauernd Huddel

Hallo!

Entweder bin ich zu doof, WSUS einzurichten, oder Microsoft hat da nen Bug drin.

Folgendes: Windows Server 2016 Essentials.... WSUS installiert. Hat teils bislang auch funktioniert. Synchronisiert sich, Clients werden auch sukzessive erkannt (GPO ist eingerichtet, damit der jeweilige Client auch richtig zugeordnet wird...was auch funktioniert)....

Nach rund zwei, drei Wochen immer das gleiche Schauspiel.

Clients ziehen keine Updates, bzw., es kommt die Meldung, daß Update am Client nicht erfolgreich war.... jedesmal muß ich dann die Clients wieder aus dem WSUS löschen, sie werden dann sukzessive neu erkannt und auch korrekt eingeordnet.

Wenn neues Update da, gebe ich die Installationsfreigabe.... und nach paar Tagen haben sich die Clients entweder das Update gezogen, oder mal wieder nicht, mit Fehlermeldung, wobei das Eventlog etc. nichts konkretes sagt.

Irgendwie klappt die Kommunikation zwischen WSUS (Server) und Client mangelhaft.

Sehr unbefriedigend. War wirklich der Meinung, die App wäre ausgereift und meine Updates würden gut verteilt. Fehlanzeige.

Hat jemand Erfahrung damit? Evtl. mache ich ja einen entscheidenen Fehler.

DANKE VORAB!

Entweder bin ich zu doof, WSUS einzurichten, oder Microsoft hat da nen Bug drin.

Folgendes: Windows Server 2016 Essentials.... WSUS installiert. Hat teils bislang auch funktioniert. Synchronisiert sich, Clients werden auch sukzessive erkannt (GPO ist eingerichtet, damit der jeweilige Client auch richtig zugeordnet wird...was auch funktioniert)....

Nach rund zwei, drei Wochen immer das gleiche Schauspiel.

Clients ziehen keine Updates, bzw., es kommt die Meldung, daß Update am Client nicht erfolgreich war.... jedesmal muß ich dann die Clients wieder aus dem WSUS löschen, sie werden dann sukzessive neu erkannt und auch korrekt eingeordnet.

Wenn neues Update da, gebe ich die Installationsfreigabe.... und nach paar Tagen haben sich die Clients entweder das Update gezogen, oder mal wieder nicht, mit Fehlermeldung, wobei das Eventlog etc. nichts konkretes sagt.

Irgendwie klappt die Kommunikation zwischen WSUS (Server) und Client mangelhaft.

Sehr unbefriedigend. War wirklich der Meinung, die App wäre ausgereift und meine Updates würden gut verteilt. Fehlanzeige.

Hat jemand Erfahrung damit? Evtl. mache ich ja einen entscheidenen Fehler.

DANKE VORAB!

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 433228

Url: https://administrator.de/forum/wsus-dauernd-huddel-433228.html

Ausgedruckt am: 18.07.2025 um 07:07 Uhr

25 Kommentare

Neuester Kommentar

Hi.

Der Server ist passiv, da werden keine Clients jemals "erkannt". Das ist allein der Client, der sich beim Server meldet und den Eintrag erzeugt. Wenn eine wiederholte Installation irgendwann gelingt, ist das Problem immer am Client , nicht am Server, zu suchen.

Du musst mehr Infos liefern zu der vermeintlich misslingenden Kommunikation. Was passiert denn, wenn Du am Client manuell nach Updates suchst?

Der Server ist passiv, da werden keine Clients jemals "erkannt". Das ist allein der Client, der sich beim Server meldet und den Eintrag erzeugt. Wenn eine wiederholte Installation irgendwann gelingt, ist das Problem immer am Client , nicht am Server, zu suchen.

Du musst mehr Infos liefern zu der vermeintlich misslingenden Kommunikation. Was passiert denn, wenn Du am Client manuell nach Updates suchst?

Moin,

anstatt vermeintlich "lustige" und wenig aussagekräftige Thread-Title zu verwenden, könntest du einfach mal mit konkreten Infos 'rüber kommen...

lg,

Slainte

anstatt vermeintlich "lustige" und wenig aussagekräftige Thread-Title zu verwenden, könntest du einfach mal mit konkreten Infos 'rüber kommen...

daß ein Fehler vorliegt,

Und Welcher? Was steht im Eventlog?Daß der Server "passiv" ist, ist mir klar.

Dann solltest du deine Frage auch so formulieren... und nicht "werden von WSUS erkannt" schreiben, gell lg,

Slainte

Moin,

hast du die Clients vielleicht geklont? Der WSUS Client im OS hat eine ID (Im Standard entspricht diese der SID, wenn die gleich ist, wäre das sehr ungünstig.)

Die WSUS ID kann aber resetet werden. Ich nutze, wenn ich mir sicher bin, dass es kein Konfigurationsproblem ist, mein kleines Schrottflinten-Skript (Also vorsicht, kann man sich mit in den Fuß schießen)

Hast du mal das WsusUpdateLog auf den Clients geprüft, welche Fehlermeldung da drin steht? Damit könnte man Konfigurationsprobleme aufspüren.

Gruß

Fabian

hast du die Clients vielleicht geklont? Der WSUS Client im OS hat eine ID (Im Standard entspricht diese der SID, wenn die gleich ist, wäre das sehr ungünstig.)

Die WSUS ID kann aber resetet werden. Ich nutze, wenn ich mir sicher bin, dass es kein Konfigurationsproblem ist, mein kleines Schrottflinten-Skript (Also vorsicht, kann man sich mit in den Fuß schießen)

@Echo off

Echo ===WSUS Client reset by Fabian Niesen===

Echo Stopping BITS

net stop bits

ECHO =Stopping Windows Update Service=

net stop wuauserv

timeout /t 30 /nobreak

Echo =de-register wuaueng.dll=

regsvr32 /u wuaueng.dll /s

echo =Deleting AU cache...=

del /f /s /q %windir%\SoftwareDistribution\*.*

del /f /s /q %windir%\windowsupdate.log

echo =Registering DLLs...=

regsvr32 wuaueng.dll /s

REGSVR32 MSXML.DLL /s

REGSVR32 MSXML2.DLL /s

REGSVR32 MSXML3.DLL /s

regsvr32.exe %windir%\system32\wups2.dll /s

regsvr32.exe %windir%\system32\wuaueng1.dll /s

regsvr32.exe %windir%\system32\wuaueng.dll /s

regsvr32.exe %windir%\system32\wuapi.dll /s

%windir%\system32\regsvr32.exe /s %windir%\system32\atl.dll

%windir%\system32\regsvr32.exe /s %windir%\system32\jscript.dll

%windir%\system32\regsvr32.exe /s %windir%\system32\msxml3.dll

%windir%\system32\regsvr32.exe /s %windir%\system32\softpub.dll

%windir%\system32\regsvr32.exe /s %windir%\system32\wuapi.dll

%windir%\system32\regsvr32.exe /s %windir%\system32\wuaueng.dll

%windir%\system32\regsvr32.exe /s %windir%\system32\wuaueng1.dll

%windir%\system32\regsvr32.exe /s %windir%\system32\wucltui.dll

%windir%\system32\regsvr32.exe /s %windir%\system32\wups.dll

%windir%\system32\regsvr32.exe /s %windir%\system32\wuweb.dll

ECHO =Cleaning registry...=

reg delete HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\WindowsUpdate /v AccountDomainSid /f

reg delete HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\WindowsUpdate /v PingID /f

reg delete HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\WindowsUpdate /v SusClientId /f

reg Delete HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\WindowsUpdate /v SusClientIDValidation /f

Echo =Starting BITS=

net start bits

ECHO =Starting Windows Update Services=

net start wuauserv

Timeout /t 30 /nobreak

ECHO =Reset Authorisation and Detect now=

wuauclt.exe /resetauthorization /detectnow

Echo =Fertig...=Hast du mal das WsusUpdateLog auf den Clients geprüft, welche Fehlermeldung da drin steht? Damit könnte man Konfigurationsprobleme aufspüren.

Gruß

Fabian

Servus,

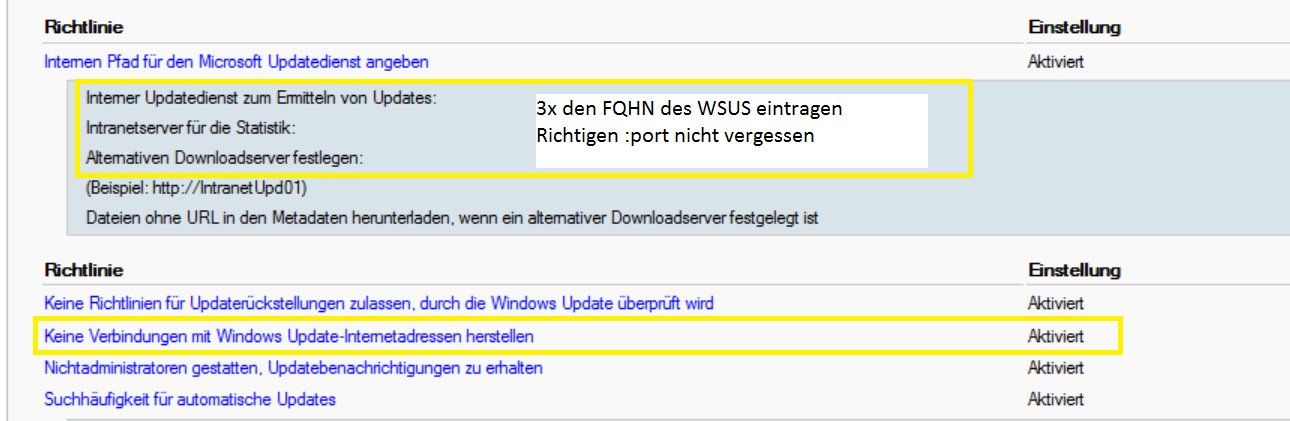

noch eine Möglichkeit: Der Windows Update Dualscan kommt dir eventuell in die Quere.

Lies dir das hier mal durch und teste auf dem / den Client(s) mit den beiden Zeilen Powershell Commands, woher die ihre Updates ziehen.

Denk daran, Powershell mit erhöhten Rechten zu starten.

Der untere Teil des verlinkten Artikels soll natürlich nicht die Aufforderung sein, in der Registry alles von Hand reinzufrickeln.

Da darf dann nur "Windows Server Update Service" auf "True" stehen. Ansonsten ziehen sich die Clients Updates ggf. am WSUS vorbei. Ich konnte mir das lange bei uns (2016 Essentials mit WSUS) nicht erklären, warum die Clients Updates finden, die entweder sich nicht auf dem WSUS befanden oder nicht genehmigt waren.

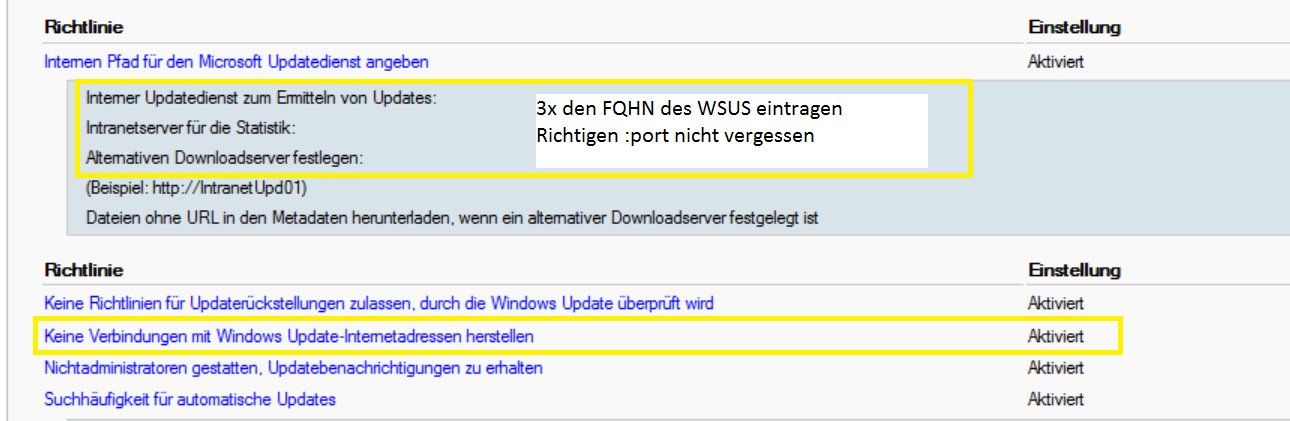

In der GPO für die Verteilung per WSUS hab ich alle Adressen auf den FQHN des WSUS gesetzt. Siehe hier:

Ansonsten wie die Profis (ich selbst bin eher Enduser) oben beschrieben haben, diese Lösungsansätze versuchen.

Gruß NV

noch eine Möglichkeit: Der Windows Update Dualscan kommt dir eventuell in die Quere.

Lies dir das hier mal durch und teste auf dem / den Client(s) mit den beiden Zeilen Powershell Commands, woher die ihre Updates ziehen.

Denk daran, Powershell mit erhöhten Rechten zu starten.

Der untere Teil des verlinkten Artikels soll natürlich nicht die Aufforderung sein, in der Registry alles von Hand reinzufrickeln.

$MUSM = New-Object -ComObject "Microsoft.Update.ServiceManager"

$MUSM.Services | select Name, IsDefaultAUServiceDa darf dann nur "Windows Server Update Service" auf "True" stehen. Ansonsten ziehen sich die Clients Updates ggf. am WSUS vorbei. Ich konnte mir das lange bei uns (2016 Essentials mit WSUS) nicht erklären, warum die Clients Updates finden, die entweder sich nicht auf dem WSUS befanden oder nicht genehmigt waren.

In der GPO für die Verteilung per WSUS hab ich alle Adressen auf den FQHN des WSUS gesetzt. Siehe hier:

Ansonsten wie die Profis (ich selbst bin eher Enduser) oben beschrieben haben, diese Lösungsansätze versuchen.

Gruß NV

Servus,

den Speicherpool schon hochgesetzt ? Mit den Originalwerten rennt der sonst recht schnell vor die Wand.

404techsupport.com/2016/03/21/iis-wsus-private-memory/

Grüße, Henere

den Speicherpool schon hochgesetzt ? Mit den Originalwerten rennt der sonst recht schnell vor die Wand.

404techsupport.com/2016/03/21/iis-wsus-private-memory/

Grüße, Henere

Deshalb fragte ich nach der Fehlermeldung / den Error Code. 0x8024400D wären die Limits des IIS

infrastrukturhelden.de/microsoft-infrastruktur/wsus/probleme-mit ...

Wenn es ein Timeout der Datenbank ist, könnte es ein bischen Aufräumen nicht Schaden:

infrastrukturhelden.de/microsoft-infrastruktur/wsus/windows-serv ...

Aber es könnte am Speicherlimit oder an der Luftfeuchtigkeit liegen. Ohne eine genauere Beschreibung als "Geht nicht" kommen wir da nicht weiter...

infrastrukturhelden.de/microsoft-infrastruktur/wsus/probleme-mit ...

Wenn es ein Timeout der Datenbank ist, könnte es ein bischen Aufräumen nicht Schaden:

infrastrukturhelden.de/microsoft-infrastruktur/wsus/windows-serv ...

Aber es könnte am Speicherlimit oder an der Luftfeuchtigkeit liegen. Ohne eine genauere Beschreibung als "Geht nicht" kommen wir da nicht weiter...

Versuche es mal hiermit am Client:

REM Notwendige Windows Dienste stoppen

net stop wuauserv

net stop bits

net stop cryptsvc

net stop lanmanworkstation

REM SoftwareDisitribution Verzeichnis leeren

rd /s /q c:\Windows\SoftwareDistribution

REM Notwendige Dienste wieder in umgekehrter Reihenfolge starten

net start lanmanworkstation

net start cryptsvc

net start bits

net start wuauserv

Servus,

das kenne ich von VMs auf zu klein dimensionierten NAS.

Matte der VM damals 4GB Ram gegeben, und 2 oder 3 Updates von Hand eingespielt. Seit dem ist das Problem weg.

Ist die Hardware des Client denn älter ? Noch HDDs an Stelle von SSDs ?

Dann kann das auch einfach in einen Timeout laufen, wird aber nicht so als Fehler angezeigt.

das kenne ich von VMs auf zu klein dimensionierten NAS.

Matte der VM damals 4GB Ram gegeben, und 2 oder 3 Updates von Hand eingespielt. Seit dem ist das Problem weg.

Ist die Hardware des Client denn älter ? Noch HDDs an Stelle von SSDs ?

Dann kann das auch einfach in einen Timeout laufen, wird aber nicht so als Fehler angezeigt.

Servus,

vielleicht hat ein Update wieder den Sync Endpoint verbogen.

Versuch mal das hier auf dem WSUS: WSUS Sync schlägt fehl

Gruß NV

vielleicht hat ein Update wieder den Sync Endpoint verbogen.

Versuch mal das hier auf dem WSUS: WSUS Sync schlägt fehl

Gruß NV