Meltdown und Spectre: Der Damm wird brechen

Der aktuelle Verlauf beim Thema Meltdown und Spectre ist aus IT-Sicht besorgniserregend.

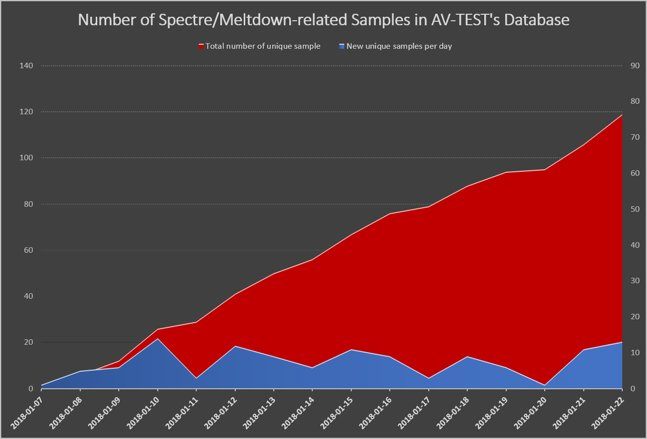

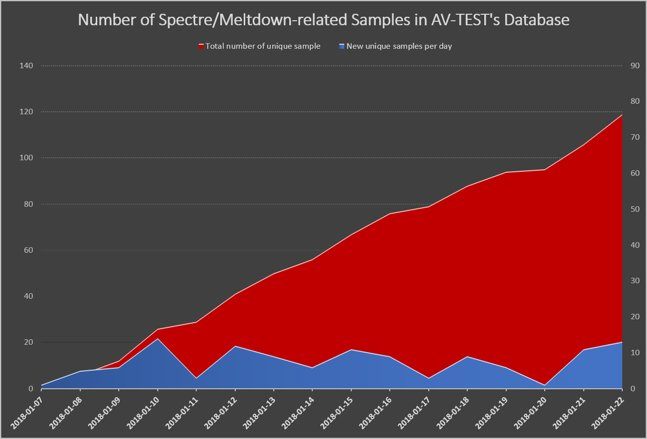

Auch wenn viele User denken, dass Meltdown und Spectre nur ein aufgeblähter Hype war der längst gelöst ist, läuft die Zeit zum Beheben der Sicherheitslücke langsam ab. Sicherheitsforscher sehen immer mehr verdächtige Dateisamples, die mit den Schwachstellen von Meltdown und Spectre experimentieren (siehe Bild unten).

Laut Experten von AV-TEST, Fortinet und Minerva Labs experimentieren mehrere Hacker mit öffentlich freigegebenem Proof-of-Concept (PoC)-Code für die Schwachstellen von Meltdown (CVE-2017-5754) und Spectre (CVE-2017-5715, CVE-2017-5753).

Forscher von AV-TEST haben 139 verdächtige Dateisamples entdeckt, die mit den oben genannten CPU-Schwachstellen in Verbindung stehen.

Sobald der erste Hacker die Lücken aktiv auszunutzen kann, könnten über 95% aller IT-Systeme davon befallen werden. Da von den Firmen wie Intel, AMD und Microsoft kaum noch Informationen an die Öffentlichkeit gelangen, wird der Angriff kaum auf Widerstand stoßen.

Microsoft hat seine Patches zu Spectre zurückgezogen, die Motherboard Hersteller stagnieren bei der Erstellung neuer Bios/UEFI Versionen und Intel oder AMD liefert nur für aktuelle CPUs entsprechende Patches an die OEM-Händler. Einzig die Meltdown Variante wurde erfolgreich per Patches im Linux & BSD Kernel und unter Windows behoben.

Dem Enduser sollte bewusst sein, dass er aktuell nicht geschützt ist. Die Aussagen vieler Firmen, dass die Sicherheitslücke behoben wurde, ist schlichtweg falsch. Auch die Rechenzentren sind aktuell nicht vor allen Spectre Varianten geschützt.

Dummerweise interessiert es die Presse erst dann wieder, wenn der erste Hacker Erfolg hat. Einen öffentlichen Druck auf die Hersteller, die dafür verantwortlich sind, sehe ich aktuell leider nicht mehr. In unseren Köpfen ist das Thema leider schon wieder durch.

Hier eine beeindruckende Grafik, die zeigt, dass immer mehr verdächtige Dateisamples mit dem Ziel die Lücken auszunutzen, von den Hacker verteilt werden. Quelle Fortinet

P.S. Die Zeitskala im Bild arbeitet mit Tagen und nicht mit Monaten

Gruß

Frank

Auch wenn viele User denken, dass Meltdown und Spectre nur ein aufgeblähter Hype war der längst gelöst ist, läuft die Zeit zum Beheben der Sicherheitslücke langsam ab. Sicherheitsforscher sehen immer mehr verdächtige Dateisamples, die mit den Schwachstellen von Meltdown und Spectre experimentieren (siehe Bild unten).

Laut Experten von AV-TEST, Fortinet und Minerva Labs experimentieren mehrere Hacker mit öffentlich freigegebenem Proof-of-Concept (PoC)-Code für die Schwachstellen von Meltdown (CVE-2017-5754) und Spectre (CVE-2017-5715, CVE-2017-5753).

Forscher von AV-TEST haben 139 verdächtige Dateisamples entdeckt, die mit den oben genannten CPU-Schwachstellen in Verbindung stehen.

Sobald der erste Hacker die Lücken aktiv auszunutzen kann, könnten über 95% aller IT-Systeme davon befallen werden. Da von den Firmen wie Intel, AMD und Microsoft kaum noch Informationen an die Öffentlichkeit gelangen, wird der Angriff kaum auf Widerstand stoßen.

Microsoft hat seine Patches zu Spectre zurückgezogen, die Motherboard Hersteller stagnieren bei der Erstellung neuer Bios/UEFI Versionen und Intel oder AMD liefert nur für aktuelle CPUs entsprechende Patches an die OEM-Händler. Einzig die Meltdown Variante wurde erfolgreich per Patches im Linux & BSD Kernel und unter Windows behoben.

Dem Enduser sollte bewusst sein, dass er aktuell nicht geschützt ist. Die Aussagen vieler Firmen, dass die Sicherheitslücke behoben wurde, ist schlichtweg falsch. Auch die Rechenzentren sind aktuell nicht vor allen Spectre Varianten geschützt.

Dummerweise interessiert es die Presse erst dann wieder, wenn der erste Hacker Erfolg hat. Einen öffentlichen Druck auf die Hersteller, die dafür verantwortlich sind, sehe ich aktuell leider nicht mehr. In unseren Köpfen ist das Thema leider schon wieder durch.

Hier eine beeindruckende Grafik, die zeigt, dass immer mehr verdächtige Dateisamples mit dem Ziel die Lücken auszunutzen, von den Hacker verteilt werden. Quelle Fortinet

P.S. Die Zeitskala im Bild arbeitet mit Tagen und nicht mit Monaten

Gruß

Frank

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 364738

Url: https://administrator.de/knowledge/meltdown-und-spectre-der-damm-wird-brechen-364738.html

Ausgedruckt am: 18.07.2025 um 05:07 Uhr

33 Kommentare

Neuester Kommentar

Moin Frank,

moin LKS,

sehe ich hier genauso. Leider wird die Gefahr seitens der Entscheidungsträger massiv heruntergespielt. Alleine solche Aussagen wie

um nur mal zwei zu nennen.

Auch unsere Einwände bzgl. Nutzung von Browser / E-Mail Empfang werden nicht ausreichend zu Kenntnis bzw. Ernst genommen.

Derzeit sind wir verstärkt dabei die Anwender(innen) präventiv zu schulen / sensibilisieren, was natürlich Ressourcen bindet. Vermehrt bekommen wir Anfragen wegen verdächtigen E-Mails mit Anhängen bzw. Links, welche unsere Supporter prüfen müssen.

Gruss Penny

moin LKS,

sehe ich hier genauso. Leider wird die Gefahr seitens der Entscheidungsträger massiv heruntergespielt. Alleine solche Aussagen wie

- dazu muss der / die Angreifer zuerst auf unsere Systeme kommen

- wir sind mit Firewall / Virenscanner / DMZ geschützt

um nur mal zwei zu nennen.

Auch unsere Einwände bzgl. Nutzung von Browser / E-Mail Empfang werden nicht ausreichend zu Kenntnis bzw. Ernst genommen.

Derzeit sind wir verstärkt dabei die Anwender(innen) präventiv zu schulen / sensibilisieren, was natürlich Ressourcen bindet. Vermehrt bekommen wir Anfragen wegen verdächtigen E-Mails mit Anhängen bzw. Links, welche unsere Supporter prüfen müssen.

Gruss Penny

Hallo,

bei internen Netzwerken ist das Risiko "kalkulierbar".

Aber was macht man mit OWA und IIS-Web die öffentlich zugängig sein sollen/müssen?

Ich kann die öffentliche Webseite ja nicht hinter einem VPN verstecken.

Oder wenn man VPN von MS mit RAS verwendet?

Gibt es das überhaupt noch?

Btw.

Was ist eigentlich aus der WLAN-CRACK-Problematik geworden?

Ich hatte gerade ein paar Business WLAN-APs von DLink und TP-Link mit Firmware aus Mitte 2017. Updates gab es für die nicht.

Nur um ein Thema zu nennen was scheinbar auch verdrängt wird weil sich kein Hersteller darum schert.

Frage

Waren wir wirklich auf dem Mond?

Ist die Geiz-Ist-Geil-Mentalität schon so weit vorgeschritten dass dies echt Niemanden interessiert?

Hauptsache man hat Jemanden den man die Schuld geben kann.

Stefan

bei internen Netzwerken ist das Risiko "kalkulierbar".

Aber was macht man mit OWA und IIS-Web die öffentlich zugängig sein sollen/müssen?

Ich kann die öffentliche Webseite ja nicht hinter einem VPN verstecken.

Oder wenn man VPN von MS mit RAS verwendet?

Gibt es das überhaupt noch?

Btw.

Was ist eigentlich aus der WLAN-CRACK-Problematik geworden?

Ich hatte gerade ein paar Business WLAN-APs von DLink und TP-Link mit Firmware aus Mitte 2017. Updates gab es für die nicht.

Nur um ein Thema zu nennen was scheinbar auch verdrängt wird weil sich kein Hersteller darum schert.

Frage

Waren wir wirklich auf dem Mond?

Ist die Geiz-Ist-Geil-Mentalität schon so weit vorgeschritten dass dies echt Niemanden interessiert?

Hauptsache man hat Jemanden den man die Schuld geben kann.

Stefan

Da bin ich mit @Voiper der gleichen Meinung.

Hallo,

Ich hänge da immer einen Apache als reversen Proxy davor. SMTP läuft bei mir in der Regel auf Postfächer beim Hoster auf. Dort hole ich die E-Mails mit fetchmail (mit der "tracepolls" Option) und schiebe sie zum Exchanger.

Das hat z.B. den Charme, dass man E-Mails von verschiedenen Postfächern auf ein Exchange-Konto schieben kann und der Anwender die E-Mails mit serverseitigen Filterregeln "schön sauber" anhand der Tracedaten im Header in entsprechende Unterordner einsortieren kann. Unabhängig davon, ob seine E-Mail-Adresse im To:, CC: oder BCC: steht.

Gruß,

Jörg

Aber was macht man mit OWA und IIS-Web die öffentlich zugängig sein sollen/müssen?

Ich hänge da immer einen Apache als reversen Proxy davor. SMTP läuft bei mir in der Regel auf Postfächer beim Hoster auf. Dort hole ich die E-Mails mit fetchmail (mit der "tracepolls" Option) und schiebe sie zum Exchanger.

Das hat z.B. den Charme, dass man E-Mails von verschiedenen Postfächern auf ein Exchange-Konto schieben kann und der Anwender die E-Mails mit serverseitigen Filterregeln "schön sauber" anhand der Tracedaten im Header in entsprechende Unterordner einsortieren kann. Unabhängig davon, ob seine E-Mail-Adresse im To:, CC: oder BCC: steht.

Gruß,

Jörg

@Frank:

Hallo.

Hhmmm, gut, daß Du das immer wieder in den Vordergrund holst und von Neuem davor warnst.

Jedoch:

Was kann ich tun? Ich bin derzeit noch viel stärker als sonst ohnehin schon bestrebt, alle verfügbaren Betriebssystemupdates und Updates von jeglicher Anwendungssoftware zeitnah zu installieren/aktualisieren. Das habe ich im Griff. Und ich weiß, daß dies alleine nicht ausreicht.

Doch von den Hardwareherstellern (in unserem Fall zu 85% Fujitsu) kommt - so gut wie - nichts. Zu den 65 FAT-Clients und circa 10 -12 Hardwareservern, die ich direkt betreue, habe ich bislang für 3 (!) Clients BIOS-Updates gefunden/erhalten und eingespielt. Das Problem ist, daß die meisten Geräte zwar noch nicht steinalt sind, aber zumindest so alt (das geht mitunter bei einem Alter von 3 Jahren schon los), daß sie offiziell nicht mehr supportet werden. Und somit gibt's auch keine BIOS-Updates mehr für diese Geräte.

Davon abgesehen, daß ich meinem Finanzchef nicht ernsthaft mit der Forderung unter die Augen treten kann, alle Geräte gegen neue, für die es BIOS-Updates gibt, auszutauschen (der würde mir mit dem nackten Hintern ins Gesicht springen), erhielte ich so neue Clients und Server, die das Problem immer noch haben, bloß das es Fixes in Form von BIOS-Updates gibt.

Ich habe gelesen, daß die neue(n) CPU-Generation(en), die das Problem von Beginn an gar nicht mehr haben (also ohne dafür ein BIOS-Update zu benötigen), nicht vor 2019 auf den Markt kommen wird, gleichgültig, ob Intel oder AMD. Tausche ich jetzt also alle Maschinen gegen brandaktuelle, kaufe ich immer noch Hardware, die fehlerhaft ist!

Wenn diese Chose schiefgeht, bin am Ende ohnehin ich der Schuldige, jedwedes Argument, mit dem ich mich verteidigen könnte, würde mir als Ausrede ausgelegt, und wie das ein Arbeitsrichter sehen würde, ist fraglich. Ich halt' schon mal nach einem anderen Job Ausschau, ich habe gelesen, daß Uber Taxifahrer sucht.

Viele Grüße

von

departure69

Hallo.

Hhmmm, gut, daß Du das immer wieder in den Vordergrund holst und von Neuem davor warnst.

Jedoch:

Was kann ich tun? Ich bin derzeit noch viel stärker als sonst ohnehin schon bestrebt, alle verfügbaren Betriebssystemupdates und Updates von jeglicher Anwendungssoftware zeitnah zu installieren/aktualisieren. Das habe ich im Griff. Und ich weiß, daß dies alleine nicht ausreicht.

Doch von den Hardwareherstellern (in unserem Fall zu 85% Fujitsu) kommt - so gut wie - nichts. Zu den 65 FAT-Clients und circa 10 -12 Hardwareservern, die ich direkt betreue, habe ich bislang für 3 (!) Clients BIOS-Updates gefunden/erhalten und eingespielt. Das Problem ist, daß die meisten Geräte zwar noch nicht steinalt sind, aber zumindest so alt (das geht mitunter bei einem Alter von 3 Jahren schon los), daß sie offiziell nicht mehr supportet werden. Und somit gibt's auch keine BIOS-Updates mehr für diese Geräte.

Davon abgesehen, daß ich meinem Finanzchef nicht ernsthaft mit der Forderung unter die Augen treten kann, alle Geräte gegen neue, für die es BIOS-Updates gibt, auszutauschen (der würde mir mit dem nackten Hintern ins Gesicht springen), erhielte ich so neue Clients und Server, die das Problem immer noch haben, bloß das es Fixes in Form von BIOS-Updates gibt.

Ich habe gelesen, daß die neue(n) CPU-Generation(en), die das Problem von Beginn an gar nicht mehr haben (also ohne dafür ein BIOS-Update zu benötigen), nicht vor 2019 auf den Markt kommen wird, gleichgültig, ob Intel oder AMD. Tausche ich jetzt also alle Maschinen gegen brandaktuelle, kaufe ich immer noch Hardware, die fehlerhaft ist!

Wenn diese Chose schiefgeht, bin am Ende ohnehin ich der Schuldige, jedwedes Argument, mit dem ich mich verteidigen könnte, würde mir als Ausrede ausgelegt, und wie das ein Arbeitsrichter sehen würde, ist fraglich. Ich halt' schon mal nach einem anderen Job Ausschau, ich habe gelesen, daß Uber Taxifahrer sucht.

Viele Grüße

von

departure69

Zitat von @departure69:

Ich halt' schon mal nach einem anderen Job Ausschau, ich habe gelesen, daß Uber Taxifahrer sucht.

Ich habe schon meine Bewerbung als Gassekehrer agegeben. Man verdient zwar nicht soviel Geld, wenn der Besen kaputt ist, muss mir das Werkzeugmanagement den reparieren oder einen neuen beschaffen.Ich halt' schon mal nach einem anderen Job Ausschau, ich habe gelesen, daß Uber Taxifahrer sucht.

> Viele Grüße

von

departure69

Gruss Penny

Zitat von @Freak-On-Silicon:

Hallo;

Kann mich wer aufklären, inwiefern ein "Hacker" diese Lücken ausnutzen kann?

Hallo;

Kann mich wer aufklären, inwiefern ein "Hacker" diese Lücken ausnutzen kann?

Eine ungefähre Erklärung, was Spectre und Meltdown sind findet man hier: Link

Moin,

Also im Moment ist das Ganze noch halb hypothetisch. Man geht aber davon aus, dass es, sobald es geht, reicht ein bisschen passend präpariertes JS im Browser auszuführen oder eine böse Mail in einem verwundbaren Mailprogramm zu öffnen.

Was angesichts der kürzlich aufgetretenen Welle an cryptominern und anderem Unsinn auf Regierungs- und Privatseiten, sowie in Werbeanzeigen ala Google Ads, dann eigentlich nur noch ein Problem der Lieferung ist.

Was können diese Lücken? Lesen. Klingt unspektakulär, wenn man aber ALLES lesen kann, wird das schon wieder interessant. Denn es bricht halt einfach mal auf Hardwareebene mal eben alle Schutz- und Isolationsmechanismen, die man in den letzten Jahren aufgebaut hat.

Was übrigens für VMs genauso gilt wie für Hardwaremaschinen. Sprich ist eine Maschine auf einem V-Host betroffen, sind alle betroffen.

Es wird spannend in den nächsten Wochen

Aber zum Glück haben wir ja viele Menschen auf der Welt, die eh nichts zu verbergen haben… Wofür also die Mühe? Bank-Daten? Pff… Persönliche Nachrichten? Who cares… Alle Passwörter? Wer brauchts…? Firmengeheimnisse? Dass wir nicht lachen!

In diesem Sinne

Gruß

Chris

Wie weit muss jemand im System sein um es wirklich auszunutzen?

Also im Moment ist das Ganze noch halb hypothetisch. Man geht aber davon aus, dass es, sobald es geht, reicht ein bisschen passend präpariertes JS im Browser auszuführen oder eine böse Mail in einem verwundbaren Mailprogramm zu öffnen.

Was angesichts der kürzlich aufgetretenen Welle an cryptominern und anderem Unsinn auf Regierungs- und Privatseiten, sowie in Werbeanzeigen ala Google Ads, dann eigentlich nur noch ein Problem der Lieferung ist.

Was können diese Lücken? Lesen. Klingt unspektakulär, wenn man aber ALLES lesen kann, wird das schon wieder interessant. Denn es bricht halt einfach mal auf Hardwareebene mal eben alle Schutz- und Isolationsmechanismen, die man in den letzten Jahren aufgebaut hat.

Was übrigens für VMs genauso gilt wie für Hardwaremaschinen. Sprich ist eine Maschine auf einem V-Host betroffen, sind alle betroffen.

Es wird spannend in den nächsten Wochen

Aber zum Glück haben wir ja viele Menschen auf der Welt, die eh nichts zu verbergen haben… Wofür also die Mühe? Bank-Daten? Pff… Persönliche Nachrichten? Who cares… Alle Passwörter? Wer brauchts…? Firmengeheimnisse? Dass wir nicht lachen!

In diesem Sinne

Gruß

Chris

Servus,

das mit den aktulisierten Prozessoren schon 2019 glaube ich erst, wenn Intel und AMD dies auch so schriftlich bestätigen!

War da nicht sogar die Rede davon, dass frühestens 2020 solche Hardware verfügbar sein wird?

Bei den Servern ist 2020 bei uns wohl ein Austausch fällig, dann ist dieses Problem damit hoffentlich aus der Welt. Bei den Clients geht es mir wie wohl vielen Kollegen, dass vieles angekündigt, aber noch kaum etwas an Updates von den Anbietern wie Fujitsu veröffentlicht wurde.

Gruß

VGem-e

das mit den aktulisierten Prozessoren schon 2019 glaube ich erst, wenn Intel und AMD dies auch so schriftlich bestätigen!

War da nicht sogar die Rede davon, dass frühestens 2020 solche Hardware verfügbar sein wird?

Bei den Servern ist 2020 bei uns wohl ein Austausch fällig, dann ist dieses Problem damit hoffentlich aus der Welt. Bei den Clients geht es mir wie wohl vielen Kollegen, dass vieles angekündigt, aber noch kaum etwas an Updates von den Anbietern wie Fujitsu veröffentlicht wurde.

Gruß

VGem-e

Zitat von @StefanKittel:

Btw.

Was ist eigentlich aus der WLAN-CRACK-Problematik geworden?

Ich hatte gerade ein paar Business WLAN-APs von DLink und TP-Link mit Firmware aus Mitte 2017. Updates gab es für die nicht.

Btw.

Was ist eigentlich aus der WLAN-CRACK-Problematik geworden?

Ich hatte gerade ein paar Business WLAN-APs von DLink und TP-Link mit Firmware aus Mitte 2017. Updates gab es für die nicht.

Leider wieder eine dieser pauschalen Aussagen.

Nicht jedes WLAN-Gerät ist grundsätzlich von 'Krack' betroffen. So sind sehr viele reine AP schon mal gar nicht betroffen. Die Lücke betrifft viel mehr WLAN-Endgeräte oder WLAN-Repeater. Problematisch ist natürlich dass viele Geräte mehrere Betriebsmodes unterstützen (z.B. AP, Bridge, Repeater).

So kann ein Gerät im reinen AP-Mode nicht von der Lücke betroffen sein, wenn das gleiche Gerät aber als Repeater läuft sehr wohl.

Eine Aussage ob und in welchem Betriebsmode betroffen ist findet man häufig auf den Seiten der Hersteller.

Ich habe dort z.B. nachlesen können, dass mein TP-LINK 801 als reiner AP nicht von Krack betroffen ist.

Nichtsdestotrotz bleibt ein sehr schlechtes Gefühl. Zumal es für meine genutzten Endgeräte keine Updates mehr gibt! Ich sehe es aber auch nicht ein mir jetzt mal eben ein neues Smartphone/Tablet/usw. zu kaufen wenn die Teile problemlos funktionieren.

Zitat von @monstermania:

Leider wieder eine dieser pauschalen Aussagen.

Nicht jedes WLAN-Gerät ist grundsätzlich von 'Krack' betroffen. So sind sehr viele reine AP schon mal gar nicht betroffen. Die Lücke betrifft viel mehr WLAN-Endgeräte oder WLAN-Repeater. Problematisch ist natürlich dass viele Geräte mehrere Betriebsmodes unterstützen (z.B. AP, Bridge, Repeater).

So kann ein Gerät im reinen AP-Mode nicht von der Lücke betroffen sein, wenn das gleiche Gerät aber als Repeater läuft sehr wohl.

Eine Aussage ob und in welchem Betriebsmode betroffen ist findet man häufig auf den Seiten der Hersteller.

Ich habe dort z.B. nachlesen können, dass mein TP-LINK 801 als reiner AP nicht von Krack betroffen ist.

Nichtsdestotrotz bleibt ein sehr schlechtes Gefühl. Zumal es für meine genutzten Endgeräte keine Updates mehr gibt! Ich sehe es aber auch nicht ein mir jetzt mal eben ein neues Smartphone/Tablet/usw. zu kaufen wenn die Teile problemlos funktionieren.

Zitat von @StefanKittel:

Btw.

Was ist eigentlich aus der WLAN-CRACK-Problematik geworden?

Ich hatte gerade ein paar Business WLAN-APs von DLink und TP-Link mit Firmware aus Mitte 2017. Updates gab es für die nicht.

Btw.

Was ist eigentlich aus der WLAN-CRACK-Problematik geworden?

Ich hatte gerade ein paar Business WLAN-APs von DLink und TP-Link mit Firmware aus Mitte 2017. Updates gab es für die nicht.

Leider wieder eine dieser pauschalen Aussagen.

Nicht jedes WLAN-Gerät ist grundsätzlich von 'Krack' betroffen. So sind sehr viele reine AP schon mal gar nicht betroffen. Die Lücke betrifft viel mehr WLAN-Endgeräte oder WLAN-Repeater. Problematisch ist natürlich dass viele Geräte mehrere Betriebsmodes unterstützen (z.B. AP, Bridge, Repeater).

So kann ein Gerät im reinen AP-Mode nicht von der Lücke betroffen sein, wenn das gleiche Gerät aber als Repeater läuft sehr wohl.

Eine Aussage ob und in welchem Betriebsmode betroffen ist findet man häufig auf den Seiten der Hersteller.

Ich habe dort z.B. nachlesen können, dass mein TP-LINK 801 als reiner AP nicht von Krack betroffen ist.

Nichtsdestotrotz bleibt ein sehr schlechtes Gefühl. Zumal es für meine genutzten Endgeräte keine Updates mehr gibt! Ich sehe es aber auch nicht ein mir jetzt mal eben ein neues Smartphone/Tablet/usw. zu kaufen wenn die Teile problemlos funktionieren.

Dein kompletter Post ist absoluter Mist und zeigt, dass sich über KRACK genauso wenig informiert wurde, wie über Spectre & Meltdown.

Bei KRACK sind exakt zwei Unterstandards des 802.11-Standards betroffen, 802.11s und 802.11r. Diese betreffen das FastRoaming und VoiceOverWLAN.

Und restlos alle reinen Business-AccessPoints beherrschen r und s, Consumer-Sch*** wie TP-Link und D-Link nicht. Deshalb gibt es für den Consumer-Mist auch keine Updates, da nicht erforderlich. Selbes gilt für Speedports und Fritten.

Und ja, es ist eine Client-Side-Attack, weshalb Betriebssysteme auch gepatcht wurden, aber das ist, wie bei Spectre & Meltdown, auch nur die halbe Miete, weil die Hardware mitgenommen werden muss.

Nutz mal die Zitat-Funktion. Das sieht nach Selbstgespräch aus ;)

Das ist ja genau das Problem. Die Lücke funktioniert an allen Sicherheitsmechanismen des Betriebssystems vorbei, da es auf Hardware-/Firmwareebene vorliegt.

Aktuell versucht man hier eben durch verschleiern von Speicheradressen schlimmeres zu verhindern, aber das halt auch eher verstecken statt bekämpfen.

Nutz mal die Zitat-Funktion. Das sieht nach Selbstgespräch aus ;)

Threading ;) Man muss halt am Kopf schauen worauf derjenige Anwortet ;)

Gruß

Chris

Sorry, ist bisserl ungewohnt hier

Zitat von @Sheogorath:

Das ist ja genau das Problem. Die Lücke funktioniert an allen Sicherheitsmechanismen des Betriebssystems vorbei, da es auf Hardware-/Firmwareebene vorliegt.

Aktuell versucht man hier eben durch verschleiern von Speicheradressen schlimmeres zu verhindern, aber das halt auch eher verstecken statt bekämpfen.

Gruß

Chris

Das ist ja genau das Problem. Die Lücke funktioniert an allen Sicherheitsmechanismen des Betriebssystems vorbei, da es auf Hardware-/Firmwareebene vorliegt.

Aktuell versucht man hier eben durch verschleiern von Speicheradressen schlimmeres zu verhindern, aber das halt auch eher verstecken statt bekämpfen.

Gruß

Chris

Ok, verstehe.

Danke schonmal

Moin,

IMHO gibt es schon einen wirkungsvollen Schutz gegen die Auswirkungen der CPU-Schwachstellen. Nur bringen es die wenigsten auf die Reihe, das Gedöhns richtig anzuwenden. Hier eine simple Anleitung ...

LG, Thomas

IMHO gibt es schon einen wirkungsvollen Schutz gegen die Auswirkungen der CPU-Schwachstellen. Nur bringen es die wenigsten auf die Reihe, das Gedöhns richtig anzuwenden. Hier eine simple Anleitung ...

LG, Thomas

Zitat von @keine-ahnung:

Moin,

IMHO gibt es schon einen wirkungsvollen Schutz gegen die Auswirkungen der CPU-Schwachstellen. Nur bringen es die wenigsten auf die Reihe, das Gedöhns richtig anzuwenden. Hier eine simple Anleitung ...

LG, Thomas

Moin,

IMHO gibt es schon einen wirkungsvollen Schutz gegen die Auswirkungen der CPU-Schwachstellen. Nur bringen es die wenigsten auf die Reihe, das Gedöhns richtig anzuwenden. Hier eine simple Anleitung ...

LG, Thomas

Mega....grad mit nem Kollegen drüber Diskutiert und den Link aufgemacht. Es ist noch nicht Freitag ;)

Gruß, V

@keine-ahnung.

Entweder bekommen die es nicht hin oder denen geht es am A...llerwertesten vorbei...

So oder so für'n Arsch

SPannend bei der ganzen Spectre/ Meltdown-Thematik ist natürlich, wenn die bösen Buben es dann mal erfolgreich schaffen, die Lücken auszunutzen und als nächstes Ziel dann die ganzen UTM/ Storages avisieren, die eine Intel-CPU verbaut haben.

Dann kommt da eine Antiviren-Engine aus der UTM daher, scannt den Mail-Anhang und fängt sich dabei womöglich selbst den Mist ein (mal unabhängig, ob das tatsächlich so funktionieren würde. Geht mir hier eher um die Auswirkung des "das")

Entweder bekommen die es nicht hin oder denen geht es am A...llerwertesten vorbei...

So oder so für'n Arsch

SPannend bei der ganzen Spectre/ Meltdown-Thematik ist natürlich, wenn die bösen Buben es dann mal erfolgreich schaffen, die Lücken auszunutzen und als nächstes Ziel dann die ganzen UTM/ Storages avisieren, die eine Intel-CPU verbaut haben.

Dann kommt da eine Antiviren-Engine aus der UTM daher, scannt den Mail-Anhang und fängt sich dabei womöglich selbst den Mist ein (mal unabhängig, ob das tatsächlich so funktionieren würde. Geht mir hier eher um die Auswirkung des "das")

Hier möchte ich gerne mal einhaken....

Welche Angriffsszenarien sind denkbar?

Und sonst?

Oder übersehe ich da was grundlegendes?

Welche Angriffsszenarien sind denkbar?

- Ich bekomme eine "böse Datei" per Mail. Das lässt sich doch per Mailfilter und Virenscanner einigermaßen abfangen. Dazu noch Office Makros deaktivieren (falls doch etwas durchkommt).

- Ich bekomme eine Mail mit einem Link zugeschickt, der auf eine "böse Datei" zeigt, mit der Bitte, diesen doch anzuklicken. Auch das läßt sich per Mailfilter hinreichend für ausführbare Dateien abfangen. Dazu sind die wesentlichen Browser inzwischen zumindest "Meltdown und Spectre aware"...

- Die USB-Laufwerke sind bis auf ein paar Ausnahmen deaktiviert. In den "offenen" Fällen dürfen von dort keine ausführbaren Dateien gestartet werden.

Und sonst?

- Welche Dateien in meinem Netz tatsächlich ausführbar sind, lässt sich per Gruppenrichtlinie einrichten;

- schule ich meine Mitarbeiter, nicht auf jeden Mist zu klicken;

- Bleibt die Frage: Wie hacke ich meinen OWA Server?

Oder übersehe ich da was grundlegendes?

Hallo,

es reicht theoretisch eine HTML-formatierte Email ohne "direkt bösen" Inhalt.

Das gleiche gilt für Internetseiten mit HTML und Javascript.

Es könnte ein sinnloses Skript mit harmlosen Befehlen sein.

Dieses fürt 100mal hintereinander einen harmlosen Befehl aus und Zack - Tot.

Auch wäre ein Angriff aus dem LAN auf SMB oder RDP möglich.

Ein "harmloses" Smartphone im internen WLAN weil der GF ja direkt auf die Dateien auf dem Server zugreifen muss.

Webseiten die im öffentlich Internet erreichbar sind, sind prinzipbedingt anfällig.

OWA, IIS, Sharepoint, etc. Oder FTP- und WebDAV-Server.

Viele lässt sich in größeren Firme abdecken.

Aber viele kleine Firmen haben weder Firewall noch VLANs.

Stefan

es reicht theoretisch eine HTML-formatierte Email ohne "direkt bösen" Inhalt.

Das gleiche gilt für Internetseiten mit HTML und Javascript.

Es könnte ein sinnloses Skript mit harmlosen Befehlen sein.

Dieses fürt 100mal hintereinander einen harmlosen Befehl aus und Zack - Tot.

Auch wäre ein Angriff aus dem LAN auf SMB oder RDP möglich.

Ein "harmloses" Smartphone im internen WLAN weil der GF ja direkt auf die Dateien auf dem Server zugreifen muss.

Webseiten die im öffentlich Internet erreichbar sind, sind prinzipbedingt anfällig.

OWA, IIS, Sharepoint, etc. Oder FTP- und WebDAV-Server.

Viele lässt sich in größeren Firme abdecken.

Aber viele kleine Firmen haben weder Firewall noch VLANs.

Stefan

Kurzinfo: Microsoft Updates KB4091290 und KB4090007

->Microsoft hat nun für einige CPUs Microcodeupdates rausgebracht.

->Microsoft hat nun für einige CPUs Microcodeupdates rausgebracht.