Alles durch den C2S Tunnel - Verbindungsaufbau (Catch 22)

Hallo zusammen,

irgendwie habe ich einen Knoten im Hirn.

Folgendes Problem:

LANCOM Router mit VPN Zugang, Laptop mit VPN Client.

Der Nutzer ist - sagen wir mal wohlwollend - manchmal etwas unbedarft und unachtsam.

Aus dem Grund würde ich dem Laptop gerne ausschließlich über die VPN Verbindung ermöglichen, via VPN ins Netz zu gehen und dann von dort weiter ins Internet, Mail usw.

Die Frage die ich mir nun stelle (wie gesagt: Knoten im Hirn, Wald vor lauter Bäumen nicht...):

Wie kann ich dem Laptop den kompletten Traffic ins Internet verbieten, wenn er doch fürs VPN das Internet braucht.

Wo ist hier mein Denkfehler (außer das Problem zwischen den Ohren ) ?

) ?

S.

irgendwie habe ich einen Knoten im Hirn.

Folgendes Problem:

LANCOM Router mit VPN Zugang, Laptop mit VPN Client.

Der Nutzer ist - sagen wir mal wohlwollend - manchmal etwas unbedarft und unachtsam.

Aus dem Grund würde ich dem Laptop gerne ausschließlich über die VPN Verbindung ermöglichen, via VPN ins Netz zu gehen und dann von dort weiter ins Internet, Mail usw.

Die Frage die ich mir nun stelle (wie gesagt: Knoten im Hirn, Wald vor lauter Bäumen nicht...):

Wie kann ich dem Laptop den kompletten Traffic ins Internet verbieten, wenn er doch fürs VPN das Internet braucht.

Wo ist hier mein Denkfehler (außer das Problem zwischen den Ohren

S.

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 668544

Url: https://administrator.de/forum/alles-durch-den-c2s-tunnel-verbindungsaufbau-catch-22-668544.html

Ausgedruckt am: 19.07.2025 um 03:07 Uhr

12 Kommentare

Neuester Kommentar

Mit dem VPN Client kenn ich imch nicht aus.

Am Lancom würde ich das so lösen, dass ich da für das Laptop jeglichen Verkehr verbiete.

Und dann eine Regel erstellen, die für den Laptop VPN erlaubt.

Beides mit gleicher Prio und ziemlich hoch.

Ich hab aber jetzt schon ewig nix mehr mit Lancom gemacht

Schau dir das mal an.

lancom-systems.de/docs/LCOS/Refmanual/DE/topics/aa1263942.html

Am Lancom würde ich das so lösen, dass ich da für das Laptop jeglichen Verkehr verbiete.

Und dann eine Regel erstellen, die für den Laptop VPN erlaubt.

Beides mit gleicher Prio und ziemlich hoch.

Ich hab aber jetzt schon ewig nix mehr mit Lancom gemacht

Schau dir das mal an.

lancom-systems.de/docs/LCOS/Refmanual/DE/topics/aa1263942.html

Der TO hat ja leider nicht mitgeteilt welches der zahllosen VPN Protokolle er verwendet! Folglich kann man wie so oft nur die Kristallkugel befragen.

Nach der etwas wirren Schilderung kann man annehmen das der TO ein Gateway Redirect meint?! Sprich also das das Default Gateway auf die VPN Verbindung umgelegt wird sofern der VPN Tunnel aktiv ist und dann der gesamte Laptop Traffic durch den Tunnel geht?! Die Einrichtung dafür (VPN Gateway Redirect) ist, wie schon gesagt, immer VPN protokollspezifisch.

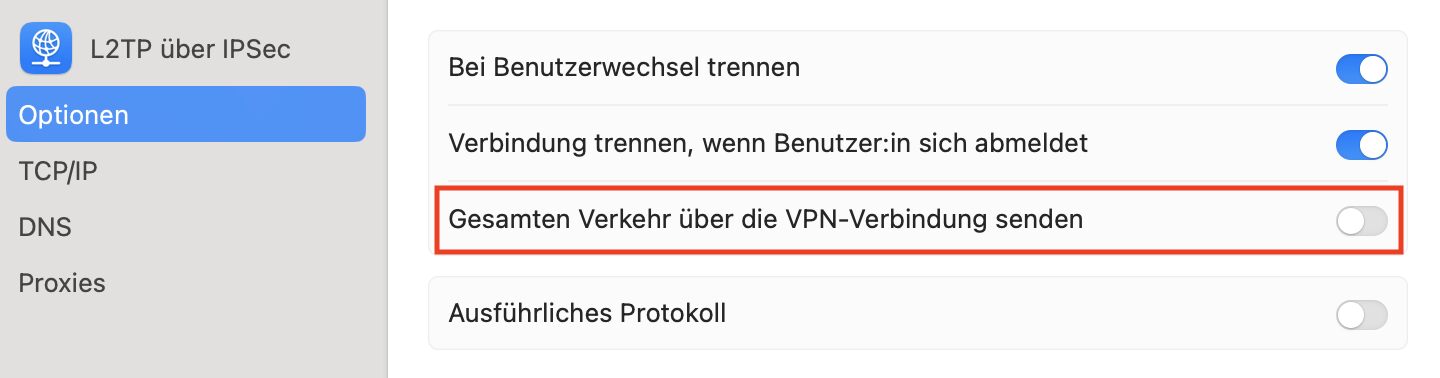

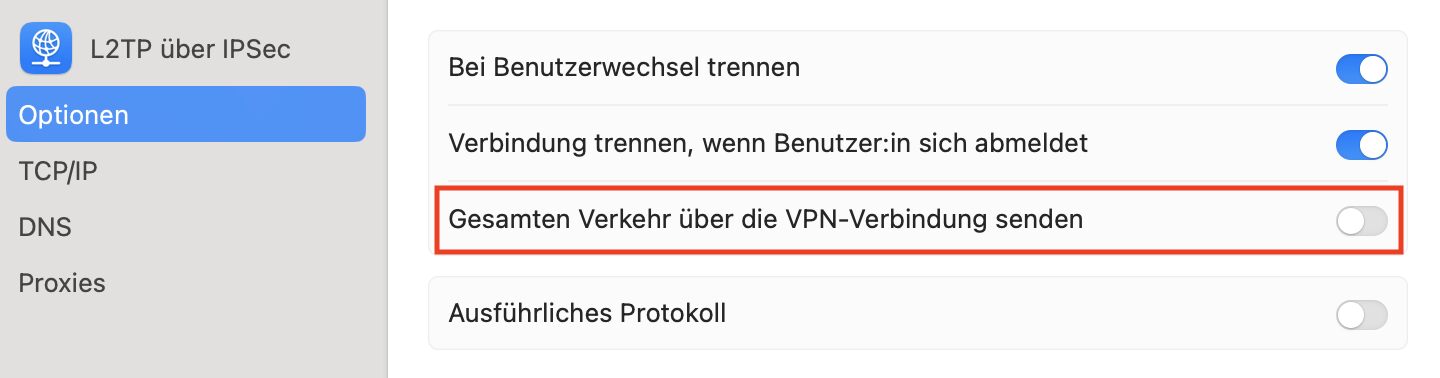

Oftmals ist das auch in der VPN Client Software einstellbar wie in den hiesigen VPN Tutorials hier, hier, und auch hier beschrieben ist. Stichwort: "Standardgateway für das remote Netzwerk..." (z.B. Winblows) oder hier bei MacOS.

Nach der etwas wirren Schilderung kann man annehmen das der TO ein Gateway Redirect meint?! Sprich also das das Default Gateway auf die VPN Verbindung umgelegt wird sofern der VPN Tunnel aktiv ist und dann der gesamte Laptop Traffic durch den Tunnel geht?! Die Einrichtung dafür (VPN Gateway Redirect) ist, wie schon gesagt, immer VPN protokollspezifisch.

Oftmals ist das auch in der VPN Client Software einstellbar wie in den hiesigen VPN Tutorials hier, hier, und auch hier beschrieben ist. Stichwort: "Standardgateway für das remote Netzwerk..." (z.B. Winblows) oder hier bei MacOS.

Ich werf mal split tunneling in den Raum.

Nein, das wäre gerade der falsche Weg, denn das routet allen, nicht relevanten remoten Traffic lokal und forwardet nur das ins VPN was remote ist. Zwar der effizienteste VPN Weg aus Performance Sicht aber genau das was der TO ja gerade nicht will! Er will allen Traffic in den VPN Tunnel routen was Split Tunneling eben genau nicht leistet sondern nur ein "Gateway Redirect". ST wäre also eine Sackgasse für die Anforderung des TOs.was daran wirr ist verschließt sich mir etwas.

Das sind solch verschwurbelte Sätze wie z.B."ausschließlich über die VPN Verbindung ermöglichen, via VPN ins Netz zu gehen und dann von dort weiter ins Internet"

Da weiss man trotz 2mal lesen nicht genau welches "Netz" denn mit "...via VPN ins Netz zu gehen" gemeint ist und anderes. Aber egal...du kennst ja jetzt das Zauberwort zur einfachen Lösung!

GW Redirect hilft nur bedingt weiter, da es eben VOR dem VPN Aufbau den vollen Internetzugang ermöglicht.

Nein, oder du hast du den Sinn und Zweck von IP Routing nicht verstanden. Logischerweise braucht es dafür keinen "vollen" Internet Zugang sondern lediglich nur den Zugang auf eine einzige IP Adresse, nämlich den VPN Tunnelendpunkt. Alles andere blockierst du für den LAN und WLAN Port.Du solltest dir wirklich in aller Ruhe noch einmal vor Augen führen WIE der IP Packet Flow aussieht für den Tunnelaufbau! Genug Zeit mit dem kommenden langen Wochenende hast du ja...

Zitat von @aqui:

denn das routet allen, nicht relevanten remoten Traffic lokal und forwardet nur das ins VPN was remote ist.

Ich wär der Meinung, genau das will er. Und eben alles was dann lokal ist sperren. Kann mich aber auch irren oder ich verstehe dann split tunneling nicht (was gut möglich ist).denn das routet allen, nicht relevanten remoten Traffic lokal und forwardet nur das ins VPN was remote ist.

Erst mal Traffic aufsplitten in was soll VPN und was soll lokal. Und dann das lokale gegen die Wand laufen lassen.

Kein Gebrowse durch den Tunnel, nur Zugriff auf Remote.

Wenn es das denn nun war bitte deinen Thread dann auch als erledigt markieren!

Wie kann ich einen Beitrag als gelöst markieren?

Wie kann ich einen Beitrag als gelöst markieren?