Ausführen von Dateien im Download Ordner verhindern (GPO, usw?)

Guten Morgen zusammen,

kurze Frage zu folgender Vorstellung:

Ist es möglich unter den Windows Clients den C:\Users\*\Downloads Ordner (bzw. allgmeine Ornder) so zu härten, dass aus diesem keine ausführbare Dateien (komplette Palette) gestartet werden können?

Hintergrund ist dass die meisten Intrusions von genau dort gestartet werden, z.B. unachtsam aus Fishing-Mail ein .js Skript nachgeladen, landet bekannter Weise genau dort.

Würde mich über einen kurzen Austausch freuen.

Viele Grüße

kurze Frage zu folgender Vorstellung:

Ist es möglich unter den Windows Clients den C:\Users\*\Downloads Ordner (bzw. allgmeine Ornder) so zu härten, dass aus diesem keine ausführbare Dateien (komplette Palette) gestartet werden können?

Hintergrund ist dass die meisten Intrusions von genau dort gestartet werden, z.B. unachtsam aus Fishing-Mail ein .js Skript nachgeladen, landet bekannter Weise genau dort.

Würde mich über einen kurzen Austausch freuen.

Viele Grüße

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 7122203595

Url: https://administrator.de/forum/ausfuehren-von-dateien-im-download-ordner-verhindern-gpo-usw-7122203595.html

Ausgedruckt am: 08.06.2025 um 03:06 Uhr

10 Kommentare

Neuester Kommentar

Moin.

Was für ne Umgebung? On-prem AD? Intune?

Schau dir AppLocker an..

-Thomas

Was für ne Umgebung? On-prem AD? Intune?

Schau dir AppLocker an..

-Thomas

On Prem AD - Server 2019 - Win10 Clients

Am einfachsten über ein Applocker-GPO

Computerconfiguration\Richtlinien\Windows-Einstellungen\Sicherheitseinstellungen\Anwendungssteuerungsrichtlinien\Applocker\Ausführbare Regeln

Für jeden Typ (Ausführbahre, Installer, Skript, App-Paket) eine neue Regel erstellen, Jeder Verweigern, Pfad, als Ordner

%OSDRIVE%\Users\*\Downloads\*angeben.

Regelerzwingung konfigurieren.

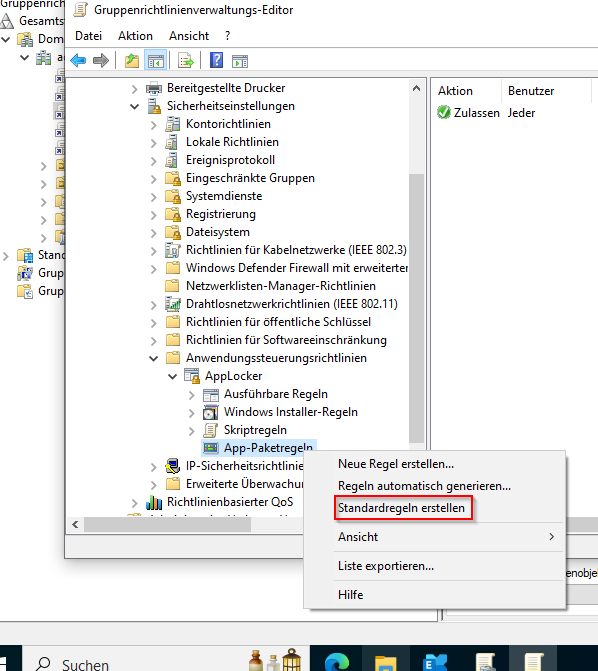

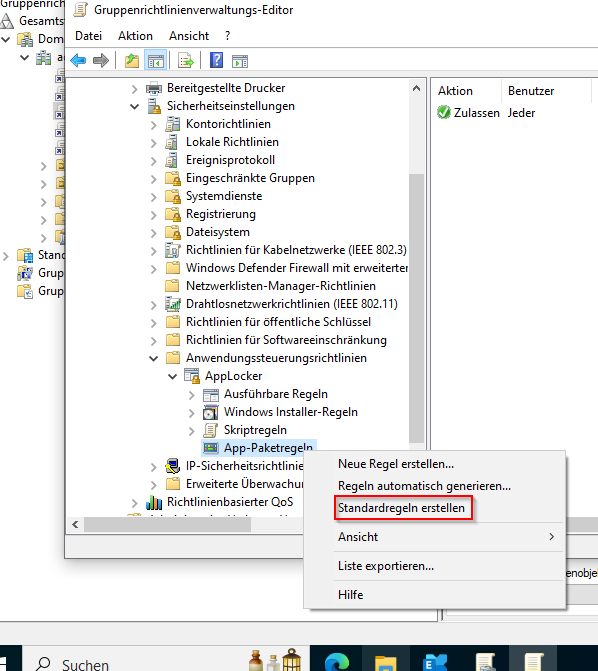

Unbedingt rechtsklick auf "App-Paketregeln" und Standardregeln erstellen!

Zusätzlich in dem GPO einstellen:

Computerkonfiguration\Richtlinien\Windows-Einstellungen\Sicherheitseinstellungen\Systemdienste\Anwendungsidentität

Starttyp auf automatisch setzen. Der Dienst ist für Applocker nötig.

GPO mit Computer/Gruppe mit Computer verknüpfen (erst testen!)

Applocker Doku

Achja, lass dich nicht dazu verleiten SRPs zu benutzen, die sind veraltet und werden ab Windows 11 22H2 nicht mehr unterstützt.

-Thomas

Hinweis noch, früher brauchte man Enterprise-Versionen von Windows für Applocker, das ist seit einer Weile nicht mehr nötig. Alle Windows 10 Versionen ab 2004 und alle Windows 11 unterstützen seit Februar 2023 Applocker.

Wichtig ist, dass die Geräte auf aktuellem Patchstand (oder mindestens Stand März 2023) sein müssen, da zwischen September 22 und Februar 23 die Editionsprüfung mittels Updates deaktiviert wurde

-Thomas

Wichtig ist, dass die Geräte auf aktuellem Patchstand (oder mindestens Stand März 2023) sein müssen, da zwischen September 22 und Februar 23 die Editionsprüfung mittels Updates deaktiviert wurde

-Thomas

Moin

Noch mal nachgehakt: Wieso ist das "bekannter Weise"? Ich hätte da eher den Temp-Ordner im Sinn.

Gruß

Zitat von @bulldozer90:

Hintergrund ist dass die meisten Intrusions von genau dort gestartet werden, z.B. unachtsam aus Fishing-Mail ein .js Skript nachgeladen, landet bekannter Weise genau dort.

Hintergrund ist dass die meisten Intrusions von genau dort gestartet werden, z.B. unachtsam aus Fishing-Mail ein .js Skript nachgeladen, landet bekannter Weise genau dort.

Noch mal nachgehakt: Wieso ist das "bekannter Weise"? Ich hätte da eher den Temp-Ordner im Sinn.

Gruß

Hallo.

Meinen Testrechner habe ich damit soeben gehimmelt. Nicht mal mehr im abgesicherten Modus startet die Taskleiste :D

FYI.

Grüße

bekannter Weise

gleichen Gedanken gehabt. Ich habe bislang selten irgendwelche Schadsoftware gesehen, die sich schön sichtbar im DL Verzeichnis breit macht. Tendenziell eher im tmp/temp Ordner mit kryptischer Benamung.Zitat von @3063370895:

Am einfachsten über ein Applocker-GPO

Computerconfiguration\Richtlinien\Windows-Einstellungen\Sicherheitseinstellungen\Anwendungssteuerungsrichtlinien\Applocker\Ausführbare Regeln

Für jeden Typ (Ausführbahre, Installer, Skript, App-Paket) eine neue Regel erstellen, Jeder Verweigern, Pfad, als Ordner

angeben.

Regelerzwingung konfigurieren.

Zusätzlich in dem GPO einstellen:

Computerkonfiguration\Richtlinien\Windows-Einstellungen\Sicherheitseinstellungen\Systemdienste\Anwendungsidentität

Starttyp auf automatisch setzen. Der Dienst ist für Applocker nötig.

GPO mit Computer/Gruppe mit Computer verknüpfen (erst testen!)

Applocker Doku

Achja, lass dich nicht dazu verleiten SRPs zu benutzen, die sind veraltet und werden ab Windows 11 22H2 nicht mehr unterstützt.

-Thomas

^ ist mit Vorsicht zu genießen. On Prem AD - Server 2019 - Win10 Clients

Am einfachsten über ein Applocker-GPO

Computerconfiguration\Richtlinien\Windows-Einstellungen\Sicherheitseinstellungen\Anwendungssteuerungsrichtlinien\Applocker\Ausführbare Regeln

Für jeden Typ (Ausführbahre, Installer, Skript, App-Paket) eine neue Regel erstellen, Jeder Verweigern, Pfad, als Ordner

%OSDRIVE%\Users\*\Downloads\*Regelerzwingung konfigurieren.

Zusätzlich in dem GPO einstellen:

Computerkonfiguration\Richtlinien\Windows-Einstellungen\Sicherheitseinstellungen\Systemdienste\Anwendungsidentität

Starttyp auf automatisch setzen. Der Dienst ist für Applocker nötig.

GPO mit Computer/Gruppe mit Computer verknüpfen (erst testen!)

Applocker Doku

Achja, lass dich nicht dazu verleiten SRPs zu benutzen, die sind veraltet und werden ab Windows 11 22H2 nicht mehr unterstützt.

-Thomas

Meinen Testrechner habe ich damit soeben gehimmelt. Nicht mal mehr im abgesicherten Modus startet die Taskleiste :D

FYI.

Grüße

Zitat von @6376382705:

Meinen Testrechner habe ich damit soeben gehimmelt. Nicht mal mehr im abgesicherten Modus startet die Taskleiste

Meinen Testrechner habe ich damit soeben gehimmelt. Nicht mal mehr im abgesicherten Modus startet die Taskleiste

Dafür hat man Testrechner :D

Was hast du denn eingestellt?

-Thomas

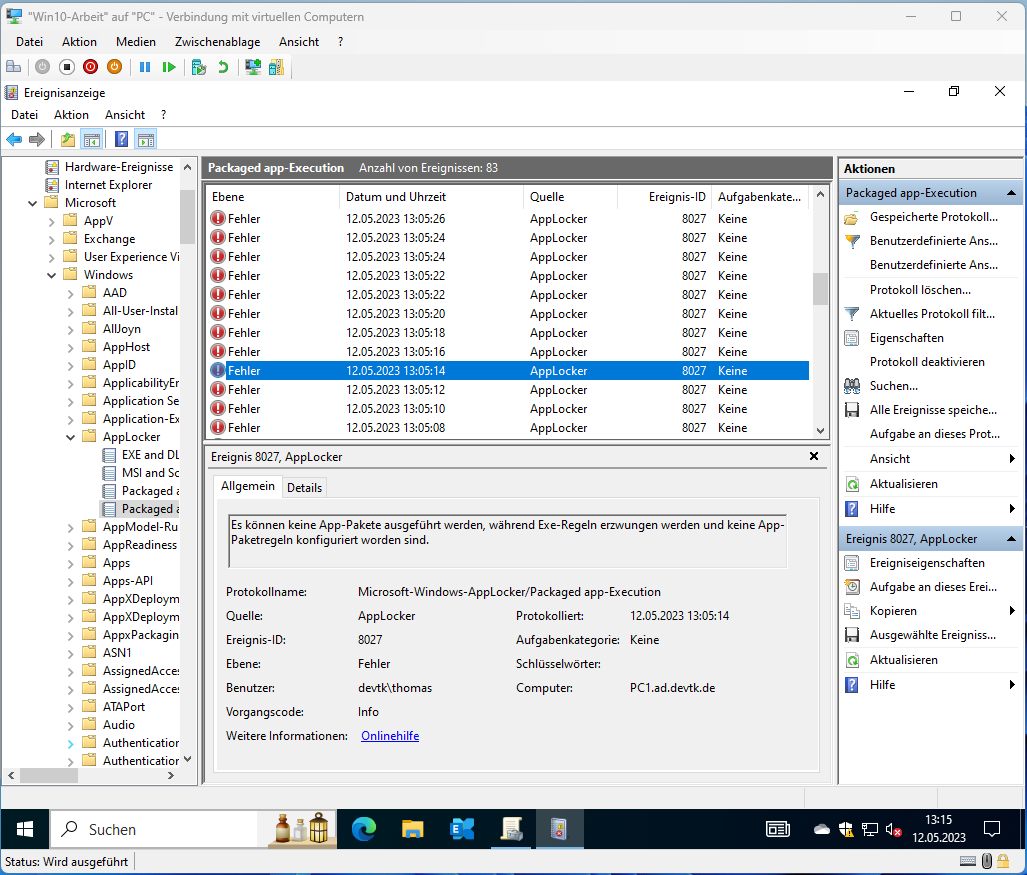

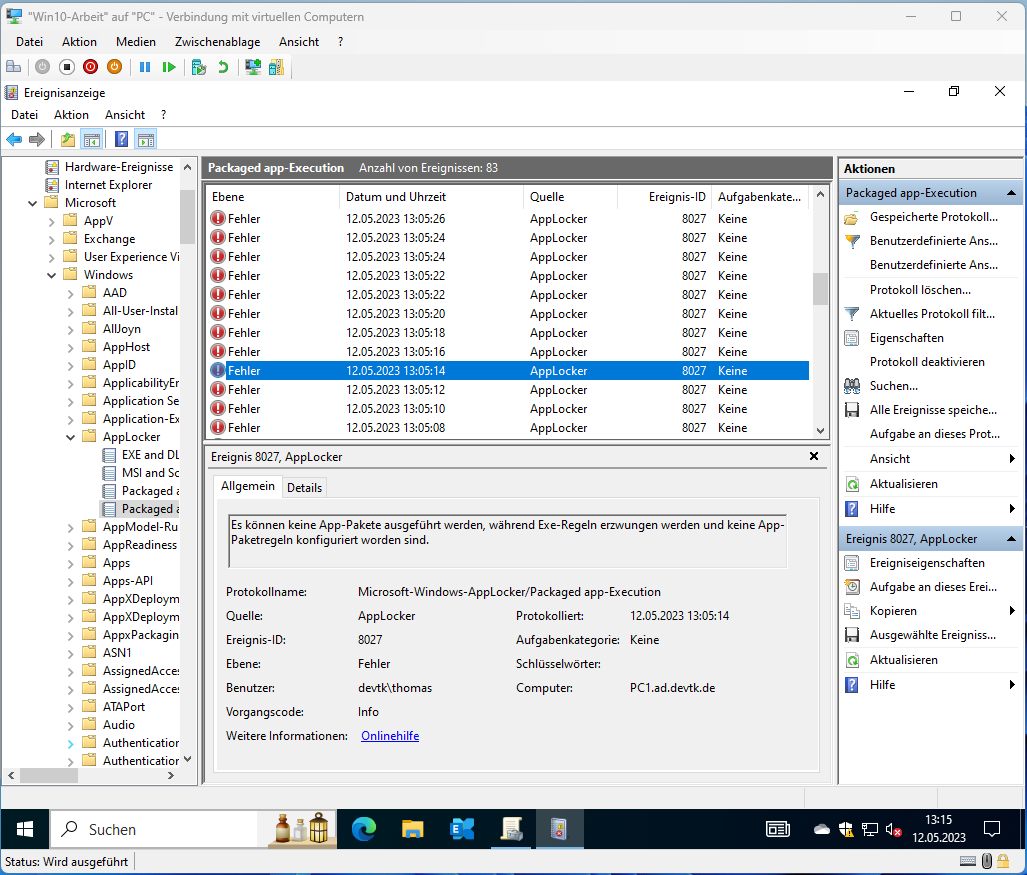

Ah ich konnte das Problem nachvollziehen.

Bearbeite das GPO nochmal und rechtsklick auf "App-Paketregeln" und Standardregeln erstellen.

Win+R auf dem betroffenen Gerät, cmd, gpupdate und enter. Ab- und anmelden und die Kiste läuft wieder!

Win+R auf dem betroffenen Gerät, cmd, gpupdate und enter. Ab- und anmelden und die Kiste läuft wieder!

-Thomas

PS: eventvwr war sehr hilfreich:

Bearbeite das GPO nochmal und rechtsklick auf "App-Paketregeln" und Standardregeln erstellen.

-Thomas

PS: eventvwr war sehr hilfreich:

Win+R auf dem betroffenen Gerät, cmd, gpupdate und enter. Ab- und anmelden und die Kiste läuft wieder!

Keine Chance. WinR klappte nur noch im abgesicherten Mode und da mag er kein Gpupdate mehr. Kam eine mir nicht bekannte (und vermutlich auch seltene) Fehlermeldung. Nichtmal die Benutzereinstellungen wollte er mehr ziehen.Winblöd im Eimer. Image läuft schon wieder drüber.

Gut, dass das geklärt ist und wir gemeinsam eine gewisse Katastrophe verhindern konnten mit deinem Ersttutorial. Ich denke da speziell an die "Copy&Pasta"-Admins, die alles Firmenweit ausrollen ohne getestet zu haben.

Gruß