Hilfe bei VLAN Installation mit L3 Cisco und Netgear im Ruhrpott

Hallo Leute,

der Frank hier aus Oberhausen. Hab hier schon gefühlte Jahre beim Mitlesen verbracht und

muss / will jetzt mein überschaubares WIN-Netzwerk aufrüsten.

Geplant sind mind. 5 VLAN´s mittels

Cisco SG300 52

2x Netgear GSS108EPP POE

DSL kommt von ner FB7490

Ich bin hin und her gerissen... Soll ich das...ev. mit eurer Unterstützung selbst angehen,

oder gibt´s vlt. jemand in der Nähe der mich für ne Aufwandsentschädigung auf den richtigen Weg schubst ?

Die VLAN´s bekomm ich sicher angelegt. Aber ich denk hinter die Routen bin ich noch nicht gestiegen.

In je einem VLAN soll ein öffentliches Netz (FeWo) eingesperrt sein...nur Internetzugang, in einem eine KNX Installation

und in einem weiteren die private Struktur.

Und natürlich sterbe ich wenn ich ein Wochenende ohne Internet da sitze : ))

Ein Muss ist dabei das ich natürlich schlau werden möchte ; ) Ich würde das in Zukunft gern selbst administrieren.

Hier älterer Tread von mir hab ich schon mal

den versuch gestartet das anzugehen...und bin dann in der Sanierung unter gegangen....jetzt muss ich ....

geroutete Grüße, Frank

der Frank hier aus Oberhausen. Hab hier schon gefühlte Jahre beim Mitlesen verbracht und

muss / will jetzt mein überschaubares WIN-Netzwerk aufrüsten.

Geplant sind mind. 5 VLAN´s mittels

Cisco SG300 52

2x Netgear GSS108EPP POE

DSL kommt von ner FB7490

Ich bin hin und her gerissen... Soll ich das...ev. mit eurer Unterstützung selbst angehen,

oder gibt´s vlt. jemand in der Nähe der mich für ne Aufwandsentschädigung auf den richtigen Weg schubst ?

Die VLAN´s bekomm ich sicher angelegt. Aber ich denk hinter die Routen bin ich noch nicht gestiegen.

In je einem VLAN soll ein öffentliches Netz (FeWo) eingesperrt sein...nur Internetzugang, in einem eine KNX Installation

und in einem weiteren die private Struktur.

Und natürlich sterbe ich wenn ich ein Wochenende ohne Internet da sitze : ))

Ein Muss ist dabei das ich natürlich schlau werden möchte ; ) Ich würde das in Zukunft gern selbst administrieren.

Hier älterer Tread von mir hab ich schon mal

den versuch gestartet das anzugehen...und bin dann in der Sanierung unter gegangen....jetzt muss ich ....

geroutete Grüße, Frank

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 483448

Url: https://administrator.de/forum/hilfe-bei-vlan-installation-mit-l3-cisco-und-netgear-im-ruhrpott-483448.html

Ausgedruckt am: 16.07.2025 um 01:07 Uhr

31 Kommentare

Neuester Kommentar

Hi Frank,

ich kenne den Switch jetzt nicht, kann der Routing? Dann musst du da das VLAN ROuting machen. Du hast einen "Uplink" ins Internet den du als Untagged Port nimmst.

Dann musst du je VLAN eine eigene IP vom Switch haben, die Ports zuweisen und das Routing setzen.

Mach das ganze immer schritt für schritt. Versuch es erstmal mit 2 VLAN's

#Edit: Uplink Ports unter den Switchen müssen in allen VLAN's als Tagged sein.

Gruß

ich kenne den Switch jetzt nicht, kann der Routing? Dann musst du da das VLAN ROuting machen. Du hast einen "Uplink" ins Internet den du als Untagged Port nimmst.

Dann musst du je VLAN eine eigene IP vom Switch haben, die Ports zuweisen und das Routing setzen.

Mach das ganze immer schritt für schritt. Versuch es erstmal mit 2 VLAN's

#Edit: Uplink Ports unter den Switchen müssen in allen VLAN's als Tagged sein.

Gruß

Soll ich das...ev. mit eurer Unterstützung selbst angehen,

Ja, das ist kinderlecht und schafft man auch mit einfachen Netzwerk Grundkenntnissen !Halte dich an das VLAN Tutorial hier. Da sind die Grundkonfigs beider Switches detailliert beschrieben:

VLAN Installation und Routing mit pfSense, Mikrotik, DD-WRT oder Cisco RV Routern

Den externen Router benötigst du bei einem Layer 3 Switch wie dem SG300 natürlich nicht, denn der routet ja dann zwischen den VLANs.

Wie man das dann richtig macht mit der Adaption deines Internet Routers kannst du hier nachlesen:

Verständnissproblem Routing mit SG300-28

Alles also kein Hexenwerk und in 30 Minuten mit ein paar Klicks in den GUIs der Switches erledigt.

Sonst wie immer: Hier fragen....

Hallo Frank,

falls du den Switch noch nicht gekauft hast, würde ich mir noch überlegen, auf die SG350-Reihe zu wechseln. Der Support für die SG300-Reihe endet am 31.10.2023.

Prinzipiell routet der Cisco-Switch dann aber erstmal alles zwischen den Netzen, was er in die Finger bekommt. Wenn du die einzelnen Netze gegeneinander absichern möchtest, dann brauch du noch Access Control Listen, also z.B.: Verbiete allen Geräten in VLAN 10 eine Verbindung mit VLAN 20 bis VLAN 50 usw. Aber da fragst du am besten aqui. Der bekommt das nach 4 Starkbier mit vollem Mund in der überfüllten Straßenbahn noch fehlerfrei hin

Gruß NV

falls du den Switch noch nicht gekauft hast, würde ich mir noch überlegen, auf die SG350-Reihe zu wechseln. Der Support für die SG300-Reihe endet am 31.10.2023.

Prinzipiell routet der Cisco-Switch dann aber erstmal alles zwischen den Netzen, was er in die Finger bekommt. Wenn du die einzelnen Netze gegeneinander absichern möchtest, dann brauch du noch Access Control Listen, also z.B.: Verbiete allen Geräten in VLAN 10 eine Verbindung mit VLAN 20 bis VLAN 50 usw. Aber da fragst du am besten aqui. Der bekommt das nach 4 Starkbier mit vollem Mund in der überfüllten Straßenbahn noch fehlerfrei hin

Gruß NV

Mach dich nicht verrückt, das kann niemals passieren wenn du strategisch vorgehst, denn das ist ein einfaches Popelnetz...!

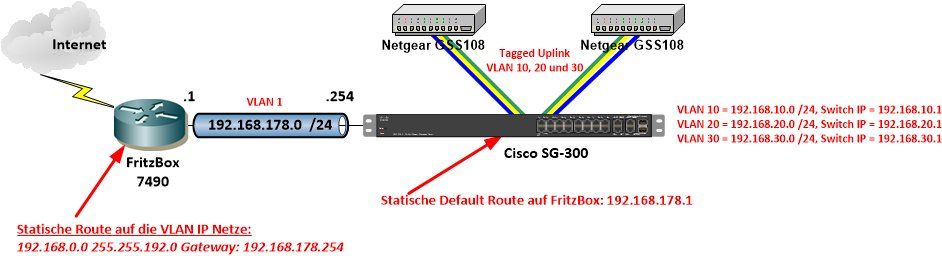

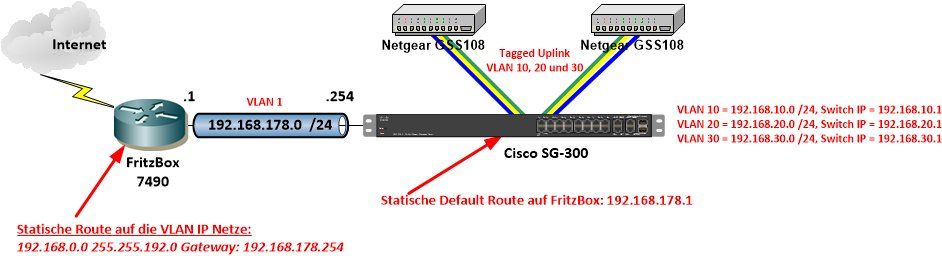

So sähe die Infrastruktur dazu aus:

Und das sind deine ToDos:

Fertig, das wars.

Dann machst du final den oben beschriebenen Ping Check nochmal von den NetGear Switches und gut iss.

10 einfache Schritte die auch ein Laie mit Netzwerk Grundkenntnissen leicht schaffen sollte. Halte dich immer an die strategische Reihenfolge: Erst SG-300, dann den Rest. Und...immer in das o.a. SG Layer 3 Tutorial sehen. Das erklärt alle Konfig Steps nochmal explizit im Detail. Im Grunde brauchst du das nur stumpf abtippen bzw. umsetzen.

Sonst eben hier fragen.

So sähe die Infrastruktur dazu aus:

Und das sind deine ToDos:

- Zuerst den SG-300 Switch in dein bestehendes FritzBox Netzwerk hängen und ihm entweder über die DHCP Mac Adress Reservierung der FritzBox eine feste IP von 192.168.178.254 mit einer Maske 255.255.255.0 geben. Mac Adresse des Switches steht auf dem Typenschild oder siehst du im GUI.

- Ist das erledigt und kannst du mit deinem Webbrowser wieder auf den SG-300 Switch und seine Konfig GUI zugreifen kommen der Reihe nach folgende Schritte. Der SG-300 ist dein zentraler Switch und mit dem fängst du an !

- 1. Updaten auf eine aktuelle Firmware: tools.cisco.com/security/center/content/CiscoSecurityAdvisory/ci ... Dann rebooten und wieder das GUI verbinden über die 192.168.178.254

- 2. VLANs mit seinen Nummern und Namen einrichten

- 3. Den VLANs entsprechende Ports zuweisen: UNTAGGED = Endgeräte. 2 Ports bestimmst du als Uplink Ports zu den NetGears. Man nimmt dort immer die ersten oder die letzten Ports der Übersicht halber ! Bei einem 24 Port Switch also dann z.B. Ports 23 und 24. Alle VLANs, bis auf das VLAN 1, konfigurierst du hier TAGGED auf diesen Uplink Ports zu den NetGears. (Siehe dazu auch VLAN_Schnellschulung !)

- 4. Jedem VLAN (außer 1, denn das hat ja schon die .178.254) konfigurierst du ein VLAN IP Interface mit einer IP Adresse im VLAN z.B. 192.168.10.1 Maske 255.255.255.0 im SG Switch als Layer 3 IP genau wie im Layer3_Tutorial auch beschrieben. Das Tutorial beschreibt exakt dein Netzwerk !

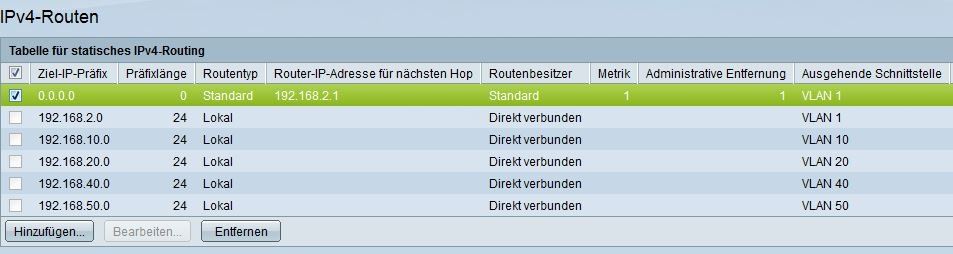

- 5.) Jetzt richtest du eine Default Route auf dem SG300 Switch auf die FritzBox 192.168.178.1 ein.

- 6.) Danach auf der FritzBox dann eine statische Route 192.168.0.0 Maske 255.255.192.0 Gateway: 192.168.178.254. Das routet dann alle IP Netze von 192.168.0.0 bis 192.168.63.0 zum Cisco SG-300 wo sie auch hinsollen.

- 7. Achtung: Außer im VLAN 1 werden in deinen VLANs keine IP Adressen dynamisch vergeben ! Steckst du also ein Endgerät in eins der VLAN Untagged Ports am Switch bekommt das aktuell keine IP Adresse. Klar, kann ja auch nicht, denn es gibt dort keinen DHCP Server ! Folglich musst du also auch auf dem SG Switch für jedes VLAN außer 1 einen DHCP Server konfigurieren ! Das mit folgenden Daten: Range: 192.168.x.100 bis .x.200, Gateway: 192.168.x.1 (Switch IP), DNS: 192.168.178.1 (FritzBox) (x=VLAN ID)

- 8. Fertig. Das testest du jetzt aus indem du einen Testrechner in jedes VLAN steckst und folgendes checkst: a.) Richtige IP bekommen ? (ipconfig), b.) Richtiges Gateway und DNS bekommen ? c.) Ping auf die Switch VLAN IP, OK ? d.) Ping auf die FritzBox IP, OK ?

- 9. Fertisch ! Grundkonfig und 90% des Netzes steht ! Jetzt machst du mit den beiden NetGears weiter...

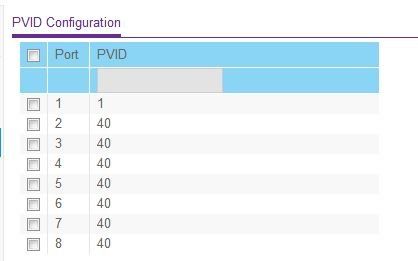

- 10. Netgear analog einrichten: VLANs konfigurieren, Endgeräte Ports zuweisen PVID ! Uplink Port zum SG Switch Tagged zuweisen für alle VLANs. Das o.a. VLAN Tutorial erklärt das detailliert für die 108er Serie. Achte hier unbedingt auf das PVID Setting.

Fertig, das wars.

Dann machst du final den oben beschriebenen Ping Check nochmal von den NetGear Switches und gut iss.

10 einfache Schritte die auch ein Laie mit Netzwerk Grundkenntnissen leicht schaffen sollte. Halte dich immer an die strategische Reihenfolge: Erst SG-300, dann den Rest. Und...immer in das o.a. SG Layer 3 Tutorial sehen. Das erklärt alle Konfig Steps nochmal explizit im Detail. Im Grunde brauchst du das nur stumpf abtippen bzw. umsetzen.

Sonst eben hier fragen.

Jetzt geht das los ... Ich berichte ;)

Dann sind wir gespannt auf die News aus'm Pott !...ob ich das je wieder gut machen kann ? ;)

Mit einem leckeren, gekühlten Stauder Pils !!! 😉👍sooo..bis dahin alles grün...aber jetzt hängts etwas.

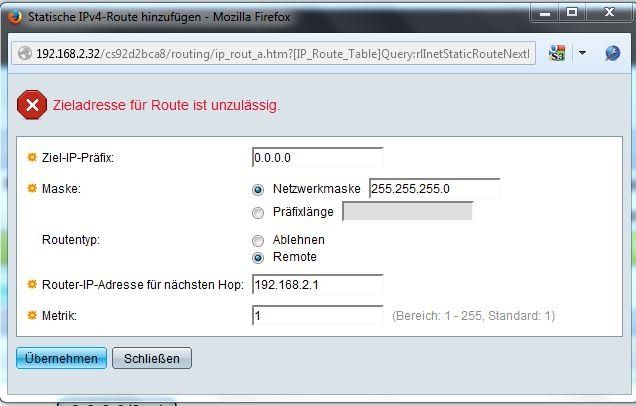

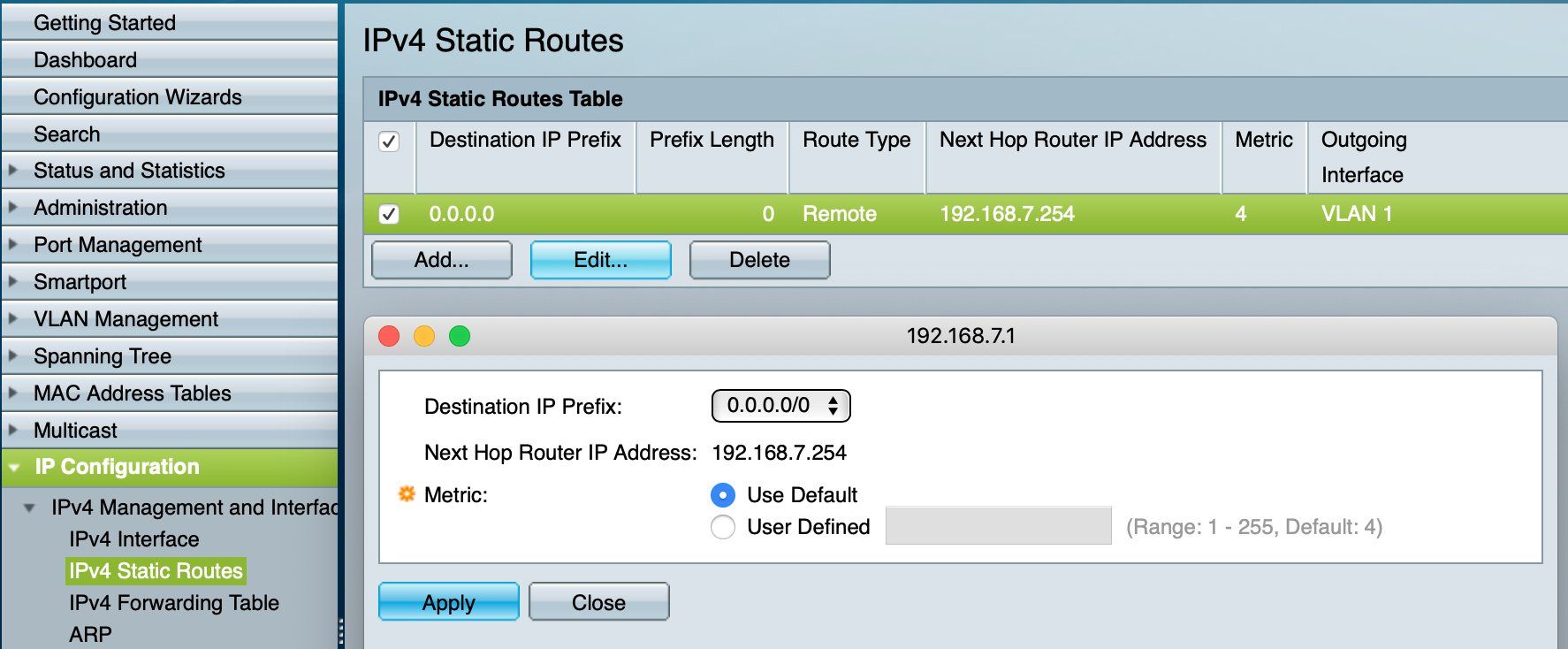

Bei der Default Route ist der Destination Prefix 0.0.0.0/0. Guckst du hier:

Sie können eine statische Route nicht über ein...

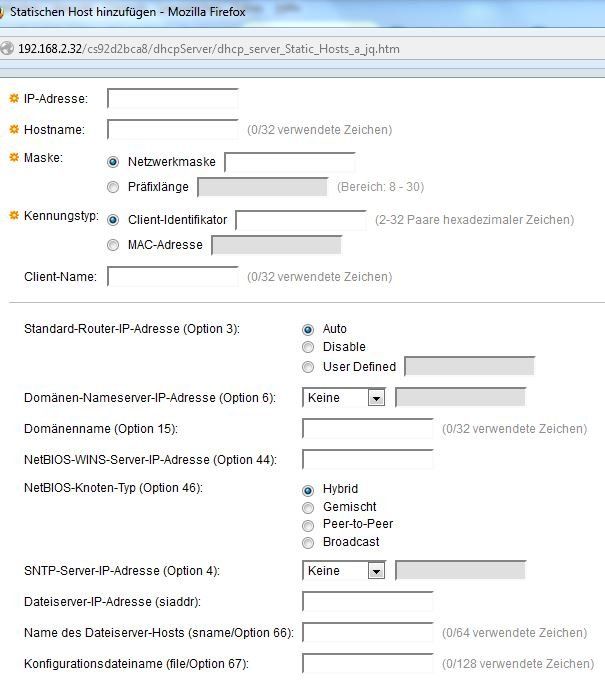

Ist ja auch richtig. Der Switch hat überall statische IP Adressen und keine einzige per DHCP! (hoffentlich !)ich hätte jetzt gedacht IP-Konfig --> DHCP Server

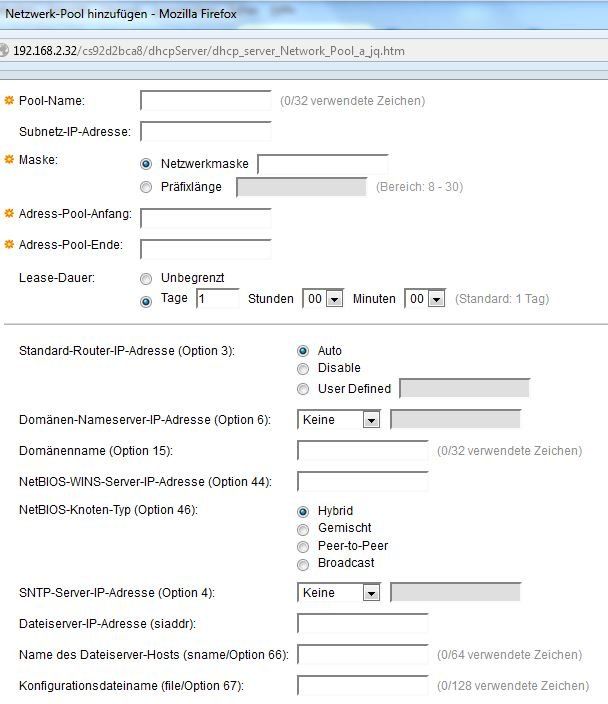

Jau, ist auch richtig aber keine statischen Hosts, die hast du ja (derzeit) nicht.Pool ist richtig !

- Pool Name = kosmetisch, nur ein Name z.B. "VLAN-10"

- Subnetz IP Adresse = das IP Netz was du in VLAN 10 hast z.B. 192.168.10.0

- Maske = 24 Bit = 255.255.255.0

- Pool Anfang = 192.168.10.50

- Pool Ende = 192.168.10.200

- Lease Dauer = 1 Tag, Default belassen

- Alles unterm Strich belässt du im Default. Ggf. kannst du noch einen Domain Namen eintragen, wie "vlan10.oefchen.intern"

bei beiden Masken bekomm ich etwas schaum vorm Mund

Nein, bitte nicht !!Bitte lesen und verstehen: de.wikipedia.org/wiki/Netzmaske

Du arbeitest hier der Einfachheit halber NUR mit 24 Bit Masken, also 255.255.255.0. Ganz einfach....

Von der Netzwerk Adresse sind bei /24er Netzen also die ersten 3 Blöcke immer das Netzwerk z.B. 192.168.10.100 und der 4te Block (.100) ist die Endgeräte Adresse.

Stell dir das als Strasse und Hausnummer auf einer Briefadresse vor.

Damit du es verstehst gibts ein kleines Filmchen dazu am Freitag abend:

wdrmaus.de/filme/sachgeschichten/internet.php5 (Ab 4:15)

vlt lass ich mich von zu vielen (möglichen) Sachen verrückt machen !?

Vermutlich...?! Also immer schön cool bleiben und strategisch vorgehen Routen tut der SG schon mal....cool !....

Sehr gut !Dran bleiben und schon gar nicht von Hasi verrückt machen lassen. Schick die zum Eis essen mit ihrer Freundin (Shopping ist zu teuer...). Wir wuppen das hier schon mit dir !!

Stauder !???? Das klingt ja nach Mülheim a.R

Kommt das nicht aus Essen ?? OK du bist der Pott Profi. Ist eins der besten Pils in D außer Tannenzäpfle Gibts nur leider zu selten im Rest der Republik....

den Rest mach ich morgen.

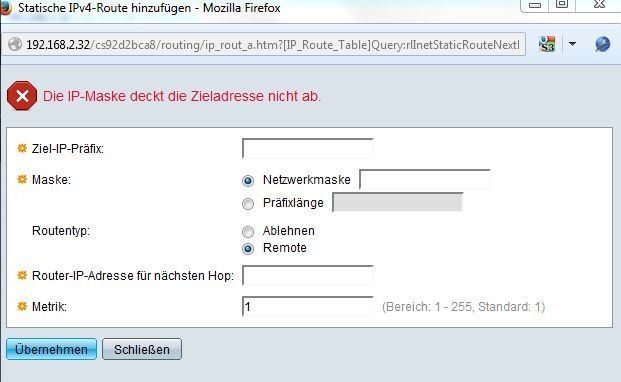

Wir sind gespannt...!Die Zieladresse will er so nicht. Woran kann das liegen ?

Du gibst das falsch ein !Ziel IP Präfix: 0.0.0.0

Maske: 0 (oder auch 0.0.0.0, je nachdem was er nimmt)

Und ich denk die Route ist essentiell für die nächsten Schritte...

Jepp, das ist sie. Ist sie nicht gesetzt dann nix Internet für die VLANs außer 1 !OK, die statischen Routen auf der FB musst du auch setzen !

(Wir dachten das Pingen klappt schon ?!?)

Sie Standard-Route die schon drin steht kann ich wohl nicht bearbeiten.

Wenn die per DHCP kommt, dann nein !!Dann brauchst du aber auch gar keine statische Default Route konfigurieren !! Logisch, denn dann kommt die Default Route ja schon via DHCP von der FritzBox. Dzzzz....

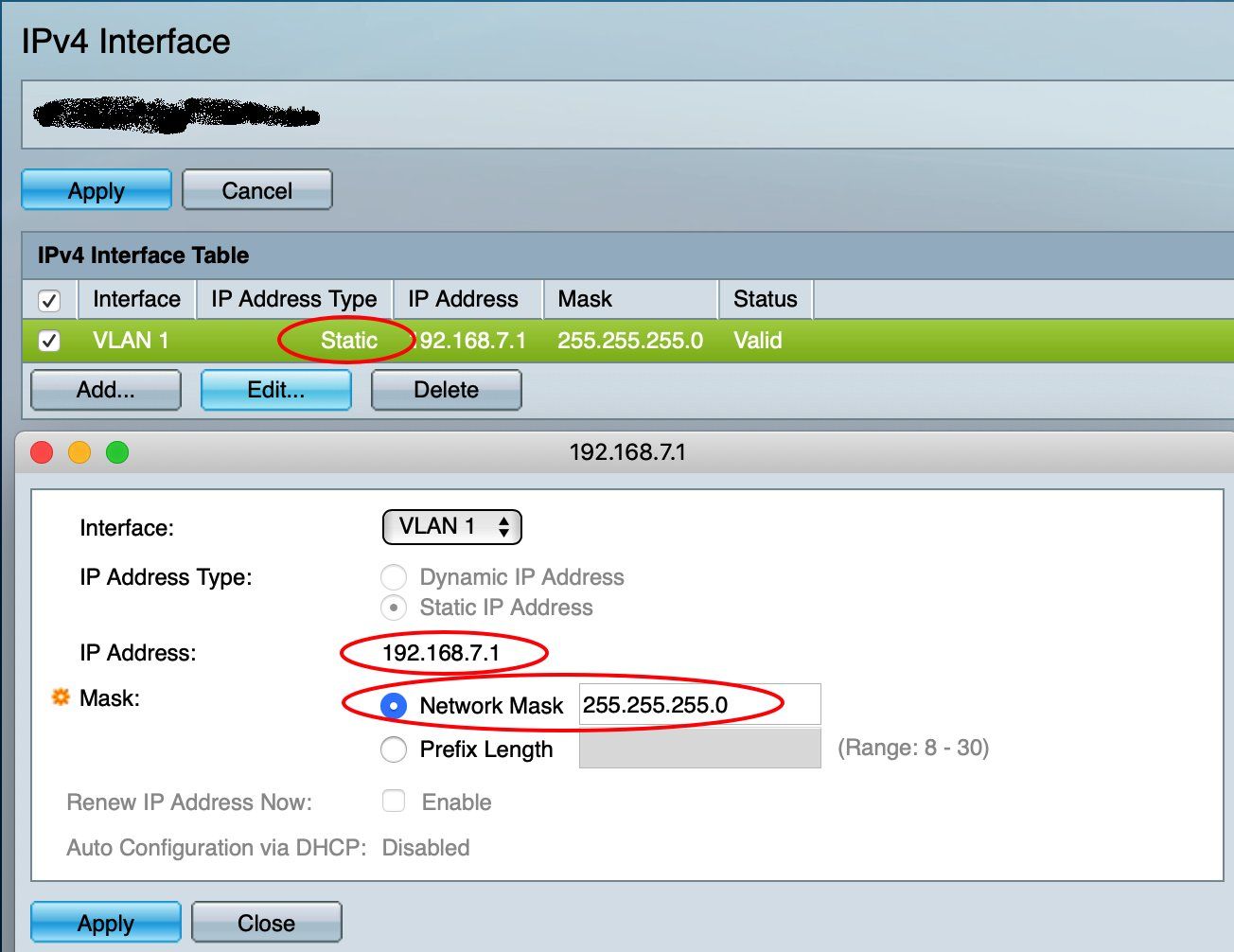

Netzwerk Infrastruktur Komponenten sollten aber aus gutem Grund keine dynamische DHCP IP bekommen !!

Deshalb die dringende Empfehlung das statisch auf 192.168.2.254 255.255.255.0 zu setzen !

(Beispiel hier: .7.1, Bei dir ist das dann natürlich .2.254)

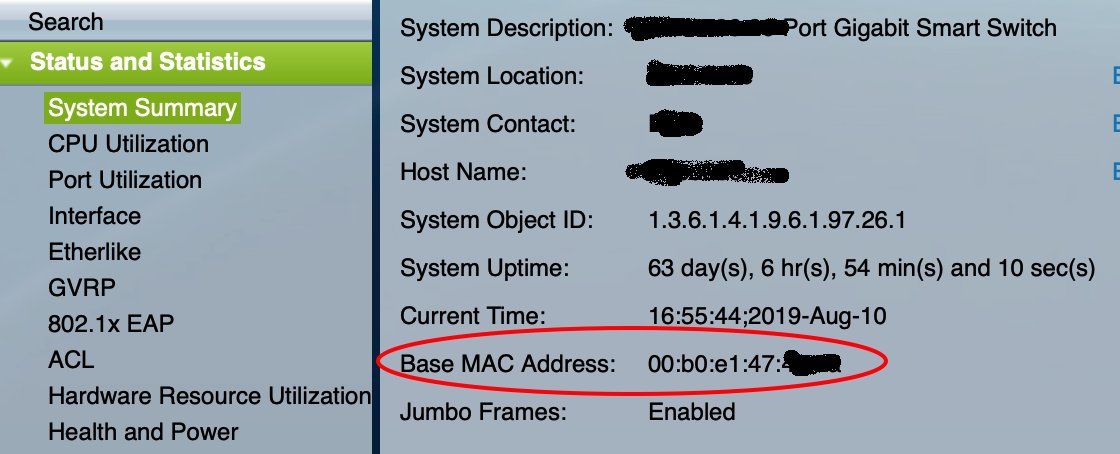

Oder in der FritzBox eine statische DHCP Zuweisung auf Basis der Switch Mac Adresse zu machen !

Die Mac Adresse des Switches die du in der FB DHCP Konfig dafür eintragen musst steht hier:

avm.de/service/fritzbox/fritzbox-7490/wissensdatenbank/publicati ...

Achte immer darauf das diese IP nicht im Adress Pool des DHCP Servers der FB steht !

Hmm....das hiesse aber die Routen müssen wieder raus aus dem Switch ?

Nicht zwingend... Startisch konfigurierte haben immer Präzedenz über dynamisch gelernte. Du "mangelst" es also nochmal extra über.Wenn du aber mit DHCP arbeitet und einer festen DHCP IP Adress reservierung in der FritzBox über die Switch Mac Adresse ist es sinnvoller und Konfig technisch besser es dynamisch zu belassen und keine extra statische Router überzubügeln !

Wenn du komplett statisch adressierst dann brauchst du auch zwingend die statische Route. Logisch, denn der Switch lernt ja dann nix dynamisch...

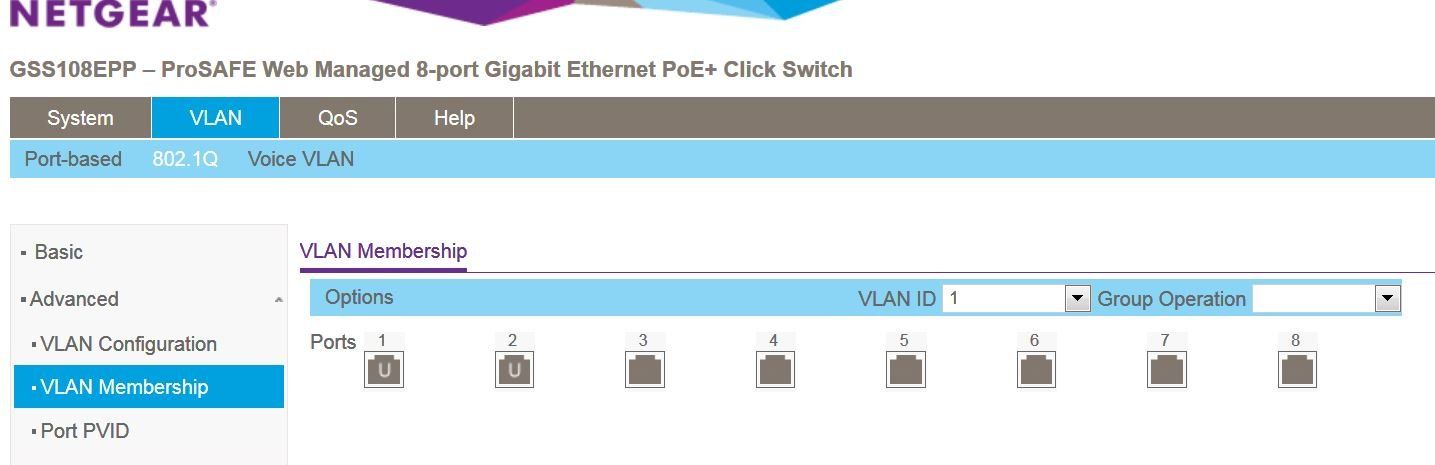

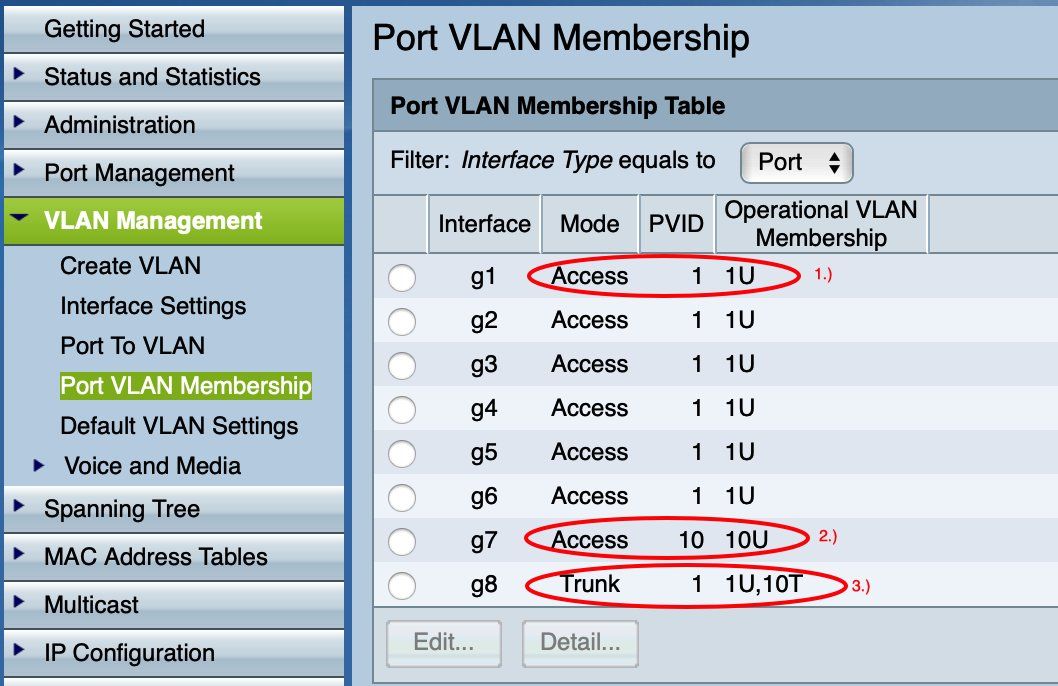

Alle Ports sind Mitglied in VLAN1 und ev. in einem weiteren. Modus Trunk

Den Modus Trunk auf dem Port (und nur auf dem Port !) konfigurierst du einzig und allein nur auf den Uplink Ports zu deinen NetGear Gurken. Klar, denn nur da muss Traffic ja mit VLAN Tags versehen werden !!Nirgendwo anders sonst !!

Alle anderen Ports sind Endgeräte Ports und die stehen immer fest im Mode Access sprich also untagged !! Sieht man auch wenn sie in der VLAN Port Membership mit einem "U" = Untagged gekennzeichnet sind ! T=Tagged

- 1.) Untagged Access Port im VLAN 1 (Endgeräte Port)

- 1.) Untagged Access Port im VLAN 10 (Endgeräte Port)

- 3.) Tagged Trunk Uplink Port im VLAN 10 und Untagged in 1. ((ist Default), Port ist Trunk/Uplink Port zu einem anderen Switch)

Wenn du nur die Uplink Ports zu den anderen Switches als Trunk setzet sägt man sich nicht selber ab, das ist Unsinn.

Den Switch Konfig Rechner hast du logischerweise immer auf einem Port der fest im VLAN 1 bleibt, denn im VLAN 1 liegt ja die Management IP de Switches. An diesem Port fummelt man konfigtechnisch nicht rum während des Setup

r nimmt ja die geänderten Einstellungen nicht von allein in die Startkonfig...

Nein, deshalb blinkt ja oben wütend immer der "Save" Button rot wenn du was verändert hast ! Das soll dich daran erinnern das du doch bitte den Save Button klickst um die Konfig dauerhaft im Flash Speicher zu sichern damit nicht alles nach dem nächsten Reboot wieder futsch ist. Der Switch ist also noch so freundlich und hilft dir !!!Ich werd wohl morgen nochmal alle Schritte von vorn durchgehen müssen.

Das übt !Obwohl...musst du nicht wirklich. Solange dein Konfig Rechner, wie bereits gesagt, immer an einem VLAN 1 Management Port hängt kann nix passieren !! Strategisch vorgehen..!!!

Vieles ist nach deinen Erklärungen klar...ich komme langsam hinter das Prinzip.

Sehr gut, so sollte es sein !das hat mich leider gestern nicht vor absoluten Anfängerfehlern geschützt

Passiert im Eifer des Gefechts wenn man lernt...So haben die Rechner natürlich noch IP-Adressen von der DHCP-FB

Das ist auch richtig und soll und MUSS auch so bleiben für das VLAN 1 !!!Du darfst keinesfalls einen DHCP Server für das VLAN 1 auf dem Switch aktivieren !!! Dort im VLAN 1 hat die FritzBox die DHCP Hoheit (Es kann nur einen geben...)

In den anderen VLANs macht das der Switch ! Da ist ja sonst auch nix !!

das Problem das die FB die Adressen vergibt...in Ihrem Bereich...wenn ich den DHCP bei ihr belasse ?

Den Bereich kannst du ja im DHCP Setup der FritzBox genau einstellen (Erweiterte Ansicht klicken !!)Kontrolliere das also das der die "Ränder" freilässt. Die .1 oder .254 dürfen nicht im Pool sein.

.1= FB Selber, .254=Switch IP im VLAN 1

Wie bekomme ich denn dynamisch Adressen aus dem jeweiligen VLAN Bereich wenn die FB das managed ?

Das managed die FB natürlich nicht ! Denk doch mal bitte etwas logisch nach. Die FB ist doch einzig nur im VLAN 1 und kann folglich auch da nur IP Adressen vergeben. Das funktioniert NICHT VLAN übergreifend.Für die VLANs die NICHT 1 sind vergibt der Switch die IP Adressen. Also du darfst nur für die nicht 1 VLANS den DHCP auf dem Switch aktivieren...logisch !

Zu den Switches in den FBs.

Ja diese eingebauten 4 Port Switches verhalten sich wie dumme ungemangte Switches. Diese kannst du in einen untagged Port am Cisco stecken und sie sind dann Switches in diesem VLAN.

Da die embeddeten Switches der FritzBox NICHT managebar sind, sind sie wie doofe, passive Switches zu sehen. Sie können kein Tagging !!

Die FB muss ich jeweils statisch auf die VLAN Adresse setzen ?

Ja richtig ! Auch wieder aufbassen das diese statische IP sich NICHT mit dem DHCP Pool in dem VLAN überschneidet, sonst gibts Adress Chaos. Statische IPs wissen nix von dynamisch vergebenen !!Genau deshalb lässt man ja immer die Ränder des IP Adressbereiches frei um dort statische IPs an die Infrastruktur Komponenten zu vergeben

Jedenfalls macht das der pfiffige Netzwerker so

VLAN10, welches privat genutzt wird und iiiiiiiiiimmer verfügbar sein muss ), läuft.

Sehr gut. Wenn das rennt werden auch die anderen VLAN rennen !Leider komm ich am Netgear GSS108 noch nicht vorbei.

Am besten postest du ein Screenshot deiner VLAN Konfig hier. Speziell der Uplinks auf den Cisco !!Bedenke das die Tagged sein müssen. Der NetGear ist etwas krank aufgrund seiner statischen PVID Konfig. Das bekommt man aber in den Griff.

Siehe dazu am besten in das hiesige VLAN Tutorial das sich den NetGears und ihrer Fallstricke mit einem separaten Kapitel annimmt:

VLAN Installation und Routing mit pfSense, Mikrotik, DD-WRT oder Cisco RV Routern

Zusätzliche Hilfe auch hier:

Mikrotik VLAN Konfiguration ab RouterOS Version 6.41

Hier hat mich gewundert das ich den nur mit einer IP xxx.xxx.2.xxx

Da musst du dich nicht wundern !! Ist doch logisch !Die NetGear Gurken sind reine Layer 2 Switches die nur VLAN können. Ihre einzige IP Adresse ist deshalb rein nur für den Management und Konfig Zugriff gedacht !! Diese Management IP Adresse zum Zugriff liegt immer im Default VLAN 1 !!

Genau deshalb muss der Trunk also der Uplink auf den Cisco auch das VLAN 1 beinhalten, damit du immer auf deinen Cisco und auch die NetGears per Management zugreifen kannst.

Auch hier gilt wieder das oben schon mehrfach Gesagte: Die Management IPs dieser Switches sollten auch wieder statisch sein oder zumindestens über die Mac Adresse und DHCP fest zugewiesen werden von der FritzBox die ja im VLAN 1 DHCP macht !! Also z.B.:

- 192.168.2.254 = Cisco Switch

- 192.168.2.253 = NetGear1

- 192.168.2.252 = NetGear2

Wenn du deren IP per DHCP und Mac Reservierung dynamisch vergibst, bekommen auch sie das Gateway automatisch mitgeteilt und es muss nicht extra gesetzt werden. Alles genau wie beim Cisco und seinem Management...hatten wir ja schon Nachdenken...!

Mach die DHCP Reservierung und hänge die NetGears dann testweise jungfräulich ins Netz (VLAN 1) und checke ob sie die o.a. IP Adressen bekommen. oder eben statisch. Wenn ja machst du weiter.

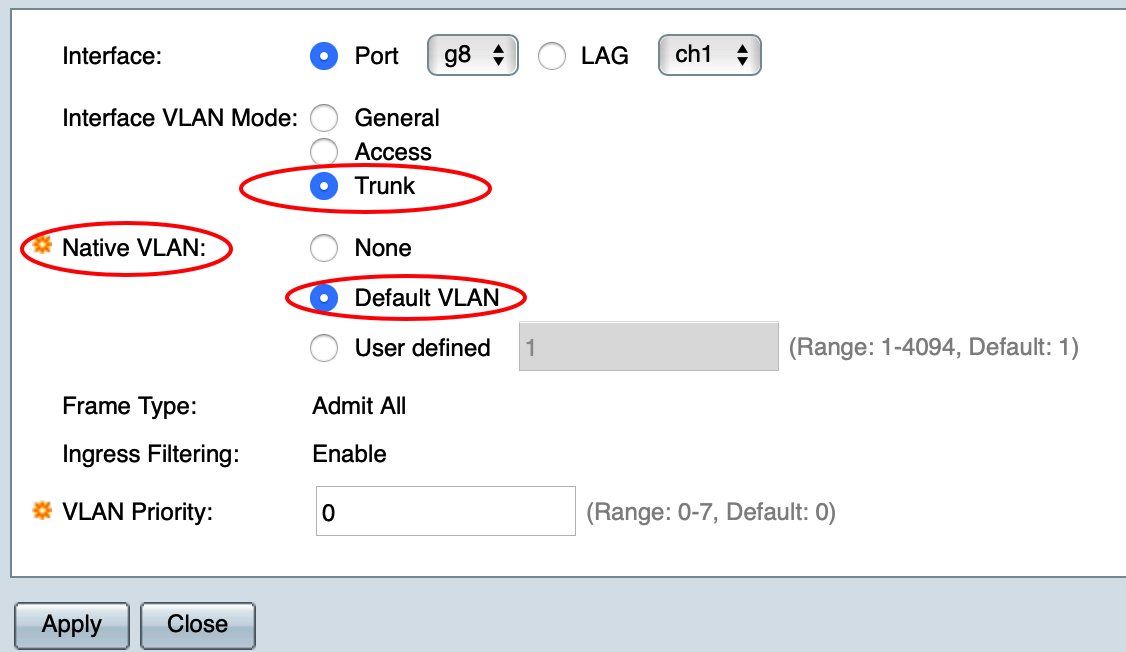

Er hängt am Port1 = VLAN 1 / 40 , Trunk,

Port 1 des Cisco ??? Was soll 40 und 10 MOP sein ??Wenn das der Cisco Port ist dann muss der so aussehen:

- Mode = Trunk

- VLAN 1 (U) = Untagged (PVID 1)

- VLAN 10 (T) = Tagged

- Weitere VLANs auch Tagged wie VLAN 10

NetGear Port:

- PVID auf 1 setzen

- Member VLAN 1 und VLAN 10 Tagged

Läuft hier die Verbindung eher über VLAN1

Nicht eher sondern ja. Aus den oben genannten Gründen: Switch Management Ports sind im VLAN 1 !Wie gesagt.... Poste im Zweifel die VLAN Settings Screenshots hier.

....ich würde fast wetten es lüppt jetzt !

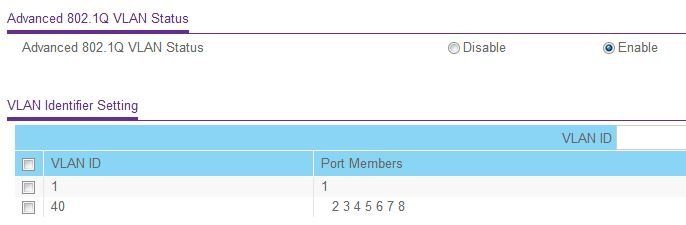

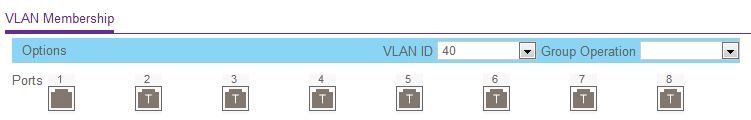

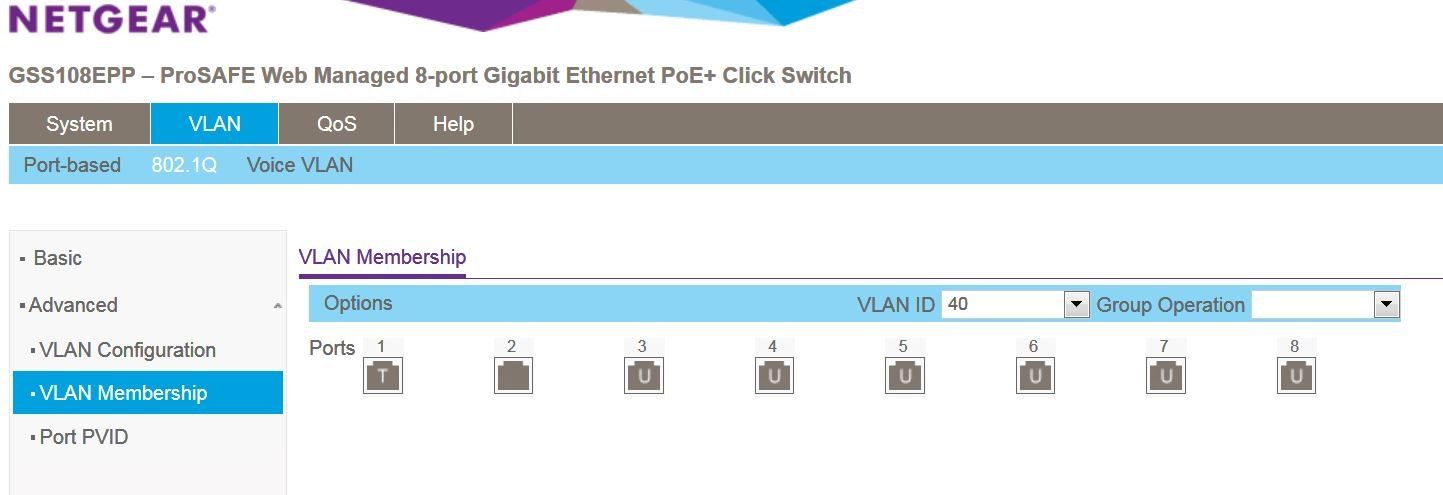

👏mal die VLAN Config vom Netgear....

Ist leider falsch !!Sieh dir mal selber an was für einen Unsinn du gemacht hast. Springt einem doch gleich in Auge !!

Die Ports 2 bis 8 sollen ALLE Tagged in VLAN 40 ?? ("T" in den Portbuchsen des GUI)

Das kann mit Sicherheit NICHT stimmen sofern du da Endgeräte anchließen willst. Die verstehen keine VLAN Tags und würden dann nicht funktionieren im VLAN 40.

Vergiss den Unsinn also !

Wenn dein Uplink Port auf den Cisco der Port 1 ist dann ist nur der Tagged im VLAN 40 ! Seine PVID bleibt 1 !!

Damit wandern dann alle Untagged Pakete an diesem Port ins VLAN 1 und die Pakete mit einem VLAN 40 Tag ins VLAN 40....so wie es sein soll.

Die Restports 2 bis 8 setzt du ins VLAN 40 was du ja schon gemacht hast aber Untagged !!!

Zusätzlich etzt du de PVID der Ports 2-8 auf 40 ! Damit gehen dann diese Ports untagged iins VLAN 40 auch so wie es ein soll wenn du da nur VLAN 40 Endgeräte dran hast !

Der Cisco nennt das nur etwas anders....

Ja, der hat ja nicht so eine kranke Syntax bzw. GUI wie die NetGear Gurken... Der Cisco Port auf die NGs ist als Trunk Port definiert:

Eigentlich doch alles ganz einfach und logisch

Zum Verständnis besser nochmal die VLAN Schnellschulung lesen:

Heimnetzwerk Aufbauen oder auch wie wird ein Longshine LCS-GS8408 eingerichtet

Jetzt sieht das so aus

Jupp, so passt das jetzt !Sollte das nicht der Cisco machen ?

Ja, das wäre dann sinnvoller !WLAN wird automatisch eine IP like 169.254.xxx vergeben. Nicht etwa eine in dem jeweiligen VLAN. Warum ?

Ja, das ist klar. Die Endgeräte dort "sehen" keinen DHCP Server mehr, sprich noch ihrem Broadcast Ruf nach einem DHCP Server antwortet keiner.Alle Endgeräte vergeben sich dann eine APIPA oder neu "ZeroKonf" IP Adresse:

de.wikipedia.org/wiki/Zeroconf#Automatische_IP-Zuweisung

Wo muss ich ansetzen ?

DHCP Server für die VLAN Segmente auf den Cisco legen ! Du kannst den fürs VLAN 1 (und nur fürs VLAN1) auch auf der FB belassen, darfst dann aber logischerweise keinen DHCP fürs VLAN 1 noch parallel auf den Cisco legen ! Es kann nur einen (DHCP Server) pro Segment geben ! Wie beim "Highlander" !

Ist aber doof, da du dann einmal einen auf der FB pflegen musst und die anderen auf dem Cisco.

Also besser und einfacher zu administrieren wenn du ihn auf der FB deaktivierst und alles DHCP auf dem Cisco machst.

das bei ca. 50% der sich zu verbindenden WLAN Geräte der DNS Server nicht

Mmmhhh...hast du denn den richtigen DNS Server im DHCP Server, der für das Gast WLAN relevant ist, richtig konfiguriert ??Gebe ich dem Cisco an einer Stelle nicht genug Input ?

Macht der die DHCP DNS Vergabe für das Gastnetz ??Wie richte ich denn eine Route nur zu dieser IP ein

Da machst du wohl eine grundsätzlichen Denkfehler, kann des sein ??Die Rouzet ist ja längst eingerichtet, da dein L3 Switch ja routet, folglich also das Kamera Netzwerk ja kennt. Route ist in diesem Zusammenhang alos sinnfrei. Weist du ja auch selber...

Das Zauberwort ist Access Liste !!

Mit so einer Access Liste limitierst du den Zugriff auf die Kamera von bestimmten Absender IP Adressen.

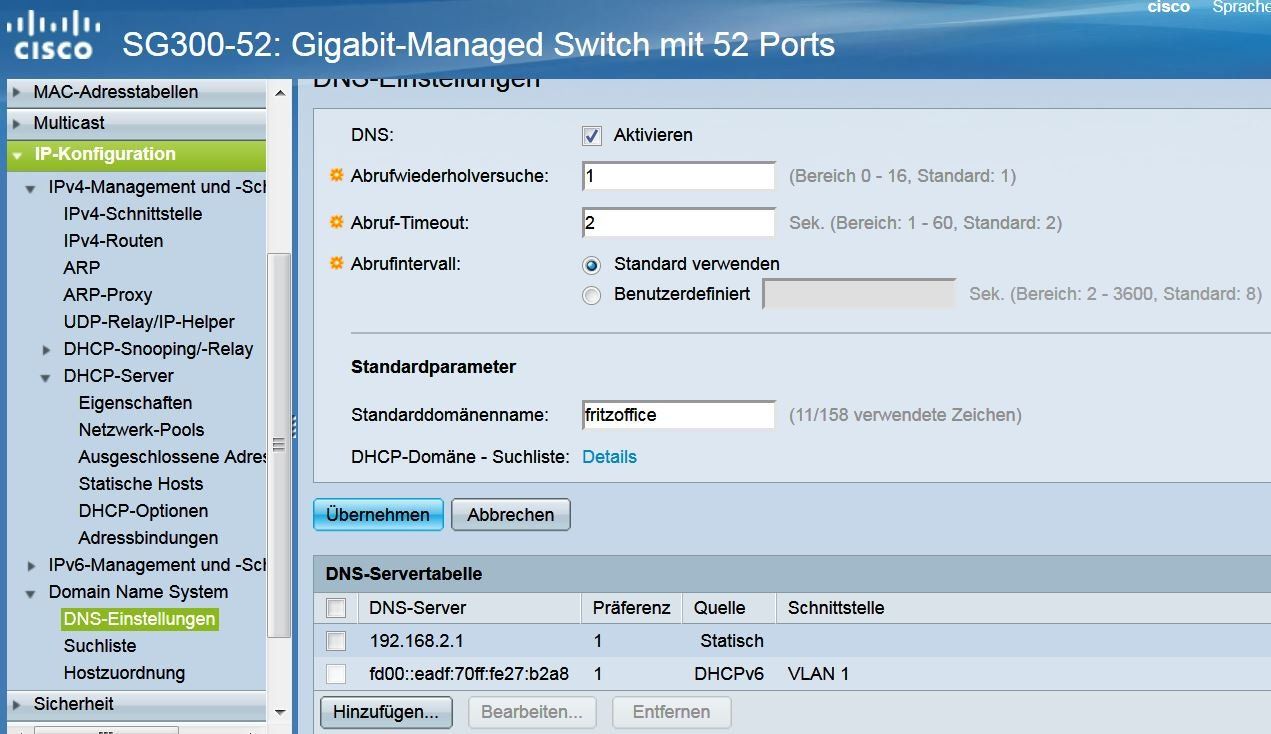

der DNS Server ist lt. Screen angegeben.

Da bist du aber gehörig auf dem falschen Dampfer !!Das was dein Screenshot da oben zeigt ist die DNS Server Einstellung des Switches selber. Sprich also welchen DNS Server der Switch als Client selber nutzt und befragt um Domain Namen aufzulösen wie z.B. seinen Zeitserver NTP usw.

Das hat mit dem was du da machst nicht das Geringste zu tun da es ja nur den Switch intern selber betrifft !!

Es ging darum welchen DNS Server der DHCP Server an die Clients vergibt !!! Nur das ist ja relevant, den das bestimmt welchen DNS Server die angeschlossenen Clients verwenden.

Das findest du im Menüpunkt DHCP Server und ganz sicher nicht im Client DNS Setting wie oben.

Also erstmal bitte etwas nachdenken bevor man was postet !

Gibts ne extra DNS-Einstellung für den jeweiligen VLAN-Bereich ?

Ja ! In jedem DHCP Server für das VLAN ! DER bestimmt ja welcher DNS per DHCP an die Clients geht !!!