IP-Zugriff von einem Rechner auf GENAU EINE IP beschränken

Ein Rechner mit IP 192.168.1.50 soll NUR auf sein Standardgateways 50.254 zugreifen können.

Hallo, guten Tag !

Ich bin mir nicht sicher ob es eine Lösung für mein Problem gibt, aber vielleicht hat ja jemand einen Tipp:

Es gibt ein kleines Netzwerk mit 5 XP-Rechnern und einen Router für den Internetzugang. Der Netzraum ist 192.168.1.0, das GW ist 1.254 und die Clients sind 1.10 , 1.20, 1.30, 1.40 und 1.50 . Alles funktioniert prima. Es soll nun aber der 1.50 nicht möglich sein, auf irgendeine andere IP im Netzwerk als auf die 1.254 zuzugreifen. Diese Filterung soll auf IP-Ebene passieren damit evtl. darüberliegende Ebenen nicht manipuliert werden können (es handelt sich um einen Rechner einer Fremdfirma die keinen Zugriff auf das Netzwerk, wohl aber auf das Internet haben soll).

Ist das über Subnetzmasken realisierbar? Die IP-Einstellungen des 1.50er kann ich ändern wie ich will, die Fremdfirma allerdings nicht, sodass hier keine Gefahr besteht dassda jemand was zurückdrehen könnte.

Vielen Dank für Eure Hilfe oder vielleicht auch für Alternativvorschläge.

Viele Grüße

Christian

Hallo, guten Tag !

Ich bin mir nicht sicher ob es eine Lösung für mein Problem gibt, aber vielleicht hat ja jemand einen Tipp:

Es gibt ein kleines Netzwerk mit 5 XP-Rechnern und einen Router für den Internetzugang. Der Netzraum ist 192.168.1.0, das GW ist 1.254 und die Clients sind 1.10 , 1.20, 1.30, 1.40 und 1.50 . Alles funktioniert prima. Es soll nun aber der 1.50 nicht möglich sein, auf irgendeine andere IP im Netzwerk als auf die 1.254 zuzugreifen. Diese Filterung soll auf IP-Ebene passieren damit evtl. darüberliegende Ebenen nicht manipuliert werden können (es handelt sich um einen Rechner einer Fremdfirma die keinen Zugriff auf das Netzwerk, wohl aber auf das Internet haben soll).

Ist das über Subnetzmasken realisierbar? Die IP-Einstellungen des 1.50er kann ich ändern wie ich will, die Fremdfirma allerdings nicht, sodass hier keine Gefahr besteht dassda jemand was zurückdrehen könnte.

Vielen Dank für Eure Hilfe oder vielleicht auch für Alternativvorschläge.

Viele Grüße

Christian

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 144714

Url: https://administrator.de/forum/ip-zugriff-von-einem-rechner-auf-genau-eine-ip-beschraenken-144714.html

Ausgedruckt am: 22.07.2025 um 23:07 Uhr

6 Kommentare

Neuester Kommentar

ich würde einfach dem router ne 2te ip geben und dem rechner der Fremdfirma eine IP aus diesem Segment zuweisen. Schon ist das Problem erledigt...

Ggf. kannst du auch noch per vlan dafür sorgen das der rechner zwar prinzipiell auf jeden Rechner zugreiffen könnte - aber sein VLAN eben nur den Zugriff auf den Router erlaubt. Dann is dir die IP egal - und egal was er dort einstellt sein limit ist der switch (und da kommt der ja normal nich ran)

Ggf. kannst du auch noch per vlan dafür sorgen das der rechner zwar prinzipiell auf jeden Rechner zugreiffen könnte - aber sein VLAN eben nur den Zugriff auf den Router erlaubt. Dann is dir die IP egal - und egal was er dort einstellt sein limit ist der switch (und da kommt der ja normal nich ran)

Zitat von @maretz:

ich würde einfach dem router ne 2te ip geben und dem rechner der Fremdfirma eine IP aus diesem Segment zuweisen. Schon ist

das Problem erledigt...

ich würde einfach dem router ne 2te ip geben und dem rechner der Fremdfirma eine IP aus diesem Segment zuweisen. Schon ist

das Problem erledigt...

Moin,

"naja"...

Jetzt mal etwas ausgeholt - wenn ich wüßte, das es außer "meinem" Rechner noch 4 andere gibt und ich darf die nicht sehen sollen und sehe Sie dann nicht - dann wären die 192.168.0 oder 1 meine ersten beiden "Versuche" schlauer zu sein...

Ergo auch mit keiner std Wald und Wiesen IP ist es so nicht sicher.

Die sollten richtig getrennt werden - bei 5 xp machinen - kein Server wirds mit em Vlan fähigen Router/Switch wohl auch essig sein und ganz ehrlich derjeinige, der den Inet Anschluß bezahlt - gilt nach außen als der, der alles macht.

Ich krieg grad keine Mails mehr, saugt grad einer wie schrieb heute Supaman in einem anderen Thread - Hoppelwestern?

Gruß

also das die Methode nicht sicher ist - darüber brauchen wir nicht reden.

Aber bei 5 PCs gehe ich davon aus das die eingesetzte Hard- und Software eher Qualität "Supermarkt-Restpostenregal" als "Gute Hardware" ist und da auch der Admin wenn überhaupt stundenweise vor Ort ist (so das nicht nur der Kollege macht der sich grad nen bisserl mit EDV auskennt...)

Bei uns würde ich z.B. einfach hingehen und vom Router einen Port auf das Patchfeld direkt legen - und der Rechner hängt dann an dem Port. Von mir aus kann die Person dann gerne die IP wechseln solang die lustig ist - dann geht gar nix mehr ;). Und wenn der an nen Port von nem anderen Rechner geht - klar, wäre möglich. Aber dann wird der Kollege der an dem eigentlich angeschlossenen PC arbeitet sich schon bei mir melden. Und das wäre der Moment bei dem jeder aus der Fremdfirma sich überlegt ob er nicht grad freiwillig den Betrieb verlässt - denn das nächste Gespräch wäre auch gleich dessen letztes! (Und je nachdem wie gut mein Einfluss auf die Fremdfirma ist wäre es auch da für den der letzte Arbeitstag...)

Aber bei 5 PCs gehe ich davon aus das die eingesetzte Hard- und Software eher Qualität "Supermarkt-Restpostenregal" als "Gute Hardware" ist und da auch der Admin wenn überhaupt stundenweise vor Ort ist (so das nicht nur der Kollege macht der sich grad nen bisserl mit EDV auskennt...)

Bei uns würde ich z.B. einfach hingehen und vom Router einen Port auf das Patchfeld direkt legen - und der Rechner hängt dann an dem Port. Von mir aus kann die Person dann gerne die IP wechseln solang die lustig ist - dann geht gar nix mehr ;). Und wenn der an nen Port von nem anderen Rechner geht - klar, wäre möglich. Aber dann wird der Kollege der an dem eigentlich angeschlossenen PC arbeitet sich schon bei mir melden. Und das wäre der Moment bei dem jeder aus der Fremdfirma sich überlegt ob er nicht grad freiwillig den Betrieb verlässt - denn das nächste Gespräch wäre auch gleich dessen letztes! (Und je nachdem wie gut mein Einfluss auf die Fremdfirma ist wäre es auch da für den der letzte Arbeitstag...)

Richtig.... Entweder die Fremdfirma wie es sich eigentlich gehört in einem sauberen netzwerk Design in ein eigenes VLAN oder LAN Segment packen:

WLAN oder LAN Gastnetz einrichten mit einem Captive Portal (Hotspot Funktion)

VLAN Installation und Routing mit pfSense, Mikrotik, DD-WRT oder Cisco RV Routern

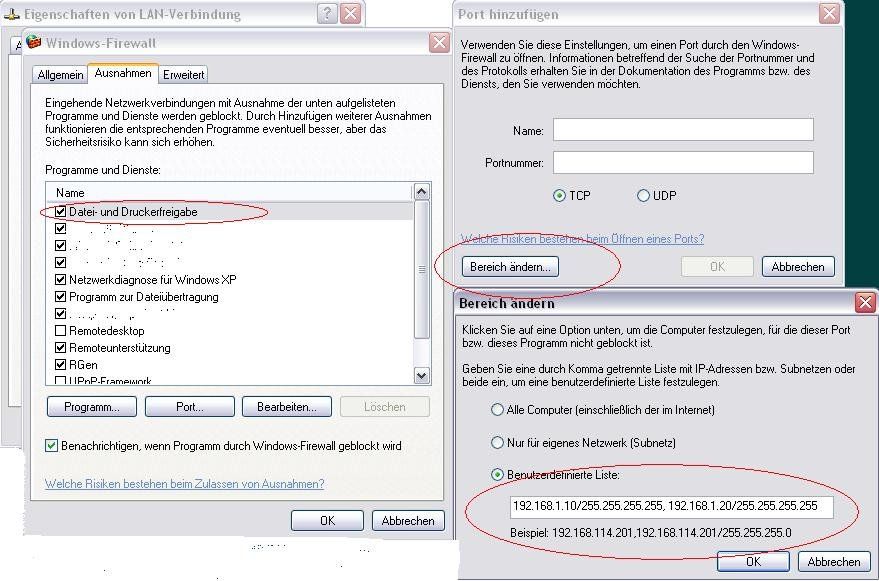

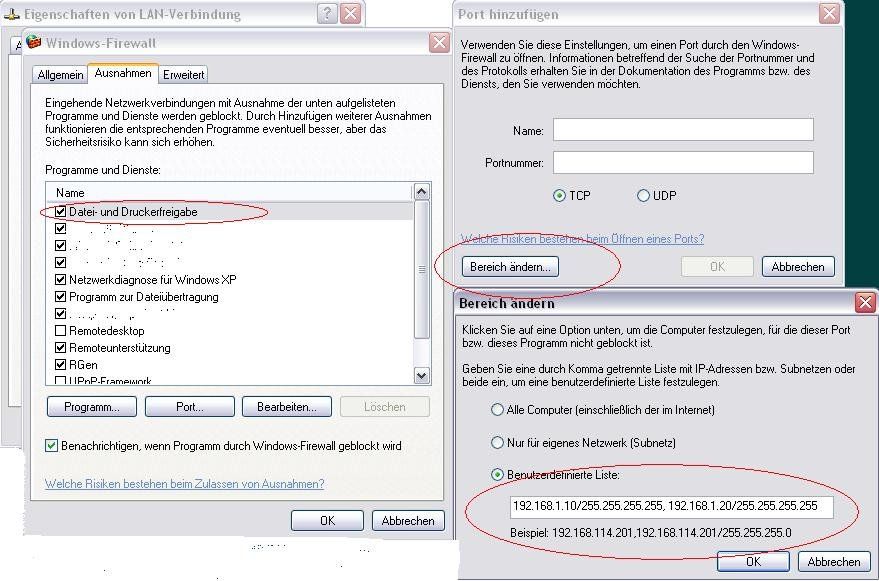

Oder ganz einfach mit der Windows Firewall. Dort wählst du das Datei- und Drucker Sharing aus und trägst dort in einer dedizierten Liste in den erweiterten FW Eigenschaften ein wen du zugreifen lassen willst und sparst die .50 dabei aus !:

(Alle PCs bekommen dabei eine 32 Bit Host Subnetzmaske die immer nur diesen einzelnen Host maskieren !)

Das musst du dann aber auf ALLEN PCs einzeln machen !!

Da kannst du dann gleich sehen wie schlecht und unproduktiv diese Lösung ist, denn bei jeder änderung der Fremdfirma IP Adresse musst du ALLE PCs wieder anfassen und die FW Einstellungen anpassen.

Vergibt sich der Fremdfirma Benutzer schnell mal ne andere IP hat er dein Sicherheitskonzept im handumdrehen ausgehebelt:

Fazit: Fremdfirmen und besucher gehören IMMER in ein separates LAN oder VLAN !!! Dort kann man sie dann zentral mit einem simplen Mausklick an der Firewall kontrollieren und hat volle Sicherheit auf seine eigenen Rechner ohne in wilde Konfig orgien ausbrechen zu müssen !!

WLAN oder LAN Gastnetz einrichten mit einem Captive Portal (Hotspot Funktion)

VLAN Installation und Routing mit pfSense, Mikrotik, DD-WRT oder Cisco RV Routern

Oder ganz einfach mit der Windows Firewall. Dort wählst du das Datei- und Drucker Sharing aus und trägst dort in einer dedizierten Liste in den erweiterten FW Eigenschaften ein wen du zugreifen lassen willst und sparst die .50 dabei aus !:

(Alle PCs bekommen dabei eine 32 Bit Host Subnetzmaske die immer nur diesen einzelnen Host maskieren !)

Das musst du dann aber auf ALLEN PCs einzeln machen !!

Da kannst du dann gleich sehen wie schlecht und unproduktiv diese Lösung ist, denn bei jeder änderung der Fremdfirma IP Adresse musst du ALLE PCs wieder anfassen und die FW Einstellungen anpassen.

Vergibt sich der Fremdfirma Benutzer schnell mal ne andere IP hat er dein Sicherheitskonzept im handumdrehen ausgehebelt:

Fazit: Fremdfirmen und besucher gehören IMMER in ein separates LAN oder VLAN !!! Dort kann man sie dann zentral mit einem simplen Mausklick an der Firewall kontrollieren und hat volle Sicherheit auf seine eigenen Rechner ohne in wilde Konfig orgien ausbrechen zu müssen !!