L2tp-IPSec: rdp-Abbruch

Hallo in die Runde,

vielleicht habt Ihr ja eine Idee. Ich dachte eigentlich hier auch schon ähnliches gelesen zu haben, finde es nur nicht mehr.

Es wird über eine VPN-Verbindung eine Remote-Desktop-Session zu einem Win10Pro Host initiiert, die auch problemlos und schnell startet, dann aber nach einigen Sekunden ...

a) auf einem MacOS-Client mit dem Fehler 0x407 "data encryption error" disconnected

b) auf einem Windows-Client schlicht kommentarfrei "einfriert"

der VPN-Tunnel bleibt danach scheinbar bestehen.

Ich habe das Gefühl, dass hängt mit IPSec zusammen. Als wenn eine Schlüsselerneuerung Probleme hat?! Aber dann müsste ja der Tunnel eigentlich auch einbrechen?!

Der Fehler ist mir sowohl bei einer Fritzbox als VPN-Server mit Shrewsoft auf Client-Seite als auch bei EdgeOS (l2tp/IPSec) mit dem Windowseigenen VPN-Client untergekommen. Über ein Wireguard-VPN tritt er nicht auf. Auf dem RDP-Host habe ich in den Gruppenrichtlinien Authentifikation auf Netzwerkebene schon deaktiviert und RDP auf TCP beschränkt, der Rest dürfte "Standard" sein, bzw. ist in den Host-Settings nicht konfiguriert.

Viele Grüße und Dank im Voraus

PS: Windows (alles 21H1)

EDIT: Ebenso 0x607

vielleicht habt Ihr ja eine Idee. Ich dachte eigentlich hier auch schon ähnliches gelesen zu haben, finde es nur nicht mehr.

Es wird über eine VPN-Verbindung eine Remote-Desktop-Session zu einem Win10Pro Host initiiert, die auch problemlos und schnell startet, dann aber nach einigen Sekunden ...

a) auf einem MacOS-Client mit dem Fehler 0x407 "data encryption error" disconnected

b) auf einem Windows-Client schlicht kommentarfrei "einfriert"

der VPN-Tunnel bleibt danach scheinbar bestehen.

Ich habe das Gefühl, dass hängt mit IPSec zusammen. Als wenn eine Schlüsselerneuerung Probleme hat?! Aber dann müsste ja der Tunnel eigentlich auch einbrechen?!

Der Fehler ist mir sowohl bei einer Fritzbox als VPN-Server mit Shrewsoft auf Client-Seite als auch bei EdgeOS (l2tp/IPSec) mit dem Windowseigenen VPN-Client untergekommen. Über ein Wireguard-VPN tritt er nicht auf. Auf dem RDP-Host habe ich in den Gruppenrichtlinien Authentifikation auf Netzwerkebene schon deaktiviert und RDP auf TCP beschränkt, der Rest dürfte "Standard" sein, bzw. ist in den Host-Settings nicht konfiguriert.

Viele Grüße und Dank im Voraus

PS: Windows (alles 21H1)

EDIT: Ebenso 0x607

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 1317563866

Url: https://administrator.de/forum/l2tp-ipsec-rdp-abbruch-1317563866.html

Ausgedruckt am: 18.07.2025 um 07:07 Uhr

8 Kommentare

Neuester Kommentar

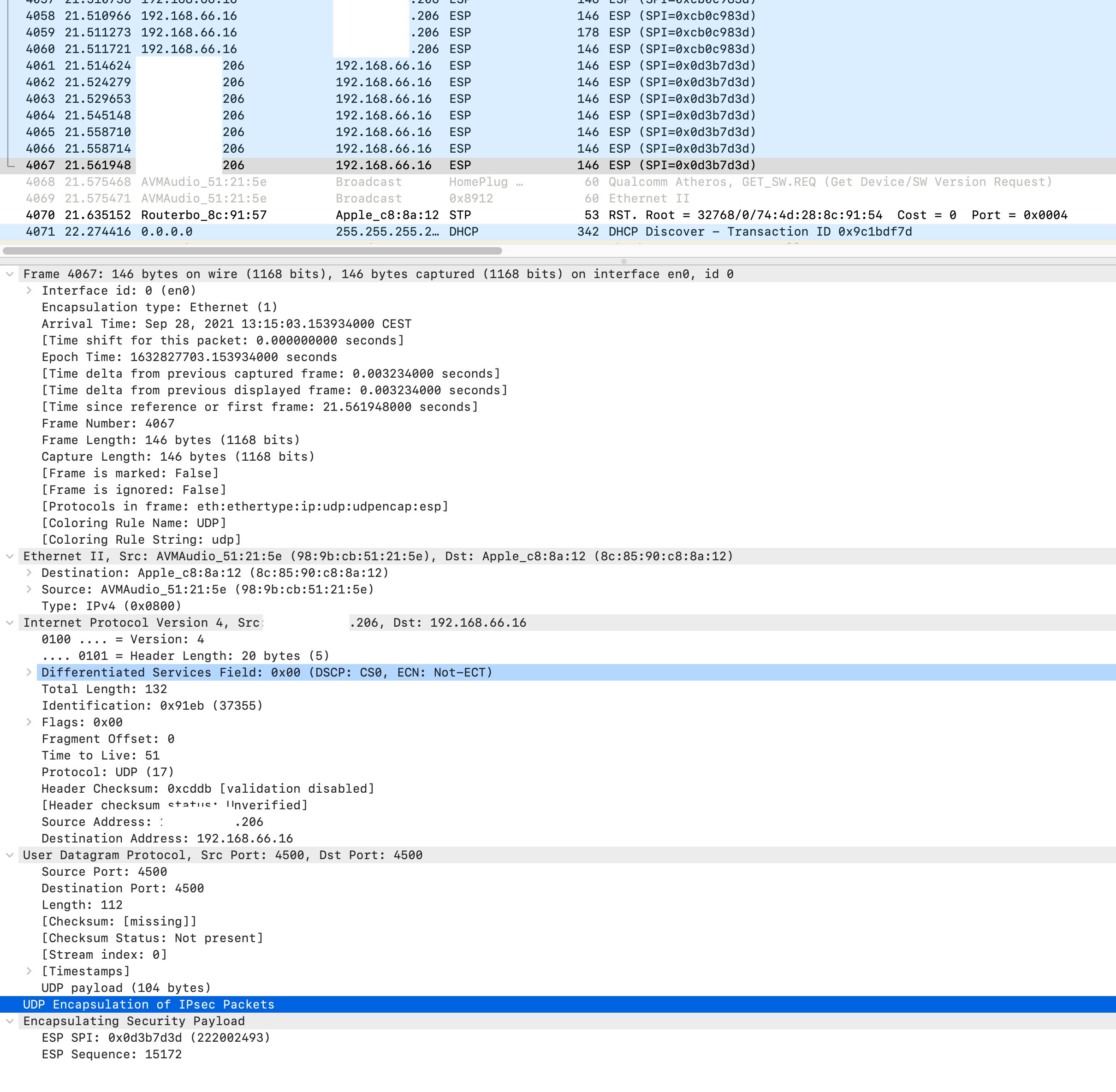

MTU? PMTU discovery blockiert? Mach mal mit Wireshark nen Mitschnitt beim Abbruch und checke auf Fragmentierung.

Da kann ich explizit mit der "remote IP address 10.255.255.0" nix anfangen?! Ist das normal?

rcvd [IPCP ConfReq id=0x1 <addr 10.255.255.0>]

Da hat wohl der Server in der L2TP via Mode Conf nen falsches Setting an den Client übermittelt. Also mal am Server die Settings dazu prüfen.rcvd [IPCP ConfReq id=0x1 <addr 10.255.255.0>]

Zitat von @Visucius:

Im Wireshark (client-seitig) scheint er einfach abzubrechen. Die letzte ESP-Zeile sieht genauso aus, wie die davor. Interessant ist, dass er offenbar auf UDP sendet.

Nee, das sind die Encapsulation Packets von der IPSec Verbindung (ESP über 4500(NAT-T)), das hat nichts mit der RDP Verbindung zu tun, du snifferst die Verbindung von außerhalb, nicht innerhalb des Tunnels, da ist klar das du von der RDP-Verbindung nichts siehst, ist alles verschlüsselt, man sollte da schon innerhalb des Tunnels sniffern von außerhalb bringt das nüx Im Wireshark (client-seitig) scheint er einfach abzubrechen. Die letzte ESP-Zeile sieht genauso aus, wie die davor. Interessant ist, dass er offenbar auf UDP sendet.

Sniffer direkt am RDP-Server.