Lets Encrypt Root Zertifikat Wechsel macht Probleme

Hallo Leute,

Heute Nacht dürfte es einen Wechsel des Root Zertifikats gegeben haben seitdem zicken bei uns die IOS Geräte rum.

armann-systems.com/news/wichtig-fuer-admins-zertifikatswechsel-b ...

Hat jemand eine Idee wie man das am einfachsten lösen kann?

LG Jojo

Heute Nacht dürfte es einen Wechsel des Root Zertifikats gegeben haben seitdem zicken bei uns die IOS Geräte rum.

armann-systems.com/news/wichtig-fuer-admins-zertifikatswechsel-b ...

Hat jemand eine Idee wie man das am einfachsten lösen kann?

LG Jojo

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 1325883551

Url: https://administrator.de/forum/lets-encrypt-root-zertifikat-wechsel-macht-probleme-1325883551.html

Ausgedruckt am: 19.07.2025 um 00:07 Uhr

11 Kommentare

Neuester Kommentar

Moin,

solange die Clients die (neuen) Root-Zertifikate nicht kennen…

Heise hat da bereits ein wenig was zu geschrieben:

heise.de/news/Let-s-Encrypt-Zertifikate-Ruckler-am-30-September- ...

Gruß

em-pie

solange die Clients die (neuen) Root-Zertifikate nicht kennen…

Heise hat da bereits ein wenig was zu geschrieben:

heise.de/news/Let-s-Encrypt-Zertifikate-Ruckler-am-30-September- ...

Gruß

em-pie

Das darfst du dann alle drei Monate, wenn sich dein LE-Zertifikat erneuert, wiederholen. Würde ich nicht als Lösung bezeichnen...

Dein Problem ist eher, dass du falsche Zwischenzertifikate ("Chain") auslieferst.

Diese werden normalerweise passend mit den Zertifikaten erzeugt, aber vielleicht musst du hier händisch tätig werden. Könnte z.B. sein, dass das bei dir auf dem Server mal händisch konfiguriert wurde und jetzt händisch aktualisiert werden muss...

Dein Problem ist eher, dass du falsche Zwischenzertifikate ("Chain") auslieferst.

Diese werden normalerweise passend mit den Zertifikaten erzeugt, aber vielleicht musst du hier händisch tätig werden. Könnte z.B. sein, dass das bei dir auf dem Server mal händisch konfiguriert wurde und jetzt händisch aktualisiert werden muss...

Hier steht noch ein bisschen was dazu von Certify the Web: Klick mich!

Wir nutzen das ebenfalls für unseren Exchange und der Wechsel hat (scheinbar) problemlos funktioniert. (sonst hätte ich schon mehr Geschrei gehört ;) )

Wir nutzen das ebenfalls für unseren Exchange und der Wechsel hat (scheinbar) problemlos funktioniert. (sonst hätte ich schon mehr Geschrei gehört ;) )

Kannst du einmal den kompletten vom Server gelieferten Chain testen, z.B. mit ssllabs.com/ssltest/ ?

Falls da im Chain Zertifikate stehen, die nicht passen, wird dir das entsprechend markiert.

Dann weiß man zumindest, ob es auf dem Server richtig konfiguriert ist.

Falls da im Chain Zertifikate stehen, die nicht passen, wird dir das entsprechend markiert.

Dann weiß man zumindest, ob es auf dem Server richtig konfiguriert ist.

Problem bei vielen Fällen war, dass die Zertifikateaktualisierung nicht reicht, der Server muss neu gestartet werden, damit die Zertifikatekette neu aufgebaut wird. Zudem spukt noch Sophos UTM mit rein. Ich habe kurz was zusammengefasst - vielleicht hilft es.

Let’s Encrypt-Zertifikate-Ärger mit Windows, Sophos UTM, macOS/iOS (30.9.2021)

Let’s Encrypt-Zertifikate-Ärger mit Windows, Sophos UTM, macOS/iOS (30.9.2021)

hallo

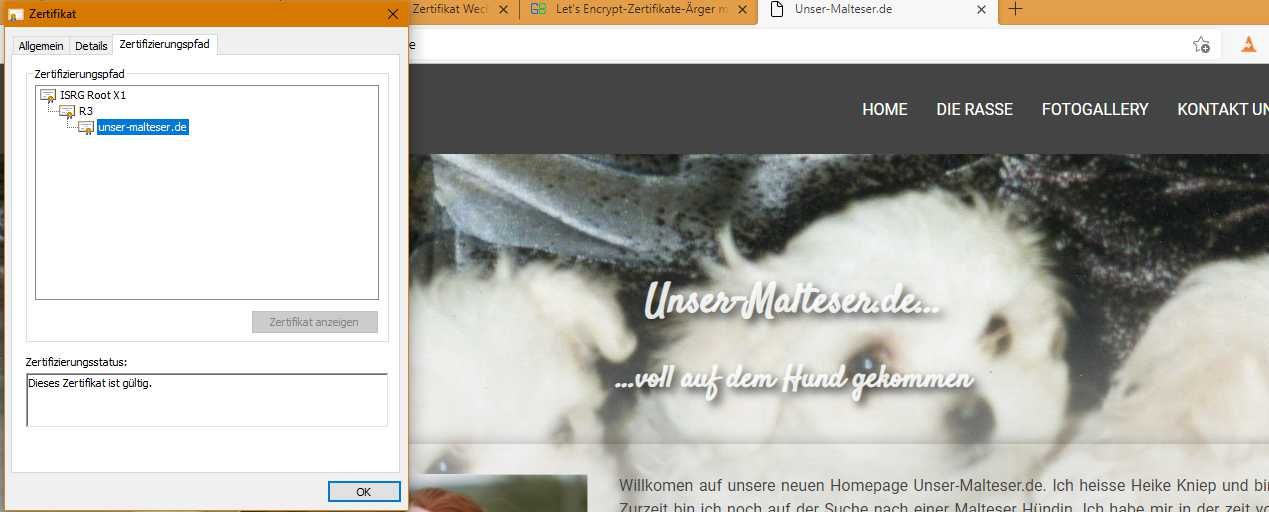

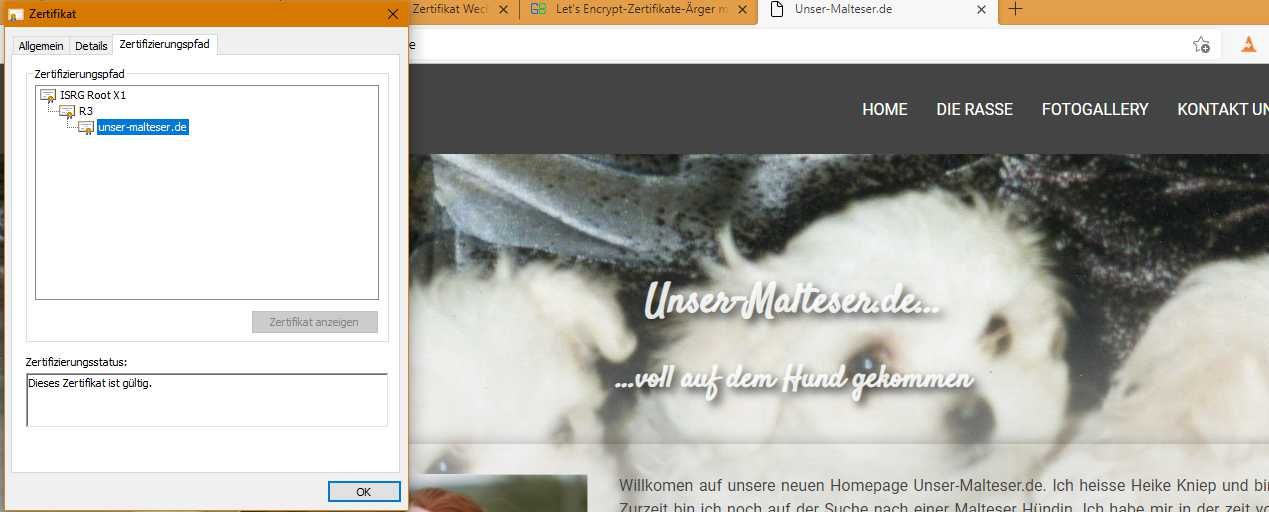

Ich haben mehrere Domains die ich mit Lets Encrypt Zertifikat

kniep.eu

unser-malteser.de

joecker.eu

Seite heute Morgen werden in IOS 15 Browser (Firefox, Safari) die Zertifikate als nicht sicher angezeigt. mit der App inspect konnte ich den Zertifikat Pfad anschauen und dort noch das alte DST Root CA X3 angezeigt. Auf den Windows Geräten dagegen keine Probleme

angezeigt. Auf den Windows Geräten dagegen keine Probleme  .

.

Habe alle tips befolgt. Habe vergessen zu sagen das ich die Zertifikate mit Certbot herstelle und Apache als Webserver auf einen Windows Server Betreibe.

Konfiguration:

Apache Version Apache/2.4.47 (Win64) OpenSSL/1.1.1k PHP/7.3.28

Apache API Version 20120211

Server Administrator webmaster@unser-malteser.de

Hostname:Port www.unser-malteser.de:443

Max Requests Per Child: 0 - Keep Alive: on - Max Per Connection: 100

Timeouts Connection: 300 - Keep-Alive: 5

Virtual Server Yes

Server Root D:/apachefriends/Xampp/apache

Loaded Modules core mod_win32 mpm_winnt http_core mod_so mod_access_compat mod_actions mod_alias mod_allowmethods mod_asis mod_auth_basic mod_authn_core mod_authn_file mod_authz_core mod_authz_groupfile mod_authz_host mod_authz_user mod_autoindex mod_cgi mod_dav_lock mod_deflate mod_dir mod_env mod_filter mod_headers mod_include mod_info mod_isapi mod_log_config mod_cache_disk mod_md mod_mime mod_negotiation mod_proxy mod_proxy_ajp mod_rewrite mod_setenvif mod_socache_shmcb mod_ssl mod_status mod_version mod_vhost_alias mod_php7

Ich haben mehrere Domains die ich mit Lets Encrypt Zertifikat

kniep.eu

unser-malteser.de

joecker.eu

Seite heute Morgen werden in IOS 15 Browser (Firefox, Safari) die Zertifikate als nicht sicher angezeigt. mit der App inspect konnte ich den Zertifikat Pfad anschauen und dort noch das alte DST Root CA X3

Habe alle tips befolgt. Habe vergessen zu sagen das ich die Zertifikate mit Certbot herstelle und Apache als Webserver auf einen Windows Server Betreibe.

Konfiguration:

Apache Version Apache/2.4.47 (Win64) OpenSSL/1.1.1k PHP/7.3.28

Apache API Version 20120211

Server Administrator webmaster@unser-malteser.de

Hostname:Port www.unser-malteser.de:443

Max Requests Per Child: 0 - Keep Alive: on - Max Per Connection: 100

Timeouts Connection: 300 - Keep-Alive: 5

Virtual Server Yes

Server Root D:/apachefriends/Xampp/apache

Loaded Modules core mod_win32 mpm_winnt http_core mod_so mod_access_compat mod_actions mod_alias mod_allowmethods mod_asis mod_auth_basic mod_authn_core mod_authn_file mod_authz_core mod_authz_groupfile mod_authz_host mod_authz_user mod_autoindex mod_cgi mod_dav_lock mod_deflate mod_dir mod_env mod_filter mod_headers mod_include mod_info mod_isapi mod_log_config mod_cache_disk mod_md mod_mime mod_negotiation mod_proxy mod_proxy_ajp mod_rewrite mod_setenvif mod_socache_shmcb mod_ssl mod_status mod_version mod_vhost_alias mod_php7

Hello,

gestern hatte ich hier 4 BlödPhones 12 rumliegen, die alle vom gleichen Server Ihre Mails abrufen.

Zwei von Vieren mochten das Zertifikat(LE) nicht mehr. Die anderen Zwei haben einfach weiter gemacht wie zuvor.

Alle 4 Devices gleicher Updatestand (iOS15) und gleiche Mailabrufapp.

Wie geht denn sowas!?

Habe kurzer Hand das Zertifikat erneuert und die Sache war gegessen. /shrug

Grüße

65k

Edita meinte ich solle noch folgendes hinzufügen:

gestern hatte ich hier 4 BlödPhones 12 rumliegen, die alle vom gleichen Server Ihre Mails abrufen.

Zwei von Vieren mochten das Zertifikat(LE) nicht mehr. Die anderen Zwei haben einfach weiter gemacht wie zuvor.

Alle 4 Devices gleicher Updatestand (iOS15) und gleiche Mailabrufapp.

Wie geht denn sowas!?

Habe kurzer Hand das Zertifikat erneuert und die Sache war gegessen. /shrug

Grüße

65k

Edita meinte ich solle noch folgendes hinzufügen:

der Server muss neu gestartet werden

War hier nicht nötig.