Netzwerkeinschränkungen durch IPv4-Based ACE Table

Hallo Zusammen,

ich bin absoluter Netzwerk-rookie habe aber Spaß daran Dinge auszuprobieren und lese mich gerne in Themen ein.

Ich betreibe ein Netzwerk mit 5 VLANs.

Im Cisco Router habe ich jeweils eine ACL-Binding (VLAN) für jedes VLAN eingerichtet.

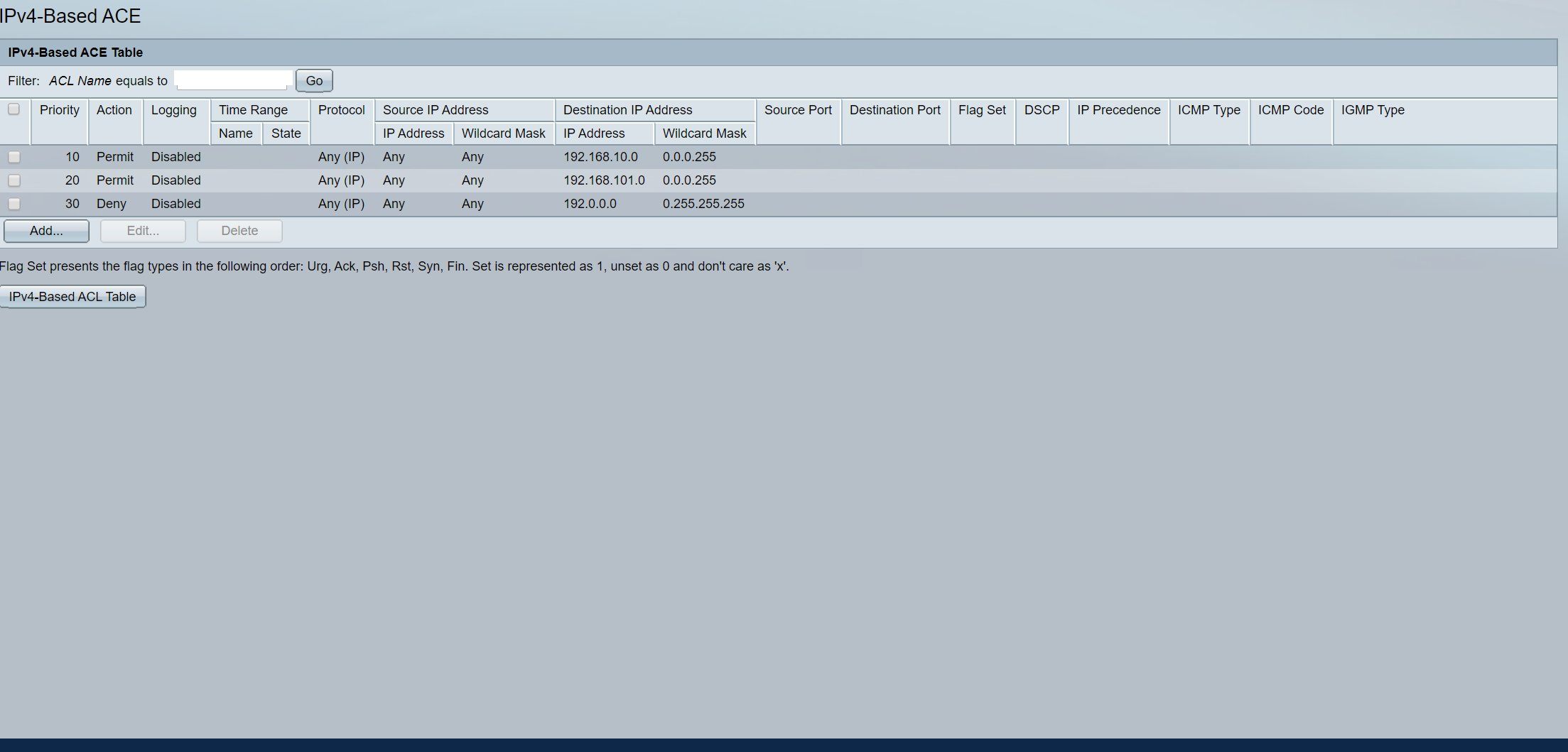

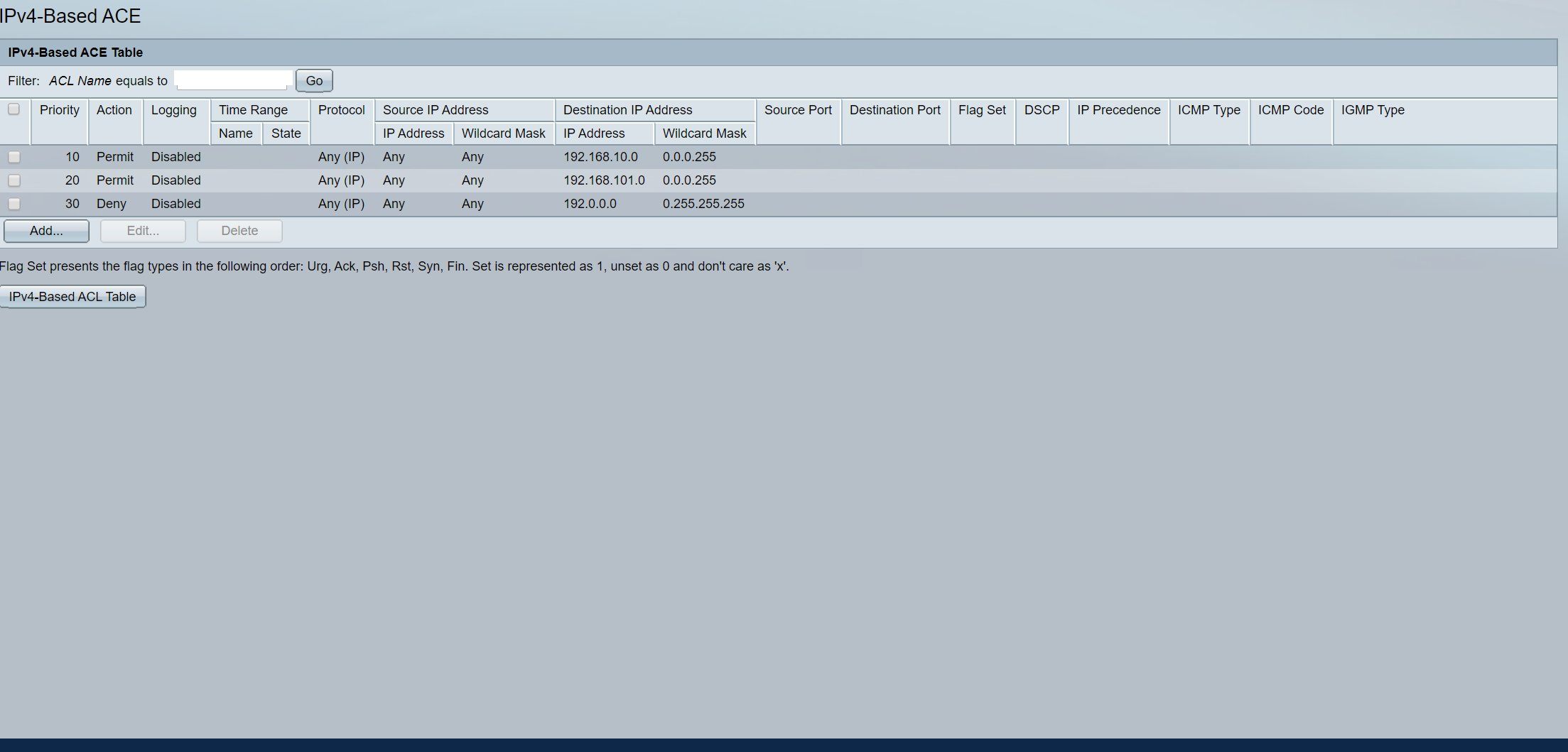

Diese sehen wie folgt aus (Beispiel für das VLAN 101):

Ich habe die Adresse 192.168.10.0 freigegeben, da sich dort der Server und NAS befinden.

Die Adresse 192.168.101.0 habe ich freigegeben, dass die Rechner untereinander kommunizieren können.

Läuft auch soweit und bin zufrieden.

Jetzt habe ich aber folgendes Phänomen was ich nicht zuordnen kann.

Wenn ich z. B. mit der Software Microsoft Teams eine neue Powerapp öffnen möchte, dann lädt diese stundenlang und die App funktioniert nur eingeschränkt.

Löse ich jedoch die ACL Bindung und das VLAN ist "offen". Lädt die Software super schnell alle Funktionen klappen einwandfrei.

Setze ich dann aber wieder die ACL Binding für das VLAN drauf, bleibt die App stabil. D.h. alle Funktionen sind trotzdem nutzbar.

Woran kann das liegen?

ich bin absoluter Netzwerk-rookie habe aber Spaß daran Dinge auszuprobieren und lese mich gerne in Themen ein.

Ich betreibe ein Netzwerk mit 5 VLANs.

Im Cisco Router habe ich jeweils eine ACL-Binding (VLAN) für jedes VLAN eingerichtet.

Diese sehen wie folgt aus (Beispiel für das VLAN 101):

Ich habe die Adresse 192.168.10.0 freigegeben, da sich dort der Server und NAS befinden.

Die Adresse 192.168.101.0 habe ich freigegeben, dass die Rechner untereinander kommunizieren können.

Läuft auch soweit und bin zufrieden.

Jetzt habe ich aber folgendes Phänomen was ich nicht zuordnen kann.

Wenn ich z. B. mit der Software Microsoft Teams eine neue Powerapp öffnen möchte, dann lädt diese stundenlang und die App funktioniert nur eingeschränkt.

Löse ich jedoch die ACL Bindung und das VLAN ist "offen". Lädt die Software super schnell alle Funktionen klappen einwandfrei.

Setze ich dann aber wieder die ACL Binding für das VLAN drauf, bleibt die App stabil. D.h. alle Funktionen sind trotzdem nutzbar.

Woran kann das liegen?

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 533564

Url: https://administrator.de/forum/netzwerkeinschraenkungen-durch-ipv4-based-ace-table-533564.html

Ausgedruckt am: 12.07.2025 um 18:07 Uhr

7 Kommentare

Neuester Kommentar

Woran kann das liegen?

192.0.0.0 mit Maske 0.255.255.255 ist daran schuld, damit blockst du regulär im Internet geroutete Adressen!!Nach RFC1918 ist der private IP Adressbereich in diesem Bereich (192.168.x.x) definiert mit 192.168.0.0 Maske 0.0.255.255 nach negierter Maskenangabe. Und src any ist auch nicht gerade intelligent.

Woran kann das liegen?

Das hier solltest du dazu lesen !! Da steht alles drin was du wissen musst und der dortige TO hat identische Anfänger Fehler gemacht wie du auch:Netzwerk in Wohnprojekt mit Cisco SG350-20

Wenn die Intelligenz mal nicht hilft, dann immer ein Netzwerk

Außerdem ist überall die Source IP any falsch !

Dort kann es ja niemals andere IP Adressen geben als die des zum Interface korrespondierenden VLANs. Andere IPs weisen dann eher auf Eindringlinge oder Hacker hin die man ja genau NICHT haben will dort.

Folglich sollte man deshalb in den ACLs, sofern man sie sicher haben will, auch die Absender IP immer richtig auf das VLAN Netz setzen und niemals auf any belassen.

Richtige RFC 1918 IP Masken sollte aber auch jeder Netzwerk Laie mittlerweile kennen !!

de.wikipedia.org/wiki/Private_IP-Adresse#Private_Adressbereiche

Wenn die Intelligenz mal nicht hilft, dann immer ein Netzwerk Rechner der auch die Filter Wildcards berechnet:

heise.de/netze/tools/netzwerkrechner/

Dort kann es ja niemals andere IP Adressen geben als die des zum Interface korrespondierenden VLANs. Andere IPs weisen dann eher auf Eindringlinge oder Hacker hin die man ja genau NICHT haben will dort.

Folglich sollte man deshalb in den ACLs, sofern man sie sicher haben will, auch die Absender IP immer richtig auf das VLAN Netz setzen und niemals auf any belassen.

Richtige RFC 1918 IP Masken sollte aber auch jeder Netzwerk Laie mittlerweile kennen !!

de.wikipedia.org/wiki/Private_IP-Adresse#Private_Adressbereiche

Wenn die Intelligenz mal nicht hilft, dann immer ein Netzwerk Rechner der auch die Filter Wildcards berechnet:

heise.de/netze/tools/netzwerkrechner/