Netzwerktechnik... Unterstützung?!

Hallo Zusammen

Ich studiere bei der Fernschule Weber Netzwerktechnik und könnte ein wenig Unterstützung gebrauchen...bin im Moment im fünften Lehrbrief...

Vielleicht ist ja von euch auch eine/r dabei, die/der sich damit auch beschäftigt? Meldet euch..

Dann besteht die Möglichkeit sich ja gegenseitig zu helfen bzw. auszutauschen

..als Frau ist man doch immer auf die Hilfe angewiesen...dieses thema fällt mir schwer ..wollte mich aber doch durchkauen, um meine Kenntnisse zu erweitern!

Lieben Gruß eure NeTzBaBy

Ich studiere bei der Fernschule Weber Netzwerktechnik und könnte ein wenig Unterstützung gebrauchen...bin im Moment im fünften Lehrbrief...

Vielleicht ist ja von euch auch eine/r dabei, die/der sich damit auch beschäftigt? Meldet euch..

Dann besteht die Möglichkeit sich ja gegenseitig zu helfen bzw. auszutauschen

..als Frau ist man doch immer auf die Hilfe angewiesen...dieses thema fällt mir schwer ..wollte mich aber doch durchkauen, um meine Kenntnisse zu erweitern!

Lieben Gruß eure NeTzBaBy

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 67311

Url: https://administrator.de/forum/netzwerktechnik-unterstuetzung-67311.html

Ausgedruckt am: 03.08.2025 um 10:08 Uhr

46 Kommentare

Neuester Kommentar

Wenn du konkrete Fragen stellst und diese optimaler Weise auch noch vernünftig formulierst wirst du hier ganz bestimmt Hilfestellung bekommen. Also nur zu. Du solltest dir allerdings schon mal angewöhnen vor dem Posten hier die Suche zu bemühen und ein gelegentliches Vorbeischauen bei Google schadet auch nie.

Manuel

Manuel

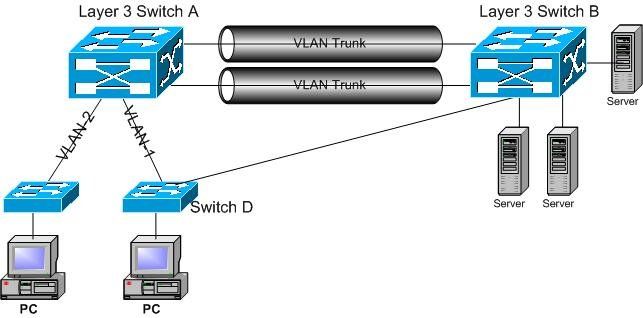

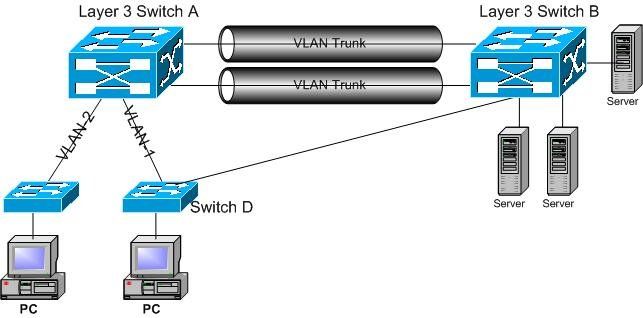

Der Trunk wird wohl die Verbindung der beiden Backbone-Switches A/B sein. Und die Server A-E hängen teilweise an Switch A oder B. Die Frage zielt garantiert darauf ab, das beim Auftrennen des Trunk nicht mehr alle Rechner alle Server erreichen können. Nur welche genau kann man mit den verschobenen Zeichen halt nicht mehr sagen.

Manuel

Manuel

@ NeTzBaBy

Dein Szenario sieht vermutlich so aus, richtig ?

Um deine Fragen umfassend beantworten zu können muss man noch ein paar Details wissen:

Da alle Switches vermutlich mit Spanning Tree RSTP oder STP arbeiten (leider teilst du uns das nicht mit.. ) ist das Layer 2 Design redundant und STP sorgt für einen reibungslosen Betrieb ohne Loops so das die Verbindung (auch die redundanten) zwischen den Workgroup Switches C, D, E und F (oben sind der Einfachheit halber nur 2 dargestellt !) und den Backbone Switches A und B problemlos laufen sollten.

) ist das Layer 2 Design redundant und STP sorgt für einen reibungslosen Betrieb ohne Loops so das die Verbindung (auch die redundanten) zwischen den Workgroup Switches C, D, E und F (oben sind der Einfachheit halber nur 2 dargestellt !) und den Backbone Switches A und B problemlos laufen sollten.

Es ist klar das das Gateway der PC immer auf die Layer 3 IP Adresse des jeweils nächsten Layer 3 Switches zeigen muss (hier also A !) Die Workgroup Switches C, D, E und F sind nur L2 also für IP transaparent. Analog gilt das für die Server !

Angenommen der Trunk ist ein aggregierter Trunk nach 802.3ad (Bei Cisco heisst sowas Etherchannel) dann kannst du ruhig problemlos eine Trunkverbindung ziehen, das Netz funktioniert unterbrechungsfrei weiter. Wenn du allerdings alle ziehst, dann hast du mit A und B natürlich 2 Inseln die nur noch untereinander arbeiten können...das ist klar !

Eigentlich ein banales, einfaches und logisches Design....fast ein Klassiker aus der Praxis

Dein Szenario sieht vermutlich so aus, richtig ?

Um deine Fragen umfassend beantworten zu können muss man noch ein paar Details wissen:

- Mit Trunk (Diese Vokabel ist leider in der Praxis doppeldeutig) ist dort eine aggregierte VLAN Verbindung aus mehreren parallele Links mit LACP nach IEEE 802.3ad gemeint oder ganz normal eine getaggte 802.1q Verbindung zur Übertragung der VLAN Funktion ???

Da alle Switches vermutlich mit Spanning Tree RSTP oder STP arbeiten (leider teilst du uns das nicht mit..

Es ist klar das das Gateway der PC immer auf die Layer 3 IP Adresse des jeweils nächsten Layer 3 Switches zeigen muss (hier also A !) Die Workgroup Switches C, D, E und F sind nur L2 also für IP transaparent. Analog gilt das für die Server !

Angenommen der Trunk ist ein aggregierter Trunk nach 802.3ad (Bei Cisco heisst sowas Etherchannel) dann kannst du ruhig problemlos eine Trunkverbindung ziehen, das Netz funktioniert unterbrechungsfrei weiter. Wenn du allerdings alle ziehst, dann hast du mit A und B natürlich 2 Inseln die nur noch untereinander arbeiten können...das ist klar !

Eigentlich ein banales, einfaches und logisches Design....fast ein Klassiker aus der Praxis

OK, dann ist die Antwort einfach !!

Gateway Frage:

Das kannst du dir aussuchen ob die A oder B nimmst beide sind ja erreichbar. Normalerweise macht man das nicht so sondern lässt auf den L3 Switches A und B ein Redundany Protokoll laufen wie VRRP (Virtual Router Redundancy Protocol) Dan benutzen die Switches A und B eine gemeinsame virtuelle IP Adresse die dann im Fehlerfalle von einem auf den anderen Switch umschaltet.

Genau diese Adresse würde man dann bei PC 12 angeben als Gateway, dann ist es egal ob A oder B ausfällt, das netz arbeitet trotzdem problemlos weiter !

Wenn du entweder A oder B angibst dort bei 12 hat das den Nachteil das der PC12 nicht mehr arbeiten kann wenn der Switch ausfallen sollte der bei ihm als gateway konfiguriert ist oder er müsste Mühsam umkonfiguriert werden.

Wenn du also das VRRP Protocol erwähnst bekommst du ein Extra +Punkt

Das wäre auch ein gängiges Design aus der Praxis !

Trunk Frage:

OK, ein aggregierter Trank wie vermutet. Die einzelnen Links sind in sich redundant. Wenn du also nur einen Link ziehst arbeite das Netz problemlos weiter !

In deinem besonderen Fall darfst du hier auch ausnahmsweise alle Trunk Links ziehen, denn wie du selber siehst gibt es dann immer noch einen Backup Link über Switch D. Das setz natürlich voruas Spanning Tree rennt im Netz aber das ist bei der Verschaltung von Switch D sowieso ein Muss denn sonst hättest du ein Loop im Netz !

a. Ist eine Kommunikation von Client PC11 zu Server A möglich?

A: Ja, klar kein Problem

b. Welcher Layer-3-switch sollte als Default-Gateway für PC12 eingetragen werden?

Antwort siehe oben

c.Was bedeutet der VLAN-Trunk zwischen den zwei Layer-3-Switches?

Eine Aggregierung von mehrenen Links zu einer Fat Pipe Achtung: Die Bedeutung ist doppeldeutig, da einige Hersteller Trunk als 802.1q Link bezeichnen !

d.Ist eine Kommunikation von Client PC22 zu Server B möglich?

Wenn die Nummern in den Links die VLAN ID darstellen sollen: Ja ! denn der Backbone Switch B routet zwischen VLAN 1 und VLAN 3

e.Was hätte es für Auswirkungen, wenn eine Verbindung zwischen den beiden Layer-3-switches unterbrochen wird?

Antwort siehe oben

Das war eine banale, einfache Aufgabe...! Wie ist die Nächste ???

Gateway Frage:

Das kannst du dir aussuchen ob die A oder B nimmst beide sind ja erreichbar. Normalerweise macht man das nicht so sondern lässt auf den L3 Switches A und B ein Redundany Protokoll laufen wie VRRP (Virtual Router Redundancy Protocol) Dan benutzen die Switches A und B eine gemeinsame virtuelle IP Adresse die dann im Fehlerfalle von einem auf den anderen Switch umschaltet.

Genau diese Adresse würde man dann bei PC 12 angeben als Gateway, dann ist es egal ob A oder B ausfällt, das netz arbeitet trotzdem problemlos weiter !

Wenn du entweder A oder B angibst dort bei 12 hat das den Nachteil das der PC12 nicht mehr arbeiten kann wenn der Switch ausfallen sollte der bei ihm als gateway konfiguriert ist oder er müsste Mühsam umkonfiguriert werden.

Wenn du also das VRRP Protocol erwähnst bekommst du ein Extra +Punkt

Das wäre auch ein gängiges Design aus der Praxis !

Trunk Frage:

OK, ein aggregierter Trank wie vermutet. Die einzelnen Links sind in sich redundant. Wenn du also nur einen Link ziehst arbeite das Netz problemlos weiter !

In deinem besonderen Fall darfst du hier auch ausnahmsweise alle Trunk Links ziehen, denn wie du selber siehst gibt es dann immer noch einen Backup Link über Switch D. Das setz natürlich voruas Spanning Tree rennt im Netz aber das ist bei der Verschaltung von Switch D sowieso ein Muss denn sonst hättest du ein Loop im Netz !

a. Ist eine Kommunikation von Client PC11 zu Server A möglich?

A: Ja, klar kein Problem

b. Welcher Layer-3-switch sollte als Default-Gateway für PC12 eingetragen werden?

Antwort siehe oben

c.Was bedeutet der VLAN-Trunk zwischen den zwei Layer-3-Switches?

Eine Aggregierung von mehrenen Links zu einer Fat Pipe Achtung: Die Bedeutung ist doppeldeutig, da einige Hersteller Trunk als 802.1q Link bezeichnen !

d.Ist eine Kommunikation von Client PC22 zu Server B möglich?

Wenn die Nummern in den Links die VLAN ID darstellen sollen: Ja ! denn der Backbone Switch B routet zwischen VLAN 1 und VLAN 3

e.Was hätte es für Auswirkungen, wenn eine Verbindung zwischen den beiden Layer-3-switches unterbrochen wird?

Antwort siehe oben

Das war eine banale, einfache Aufgabe...! Wie ist die Nächste ???

HRSP gibt es nicht ! Du meinst sicher HSRP, richtig ?! (Hot Standby Routing Protokoll) das ist ein und dasselbe wie das oben beschriebene [VRRP !

Das ist ein Cisco proprietäres VRRP und ist nicht mit dem Rest der Netzwerkwelt kompatibel nur unter Cisco Geräten. VRRP versteht die ganze Welt..auch Cisco !

Lässt du dich etwa via Weber zum Cisco Knecht machen.... ???

Das ist ein Cisco proprietäres VRRP und ist nicht mit dem Rest der Netzwerkwelt kompatibel nur unter Cisco Geräten. VRRP versteht die ganze Welt..auch Cisco !

Lässt du dich etwa via Weber zum Cisco Knecht machen.... ???

d.Ist eine Kommunikation von Client PC22 zu

Server B möglich?

//Wenn die Nummern in den Links die VLAN ID

darstellen sollen: Ja ! denn der Backbone

Switch B routet zwischen VLAN 1 und VLAN 3

Server B möglich?

//Wenn die Nummern in den Links die VLAN ID

darstellen sollen: Ja ! denn der Backbone

Switch B routet zwischen VLAN 1 und VLAN 3

Wodran erkennst du das, wenn ich fragen darf?

OK, es kommt bis zum Switch A. Aber wer sagt dir, dass der Switch auf dem Port den Servers alle VLAN-Tags konfiguriert hat? Stehen tut dort naehmlich nur "1"

Theoretisch muesste Switch B das VLAN-Tag 3 auch gar nicht durch den Trunk jagen, weil bei Switch A braucht es niemand, laut Bild ...

Jeder Serverport/NIC müsste jedes VLAN, was er bekommen soll, auch konfiguiert haben. Das ist auf dem Bild aber nicht der Fall, meiner Meinung ...

Klar macht es natürlich Sinn, wie du es annimmst - aber wir sind hier nicht bei Aufgabenstellungen aus der Praxis ;)

Oder habe ich irgendeine Logik übersehen ???

@ Flashy (Daniel)

Du machst einen Denkfehler, denn du beachtest in deiner Betrachtung nicht das Switch A und B routingfähige Layer 3 Switches sind !!!

Mit dem 802.1q Trunk (tagged Link) der die beiden Layer 3 Router A und B verbindet sind dann auch wieder die VLANs 1 und 2 transparent auf dem Switch B. Das ist laut Zeichnung ja sicher anzunehmen.

PC 22 hat als default Gateway Die VLAN 3 IP Adresse auf Switch B konfiguriert, schickt also dahin sein Packet das zum Server B soll, da ja anzunehmen ist VLAN 1 liegt in einem anderen IP Segment.

Switches A und B sind aber laut Zeichnung Layer 3 Switches, routen also zwischen den VLANs. Switch B routet also nun das Packet von PC22 von VLAN 3 ins VLAN 1 und dort rennt es dann via Layer 2 auf den Switch A der es direkt an Server B forwardet.

Genau den gleichen Weg geht es wieder zurück.

Fazit: Es funktioniert problemlos !

@ NeTzBaBy

Ja das siehst du richtig ! Es kann sowohl A als auch B komplett ausfallen. Mit VRRP (oder wenns unbedingt sein muss auch mit Ciscos proprietärem HSRP) würde alles unterbrechungsfrei weiterlaufen !

Du machst einen Denkfehler, denn du beachtest in deiner Betrachtung nicht das Switch A und B routingfähige Layer 3 Switches sind !!!

Mit dem 802.1q Trunk (tagged Link) der die beiden Layer 3 Router A und B verbindet sind dann auch wieder die VLANs 1 und 2 transparent auf dem Switch B. Das ist laut Zeichnung ja sicher anzunehmen.

PC 22 hat als default Gateway Die VLAN 3 IP Adresse auf Switch B konfiguriert, schickt also dahin sein Packet das zum Server B soll, da ja anzunehmen ist VLAN 1 liegt in einem anderen IP Segment.

Switches A und B sind aber laut Zeichnung Layer 3 Switches, routen also zwischen den VLANs. Switch B routet also nun das Packet von PC22 von VLAN 3 ins VLAN 1 und dort rennt es dann via Layer 2 auf den Switch A der es direkt an Server B forwardet.

Genau den gleichen Weg geht es wieder zurück.

Fazit: Es funktioniert problemlos !

@ NeTzBaBy

Ja das siehst du richtig ! Es kann sowohl A als auch B komplett ausfallen. Mit VRRP (oder wenns unbedingt sein muss auch mit Ciscos proprietärem HSRP) würde alles unterbrechungsfrei weiterlaufen !

Switch B routet also nun das Packet

von PC22 von VLAN 3 ins VLAN 1 und dort rennt

es dann via Layer 2 auf den Switch A der es

direkt an Server B forwardet.

Genau den gleichen Weg geht es wieder

zurück.

von PC22 von VLAN 3 ins VLAN 1 und dort rennt

es dann via Layer 2 auf den Switch A der es

direkt an Server B forwardet.

Genau den gleichen Weg geht es wieder

zurück.

Sorry, wenn ich nerve ... aber ich habe auch gerade erst diese schulischen Fragen hinter mir, vielleicht bin ich noch zu sehr infiziert davon ;)

Das die Pakete auf L2 bei Switch A ankommen, ja...

Aber es ist doch nicht zwingend gegeben, dass der Port des Servers von Switch A auf VLAN3 konfiguriert wurde?!

Wenn nämlich nicht, würde das Paket auch auf Switch A keinen Abnehmer finden, da es gar nicht bis zum Server kommt...

Ich würde die Zeichnung so verstehen, dass der Server B nur Pakete mit dem Tag 1 durchgereicht bekommt. Wozu stehen sonst extra die Zahlen an den Verbindungen und darauf hin noch ne gezielte Frage gestellt?

Meiner Meinung nach, könnte zB PC2 auch aussschließlich mit dem Server E auf Switch B reden.

Also ich will damit sagen (oder auch Fragen), man muss das doch explizit konfigurieren am Switch, dass er alle VLAN-Tags durch den jeweiligen Port auf die Server jagt... oder etwa nicht?! Der lässt ja nicht einfach so alle Pakete auf alle Ports los - dann wäre ja der Sinn der VLANs weg. Und eben das wurde hier nicht beschrieben und deutlich aufgezeichnet...

(dies ist natürlich nun alles reine Schul-Theorie!)

Ich habe aus den Prüfungen mitgenommen: NICHT denken, sondern nur lesen. wenn nicht extra angegeben, ist dem auch nicht so ;)

Nein, die VLAN Tags werden nur auf den (Trunk) Links zwischen den Switches übertragen, denn nur die Switches müssen wissen welchem VLAN sie die getaggten Packte intern zuordnen müssen ! Endgeräte verstehen gar keine getaggten Packete und würden diese verwerfen !!! D.h. PCs und Server sind ummer untagged angeschlossen.

Endgeräteports sind also immer untagged aber auf dem Switch in der Konfig fest diesen VLAN zugewiesen (sog. part based VLANs). Eine Switchkonfig für B könnte z.B. so aussehen:

(Annahme: Port 24-> Trunk zu Switch A, Port 23->Link zu Switch E, Port1->Server C, Port 2-->Server D, Port 3->ServerE)

vlan 1

name "VLAN-1"

untagged 2

ip address 172.16.1.254 255.255.255.0

tagged 23,24

exit

vlan 2

name "VLAN-2"

untagged 3

ip address 172.16.2.254 255.255.255.0

tagged 23,24

exit

vlan 3

name "VLAN-3"

untagged 1

ip address 172.16.3.254 255.255.255.0

tagged 23,24

exit

Ein Packet das von PC 22 im VLAN-3 nun an den Server A geht läuft folgendermaßen:

So hoffentlich sind nun alle Klarheiten beim NeTzBaBy beseitigt

Endgeräteports sind also immer untagged aber auf dem Switch in der Konfig fest diesen VLAN zugewiesen (sog. part based VLANs). Eine Switchkonfig für B könnte z.B. so aussehen:

(Annahme: Port 24-> Trunk zu Switch A, Port 23->Link zu Switch E, Port1->Server C, Port 2-->Server D, Port 3->ServerE)

vlan 1

name "VLAN-1"

untagged 2

ip address 172.16.1.254 255.255.255.0

tagged 23,24

exit

vlan 2

name "VLAN-2"

untagged 3

ip address 172.16.2.254 255.255.255.0

tagged 23,24

exit

vlan 3

name "VLAN-3"

untagged 1

ip address 172.16.3.254 255.255.255.0

tagged 23,24

exit

Ein Packet das von PC 22 im VLAN-3 nun an den Server A geht läuft folgendermaßen:

- IP Stack am PC-22 merkt das der Server A in einem anderen IP Netz (anderes VLAN) liegt und schaut nach ob er ein Standardgateway definiert hat.

- Ja, das ist die IP Adresse 172.16.3.254 (Bsp. oben) auf Switch B. Er ARPt nun nach der MAC Adresse auf Switch B, bekommt die mit einem ARP reply und schickt das Packet nun zu Switch B.

- Switch B sieht nun in seiner Routing Tabelle nach (...er ist ja Layer 3 Switch) und sieht das dort das Netz 172.16.1.0/24 (Zieladresse leigt ja in diesem Netz) direkt dranhängt nämlich an VLAN-1. Nun ARPt er wiederum ins VLAN 1 über Port 24 um die MAC Adresse des Servers A rauszubekommen.

- Der antwortet nun und Switch B schickt ihm das Packet von PC-22

- Für den Rückweg sieht Server A ja die Absender IP Adresse von PC-22 im Packet und schickt das Packet auf dem Wege wieder zurück.

So hoffentlich sind nun alle Klarheiten beim NeTzBaBy beseitigt

Oha, wie soll man darauf antworten... QoS ist ein sehr weiter Begriff und du müsst schon etwas genauer werden, denn sonst schreibt man hier 10 Seiten und mehr.

Vielleicht solltest du dir erstmal:

de.wikipedia.org/wiki/Quality_of_Service

Speziell QoS in IP-Netzen durchlesen und deine Frage nochmal etwas präziser stellen.

Eigentlich ist genau das Gegenteil der Fall was du behauptest. Ich will ja gerade Probleme für netzkritische Anwendungen wie z.B. Telefonie mit VoIP in einem Netzwerk verhindern indem ich diese Packete mit eine gewissen Priorität (QoS) übertrage um dort die Sprachqualität auf einem hohen Niveu zu halten.

Das hat dann z.B. den Nachteil das bei Überlast einer Leitung (Link) alle anderen Packete das Nachsehen haben und langsamer übertragen werden als meine Telefonie.

Wie gesagt das gilt nur für den Fall einer Überlast nicht aber bei Normalbetrieb.

In heutigen Gigabit basierenden Netzen ist so etwas recht selten macht aber durchaus Sinn.

Wie gesagt..dies ist nur ein ganz ganz kleiner Aspekt oder Mosaikstein im großen Feld von QoS...

Vielleicht solltest du dir erstmal:

de.wikipedia.org/wiki/Quality_of_Service

Speziell QoS in IP-Netzen durchlesen und deine Frage nochmal etwas präziser stellen.

Eigentlich ist genau das Gegenteil der Fall was du behauptest. Ich will ja gerade Probleme für netzkritische Anwendungen wie z.B. Telefonie mit VoIP in einem Netzwerk verhindern indem ich diese Packete mit eine gewissen Priorität (QoS) übertrage um dort die Sprachqualität auf einem hohen Niveu zu halten.

Das hat dann z.B. den Nachteil das bei Überlast einer Leitung (Link) alle anderen Packete das Nachsehen haben und langsamer übertragen werden als meine Telefonie.

Wie gesagt das gilt nur für den Fall einer Überlast nicht aber bei Normalbetrieb.

In heutigen Gigabit basierenden Netzen ist so etwas recht selten macht aber durchaus Sinn.

Wie gesagt..dies ist nur ein ganz ganz kleiner Aspekt oder Mosaikstein im großen Feld von QoS...

Das kann auch nicht klappen, denn wie du siehst arbeiten deine Switches ja im Layer 2 Modus, also nur auf Mac Adressbasis ! Mit sh arp wirst du da natuerlich nix !

Den Cisco brauchst du gar nicht zu telnetten um seine IP rauszubekommen. Du musst ihn einfach nur pingen und dann gibst du in der Eingabeaufforderung arp -a an und siehst dann die zur IP korrespondierenden Mac Adresse des Cisco.

Zu deinen Switches:

Die Aufgabe ist tricky aber loesbar ! Mit einem Portscanner wie z.B. dem Superscan scannst du den gesamten IP Bereich der Endgeraete. Das stellt sicher das alle MAC Adressen der Endgeraete an den Ports der Switches im Switch selber bekannt sind. (Mac Forwarding Database)

Ueber das Management Interface oder einer SNMP Abfrage (geht mit jedem SNMP Browser, das ist in der Switch Standard MIB..) siehst du dir dann die Mac Forwarding Database an.

Dort siehst du dann genau welche Mac an welchem Port des Switches haengt. Mit arp -a kannst du dann wieder am PC die Zuordnung Mac zu IP Adresse machen !

Den Cisco brauchst du gar nicht zu telnetten um seine IP rauszubekommen. Du musst ihn einfach nur pingen und dann gibst du in der Eingabeaufforderung arp -a an und siehst dann die zur IP korrespondierenden Mac Adresse des Cisco.

Zu deinen Switches:

Die Aufgabe ist tricky aber loesbar ! Mit einem Portscanner wie z.B. dem Superscan scannst du den gesamten IP Bereich der Endgeraete. Das stellt sicher das alle MAC Adressen der Endgeraete an den Ports der Switches im Switch selber bekannt sind. (Mac Forwarding Database)

Ueber das Management Interface oder einer SNMP Abfrage (geht mit jedem SNMP Browser, das ist in der Switch Standard MIB..) siehst du dir dann die Mac Forwarding Database an.

Dort siehst du dann genau welche Mac an welchem Port des Switches haengt. Mit arp -a kannst du dann wieder am PC die Zuordnung Mac zu IP Adresse machen !

Du musst gar nicht besonders vorgehen ! Mach es so wie du es bei normalen PCs auch machst...wo ist der Unterschied ?? Telefone in den Switch stecken, Gateway anschliessen und das wars....

Das du natürlich eine saubere IP Adressierung zugrunde legst ist klar. Ebenso sollte man die Voice Daten von Produktivdaten fernhalten und die Voice Geräte auf ein separates VLAN legen. Allein schon um Voice Schnüffeleien vorzubeugen.

Das sind aber auch stinknormale Netzwerk Basics die du sowieso machst beim Netzwerkaufbau....da ist Voice nichts besonderes.

Wie gesagt für den Switch sind es banale IP Daten, denn der weiss nicht ob da Voice, Web oder FTP drin ist im Packet.

Außer richtigen IP Adressen hast du nichts zu beachten...OK, PoE musst du einschalten auf den Switches sofern du PoE Telefone benutzt (Power over Ethernet)

Das du natürlich eine saubere IP Adressierung zugrunde legst ist klar. Ebenso sollte man die Voice Daten von Produktivdaten fernhalten und die Voice Geräte auf ein separates VLAN legen. Allein schon um Voice Schnüffeleien vorzubeugen.

Das sind aber auch stinknormale Netzwerk Basics die du sowieso machst beim Netzwerkaufbau....da ist Voice nichts besonderes.

Wie gesagt für den Switch sind es banale IP Daten, denn der weiss nicht ob da Voice, Web oder FTP drin ist im Packet.

Außer richtigen IP Adressen hast du nichts zu beachten...OK, PoE musst du einschalten auf den Switches sofern du PoE Telefone benutzt (Power over Ethernet)

Zu 1.)

Das ist recht einfach. Wie du ja selber sehen kannst befinden sich Client A und Print Server in gentrennten IP Netzen. Es muss aslo zwangsläufig ein Routing zwischen beiden Netzen geben.

(OK, NAT (Adress Translation) wäre auch noch möglich aber so eine gemeine Falle schliessen wir mal in einer Prüfung aus )

)

Dazu checkst du als erstes ob es ein Gateway Eintrag auf Client und PS gibt.

Das nächste wichtige Tool ist Ping und Traceroute.

Anfangen sollte man mit Traceroute, der zeigt einem den kompletten Pfad auf den das Packet von Client zum PS nimmt. Sind hier Aussetzer zu sehen hat man auch meist gleich den Hop wo das Problem ist.

Kann man von den jeweiligen Netzen die Endgeräte Pingen und hat auch die Routetabelle der Router zwischen den Geräten geprüft das beide Zielnetze erreichbar sind und auch einen Ping von Endrouter zu Endrouter gemacht (Routingpfad ok) kann man davon ausgehen, das es nicht am Netzwerk liegt sofern diese Pings und Traceroutes erfolgreich sind.

(Gemeine Fallen wie Access Listen die ICMP Packte (Ping, Traceroute) filtern auf den Routern lassen wir jetzt auch hier mal außen vor... )

)

2.)

Einen Ethereal Capture kannst du als .cap Datei oder im ASCII Format auf Platte oder Stick oder Cd oder... speichern.

Cap Dateien oder ASCII Sowieso kann man mit vielen Tools ansehen ohne das man selber Ethereal benötigt, da .cap ein Standardformat ist (PCAP).

Das ist recht einfach. Wie du ja selber sehen kannst befinden sich Client A und Print Server in gentrennten IP Netzen. Es muss aslo zwangsläufig ein Routing zwischen beiden Netzen geben.

(OK, NAT (Adress Translation) wäre auch noch möglich aber so eine gemeine Falle schliessen wir mal in einer Prüfung aus

Dazu checkst du als erstes ob es ein Gateway Eintrag auf Client und PS gibt.

Das nächste wichtige Tool ist Ping und Traceroute.

Anfangen sollte man mit Traceroute, der zeigt einem den kompletten Pfad auf den das Packet von Client zum PS nimmt. Sind hier Aussetzer zu sehen hat man auch meist gleich den Hop wo das Problem ist.

Kann man von den jeweiligen Netzen die Endgeräte Pingen und hat auch die Routetabelle der Router zwischen den Geräten geprüft das beide Zielnetze erreichbar sind und auch einen Ping von Endrouter zu Endrouter gemacht (Routingpfad ok) kann man davon ausgehen, das es nicht am Netzwerk liegt sofern diese Pings und Traceroutes erfolgreich sind.

(Gemeine Fallen wie Access Listen die ICMP Packte (Ping, Traceroute) filtern auf den Routern lassen wir jetzt auch hier mal außen vor...

2.)

Einen Ethereal Capture kannst du als .cap Datei oder im ASCII Format auf Platte oder Stick oder Cd oder... speichern.

Cap Dateien oder ASCII Sowieso kann man mit vielen Tools ansehen ohne das man selber Ethereal benötigt, da .cap ein Standardformat ist (PCAP).