Rechner in einem Gebäude finden

Hallo zusammen,

folgende Lage:

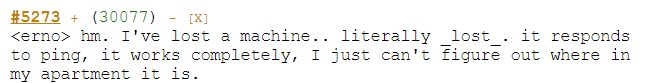

Ich möchte in einem Gebäude einen Rechner finden. Um den Standort eingrenzen zu können hatte ich die Idee die Switch an dem der Rechner hängt herauszufinden. Über den Standort der Switch besteht die Möglichkeit die Räumlichkeit (Netzwerkdose/Port) zu finden. Ich habe von dem zufindenen Rechner den Computernamen, MAC sowie die IP (via Powershell möglich).

Jetzt fehlt mir aber das Fachwissen/eine Idee wie ich diese Suche angehen könnte.

Hat jemand eine Idee wie ich das umsetzen könnte?

Ich bedanke mich für alle Antworten im Voraus.

Grüße

folgende Lage:

Ich möchte in einem Gebäude einen Rechner finden. Um den Standort eingrenzen zu können hatte ich die Idee die Switch an dem der Rechner hängt herauszufinden. Über den Standort der Switch besteht die Möglichkeit die Räumlichkeit (Netzwerkdose/Port) zu finden. Ich habe von dem zufindenen Rechner den Computernamen, MAC sowie die IP (via Powershell möglich).

Jetzt fehlt mir aber das Fachwissen/eine Idee wie ich diese Suche angehen könnte.

Hat jemand eine Idee wie ich das umsetzen könnte?

Ich bedanke mich für alle Antworten im Voraus.

Grüße

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 667925

Url: https://administrator.de/forum/rechner-in-einem-gebaeude-finden-667925.html

Ausgedruckt am: 18.07.2025 um 00:07 Uhr

42 Kommentare

Neuester Kommentar

Moin,

Wenn da managebare Switche im Einsatz sind, kannst du dich mal am (Core) Switch anmelden und dort die Mac-Adress-Table aufrufen und nach der MAC suchen.

Du siehst dann, an welchem Port die Mac gefunden wurde. Das kann ein Port sein, an dem das Endgerät direkt dran hängt oder aber ein Uplinkport zu einem anderen Switch. Bei letzterem dann auf diesen Switch anmelden und dort die MAC-Address-Table aufrufen. usw…

Wenn da managebare Switche im Einsatz sind, kannst du dich mal am (Core) Switch anmelden und dort die Mac-Adress-Table aufrufen und nach der MAC suchen.

Du siehst dann, an welchem Port die Mac gefunden wurde. Das kann ein Port sein, an dem das Endgerät direkt dran hängt oder aber ein Uplinkport zu einem anderen Switch. Bei letzterem dann auf diesen Switch anmelden und dort die MAC-Address-Table aufrufen. usw…

Hallo, natürlich kann man managebare Switche auch anders auslesen als über ein GUI mit Admi-Anmeldung.

Über CLI oder SNMP. Aber du brauchst immer die erforderliche Berechtigung.

Wenn du Admin bist, bekommt man das hin. Wenn du kein Admin bist, wird das Gründe haben und es stellt sich die Frage, warum du den Standort wissen willst.

Jürgen

Über CLI oder SNMP. Aber du brauchst immer die erforderliche Berechtigung.

Wenn du Admin bist, bekommt man das hin. Wenn du kein Admin bist, wird das Gründe haben und es stellt sich die Frage, warum du den Standort wissen willst.

Jürgen

Moin.

Setze die Recherche mit Powershell fort: frage die angemeldeten User ab, die Systemstartzeiten geben Hinweise auf typische Arbeitszeiten, schaue dir die genutze Software an, Monitorauflösung(en), lass dir die installierten Drucker auflisten, suche in der Config des Softphones nach Anmeldenamen bzw. der Durchwahl usw.

Gruß

JoeToe

Setze die Recherche mit Powershell fort: frage die angemeldeten User ab, die Systemstartzeiten geben Hinweise auf typische Arbeitszeiten, schaue dir die genutze Software an, Monitorauflösung(en), lass dir die installierten Drucker auflisten, suche in der Config des Softphones nach Anmeldenamen bzw. der Durchwahl usw.

Gruß

JoeToe

Ohne eine Anmeldung auf der Switch wird mein Vorhaben aber nicht funktionieren oder?

Wenn du nicht auf die Switche zugreifen kannst (Webinterface, CLI, SNMP,...) bleibt nur der Brute-Force-Weg fürchte ich:

- Dauer-PING auf den Rechner

- nach und nach die Uplinks der Switche abklemmen und schauen wann der Ping weg ist

- Stück für Stück an den fraglichen Client ran arbeiten

Manuel

Moin,

Freitagsidee:

Wenn die Rechner Sound abspielen können, einfach remote ganz laut z.B. dieses Lied abspielen lassen. Dann wird sich entweder der User schon melden oder du hörst den Rechner schon von weitem.

lks

Freitagsidee:

Wenn die Rechner Sound abspielen können, einfach remote ganz laut z.B. dieses Lied abspielen lassen. Dann wird sich entweder der User schon melden oder du hörst den Rechner schon von weitem.

lks

naja - ich würde auch erstmal snmp mittels community "public" machen. Aber: das gibt dir einiges zurück, ob du ohne grundwissen damit was anfangen kannst ist eher fraglich.

Wenns dann nich geht würde ich über den DHCP den Hostnamen raussuchen - und dann mit Zettel und Stift schnappen (oder "den Stift" ;) ) und von Rechner zu Rechner gehen um endlich mal ne Doku zu haben... Du kannst natürlich noch schauen - je nach Struktur bei euch den Rechner remote übernehmen, ne Textfile öffnen und wer auch immer davor sitzt möchte bitte anrufen. Geht halt nur wenn du Admin bist und würde bei mir als Nutzer schon die Frage aufwerfen wofür ihr bezahlt werdet wenn ihr nich mal wisst was ihr wo stehen habt (is ja bei IT meist nich Equipment für 20 Euro...)

Wenns dann nich geht würde ich über den DHCP den Hostnamen raussuchen - und dann mit Zettel und Stift schnappen (oder "den Stift" ;) ) und von Rechner zu Rechner gehen um endlich mal ne Doku zu haben... Du kannst natürlich noch schauen - je nach Struktur bei euch den Rechner remote übernehmen, ne Textfile öffnen und wer auch immer davor sitzt möchte bitte anrufen. Geht halt nur wenn du Admin bist und würde bei mir als Nutzer schon die Frage aufwerfen wofür ihr bezahlt werdet wenn ihr nich mal wisst was ihr wo stehen habt (is ja bei IT meist nich Equipment für 20 Euro...)

Ich mußte da an den eingemauerten Netware-Server aus den 90ern denken, der jahrelang allein "ohne Luft und Wasser" vor sich hinarbeitete und weil er störungsfrei lief es keinem auffiel, daß er "weg" war.

lks

lks

Zitat von @p4rz1val:

hmm..okay. Ich glaube, dass habe ich verstanden. Ohne eine Anmeldung auf der Switch wird mein Vorhaben aber nicht funktionieren oder? Also es gibt keine Möglichkeit der Switch die Mac-Adress-Table anders "zu entlocken"?

hmm..okay. Ich glaube, dass habe ich verstanden. Ohne eine Anmeldung auf der Switch wird mein Vorhaben aber nicht funktionieren oder? Also es gibt keine Möglichkeit der Switch die Mac-Adress-Table anders "zu entlocken"?

Hast du Admin Rechte oder nicht? Oder seid ihr so groß dass eine eigene Abteilung für die Infrastruktur zuständig ist und man will sich nicht die Blöße geben?

Falls ein NAC im Einsatz ist dann geht es auch ohne "direktes" Login auf einem Switch: bekannte MAC suchen, Switch und Port als Ergebnis bekommen. Und je nach Verwaltungsaufwand hat jemand auch die Büros dazu kommentiert.

Wenn die Rechner Sound abspielen können, einfach remote ganz laut z.B. dieses Lied abspi

Hallo lks

"Ritt der Walküren" von Wagner würde selbst Tote wecken und zu 100% gibt es keine zufällige Verwechslung... 8-)

Ernsthaft, verstehst Du das Problem?

Wir reden von einem PC über Ethernet an einem Switch angeschlossen.

Dem Uplink kann nicht gefolgt werden.

Fragesteller hat keine Admin Rechte, kann die ARP Tabelle nicht auslesen. Inventar ist inexistent.

Selbst für einen Freitag etwas dubios...

Beste Grüsse

Moin,

der einfachste Weg:

Docusnap öffnen, Netzplan öffnen und nachgucken, auf welchem Port der Rechner hängt, danach Kabelpläne öffnen und nachschauen, auf welche Dose der Port gepatcht ist. Fertig.

Hmmmm, ich ahne mal, dass das nicht vorhanden ist.

Der Turnschuh-Weg:

Mit Notebook in den Serverraum gehen, am Core-Switch anschließen (sofern möglich) und den Rechner anpingen. Nach und nach die Etagenswitches vom Core trennen und gucken, wann der Ping aufhört. Dann hast Du den entsprechenden Etagen-Switch. Dann auf die Etage gehen. Notebook anschließen und nach und nach die Kabel vom Switch trennen. Dann hast Du den Port auf dem Switch. Dann das Kabel auf das Patchfeld verfolgen und gucken, welche das ist. Nun hast Du hoffentlich wenigstens eine Doku, welche Dose in welchem Raum ist. Wenn nicht, dann musst Du halt von Raum zu Raum gehen und suchen.

hth

Erik

der einfachste Weg:

Docusnap öffnen, Netzplan öffnen und nachgucken, auf welchem Port der Rechner hängt, danach Kabelpläne öffnen und nachschauen, auf welche Dose der Port gepatcht ist. Fertig.

Hmmmm, ich ahne mal, dass das nicht vorhanden ist.

Der Turnschuh-Weg:

Mit Notebook in den Serverraum gehen, am Core-Switch anschließen (sofern möglich) und den Rechner anpingen. Nach und nach die Etagenswitches vom Core trennen und gucken, wann der Ping aufhört. Dann hast Du den entsprechenden Etagen-Switch. Dann auf die Etage gehen. Notebook anschließen und nach und nach die Kabel vom Switch trennen. Dann hast Du den Port auf dem Switch. Dann das Kabel auf das Patchfeld verfolgen und gucken, welche das ist. Nun hast Du hoffentlich wenigstens eine Doku, welche Dose in welchem Raum ist. Wenn nicht, dann musst Du halt von Raum zu Raum gehen und suchen.

hth

Erik

Also als ich hier angefangen hab, gabs auch keine Doku....

Ich bin dann von Raum zu Raum gelaufen und hab die Dingers dokumentiert.

Auf die Switche wär ich schon gekommen, aber sicher ist sicher. Es gab zwar eine Patchbelegung, aber an den Dosen sahs schon wieder anders aus.

Wenns in die hunerte geht, würde ich aber auch über die Switche gehen, um die anwesenden Geräte einigermaßen zu verorten. Aber selbst dann würd ich dann schon ganz genau wissen wollen, wo die stehen.

Je mehr Switche rumgeistern, umso genauer wirds. Aber schon aufgrund der Dosen würde ich da dennoch rumgehen wollen.

Ich bin dann von Raum zu Raum gelaufen und hab die Dingers dokumentiert.

Auf die Switche wär ich schon gekommen, aber sicher ist sicher. Es gab zwar eine Patchbelegung, aber an den Dosen sahs schon wieder anders aus.

Wenns in die hunerte geht, würde ich aber auch über die Switche gehen, um die anwesenden Geräte einigermaßen zu verorten. Aber selbst dann würd ich dann schon ganz genau wissen wollen, wo die stehen.

Je mehr Switche rumgeistern, umso genauer wirds. Aber schon aufgrund der Dosen würde ich da dennoch rumgehen wollen.

Um welche Switche geht es?

Ich frage deshalb, weil, manche managed Switche machen die Suche sehr einfach z.B. Ubiquiti. Man gibt die MAC Adresse oder IP Adresse des Rechners ein und er sagt dir, dass es sich an dem und dem Switch mit der Portnummer befinden.Und ja, der Weg von letzten Switch bis zur Dose im Büro ist dann mit Turnschuhadministration verbunden.

Sowas wäre bei uns klassische Azubi-Arbeit.

So lernt Azubi auch gleich alles kennen.

So lernt Azubi auch gleich alles kennen.

- die Räumlichkeiten / Standorte

- die verwendeten Gerätetypen

- die verwendeten Hersteller und Modelle

- die Seriennummern werden erfasst

- die Geräte bekommen einen Inventaraufkleber oder - falls schon dran - man erfasst die Inventarnummern

- bekommt anschließend neue Schuhe .... Nein, Spaß beseite. Bei uns müssen die Azubis barfuß laufen ...

Zitat von @PeterGyger:

Hallo lks

"Ritt der Walküren" von Wagner würde selbst Tote wecken und zu 100% gibt es keine zufällige Verwechslung... 8-)

Ernsthaft, verstehst Du das Problem?

Wenn die Rechner Sound abspielen können, einfach remote ganz laut z.B. dieses Lied abspi

Hallo lks

"Ritt der Walküren" von Wagner würde selbst Tote wecken und zu 100% gibt es keine zufällige Verwechslung... 8-)

Ernsthaft, verstehst Du das Problem?

Ja, es ist mir durchaus bewußt, welches Problem der TO hat. Daß das Rickrolling kein wirklich ernstgemeinter Vorschlag war, kann sich doch auch jeder ohne Igronitags denken, zumal da ja auch extra "Freitag" dranstand.

Wir reden von einem PC über Ethernet an einem Switch angeschlossen.

Soweit halt üblich.

Dem Uplink kann nicht gefolgt werden.

Dann hat der Planer was falsch gemacht würde ich sagen.

Fragesteller hat keine Admin Rechte, kann die ARP Tabelle nicht auslesen.

Dann muß er jemanden fragen, der das darf.

Inventar ist inexistent.

Deswegen mein Vorschlag, USB-Stick schnappen und alle Räume durchgehen und die Kisten darin inventarisieren.

Selbst für einen Freitag etwas dubios...

Naja, Das kann nur eine Behörde oder eine sonstige öffentliche Einrichtung sein, wo viel nach dem Motto arbeiten "Not my Job".

Also (an den TO)

Bevor man Dir sinnvolle Vorschläge macht, sollten wir wissen, welche Möglichkeiten du hast:

- managebare switche und jemand im Zugriff, der darauf zugreifen darf?

- Active Directory mit GPOs und jemanden der das darf?

- Turnschuhnetzwerk (Zettel und Stift nehmen und Gebäude "kartographieren". Hier brauchst Du allerdings schlüssel für die Räume (oder jemanden der das darf).

Wenn Du weder switche noch AD managen darfst, bleibt Dir nur rumlaufen und schauen. (Oder zettel ans schwarze brett, daß der User sich bei Dir melden soll.

lks

PS: Ich habe damals in den 90ern als das Systemhaus einen neuen Kunden übernommen hat, bei diesem Kunden alle räumlichkeiten ablaufen dürfen mit eine Bootdiskete und damit dann alles inventarisiert. Die hatten sogar RS232-terminals für einen Minirechner, der dort abgelöst werden sollte. Das Netzwerk war noch ein 10Base2, daß wir dann auf 100baseT gleich mit umgestellt haben. Das "herumlaufen" hat war einen ganzen Tag gedauert, aber auf die Weise hat man auch fast alle Mitarbeiter des Kunden kennegelernt und ein paar Kontakte geschlossen, mit denen man dann sinnvoll zusammenarbeiten konnte.

Zitat von @Lochkartenstanzer:

Wenn Du weder switche noch AD managen darfst, bleibt Dir nur rumlaufen und schauen. (Oder zettel ans schwarze brett, daß der User sich bei Dir melden soll.

Wenn Du weder switche noch AD managen darfst, bleibt Dir nur rumlaufen und schauen. (Oder zettel ans schwarze brett, daß der User sich bei Dir melden soll.

Ich vermute ja mittlerweile, dass der TO seinen Notebook in irgend einem Besprechungsraum vergessen hat und ihn nicht wiederfindet.

Zitat von @erikro:

Ich vermute ja mittlerweile, dass der TO seinen Notebook in irgend einem Besprechungsraum vergessen hat und ihn nicht wiederfindet.

Zitat von @Lochkartenstanzer:

Wenn Du weder switche noch AD managen darfst, bleibt Dir nur rumlaufen und schauen. (Oder zettel ans schwarze brett, daß der User sich bei Dir melden soll.

Wenn Du weder switche noch AD managen darfst, bleibt Dir nur rumlaufen und schauen. (Oder zettel ans schwarze brett, daß der User sich bei Dir melden soll.

Ich vermute ja mittlerweile, dass der TO seinen Notebook in irgend einem Besprechungsraum vergessen hat und ihn nicht wiederfindet.

Wenn der via WLAn angebbunden ist, wird das nichts mit dem switch.

lks

PS: Üblicherweise ist aber die Anzhal der Besprechungsräume in einem Betrieb recht überschaubar. Da würde sich das Turnschuhnetzwerk doch direkt anbieten.

Am Switch suchen könnte bei Geräte im WLAN schwierig werden und es muss ja kein LAN Anschluß sein, oder?

Ich würde nachts über das Stromnetz prüfen, welcher Rechner dahinter steckt.

In allen Büros das Licht einschalten, dann eine Sicherung nach der andern ausschalten.

Wenn der Ping weiterläuft, Sicherung wieder einschalten und Licht wieder anschalten.

Wenn der Ping aufhört zu laufen aufhört zu laufen, in diesen Büros suchen.

Im betroffenen Bereich in jedem einzelnen Büro Stecker für Stecker aus der Steckdose ausziehen, bis der Ping aufhört zu laufen.

Im Serverraum bringt das Sicherungen schalten nichts, es sei denn man hat keine USV. Die Funktion kann man bei der Gelegeheit mit testen.

Ich würde nachts über das Stromnetz prüfen, welcher Rechner dahinter steckt.

In allen Büros das Licht einschalten, dann eine Sicherung nach der andern ausschalten.

Wenn der Ping weiterläuft, Sicherung wieder einschalten und Licht wieder anschalten.

Wenn der Ping aufhört zu laufen aufhört zu laufen, in diesen Büros suchen.

Im betroffenen Bereich in jedem einzelnen Büro Stecker für Stecker aus der Steckdose ausziehen, bis der Ping aufhört zu laufen.

Im Serverraum bringt das Sicherungen schalten nichts, es sei denn man hat keine USV. Die Funktion kann man bei der Gelegeheit mit testen.

Zitat von @UMertz:

Am Switch suchen könnte bei Geräte im WLAN schwierig werden und es muss ja kein LAN Anschluß sein, oder?

Ich würde nachts über das Stromnetz prüfen, welcher Rechner dahinter steckt.

In allen Büros das Licht einschalten, dann eine Sicherung nach der andern ausschalten.

Wenn der Ping weiterläuft, Sicherung wieder einschalten und Licht wieder anschalten.

Wenn der Ping aufhört zu laufen aufhört zu laufen, in diesen Büros suchen.

Im betroffenen Bereich in jedem einzelnen Büro Stecker für Stecker aus der Steckdose ausziehen, bis der Ping aufhört zu laufen.

Am Switch suchen könnte bei Geräte im WLAN schwierig werden und es muss ja kein LAN Anschluß sein, oder?

Ich würde nachts über das Stromnetz prüfen, welcher Rechner dahinter steckt.

In allen Büros das Licht einschalten, dann eine Sicherung nach der andern ausschalten.

Wenn der Ping weiterläuft, Sicherung wieder einschalten und Licht wieder anschalten.

Wenn der Ping aufhört zu laufen aufhört zu laufen, in diesen Büros suchen.

Im betroffenen Bereich in jedem einzelnen Büro Stecker für Stecker aus der Steckdose ausziehen, bis der Ping aufhört zu laufen.

Die meinst, Licht in jedem Zimmer einschalten und dann jedesmal zu den sichrungen rennen und hinterher wieder zurücksenden und alles ist effektiver als gleich nach den Kisten im Raum zu schauen ist effektiver?

lks

Ich habe erstmal nur eine weitere Alternative ins Spiel gebracht. Versuch es mal so zu sehen:

Er weiß nicht, was es für ein Gerät ist. Dann gehe ich davon aus, dass das Gerät auch bei der jährlichen EMV Prüfung (ja heute heist es nicht mehr so) nicht auffällt.

D.h. er hat es nicht im Inventar und der der es installiert hat, will unter Umständen nicht, dass es auffällt.

Wenn es ein WLAN Gerät ist, dann hat er kein LAN Kabel angeschlossen. Das Abziehen dieser Stecker bringt also im Worst case nichts, sonst hätte er sich ja vom Hauptswitch prima zum Etagenverteiler und Desktop Switch durcharbeiten können. Die IP Adresse verrät dir aber in keinem Fall, welchen Weg die Daten nehmen. Einen NUC kann überall versteckt sein (hinter Bücher, im Regal). Das sind heute keine "Kisten", eher Zigarettenschachteln. Ich kenne Mitarbeiter die ihren eigenen Hotspot im Scheckkartenformat nutzen, um in der Firma online zu gehen.

Aber dennoch viel Spaß beim "schauen". Da findet sich bestimmt einiges. ;)

Er weiß nicht, was es für ein Gerät ist. Dann gehe ich davon aus, dass das Gerät auch bei der jährlichen EMV Prüfung (ja heute heist es nicht mehr so) nicht auffällt.

D.h. er hat es nicht im Inventar und der der es installiert hat, will unter Umständen nicht, dass es auffällt.

Wenn es ein WLAN Gerät ist, dann hat er kein LAN Kabel angeschlossen. Das Abziehen dieser Stecker bringt also im Worst case nichts, sonst hätte er sich ja vom Hauptswitch prima zum Etagenverteiler und Desktop Switch durcharbeiten können. Die IP Adresse verrät dir aber in keinem Fall, welchen Weg die Daten nehmen. Einen NUC kann überall versteckt sein (hinter Bücher, im Regal). Das sind heute keine "Kisten", eher Zigarettenschachteln. Ich kenne Mitarbeiter die ihren eigenen Hotspot im Scheckkartenformat nutzen, um in der Firma online zu gehen.

Aber dennoch viel Spaß beim "schauen". Da findet sich bestimmt einiges. ;)

Einen NUC kann überall versteckt sein

Er weiß nicht, was es für ein Gerät ist

Naja, die MAC Adresse ist ja leicht ermittelbar, damit auch schon mal der Hersteller. Auch an welchem Accesspoint sich der Übeltäter einloggt. Die Reichweiter der Accesspoints ist überschaubar, damit auch der abzusuchende Bereich, es braucht ja dauerhaft zumindest ein Stromkabel und diese kann man im Accesspoint Bereich relativ gut verfolgen.Er weiß nicht, was es für ein Gerät ist

Die Idee mit der Sicherung ist gut - zumal man auch gleich aufräumen kann wenn die Kisten dann nach nem halb-installiertem Update (durch Auto-Update) oder sonstigen Gründen nicht mehr starten. Oder am nächsten Morgen dann zig Filesystem-Checks fehlschlagen und die Leute nen Ticket aufmachen...

Und natürlich bringt auch beim WLAN das mitm Stecker was. Wenn du nämlich den AP erwischt wird der Rechner auch einige Pings verlieren bevor es zum Handover kommt. Dann weisst du also auch wieder den Bereich wo es sein müsste...

Aber generell bleibt es dabei das vermutlich Zettel, Stift und ne Runde Turnschuhe am schnellsten wäre - auf jeden Fall schneller als hier noch auf ne Antwort zu warten...

Und natürlich bringt auch beim WLAN das mitm Stecker was. Wenn du nämlich den AP erwischt wird der Rechner auch einige Pings verlieren bevor es zum Handover kommt. Dann weisst du also auch wieder den Bereich wo es sein müsste...

Aber generell bleibt es dabei das vermutlich Zettel, Stift und ne Runde Turnschuhe am schnellsten wäre - auf jeden Fall schneller als hier noch auf ne Antwort zu warten...

Zitat von @UMertz:

Er weiß nicht, was es für ein Gerät ist. Dann gehe ich davon aus, dass das Gerät auch bei der jährlichen EMV Prüfung (ja heute heist es nicht mehr so) nicht auffällt.

D.h. er hat es nicht im Inventar und der der es installiert hat, will unter Umständen nicht, dass es auffällt.

Er weiß nicht, was es für ein Gerät ist. Dann gehe ich davon aus, dass das Gerät auch bei der jährlichen EMV Prüfung (ja heute heist es nicht mehr so) nicht auffällt.

D.h. er hat es nicht im Inventar und der der es installiert hat, will unter Umständen nicht, dass es auffällt.

Das ist aber ein anderes Szenario, als das von dem wir ausgegangen sind:

Bisher

Schlecht inventarisierte/dokumentierte Umgebung und der TO hat die undankbare Aufgabe eine bestimmte Kiste zu finden.

Dein Szenario Irgendjemand hat eine unerlaubte Kiste mitgebracht und ins Netz gehängt und macht damit "unanständige Sachen" und man will diese Kiste "enttarnen".

Im letzteren Fall muß man ganz anders vorgehen, weil derjenige sicher auch Vorkehrungen getroffen hat, damit eben die Kiste nicht gefunden wird (ggf. sogar USV, damit die Kiste nicht unvorhergesehen oder nur geordnet ausgeht).

Ganz abgesehen davon, daß man einige andere Maßnahmen treffen müsste wie z.B. Port-Authorisierung (802.1x)

lks

Zitat von @Lochkartenstanzer:

Naja, Das kann nur eine Behörde oder eine sonstige öffentliche Einrichtung sein, wo viel nach dem Motto arbeiten "Not my Job".

Naja, Das kann nur eine Behörde oder eine sonstige öffentliche Einrichtung sein, wo viel nach dem Motto arbeiten "Not my Job".

Hallohallo?? Nicht alle über einen Kamm scheren

Zitat von @MaxCalifornia:

Hallohallo?? Nicht alle über einen Kamm scheren

Zitat von @Lochkartenstanzer:

Naja, Das kann nur eine Behörde oder eine sonstige öffentliche Einrichtung sein, wo viel nach dem Motto arbeiten "Not my Job".

Naja, Das kann nur eine Behörde oder eine sonstige öffentliche Einrichtung sein, wo viel nach dem Motto arbeiten "Not my Job".

Hallohallo?? Nicht alle über einen Kamm scheren

Die weißt doch: Ausnahmen bestätigen die Regel.

lks

Im letzteren Fall muß man ganz anders vorgehen, weil derjenige sicher auch Vorkehrungen getroffen hat, damit eben die Kiste nicht gefunden wird (ggf. sogar USV, damit die Kiste nicht unvorhergesehen oder nur geordnet ausgeht).

Ja ne, is klar... das wäre meistens ja eher der eigene Laptop o.ä. um mal eben nen grossen Download zu machen weil die Leitung zuhause zu lahm is, online-trading o.ä. weils im Laden gesperrt ist,... Da würde ich eher nicht davon ausgehen das die gleich mal ne eigene USV anschleppen... Und nen Admin der nicht bemerkt wenn irgendwo plötzlich ne USV und nen Rechner aufschlägt der so eigentlich nich dahin gehört sollte sich seinen Job in meinen Augen eh überlegen. Klar, wenn der Admin nur am Schreibtisch sitzt und Kaffee schlürft ggf., aber nen Admin der auch nur Ansatzweise was taugt sollte ja ab und an durchaus auch mal in die tech. Räume gehen um zu schauen ob die Geräte wirklich noch in Ordnung sind (Monitoring gut und schön, das kann aber auch mal schief gehen... und zB. Staub vor den Lüftungsgittern sieht das Monitoring eher erst wenns zu spät is...)

Es finden sich einige gute Lösungsansätze, aber auch nach dem erneuten Lesen entdecke ich viele Spekulationen aber keine konkreten Infos. Hat er jetzt Admin Rechte oder nicht? Und was sind es für Switche - managebar oder nicht? Wie groß ist das Gebäude / Areal?

Auf die Idee irgendwelche Sicherungen zu ziehen oder Uplinks zu kappen wäre ich in meinen Träumen gekommen, aber die Umsetzung würde ich an unseren Standorten niemals so machen. 48-Ports mal eben abschalten, einen absichtlichen Ausfall der Telefonie, Drucker und Rechner um einen PC zu suchen? Never ever ...

Ich finde es ein wenig dubios und erinnert mich an die Knackplättchen für Drehmomentschlüssel und die Gewichte für die Wasserwaage.

Auf die Idee irgendwelche Sicherungen zu ziehen oder Uplinks zu kappen wäre ich in meinen Träumen gekommen, aber die Umsetzung würde ich an unseren Standorten niemals so machen. 48-Ports mal eben abschalten, einen absichtlichen Ausfall der Telefonie, Drucker und Rechner um einen PC zu suchen? Never ever ...

Ich finde es ein wenig dubios und erinnert mich an die Knackplättchen für Drehmomentschlüssel und die Gewichte für die Wasserwaage.

48-Ports mal eben abschalten, einen absichtlichen Ausfall der Telefonie, Drucker und Rechner um einen PC zu suchen? Never ever ...

Naja, er hat den Hostnamen des Clients und er hat die IP. Auf die Switche kommt er aus unbekannten Gründen nicht. Da bleiben nicht besonders viele Optionen.

Das mit den Sicherungen würde ich definitiv nicht machen.

Die Switche der Reihe nach kurz trennen um darüber den Turnschuh-Suchbereich einzugrenzen halte ich für vertretbar. Nur sollte man das besser nicht während der Arbeitszeit machen.

Vorher würde ich allerdings einfach mal den Client im AD deaktivieren. Sofern der aktiv genutzt wird meldet sich dann vermutlich ein Benutzer weil er sich nicht mehr anmelden kann.

Ich habe hier an meinem regulären Arbeitsort bspw. geschätze 3 ha Betriebsgelände mit einigen Gebäuden und Containern in denen sich ein Client verstecken könnte. Wenn es sich dabei noch um was kleines handelt - oder vielleicht auch ein Handy - dann artet das richtig in Sucherei aus wenn man blind alles auf links drehen will oder muss. Da kann es sehr hilfreich sein über die Sache mit den Switchen schon mal sagen zu können "Das Ding muss in diesem Gebäude auf dieser Etage sein".

Wenn das Gerät ggf. böswillig und mit Absicht versteckt wurde muss man ja wirklich überall nachsehen und nicht mal nur eben auf den Tischen.

Das alles wissen wir aber nicht.

Was die mehrfach erwähnte Inventarisierung angeht bin ich der Meinung, dass auch wenn die 1a ist sowas immer passieren kann. Notebooks sind per se tragbar. Handys und Tablets auch. Selbst PCs können ohne großen Aufwand von einem in ein anderes Büro umgezogen werden. Wir bekommen das - da bin ich ehrlich - auch nicht immer mit. Zumal wir mehrere Standorte haben.

Klar, man kann nicht genutzte Netzwerkdosen und Switchports deaktivieren. Ich für meinen Teil, weiß aber genau was dann die Folge ist. Nämlich ein nicht freundliches "...kann doch nicht sein, dass hier nicht Leute das Büro wechseln können..."

Und da hilft auch die beste Software nichts die Switche ausliest und was es sonst noch gibt. Sobald WLAN ins Spiel kommt finde ich damit dann sowieso maximal den AccessPoint an dem das Gerät sich angemeldet hat aber nicht das Gerät selbst.

Manuel

Jetzt wäre es noch pfiffig, wie du es gelöst hast.

Sollte jemand Anderes mal ähnliches Problem haben, wüsste er so die Lösung.

Ansonsten

Wie kann ich einen Beitrag als gelöst markieren?

Sollte jemand Anderes mal ähnliches Problem haben, wüsste er so die Lösung.

Ansonsten

Wie kann ich einen Beitrag als gelöst markieren?

Der Post ist zwar bereits als gelöst markiert, dennoch möcht ich gern noch meinen Senf dazu geben.

Solange das verwaltete Switche mit Unterstützung für ein nahezu beliebiges Discovery Protokoll (bspw. CDP oder LLDP) sowie SNMP sind, lässt sich auch sehr entspannt mit einer Software wie NETDISCO (metacpan.org/pod/App::Netdisco) das genannte Problem lösen.

Ablauf:

- Netdisco auf Virtueller Maschine (oder Linux in WSL oder Raspberry Pi o.ä.) installieren, benötigt lesend SNMP auf die Switche/Router/FWs im Netz (je nach dem, was alles zwischen der VM und dem Zielhost stehen könnte)

- SNMP-Zugangsdaten der Switche erfragen/konfigurieren (lassen) und in Netdisco einkonfigurieren

- Dem Netdisco die IP eines beliebigen Switches im Netzwerk zum Fraß vorwerfen

- Profit.

Netdisco liest die Neighbor-Caches von Switchen über SNMP aus und bereitet sie entsprechend grafisch auf.

Ziel: Nachbarschaften zwischen Geräten aufzeigen und visualisieren. Kann man theoretisch auch per Hand machen, Netdisco macht das aber ein wenig einfacher.

Wenn Netdisco den ersten Switch inventarisiert hat, probiert die Software automatisch anhand der Caches des eingesetzten Discovery Protocols benachbarte Geräte zu finden und zu inventarisieren. Man kann die Discovery auch auf bestimmte IP-Ranges einschränken, wenn man keine Lust auf Diskussionen mit IT-Sicherheitsbeauftragten hat, warum die neue VM auf Mal wie ein Trojaner alles scannt, was nicht bei drei den Port aus hat... :D

Wenn Netdisco nach einiger Zeit mit dem Scannen des Netzwerks fertig ist, kann man eine beliebige MAC-Adresse in die Suche reinschmeißen und kriegt, wenn alles glatt lief, einen Switch-Port zurückgemeldet.

Solange das verwaltete Switche mit Unterstützung für ein nahezu beliebiges Discovery Protokoll (bspw. CDP oder LLDP) sowie SNMP sind, lässt sich auch sehr entspannt mit einer Software wie NETDISCO (metacpan.org/pod/App::Netdisco) das genannte Problem lösen.

Ablauf:

- Netdisco auf Virtueller Maschine (oder Linux in WSL oder Raspberry Pi o.ä.) installieren, benötigt lesend SNMP auf die Switche/Router/FWs im Netz (je nach dem, was alles zwischen der VM und dem Zielhost stehen könnte)

- SNMP-Zugangsdaten der Switche erfragen/konfigurieren (lassen) und in Netdisco einkonfigurieren

- Dem Netdisco die IP eines beliebigen Switches im Netzwerk zum Fraß vorwerfen

- Profit.

Netdisco liest die Neighbor-Caches von Switchen über SNMP aus und bereitet sie entsprechend grafisch auf.

Ziel: Nachbarschaften zwischen Geräten aufzeigen und visualisieren. Kann man theoretisch auch per Hand machen, Netdisco macht das aber ein wenig einfacher.

Wenn Netdisco den ersten Switch inventarisiert hat, probiert die Software automatisch anhand der Caches des eingesetzten Discovery Protocols benachbarte Geräte zu finden und zu inventarisieren. Man kann die Discovery auch auf bestimmte IP-Ranges einschränken, wenn man keine Lust auf Diskussionen mit IT-Sicherheitsbeauftragten hat, warum die neue VM auf Mal wie ein Trojaner alles scannt, was nicht bei drei den Port aus hat... :D

Wenn Netdisco nach einiger Zeit mit dem Scannen des Netzwerks fertig ist, kann man eine beliebige MAC-Adresse in die Suche reinschmeißen und kriegt, wenn alles glatt lief, einen Switch-Port zurückgemeldet.