TLS 1.2 aktivieren auf dem Exchangeserver 2013

Hallo,

wir möchten gerne TLS 1.2 auf unserem Exchangeserver 2013 aktivieren. Sehe ich es richtig, dass wir folgende Schritte durchführen müssen? Oder muss ich noch was weiteres beachten?

Exchange Server 2013

Install CU19 in production for TLS 1.2 support and be ready to upgrade to CU20 after its release if you need to disable TLS 1.0 and TLS 1.1.

Install the newest version of .NET and associated patches supported by your CU (currently 4.7.2).

Enable TLS 1.2 for Schannel

To enable TLS 1.2 for both server (inbound) and client (outbound) connections on an Exchange Server please perform the following.

From Notepad.exe, create a text file named TLS12-Enable.reg.

Copy and paste the following text into the file.

Enable TLS 1.2 for .NET 4.x

This step is only required for Exchange Server 2013 or later installations where .NET 4.x is relied upon.

The SystemDefaultTlsVersions registry value defines which security protocol version defaults will be used by .NET Framework 4.x. If the value is set to 1, then .NET Framework 4.x will inherit its defaults from the Windows Schannel DisabledByDefault registry values. If the value is undefined, it will behave as if the value is set to 0. By configuring .NET Framework 4.x to inherit its values from Schannel we gain the ability to use the latest versions of TLS supported by the OS, including TLS 1.2.

From Notepad.exe, create a text file named NET4X-UseSchannelDefaults.reg.

Copy, and then paste the following text.

wir möchten gerne TLS 1.2 auf unserem Exchangeserver 2013 aktivieren. Sehe ich es richtig, dass wir folgende Schritte durchführen müssen? Oder muss ich noch was weiteres beachten?

Exchange Server 2013

Install CU19 in production for TLS 1.2 support and be ready to upgrade to CU20 after its release if you need to disable TLS 1.0 and TLS 1.1.

Install the newest version of .NET and associated patches supported by your CU (currently 4.7.2).

Enable TLS 1.2 for Schannel

To enable TLS 1.2 for both server (inbound) and client (outbound) connections on an Exchange Server please perform the following.

From Notepad.exe, create a text file named TLS12-Enable.reg.

Copy and paste the following text into the file.

Windows Registry Editor Version 5.00

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\

Protocols\TLS 1.2]

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\

Protocols\TLS 1.2\Client]

"DisabledByDefault"=dword:00000000

"Enabled"=dword:00000001

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\

Protocols\TLS 1.2\Server]

"DisabledByDefault"=dword:00000000

"Enabled"=dword:00000001 Enable TLS 1.2 for .NET 4.x

This step is only required for Exchange Server 2013 or later installations where .NET 4.x is relied upon.

The SystemDefaultTlsVersions registry value defines which security protocol version defaults will be used by .NET Framework 4.x. If the value is set to 1, then .NET Framework 4.x will inherit its defaults from the Windows Schannel DisabledByDefault registry values. If the value is undefined, it will behave as if the value is set to 0. By configuring .NET Framework 4.x to inherit its values from Schannel we gain the ability to use the latest versions of TLS supported by the OS, including TLS 1.2.

From Notepad.exe, create a text file named NET4X-UseSchannelDefaults.reg.

Copy, and then paste the following text.

Windows Registry Editor Version 5.00

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\.NETFramework\v4.0.30319]

"SystemDefaultTlsVersions"=dword:00000001

[HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\.NETFramework\v4.0.30319]

"SystemDefaultTlsVersions"=dword:00000001 Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 2825270614

Url: https://administrator.de/forum/tls-1-2-aktivieren-auf-dem-exchangeserver-2013-2825270614.html

Ausgedruckt am: 04.08.2025 um 17:08 Uhr

6 Kommentare

Neuester Kommentar

Hallo,

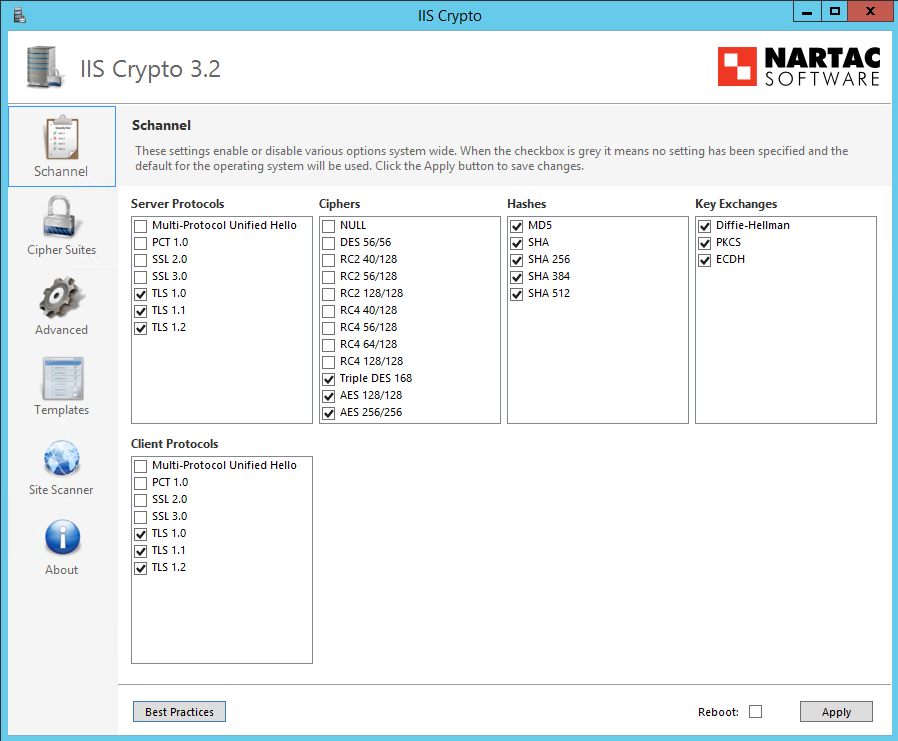

Kann Dir folgendes Tool empfehlen: IISCrypto

erledigt alles auf einem Schwung inkl. "Best Practices".

Vielleicht interessant.

Grüße

Kann Dir folgendes Tool empfehlen: IISCrypto

erledigt alles auf einem Schwung inkl. "Best Practices".

Vielleicht interessant.

Grüße

dann geb ich auch mal meinen Senf dazu.

1. mache iiscrypto keine .net tls configs und auch keine für iexplorer etc.

2. TLS1.2 ist standardmäßig bereits aktiviert (es liegt am client der das nicht anfordert bzw. am Server erzwingt)

3. würde ich darauf achten welche client du am owa betreibst weil viele alte geräte das gar nicht können. (Android <8 oder so)

- Mit iis crypto kannst du in der hektik viel schnell zurück als per gpo.

- guck dir besser die gpos dazu an, die sind evtl. langlebiger als die regkeys (für .net gibts glaub ich keine gpo- hab die nie gefunden)

- noch ein rat falls irgendwas zickt, einfach den ganz SCHANNEL Baum incl. ciphersuiten etc. im regedit sichern und einmal löschen.

Unter dem Pfad liegen i.d. Regel noch viel mehr versionen.. HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\.NETFramework\

1. mache iiscrypto keine .net tls configs und auch keine für iexplorer etc.

2. TLS1.2 ist standardmäßig bereits aktiviert (es liegt am client der das nicht anfordert bzw. am Server erzwingt)

3. würde ich darauf achten welche client du am owa betreibst weil viele alte geräte das gar nicht können. (Android <8 oder so)

- Mit iis crypto kannst du in der hektik viel schnell zurück als per gpo.

- guck dir besser die gpos dazu an, die sind evtl. langlebiger als die regkeys (für .net gibts glaub ich keine gpo- hab die nie gefunden)

- noch ein rat falls irgendwas zickt, einfach den ganz SCHANNEL Baum incl. ciphersuiten etc. im regedit sichern und einmal löschen.

Unter dem Pfad liegen i.d. Regel noch viel mehr versionen.. HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\.NETFramework\

Moin,

Jap - allerdings würde ich aus Prinzip solch alte Geräte nicht mehr akzeptieren.

SSL Labs

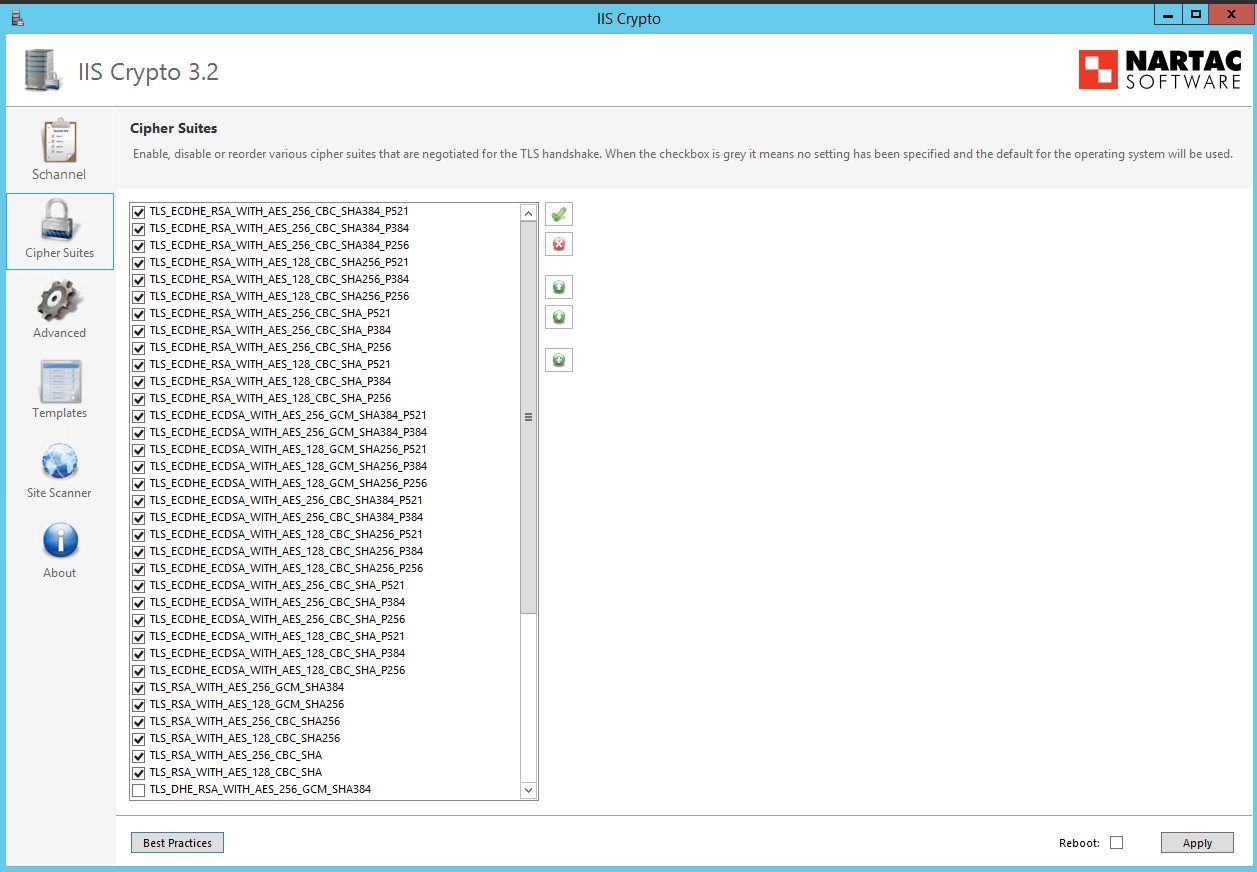

Ich pers. habe ich meine Server ziemlich limitiert was CS angeht.

Grüße

Bei Schannel bietet er mir u.a. nun TLS 1.0, TLS 1.1 und TLS 1.2 an. Kann ich das ohne weiteres so belassen?

Habe nur noch min 1.2 aktiv. 3. würde ich darauf achten welche client du am owa betreibst weil viele alte geräte das gar nicht können. (Android <8 oder so)

Jap - allerdings würde ich aus Prinzip solch alte Geräte nicht mehr akzeptieren.

Bei den Cipher Suites würde ich die Einstellungen so belassen?

Hier kannst Du ganz gut prüfen, welche Geräte bzw. OS welche Ciphersuites nutzen und welche abgelehnt werden:SSL Labs

Ich pers. habe ich meine Server ziemlich limitiert was CS angeht.

Grüße

@user217

@141986

@wieoderwas

Gruß,

Dani

1. mache iiscrypto keine .net tls configs und auch keine für iexplorer etc.

Ich meine der IE nutzt WinHTTP und Schannel. Was beides durch IIS Crypto angepasst wird.@141986

Jap - allerdings würde ich aus Prinzip solch alte Geräte nicht mehr akzeptieren.

Nicht nur an Geräte denken, sondern auch evtl. an Software welche über den Mail-Server E-Mails verschickt. Meistens werden dort nämlich alte Bibliotheken genutzt.@wieoderwas

Welche Probleme könnten eventuell auftreten? Muss ich hinsichtlich des DC's irgendwas beachten?

Das können wir aus der Ferne nicht beurteilen. Wir kennen deine Umgebung nicht und damit ist jede Antwort eigentlich geraten.Gruß,

Dani