Verdacht auf kompromittiertes BIOS und Malware auf HP-System

Forum-Anfrage: Verdacht auf kompromittiertes BIOS und Malware auf HP-System

Systeminformationen:

• Hersteller: HP

• Modell: 580-107ng

• BIOS-Version: 8437 vF .56

• Betriebssystem: Windows 10 Pro, aktuellste Updates installiert (Neuig installiert)

• Installationsmedien: Live-Kali-Linux-USB, Windows-Boot-USB

Problembeschreibung:

Ich habe den starken Verdacht, dass mein BIOS und/oder meine Hardware kompromittiert wurde. Ich erkläre das Problem im Detail und hoffe, dass die Community mir helfen kann.

Symptome und Details:

1. Systemverhalten:

• Trotz mehrfacher Neuinstallation von Windows 10 und Formatierung der SSD scheint immer wieder Malware oder manipulative Software auf das System zu gelangen.

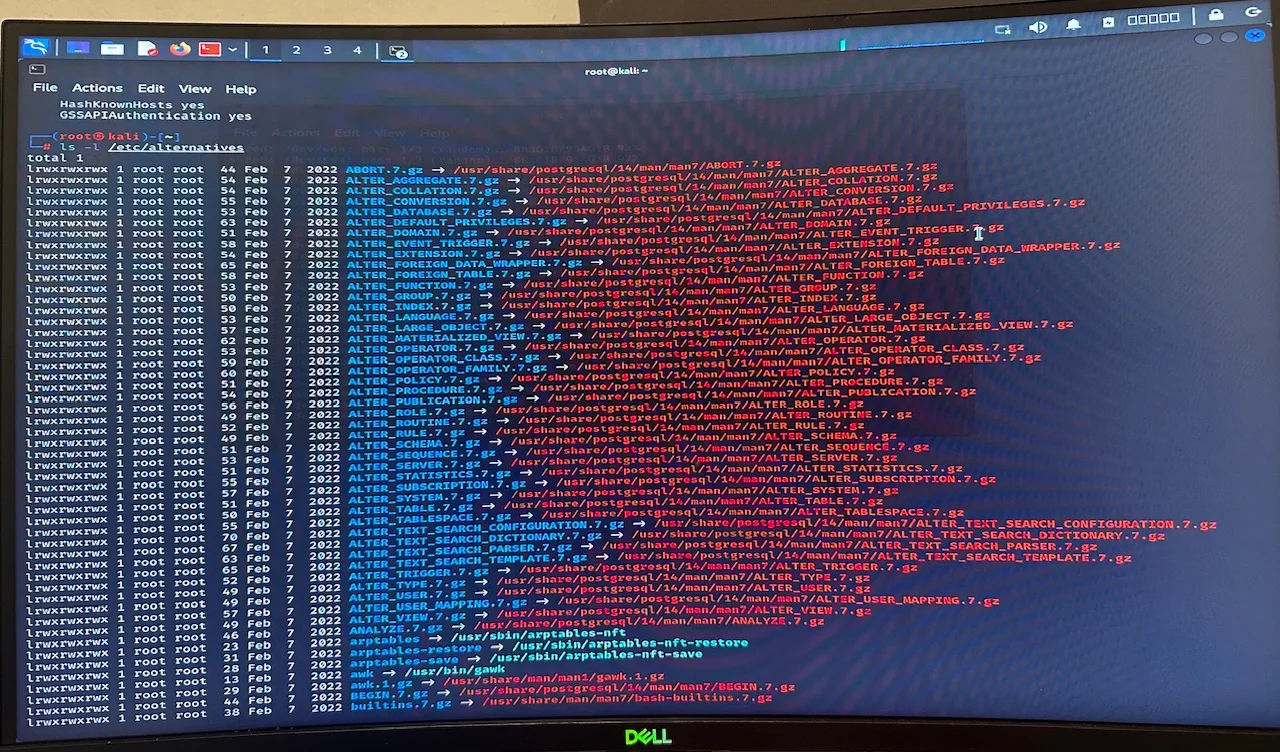

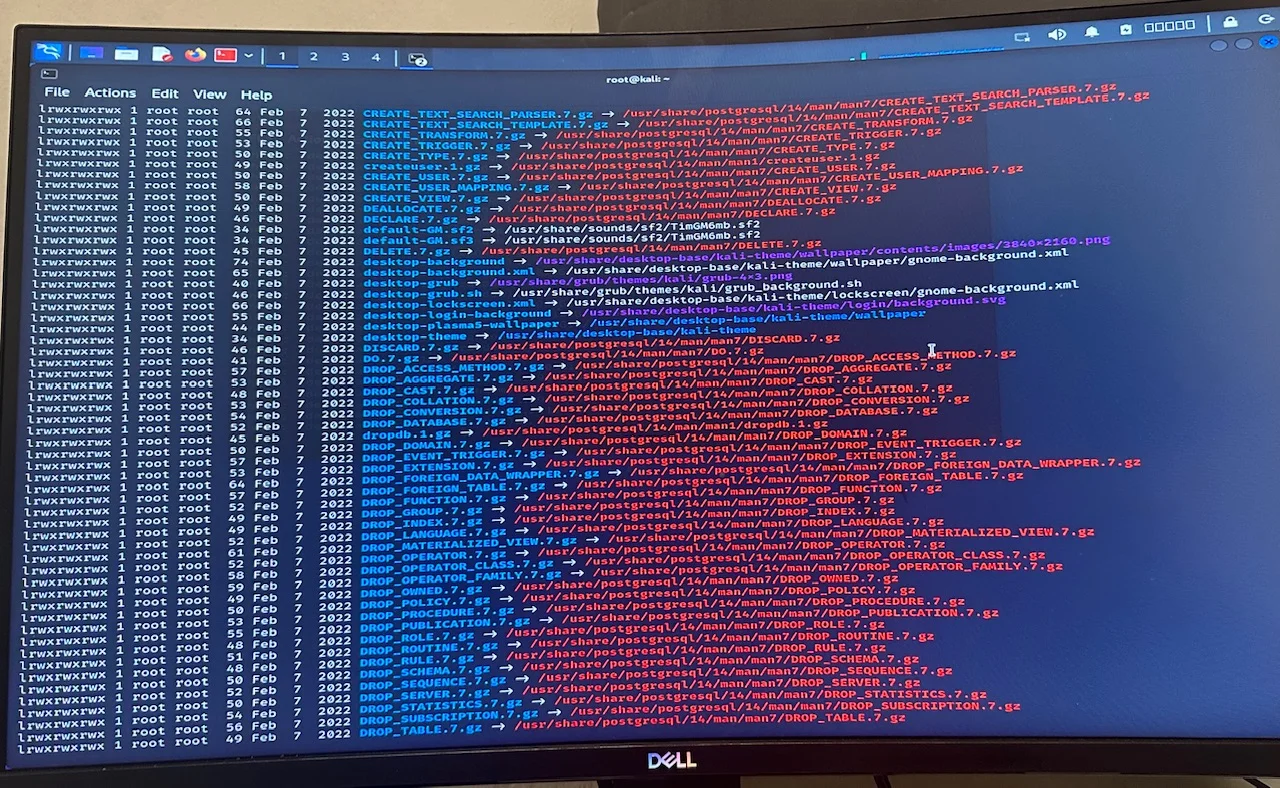

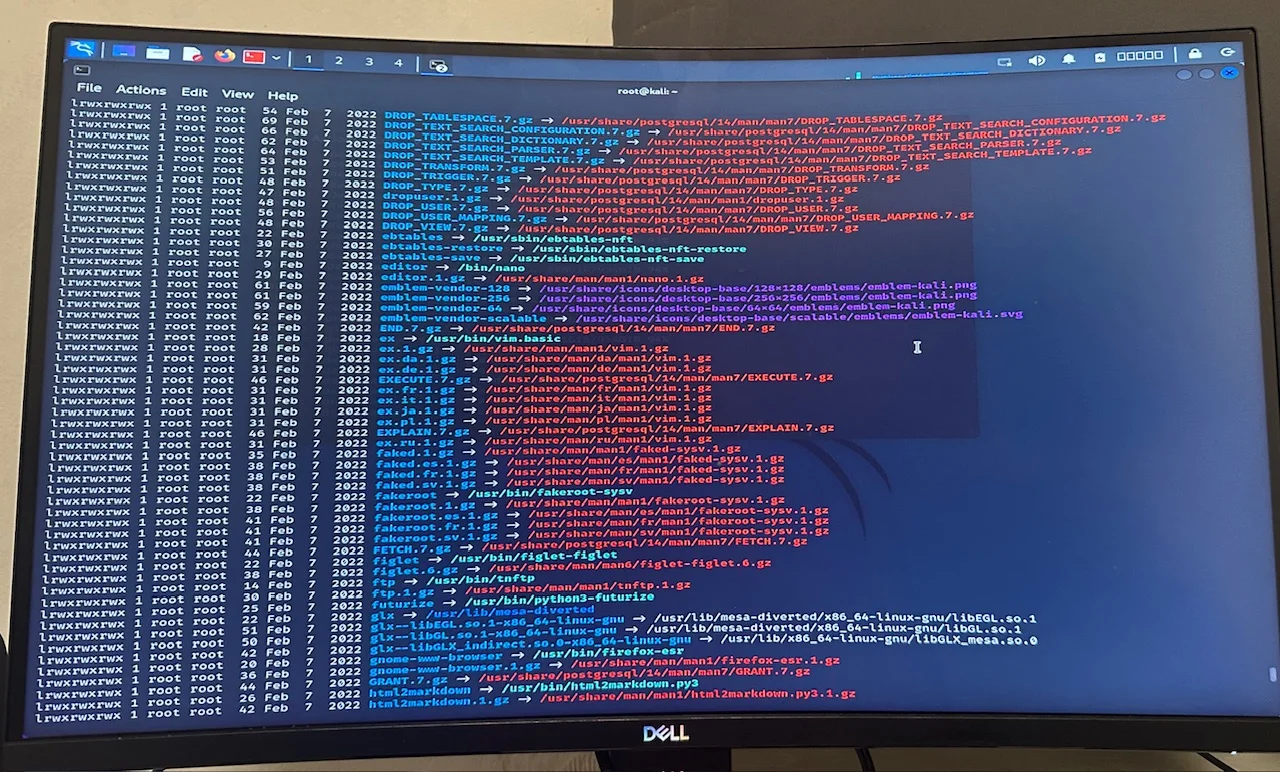

• Während der Nutzung von Kali Linux (Forensic Mode) fiel mir auf, dass sich verdächtige Partitionen und Dateisysteme auf meinem Live-USB-Stick befanden.

2. BIOS-Verdacht:

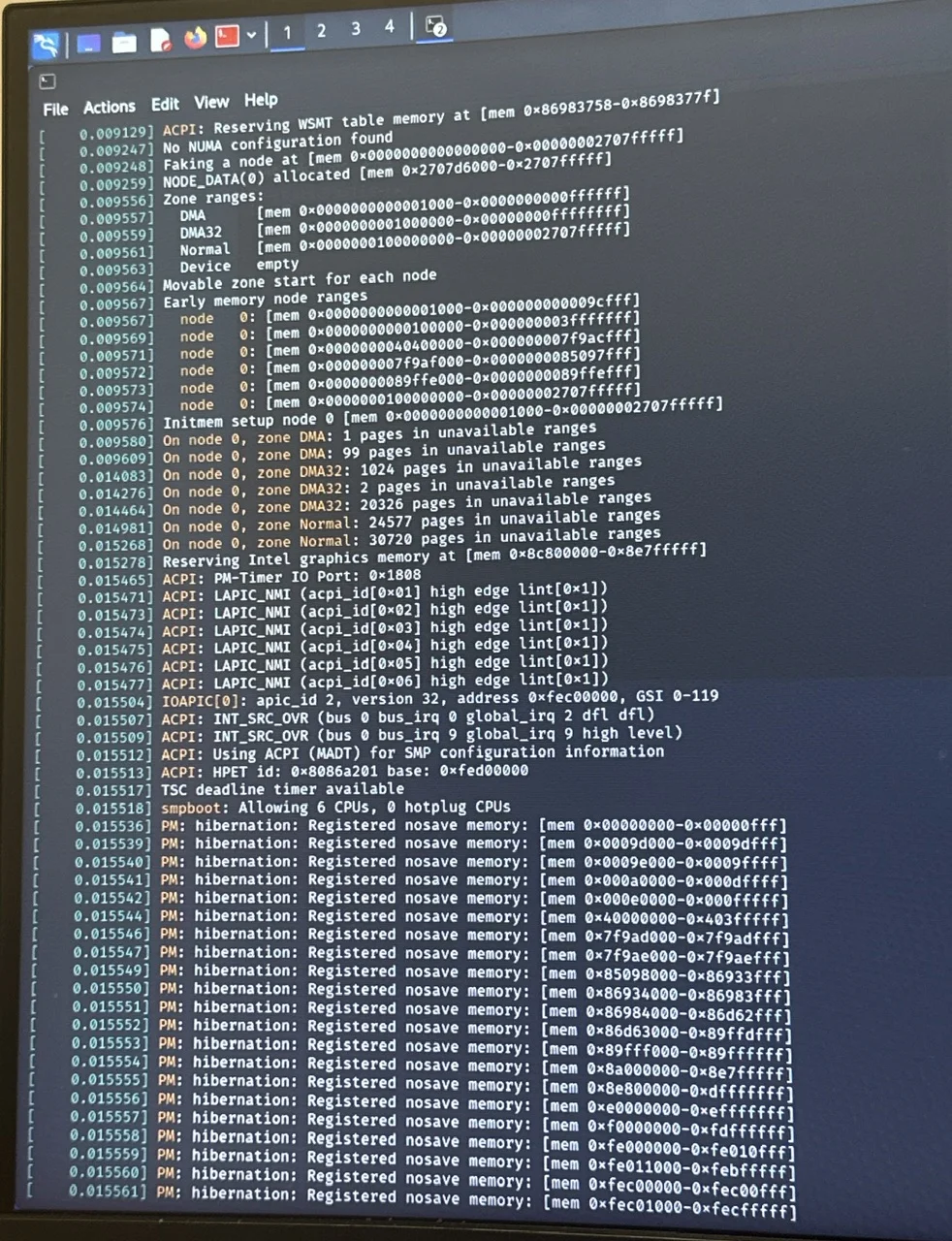

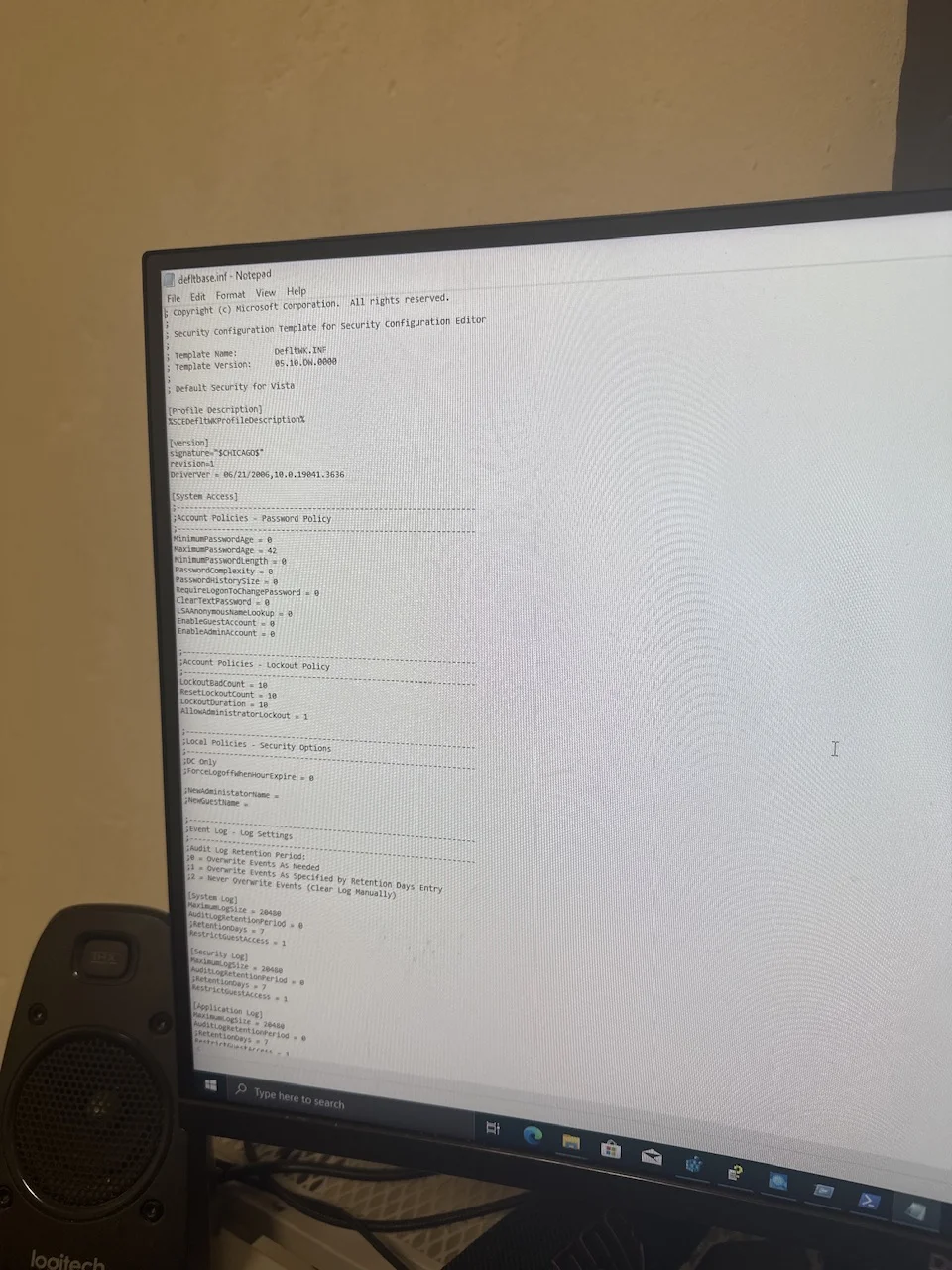

• Mein BIOS (Secure Boot aktiviert) zeigt verdächtige Logs und scheint manipuliert.

• Fehlermeldung wie ACPI-Kompatibilitätsprobleme und Bluescreens (STOP-Fehlercode: 0x000000A5) treten während der Windows-Installation auf.

• Beim Zurücksetzen von Secure Boot Keys und der Konfiguration von Legacy Support gab es keine merkliche Verbesserung.

3. Netzwerksicherheit:

• Verdacht auf unbefugten Remote-Zugriff, da wiederholt verdächtige Ereignisse im Task-Manager, PowerShell und bei geplanten Aufgaben (Scheduled Tasks) auftauchen.

4. Malware-Indikatoren:

• Kontrollierter Ordnerzugriff meldet häufig blockierte Aktivitäten in Windows Defender.

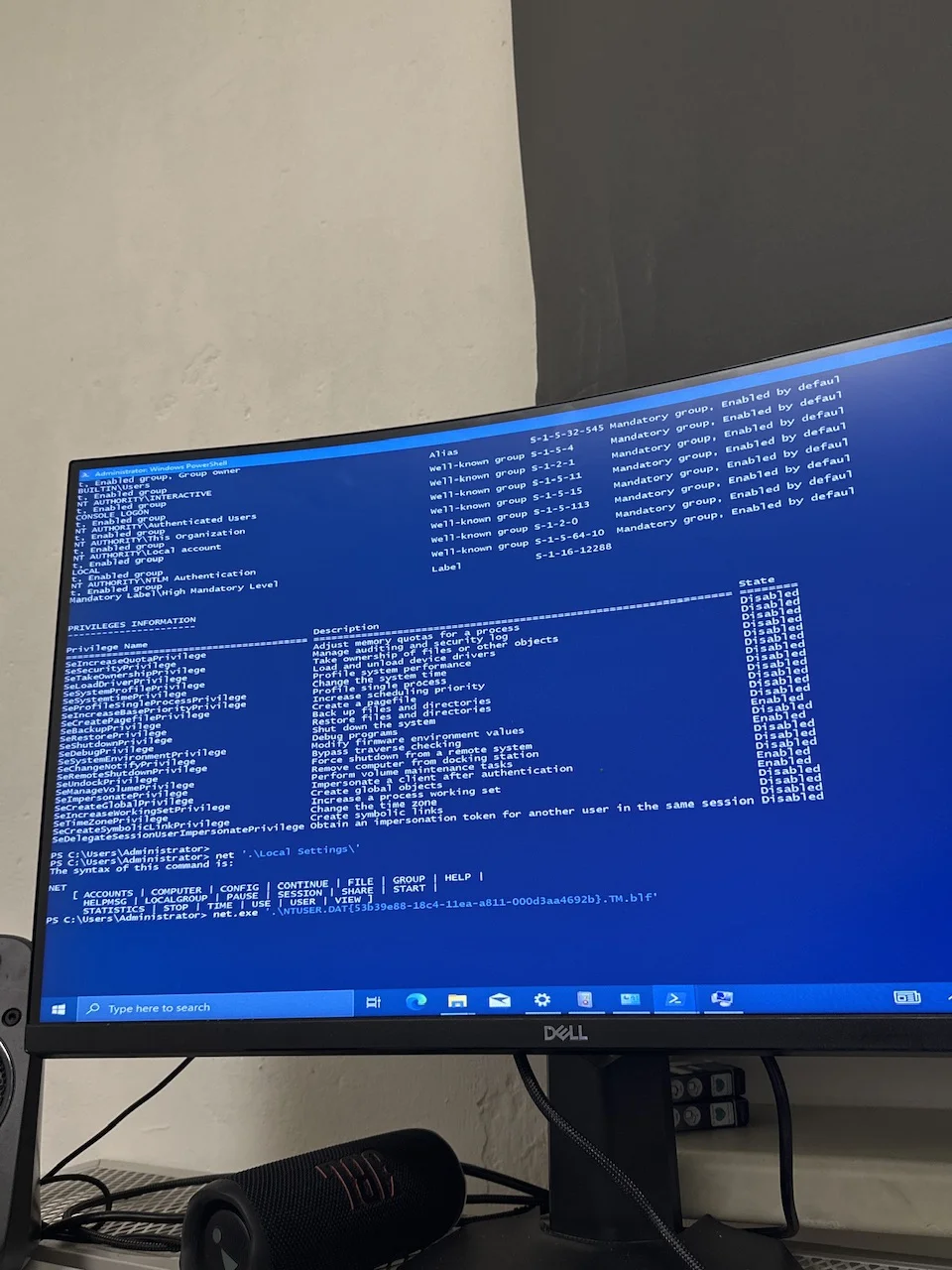

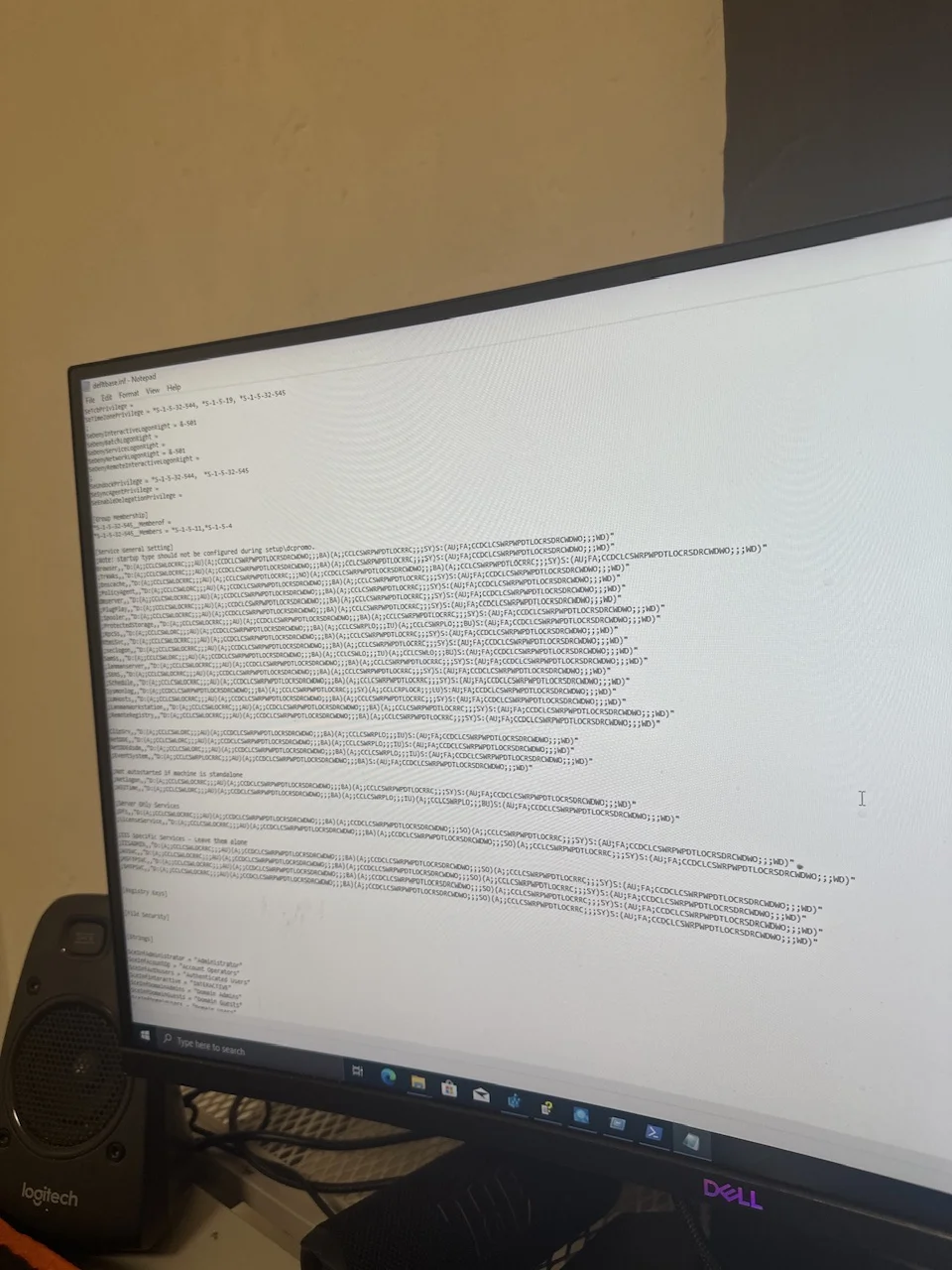

• Bei der Überprüfung mit “whoami /priv” in PowerShell stellte ich fest, dass wichtige Administratorrechte (z. B. SeDebugPrivilege) deaktiviert sind und nicht geändert werden können.

5. Hardware-Merkmale:

• Meine 1TB-SSD scheint trotz Formatierung immer wieder manipulierte Partitionen zu haben. Selbst beim Einsatz von diskpart und fdisk in Linux bleiben ungewöhnliche Datenstrukturen bestehen.

• HID-Geräte und Treiber erscheinen verdächtig oder unerwartet im Geräte-Manager.

6. Sicherheitsmaßnahmen:

• Ich habe versucht, Secure Boot zu aktivieren, Legacy Support zu deaktivieren und alle Secure Boot Keys zurückzusetzen.

• Ein Live-Boot von Kali Linux Forensic Mode wurde durchgeführt, um Spuren von Rootkits oder Malware zu finden, jedoch ohne definitive Ergebnisse.

Meine bisherigen Schritte:

1. Formatierung der SSD:

• Über Kali Linux im Forensic Mode habe ich die SSD partitioniert, gelöscht und neu formatiert (NTFS und ext4 getestet).

2. Windows-Neuinstallation:

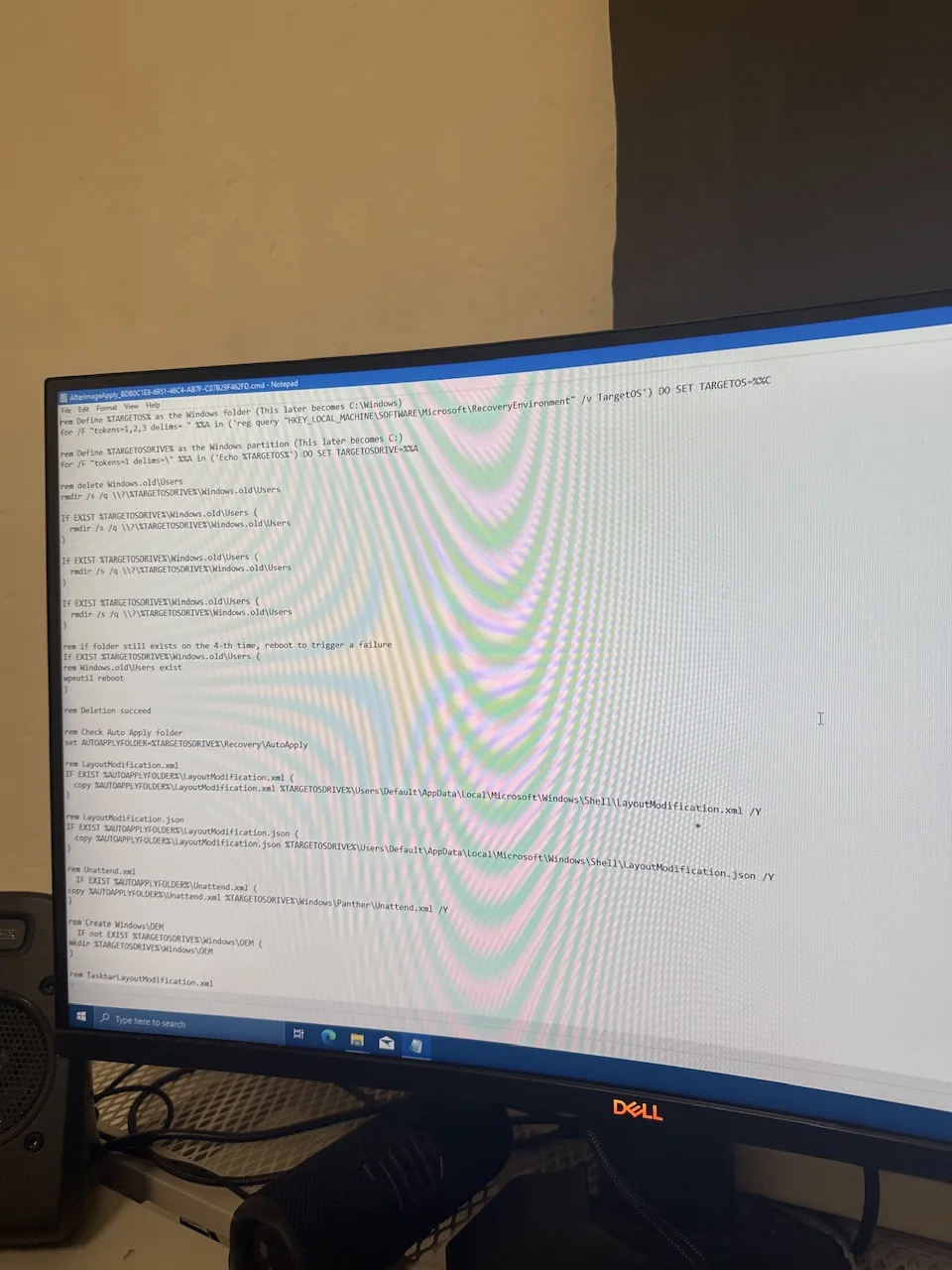

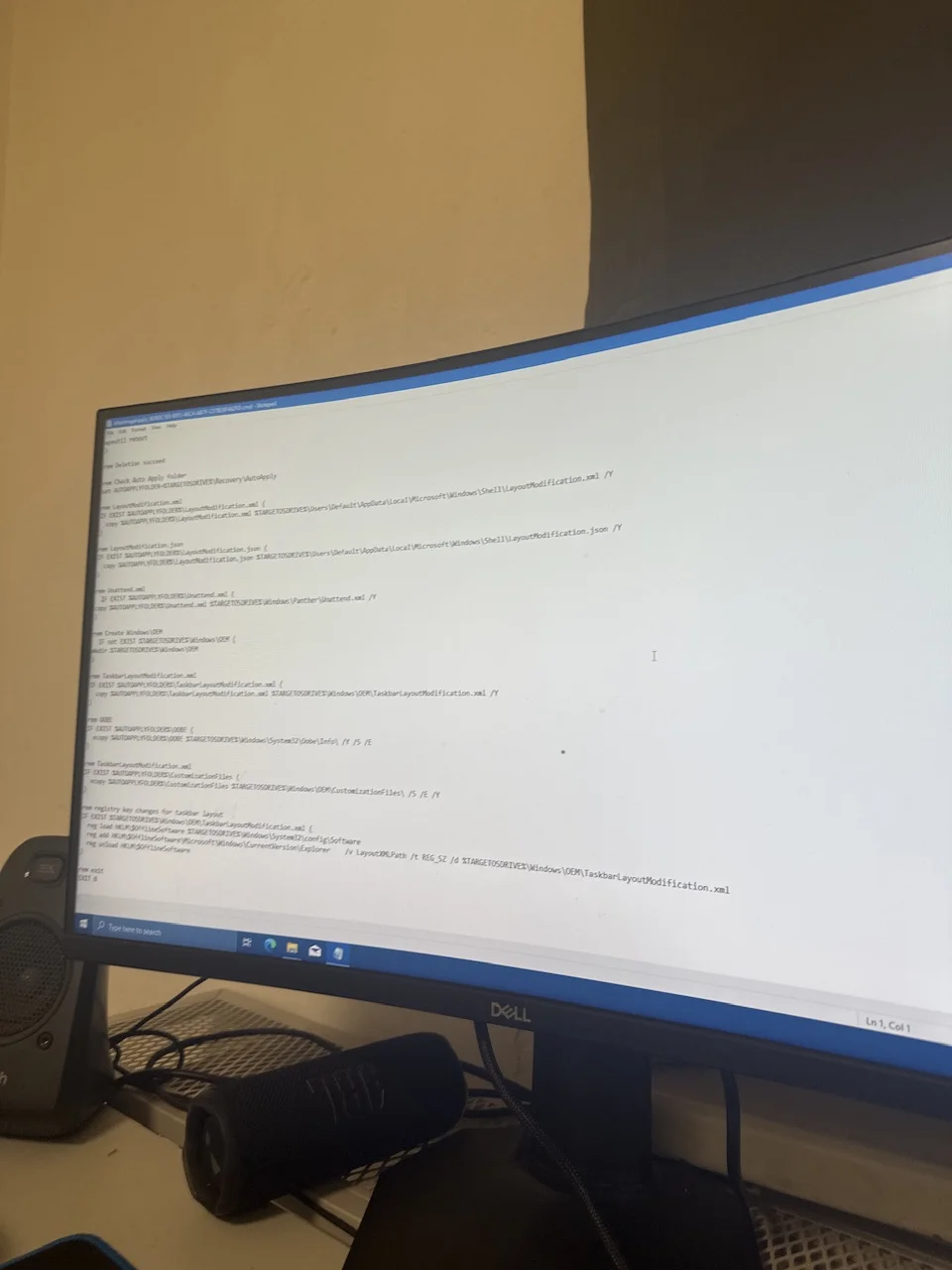

• Nach der Formatierung habe ich Windows 10 über einen offiziellen Boot-USB-Stick installiert.

• Dennoch traten nach kurzer Zeit ähnliche Symptome wie zuvor auf.

3. Sicherheitsprüfungen:

• Überprüfungen mit Windows Defender und Task-Manager ergaben Hinweise auf blockierte Aktionen und ungewöhnliche Aktivitäten.

• Über Kali Linux konnte ich einige verdächtige Prozesse isolieren, aber die genaue Quelle bleibt unklar.

Meine Fragen an die Community:

1. BIOS-Kompromittierung:

• Wie kann ich überprüfen, ob mein BIOS tatsächlich kompromittiert wurde?

• Sollte ich ein BIOS-Update durchführen oder das BIOS komplett zurücksetzen? Gibt es Risiken dabei?

2. SSD-Komplettlöschung:

• Gibt es Tools oder Methoden, um die SSD vollständig und sicher zu löschen, sodass auch versteckte Partitionen entfernt werden?

3. Malware-Entfernung:

• Welche Schritte sollte ich unternehmen, um sicherzustellen, dass keine Malware oder Rootkits in meinem System verbleiben?

• Gibt es spezielle Tools für Forensik, um versteckte Malware aufzuspüren?

4. Netzwerksicherheit:

• Wie kann ich sicherstellen, dass mein Netzwerk nicht für unbefugte Zugriffe genutzt wird?

• Sollte ich die Netzwerkhardware zurücksetzen oder austauschen?

5. Weitere Maßnahmen:

• Gibt es empfohlene Sicherheitspraktiken für HP-Systeme, die ich in Betracht ziehen sollte?

• Ist es möglich, dass die Malware durch kompromittierte Firmware anderer Geräte (z. B. Tastaturen oder USB-Geräte) eingeschleust wurde?

Zusätzliche Informationen:

Ich bin bereit, weitere Protokolle oder Screenshots zur Verfügung zu stellen, wenn dies hilft, die Ursache zu identifizieren. Ich danke allen im Voraus, die mir bei diesem komplexen Problem helfen können.

Ich hoffe auf detaillierte und fachkundige Unterstützung, da ich mein System dringend wieder sicher und funktionsfähig machen möchte.

Vielen Dank!

Systeminformationen:

• Hersteller: HP

• Modell: 580-107ng

• BIOS-Version: 8437 vF .56

• Betriebssystem: Windows 10 Pro, aktuellste Updates installiert (Neuig installiert)

• Installationsmedien: Live-Kali-Linux-USB, Windows-Boot-USB

Problembeschreibung:

Ich habe den starken Verdacht, dass mein BIOS und/oder meine Hardware kompromittiert wurde. Ich erkläre das Problem im Detail und hoffe, dass die Community mir helfen kann.

Symptome und Details:

1. Systemverhalten:

• Trotz mehrfacher Neuinstallation von Windows 10 und Formatierung der SSD scheint immer wieder Malware oder manipulative Software auf das System zu gelangen.

• Während der Nutzung von Kali Linux (Forensic Mode) fiel mir auf, dass sich verdächtige Partitionen und Dateisysteme auf meinem Live-USB-Stick befanden.

2. BIOS-Verdacht:

• Mein BIOS (Secure Boot aktiviert) zeigt verdächtige Logs und scheint manipuliert.

• Fehlermeldung wie ACPI-Kompatibilitätsprobleme und Bluescreens (STOP-Fehlercode: 0x000000A5) treten während der Windows-Installation auf.

• Beim Zurücksetzen von Secure Boot Keys und der Konfiguration von Legacy Support gab es keine merkliche Verbesserung.

3. Netzwerksicherheit:

• Verdacht auf unbefugten Remote-Zugriff, da wiederholt verdächtige Ereignisse im Task-Manager, PowerShell und bei geplanten Aufgaben (Scheduled Tasks) auftauchen.

4. Malware-Indikatoren:

• Kontrollierter Ordnerzugriff meldet häufig blockierte Aktivitäten in Windows Defender.

• Bei der Überprüfung mit “whoami /priv” in PowerShell stellte ich fest, dass wichtige Administratorrechte (z. B. SeDebugPrivilege) deaktiviert sind und nicht geändert werden können.

5. Hardware-Merkmale:

• Meine 1TB-SSD scheint trotz Formatierung immer wieder manipulierte Partitionen zu haben. Selbst beim Einsatz von diskpart und fdisk in Linux bleiben ungewöhnliche Datenstrukturen bestehen.

• HID-Geräte und Treiber erscheinen verdächtig oder unerwartet im Geräte-Manager.

6. Sicherheitsmaßnahmen:

• Ich habe versucht, Secure Boot zu aktivieren, Legacy Support zu deaktivieren und alle Secure Boot Keys zurückzusetzen.

• Ein Live-Boot von Kali Linux Forensic Mode wurde durchgeführt, um Spuren von Rootkits oder Malware zu finden, jedoch ohne definitive Ergebnisse.

Meine bisherigen Schritte:

1. Formatierung der SSD:

• Über Kali Linux im Forensic Mode habe ich die SSD partitioniert, gelöscht und neu formatiert (NTFS und ext4 getestet).

2. Windows-Neuinstallation:

• Nach der Formatierung habe ich Windows 10 über einen offiziellen Boot-USB-Stick installiert.

• Dennoch traten nach kurzer Zeit ähnliche Symptome wie zuvor auf.

3. Sicherheitsprüfungen:

• Überprüfungen mit Windows Defender und Task-Manager ergaben Hinweise auf blockierte Aktionen und ungewöhnliche Aktivitäten.

• Über Kali Linux konnte ich einige verdächtige Prozesse isolieren, aber die genaue Quelle bleibt unklar.

Meine Fragen an die Community:

1. BIOS-Kompromittierung:

• Wie kann ich überprüfen, ob mein BIOS tatsächlich kompromittiert wurde?

• Sollte ich ein BIOS-Update durchführen oder das BIOS komplett zurücksetzen? Gibt es Risiken dabei?

2. SSD-Komplettlöschung:

• Gibt es Tools oder Methoden, um die SSD vollständig und sicher zu löschen, sodass auch versteckte Partitionen entfernt werden?

3. Malware-Entfernung:

• Welche Schritte sollte ich unternehmen, um sicherzustellen, dass keine Malware oder Rootkits in meinem System verbleiben?

• Gibt es spezielle Tools für Forensik, um versteckte Malware aufzuspüren?

4. Netzwerksicherheit:

• Wie kann ich sicherstellen, dass mein Netzwerk nicht für unbefugte Zugriffe genutzt wird?

• Sollte ich die Netzwerkhardware zurücksetzen oder austauschen?

5. Weitere Maßnahmen:

• Gibt es empfohlene Sicherheitspraktiken für HP-Systeme, die ich in Betracht ziehen sollte?

• Ist es möglich, dass die Malware durch kompromittierte Firmware anderer Geräte (z. B. Tastaturen oder USB-Geräte) eingeschleust wurde?

Zusätzliche Informationen:

Ich bin bereit, weitere Protokolle oder Screenshots zur Verfügung zu stellen, wenn dies hilft, die Ursache zu identifizieren. Ich danke allen im Voraus, die mir bei diesem komplexen Problem helfen können.

Ich hoffe auf detaillierte und fachkundige Unterstützung, da ich mein System dringend wieder sicher und funktionsfähig machen möchte.

Vielen Dank!

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 670453

Url: https://administrator.de/forum/verdacht-auf-kompromittiertes-bios-und-malware-auf-hp-system-670453.html

Ausgedruckt am: 22.07.2025 um 22:07 Uhr

23 Kommentare

Neuester Kommentar

Moin Bioscat

Danke

Während der Nutzung von Kali Linux (Forensic Mode) fiel mir auf, dass sich verdächtige Partitionen und Dateisysteme auf meinem Live-USB-Stick befanden.

Mach mal nen ScreenshotBIOS-Verdacht: Mein BIOS (Secure Boot aktiviert) zeigt verdächtige Logs und scheint manipuliert.

Mach mal nen ScreenshotDanke

Hallo 7nd gites Neues ...

Natürlich kannst du dir ein Root-Schâdling eingefangen haben, der durch seine Platzierung im BIOS/UEFI die üblichen Scand überlebt ...

Es könnte helfen, das BIOS/UEFI mit einem Start-Medium zu starten (nicht das OS auf der Disk) und zu flashen, also mit Hersteller-Firmware zu ûberschreiben ...

In früheren Zeiten bin ich Root-Kits, die sich im Startbereich der HDD eingenistet hatten, erfolgreich mit dem NULLen der Sektoren angegangen...

Ob heute z.B. unter Windows: diskpart / clean oser ähnliche Linux Tools heute genauso erfolgreich sind, weiß ich nicht ... hatte seit 2006 kein Root-Kit mehr zu entsorgen ...

Natürlich kannst du dir ein Root-Schâdling eingefangen haben, der durch seine Platzierung im BIOS/UEFI die üblichen Scand überlebt ...

Es könnte helfen, das BIOS/UEFI mit einem Start-Medium zu starten (nicht das OS auf der Disk) und zu flashen, also mit Hersteller-Firmware zu ûberschreiben ...

In früheren Zeiten bin ich Root-Kits, die sich im Startbereich der HDD eingenistet hatten, erfolgreich mit dem NULLen der Sektoren angegangen...

Ob heute z.B. unter Windows: diskpart / clean oser ähnliche Linux Tools heute genauso erfolgreich sind, weiß ich nicht ... hatte seit 2006 kein Root-Kit mehr zu entsorgen ...

Ich würde dir empfehlen von heise "desinfect" zu starten und einen Scan durchlaufen zu lassen. Die Infos, die du gegeben hast, können nicht wirklich die Ursache identifizieten. Würde tatsächlich eher auf Richtung Netzwerk kompromittiert tippen aber das ist nur ein Verdacht.

PS: Falls Netzwerk solltest du desinfect runterladen und danach das DSL Kabel ziehen.

PS: Falls Netzwerk solltest du desinfect runterladen und danach das DSL Kabel ziehen.

Hallo

merkt man woran ?

was steht denn da Verdächtiges drin in den Logs ?

checksum (vergleichen mit HP)

das fragt ein Kali-Linux Benutzer ? tsss

keine Firewall vorhanden ?

Fred

Zitat von @BiosCat:

• Trotz mehrfacher Neuinstallation von Windows 10 und Formatierung der SSD scheint immer wieder Malware oder manipulative Software auf das System zu gelangen.

• Trotz mehrfacher Neuinstallation von Windows 10 und Formatierung der SSD scheint immer wieder Malware oder manipulative Software auf das System zu gelangen.

merkt man woran ?

• Mein BIOS (Secure Boot aktiviert) zeigt verdächtige Logs und scheint manipuliert.

was steht denn da Verdächtiges drin in den Logs ?

• Fehlermeldung wie ACPI-Kompatibilitätsprobleme und Bluescreens (STOP-Fehlercode: 0x000000A5) treten während der Windows-Installation auf.

• Beim Zurücksetzen von Secure Boot Keys und der Konfiguration von Legacy Support gab es keine merkliche Verbesserung.

3. Netzwerksicherheit:

• Meine 1TB-SSD scheint trotz Formatierung immer wieder manipulierte Partitionen zu haben. Selbst beim Einsatz von diskpart und fdisk in Linux bleiben ungewöhnliche Datenstrukturen bestehen.

• Beim Zurücksetzen von Secure Boot Keys und der Konfiguration von Legacy Support gab es keine merkliche Verbesserung.

3. Netzwerksicherheit:

• Meine 1TB-SSD scheint trotz Formatierung immer wieder manipulierte Partitionen zu haben. Selbst beim Einsatz von diskpart und fdisk in Linux bleiben ungewöhnliche Datenstrukturen bestehen.

• Wie kann ich überprüfen, ob mein BIOS tatsächlich kompromittiert wurde?

checksum (vergleichen mit HP)

• Sollte ich ein BIOS-Update durchführen oder das BIOS komplett zurücksetzen? Gibt es Risiken dabei?

2. SSD-Komplettlöschung:

• Gibt es Tools oder Methoden, um die SSD vollständig und sicher zu löschen, sodass auch versteckte Partitionen entfernt werden?

2. SSD-Komplettlöschung:

• Gibt es Tools oder Methoden, um die SSD vollständig und sicher zu löschen, sodass auch versteckte Partitionen entfernt werden?

das fragt ein Kali-Linux Benutzer ? tsss

4. Netzwerksicherheit:

• Wie kann ich sicherstellen, dass mein Netzwerk nicht für unbefugte Zugriffe genutzt wird?

• Wie kann ich sicherstellen, dass mein Netzwerk nicht für unbefugte Zugriffe genutzt wird?

keine Firewall vorhanden ?

Vielen Dank!

BitteFred

Moin...

Meine Fragen an die Community:

1. BIOS-Kompromittierung:

• Wie kann ich überprüfen, ob mein BIOS tatsächlich kompromittiert wurde?

die frage kommt öfter mal.

was für Software kommt noch auf das system, ist da alles sauber?

am besten alles frisch vom Hersteller installieren.

Zusätzliche Informationen:

Ich bin bereit, weitere Protokolle oder Screenshots zur Verfügung zu stellen, wenn dies hilft, die Ursache zu identifizieren. Ich danke allen im Voraus, die mir bei diesem komplexen Problem helfen können.

ja, mach das Bitte

Ich hoffe auf detaillierte und fachkundige Unterstützung, da ich mein System dringend wieder sicher und funktionsfähig machen möchte.

natürlich.

Vielen Dank!

gerne

Frank

Zitat von @BiosCat:

Forum-Anfrage: Verdacht auf kompromittiertes BIOS und Malware auf HP-System

Systeminformationen:

• Hersteller: HP

• Modell: 580-107ng

• BIOS-Version: 8437 vF .56

• Betriebssystem: Windows 10 Pro, aktuellste Updates installiert (Neuig installiert)

• Installationsmedien: Live-Kali-Linux-USB, Windows-Boot-USB

Problembeschreibung:

Ich habe den starken Verdacht, dass mein BIOS und/oder meine Hardware kompromittiert wurde. Ich erkläre das Problem im Detail und hoffe, dass die Community mir helfen kann.

Symptome und Details:

1. Systemverhalten:

• Trotz mehrfacher Neuinstallation von Windows 10 und Formatierung der SSD scheint immer wieder Malware oder manipulative Software auf das System zu gelangen.

was wäre das für software genau, und wie hats du sie gefunden?Forum-Anfrage: Verdacht auf kompromittiertes BIOS und Malware auf HP-System

Systeminformationen:

• Hersteller: HP

• Modell: 580-107ng

• BIOS-Version: 8437 vF .56

• Betriebssystem: Windows 10 Pro, aktuellste Updates installiert (Neuig installiert)

• Installationsmedien: Live-Kali-Linux-USB, Windows-Boot-USB

Problembeschreibung:

Ich habe den starken Verdacht, dass mein BIOS und/oder meine Hardware kompromittiert wurde. Ich erkläre das Problem im Detail und hoffe, dass die Community mir helfen kann.

Symptome und Details:

1. Systemverhalten:

• Trotz mehrfacher Neuinstallation von Windows 10 und Formatierung der SSD scheint immer wieder Malware oder manipulative Software auf das System zu gelangen.

• Während der Nutzung von Kali Linux (Forensic Mode) fiel mir auf, dass sich verdächtige Partitionen und Dateisysteme auf meinem Live-USB-Stick befanden.

welche genau, mach mal nen Foto... 2. BIOS-Verdacht:

• Mein BIOS (Secure Boot aktiviert) zeigt verdächtige Logs und scheint manipuliert.

Poste mal die Logs• Mein BIOS (Secure Boot aktiviert) zeigt verdächtige Logs und scheint manipuliert.

• Fehlermeldung wie ACPI-Kompatibilitätsprobleme und Bluescreens (STOP-Fehlercode: 0x000000A5) treten während der Windows-Installation auf.

das ist nix neues... kann nen Hardware Problem sein! • Beim Zurücksetzen von Secure Boot Keys und der Konfiguration von Legacy Support gab es keine merkliche Verbesserung.

was hast du erwartet? 3. Netzwerksicherheit:

• Verdacht auf unbefugten Remote-Zugriff, da wiederholt verdächtige Ereignisse im Task-Manager, PowerShell und bei geplanten Aufgaben (Scheduled Tasks) auftauchen.

welche genau, poste die Ereignisse bitte!• Verdacht auf unbefugten Remote-Zugriff, da wiederholt verdächtige Ereignisse im Task-Manager, PowerShell und bei geplanten Aufgaben (Scheduled Tasks) auftauchen.

4. Malware-Indikatoren:

• Kontrollierter Ordnerzugriff meldet häufig blockierte Aktivitäten in Windows Defender.

worauf genau... bitte Logs Posten!• Kontrollierter Ordnerzugriff meldet häufig blockierte Aktivitäten in Windows Defender.

• Bei der Überprüfung mit “whoami /priv” in PowerShell stellte ich fest, dass wichtige Administratorrechte (z. B. SeDebugPrivilege) deaktiviert sind und nicht geändert werden können.

5. Hardware-Merkmale:

• Meine 1TB-SSD scheint trotz Formatierung immer wieder manipulierte Partitionen zu haben. Selbst beim Einsatz von diskpart und fdisk in Linux bleiben ungewöhnliche Datenstrukturen bestehen.

hast du mal eine neue SSD getestet, hast du die SSD mal auf einem anderen System gelöscht?5. Hardware-Merkmale:

• Meine 1TB-SSD scheint trotz Formatierung immer wieder manipulierte Partitionen zu haben. Selbst beim Einsatz von diskpart und fdisk in Linux bleiben ungewöhnliche Datenstrukturen bestehen.

• HID-Geräte und Treiber erscheinen verdächtig oder unerwartet im Geräte-Manager.

bitte Logs und Bilder! 6. Sicherheitsmaßnahmen:

• Ich habe versucht, Secure Boot zu aktivieren, Legacy Support zu deaktivieren und alle Secure Boot Keys zurückzusetzen.

• Ein Live-Boot von Kali Linux Forensic Mode wurde durchgeführt, um Spuren von Rootkits oder Malware zu finden, jedoch ohne definitive Ergebnisse.

Meine bisherigen Schritte:

1. Formatierung der SSD:

• Über Kali Linux im Forensic Mode habe ich die SSD partitioniert, gelöscht und neu formatiert (NTFS und ext4 getestet).

besser mal ne neue SSD testen!• Ich habe versucht, Secure Boot zu aktivieren, Legacy Support zu deaktivieren und alle Secure Boot Keys zurückzusetzen.

• Ein Live-Boot von Kali Linux Forensic Mode wurde durchgeführt, um Spuren von Rootkits oder Malware zu finden, jedoch ohne definitive Ergebnisse.

Meine bisherigen Schritte:

1. Formatierung der SSD:

• Über Kali Linux im Forensic Mode habe ich die SSD partitioniert, gelöscht und neu formatiert (NTFS und ext4 getestet).

2. Windows-Neuinstallation:

• Nach der Formatierung habe ich Windows 10 über einen offiziellen Boot-USB-Stick installiert.

• Dennoch traten nach kurzer Zeit ähnliche Symptome wie zuvor auf.

welche Symptome genau?• Nach der Formatierung habe ich Windows 10 über einen offiziellen Boot-USB-Stick installiert.

• Dennoch traten nach kurzer Zeit ähnliche Symptome wie zuvor auf.

3. Sicherheitsprüfungen:

• Überprüfungen mit Windows Defender und Task-Manager ergaben Hinweise auf blockierte Aktionen und ungewöhnliche Aktivitäten.

Logs Posten....• Überprüfungen mit Windows Defender und Task-Manager ergaben Hinweise auf blockierte Aktionen und ungewöhnliche Aktivitäten.

• Über Kali Linux konnte ich einige verdächtige Prozesse isolieren, aber die genaue Quelle bleibt unklar.

welche Prozesse genau, bitte auflisten bzw. Bilder.Meine Fragen an die Community:

1. BIOS-Kompromittierung:

• Wie kann ich überprüfen, ob mein BIOS tatsächlich kompromittiert wurde?

• Sollte ich ein BIOS-Update durchführen oder das BIOS komplett zurücksetzen? Gibt es Risiken dabei?

keine... 2. SSD-Komplettlöschung:

• Gibt es Tools oder Methoden, um die SSD vollständig und sicher zu löschen, sodass auch versteckte Partitionen entfernt werden?

ja... ich würde aber eine neue SSD nutzen wollen.• Gibt es Tools oder Methoden, um die SSD vollständig und sicher zu löschen, sodass auch versteckte Partitionen entfernt werden?

3. Malware-Entfernung:

• Welche Schritte sollte ich unternehmen, um sicherzustellen, dass keine Malware oder Rootkits in meinem System verbleiben?

am besten frisches Setup von Windows!• Welche Schritte sollte ich unternehmen, um sicherzustellen, dass keine Malware oder Rootkits in meinem System verbleiben?

was für Software kommt noch auf das system, ist da alles sauber?

am besten alles frisch vom Hersteller installieren.

• Gibt es spezielle Tools für Forensik, um versteckte Malware aufzuspüren?

ja... 4. Netzwerksicherheit:

• Wie kann ich sicherstellen, dass mein Netzwerk nicht für unbefugte Zugriffe genutzt wird?

wie ist dein Netzwerk aufgebaut.... schreib mal was dazu.• Wie kann ich sicherstellen, dass mein Netzwerk nicht für unbefugte Zugriffe genutzt wird?

• Sollte ich die Netzwerkhardware zurücksetzen oder austauschen?

was verstehst du genau unter Netzwerkhardware? klar reset geht immer... Firmware Flash etc. 5. Weitere Maßnahmen:

• Gibt es empfohlene Sicherheitspraktiken für HP-Systeme, die ich in Betracht ziehen sollte?

nicht nur für HP Systeme.• Gibt es empfohlene Sicherheitspraktiken für HP-Systeme, die ich in Betracht ziehen sollte?

• Ist es möglich, dass die Malware durch kompromittierte Firmware anderer Geräte (z. B. Tastaturen oder USB-Geräte) eingeschleust wurde?

USB Stick oder USB Festplatte etc... Tastaturen eher weniger, oder hast du Probleme mit dem BND, CIA CI5... Moskau?Zusätzliche Informationen:

Ich bin bereit, weitere Protokolle oder Screenshots zur Verfügung zu stellen, wenn dies hilft, die Ursache zu identifizieren. Ich danke allen im Voraus, die mir bei diesem komplexen Problem helfen können.

Ich hoffe auf detaillierte und fachkundige Unterstützung, da ich mein System dringend wieder sicher und funktionsfähig machen möchte.

Vielen Dank!

Frank

naja - ich würde einfach mal ein blankes system installieren, danach die platte rausnehmen und auf einem anderem system nen vollen scan machen (wobei das andere system natürlich nen eigenes OS haben sollte bzw. via Boot-/Live-CD gestartet werden sollte so das die Platte eben nicht automatisch gemounted wird und der scan dann somit auch läuft OHNE das was von der platte ausgeführt wird).

Den eigentlichen Rechner würde ich aktuell nicht gross anfassen (im besten Fall also nen Image der Platte zum Scannen nutzen) - und wenn ich was finde mir ggf. weitere Schritte überlegen, abhängig davon ob der Angriff schon sehr zielgerichtet war oder ob es einfach nur irgendwie blöd gelaufen ist... Oder ob am Ende auch einfach gar nix war und einfach nur irgendein Treiber nen Problem gemacht hat bzw. irgendeine Hardware wirklich defekt war.

Den eigentlichen Rechner würde ich aktuell nicht gross anfassen (im besten Fall also nen Image der Platte zum Scannen nutzen) - und wenn ich was finde mir ggf. weitere Schritte überlegen, abhängig davon ob der Angriff schon sehr zielgerichtet war oder ob es einfach nur irgendwie blöd gelaufen ist... Oder ob am Ende auch einfach gar nix war und einfach nur irgendein Treiber nen Problem gemacht hat bzw. irgendeine Hardware wirklich defekt war.

Moin @BiosCat,

dann her mit, denn daran sind die meisten von uns am ehesten scharf.

Denn ohne weitere Infos, kann man höchstens versuchen etwas im Trüben zu fischen.

An der Sache könnte aber durchaus was dran sein, denn spättestens seit dem bekantwerden von "CosmicStrand", sind UEFI-Rootkit alles andere als Utopie. 😔

Details dazu siehe ...

kaspersky.de/about/press-releases/kaspersky-entdeckt-neues-uefi- ...

... ohh fu 😮, ...

securelist.com/cosmicstrand-uefi-firmware-rootkit/106973/

... diese interessanten Details, waren mir bisher so auch nicht bekannt. 😬😭

Ja, OK, du hast ein Z370 Board in deinem Rechner, was jedoch nicht bedeitet, dass dieses nicht auch betroffen sein könnte.

Na ja, wie auch immer, jetzt bin ich umso mehr an weiteren Infos interessiert.

Sprich, her mit den Logs. 🤪

Gruss Alex

Ich bin bereit, weitere Protokolle oder Screenshots zur Verfügung zu stellen, wenn dies hilft, die Ursache zu identifizieren. Ich danke allen im Voraus, die mir bei diesem komplexen Problem helfen können.

dann her mit, denn daran sind die meisten von uns am ehesten scharf.

Denn ohne weitere Infos, kann man höchstens versuchen etwas im Trüben zu fischen.

An der Sache könnte aber durchaus was dran sein, denn spättestens seit dem bekantwerden von "CosmicStrand", sind UEFI-Rootkit alles andere als Utopie. 😔

Details dazu siehe ...

kaspersky.de/about/press-releases/kaspersky-entdeckt-neues-uefi- ...

... ohh fu 😮, ...

securelist.com/cosmicstrand-uefi-firmware-rootkit/106973/

The rootkit is located in the firmware images of Gigabyte or ASUS motherboards, and we noticed that all these images are related to designs using the H81 chipset**.

... diese interessanten Details, waren mir bisher so auch nicht bekannt. 😬😭

Ja, OK, du hast ein Z370 Board in deinem Rechner, was jedoch nicht bedeitet, dass dieses nicht auch betroffen sein könnte.

Na ja, wie auch immer, jetzt bin ich umso mehr an weiteren Infos interessiert.

Sprich, her mit den Logs. 🤪

Gruss Alex

Moin,

die wesentlichen Dinge sind ja schon gesagt.

Was generell in so einer Situation anzuraten ist.

Es gibt noch viel mehr Punkte, ide aber aufzuzähnlen den Rahmen sprengen würde.

lks

die wesentlichen Dinge sind ja schon gesagt.

Was generell in so einer Situation anzuraten ist.

- Die Medien herausnehmen und ein einem speziell dafür hergerichteten rechner in isolierter Umgebung (z.B. mit ct-desinfect gebooteter rechner) mit USB-Adapter dranhängen und scannen.

- Die betroffene Kiste isolieren und ggf. inein eigenes VLAN mit sniffer und firewall hängn, so daß alle Kommunikation protokolliert und kontrolliert werden kann.

- Bei Verdacht auf Manipulation der Speichermedien auf "sauberer Kiste" ein Medium vorbereiten wie ein Live-Linux (z.B. knoppix) oder ein WindowsPE (z.B. ct-Notfallwindows) und davon ein Image ziehen. Mit diesem medium die suspekte Kiste booten. danach die Mediem mit dem Image vergleichen, ob und was verändert wurde.

Es gibt noch viel mehr Punkte, ide aber aufzuzähnlen den Rahmen sprengen würde.

lks

Moin @Lochkartenstanzer,

die klassischen Vorgehensweisen helfen in so einem Fall, also wenn der Rechner des TO's mit einem UEFI-Schädling befallen ist, leider nicht wirklich.

Denn wenn die Angreifer auch nur halbwegs Gripps haben, was man durchaus annehmen sollte, wenn die in der Lage sind einen UEFI-Schädling zu erstellen, dann laden sie dank dieses, im später gebooteten OS einfach ein In-Memory Schädling nach, der auf den Datenträgern des entsprechenden Rechner absolut keine Spurren hinterlässt und schon suchst du dich mit den klassischen methoden zu tode.

Folgend übrigens ein meiner Ansicht nach sehr interessanter Artikel zu diesem ganzen UEFI-Schädlings Thema ...

binarydefense.com/resources/blog/running-malware-below-the-os-th ...

... der mir leider nicht wirklich gute Laune bescherrt hat, da die ganze Sache wie es aussieht langsam Fahrt aufnimmt. 😭

Das nix gut, denn die meisten IT-Security-Experten die ich kennen, geschweige den normale ITler oder gar Endanwender, haben dieses wohl zunehmende Problem, fürchte ich aktuell überhaupt nicht auf dem Schirm. 😔

Gruss Alex

Was generell in so einer Situation anzuraten ist.

die klassischen Vorgehensweisen helfen in so einem Fall, also wenn der Rechner des TO's mit einem UEFI-Schädling befallen ist, leider nicht wirklich.

Denn wenn die Angreifer auch nur halbwegs Gripps haben, was man durchaus annehmen sollte, wenn die in der Lage sind einen UEFI-Schädling zu erstellen, dann laden sie dank dieses, im später gebooteten OS einfach ein In-Memory Schädling nach, der auf den Datenträgern des entsprechenden Rechner absolut keine Spurren hinterlässt und schon suchst du dich mit den klassischen methoden zu tode.

Folgend übrigens ein meiner Ansicht nach sehr interessanter Artikel zu diesem ganzen UEFI-Schädlings Thema ...

binarydefense.com/resources/blog/running-malware-below-the-os-th ...

... der mir leider nicht wirklich gute Laune bescherrt hat, da die ganze Sache wie es aussieht langsam Fahrt aufnimmt. 😭

Das nix gut, denn die meisten IT-Security-Experten die ich kennen, geschweige den normale ITler oder gar Endanwender, haben dieses wohl zunehmende Problem, fürchte ich aktuell überhaupt nicht auf dem Schirm. 😔

Gruss Alex

Zitat von @MysticFoxDE:

Moin @Lochkartenstanzer,

die klassischen Vorgehensweisen helfen in so einem Fall, also wenn der Rechner des TO's mit einem UEFI-Schädling befallen ist, leider nicht wirklich.

Moin @Lochkartenstanzer,

Was generell in so einer Situation anzuraten ist.

die klassischen Vorgehensweisen helfen in so einem Fall, also wenn der Rechner des TO's mit einem UEFI-Schädling befallen ist, leider nicht wirklich.

Doch Isolationhilft immer.

Und es sollte auch allgemein bekannt sein daß ein Malwarescan sagt, nicht dazu dient, um um die Abwesenheit eineer Malware, sondern nur die Anwesenheit bestätigt. d.h. wenn desinfect & Co. sagen, nix gefunde, heißt das nur, daß da nicx bekanntes war.

Und daß man durch die Isolation zumindest die Kommunikation kontrollieren kann, ist auch ein wesentlicher Punkt. Und wenn man bekannte Images auf die Kiste losläßt und prüft ob die verändert wurden, liefert auch Hinweise.

lks

PS: Die aufwendige Methode, bei "frischen" PCs Abzüge der UEFI-Firmware zu machen und von Zeit zu Zeit diese mit der aktuellen Firware zu vergleichen um Veränderungen festzustellen, hilft auch. Bloß ist der Aufwand den meisten zu hoch.

OK.

Da hat du aber etwas noch nicht verstanden, oder schießt über das Ziel hinaus.

Wenn du eine der genannten Images herunterlädst ist diese prinzipiell - von Originalquelle vorrausgeaetzt - erstmal definitiv NICHT kompromittiert !

Auch ein Live-System, z.B. von DVD gebootet ist erstmal nicht kompromittiert ...

Und genauso von z.B. USB, weil diese per Default Read-Only eingebunden werden ..

Wenn du die ein Root-Kit .eingefangen hast, das selbst solche Live-OS kompromittiert, wirst du mit den bestellten Hardware-Medien NICHT besser bedient sei!

Vielleicht der richtige Zeitpunkt jemand einzubinden, wo weiß, was passiert und zu tun ist?

Da hat du aber etwas noch nicht verstanden, oder schießt über das Ziel hinaus.

Wenn du eine der genannten Images herunterlädst ist diese prinzipiell - von Originalquelle vorrausgeaetzt - erstmal definitiv NICHT kompromittiert !

Auch ein Live-System, z.B. von DVD gebootet ist erstmal nicht kompromittiert ...

Und genauso von z.B. USB, weil diese per Default Read-Only eingebunden werden ..

Wenn du die ein Root-Kit .eingefangen hast, das selbst solche Live-OS kompromittiert, wirst du mit den bestellten Hardware-Medien NICHT besser bedient sei!

Vielleicht der richtige Zeitpunkt jemand einzubinden, wo weiß, was passiert und zu tun ist?

Moin @Lochkartenstanzer,

ja, eine Isolation ist das erste was man in so einem Fall machen sollte.

Aber, wie du dem letzten Lebenszeichen des TO's entnehemn kannst, hat er so wie es aussieht weder die Mittel noch das Wissen um die entsprechende Forensik zu machen.

Bisher sehe ich auch nicht wirklich etwas, was tatsächlich auf einen UEFI-Schädling hindeutet.

Die Probleme die er z.B. auch in seinem letzten Post bez. der Downloads anspricht ...

... könnten genausogut auch durch einen fehlerhaften RAM-Riegel verursacht werden oder er macht bei der Verifizierung bereits schon einen Fehler. 🙃

Gruss Alex

Doch Isolationhilft immer.

ja, eine Isolation ist das erste was man in so einem Fall machen sollte.

Aber, wie du dem letzten Lebenszeichen des TO's entnehemn kannst, hat er so wie es aussieht weder die Mittel noch das Wissen um die entsprechende Forensik zu machen.

Bisher sehe ich auch nicht wirklich etwas, was tatsächlich auf einen UEFI-Schädling hindeutet.

Die Probleme die er z.B. auch in seinem letzten Post bez. der Downloads anspricht ...

Immer wenn ich Medien herunterlade, sei es Microsoft MediaCreationTool oder sämtliche andere Linux Distros werden beim runterladen manipuliert bzw eine Verifizierung unmöglich wird.

... könnten genausogut auch durch einen fehlerhaften RAM-Riegel verursacht werden oder er macht bei der Verifizierung bereits schon einen Fehler. 🙃

Gruss Alex

Moin...

und wir brauchen bilder, wo wir auch zu 100 % alles lesen können!

da fehlen uns auch noch infos zu!

Frank

... könnten genausogut auch durch einen fehlerhaften RAM-Riegel verursacht werden oder er macht bei der Verifizierung bereits schon einen Fehler.

das sagte ich ja schon weiter und wir brauchen bilder, wo wir auch zu 100 % alles lesen können!

4. Netzwerksicherheit:

• Wie kann ich sicherstellen, dass mein Netzwerk nicht für unbefugte Zugriffe genutzt wird?

• Wie kann ich sicherstellen, dass mein Netzwerk nicht für unbefugte Zugriffe genutzt wird?

wie ist dein Netzwerk aufgebaut.... schreib mal was dazu.

• Sollte ich die Netzwerkhardware zurücksetzen oder austauschen?was verstehst du genau unter Netzwerkhardware? klar reset geht immer... Firmware Flash etc.

da fehlen uns auch noch infos zu!

Frank

Moin @BiosCat,

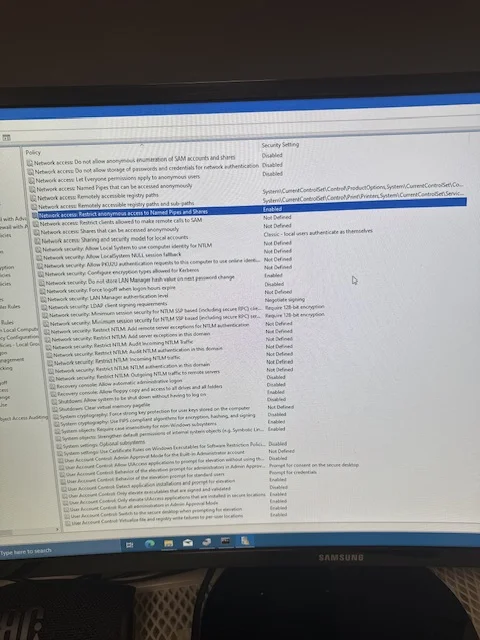

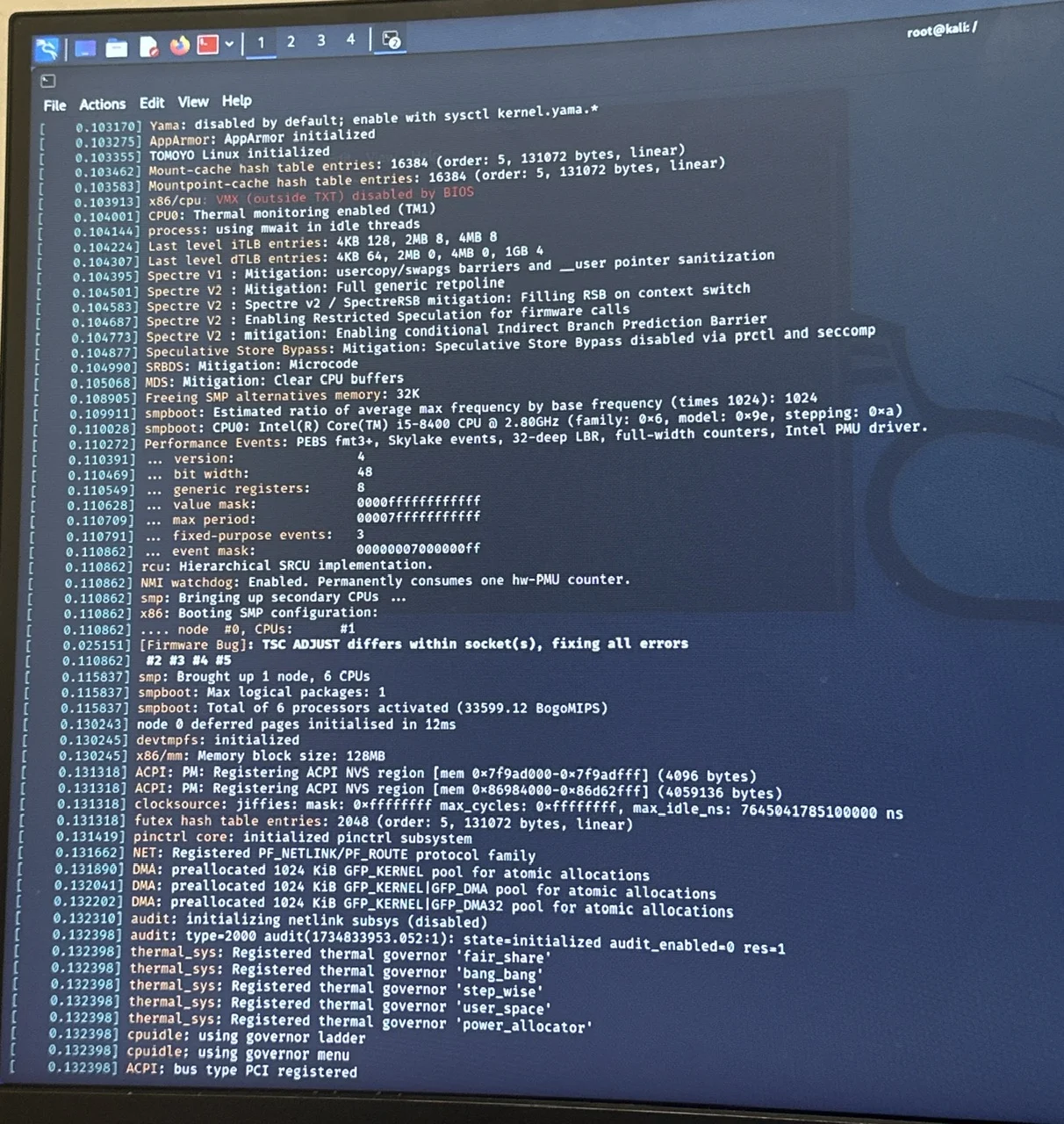

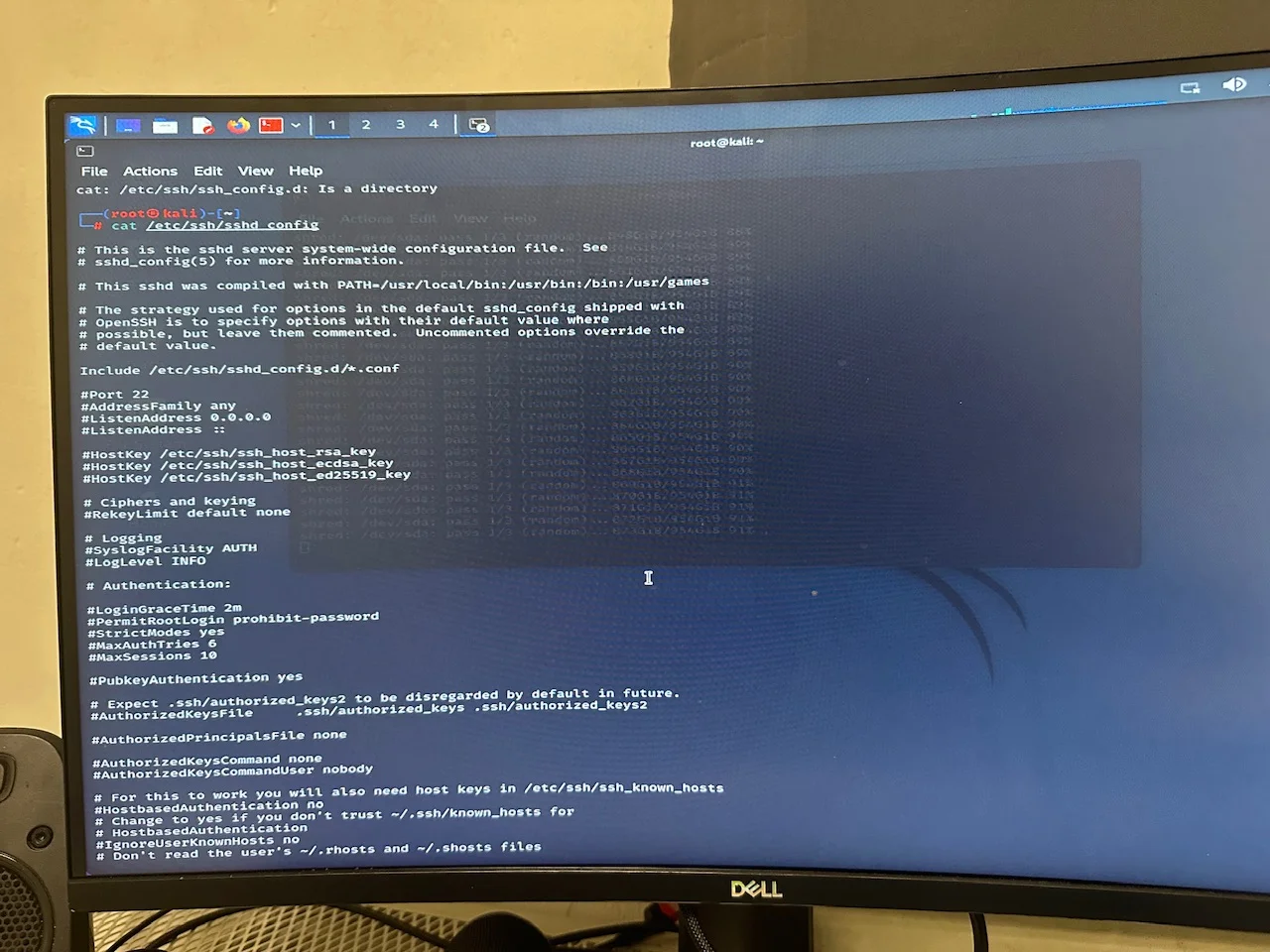

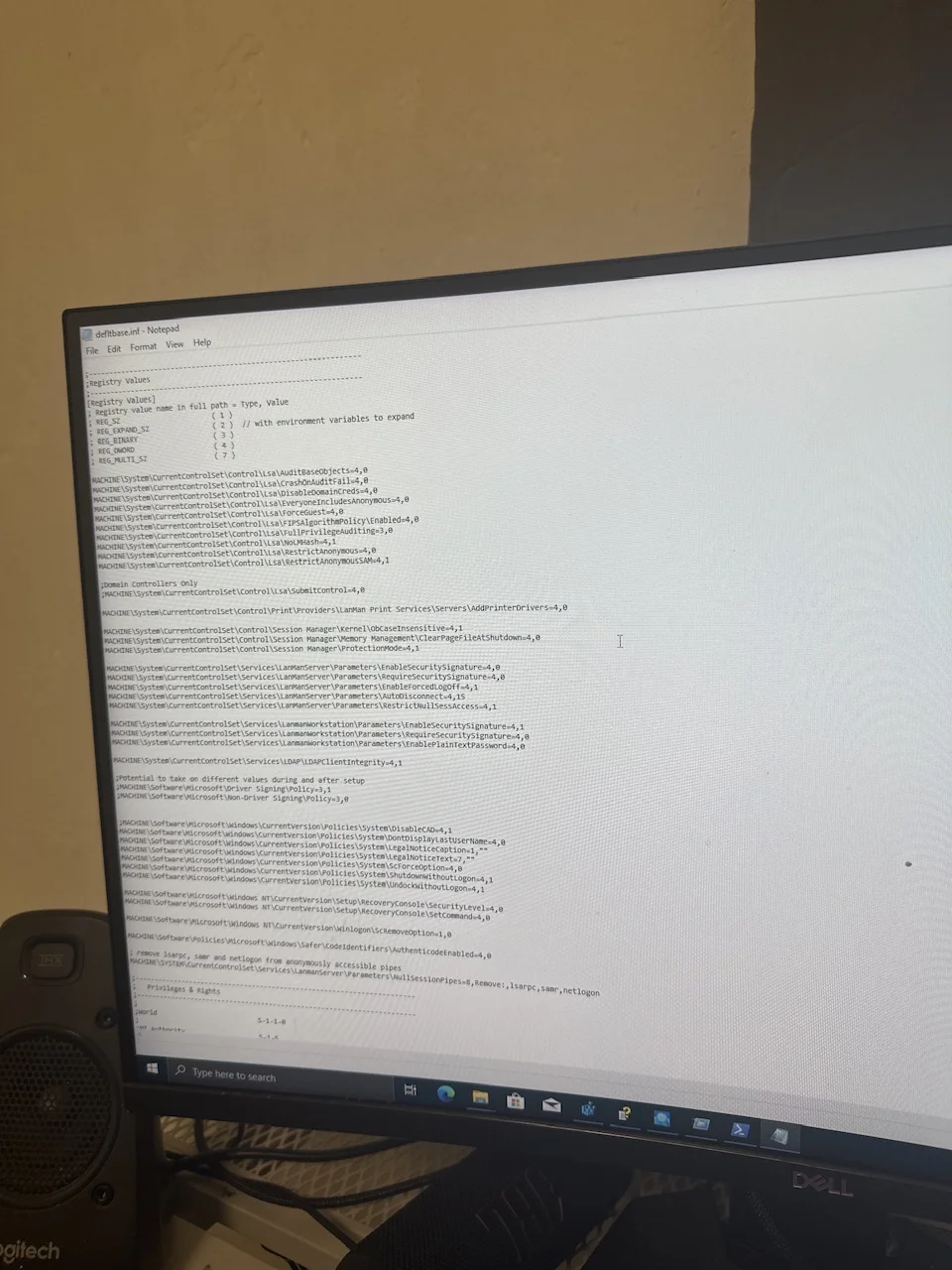

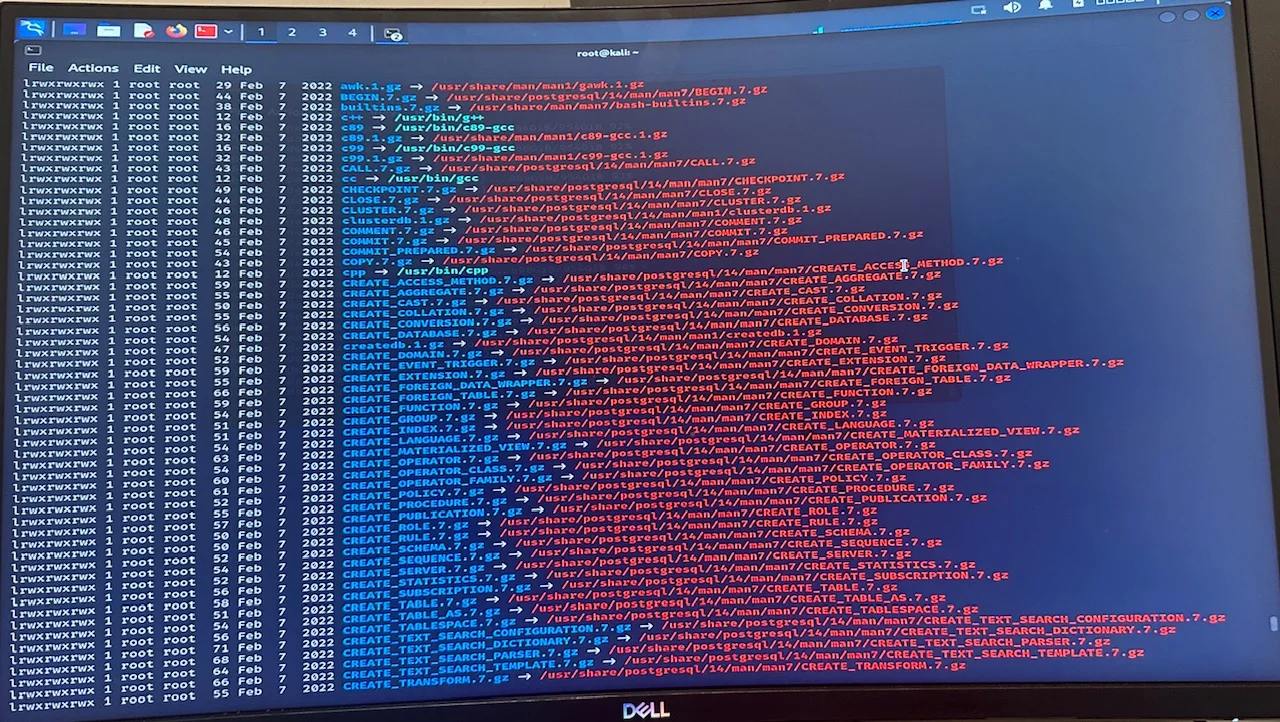

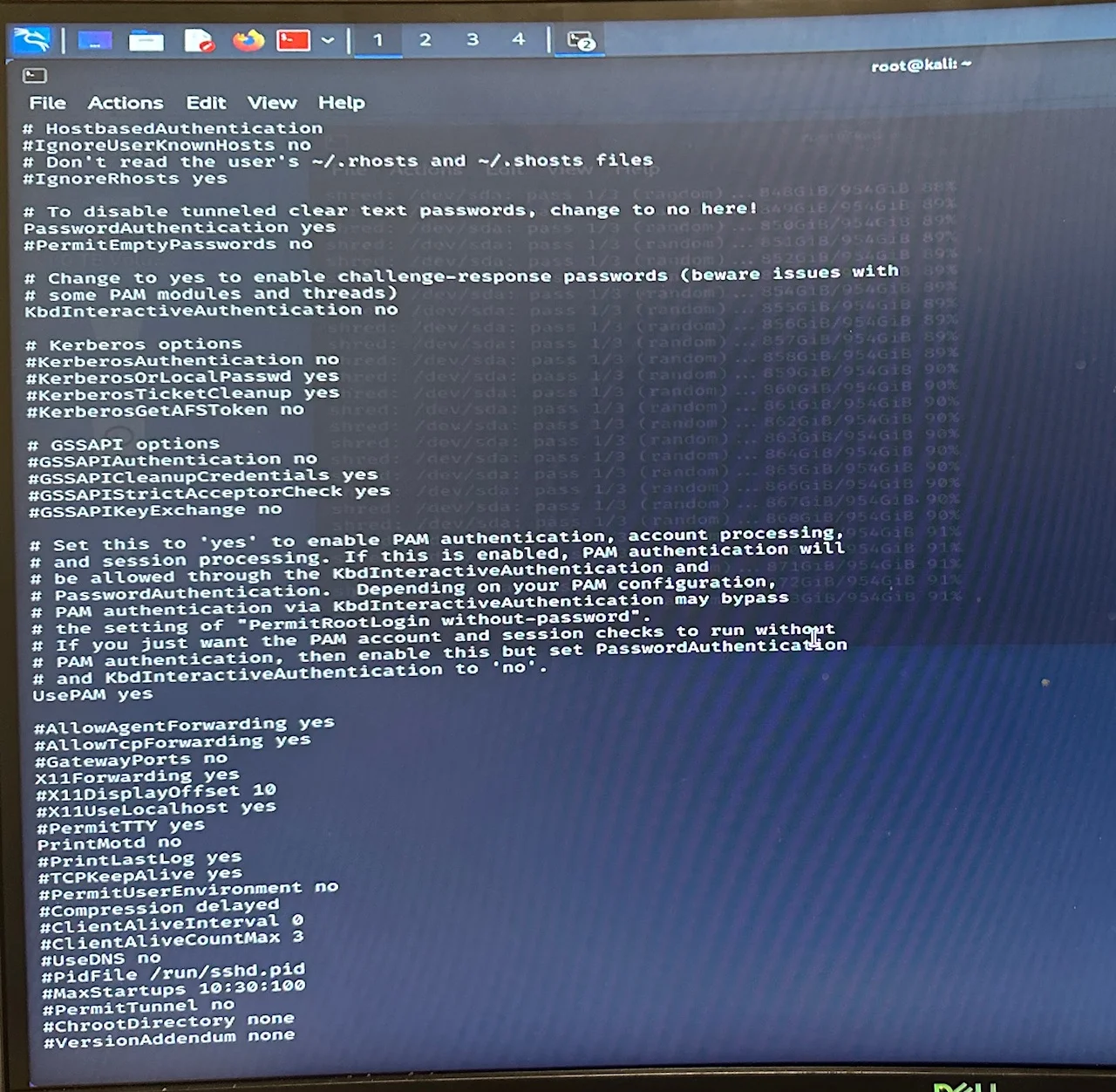

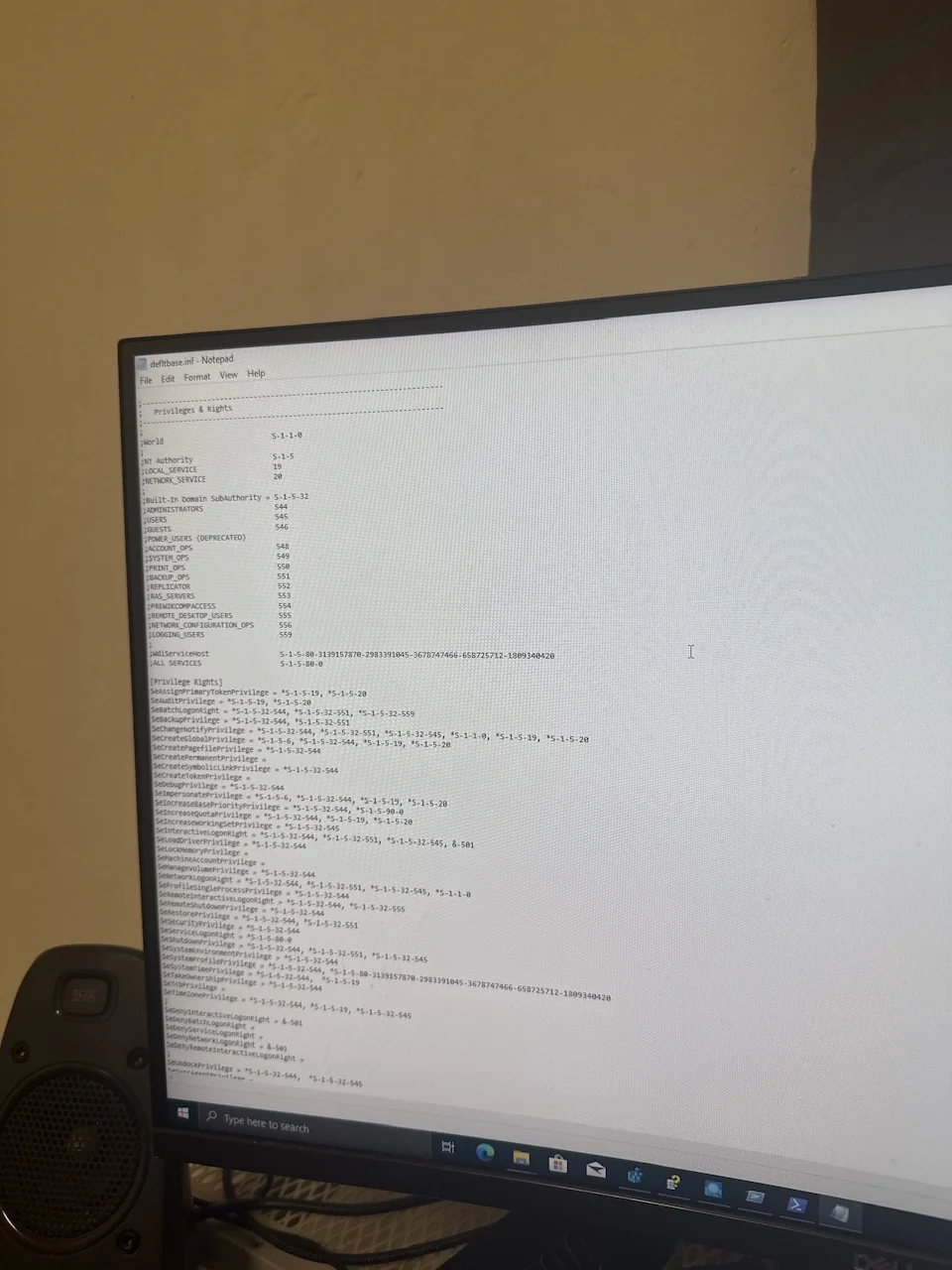

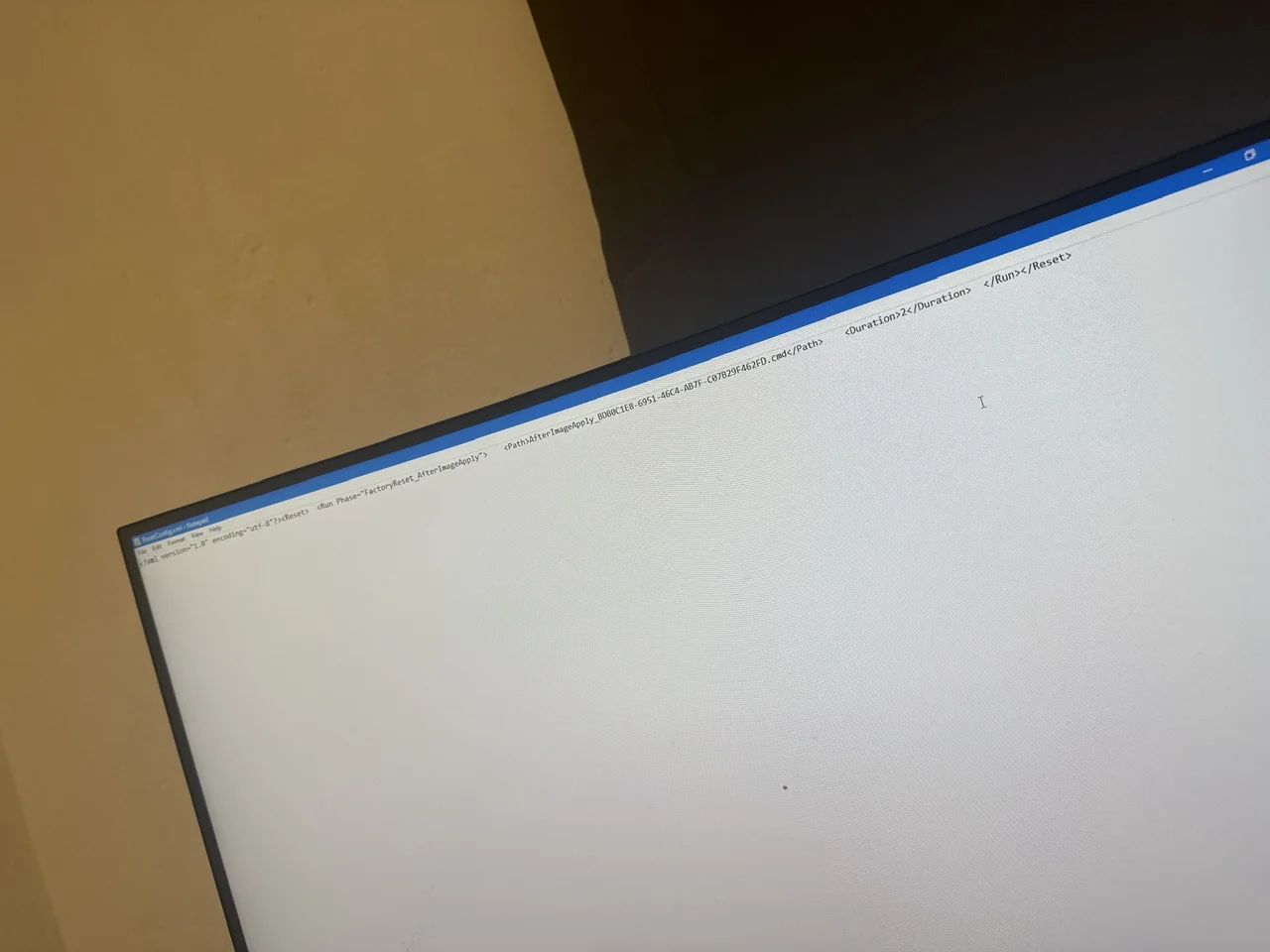

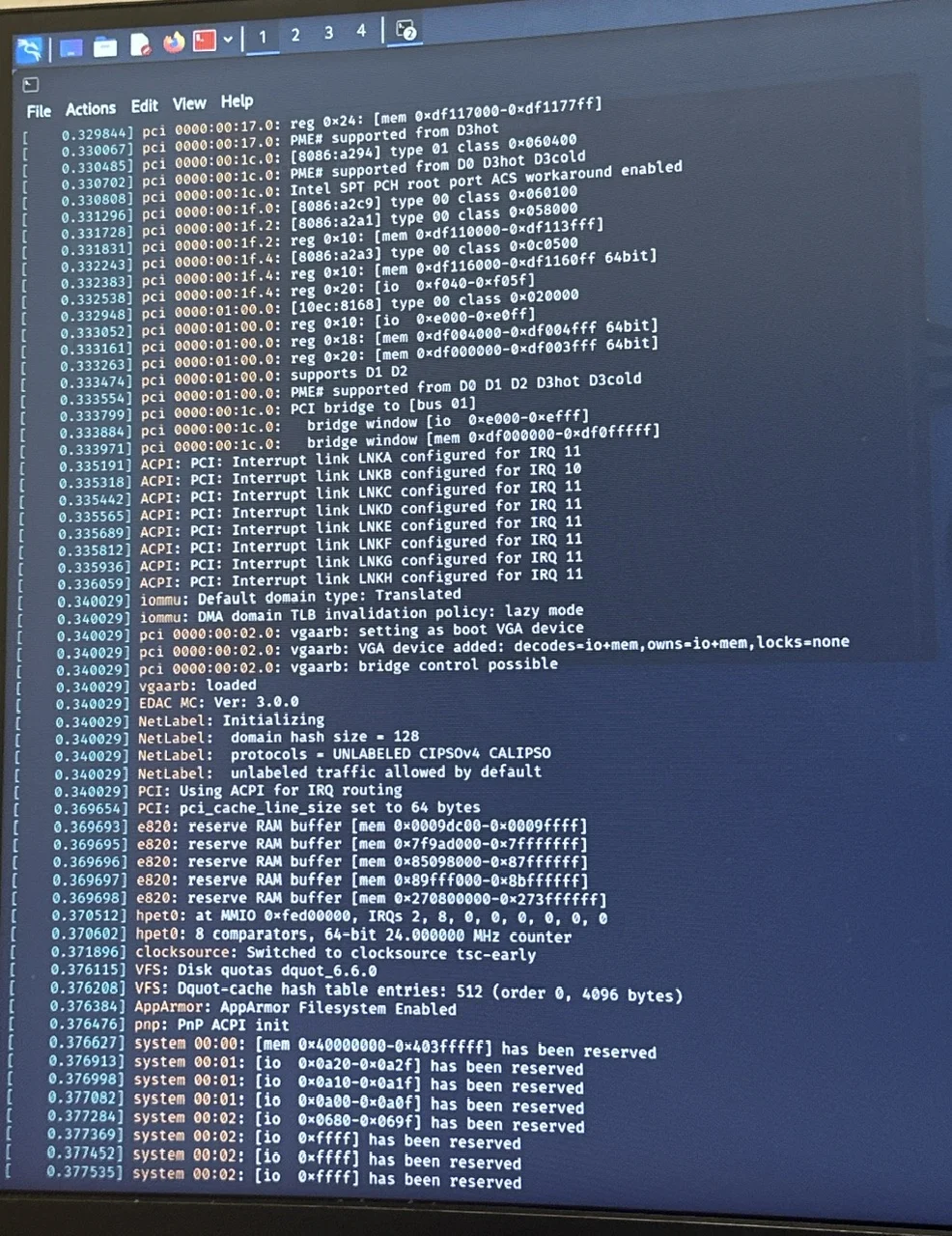

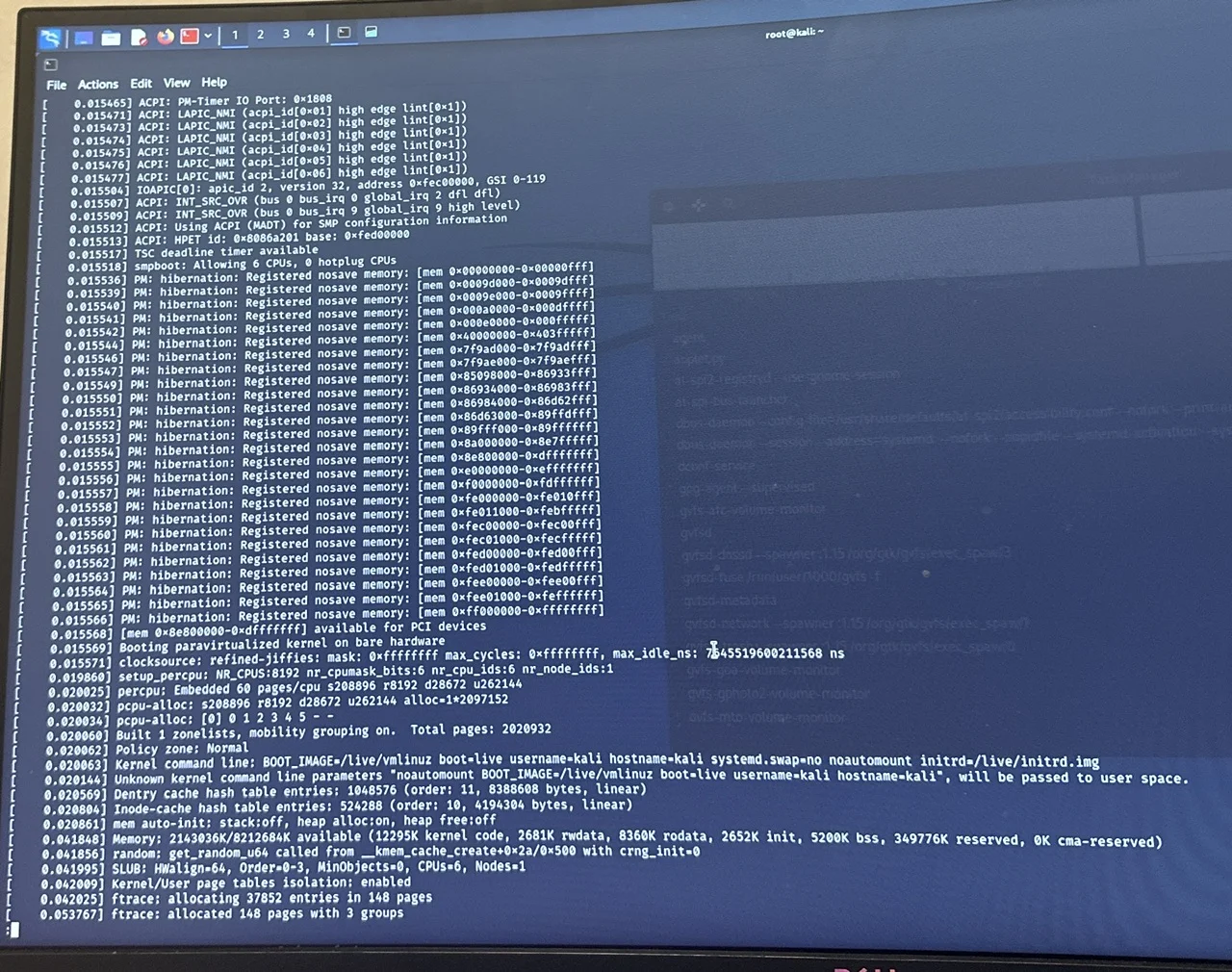

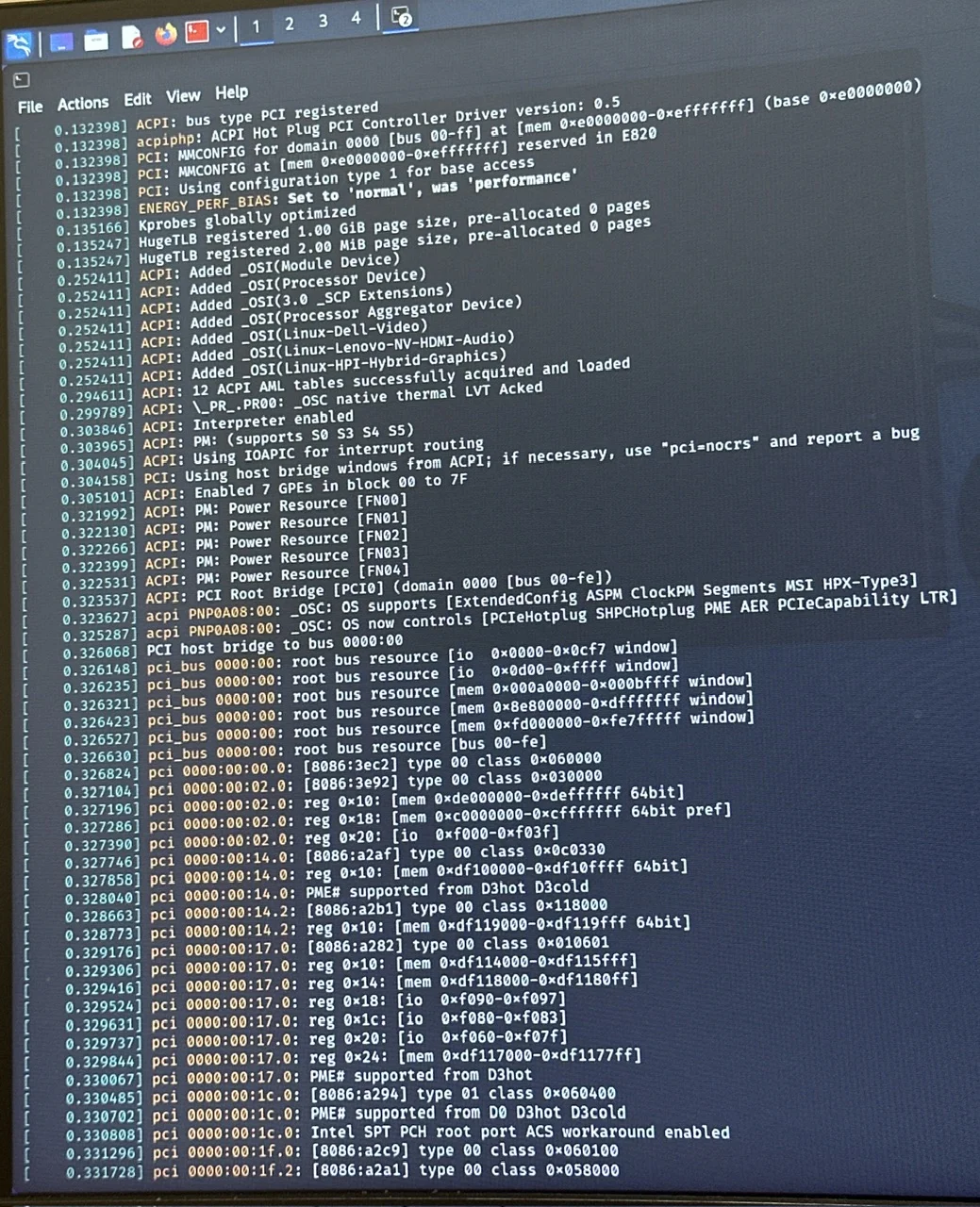

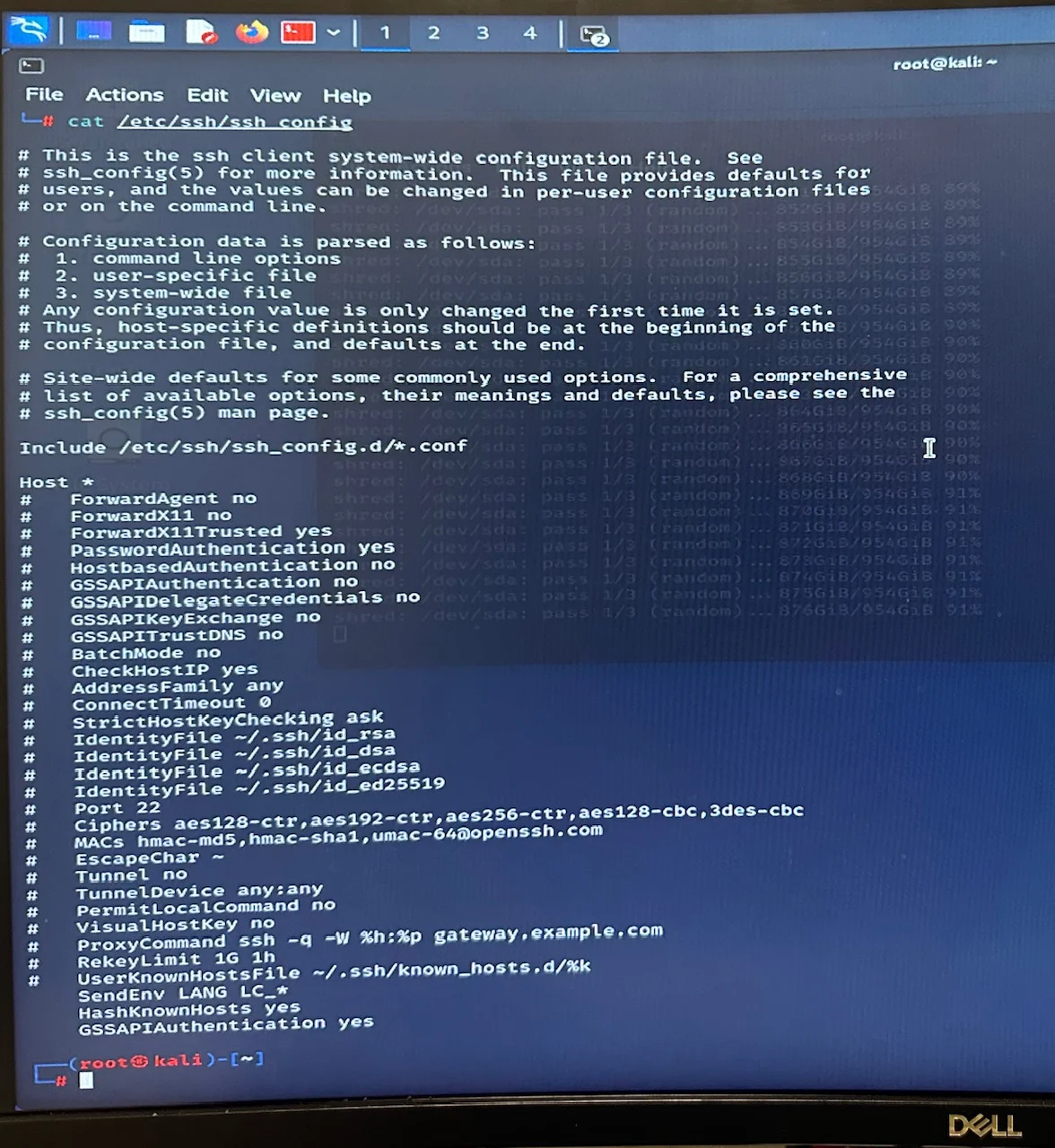

na ja, ausser dass die Screenshots eine sehr bescheidene Qualität haben, sehe ich auf diesen nicht wirklich ein Anzeichen für eine Anomalie.

Es wäre daher sehr hilfreich, wenn du nicht nur massenweise Screenshots nacheinander posten würdest, sondern bei den jeweiligen Screenshot auch dazuschreiben könntest, wo du genau das Problem zu sehen meinst.

Ich denke bisher nicht, dass du attakiert worden bist und glaub mir, wenn du mal einen richtigen Incident bei einem grösseren Unternehmen durch hast, dann siehst du sowas eher als einen entspannten Spaziergang. 🙃

Ähm, Fritzbox und Absicherung, ja, der ist auch gut.

Schau dir lieber mal sowas an, ...

sophos.com/en-us/free-tools/sophos-xg-firewall-home-edition

... oder ähnliches. 😉

Also, wenn du nur sichergehen möchtest, dass du auf diesem Rechner keinen Schädling (mehr) hast, dann mach ein CMOS Reset, installiere danach die aktuellste BIOS Version drauf und mache anschliessend nochmals einen CMOS Reset.

Danach machst du über das BIOS ein Secure Erase der SSD ...

hp.com/us-en/shop/tech-takes/how-to-secure-erase-ssd

... und anschliessend kannst du ein OS deiner Wahl aus einer vertrauenswürdigen Quelle wieder drauf installieren.

By the way, wie kommst du eigentlich darauf, dass dein BIOS die Version "8437 vF .56" hat?

Ich frage deshalb, weil laut HP ...

support.hp.com/ch-de/drivers/hp-pavilion-power-580-100-desktop-p ...

... die aktuellste BIOS Version für dieses System eigentlich "81B4 F.42 Rev.A" ist. 🙃

Kann es sein, dass du auf diesem System lediglich ein falsches BIOS installiert hast?

Gruss Alex

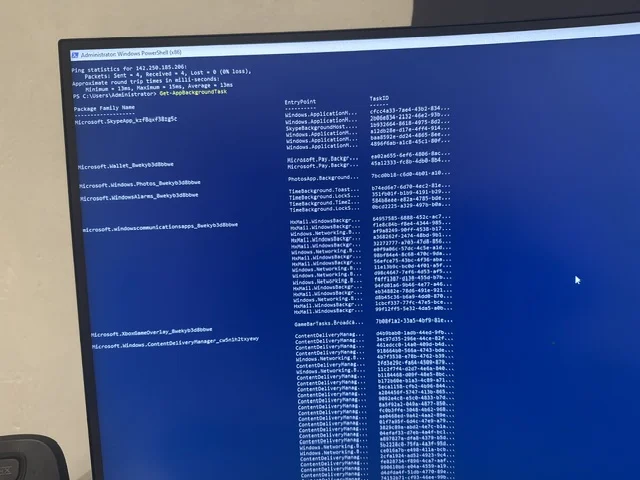

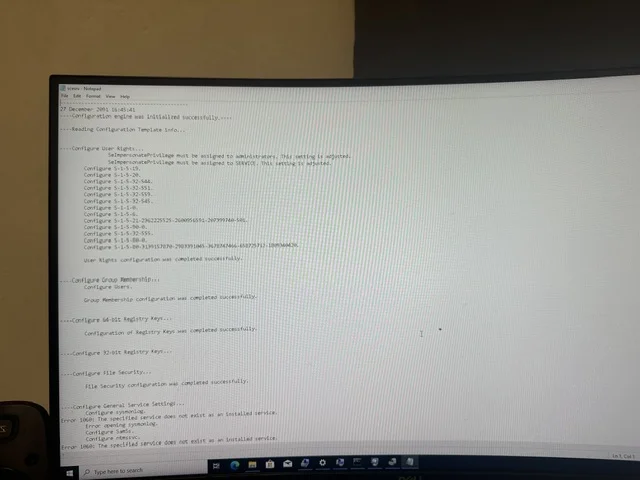

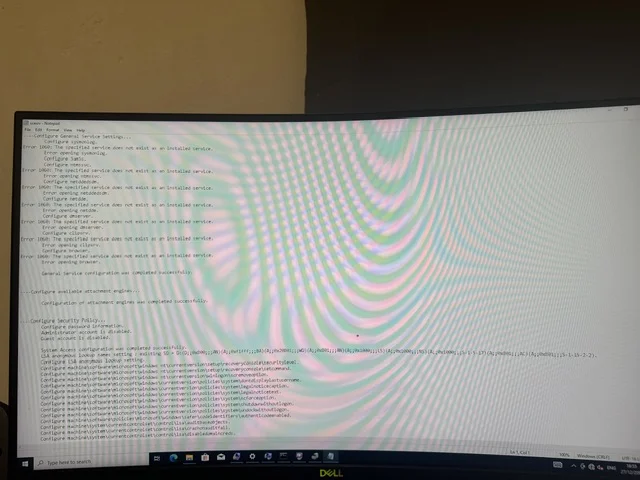

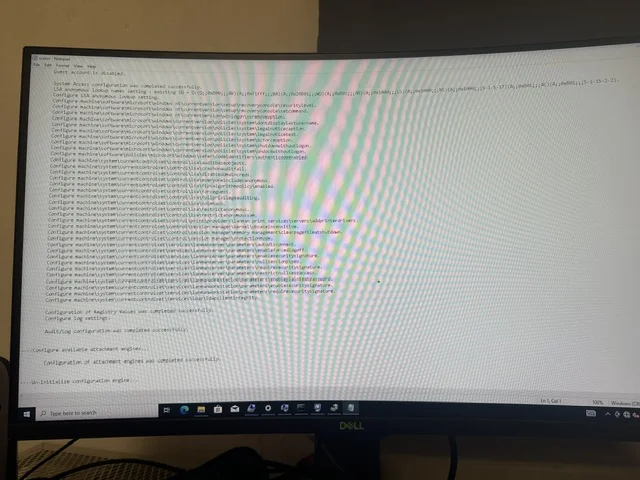

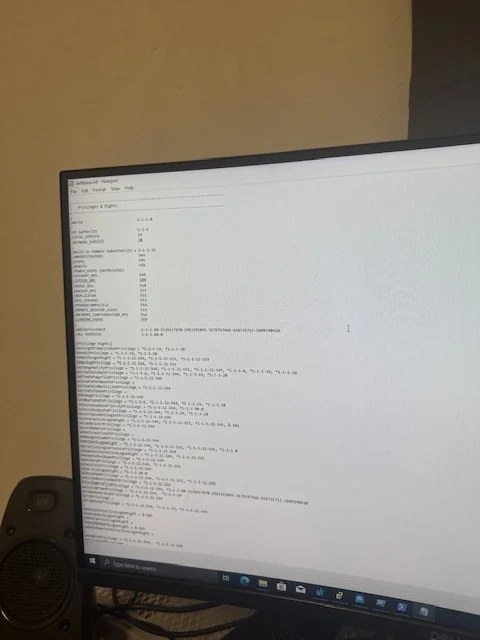

Ich lade jetzt alle Fotos hoch, wo ich der Meinung bin, dass Anomalien bestehen.

Es tut mir Leid, dass ich nicht zitiert detailliert antworten kann. Es ist halt meganervig und ungünstig mit einem iPhone zu arbeiten und nicht zuhause zu sein.

Was sagt ihr zu den neuen Uploads?

Es tut mir Leid, dass ich nicht zitiert detailliert antworten kann. Es ist halt meganervig und ungünstig mit einem iPhone zu arbeiten und nicht zuhause zu sein.

Was sagt ihr zu den neuen Uploads?

na ja, ausser dass die Screenshots eine sehr bescheidene Qualität haben, sehe ich auf diesen nicht wirklich ein Anzeichen für eine Anomalie.

Es wäre daher sehr hilfreich, wenn du nicht nur massenweise Screenshots nacheinander posten würdest, sondern bei den jeweiligen Screenshot auch dazuschreiben könntest, wo du genau das Problem zu sehen meinst.

Ich finde es hochgradig anstrengend gegen diese multiple tiefgreifende Attacke vorzugehen auf beiden Systemen.

Ich denke bisher nicht, dass du attakiert worden bist und glaub mir, wenn du mal einen richtigen Incident bei einem grösseren Unternehmen durch hast, dann siehst du sowas eher als einen entspannten Spaziergang. 🙃

Außerdem ist eine Absicherung meiner FritzBox unerlässlich. Deswegen ist der über 1 monat nicht aktiv.

Ähm, Fritzbox und Absicherung, ja, der ist auch gut.

Schau dir lieber mal sowas an, ...

sophos.com/en-us/free-tools/sophos-xg-firewall-home-edition

... oder ähnliches. 😉

Seit über einem Monat ärgere ich mich damit rum.

Also, wenn du nur sichergehen möchtest, dass du auf diesem Rechner keinen Schädling (mehr) hast, dann mach ein CMOS Reset, installiere danach die aktuellste BIOS Version drauf und mache anschliessend nochmals einen CMOS Reset.

Danach machst du über das BIOS ein Secure Erase der SSD ...

hp.com/us-en/shop/tech-takes/how-to-secure-erase-ssd

... und anschliessend kannst du ein OS deiner Wahl aus einer vertrauenswürdigen Quelle wieder drauf installieren.

By the way, wie kommst du eigentlich darauf, dass dein BIOS die Version "8437 vF .56" hat?

Ich frage deshalb, weil laut HP ...

support.hp.com/ch-de/drivers/hp-pavilion-power-580-100-desktop-p ...

... die aktuellste BIOS Version für dieses System eigentlich "81B4 F.42 Rev.A" ist. 🙃

Kann es sein, dass du auf diesem System lediglich ein falsches BIOS installiert hast?

Gruss Alex

Moin...

also da ist nix, was da nicht sein sollte... nun die bilder sind etwas bescheiden....

du wolltest uns von deinem Netzwerk berechichten?!?

was und wo willst du an Problemen gesehen haben?

Frank

also da ist nix, was da nicht sein sollte... nun die bilder sind etwas bescheiden....

du wolltest uns von deinem Netzwerk berechichten?!?

was und wo willst du an Problemen gesehen haben?

Außerdem ist eine Absicherung meiner FritzBox unerlässlich. Deswegen ist der über 1 monat nicht aktiv.

oha... nutz besser mal pfsense etc...Frank

@BiosCat

... wenn du über den vermuteten IT-Angriff - den es wohl nicht gibt - hinaus Probleme hast, solltest du dringend deinen Hausarzt/ deine Hausärztin hinzuziehen! Diese/r kann die zeitnah einen Termin bei eine/Psychiater/in machen.

Das ist kein Scherz, sondern aus Erfahrung ggf. zwingend notwendig!

Die Empfehlung kommt nicht abwertend, sondern als Forum-Freund!

Ich hatte vor Jahren ähnliches 🥴

Nachtrag: Ich will da nichts unterstellen, kommt mir aber irgendwie bekannt vor 😉

... wenn du über den vermuteten IT-Angriff - den es wohl nicht gibt - hinaus Probleme hast, solltest du dringend deinen Hausarzt/ deine Hausärztin hinzuziehen! Diese/r kann die zeitnah einen Termin bei eine/Psychiater/in machen.

Das ist kein Scherz, sondern aus Erfahrung ggf. zwingend notwendig!

Die Empfehlung kommt nicht abwertend, sondern als Forum-Freund!

Ich hatte vor Jahren ähnliches 🥴

Nachtrag: Ich will da nichts unterstellen, kommt mir aber irgendwie bekannt vor 😉

Also ich habe von IT-Forensik wirklich keine Ahnung aber Logik ist mein und dein bester Freund. Du hast aktuell eine These zu Malware die doch recht abenteuerlich klingt. Ein zusammen kommen mehrere solcher Ereignisse wie z.B. Infect von frischen Downloads, Malware die eine OS Neuinstallation übersteht, etc., etc. ist zwar nicht unmöglich aber doch unwahrscheinlich. Du sprichst eine Unmenge an Symptomen an ohne irgendwo wirklich in die Tiefe zu gehen.

Auf der anderen Seite lese ich heraus das es um genau einen privaten PC hinter einer Fritzbox geht, du bist somit vermutlich eher nicht ziel von Geheimdiensten und es ist (vermutlich) kein Netzwerk involviert, aus dem du nach einer Neuinstallation aufs neue infiziert wirst. Auch hast du offensichtlich keinen alten PC oder ähnliches rum stehen, um den fraglichen PC wirklich isolieren und untersuchen zu können.

Alles in allem würde ich erstmal deine Herangehensweise hinterfragen. Wie hast du denn Windows neu installiert? Hast du die Partitionen im Windows Setup erst manuell gelöscht oder einfach drüber installiert? Hast du im Anschluss Software installiert und wenn ja, welche und von wo kommt die?

Ich würde wie folgt vorgehen:

1) BIOS Update auf die neueste stable Version des Herstellers

2) BIOS Reset (schadet nicht)

3) ggf. über externe Boot CD oder dergleichen die SSD sicher komplett löschen, alle Partitionen auch von HP oder dergleichen

4) Neuinstallation Windows

5) Installation aktueller Hersteller-Treiber

6) keine weitere Software

7) Beobachten

Wenn dann immer noch Merkwürdigkeiten auftreten würde ich die erstmal nicht in die Kategorie Malware stecken, das hängt aber sicher von der konkreten Beobachtung ab. BSOD z.B. würden mir eher Hardware-Defekte suggerieren, ich schlage mich da auch schon ewig mit meinem eigenen PC herum.

Auf der anderen Seite lese ich heraus das es um genau einen privaten PC hinter einer Fritzbox geht, du bist somit vermutlich eher nicht ziel von Geheimdiensten und es ist (vermutlich) kein Netzwerk involviert, aus dem du nach einer Neuinstallation aufs neue infiziert wirst. Auch hast du offensichtlich keinen alten PC oder ähnliches rum stehen, um den fraglichen PC wirklich isolieren und untersuchen zu können.

Alles in allem würde ich erstmal deine Herangehensweise hinterfragen. Wie hast du denn Windows neu installiert? Hast du die Partitionen im Windows Setup erst manuell gelöscht oder einfach drüber installiert? Hast du im Anschluss Software installiert und wenn ja, welche und von wo kommt die?

Ich würde wie folgt vorgehen:

1) BIOS Update auf die neueste stable Version des Herstellers

2) BIOS Reset (schadet nicht)

3) ggf. über externe Boot CD oder dergleichen die SSD sicher komplett löschen, alle Partitionen auch von HP oder dergleichen

4) Neuinstallation Windows

5) Installation aktueller Hersteller-Treiber

6) keine weitere Software

7) Beobachten

Wenn dann immer noch Merkwürdigkeiten auftreten würde ich die erstmal nicht in die Kategorie Malware stecken, das hängt aber sicher von der konkreten Beobachtung ab. BSOD z.B. würden mir eher Hardware-Defekte suggerieren, ich schlage mich da auch schon ewig mit meinem eigenen PC herum.

Ich hoffe auf detaillierte und fachkundige Unterstützung, da ich mein System dringend wieder sicher und funktionsfähig machen möchte.

Dieser Satz sagt eigentlich alles. Sollte dein PC wirklich, wie angenommen, irgendein Rootkit in sich tragen, ist es theoretisch unmöglich, dieses mit Sicherheit auszuschließen. Willst du sicher gehen brauchst du eh am Ende eine neue Hardware und die jetzige muss als schadhaft eingestuft werden.

Moin @ukulele-7,

ein BIOS-Reset ist genaugenommen nicht wirklich optional sondern nach jedem BIOS Update eher ein muss und zwar ganz unabhängig ob jetzt mit einem Schädling befallen oder nicht.

Steht übrigens auch so in so gut wie jeder Update-ReadMe, die wir Admins ja immer so gerne lesen. 🙃

Gruss Alex

1) BIOS Update auf die neueste stable Version des Herstellers

2) BIOS Reset (schadet nicht)

2) BIOS Reset (schadet nicht)

ein BIOS-Reset ist genaugenommen nicht wirklich optional sondern nach jedem BIOS Update eher ein muss und zwar ganz unabhängig ob jetzt mit einem Schädling befallen oder nicht.

Steht übrigens auch so in so gut wie jeder Update-ReadMe, die wir Admins ja immer so gerne lesen. 🙃

Gruss Alex