VPN Cisco ASA5505 PaloAlto PA-200

Hallo zusammen,

ich würde gerne ein Site-to-Site VPN zwischen den beiden Standorten aufbauen.

PaloAlto PA200

Internetanschluss Deutsche Telekom GK 10/10Mbit

Public IP: XX.XXX.72.66

Inside Network: 192.168.83.0 /24

Cisco ASA5505

KEVAG Kabelanschluss 100Mbit mit Kabelmodem

Public IP: X.XX.193.143

Inside Network: 192.168.0.0 /24

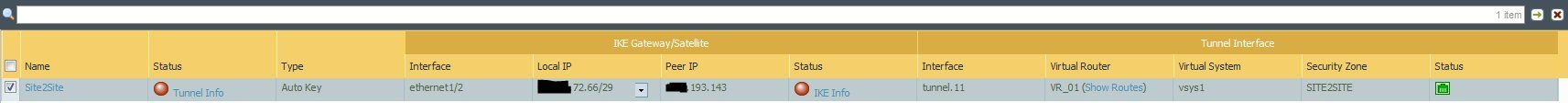

Die Konfigurationen der Palo Alto sind folgende:

Tunnelinterface:

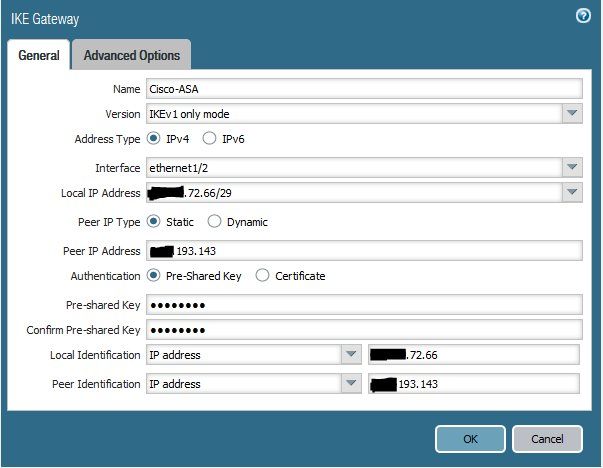

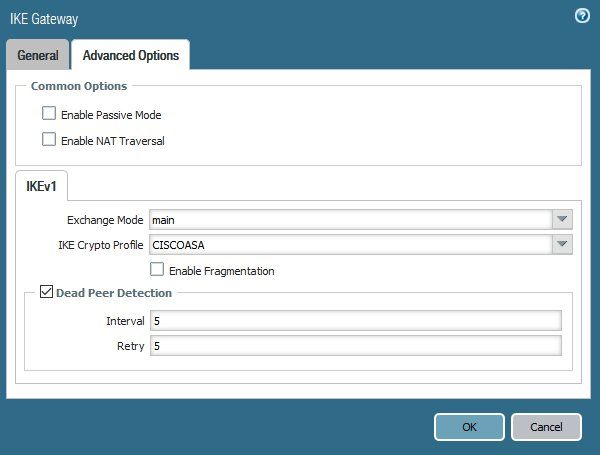

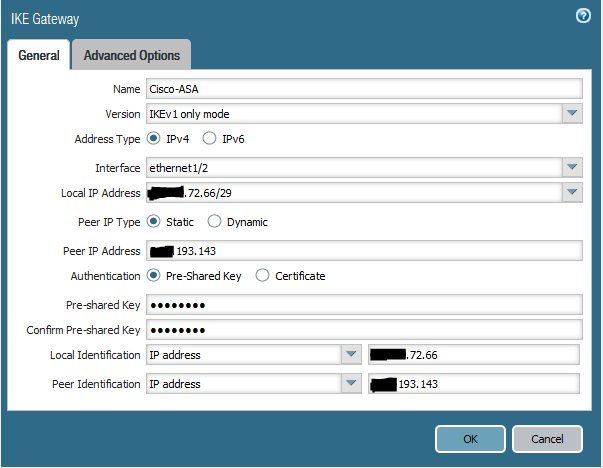

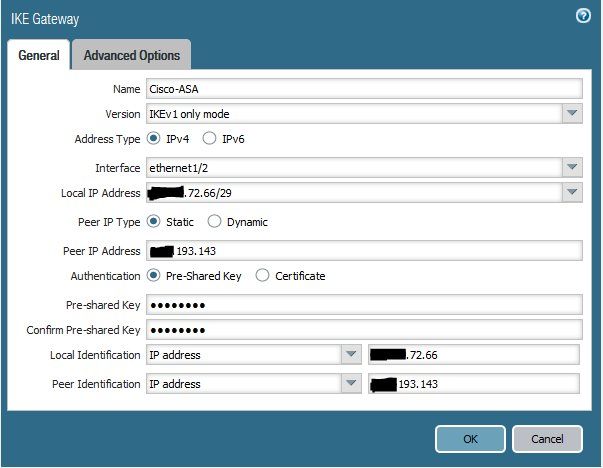

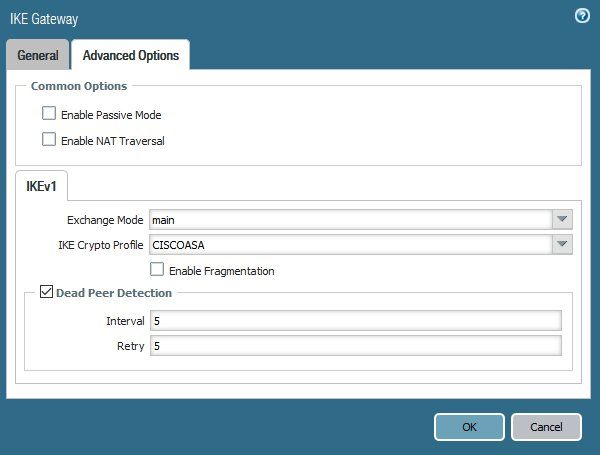

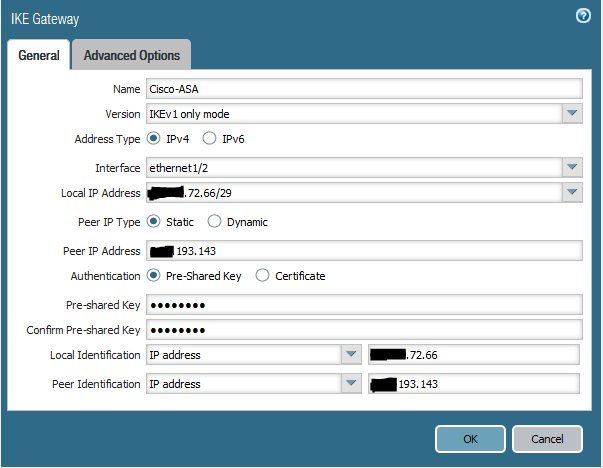

IKE Gateway:

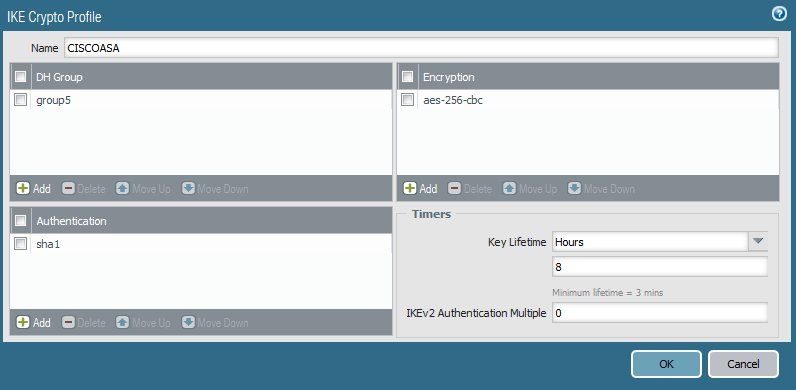

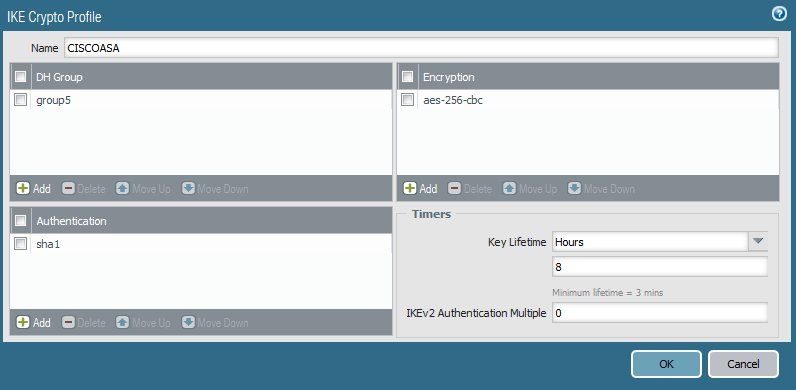

IKE Crypto:

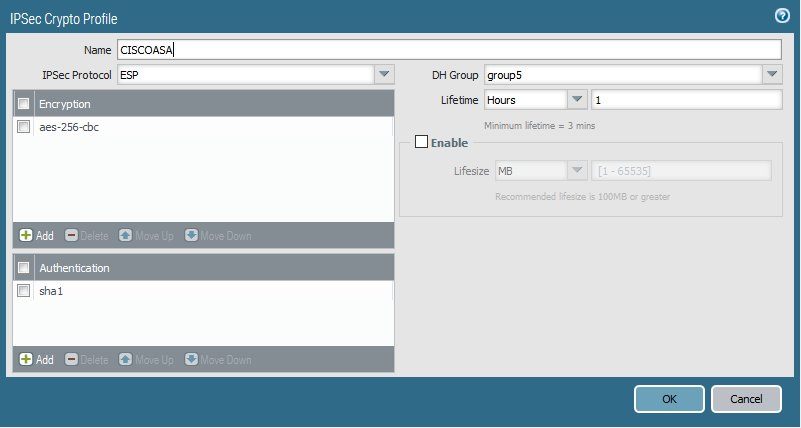

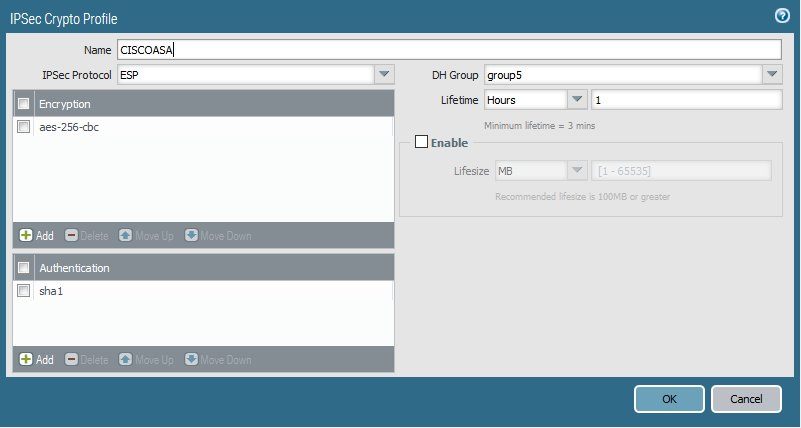

IPsec Crypto:

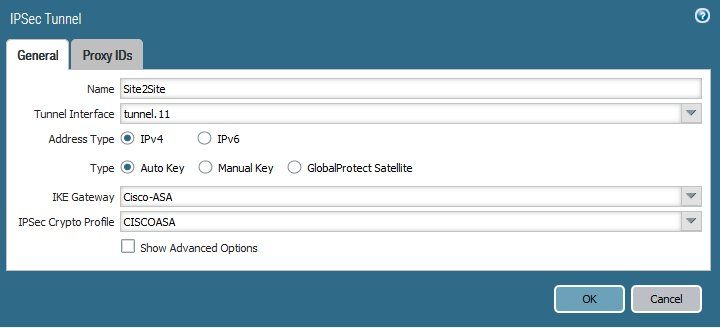

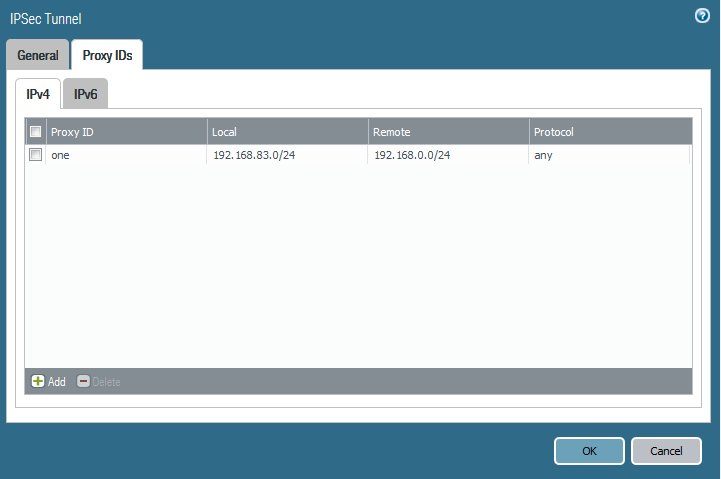

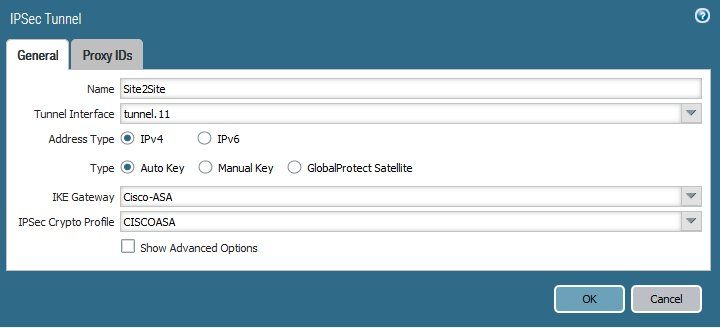

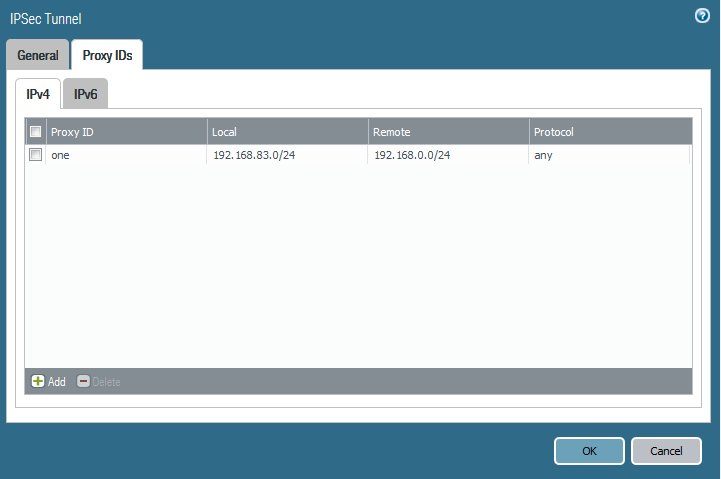

IPsec Tunnel:

Die Konfigurationen der Cisco ASA 5505 sind folgende:

Ich habe mich bei der Konfiguration an diese Anleitunggehalten.

Leider bekomme ich aber keine Verbindung established. Scheint also ein grundlegender Fehler in der Konfiguration zu sein - ich komme aber leider nicht alleine drauf.

Ich bin für jeden Tipp dankbar!

EDIT: Auf der ASA ist ebenfalls ein c2s VPN über Shrewsoft eingerichtet, also nicht verwirren lassen.

liebe Grüße

Yannosch

ich würde gerne ein Site-to-Site VPN zwischen den beiden Standorten aufbauen.

PaloAlto PA200

Internetanschluss Deutsche Telekom GK 10/10Mbit

Public IP: XX.XXX.72.66

Inside Network: 192.168.83.0 /24

Cisco ASA5505

KEVAG Kabelanschluss 100Mbit mit Kabelmodem

Public IP: X.XX.193.143

Inside Network: 192.168.0.0 /24

Die Konfigurationen der Palo Alto sind folgende:

Tunnelinterface:

IKE Gateway:

IKE Crypto:

IPsec Crypto:

IPsec Tunnel:

Die Konfigurationen der Cisco ASA 5505 sind folgende:

: Saved

:

: Serial Number: JFJHDFGG2347

: Hardware: ASA5505, 512 MB RAM, CPU Geode 500 MHz

: Written by enable_15 at 07:59:37.708 UTC Tue Feb 20 2018

!

ASA Version 9.1(7)23

!

hostname ciscoasa

enable password ZZYYXX encrypted

xlate per-session deny tcp any4 any4

xlate per-session deny tcp any4 any6

xlate per-session deny tcp any6 any4

xlate per-session deny tcp any6 any6

xlate per-session deny udp any4 any4 eq domain

xlate per-session deny udp any4 any6 eq domain

xlate per-session deny udp any6 any4 eq domain

xlate per-session deny udp any6 any6 eq domain

passwd XXYYZZ encrypted

names

name 192.168.0.21 PrinterMFP

name 192.168.0.35 COM description COM

name 192.168.0.200 TK description Telfonanalge

name 192.168.83.0 remote-network

name 192.168.0.9 Telefon1 description VoIP Telefon1

name 192.168.0.13 Telefon2 description Telefon2

name 192.168.83.16 Telefon3 description Telefon3

name 192.168.0.18 Telefon4 description Telefon4

name 46.165.159.160 CloudVoIPTK description VoIP TK

ip local pool VPN_Pool 192.168.0.240-192.168.0.245 mask 255.255.255.0

ip local pool IE_VPN_pool 192.168.0.50-192.168.0.55 mask 255.255.255.0

ip local pool IEVPN 192.168.0.230-192.168.0.235 mask 255.255.255.0

!

interface Ethernet0/0

switchport access vlan 2

!

interface Ethernet0/1

!

interface Ethernet0/2

!

interface Ethernet0/3

!

interface Ethernet0/4

!

interface Ethernet0/5

!

interface Ethernet0/6

!

interface Ethernet0/7

!

interface Vlan1

nameif inside

security-level 100

ip address 192.168.0.1 255.255.255.0

!

interface Vlan2

nameif outside

security-level 0

ip address dhcp setroute

!

interface Vlan5

no nameif

security-level 50

ip address 192.168.5.1 255.255.255.0

!

!

time-range RA_VPN

periodic daily 0:00 to 23:59

!

boot system disk0:/asa917-23-k8.bin

ftp mode passive

dns domain-lookup inside

dns domain-lookup outside

dns server-group DefaultDNS

name-server 212.7.160.2

name-server 212.7.160.3

name-server 212.7.160.9

object network Telefon2

host 192.168.0.13

description Created during name migration

object network Telefon4

host 192.168.0.18

description Created during name migration

object network Telefon1

host 192.168.0.9

description Created during name migration

object network Telefon3

host 192.168.83.16

description Created during name migration

object network obj-192.168.0.240

subnet 192.168.0.240 255.255.255.248

object network obj-192.168.0.48

subnet 192.168.0.48 255.255.255.248

object network obj-192.168.0.224

subnet 192.168.0.224 255.255.255.240

object network obj_any

subnet 0.0.0.0 0.0.0.0

object network PrinterMFP

host 192.168.0.21

description Created during name migration

object network CloudVoIPTK

subnet 46.165.159.XXX 255.255.255.XXX

description Created during name migration

object network remote-network

subnet 192.168.83.0 255.255.255.0

description Created during name migration

object-group service SMTPOffice365 tcp

port-object eq 587

object-group network VoIP_Telefone

description VoIP_Telefone

network-object object Telefon2

network-object object Telefon4

network-object object Telefon1

network-object object Telefon3

object-group protocol DM_INLINE_PROTOCOL_1

protocol-object udp

protocol-object tcp

object-group protocol TCPUDP

protocol-object udp

protocol-object tcp

object-group protocol DM_INLINE_PROTOCOL_2

protocol-object udp

protocol-object tcp

object-group protocol DM_INLINE_PROTOCOL_3

protocol-object udp

protocol-object tcp

object-group protocol DM_INLINE_PROTOCOL_4

protocol-object udp

protocol-object tcp

object-group protocol DM_INLINE_PROTOCOL_5

protocol-object udp

protocol-object tcp

access-list inside_access_in extended permit tcp object PrinterMFP any4 object-group SMTPOffice365

access-list inside_access_in extended permit tcp 192.168.0.0 255.255.255.0 any4 eq 587

access-list inside_access_in extended permit icmp 192.168.0.0 255.255.255.0 any4

access-list inside_access_in extended permit ip 192.168.0.0 255.255.255.0 any4

access-list inside_access_in extended permit object-group DM_INLINE_PROTOCOL_1 object-group VoIP_Telefone object CloudVoIPTK

access-list inside_access_in extended permit object-group DM_INLINE_PROTOCOL_1 object CloudVoIPTK object-group VoIP_Telefone

access-list RA_VPN_access extended permit ip any4 any4

access-list RA_VPN_access extended permit ip any4 192.168.0.0 255.255.255.0

access-list RA_VPN_access extended permit ip any4 host 192.168.0.133

access-list inside_nat0_outbound extended permit ip any4 192.168.0.240 255.255.255.248

access-list inside_nat0_outbound extended permit ip any4 192.168.0.48 255.255.255.248

access-list inside_nat0_outbound extended permit ip any4 192.168.0.224 255.255.255.240

access-list outside_1_cryptomap extended permit ip 192.168.0.0 255.255.255.0 192.168.83.0 255.255.255.0

access-list outside_nat0_outbound extended permit ip 192.168.0.0 255.255.255.0 object remote-network

access-list outside_access_in extended permit object-group DM_INLINE_PROTOCOL_1 object CloudVoIPTK object-group VoIP_Telefone

pager lines 24

logging asdm informational

mtu inside 1500

mtu outside 1500

icmp unreachable rate-limit 1 burst-size 1

asdm image disk0:/asdm-791-151.bin

no asdm history enable

arp timeout 14400

no arp permit-nonconnected

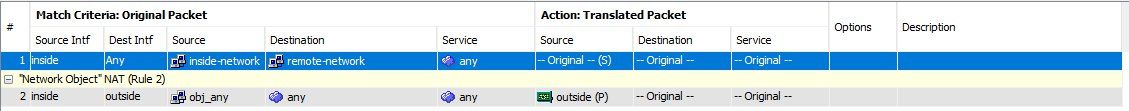

nat (inside,any) source static any any destination static obj-192.168.0.240 obj-192.168.0.240 no-proxy-arp route-lookup

nat (inside,any) source static any any destination static obj-192.168.0.48 obj-192.168.0.48 no-proxy-arp route-lookup

nat (inside,any) source static any any destination static obj-192.168.0.224 obj-192.168.0.224 no-proxy-arp route-lookup

!

object network obj_any

nat (inside,outside) dynamic interface

access-group inside_access_in in interface inside

access-group outside_access_in in interface outside

route outside remote-network 255.255.255.0 XX.XXX.72.66 1

timeout xlate 3:00:00

timeout pat-xlate 0:00:30

timeout conn 1:00:00 half-closed 0:10:00 udp 0:02:00 icmp 0:00:02

timeout sunrpc 0:10:00 h323 0:05:00 h225 1:00:00 mgcp 0:05:00 mgcp-pat 0:05:00

timeout sip 0:30:00 sip_media 0:02:00 sip-invite 0:03:00 sip-disconnect 0:02:00

timeout sip-provisional-media 0:02:00 uauth 0:05:00 absolute

timeout tcp-proxy-reassembly 0:01:00

timeout floating-conn 0:00:00

dynamic-access-policy-record DfltAccessPolicy

user-identity default-domain LOCAL

http server enable

http 192.168.0.0 255.255.255.0 inside

no snmp-server location

no snmp-server contact

crypto ipsec ikev1 transform-set ESP-3DES-MD5 esp-3des esp-md5-hmac

crypto ipsec ikev1 transform-set ESP-DES-MD5 esp-des esp-md5-hmac

crypto ipsec ikev1 transform-set ESP-AES-192-SHA esp-aes-192 esp-sha-hmac

crypto ipsec ikev1 transform-set ESP-AES-128-MD5 esp-aes esp-md5-hmac

crypto ipsec ikev1 transform-set ESP-AES-192-MD5 esp-aes-192 esp-md5-hmac

crypto ipsec ikev1 transform-set ESP-AES-256-SHA esp-aes-256 esp-sha-hmac

crypto ipsec ikev1 transform-set ESP-AES-256-MD5 esp-aes-256 esp-md5-hmac

crypto ipsec ikev1 transform-set ESP-DES-SHA esp-des esp-sha-hmac

crypto ipsec ikev1 transform-set ESP-3DES-SHA esp-3des esp-sha-hmac

crypto ipsec ikev1 transform-set ESP-AES-128-SHA esp-aes esp-sha-hmac

crypto ipsec security-association pmtu-aging infinite

crypto dynamic-map SYSTEM_DEFAULT_CRYPTO_MAP 65535 set pfs group1

crypto dynamic-map SYSTEM_DEFAULT_CRYPTO_MAP 65535 set ikev1 transform-set ESP-AES-128-SHA ESP-AES-128-MD5 ESP-AES-192-SHA ESP-AES-192-MD5 ESP-AES-256-SHA ESP-AES-256-MD5 ESP-3DES-SHA ESP-3DES-MD5 ESP-DES-SHA ESP-DES-MD5

crypto map outside_map 1 match address outside_1_cryptomap

crypto map outside_map 1 set pfs group5

crypto map outside_map 1 set peer XX.XXX.72.66

crypto map outside_map 1 set ikev1 transform-set ESP-AES-256-SHA

crypto map outside_map 1 set nat-t-disable

crypto map outside_map 65535 ipsec-isakmp dynamic SYSTEM_DEFAULT_CRYPTO_MAP

crypto map outside_map interface outside

crypto ca trustpool policy

crypto ikev1 enable inside

crypto ikev1 enable outside

crypto ikev1 policy 1

authentication pre-share

encryption aes-256

hash sha

group 5

lifetime 86400

crypto ikev1 policy 10

authentication pre-share

encryption 3des

hash sha

group 1

lifetime 86400

crypto ikev1 policy 30

authentication pre-share

encryption 3des

hash sha

group 2

lifetime 86400

crypto ikev1 policy 50

authentication pre-share

encryption des

hash sha

group 5

lifetime 86400

telnet timeout 5

ssh stricthostkeycheck

ssh timeout 5

ssh key-exchange group dh-group1-sha1

console timeout 0

dhcpd auto_config outside

!

dhcpd address 192.168.0.5-COM inside

dhcpd enable inside

!

threat-detection basic-threat

threat-detection statistics access-list

no threat-detection statistics tcp-intercept

group-policy DfltGrpPolicy attributes

vpn-idle-timeout none

vpn-tunnel-protocol ikev1

group-policy IEVPN internal

group-policy IEVPN attributes

dns-server value 212.7.160.2 212.7.160.3

vpn-tunnel-protocol ikev1

username ZZ password sdfgsdfgsdfg encrypted privilege 0

username ZZ attributes

vpn-group-policy IEVPN

username XX password sdfgsdfgsdfg encrypted privilege 0

username XX attributes

vpn-group-policy IEVPN

username YY password sdfgsdfgsdfg encrypted privilege 0

username YY attributes

vpn-group-policy IEVPN

tunnel-group IEVPN type remote-access

tunnel-group IEVPN general-attributes

address-pool IEVPN

default-group-policy IEVPN

tunnel-group IEVPN ipsec-attributes

ikev1 pre-shared-key *****

tunnel-group XX.XXX.72.66 type ipsec-l2l

tunnel-group XX.XXX.72.66 ipsec-attributes

ikev1 pre-shared-key *****

peer-id-validate nocheck

isakmp keepalive disable

!

class-map inspection_default

match default-inspection-traffic

!

!

policy-map type inspect dns preset_dns_map

parameters

message-length maximum client auto

message-length maximum 512

policy-map global_policy

class inspection_default

inspect dns preset_dns_map

inspect ftp

inspect h323 h225

inspect h323 ras

inspect rsh

inspect rtsp

inspect esmtp

inspect sqlnet

inspect skinny

inspect sunrpc

inspect xdmcp

inspect sip

inspect netbios

inspect tftp

inspect ip-options

inspect icmp

inspect icmp error

!

service-policy global_policy global

prompt hostname context

no call-home reporting anonymous

Cryptochecksum:ae6814d5e23498756983745987349587Ich habe mich bei der Konfiguration an diese Anleitunggehalten.

Leider bekomme ich aber keine Verbindung established. Scheint also ein grundlegender Fehler in der Konfiguration zu sein - ich komme aber leider nicht alleine drauf.

Ich bin für jeden Tipp dankbar!

EDIT: Auf der ASA ist ebenfalls ein c2s VPN über Shrewsoft eingerichtet, also nicht verwirren lassen.

liebe Grüße

Yannosch

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 365349

Url: https://administrator.de/forum/vpn-cisco-asa5505-paloalto-pa-200-365349.html

Ausgedruckt am: 17.07.2025 um 21:07 Uhr

60 Kommentare

Neuester Kommentar

Hallo,

hier: cisco.com/c/en/us/support/docs/security-vpn/ipsec-negotiation-ik ...

und hier: firewalltipss.blogspot.de/2010/05/cisco-vpn-troubleshooting-guid ...

sind gute IPSEC Anleitungen für Fehlersuche.

MfG

hier: cisco.com/c/en/us/support/docs/security-vpn/ipsec-negotiation-ik ...

und hier: firewalltipss.blogspot.de/2010/05/cisco-vpn-troubleshooting-guid ...

sind gute IPSEC Anleitungen für Fehlersuche.

MfG

Hallo ,

das bezweifle ich ....

cisco.com/c/en/us/support/docs/security/asa-5500-x-series-next-g ...

brammer

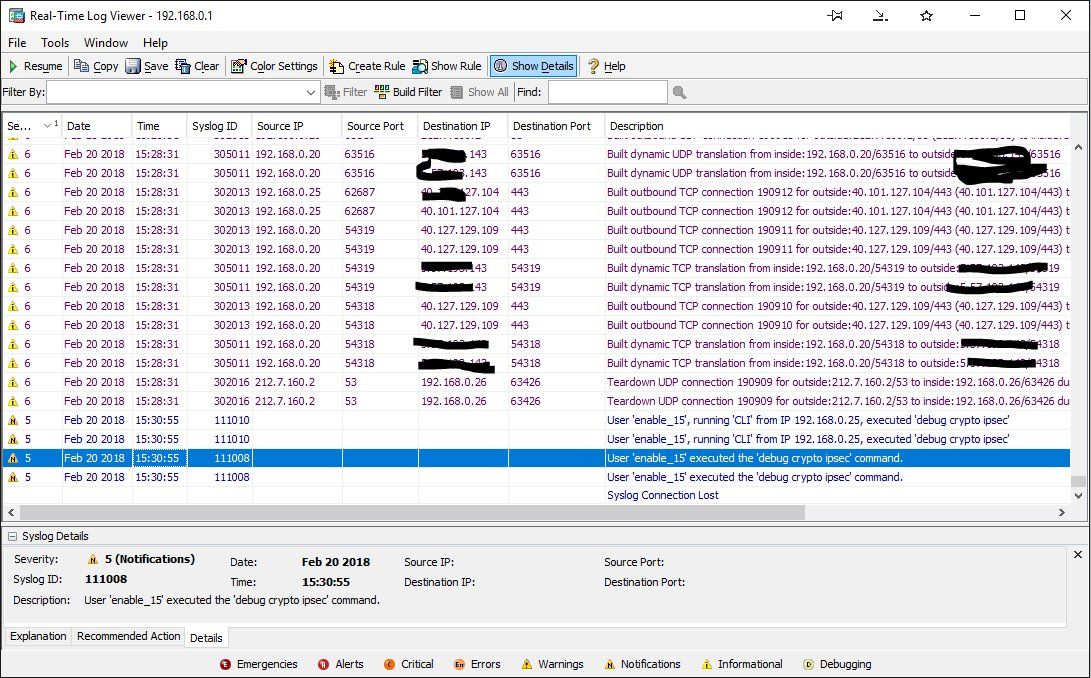

ASDM logging: level informational, 2467 messages logged

Habe ich nicht die möglichkeit ... da ist ende ... kann nicht weitergehen

das bezweifle ich ....

cisco.com/c/en/us/support/docs/security/asa-5500-x-series-next-g ...

brammer

Versuchs doch mal auf der anderen Seite !

Was sagt das Log der Palo Alto beim Tunnelaufbau ???

Ansonsten ist es beim Cisco wie immer show log und um den IPsec Status zu sehen sh crypto isakmp sa

Wenn du Debug Kommandos über eine Telnet oder SSH Session machst vergiss nicht VORHER immer terminal monitor einzugeben, denn sonst wandern die Debug Outputs immer auf die serielle Konsole.

Einen groben Fehler in der Konfig oben hast du schon gemacht ! Der Exchange Mode bei Hersteller fremden Geräten ist bei IPsec VPNs immer aggressive und niemals der Main Mode !

Das solltest du in jedem Falle korrigieren in der Konfig und zwar auf BEIDEN Seiten !

Ansonsten findest du hier noch ein paar grundlegende Infos:

IPsec VPN Praxis mit Standort Vernetzung Cisco, Mikrotik, pfSense, FritzBox u.a

Was sagt das Log der Palo Alto beim Tunnelaufbau ???

Ansonsten ist es beim Cisco wie immer show log und um den IPsec Status zu sehen sh crypto isakmp sa

Wenn du Debug Kommandos über eine Telnet oder SSH Session machst vergiss nicht VORHER immer terminal monitor einzugeben, denn sonst wandern die Debug Outputs immer auf die serielle Konsole.

Einen groben Fehler in der Konfig oben hast du schon gemacht ! Der Exchange Mode bei Hersteller fremden Geräten ist bei IPsec VPNs immer aggressive und niemals der Main Mode !

Das solltest du in jedem Falle korrigieren in der Konfig und zwar auf BEIDEN Seiten !

Ansonsten findest du hier noch ein paar grundlegende Infos:

IPsec VPN Praxis mit Standort Vernetzung Cisco, Mikrotik, pfSense, FritzBox u.a

Leider vermute ich, dass es hier mehr Glück wie Verstand gewesen ist.

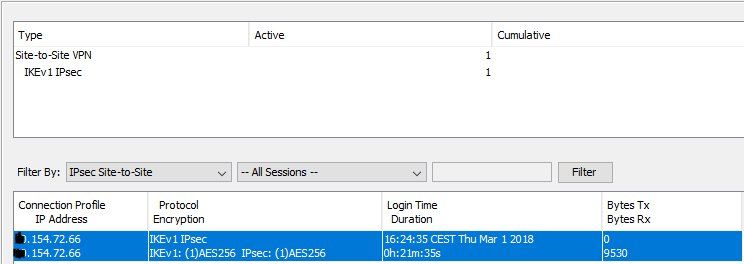

Könnte sein, aber egal...wenns jetzt funktioniert ist doch erstmal alles gut Jetzt müsste bei bestehendem Tunnel dann aber ein sh crypto isakmp sa in jedem Falle den aktiven Tunnel angezeigen ? Tut es das ?

Leider kann ich nicht hin und her pingen,

Das liegt vermutlich daran das das ICMP Protokoll geblockt ist. Das ist üblich bei Firewalls. Ohne ICMP natürlich dann kein Ping ! Da musst du wie immer das FW Regelwerk entsprechend auf beiden Seiten anpassen.Hier findest du sonst noch ein paar nützliche Tips:

blog.webernetz.net/ipsec-site-to-site-vpn-palo-alto-cisco-asa/

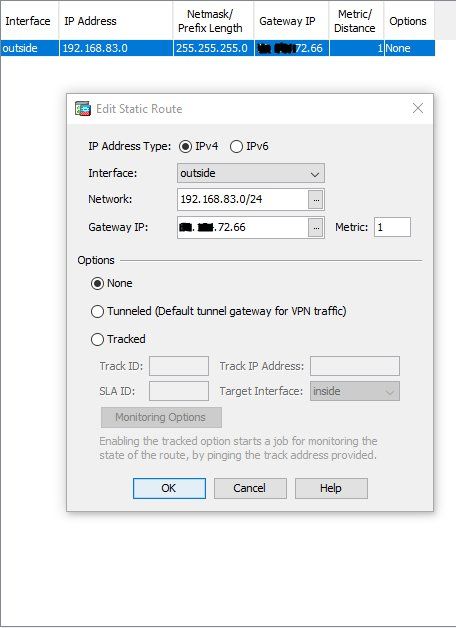

Ich habe folgende Routen auf beiden Seiten eingetragen:

Das ist Unsinn, wenn die beiden Firewall die Default Router sind. IPsec injiziert selber die entsprechenden Routen automatisch bei Tunnelaufbau.Deine statischen Routen sind deshalb Blödsinn, auch da du niemals private RFC 1918 IP Netze an öffentliche IP Adressen routen kannst. Das ist eher kontraproduktiv und solltest du besser schnell wieder entfernen.

RFC 1918 IPs werden im Internet NICHT geroutet ! In sofern hilft die Route eher wenig.

Wenn dann müpsste es an die jeweilige RFC 1918 Tunnel IP von Gegenüber geroutet werden niemals aber an die öffentliche IP. RFC 1918 dürfen niemals nach draußen (outside) gelangen.

Sind die FW denn immer die Default Gateways für ALLE Endgeräte an beiden Enden ?

Kannst du direkt auf den Firewalls das jeweils lokale LAN Interface der gegenüberliegenden FW pingen ? Das sollte immer gehen sofern ICMP erlaubt ist.

Ist das denn ein großes Problem?

Nein ! Ganz im Gegenteil das schliesst dann andere Routing Fehler erstmal sicher aus !Was sagt denn die Routing Tabelle auf beiden Seiten ?? Werden dort die jeweils gegenüber liegenden lokalen LANs angezeigt ?

Beim Cisco ist das sh ip route.

Warum ich hier allerdings eine Antwort von XX.XXX.72.65 und nicht meine Outside IP mit der 66 bekomme ist mir ein Rätsel.

Dort dürfte gar keine öffentliche IP zu sehen sein !! Klar, denn die lokalen RFC 1918 IP Adressen dürfen niemals im Routing Pfad der öffentlichen Adressen auftauchen aus naheliegenden Gründen !Sieht dann eher so aus als ob die lokalen RFC 1918 LAN Netze nicht in den Tunnel geroutet werden

Wie gesagt pinge erstmal ausschliesslich nur auf und zu den FWs. Keine externen Rechner.

Bedenke hier immer das du dazu zwingend die Absender IP mit angeben musst...jedenfalls bei Cisco !

Dazu machst du einen sog. extended Ping.

Du gibts das Kommando ping ein und dann return. Dann wird alles per Menü abgefragt, was du alles abnickst. Nur bei der Frage extended commands antwortest du mit einem "yes" und bei der Frage der Source IP gibst du dann die lokale LAN IP an. Alles andere wieder abnicken.

Ansonsten nimmt der Cisco eine andere Source IP und dann pingt er nicht durch den Tunnel !!

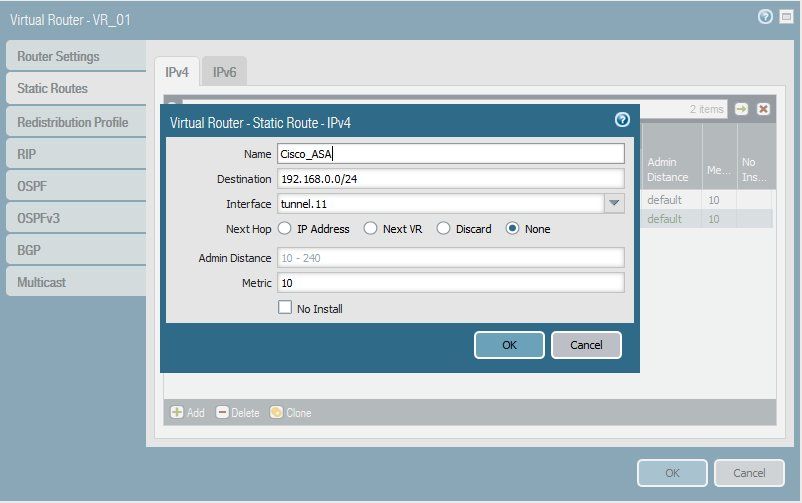

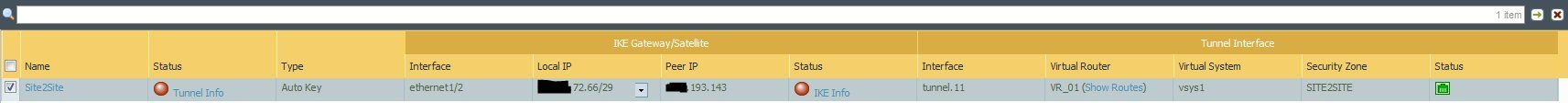

Der Tunnel für das Site-2-Site wäre der Tunnel.11

Der ist im PA ja gar nicht vorhanden ?! Da ist es dann klar das das in die Hose geht !Die Cisco Tabelle sieht auch etwas spartanisch aus. Das Kommando lautet übrigens NICHT show route sondern show ip route

Vermutlich werden die IPsec Routen da aber nicht angezeigt.

Poste bitte mal ein sh crypto ipsec sa auf dem Cisco.

Doch das ist doch durch die IP Zieladresse des Client seitigen Datentraffics vollkommen klar !

Anhand der Ziel IP "weiß" doch die Firewall sofort in welchen Tunnel das muss. Das ist also nicht das Problem.

Die ASA forwardet ja alles was von 192.168.0.0 255.255.255.0 auf 192.168.83.0 255.255.255.0 geht.

Das zeigt das Show Kommando ja explizit an oben.

Dieser Tunnel ist also etabliert und richtig.

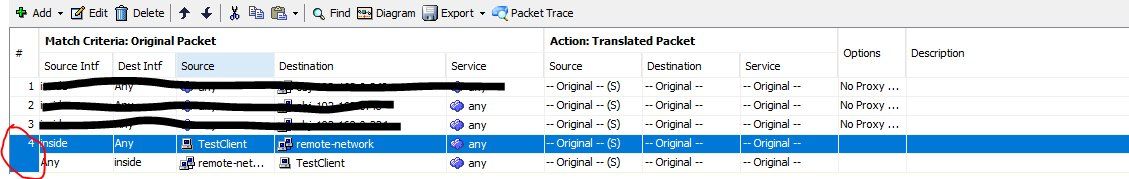

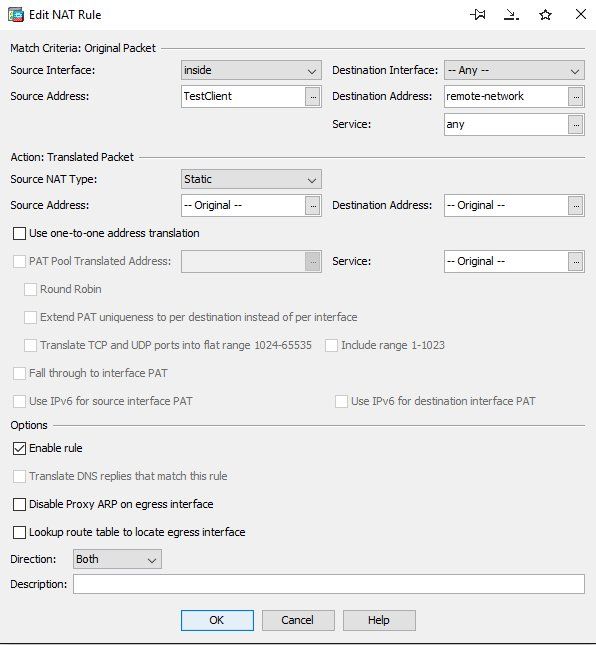

Irgendwie fehlt aber ein ACL die den Traffic .0.0 zu .83.0 in den VPN Tunnel klassifiziert. Oder hab ich das jetzt übersehen in der Konfig ?! Das ist das was unter "Traffic Selection" im ASA Screenshot steht.

Du kannst ja sehen das die Traffic Counter für den Tunneltraffic komplett auf 0 stehen. Es geht also kein einziges Paket in den Tunnel !

Hast du den extended Ping mal gemacht von der ASA direkt indem du als Ziel die 192.168.83er LAN IP der PA angibst und bei extended Commands dann als Source die eigene 192.168.0er LAN IP der ASA ?

Dann generierst du dediziert diesen Traffic.

Anhand der Ziel IP "weiß" doch die Firewall sofort in welchen Tunnel das muss. Das ist also nicht das Problem.

Die ASA forwardet ja alles was von 192.168.0.0 255.255.255.0 auf 192.168.83.0 255.255.255.0 geht.

Das zeigt das Show Kommando ja explizit an oben.

Dieser Tunnel ist also etabliert und richtig.

Irgendwie fehlt aber ein ACL die den Traffic .0.0 zu .83.0 in den VPN Tunnel klassifiziert. Oder hab ich das jetzt übersehen in der Konfig ?! Das ist das was unter "Traffic Selection" im ASA Screenshot steht.

Du kannst ja sehen das die Traffic Counter für den Tunneltraffic komplett auf 0 stehen. Es geht also kein einziges Paket in den Tunnel !

Hast du den extended Ping mal gemacht von der ASA direkt indem du als Ziel die 192.168.83er LAN IP der PA angibst und bei extended Commands dann als Source die eigene 192.168.0er LAN IP der ASA ?

Dann generierst du dediziert diesen Traffic.

eine Source IP beim extended ping anzugeben war mir leider nicht möglich

Doch ! Du hast leider den Menü Dialog nicht gelesen ciscoasa# ping

TCP Ping [n]:

Interface: inside

Inside ist das Source Interface. Der Dialog ist bei der ASA etwas anders als beim Router...sorry. Inside ist also richtig wenn das das Interface des lokalen LANs ist.

Fakt ist aber das die ICMPs ja nicht durchkommen. Nun stellt sich die Frage woran das liegt...

- ICMP geblockt auf der ASA Seite ?

- ICMP geblockt auf der PA Seite ?

Ggf. testest du mal mit Traceroute und TCP statt ICMP.

traceroute -T -p 80 <webGUI_IP>

schickt z.B. TCP Traceroutes auf einen Webserver so das die Falle ICMP hier nicht lauert.

Alternativ einen TCP Ping von der Firewall machen oben im Extended Menü.

Du musst jetzt rausfinden wo und auf welcher Seite deine fehlende oder falsche ACL bzw. Firewall Regel ist die die Kommunikation zwischen diesen beiden Netzen blockiert.

Auf der ASA kann man dazu mal die ACL debuggen und sehen ob die Hits oder Blocks melden usw.

Dieser Befehl funktioniert nicht über die SSH CLI.

Nein, kann er auch nicht. Das ist ein Unix Kommando. Winblows kann m.E. auch keinen TCP basierten Ping. Ggf. nur mit externer Software. Siehe dazu auch hier:heise.de/ct/ausgabe/2018-4-Server-Verfuegbarkeit-und-Sicherheit- ...

dass ich beim Tracert aus dem Palo Alto Netz bei der IP XX.XXX.72.65 statt auf der ..lande

WO ist denn diese IP XX.XXX.72.65 ??Eigentlich darf die im internen Ping der lokalen LAN Netze niemals sichtbar bzw. involviert sein. Klar, denn die könnten ja niemals RFC 1918 IP Netze routen.

Hier stimmt m.E. also generell schon was nicht in der Routing Tabelle. Möglich das PA es so anzeigt (ich kenne die HW nicht) aber es wäre sehr ungewöhnlich.

Nur noch ein Tip zur ASA:

Hier musst du zwingend darauf aufpassen das das Zielnetzwerk 192.168.83.0 /24 vom NAT Prozess am outbound Interface ausgeschlossen ist. (Beim Router das "nat overload" Kommando) Ansonsten routet die ASA das via Outbound NAT zum Provider und es gelangt nie in den VPN Tunnel !

Das gleiche gilt natürlich auch auf der PA Seite.

nur ohne zu wissen wo die öfftl. IPs herkommen wirds schwierig ...

Es sieht ja so aus als ob du die öffentlichen IP Adressen im Internet Port (vlan 2) irgendwie per DHCP beziehst.Ein Blick in die FW Konfig sollte dir dann die aktuelle per DHCP Adresse und auch das dortige Default Gateway zeigen. Oder auch ein show ip int brief.

Nebenbei ist es schon komisch das die FW im VPN Umfeld dynamsiche IP Adressen bekommt. Wie willst du denn damit statische Tunnel sicherstellen ? Oder gibt es dort ein Mac Adress Nailing auf die Mac Adresse der FW im vlan 2 Interface ?

Gut möglich das also diese IP das Provider Default Gateway ist was die Sache dann aber umso schlimmer macht, zeigt es ja dann eindeutig das interne VPN Pings ins öffentliche Internet gehen, was nie sein darf.

Das Internet Segment hat einen /29 Prefix was dann also die IP Adressen XX.XXX.72.65 bis XX.XXX.72.70 inkludiert.

Der Provider nimmt sich immer in der Regel die erste .65 als Default Gateway. Das würde dann passen, denn die Default Route zeigt ja dorthin.

Sehr merkwürdig ist aber das Interface eth 1/2 ??

Die .66 könnte man noch so interpretieren das das die Interface IP ist mit der 32er Maske aber was die .64 dann da zu suchen hat ist schon komisch. Das sieht in der Tat irgendwie merkwürdig aus als ob da irgendwas nicht stimmt.

auf www.wieistmeineip.de zugreife bekomme ich die XX.XXX.72.66 angezeigt.

Das würde die obige Vermutung bestätigen das die .66 die WAN IP Adfresse der PA ist.Nur woher kommt dann die .64, die dann auch noch die .66 als Gateway hat. Das ist vollkommen wirr.

Sind da ggf. noch irgendwelche nicht bereinigten Konfig "Leichen" auf der PA ?

Daher habe ich wirklich KEINE Ahnung woher diese 65er herkommt

Das kann man noch gut erklären, denn das ist vermutlich das Provider Gateway. Da zeigt ja der Routing Hop hin.Bekommt die PA hier auch die IP Adressen per DHCP oder irgend einer Dynmaik oder ist die statisch definiert ? Dynamische Vergaben wären in einem VPN Umfeld ja eher unüblich, deshalb auch die Frage bei der ASA wo das ja auch der Fall zu sein scheint ?!

geschweige denn die 64er die ebenfalls in der Routingtable vorhanden ist.

Das ist in der Tat die große Frage....das gehört da ganz sicher NICHT hin und wird vermutlich die Wurzel des Übels sein !muss die Sache mit der Palo Alto Routerei noch in den Griff bekommen werden ...

Richtig ! Zur Not nochmal nackig machen und Step für Step neu aufsetzen wenn das möglich ist.Tut das der Sache einen Abbruch?

Nein, wenn die ASA immer die gleiche IP, unter welchen Bedingungen auch immer, vom Kabel TV Modem bekommt dann ist alles gut. Das ist ja dann quasi wie eine statische IP Leider nicht möglich da nahezu 24/7

Ist ja auch kein Problem. Wenn du die Reste alter Konfigs die da ihr Unwesen treiben vollständig alle entfernst sollte ja auch so ein sauberer Stand errreicht werden.Viel Erfolg !

Hallo,

da du aktuell wohl davon ausgehst das du Leichen in der Konfiguration hast, ist der Versuch die PA einmal durchzustarten eine Möglichkeit diese loszuwerden.

Daher ist mein Hinweis nicht als "schon mal mit Ein- und Ausschalten versucht" zu verstehen.

Das wäre nicht die Erste Gurke die erst nach einem Neustart sauber arbeitet... auch wenn das nicht sein sollte.

brammer

da du aktuell wohl davon ausgehst das du Leichen in der Konfiguration hast, ist der Versuch die PA einmal durchzustarten eine Möglichkeit diese loszuwerden.

Daher ist mein Hinweis nicht als "schon mal mit Ein- und Ausschalten versucht" zu verstehen.

Das wäre nicht die Erste Gurke die erst nach einem Neustart sauber arbeitet... auch wenn das nicht sein sollte.

brammer

Warum denn NAT ??

Du musst die VPN Netze selber doch keinesfalls NATen ! Diese Netze müssen zwingend aus der NAT Regel ausgenommen werden wie oben ja schon mehrfach gesagt.

Das ist dann ziemlich kontraproduktiv weil die NAT Firewall dir dann das Routing der internen IP Netze in eine Einbahnstrasse verwandelt.

VPN Netze, sprich also die lokalen Netze die über VPN verbunden sind, werden doch niemals geNATet !

Da stimmt dann generell was nicht an deinem Design, was die Vewränderung der NAT Regel ja schon erahnen lässt.

Oder haben wir das jetzt missverstanden hier...?!

Du musst die VPN Netze selber doch keinesfalls NATen ! Diese Netze müssen zwingend aus der NAT Regel ausgenommen werden wie oben ja schon mehrfach gesagt.

Das ist dann ziemlich kontraproduktiv weil die NAT Firewall dir dann das Routing der internen IP Netze in eine Einbahnstrasse verwandelt.

VPN Netze, sprich also die lokalen Netze die über VPN verbunden sind, werden doch niemals geNATet !

Da stimmt dann generell was nicht an deinem Design, was die Vewränderung der NAT Regel ja schon erahnen lässt.

Oder haben wir das jetzt missverstanden hier...?!

dass das gesamte Insidenetwork zum Remote Network aus dem NAT genommen wird Klappt gar nichts mehr

Das ist aber sehr ungewöhnlich ! Das sollte nicht so sein !Hier als Beispiel mal eine Overload NAT ACL von einem Cisco Router:

access-list 101 deny ip 172.16.1.0 0.0.0.255 172.16.0.0 0.0.255.255

access-list 101 deny ip 172.16.11.0 0.0.0.255 172.16.0.0 0.0.255.255

access-list 101 deny ip 172.16.111.0 0.0.0.255 172.16.0.0 0.0.255.255

access-list 101 permit ip 172.16.11.0 0.0.0.255 any

Die lokalen Netze sind .1.0, .11.0 und .111.0 die mit weiteren remoten /24er IP Netzen mit einem 172.16er Prefix über die VPN Tunnel kommunizieren. Das .11er darf ins Internet.

Die ACL nimmt diese explizit aus dem NAT Prozess auch natürlich auf der Gegenseite. Das muss auch so sein, ansonsten würde das NAT ja ein transparentes Routing dieser internen IP Netze verhindern.

Nicht das das das Grundübel ist bei dir ?!

So ein bischen riecht es danach ja, denn wenn Tunnel usw. sauber aufgebaut ist kann es am eigentlichen VPN nicht mehr liegen. Dafür sprechen die nur einseitigen Traffic Counter bei dir und wenn du an der NAT Regel manipulierst das es dann mal geht und mal nicht. Diese Symptome würden in das Fehlerbild passen.

Natürlich musst du nicht alle Hosts einzeln eintragen. Es reichen natürlich die IP Netze mit den korrekten Masken die über den Tunnel kommunizieren.

Wenn du intern nur 192.168.er IP Netze hast dann reicht eine NAT ACL die sagt:

DENY ip 192.168.0.0 255.255.255.0 --> 192.168.0.0 255.255.0.0

PERMIT ip 192.168.0.0 255.255.255.0 --> any

Das verbietet dann das NAT bei allen Zielnetzen im 192.168er Bereich mit dem das .0.0er Netz via VPN Tunnel redet und alles andere was sonstwohin geht aus dem .0.0er Netz wird outbound geNATet.

Wichtig ist hier natürlich wieder die Reihenfolge. Das DENY Statement muss wie immer natürlich ganz an den Anfang der ACL !

DENY ip 192.168.0.0 255.255.255.0 --> 192.168.0.0 255.255.0.0

PERMIT ip 192.168.0.0 255.255.255.0 --> any

Das verbietet dann das NAT bei allen Zielnetzen im 192.168er Bereich mit dem das .0.0er Netz via VPN Tunnel redet und alles andere was sonstwohin geht aus dem .0.0er Netz wird outbound geNATet.

Wichtig ist hier natürlich wieder die Reihenfolge. Das DENY Statement muss wie immer natürlich ganz an den Anfang der ACL !

Vom 0er zum 0er ?

Sieh mal genau auf die Maske Dort ist eine /16er Maske fürs Ziel angegeben. D.h. er denied vom NAT alles was vom .0.0er Netz in alle anderen 192.168er Netze geht.

Gibt es auch einen Befehl der mir alle ACLs zeigt ?

Beim Cisco IOS ist das show (ip) access-list bei der ASA Syntax wird das vermutlich etwas anders sein.

Ja, die ASA nutz ja eine Definition statt dedizierter Interface Bezeichnungen.

Muss ich meine olle ASA hier mal rauskramen und checken...

Google auf der Cisco Seite mal nach ASA Konfig und NAT da gibts zuhauf Beispielkonfigs aus denen die Syntax ersichtlich ist.

Hier findet man auch was dazu:

firewall.cx

Muss ich meine olle ASA hier mal rauskramen und checken...

Google auf der Cisco Seite mal nach ASA Konfig und NAT da gibts zuhauf Beispielkonfigs aus denen die Syntax ersichtlich ist.

Hier findet man auch was dazu:

firewall.cx

Na ja wie man es nimmt...

Das Kommando nat (inside) 0 access-list EXEMPT ist analog zu dem ip nat-inside unter IOS nur das man bei der ASA eine ACL gleich mitgeben kann.

Die ACL mit dem Namen EXEMPT nimmt also das 10.1.2.0 /24 Netz vom NAT aus.

Da müsstest du entweder 192.168.0.0 /16 nehmen oder alle /24 internen Subnetze aufführen.

Bestes Beispiel dazu ist das letzte mit der NET1 ACL

Bei dir müsste also stehen:

access-list NET1 permit ip 192.168.0.0 255.255.255.0 192.168.0.0 255.255.0.0

(Alle 192.168er Netze werden ausgenommen)

Oder die Netze einzeln

access-list NET1 permit ip 192.168.0.0 255.255.255.0 192.168.83.0 255.255.255.0

access-list NET1 permit ip 192.168.0.0 255.255.255.0 192.168.xy.0 255.255.255.0 usw.

Das Kommando nat (inside) 0 access-list EXEMPT ist analog zu dem ip nat-inside unter IOS nur das man bei der ASA eine ACL gleich mitgeben kann.

Die ACL mit dem Namen EXEMPT nimmt also das 10.1.2.0 /24 Netz vom NAT aus.

Da müsstest du entweder 192.168.0.0 /16 nehmen oder alle /24 internen Subnetze aufführen.

Bestes Beispiel dazu ist das letzte mit der NET1 ACL

Bei dir müsste also stehen:

access-list NET1 permit ip 192.168.0.0 255.255.255.0 192.168.0.0 255.255.0.0

(Alle 192.168er Netze werden ausgenommen)

Oder die Netze einzeln

access-list NET1 permit ip 192.168.0.0 255.255.255.0 192.168.83.0 255.255.255.0

access-list NET1 permit ip 192.168.0.0 255.255.255.0 192.168.xy.0 255.255.255.0 usw.

nur alle anderen Clients im Netz bekommen keine IP Adresse zugewiesen,

Per DHCP oder wie meinst du das ? Vergibt die ASA selber die IPs an die lokalen PCs per DHCP ?Wäre komisch, denn das LAN Interface ist ja gar nicht betroffen ??

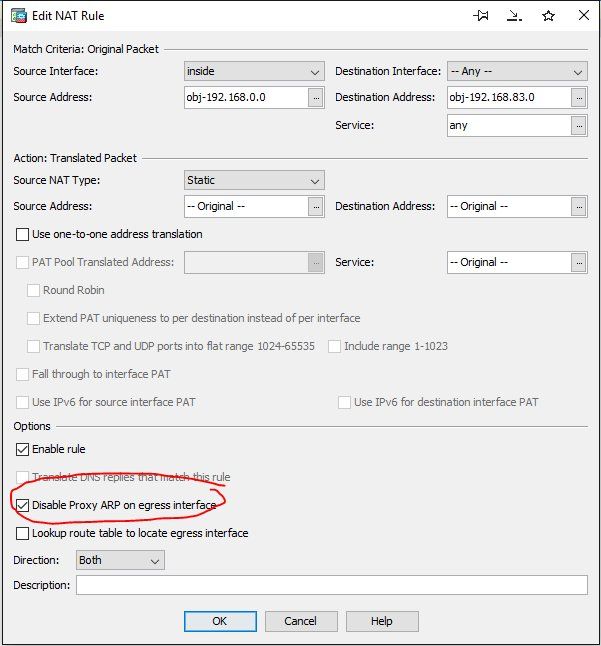

Lag scheinbar an diesem einen Haken ...

Mist hätt ich wissen müssen....denn darauf bin ich auch schon mal böse reingefallen IPsec Konfig zur Client Einwahl am Cisco und 4 Wochen einen Wolf gesucht warum es nicht ging.

Letztlich war es der Eintrag no ip proxy-arp am lokalen LAN Interface. Entfernt und danach lief alles wie geschnitten Brot.

IPsec braucht Proxy ARP da es mit unnumbered Adressen auf dem lokalen LAN arbeitet. Jedenfalls in der Cisco Konfig....

Klasse wenns nun klappt. Hast ja jetzt ne Menge Geld gespart !

Ich habe aber den Haken bei "Disable Proxy ARP on Egress Interface" GESETZT nicht entfernt

Auf dem Outbound Interface ist das auch so richtig. Dort gehört Proxy ARP auch aus !Bei mir war es auch auf dem ingress (inbound) Interface aktiviert und da muss es an sein für IPsec wenn man mit unnumbered arbeitet.

Alles gut also