AAD Password Protection nicht aktivierbar

Hallo,

ich wollte gerne in meinem AD die Azure AD Password Protection aktivieren.

Dazu habe ich lt. Anleitung learn.microsoft.com/de-de/azure/active-directory/authentication/ ...

den Password Protection Proxy auf einem Member Server installiert und per Powershell eingerichtet.

das scheint auch funktioniert zu haben.

Auf allen DC's im Forest habe ich dann den DC Agent installiert. Da musste ja nur das MSI ausgeführt werden und zum Schluss der Server neu gestartet werden.

Dies ist bereits erledigt.

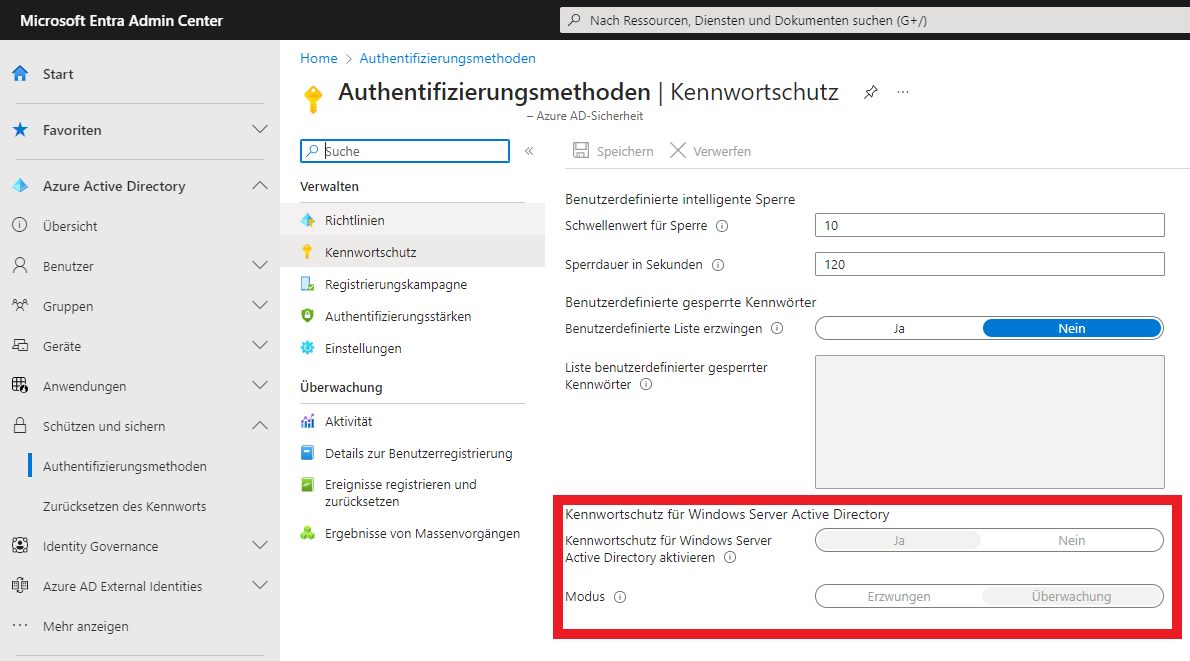

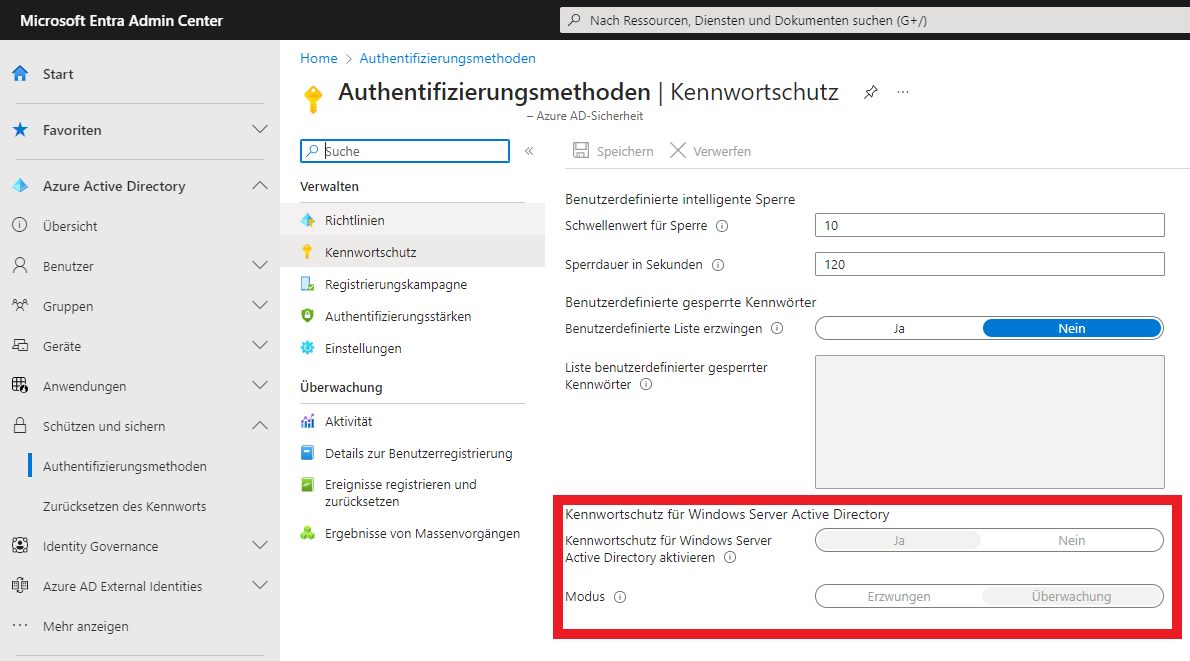

Schaue ich nun in der Azure Konsole, lassen sich die Optionen nicht aktivieren. Diese sind einfach ausgegraut.

Hat jemand eine Idee, wie ich das debuggen kann?

Ereignisanzeigen sind Unauffällig.

Lt. Anleitung sollte das ja recht einfach sein. Proxy auf einen Member-Server, DC Agent auf alle DC's und fertig.

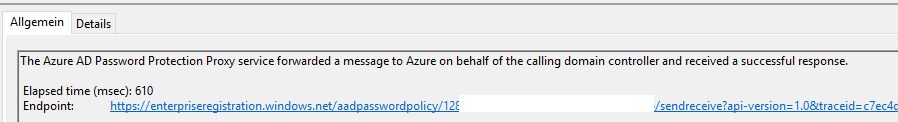

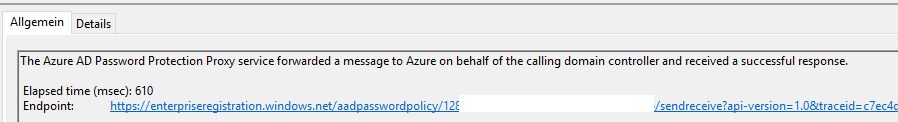

Der DC meldet im Eventlog

Also auch nichts auffälliges.

Auf allen DC's läuft der Dienst, auch ein Neustart des Dienstes brachte keine Änderung.

Gruß

ich wollte gerne in meinem AD die Azure AD Password Protection aktivieren.

Dazu habe ich lt. Anleitung learn.microsoft.com/de-de/azure/active-directory/authentication/ ...

den Password Protection Proxy auf einem Member Server installiert und per Powershell eingerichtet.

PS C:\Windows\system32> Register-AzureADPasswordProtectionProxy -AccountUPN mail@domain.de

PS C:\Windows\system32> Register-AzureADPasswordProtectionForest -AccountUpn mail@domain.dedas scheint auch funktioniert zu haben.

PS C:\Windows\system32> Test-AzureADPasswordProtectionProxyHealth -TestAll

DiagnosticName Result AdditionalInfo

-------------- ------ --------------

VerifyTLSConfiguration Passed

VerifyProxyRegistration Passed

VerifyAzureConnectivity Passed

PS C:\Windows\system32> Get-AzureADPasswordProtectionProxyConfiguration | fl

ServiceName : AzureADPasswordProtectionProxy

DisplayName : Azure AD Password Protection Proxy

StaticPort : 0

AutoUpgradeEnabled : TrueAuf allen DC's im Forest habe ich dann den DC Agent installiert. Da musste ja nur das MSI ausgeführt werden und zum Schluss der Server neu gestartet werden.

Dies ist bereits erledigt.

Schaue ich nun in der Azure Konsole, lassen sich die Optionen nicht aktivieren. Diese sind einfach ausgegraut.

Hat jemand eine Idee, wie ich das debuggen kann?

Ereignisanzeigen sind Unauffällig.

Lt. Anleitung sollte das ja recht einfach sein. Proxy auf einen Member-Server, DC Agent auf alle DC's und fertig.

Der DC meldet im Eventlog

The Azure AD Password Protection DC Agent service has received a SERVICE_CONTROL_INTERROGATE message.Also auch nichts auffälliges.

Auf allen DC's läuft der Dienst, auch ein Neustart des Dienstes brachte keine Änderung.

Gruß

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 7302962852

Url: https://administrator.de/forum/aad-password-protection-nicht-aktivierbar-7302962852.html

Ausgedruckt am: 06.08.2025 um 07:08 Uhr

6 Kommentare

Neuester Kommentar

Hallo,

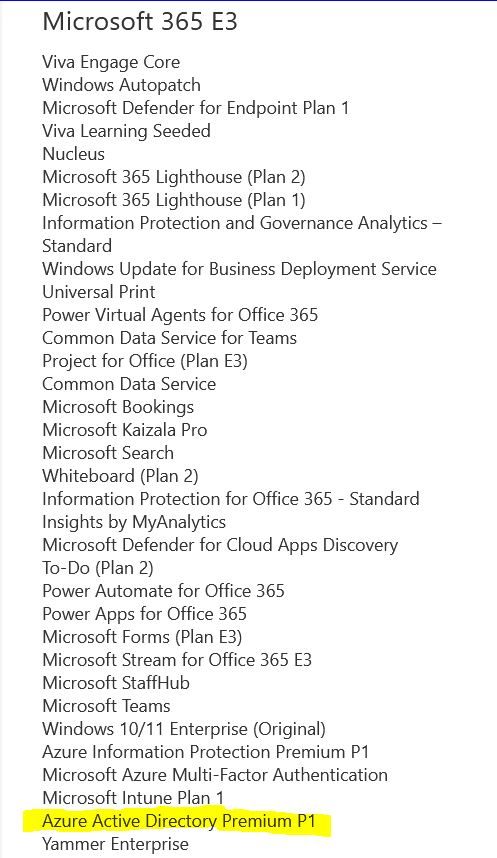

eine entsprechende Azure AD P1 Subscription ist vorhanden ?

Wenn nicht dann geht es wohl nicht. Die P1 ist Notwendig.

Oft kommt da die Verwechselung auf wenn man den Kunden fragt ob er AzureAD hat ( also den Richtigen Azure AD ) und eben nicht den abgespeckten AzureAD for Office365. Den AAD for Office365 gibts ja nur deswegen dazu damit du die Lizenzen zuweisen kannst und das eine vergleichbare AD Struktur für die Verwasltung von Exchange Online / Sharepoint / Onedrive aufgebaut wird. Die Dienste sind ja ohne AD nicht wirklich so brauchbar.

Auch ist es damit möglich Rechte und co zu vergeben.

Der AzureAD für Office365 oder AzureAD Free ist eben nicht das gleiche. Azure AD hat eben verschiedenen Funktion/Feature Level

eine entsprechende Azure AD P1 Subscription ist vorhanden ?

Wenn nicht dann geht es wohl nicht. Die P1 ist Notwendig.

Oft kommt da die Verwechselung auf wenn man den Kunden fragt ob er AzureAD hat ( also den Richtigen Azure AD ) und eben nicht den abgespeckten AzureAD for Office365. Den AAD for Office365 gibts ja nur deswegen dazu damit du die Lizenzen zuweisen kannst und das eine vergleichbare AD Struktur für die Verwasltung von Exchange Online / Sharepoint / Onedrive aufgebaut wird. Die Dienste sind ja ohne AD nicht wirklich so brauchbar.

Auch ist es damit möglich Rechte und co zu vergeben.

Der AzureAD für Office365 oder AzureAD Free ist eben nicht das gleiche. Azure AD hat eben verschiedenen Funktion/Feature Level

Steht im Technet unter Voraussetzungen

learn.microsoft.com/de-de/azure/active-directory/authentication/ ...

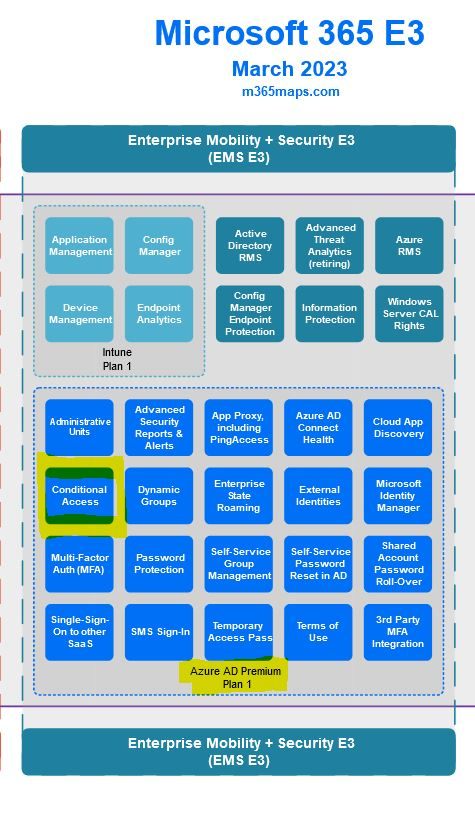

Wobei wenn Ihr eine MS365 E3 Lizenz habt bzw. Lizenzen vorhanden sind dann sollte es eigentlich funktionieren den da ist Azure AD P1 dabei.

Sehr nützlich ist übrigens diese Karte/Übersicht hier

m365maps.com/files/Microsoft-365-E3.htm

Bzw. die Seite an sich

m365maps.com/

learn.microsoft.com/de-de/azure/active-directory/authentication/ ...

Wobei wenn Ihr eine MS365 E3 Lizenz habt bzw. Lizenzen vorhanden sind dann sollte es eigentlich funktionieren den da ist Azure AD P1 dabei.

Sehr nützlich ist übrigens diese Karte/Übersicht hier

m365maps.com/files/Microsoft-365-E3.htm

Bzw. die Seite an sich

m365maps.com/