Berechtigungen Windows Server 2016 - Batchscript editieren

Hallo zusammen!

Meine Haare werden langsam grau aufgrund der Berechtigungslogik von Microsoft. Ich hoffe ein paar von euch können etwas Licht in den Dschungel bringen.

Wie arbeiten wir:

Windows Server 2016, Remotezugriff mit Adminuser a_name um Dinge zu verändern. Mit "normalem" User um sich Dinge anzeigen zu lassen.

Problematik:

Die Adminuser sind lokale Administratoren über eine Gruppe in der AD. Wenn Adminuser 1 ein Batchfile in C:\test erstellt und Adminuser 2 dieses dann bearbeitet, kann das File nicht überschrieben werden. Dies geht nur, wenn man den Editor als Administrator ausführt. Es kann doch nicht sein, dass ich jedes Programm mit 'Rechtsklick als Administrator' starten muss um effektive Änderungen zu machen? Warum kommt hier beim Überschreiben nicht die UAC, sondern "Zugriff verweigert"?

Wir haben extra "normaler" User und Adminuser getrennt... Interessant ist auch, dass der User effektiv eingetragen wird, wenn das File kopiert/erstellt wird, obwohl er eigentlich auch schon über die Gruppe Server\Administratoren abgedeckt wird.

Kurz zusammengefasst:

Was läuft hier falsch, bzw. wie müsste ich dies korrekt umsetzen?

Danke für die Hilfe

KMUlife

PS: Ich weiss das Microsoft momentan die Berechtigungen mit der UAC am umstellen ist, aber wenn es noch nicht überall sinnvoll umgesetzt ist, kann man es doch nicht fix in Windows Server 2016 einverleiben?!

Meine Haare werden langsam grau aufgrund der Berechtigungslogik von Microsoft. Ich hoffe ein paar von euch können etwas Licht in den Dschungel bringen.

Wie arbeiten wir:

Windows Server 2016, Remotezugriff mit Adminuser a_name um Dinge zu verändern. Mit "normalem" User um sich Dinge anzeigen zu lassen.

Problematik:

Die Adminuser sind lokale Administratoren über eine Gruppe in der AD. Wenn Adminuser 1 ein Batchfile in C:\test erstellt und Adminuser 2 dieses dann bearbeitet, kann das File nicht überschrieben werden. Dies geht nur, wenn man den Editor als Administrator ausführt. Es kann doch nicht sein, dass ich jedes Programm mit 'Rechtsklick als Administrator' starten muss um effektive Änderungen zu machen? Warum kommt hier beim Überschreiben nicht die UAC, sondern "Zugriff verweigert"?

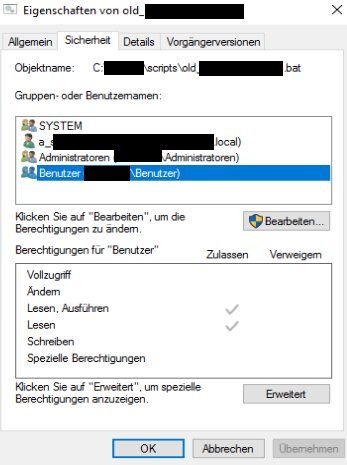

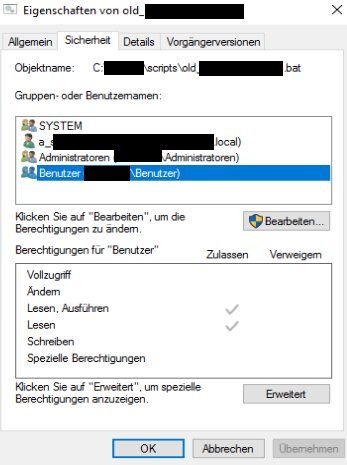

Wir haben extra "normaler" User und Adminuser getrennt... Interessant ist auch, dass der User effektiv eingetragen wird, wenn das File kopiert/erstellt wird, obwohl er eigentlich auch schon über die Gruppe Server\Administratoren abgedeckt wird.

Kurz zusammengefasst:

- Benutzer wird hinzugefügt wenn File von Adminuser erstellt wird. (unschön, da der A_User schon Rechte hat über Gruppe Administratoren.)

- Wenn anderer A_User das batch-File bearbeitet, kann dieser das File nicht überschreiben. (Es muss kopiert werden, dann wird der zweite A_User auch fix hinterlegt :S)

- Wenn Editor 'Als Administrator' gestartet wird, danach über 'öffnen' gewünschtes File öffnet, funktioniert es. Jedes mal ein Editor als Administrator zu starten, wenn man ein Script bearbeiten will, kann aber ja auch nicht die Lösung sein?

Was läuft hier falsch, bzw. wie müsste ich dies korrekt umsetzen?

Danke für die Hilfe

KMUlife

PS: Ich weiss das Microsoft momentan die Berechtigungen mit der UAC am umstellen ist, aber wenn es noch nicht überall sinnvoll umgesetzt ist, kann man es doch nicht fix in Windows Server 2016 einverleiben?!

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 362720

Url: https://administrator.de/forum/berechtigungen-windows-server-2016-batchscript-editieren-362720.html

Ausgedruckt am: 29.07.2025 um 20:07 Uhr

11 Kommentare

Neuester Kommentar

Hi,

Design-Fehler des konzipierenden Administrators.

E.

Problematik:

Die Adminuser sind lokale Administratoren über eine Gruppe in der AD. Wenn Adminuser 1 ein Batchfile in C:\test erstellt und Adminuser 2 dieses dann bearbeitet, kann das File nicht überschrieben werden.

Das ist korrekt und logisch, wenn man die Berechtingungen des Ordners "C:\Test" nach dessen Erstellung nicht anpasst.Die Adminuser sind lokale Administratoren über eine Gruppe in der AD. Wenn Adminuser 1 ein Batchfile in C:\test erstellt und Adminuser 2 dieses dann bearbeitet, kann das File nicht überschrieben werden.

Dies geht nur, wenn man den Editor als Administrator ausführt.

Auch das ist logisch, da - wie oben erwähnt - bei unveränderter ACL die Berechtigungen für den anderen Admin-User über die lokale Gruppe "Administratoren" geerbt werden. Und die Rechte und Privilegien aus der Mitgliedschaft in den lokalen Administratoren sind nun mal standardmäßig nur dann benutzbar, wenn man den Prozess (hier der Editor) voll eleviert startet.Wir haben extra "normaler" User und Adminuser getrennt... Interessant ist auch, dass der User effektiv eingetragen wird, wenn das File kopiert/erstellt wird, obwohl er eigentlich auch schon über die Gruppe Server\Administratoren abgedeckt wird.

Auch logisch, ich wiederhole mich: Schaue ACL. Dort steht - standardmäßig - "Ersteller Besitzer" drin.Was läuft hier falsch

Nichts.Design-Fehler des konzipierenden Administrators.

E.

Hör mal... es geht darum, dir zu helfen. Dieses Kommentar soll dir klar machen, dass die UAC zum 1x1 (erste Klasse Windows-Adminschule, erster Monat) gehört und ungemein wichtig ist - also bitte nicht übel nehmen. Geändert hat Microsoft daran nahezu gar nichts, seit es die UAC gibt.

--

"Warum müssen lokale Administratoren den Prozess voll evaluiert starten und Domänenadmins nicht?" - stimmt so nicht. Die UAC ist inaktiv für Konten, die "Administrator" heißen, also für den eingebauten lokalen Admin und den eingebauten Domänenadmin - jedoch nicht für andere Admins!

--

"Warum müssen lokale Administratoren den Prozess voll evaluiert starten und Domänenadmins nicht?" - stimmt so nicht. Die UAC ist inaktiv für Konten, die "Administrator" heißen, also für den eingebauten lokalen Admin und den eingebauten Domänenadmin - jedoch nicht für andere Admins!

Oha...

Wer das verstanden hat, kann den Administrator gerne nutzen.

UAC... wann es greifft und wann nicht, dass hat sich definitv stark verändert.

Nein, definitiv nicht.mit dem lokalen Admin oder dem eingebauten Domänenadmin sollte man ja wohl nicht arbeiten

Unsinn. Es wurde von Microsoft für diese Konten aus einem einzigen Zweck ausgeschaltet: damit eben diese Konten "Administrator" unbeschwert administrieren können. Das ist eben kein "Arbeiten" (wie in Office, Mails, Internet), das ist echtes administrieren, wo eh alle Prozesse elevated werden müssen.Wer das verstanden hat, kann den Administrator gerne nutzen.

wieso muss ich den Prozess nicht voll evaluiert starten, wenn ich die Domänengruppe mit Vollzugriff hinzufüge

Eben weil die UAC so arbeitet. Sie strippt die Full-Tokens von den Gruppen "Administratoren" und "Domänen-Admins". Berechtigt man andere Gruppen explizit, wie in deinem Fall, dann wird da ja überhaupt nicht elevated. Elevated wird nur, wenn man die Administratorprivilegien, welche man über Mitgliedschaft in diesen Gruppen bekommen hat, nutzen möchte.Ich habe auch mal vom Argument gelesen, dass der lokale Administrator immer die gleiche SID hat und deshalb besonders "attraktiv" für Angriffe sein soll. Was hälst du den von dem?

Das ist schon seit Win2000 nicht mehr so,Dass der Editor beim Überschreiben des Files checkt, dass er dafür Adminrechte bräuchte und dann den elevated-Promt kommt, funktioniert nicht, weil der 'Editor-Prozess' schon ohne Elevated gestartet wurde, sehe ich dies richtig?

Ja, korrekt. Notepad ist an dieser Stelle etwas "einfach" programmiert.Ein Vista war doch viel Aggressiver im Blocken wie ein Server 2008?

Haargenau gleich. Die UAC hat sich erst seit 2008 R2/Win7 leicht verändert, dahingehend, dass sie nun mehr als "an und aus" als Einstellungen hat. Aber was sie triggert (prinzipiell) ist gleich geblieben.Mir hat man gesagt, dass man es genau aus diesem Grund nicht nutzen soll, denn wenn ein solches Konto befallen wird hast du den Salat

Ja, aber beim Administrieren passiert sowas nicht, das passiert beim rumdaddeln mit dubiosen Downloads, beim Surfen usw - dafür brauchst Du ein eigenes Konto. Dass man den eingebauten Admin deaktiviert lassen sollte, weiß ich auch, aber rate bitte mal, an welche Leute sich so ein Rat richtet.gleiche SID

Ja, sicher. Man kann so argumentieren, es kommt darauf an, wie du arbeitest und was du zulässt.Dass der Editor beim Überschreiben des Files checkt, dass er dafür Adminrechte bräuchte und dann den elevated-Promt kommt, funktioniert nicht, weil der 'Editor-Prozess' schon ohne Elevated gestartet wurde, sehe ich dies richtig?

Startest du ihn elevated, hat er alle Rechte. Wenn nicht, hat er keine und notepad ist zu simpel, es ist nicht UAC-aware, es kann überhaupt kein UAC-Prompt anfordern (hey, was verlangen wir von Microsoft).