Exchange - IMAP Abruf klappt nicht

Hallo liebes Forum,

ich hab mal wieder ein Problem.

Diesmal mit einem Exchange 2019 in meinem Test Labor.

Der Exchange Server ist als VM installiert.

Es existiert eine Demo AD Struktur.

Auch existieren 6 Windows 10 VM's von denen aus die Anmeldung am Exchange Server mit unterschiedlichen Benutzern

und Outlook 2019 einwandfrei funktioniert.

Auch die Anmeldung von meinem Heim-PC aus mit Outlook 2019 am Exchange Server, über das Internet und ActiveSync,

funktioniert einwandfrei.

Was leider nicht funktioniert ist die Anmledung am Exchange Server mit Outlook oder Thunderbird über IMAP.

Weder an einer lokalen Win10 VM noch über das Internet.

An der Firewall( Virtuelle Securepoint UTM) ist der Port für IMAP über SSL(993) freigegeben.

Der IMAPProxy ist auf activ gesetzt am Exchange Server

Mein mit Certifytheweb erstelltes LetsEncrypt Zertifikat ist meines Erachtens nach, korrekt eingerichtet.

Am Exchange Server wurde das Log für IMAP aktiviert.

Hier mal das IMAP Log:

Alle Verbindungen von außen kommen über einen vServer.

Am vServer sind die Ports auch korrekt geforwarded.

Ich hoffe genug Informationen geliefert zu haben. Sollte noch etwas fehlen, bitte schreiben.

Was habe ich eventuell falsch gemacht damit IMAP Abruf nicht funktioniert?

ich hab mal wieder ein Problem.

Diesmal mit einem Exchange 2019 in meinem Test Labor.

Betriebssystem: Windows 2019 als Hyper-V VM

Exchange Version: 15.2 (Build 1118.7)

Standard-TestversionDer Exchange Server ist als VM installiert.

Es existiert eine Demo AD Struktur.

Auch existieren 6 Windows 10 VM's von denen aus die Anmeldung am Exchange Server mit unterschiedlichen Benutzern

und Outlook 2019 einwandfrei funktioniert.

Auch die Anmeldung von meinem Heim-PC aus mit Outlook 2019 am Exchange Server, über das Internet und ActiveSync,

funktioniert einwandfrei.

Was leider nicht funktioniert ist die Anmledung am Exchange Server mit Outlook oder Thunderbird über IMAP.

Weder an einer lokalen Win10 VM noch über das Internet.

An der Firewall( Virtuelle Securepoint UTM) ist der Port für IMAP über SSL(993) freigegeben.

Der IMAPProxy ist auf activ gesetzt am Exchange Server

PS C:\Users\Administrator.meine-domain> Get-ServerComponentState -Identity srv-ex01

Server Component State

------ --------- -----

SRV-EX01.meine-domain ServerWideOffline Active

SRV-EX01.lmeine-domain.de HubTransport Active

SRV-EX01.meine-domain.de FrontendTransport Active

SRV-EX01.meine-domain.de Monitoring Active

SRV-EX01.meine-domain.de RecoveryActionsEnabled Active

SRV-EX01.meine-domain.de AutoDiscoverProxy Active

SRV-EX01.meine-domain.de ActiveSyncProxy Active

SRV-EX01.meine-domain.de EcpProxy Active

SRV-EX01.meine-domainde EwsProxy Active

SRV-EX01.meine-domain ImapProxy Active

SRV-EX01.meine-domain.de OabProxy Active

SRV-EX01.meine-domain.de OwaProxy Active

SRV-EX01.meine-domain.de PopProxy Active

SRV-EX01.meine-domain.de PushNotificationsProxy Active

SRV-EX01.meine-domain.de RpsProxy Active

SRV-EX01.meine-domain.de RwsProxy Active

SRV-EX01.meine-domain.de RpcProxy Active

SRV-EX01.meine-domain.de XropProxy Active

SRV-EX01.meine-domain.de HttpProxyAvailabilityGroup Active

SRV-EX01.meine-domain.de ForwardSyncDaemon Inactive

SRV-EX01.meine-domain.de ProvisioningRps Inactive

SRV-EX01.meine-domain.de MapiProxy Active

SRV-EX01.meine-domain.de EdgeTransport Active

SRV-EX01meine-domain.de HighAvailability Active

SRV-EX01meine-domain.de SharedCache Active

SRV-EX01meine-domain.de MailboxDeliveryProxy Active

SRV-EX01.meine-domain.de RoutingUpdates Active

SRV-EX01.meine-domain.de RestProxy Active

SRV-EX01.meine-domain.de DefaultProxy Active

SRV-EX01.meine-domain.de Lsass Active

SRV-EX01.meine-domain.de RoutingService Active

SRV-EX01.meine-domain.de E4EProxy Active

SRV-EX01meine-domain.de CafeLAMv2 Active

SRV-EX01.meine-domain.de LogExportProvider ActiveMein mit Certifytheweb erstelltes LetsEncrypt Zertifikat ist meines Erachtens nach, korrekt eingerichtet.

PS C:\Users\Administrator.meine-domain> Get-ExchangeCertificate | ?{$_.Services} | fl *

EnhancedKeyUsageList : {Serverauthentifizierung (1.3.6.1.5.5.7.3.1), Clientauthentifizierung (1.3.6.1.5.5.7.3.2)}

DnsNameList : {meine-domain.de}

SendAsTrustedIssuer : False

AccessRules : {System.Security.AccessControl.CryptoKeyAccessRule, System.Security.AccessControl.CryptoKeyAccessRule, System.Security.AccessControl.CryptoKeyAccessRule}

CertificateDomains : {meine-domainde}

CertificateRequest :

IisServices : {IIS://SRV-EX01/W3SVC/1}

IsSelfSigned : False

KeyIdentifier : 02BC0E27A9B41BC08DCBF4F52726A048597458E2

RootCAType : ThirdParty

Services : IMAP, POP, IIS, SMTP

Status : Valid

SubjectKeyIdentifier : 02BC0E27A9B41BC08DCBF4F52726A048597458E2

PrivateKeyExportable : True

PublicKeySize : 2048

Identity : SRV-EX01.meine-domain.de\5A65B7B86728CF866B5599062758B76E4D1A9EC0

ServicesStringForm : IP.WS..

Archived : False

Extensions : {System.Security.Cryptography.Oid, System.Security.Cryptography.Oid, System.Security.Cryptography.Oid, System.Security.Cryptography.Oid...}

FriendlyName : srv-ex01.meine-domain.de [Certify] - 16.03.2023 17:59:13 to 14.06.2023 18:59:12

IssuerName : System.Security.Cryptography.X509Certificates.X500DistinguishedName

NotAfter : 14.06.2023 18:59:12

NotBefore : 16.03.2023 17:59:13

HasPrivateKey : True

PrivateKey : System.Security.Cryptography.RSACryptoServiceProvider

PublicKey : System.Security.Cryptography.X509Certificates.PublicKey

RawData : {48, 130, 5, 59...}

SerialNumber : 049F0D1581B19B83C7B76FC4FC1E39795CDC

SubjectName : System.Security.Cryptography.X509Certificates.X500DistinguishedName

SignatureAlgorithm : System.Security.Cryptography.Oid

Thumbprint : 5A65B7B86728CF866B5599062758B76E4D1A9EC0

Version : 3

Handle : 1222554061584

Issuer : CN=R3, O=Let's Encrypt, C=US

Subject : CN=srv-ex01.meine-domain.de

EnhancedKeyUsageList : {Serverauthentifizierung (1.3.6.1.5.5.7.3.1)}

DnsNameList : {SRV-EX01, SRV-EX01.meine-domain.de}

SendAsTrustedIssuer : False

AccessRules : {System.Security.AccessControl.CryptoKeyAccessRule, System.Security.AccessControl.CryptoKeyAccessRule, System.Security.AccessControl.CryptoKeyAccessRule,

System.Security.AccessControl.CryptoKeyAccessRule}

CertificateDomains : {SRV-EX01, SRV-EX01.meine-domain.de}

CertificateRequest :

IisServices : {IIS://SRV-EX01/W3SVC/2}

IsSelfSigned : True

KeyIdentifier : F7876D1DDEC4EC7C57918BB48D7EF9C3B7C34635

RootCAType : Registry

Services : IMAP, POP, IIS

Status : Valid

SubjectKeyIdentifier :

PrivateKeyExportable : False

PublicKeySize : 2048

Identity : SRV-EX01.meine-domain.de\27CF424DF5FA1FD16FD326A38DDCC074719BC042

ServicesStringForm : IP.W...

Archived : False

Extensions : {System.Security.Cryptography.Oid, System.Security.Cryptography.Oid, System.Security.Cryptography.Oid, System.Security.Cryptography.Oid}

FriendlyName : Microsoft Exchange

IssuerName : System.Security.Cryptography.X509Certificates.X500DistinguishedName

NotAfter : 20.12.2027 01:13:00

NotBefore : 20.12.2022 01:13:00

HasPrivateKey : True

PrivateKey : System.Security.Cryptography.RSACryptoServiceProvider

PublicKey : System.Security.Cryptography.X509Certificates.PublicKey

RawData : {48, 130, 3, 23...}

SerialNumber : 73167D1FD3E863AF42F97664DABCC338

SubjectName : System.Security.Cryptography.X509Certificates.X500DistinguishedName

SignatureAlgorithm : System.Security.Cryptography.Oid

Thumbprint : 27CF424DF5FA1FD16FD326A38DDCC074719BC042

Version : 3

Handle : 1222554060048

Issuer : CN=SRV-EX01

Subject : CN=SRV-EX01Am Exchange Server wurde das Log für IMAP aktiviert.

Hier mal das IMAP Log:

Alle Verbindungen von außen kommen über einen vServer.

Am vServer sind die Ports auch korrekt geforwarded.

@mx01:~# iptables -t nat -L -vn --line-numbers

Chain PREROUTING (policy ACCEPT 0 packets, 0 bytes)

num pkts bytes target prot opt in out source destination

1 1253 58384 DNAT tcp -- ens192 * 0.0.0.0/0 0.0.0.0/0 tcp dpt:25 to:172.16.0.101:25

2 43424 2213K DNAT tcp -- ens192 * 0.0.0.0/0 0.0.0.0/0 tcp dpt:443 to:192.168.175.100:443

3 570 24464 DNAT tcp -- ens192 * 0.0.0.0/0 0.0.0.0/0 tcp dpt:993 to:192.168.175.100:993

4 41 1828 DNAT tcp -- ens192 * 0.0.0.0/0 0.0.0.0/0 tcp dpt:143 to:192.168.175.100:143

5 13253 569K DNAT tcp -- ens192 * 0.0.0.0/0 0.0.0.0/0 tcp dpt:80 to:192.168.175.100:80

6 0 0 DNAT tcp -- ens192 * 0.0.0.0/0 0.0.0.0/0 tcp dpt:465 to:192.168.175.100:465

Chain INPUT (policy ACCEPT 0 packets, 0 bytes)

num pkts bytes target prot opt in out source destination

Chain OUTPUT (policy ACCEPT 0 packets, 0 bytes)

num pkts bytes target prot opt in out source destination

Chain POSTROUTING (policy ACCEPT 0 packets, 0 bytes)

num pkts bytes target prot opt in out source destination

1 62746 3282K MASQUERADE all -- * * 0.0.0.0/0 0.0.0.0/0Ich hoffe genug Informationen geliefert zu haben. Sollte noch etwas fehlen, bitte schreiben.

Was habe ich eventuell falsch gemacht damit IMAP Abruf nicht funktioniert?

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 6394145166

Url: https://administrator.de/forum/exchange-imap-abruf-klappt-nicht-6394145166.html

Ausgedruckt am: 10.07.2025 um 01:07 Uhr

9 Kommentare

Neuester Kommentar

Moin,

Da du nicht schreibst, ob du dich an die Doku gehalten hast, sicherheitshalber nochmals der Link:

Enable and configure IMAP4 on an Exchange server

Unabhängig schau auf dem Exchange Server nach, ob der Port offen ist:

Wenn dem so ist, starte auf einem Client im LAN die Powershell und prüfe die Erreichbarkeit:

Wenn das nicht klappt, könnte die Windows Defender Firewall noch in die Suppe spucken.

Gruß,

Dani

Hier mal das IMAP Log:

ich sehe keine Einträge. Copy & Paste Fehler oder wird wirklich nichts protokolliert?Da du nicht schreibst, ob du dich an die Doku gehalten hast, sicherheitshalber nochmals der Link:

Enable and configure IMAP4 on an Exchange server

Unabhängig schau auf dem Exchange Server nach, ob der Port offen ist:

netstat -na | find ":993" Wenn dem so ist, starte auf einem Client im LAN die Powershell und prüfe die Erreichbarkeit:

Test-Netconnection -Computername exchange -Port 993Gruß,

Dani

Moin,

Gruß,

Dani

P.S. Du solltest unbedingt die Domains in deinen Screenshots schwärzen!

Leider noch immer kein IMAP Abruf möglich.

- Wir sehen dir nicht über die Schulter. Hast du den Abruf von IMAPS von dem selben Client im LAN getestet wie die TCP Verbindung über PowerShell?

- Welcher Fehlermeldung erhältst du in Thunderbird, wenn du versuchst das Konto abzurufen?

- Ist das Postfach auf dem Exchange-Server für die Nutzung von IMAP freigegeben? Bin mir grade nicht sicher, ob das dies standardmäßig aktiviert oder deaktiviert ist.

IMAP Log:

schreib doch bitte immer dazu, woher das Logfile bzw. Output stammt. Ich lehn mich mal aus dem Fenster und behaupte, dass es vom Exchange Server ist, richtig? Dann ist die Differenz von 1 Stunde normal. Denn es wird standardmäßig immer UTC als Zeitzone verwendet.Gruß,

Dani

P.S. Du solltest unbedingt die Domains in deinen Screenshots schwärzen!

Moin,

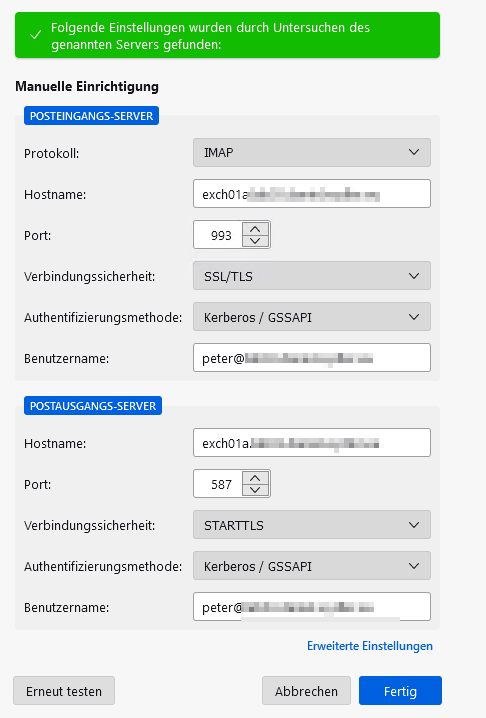

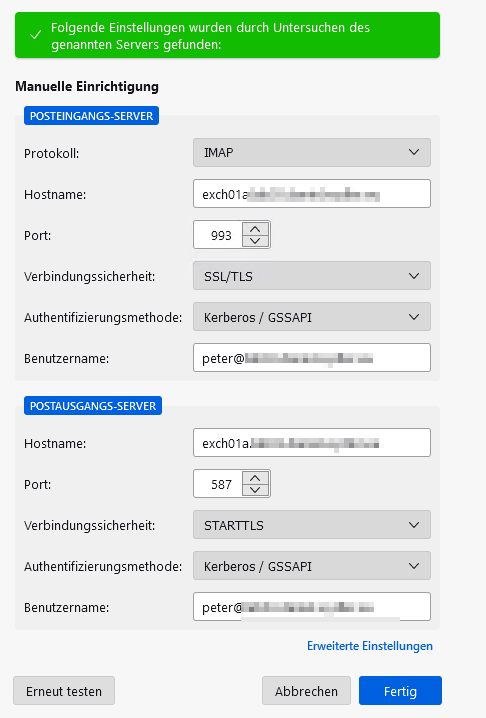

Unabhängig davon ist es eine Detailfrage, ob du Port 143/tcp mit TLS oder Port 993 mit SSL verwendest. Das Selbe gilt für Port 587/tcp und Port 465/tcp.

Gruß,

Dani

Was mich irritiert ist, das am Postausgangs Server als Authentifizierungsmethode KERBEROS steht.

spielt erst einmal keine Rolle.Hier verstehe ich jetzt nicht das Internal auf 993 und external auf 143 steht.

Bitte die Ausgabe genauer anschauen. Es unterscheidet sich nur die Reihenfolge bei Internal und External. Standardmäßig kommt zuerst der Eintrag mit Port 143 und anschließend 993. Ist ein Schönheitsfehler, den du jederzeit korrigieren kannst.Mit TSL 143 und SMTP 465 funktioniert es zumindest ja schon.

Ich habe es jetzt selbst einmal ausprobiert. Grundlage dafür ist ein Exchange Server 2019, CU12, SU 03/2023 an dem keinerlei Connectoren verändert worden sind (alles Standard). Ich habe mich bei der Einrichtung von IMAP an den Microsoft Artikel aus meinem ersten Kommentar gehalten. Mein Ergebnis mit Thunderbird 109.x.:

Unabhängig davon ist es eine Detailfrage, ob du Port 143/tcp mit TLS oder Port 993 mit SSL verwendest. Das Selbe gilt für Port 587/tcp und Port 465/tcp.

Gruß,

Dani

Moin,

Gruß,

Dani

Bei dir im Bild ist auch Kerberos als Authentifizierungsmethode zusehen.

Hab ich mir erst einmal keine Gedanken gemacht. Abruf und Testversand von E-Mails funktionieren.Hast du dich von einem Pc im lokalen Netzwerken aus angemeldet oder über das Internet?

Das Lab ist in einem dedizierten VRF und hat keinerlei Verbindungen zu anderen Netzen. Damit auch nicht ins Internet. Aber was im LAN funktioniert, funktioniert bei korrekter Konfiguration des Services (damit meine ich nicht die Firewall und/oder Reverse Proxy) auch über das Internet.Gruß,

Dani