Exchange Online - Mail Verschlüsselung

Hallo zusammen, wir nutzen Exchange online und haben auch bereits ein Zertifikat, was wir direkt in Outlook implementiert haben (extern gekauft). Ich kann Mails signiert und verschlüsselt senden. Allerdings würde ich das natürlich gerne direkt über Exchange online einpflegen. So, das später dann mit einer Regel es gar nicht anders möglich ist, E-Mails zu versenden, die nicht verschlüsselt sind. Es existiert Office 365 mit Exchange online ohne Active Directory oder Entra.

Ich habe wie immer vorher recherchiert, bevor ich hier eine Frage stelle. Bin aber leider nicht auf die Infos gestoßen, die ich gesucht habe.

Ich habe wie immer vorher recherchiert, bevor ich hier eine Frage stelle. Bin aber leider nicht auf die Infos gestoßen, die ich gesucht habe.

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 671084

Url: https://administrator.de/forum/exchange-online-mail-verschluesselung-671084.html

Ausgedruckt am: 17.07.2025 um 17:07 Uhr

16 Kommentare

Neuester Kommentar

Hallo

zu deinem Verständnis.

Emails werden immer TLS verschlüsselt versendet. Es gibt da historisch bedingt nur wenige Ausnahmen und ist nur im lokalen Netzwerk möglich.

Das was du meinst ist das zusätzliche Verschlüsseln einer Email. Dazu benötigst du immer den jeweiligen Public-Key des Empfänger. Du kannst nicht an beliebige Empfänger in deinem Sinn verschlüsselte Emails versenden. Dir fehlt schlicht der public Key dazu.

So long

Yumper

zu deinem Verständnis.

Emails werden immer TLS verschlüsselt versendet. Es gibt da historisch bedingt nur wenige Ausnahmen und ist nur im lokalen Netzwerk möglich.

Das was du meinst ist das zusätzliche Verschlüsseln einer Email. Dazu benötigst du immer den jeweiligen Public-Key des Empfänger. Du kannst nicht an beliebige Empfänger in deinem Sinn verschlüsselte Emails versenden. Dir fehlt schlicht der public Key dazu.

So long

Yumper

Moin,

es gibt natürlich, teils obskure, Middlewares, die dann am Gateway verschlüsseln und dem Empfänger über ihr Portal die Möglichkeit zur Entschlüsselung bieten. Aber da geht der gesamte Komfort einer Mail, die auf verschiedenen Geräten empfangen und gelesen werden können soll, verloren.

Leider sahen die Mailprotokolle das seinerzeit nicht vor, und alle Versuche, das nachträglich einzubauen, sind bisher - jedenfalls im Sinne einer 90%+-Durchdringung, gescheitert.

Gruß

DivideByZero

es gibt natürlich, teils obskure, Middlewares, die dann am Gateway verschlüsseln und dem Empfänger über ihr Portal die Möglichkeit zur Entschlüsselung bieten. Aber da geht der gesamte Komfort einer Mail, die auf verschiedenen Geräten empfangen und gelesen werden können soll, verloren.

Leider sahen die Mailprotokolle das seinerzeit nicht vor, und alle Versuche, das nachträglich einzubauen, sind bisher - jedenfalls im Sinne einer 90%+-Durchdringung, gescheitert.

Gruß

DivideByZero

Moin...

Ich glaube ich habe hier echt einen Denkfehler. Ich war der Meinung, dass ohne weiteres zu tun eine E-Mail zwar verschlüsselt zum Provider übertragen wird, dort entschlüsselt wird und dann wieder vom Provider zum Empfänger verschlüsselt ist. Die E-Mail würde also unverschlüsselt beim Provider liegen. Das ist doch der Standard, oder? Wenn hier nichts weiter unternommen wird…

ja... ist nen Denkfehler!

die Übertragung ist in der regel TLS /SSL verschlüsselt, aber nicht die Mail selber.... und die E-Mailserver entschlüsseln auch nix...

Also kann man sagen, dass heutzutage E-Mails so verschlüsselt werden wie oben beschrieben aber kurze Zeit beim Provider unverschlüsselt liegen ?

nein... eben nicht- nur der transportweg ist verschlüsselt (TLS / SSL)

stell dir mal den Aufschrei vor, wenn das so wäre.... die Provider würden alle ihren Job aufgeben, weil der Datenschutz auf die Barrikaden gehen würde....

Mit dem gekauften Zertifikat könnte ich auch über Outlook anklicken, dass er die E-Mail verschlüsseln soll. Hat dann der Empfänger eine verschlüsselte E-Mail und kann diese nicht öffnen oder wie würde das ablaufen?

das kommt auf das Zertifikat an.... es muss S/MIME können! die sind inder regel etwas teurer.

interessanterweise kann ich in iOS Outlook auch die E-Mails signieren aber sobald ich anklicke, er soll sich verschlüsseln, gibt es die Fehlermeldung, dass es ein Problem mit dem Zertifikat gibt und mich mich an den Admin wenden soll…

das ist richtig... es muss S/MIME können, und richtig eingerichtet sein...inclusive der Adressen im Adressbuch, mir den zertifikaten der Gegenseite(n)

Frank

Zitat von @pitamerica:

Das digitale signieren habe ich ja mit dem gekauften Zertifikat schon machen können.

ok...Das digitale signieren habe ich ja mit dem gekauften Zertifikat schon machen können.

Ich glaube ich habe hier echt einen Denkfehler. Ich war der Meinung, dass ohne weiteres zu tun eine E-Mail zwar verschlüsselt zum Provider übertragen wird, dort entschlüsselt wird und dann wieder vom Provider zum Empfänger verschlüsselt ist. Die E-Mail würde also unverschlüsselt beim Provider liegen. Das ist doch der Standard, oder? Wenn hier nichts weiter unternommen wird…

die Übertragung ist in der regel TLS /SSL verschlüsselt, aber nicht die Mail selber.... und die E-Mailserver entschlüsseln auch nix...

Also kann man sagen, dass heutzutage E-Mails so verschlüsselt werden wie oben beschrieben aber kurze Zeit beim Provider unverschlüsselt liegen ?

stell dir mal den Aufschrei vor, wenn das so wäre.... die Provider würden alle ihren Job aufgeben, weil der Datenschutz auf die Barrikaden gehen würde....

Ansonsten müsste man Lösungen wie PGP usw. nutzen und somit könnte man nicht einfach E-Mails versenden, weil der Empfänger immer den Schlüssel dazu brauchen richtig ?

richtig... wenn die Mail geheim ist, dann muss diese verschlüsselt werden- und beide seiten haben jeweils die Key´s der Partner!Mit dem gekauften Zertifikat könnte ich auch über Outlook anklicken, dass er die E-Mail verschlüsseln soll. Hat dann der Empfänger eine verschlüsselte E-Mail und kann diese nicht öffnen oder wie würde das ablaufen?

interessanterweise kann ich in iOS Outlook auch die E-Mails signieren aber sobald ich anklicke, er soll sich verschlüsseln, gibt es die Fehlermeldung, dass es ein Problem mit dem Zertifikat gibt und mich mich an den Admin wenden soll…

Frank

Also, Mailserver die sich untereinander unterhalten nutzen heutzutage i.d.R. sogenannte Transport-Verschlüsselung, d..h. die Übertragung der Daten findet so wie wenn du im Web über https surfst verschlüsselt statt, indem sich beide Parteien auf einen Key einigen. Da bei der Zustellung der Mail aber mehre Mailserver beteiligt sein können und dabei auch welche dabei sein können die die Mails ohne Transport-Verschlüsselung übertragen ist nicht zwingend gewährleistet das die Mail durchgehend zum Empfänger verschlüsselt übertragen wird.

Der Inhalt der Mail selbst bleibt dabei jedoch in der Empfänger Mailbox immer unverschlüsselt.

Wenn du echte gesicherte End-to-End Verschlüsselung brauchst dann benötigst du dafür auch immer den öffentlichen Schlüssel der Gegenseite, egal ob PGP oder S/MIME, ohne geht es nicht, da diese Verschlüsselungsarten auf asymmetrischer Public-Key Methode basiert und die Nachricht mit deinem geheimen privaten Key und dem Public Key der Gegenseite verschlüsselt wird, so dass am Ende nur der Besitzer des privaten Keys welcher zum public Key des Empfänger passt die Mail entschlüsseln kann.

Signaturen sind etwas anderes , diese stellen für den Empfänger sicher das der Inhalt der Mail auf dem Transportweg nicht verändert wurde und von dem gewünschten Absender stammen, also eine digitale Unterschrift und Bestätigung auf Unversehrtheit, denn jegliche Änderung der Nachricht würde die Signatur ungültig machen.

Hth.

Der Inhalt der Mail selbst bleibt dabei jedoch in der Empfänger Mailbox immer unverschlüsselt.

Wenn du echte gesicherte End-to-End Verschlüsselung brauchst dann benötigst du dafür auch immer den öffentlichen Schlüssel der Gegenseite, egal ob PGP oder S/MIME, ohne geht es nicht, da diese Verschlüsselungsarten auf asymmetrischer Public-Key Methode basiert und die Nachricht mit deinem geheimen privaten Key und dem Public Key der Gegenseite verschlüsselt wird, so dass am Ende nur der Besitzer des privaten Keys welcher zum public Key des Empfänger passt die Mail entschlüsseln kann.

Signaturen sind etwas anderes , diese stellen für den Empfänger sicher das der Inhalt der Mail auf dem Transportweg nicht verändert wurde und von dem gewünschten Absender stammen, also eine digitale Unterschrift und Bestätigung auf Unversehrtheit, denn jegliche Änderung der Nachricht würde die Signatur ungültig machen.

Hth.

Moin...

da wird es dir ordentlich erklärt!

S/Mime und Outlook

Frank

Zitat von @pitamerica:

vielen Dank für die ausführlichen Antworten.

Wenn ich nun also mit SMime Zertifikaten arbeite und zumindest am Desktop im Outlook sage, er soll sie verschlüsseln, mit meinem gekauften Zertifikat und nicht nur signieren, könnte der Empfänger die E-Mail auch lesen, weil es eben ein SMIME Zertifikat ist, welche den Schlüssel zum entschlüsseln zum Empfänger mitschickt ?

nein!vielen Dank für die ausführlichen Antworten.

Wenn ich nun also mit SMime Zertifikaten arbeite und zumindest am Desktop im Outlook sage, er soll sie verschlüsseln, mit meinem gekauften Zertifikat und nicht nur signieren, könnte der Empfänger die E-Mail auch lesen, weil es eben ein SMIME Zertifikat ist, welche den Schlüssel zum entschlüsseln zum Empfänger mitschickt ?

da wird es dir ordentlich erklärt!

S/Mime und Outlook

Frank

Zitat von @pitamerica:

Wenn ich nun also mit SMime Zertifikaten arbeite und zumindest am Desktop im Outlook sage, er soll sie verschlüsseln, mit meinem gekauften Zertifikat und nicht nur signieren, könnte der Empfänger die E-Mail auch lesen, weil es eben ein SMIME Zertifikat ist,

welche den Schlüssel zum entschlüsseln zum Empfänger mitschickt ?

Nein, der Empfänger muss dir mindestens einmal schon seinen Public-Key (öffentlicher Teil seines Zertifikates) mitgesendet haben, ohne den kannst du aus Prinzip gar nicht verschlüsselt an ihn senden, das ist ja das Grundprinzip der asymmetrischen Verschlüsselung wie oben schon erläutert geht das nur mit deinem private Key und dem Public Key des Empfängers.Wenn ich nun also mit SMime Zertifikaten arbeite und zumindest am Desktop im Outlook sage, er soll sie verschlüsseln, mit meinem gekauften Zertifikat und nicht nur signieren, könnte der Empfänger die E-Mail auch lesen, weil es eben ein SMIME Zertifikat ist,

welche den Schlüssel zum entschlüsseln zum Empfänger mitschickt ?

Wenn du das für eine Firma zentral verwalten willst ohne das der Client beteiligt ist setzt man für sowas sogenannte Secure Mailgateways ein wie etwa

Diese übernehmen dann die Verwaltung der privaten Zertifikate der Absender und die öffentlichen Zertifikate der Empfänger und lagern das Verschlüsseln zentral auf das Mail-Gateway aus so dass am Client dann keinerlei Konfiguration bezüglich SMIME oder PGP mehr nötig ist.

Aber auch hier gilt, ohne Public-Key der Empfangsseite findet auch keine Verschlüsselung statt, das ist neben dem Private Key des Absenders Grundvoraussetzung der End-to-End Encryption via SMIME oder PGP.

Diese übernehmen dann die Verwaltung der privaten Zertifikate der Absender und die öffentlichen Zertifikate der Empfänger und lagern das Verschlüsseln zentral auf das Mail-Gateway aus so dass am Client dann keinerlei Konfiguration bezüglich SMIME oder PGP mehr nötig ist.

Aber auch hier gilt, ohne Public-Key der Empfangsseite findet auch keine Verschlüsselung statt, das ist neben dem Private Key des Absenders Grundvoraussetzung der End-to-End Encryption via SMIME oder PGP.

Ja. Aber selbst ein nicht gekauftes selbst generiertes würde reichen wenn der Empfänger der CA des Gegenüber vertraut und sie in die vertrauenswürdigen Stammzertifikate importiert.

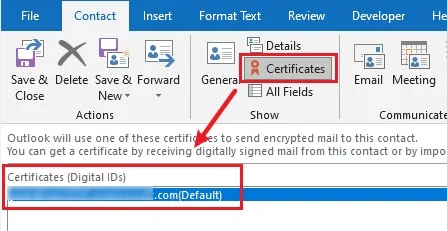

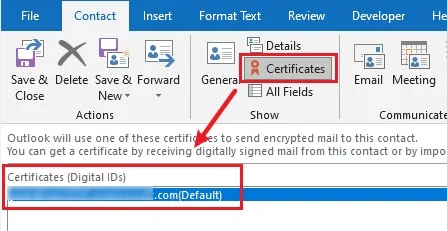

Klappt das nicht oder der Kontakt existiert bereits, kannst du in den erweiterten Eigenschaften des Kontaktes die hinterlegten Zertifikate prüfen und auch selbst Public Keys des Gegenüber hinzufügen.

Beim Senden an diesen Kontakt erkennt Outlook dann ob für diesen bereits ein Public Key hinterlegt ist oder nicht, wenn ja kannst du verschlüsselt senden, wenn nicht eben nicht.

Wie wird denn das Zertifikat des jeweiligen im eigenen Outlook implementiert ?

Oder checkt Outlook das selber ?

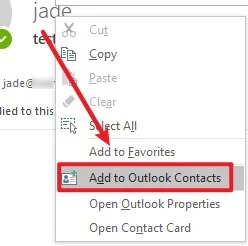

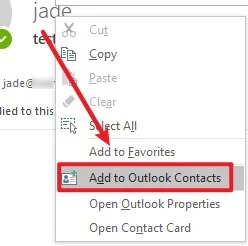

Im Normalfall wenn du einen Kontakt aus einer signierten Mail erstellst hinterlegt Outlook das Zertifikat automatisch in diesem Kontakt.Oder checkt Outlook das selber ?

Klappt das nicht oder der Kontakt existiert bereits, kannst du in den erweiterten Eigenschaften des Kontaktes die hinterlegten Zertifikate prüfen und auch selbst Public Keys des Gegenüber hinzufügen.

Beim Senden an diesen Kontakt erkennt Outlook dann ob für diesen bereits ein Public Key hinterlegt ist oder nicht, wenn ja kannst du verschlüsselt senden, wenn nicht eben nicht.

Gerne. Dann bitte den Thread auch schließen.