Mikrotik Basis Konfiguration. Finde den Fehler nicht

Hallo zusammen,

viele Jahre bin ich jetzt stiller Leser. Viele Beiträge haben mir in der Vergangenheit sehr geholfen. Ich komme selber aus dem IT-Bereich, mache beruflich aber inzwischen etwas anderes. IT ist nun mein Hobby.

Ich bin gerade dabei, unser Heimnetzwerk auf Mikrotik (Tausch Fritzbox gegen HEX S) vorzubereiten.

Ich habe dazu eine Testumgebung mit dem HEX S, einem Netgear GS316EPP und einem Draytek Vigor 165.

Aktuell ist die Testumgebung wie folgt angeschlossen:

Vigor 165 - Hex S - GS316 - PC

Die Firewall ist absichtlich noch komplett leer, um dort keinen Fehler drin zu haben.

Das kommt dann später.

Das Modem hat noch kein DSL (nur zum Test angeschlossen). Hex S und GS316 sind per SFP Trunk verbunden.

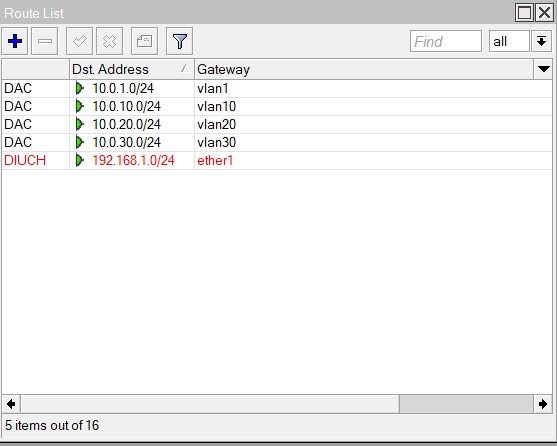

Es gibt 4 VLANs. Die 16 Ports des GS316 sind aufgeteilt auf alle 4 VLANs.

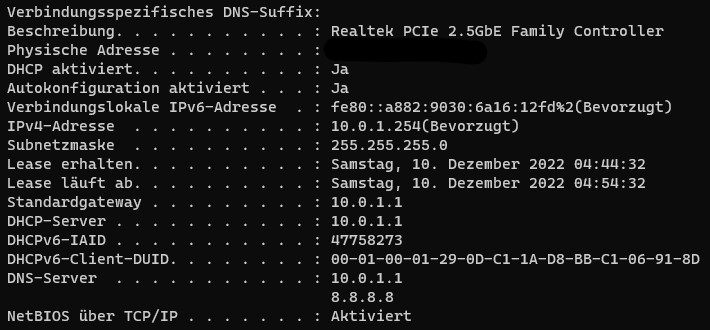

Wenn ich meinen PC an die verschiedenen Ports des GS316 stecke, bekomme ich die richtigen IP Adresse zugeordnet.

Soweit so gut.

Zu meinen zwei Problemen. Ich glaube ich sehe den Wald vor lauter Bäumen nicht.

Ich kann nicht VLAN übergreifend einen ICMP Ping zurück bekommen.

Ich kann z.B. im 10.0.1.0/24 Netz das Gateway (10.0.1.1) pingen, aber nicht z.B. 10.0.10.1

Es ist nur ein PC im 10.0.1.0 Netz angeschlossen. Müsste ich nicht trotzdem die anderen Vlan Adressen pingen können?

Ebenfalls kann ich den Draytek nicht pingen.

Das zweite Problem ist, dass ich zwar am GS316 angeschlossen die richtigen IPs zugeordnet bekomme, aber an den Ports ETH2 bis ETH5 direkt am Hex S keine Zuordnung erfolgt.

Ich glaub ich hab den Faden verloren.....

Anbei meine Konfig.

Ich würde mich sehr freuen, wenn mich jemand mit der Nase auf einen Fehler in meiner Konfiguration stößt.

Noch ein Hinweis. Vom Hex S kann ich per Terminal alles pingen, was gehen soll. Also alle IP Adressen der VLAns, meinen PV und das Vigor!

Viele Grüße

Timo

viele Jahre bin ich jetzt stiller Leser. Viele Beiträge haben mir in der Vergangenheit sehr geholfen. Ich komme selber aus dem IT-Bereich, mache beruflich aber inzwischen etwas anderes. IT ist nun mein Hobby.

Ich bin gerade dabei, unser Heimnetzwerk auf Mikrotik (Tausch Fritzbox gegen HEX S) vorzubereiten.

Ich habe dazu eine Testumgebung mit dem HEX S, einem Netgear GS316EPP und einem Draytek Vigor 165.

Aktuell ist die Testumgebung wie folgt angeschlossen:

Vigor 165 - Hex S - GS316 - PC

Die Firewall ist absichtlich noch komplett leer, um dort keinen Fehler drin zu haben.

Das kommt dann später.

Das Modem hat noch kein DSL (nur zum Test angeschlossen). Hex S und GS316 sind per SFP Trunk verbunden.

Es gibt 4 VLANs. Die 16 Ports des GS316 sind aufgeteilt auf alle 4 VLANs.

Wenn ich meinen PC an die verschiedenen Ports des GS316 stecke, bekomme ich die richtigen IP Adresse zugeordnet.

Soweit so gut.

Zu meinen zwei Problemen. Ich glaube ich sehe den Wald vor lauter Bäumen nicht.

Ich kann nicht VLAN übergreifend einen ICMP Ping zurück bekommen.

Ich kann z.B. im 10.0.1.0/24 Netz das Gateway (10.0.1.1) pingen, aber nicht z.B. 10.0.10.1

Es ist nur ein PC im 10.0.1.0 Netz angeschlossen. Müsste ich nicht trotzdem die anderen Vlan Adressen pingen können?

Ebenfalls kann ich den Draytek nicht pingen.

Das zweite Problem ist, dass ich zwar am GS316 angeschlossen die richtigen IPs zugeordnet bekomme, aber an den Ports ETH2 bis ETH5 direkt am Hex S keine Zuordnung erfolgt.

Ich glaub ich hab den Faden verloren.....

Anbei meine Konfig.

Ich würde mich sehr freuen, wenn mich jemand mit der Nase auf einen Fehler in meiner Konfiguration stößt.

Noch ein Hinweis. Vom Hex S kann ich per Terminal alles pingen, was gehen soll. Also alle IP Adressen der VLAns, meinen PV und das Vigor!

Viele Grüße

Timo

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 4880714894

Url: https://administrator.de/forum/mikrotik-basis-konfiguration-finde-den-fehler-nicht-4880714894.html

Ausgedruckt am: 05.08.2025 um 16:08 Uhr

27 Kommentare

Neuester Kommentar

Moin, bis Zeile 43 siehts mMn. gut aus.

Anschließend taggst Du das Default vlan auf den Trunk, wenn ich das zu so früher Stunde richtig sehe. Das darf mMn. nicht! Ich zitiere da mal den Meister 😉

„VLAN 1 (das Default VLAN) auf dem Trunkport zum Switch (ether 5) immer Untagged ! (VLAN 1 ist hier zum Switch das Default VLAN bzw. native VLAN und damit immer Untagged!)“

Darunter wirds etwas unübersichtlich. Bin mir nicht sicher ob dieses Listen-Geschachtle in so kleinen Umgebungen hilfreich ist.

Pingen über vlan ohne firewall muss gehen, evtl. grätscht die Firewall von nem Windows-Client rein?

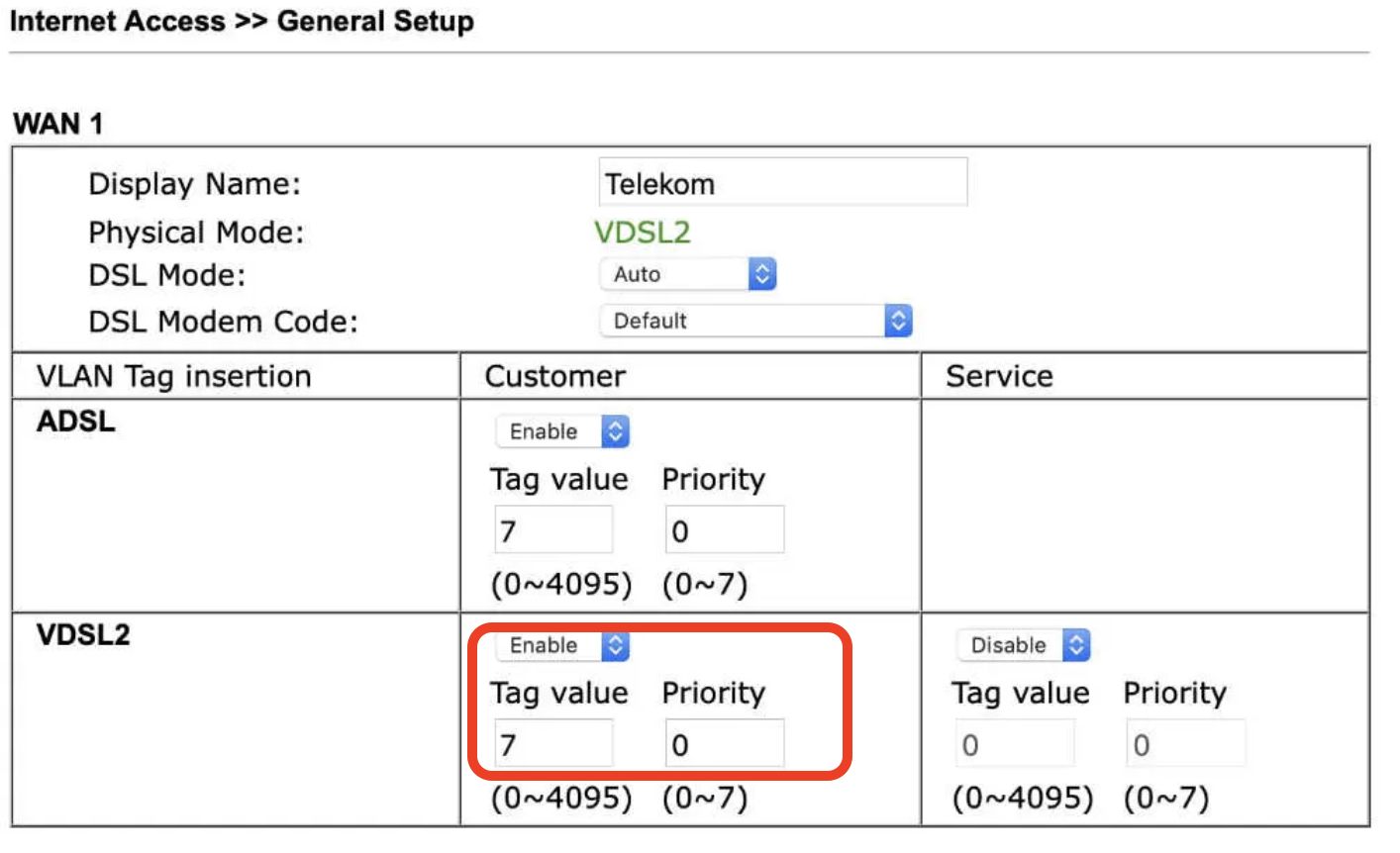

Pingen Modem: Wenn das ein Modem ist, sollte das doch gar keine IP haben? Die können/sollen/müssen doch transparent arbeiten und Deine Zugangsdaten des Providers erhält der MT. Bei Telekom ggf. vlan7 bedenken.

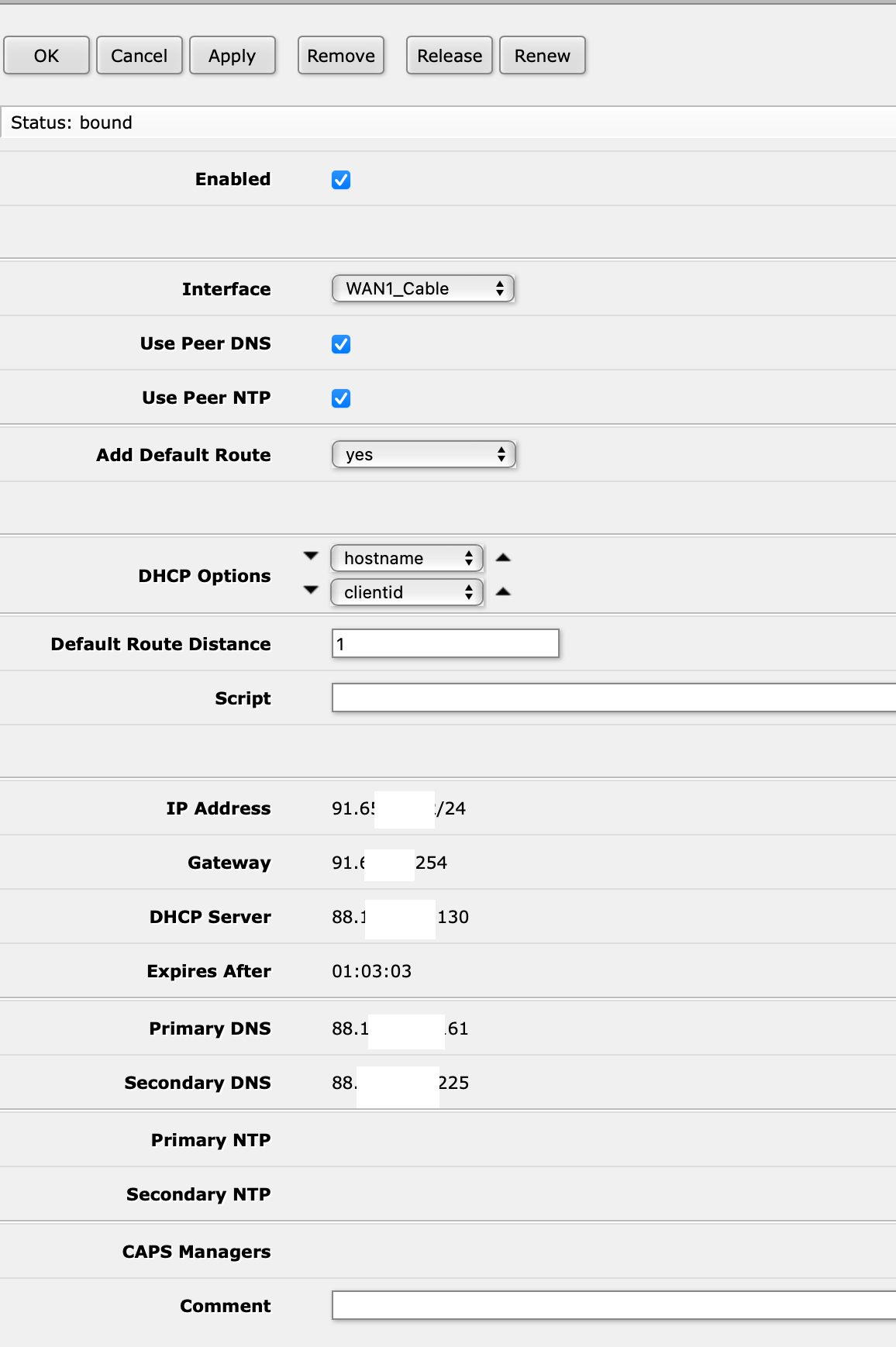

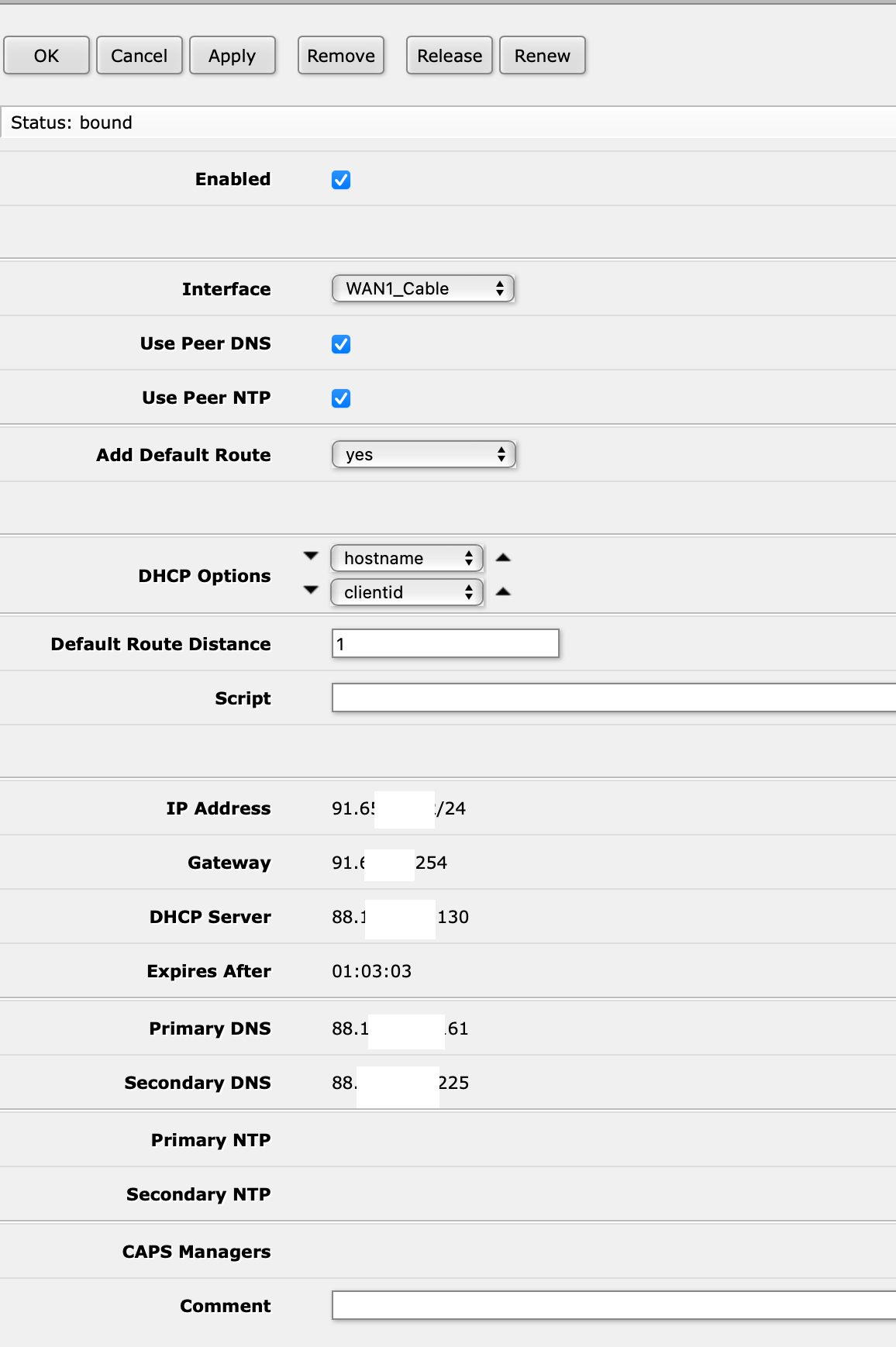

Der WAN-Port des MTs muss dann aber doch auch ne IP vom Provider ziehen (DHCP-Client)? Du hast diesem aber - wenn ich richtig sehe - die IP 192.168.1.111 mitgegeben!?

Anschließend taggst Du das Default vlan auf den Trunk, wenn ich das zu so früher Stunde richtig sehe. Das darf mMn. nicht! Ich zitiere da mal den Meister 😉

„VLAN 1 (das Default VLAN) auf dem Trunkport zum Switch (ether 5) immer Untagged ! (VLAN 1 ist hier zum Switch das Default VLAN bzw. native VLAN und damit immer Untagged!)“

Darunter wirds etwas unübersichtlich. Bin mir nicht sicher ob dieses Listen-Geschachtle in so kleinen Umgebungen hilfreich ist.

Pingen über vlan ohne firewall muss gehen, evtl. grätscht die Firewall von nem Windows-Client rein?

Pingen Modem: Wenn das ein Modem ist, sollte das doch gar keine IP haben? Die können/sollen/müssen doch transparent arbeiten und Deine Zugangsdaten des Providers erhält der MT. Bei Telekom ggf. vlan7 bedenken.

Der WAN-Port des MTs muss dann aber doch auch ne IP vom Provider ziehen (DHCP-Client)? Du hast diesem aber - wenn ich richtig sehe - die IP 192.168.1.111 mitgegeben!?

Im Handbuch vom Vigor steht, dass sich das Modem im. 192.168.1.0/24 Netz befindet. Ich komme auch auf die Oberfläche vom Modem.

Ich habe kein Vigor vor dem MT, sondern nen gebridgten Vodafon Cable-Router. Den kann ich von intern ebenso mit dessen Privat-IP aufrufen (kann sein, dass ich dafür ne Route gesetzt habe).

Am WAN-Port (DHCP-Client) meines MTs liegt aber trotzdem direkt die WAN-IP an. Anders möchtest Du das auch nicht, weil NAT da nur Quatsch wäre.

Zur Information: Die Access-Ports müssen in "/interface bridge vlan" nicht explizit als "untagged" aufgeführt werden weil sie das durch die Angabe der PVID in der Port-Config schon untagged in den jeweiligen VLANs sind, man kann diese dort also weglassen. Sieht man dann auch in der Übersicht das diese Ports untagged in den jeweiligen VLANs sind.

Gruß s.

Gruß s.

Ich kann nicht VLAN übergreifend einen ICMP Ping zurück bekommen.

Wir raten mal das du Windows auf dem Ping PC benutzt, oder?!ICMP Protokoll (Ping) ist dort bekanntlich per Default in der lokalen Firewall deaktiviert. Ohne das du das aktivierst wird kein Ping klappen! Weder lokal noch VLAN übergreifend.

windowspro.de/wolfgang-sommergut/ping-windows-10-erlauben-gui-po ...

Wie müsste denn meine eth1 config denn ungefähr aussehen

Du solltest bei der direkten Adaption des MT ans Internet immer die Default Konfig am Anfang laden!!So kannst du immer sicher sein das die Firewall absolut wasserdicht und sicher funktioniert!!

Die Default Konfig erweiterst du dann auf deine VLAN Konfig gemäß Tutorial.

Dann bindest du das PPPoE Interface auf den eth1 Port. Achte immer drauf das dann eth1 ein dediziertes Routing Interface sein muss. Es darf nicht Member der VLAN Bridge sein!

Wie die PPPoE Settings auszusehen haben erklärt ein weiteres Tutorial:

IPv6 mittels Prefix Delegation bei PPPoE (Mikrotik)

Mikrotik RB3011UiAS Einwahl ins Internet nicht möglich - Port Eth01 reagiert nicht

(Siehe auch weiterführende Links)

Achte darauf das das Provider Tagging am xDSL immer das Modem selber machen sollte!! Hier am Beispiel der Telekom mit dem Tag 7

@DRIV3R

IP > DHCP-Client > Add new

PS: Das mit der Firewall habe ich auch manuell erstellt. Und die letzten 6 Monate gabs keine Beschwerden. Da gibts ne ganz brauchbare Anleitung bei Mikrotik und man lernt dann eben auch ne ganze Menge

IP > DHCP-Client > Add new

PS: Das mit der Firewall habe ich auch manuell erstellt. Und die letzten 6 Monate gabs keine Beschwerden. Da gibts ne ganz brauchbare Anleitung bei Mikrotik und man lernt dann eben auch ne ganze Menge

Quick Setup sollte man besser meiden, das vermurkst einem nur schnell mal die eigene Config.

Für ein PPPoE Interface braucht man keinen DHCP-Client, den IP Bezug erledigt der selbst und erstellt die IP dynamisch für das PPPoE Interface.

Eine IP auf dem ethernet-Interface zum Vigor ist kein Problem das ist getrennt vom PPPoE Interface und dient dann als Management Zugriff auf den Vigor, der WAN Traffic fließt ja über das PPPoE Interface.

Gruß S.

Für ein PPPoE Interface braucht man keinen DHCP-Client, den IP Bezug erledigt der selbst und erstellt die IP dynamisch für das PPPoE Interface.

Eine IP auf dem ethernet-Interface zum Vigor ist kein Problem das ist getrennt vom PPPoE Interface und dient dann als Management Zugriff auf den Vigor, der WAN Traffic fließt ja über das PPPoE Interface.

Gruß S.

Ach Gott. Und nimm doch bitte - beim neu konfigurieren eines Netzwerkes - ROS7.6!

Es ist klar, dass man versucht Bestands-Setups mit LTS über den Jordan zu juppen. Aber doch bitte nicht bei neuen Setups! Die Änderungen im Unterbau sind so groß, die kannst Du nicht mal fehlerfrei upgraden. Und vergiss im Anschluss nicht unter System > Routerboard ... ebenso die Firmware anzupassen!

Es ist klar, dass man versucht Bestands-Setups mit LTS über den Jordan zu juppen. Aber doch bitte nicht bei neuen Setups! Die Änderungen im Unterbau sind so groß, die kannst Du nicht mal fehlerfrei upgraden. Und vergiss im Anschluss nicht unter System > Routerboard ... ebenso die Firmware anzupassen!

RouterOS 7 sollte man am besten einmal per netinstall auf dem Device installieren und clean starten, dann verbleiben auch keine Config-Bestandteile aus Version 6 durch das Upgrade. Die meisten Probleme unter ROS 7 kommen nämlich von den Upgrades aus Version 6 zustande.

Dann legen wir dir aber gleich eine Kotztüte mit bei, der Brechreiz kommt dann von selbst ... 😂

Dann geh ich mal das Upgrade auf ROS 7.6 an

Und nicht vergessen auch noch den Bootcode danach upzudaten unter System/ Routerboard !Und... vergiss bitte die DHCP Client Konfig von oben wenn du einen direkten VDSL Anschluss mit PPPoE hast und nur Modem einsetzt. Der Vorschlag ist dann falsch, denn auf VDSL wird PPPoE gemacht und kein DHCP ! Dafür hast du ja sicher auch das Vigor 165 Modem beschafft, oder ?!

Ein DHCP Client ist auf eth1 nur dann sinnvoll und richtig wenn du das Setup vorab in einer Router Kaskade testen willst. Nachher mit direktem Modemanschluss (ohne Kaskade) muss das unbedingt wieder entfernt werden und PPP drauf gemappt werden, denn xDSL macht, wie wir alle ja wissen, PPPoE.

Also für das Grundsetup nach dem 7.6er Update dann folgende Schritte:

- die Default Konfig laden (Es sei denn du willst wirklich lernen, dann diesen Schritt weglassen 😉 )

- LAN Default IP vom Bridge Interface entfernen! (Weglassen wenn ohne Default Konfig)

- Diese Konfig dann auf deine VLAN Konfig anpassen dem o.a. MT VLAN Tutorial folgend. (Weglassen wenn ohne Default Konfig)

- ACHTUNG: Deine VLAN IP Interfaces (und nur die aus denen du Management Zugang haben willst!) dann unbedingt in die bestehende Interface Liste LAN eintragen!! Tust du das nicht sägst du dir mit dem Klick auf "VLAN Filtering" den Management Ast ab und musst den Router hard resetten. Zwischenschritte also immer über das Files menü und Backup sichern damit du nicht alles immer neu eintippen musst bei Fehlern. Alternativ kannst du einen einzigen Konfig Port aus der Bridge Memberliste ausnehmen und den immer als Not Zugang nehmen. Wenn das VLAN Setup dann managementmässig erreichbar ist kannst du den Port wieder der VLAN Bridge hinzufügen.

- PPP Interface auf das eth1 Interface mappen mit Provider Credentials

- Modem das Tagging machen lassen und an eth1 anschliessen!

Guckst du hier:

wiki.mikrotik.com/wiki/Manual:Interface/Bridge#Properties

Du kannst dort inbound nach VLAN IDs filtern und alles droppen was nicht mit konfigurierten VLAN IDs übereinstimmt.

wiki.mikrotik.com/wiki/Manual:Interface/Bridge#Properties

Du kannst dort inbound nach VLAN IDs filtern und alles droppen was nicht mit konfigurierten VLAN IDs übereinstimmt.

Jepp ohne Kabel hier kein Running-State möglich und deswegen automatisch rot, bei Nichtgebrauch halt die IP disablen, ignorieren oder IP entfernen.

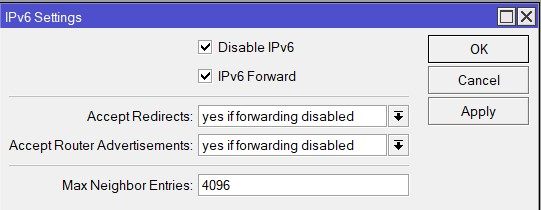

Eine LinkLocal Adresse ist normal bei aktiviertem IPv6 am Client, wird von Windows selbst generiert, mit der kann ein Client nur am Link selbst kommunizieren und nicht ins Internet routen.

en.m.wikipedia.org/wiki/Link-local_address

IPv6 Grundlagen doch bitte anlesen bevor du dich auf dieses Terrain begibst

danrl.com/ipv6/

en.m.wikipedia.org/wiki/Link-local_address

IPv6 Grundlagen doch bitte anlesen bevor du dich auf dieses Terrain begibst

danrl.com/ipv6/