Zugriff auf Aufgabenplanung einschränken

Hallo zusammen

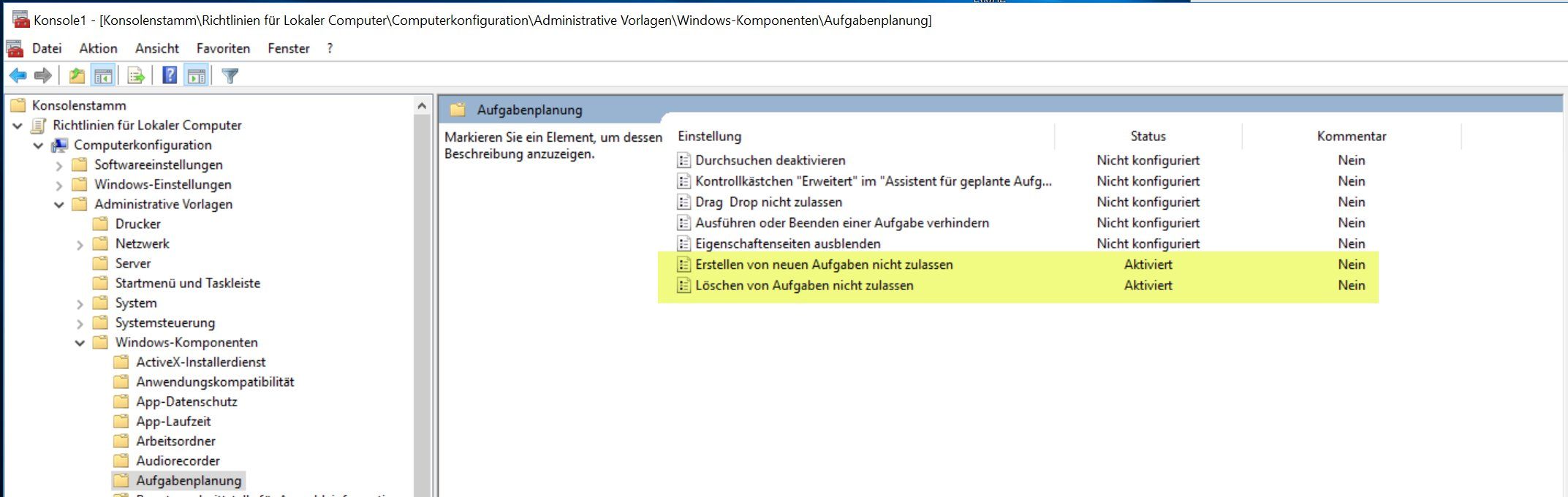

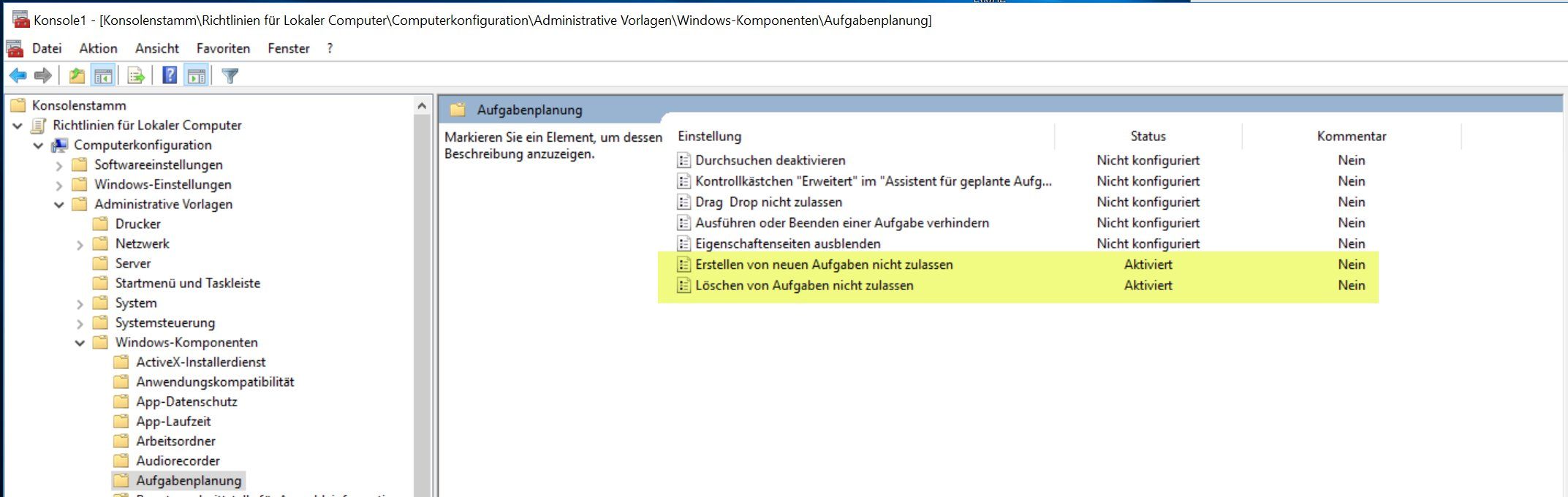

Ich habe Windows 10 Pro und möchte den Zugriff auf die Aufgabenplanung einschränken.

Nun habe ich folgende lokale Richtlinie definiert, jedoch kann ich immer noch eine Aufgabe erstellen oder löschen.

Ich habe auch mal andere lokale Richtlinien versucht zu aktivieren, jedoch werden auch diese nicht aktiviert.

Was mache isch falsch?

Danke für eure Hilfe.

Gruss Martin

Ich habe Windows 10 Pro und möchte den Zugriff auf die Aufgabenplanung einschränken.

Nun habe ich folgende lokale Richtlinie definiert, jedoch kann ich immer noch eine Aufgabe erstellen oder löschen.

Ich habe auch mal andere lokale Richtlinien versucht zu aktivieren, jedoch werden auch diese nicht aktiviert.

Was mache isch falsch?

Danke für eure Hilfe.

Gruss Martin

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 397398

Url: https://administrator.de/forum/zugriff-auf-aufgabenplanung-einschraenken-397398.html

Ausgedruckt am: 25.07.2025 um 04:07 Uhr

12 Kommentare

Neuester Kommentar

Zitat von @MartinFo:

dazu muss ich noch sagen das es 2 User geben soll:

1. Administrator der alles kann

2. Administrator der alles kann ausser dieses Programm deaktivieren welcher beim booten ausgeführt wird

Meinst du mit Administrator einen lokalen Admin der jeweiligen Maschine? Dann wäre das nämlich Blösinn denn ein Admin bleibt ein Admin bleibt ein Admin .... der alles was du konfigurierst wieder rückgängig machen kann!dazu muss ich noch sagen das es 2 User geben soll:

1. Administrator der alles kann

2. Administrator der alles kann ausser dieses Programm deaktivieren welcher beim booten ausgeführt wird

Die Tasks sind Dateien im Windows Tasks-Verzeichnis (C:\Windows\system32\Tasks). Wenn du also im Aufgabenplaner bestimme Aufgaben mit anderen Rechten versehen willst musst du dort entsprechende Dateisystem-ACLs setzen.

Aber wie gesagt, geht es um lokale Administratoren des Clients kannst du ändern was du willst wenn beide lokale Admins sind, denn ein lokaler Admin kann sich immer wieder die erforderlichen Rechte beschaffen!

Solange das normale User der Maschine oder Domainmember sind die keine lokalen Admins sind , s. Möglichkeit über die Dateisystem-ACLs oben.

Grundsätzlich möchte ich ein Programm beim booten ausführen welches der User nicht deaktivierten kann.

Würde ich ein GPO-Startskript nutzen, das wird mit Systemrechten schon vor dem Login ausgeführt.Gruß A.

Moin,

Gruß

Zitat von @MartinFo:

Würde es funktionieren wenn ich folgendes tue?

1. den AD Server starte um den Clients die GPOs zuzuweisen

2. der AD Server nachher nie mehr läuft

nö! Das Anmelden würde irgendwann fehl schlagen.Würde es funktionieren wenn ich folgendes tue?

1. den AD Server starte um den Clients die GPOs zuzuweisen

2. der AD Server nachher nie mehr läuft

Gruß

Moin

Das was @Kraemer schreibt, gilt auch noch, dass sich irgendwann keiner mehr anmelden kann. Auch würdest du Klimmzüge machen müssen, um DNS vernünftig zum Laufen zu bekommen, wenn dein DC (Domain Controller) eingerichtet ist und der dann nicht läuft.

Zitat von @MartinFo:

Vielen Dank für die aufschlussreichen Antworten.

Dann werde ich wohl ein AD Server einsetzen müssen.

Würde es funktionieren wenn ich folgendes tue?

1. den AD Server starte um den Clients die GPOs zuzuweisen

2. der AD Server nachher nie mehr läuft

Nein, denn wenn der User lokaler Admin ist, kann er an der Kiste weiterhin alles anpassen, was er möchte.Vielen Dank für die aufschlussreichen Antworten.

Dann werde ich wohl ein AD Server einsetzen müssen.

Würde es funktionieren wenn ich folgendes tue?

1. den AD Server starte um den Clients die GPOs zuzuweisen

2. der AD Server nachher nie mehr läuft

Das was @Kraemer schreibt, gilt auch noch, dass sich irgendwann keiner mehr anmelden kann. Auch würdest du Klimmzüge machen müssen, um DNS vernünftig zum Laufen zu bekommen, wenn dein DC (Domain Controller) eingerichtet ist und der dann nicht läuft.

Zitat von @MartinFo:

Würde es funktionieren wenn ich folgendes tue?

1. den AD Server starte um den Clients die GPOs zuzuweisen

2. der AD Server nachher nie mehr läuft

Würde es funktionieren wenn ich folgendes tue?

1. den AD Server starte um den Clients die GPOs zuzuweisen

2. der AD Server nachher nie mehr läuft

Witzbold

Nimm den Usern die Admin-Rechte.