BSOD-Loop bei Crowdstrike

Guten Morgen,

Böses Erwachen für Crowdstrike-Kunden.

Seit einem Update melden sich viele Sysadmins u.A. auf reddit, dass tausende PCs und Server in einem BSOD-Loop hängen. Dieser wird durch das aktuelle Crowdstrike-Update verursacht.

Manche berichten von ganzen Firmen, die down sind, teilweise startet kein einziger PC und Server mehr, der die aktuelle Crowdstrike Version benutzt.

Falls ihr betroffen seid, kann man den BSOD-Loop beenden, indem man den Ordner

umbenennt.

reddit.com/r/crowdstrike/comments/1e6vmkf/bsod_error_in_latest_c ...

reddit.com/r/sysadmin/comments/1e6vq04/many_windows_10_machines_ ...

reuters.com/world/asia-pacific/australian-cyber-outage-likely-re ...

Gruß

Böses Erwachen für Crowdstrike-Kunden.

Seit einem Update melden sich viele Sysadmins u.A. auf reddit, dass tausende PCs und Server in einem BSOD-Loop hängen. Dieser wird durch das aktuelle Crowdstrike-Update verursacht.

Manche berichten von ganzen Firmen, die down sind, teilweise startet kein einziger PC und Server mehr, der die aktuelle Crowdstrike Version benutzt.

Falls ihr betroffen seid, kann man den BSOD-Loop beenden, indem man den Ordner

C:\Windows\System32\drivers\CrowdStrikeumbenennt.

reddit.com/r/crowdstrike/comments/1e6vmkf/bsod_error_in_latest_c ...

reddit.com/r/sysadmin/comments/1e6vq04/many_windows_10_machines_ ...

reuters.com/world/asia-pacific/australian-cyber-outage-likely-re ...

Gruß

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 1674568525

Url: https://administrator.de/knowledge/bsod-loop-bei-crowdstrike-1674568525.html

Ausgedruckt am: 26.07.2025 um 02:07 Uhr

27 Kommentare

Neuester Kommentar

Als erste und einzige Lösung vereint CrowdStrike Falcon Virenschutz (AV) der nächsten Generation, Endgeräteerkennung und Reaktion (EDR) sowie Managed Threat Hunting"

Ihr Unternehmen kann innerhalb von nur 62 Minuten ruiniert werden

So lange dauert es im Durchschnitt, bis ein Bedrohungsakteur eindringen und sich lateral in Ihrem Netzwerk bewegen kann.

So lange dauert es im Durchschnitt, bis ein Bedrohungsakteur eindringen und sich lateral in Ihrem Netzwerk bewegen kann.

Peew, krasse Leistung ... da passt irgendwie:

"You either die a hero or you live long enough to see yourself become the villain."

Moin,

erinnert mich an das damalige Avira-Update der Virensignaturen. Das gab zu Windows 7 Zeiten auf permanent einen BSOD beim starten. Es half nur Avira zu deinstallieren.

Und wer die die Pro Version von Avira bekam trotzdem keinen Support. Die haben sie einfach tot gestellt.

Nachdem ich selbst davon betroffen war, habe ich rundum etliche PCs, welche Avira nutzten, wiederherstellen müssen.

Gibt es diesen Drecksladen überhaupt noch, bzw. nutzt das noch jemand?

Gruss Penny.

erinnert mich an das damalige Avira-Update der Virensignaturen. Das gab zu Windows 7 Zeiten auf permanent einen BSOD beim starten. Es half nur Avira zu deinstallieren.

Und wer die die Pro Version von Avira bekam trotzdem keinen Support. Die haben sie einfach tot gestellt.

Nachdem ich selbst davon betroffen war, habe ich rundum etliche PCs, welche Avira nutzten, wiederherstellen müssen.

Gibt es diesen Drecksladen überhaupt noch, bzw. nutzt das noch jemand?

Gruss Penny.

Zitat von @ukulele-7:

Da wäre ich eher froh drüber, mehr Zeit es zu richten, weniger Nutzer unmittelbar betroffen.

Why push this update on a Friday afternoon guys? why?!?!?!

Da wäre ich eher froh drüber, mehr Zeit es zu richten, weniger Nutzer unmittelbar betroffen.

Das öffentliche Leben steht teilweise still, da sind die User eher zweitrangig lol

Wo kann man den nachlesen? Oder ist der nur in deren Portal zu finden.

Davon rede ich schon seit 5 Jahren. Aber unsere Netzwerkadministratoren patchen / konfigurieren IMMER Freitags Mittags!

Und Montags kommst Du dann ins Büro bzw. Arbeitsplatz im Home office und es liegen Major Incidents vor. Und zu 99,99 % sind es IMMER Arbeiten seitens der Netzwerkadministratoren gewesen. Ja, diese sind nicht mal in der Lage, vorab die IT Kollegen zu informieren, daß man etwas macht, bzw. was man macht.

Habe das mal in der Mitarbeitersprechstunde mit der GF angesprochen, warum man Montags unnötige MIs hat.

Da war die Hölle los.

Gruss Penny.

Und Montags kommst Du dann ins Büro bzw. Arbeitsplatz im Home office und es liegen Major Incidents vor. Und zu 99,99 % sind es IMMER Arbeiten seitens der Netzwerkadministratoren gewesen. Ja, diese sind nicht mal in der Lage, vorab die IT Kollegen zu informieren, daß man etwas macht, bzw. was man macht.

Habe das mal in der Mitarbeitersprechstunde mit der GF angesprochen, warum man Montags unnötige MIs hat.

Da war die Hölle los.

Gruss Penny.

Der beste Tag ist Dienstag. Liegt daran, dass die meisten Arbeitswochen von Montag bis Freitag gehen.

Zitat von @kpunkt:

Der beste Tag ist Dienstag. Liegt daran, dass die meisten Arbeitswochen von Montag bis Freitag gehen.

Der beste Tag ist Dienstag. Liegt daran, dass die meisten Arbeitswochen von Montag bis Freitag gehen.

Eben. Und genau deshalb macht man so was freitagmittags, um eben so wenig Nutzer wie möglich zu stören.

Die Kommunikation ist natürlich bedauernswert und sollte deutlich besser laufen.

@ukulele-7

Naja was ist dir denn lieber als Freitag, am Montag? Die Informationspolitik ist ja nicht vom Wochentag abhängig.

Genau, die Informationsweitergabe ist das Problem. Die Netzwerkadministratoren geben keine Informationen raus.Naja was ist dir denn lieber als Freitag, am Montag? Die Informationspolitik ist ja nicht vom Wochentag abhängig.

Inzwischen geben mehrere Teams / Abteilungen einfach die MIs erstmal zu den Netzwerkadministratoren.

Wenn man diese anspricht, erhält man immer die Aussage, "Wir haben niXX gemacht.".

Doch in fas t allen Fällen kommt heraus, daß doch die Netzwerker bei uns etwas gemacht haben!

Das finde ich in Ordnung. Doch soll man gefälligst informieren.!

Manchmal sind mehrere Personen eines Teams / Abteilung an dem MI dran. Und hinterher stellt sich dan heraus, daß am Netzwerk etwas angepasst wurde. Es gab schon Vorfälle, da konnten sämtliche Berufsausbildungszentren im Konzern NICHT arbeiten!

Gruss Penny.

Zitat von @Nils02:

Eben. Und genau deshalb macht man so was freitagmittags, um eben so wenig Nutzer wie möglich zu stören.

Wenn alle Verantwortlichen davon wissen und dann auch freitags und samstags (evtl. auch sonntags) zur Verfügung stehen falls es brennt, dann bin ich bei dir.Eben. Und genau deshalb macht man so was freitagmittags, um eben so wenig Nutzer wie möglich zu stören.

Aber oftmals wird eben noch schell ein Patch installiert, geschaut ob der installiert wird und dann ab ins Wochenende. Dass dabei Drittsoftware betroffen ist und auch dann hin und wieder Probleme macht, sieht man dann am Montagmorgen. Und dann eilts. Weil wurde ja schon letzte Woche gemacht und es kann ja ncht sein, dass da was so lange braucht um es zu fixen.

Zitat von @Michi91:

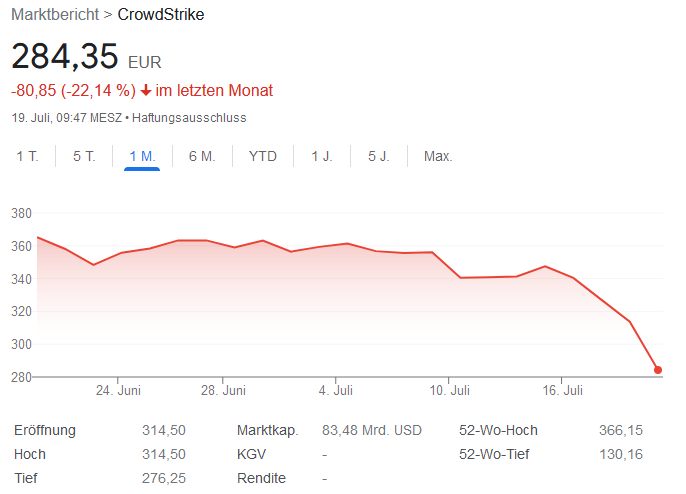

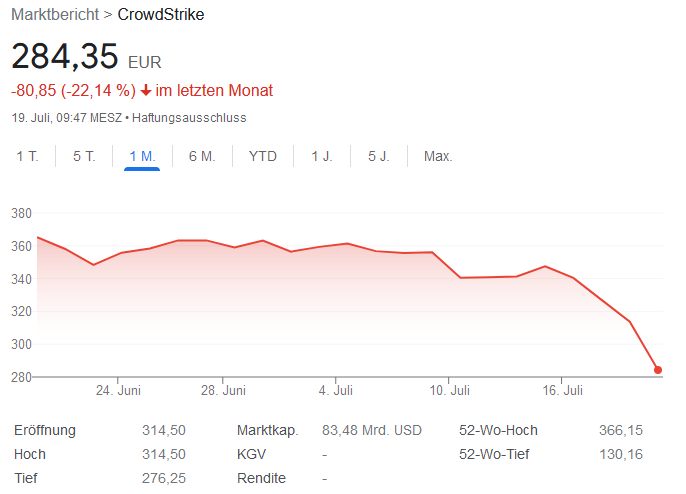

Die Aktie steht schon bei -20%. Mal sehen was da noch kommt... finde die Aktie allerdings ingesamt hart überbewertet und wäre vorsichtig, da eine Chance zu riechen :D

Die Aktie steht schon bei -20%. Mal sehen was da noch kommt... finde die Aktie allerdings ingesamt hart überbewertet und wäre vorsichtig, da eine Chance zu riechen :D

Das wird vermutlich ab 15:30 Uhr, wenn die NASDAQ öffnet, nochmals einen fetten Rutsch geben. Könnte bei so einem Kursrutsch vielleicht sogar zur Aussetzung des Handels dieser Aktie kommen.

Zitat von @DerMaddin:

Die Aktie der Firmengruppe ist auf dem besten Weg den Stand vor von zwei Jahren zu erreichen

Die Aktie der Firmengruppe ist auf dem besten Weg den Stand vor von zwei Jahren zu erreichen

tja - wenn die da zum schadensersatz rangezogen werden oder auch nur eine Strafe im unteren % Bereich des angerichteten Schadens bezahlen müssen dürfte die Aktie demnächst gegen 0 tendieren... Denn DAS zu zahlen dürfte hart werden (oder die finden nen Weg zu sagen "Mitarbeiter xyz hat gegen Vorschriften verstoßen und ist damit haftbar" - dann kann derjenige sich nur noch nen Strick holen...

Zitat von @ukulele-7:

Hat überhaupt schon mal ein Software Hersteller für Schäden durch fehlerhafte Updates gehaftet? Ich glaube, das ist ziemlich ausgeschlossen.

Hat überhaupt schon mal ein Software Hersteller für Schäden durch fehlerhafte Updates gehaftet? Ich glaube, das ist ziemlich ausgeschlossen.

Üblicher Weise wird die Software ja als "as-is" vertrieben und dann können die das fein ausschließen.

Wenn man aber Updates verteilt, also den "as-is"-Zustand verändert, sollte das eigentlich ja nicht mehr greifen.

Ich prüfe aktuell auch wie ich Microsoft die Lizenzgebühren kürzen kann wegen dem SSO-Debakel.

Aktie immernoch deutlich über dem Vorjahr unterwegs. Ein Absturz ist wohl nicht mehr zu erwarten. Eventuell wurde auch die Suppe wieder heißer gekocht als gegessen.

Angeblich waren/sind zwischen 5 und 8 Millionen Systeme betroffen, das halte ich bisher für überschaubar. Gab bestimmt schon Windows-Updates die mehr Schaden verursacht haben...

Dumm/ärgerlich ist natürlich das Azure zur gleichen Zeit auch Probleme hatte und anfangs die Informationslage doch ziemlich unübersichtlich war...

Angeblich waren/sind zwischen 5 und 8 Millionen Systeme betroffen, das halte ich bisher für überschaubar. Gab bestimmt schon Windows-Updates die mehr Schaden verursacht haben...

Dumm/ärgerlich ist natürlich das Azure zur gleichen Zeit auch Probleme hatte und anfangs die Informationslage doch ziemlich unübersichtlich war...

Ich glaube auch Updates sind von der Haftung ausgenommen, es steht dir ja frei, sie erst zu testen. Die einzige Frage, die sich eventuell stellt, ist grobe Fahrlässigkeit. Da hast du dann aber, wenn es überhaupt so weit kommt, nicht eine Fachjury sitzen, sondern ein deutsches Gericht. Und dann ist da noch die Frage nach dem Schaden, der muss ja in DE auch nachgewiesen werden und kommt nicht aus einem Bauchgefühl.