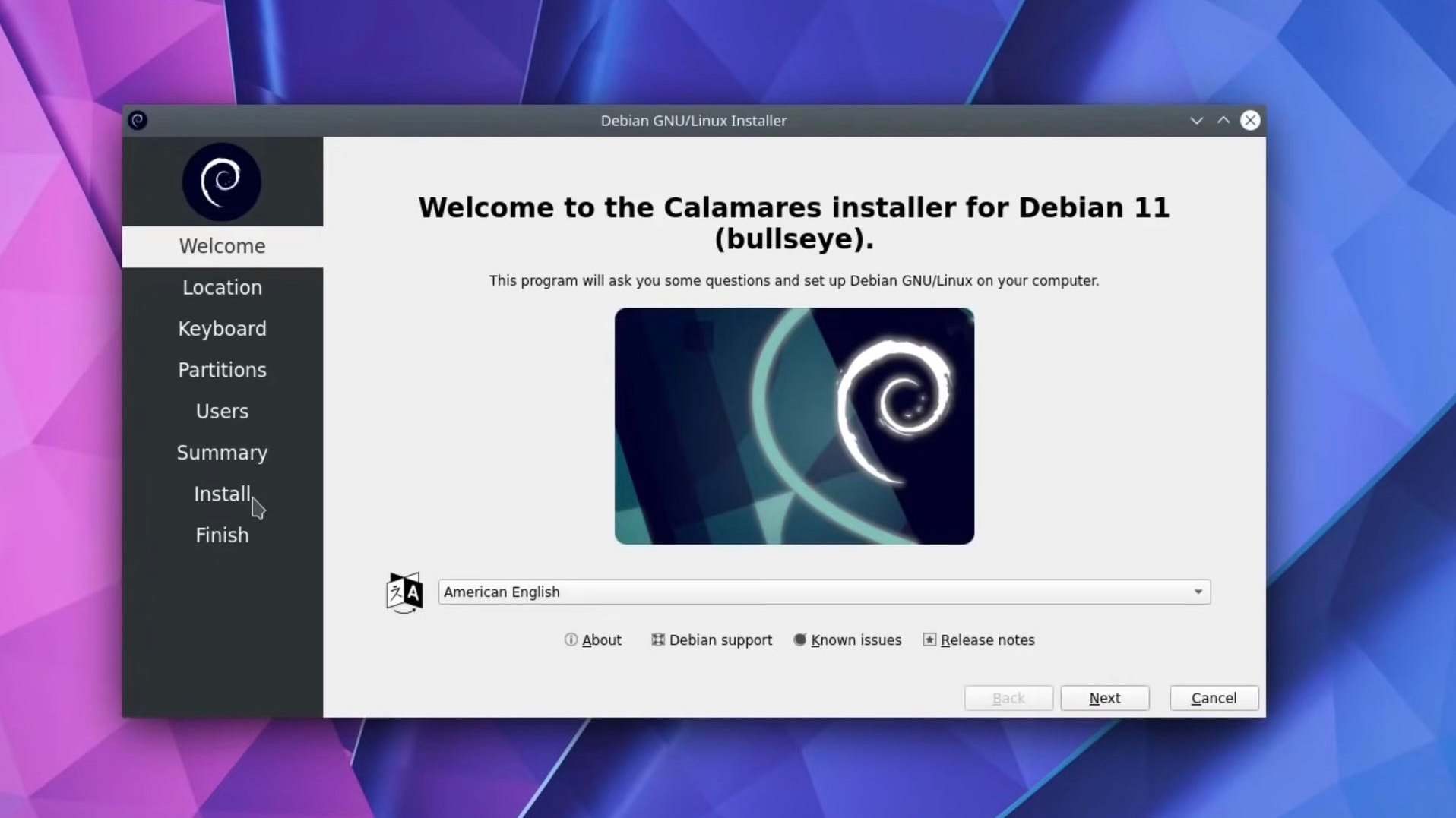

Debian Version 11 veröffentlicht (Codename Bullseye)

Nach zwei Jahren, einem Monat und neun Tagen Entwicklungszeit hat das Debian-Projekt am 14.08.2021 die nächste stabile Version 11 (Codename Bullseye) veröffentlicht. Version 11 wird dank des Debian Security-Teams und des Debian Long Term Support-Teams fünf Jahre Unterstützung erhalten (LTS).

Diese Veröffentlichung enthält insgesamt 59.551 Softwarepakete, davon 11.294 neue. 9.519 wurden als obsolet markiert und entfernt. 42.821 Pakete wurden aktualisiert und 5.434 sind nicht geändert worden.

Standardmäßig läuft Debian 11 Bullseye mit der Gnome Oberfläche, es werden aber mehrere Desktop-Anwendungen und -Umgebungen ausgeliefert:

Als erste Debian-Version wird mit dem LTS-Kernel 5.10 das exFAT-Dateisystem unterstützt und stellt damit die nötigen Werkzeuge zur Verfügung, um Datenträger wie USB-Sticks mit dem Dateisystem zu erstellen, zu prüfen oder zu lesen. Auch wurden zahlreiche bekannte Bugs und potenzielle Sicherheitslücken geschlossen.

Alle Änderungen findet ihr in der ausführlichen Release Notes

Debian 11 Bullseye könnt ihr hier kostenlosen herunterladen

Diese Veröffentlichung enthält insgesamt 59.551 Softwarepakete, davon 11.294 neue. 9.519 wurden als obsolet markiert und entfernt. 42.821 Pakete wurden aktualisiert und 5.434 sind nicht geändert worden.

Standardmäßig läuft Debian 11 Bullseye mit der Gnome Oberfläche, es werden aber mehrere Desktop-Anwendungen und -Umgebungen ausgeliefert:

- Gnome 3.38

- KDE Plasma 5.20

- LXDE 11

- LXQt 0.16

- MATE 1.24

- Xfce 4.16

Als erste Debian-Version wird mit dem LTS-Kernel 5.10 das exFAT-Dateisystem unterstützt und stellt damit die nötigen Werkzeuge zur Verfügung, um Datenträger wie USB-Sticks mit dem Dateisystem zu erstellen, zu prüfen oder zu lesen. Auch wurden zahlreiche bekannte Bugs und potenzielle Sicherheitslücken geschlossen.

Alle Änderungen findet ihr in der ausführlichen Release Notes

Debian 11 Bullseye könnt ihr hier kostenlosen herunterladen

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 1171864996

Url: https://administrator.de/knowledge/debian-version-11-veroeffentlicht-codename-bullseye-1171864996.html

Ausgedruckt am: 06.08.2025 um 06:08 Uhr

3 Kommentare

Neuester Kommentar

Bevor man Updated sollte man einen Blick auf diese bekannten Fehler werfen, um da nicht hineinzulaufen:

- grub-efi-amd64: upgrade works, boot fails (error: symbol grub_is_lockdown not found)

- mdadm --examine in chroot without /proc,/dev,/sys mounted corrupts host's filesystem (der Fehler passiert quasi automatisch, wenn man im Rescue-System arbeitet)

- openssh-server: Unable to restart sshd restart after upgrade to version 8.1p1-2 (das ist, wenn man das Update über SSH macht, doppelt doof)

- fail2ban: fix for CVE-2021-32749 breaks systems with mail from bsd-mailx

- grub-efi-amd64: upgrade works, boot fails (error: symbol grub_is_lockdown not found)

- mdadm --examine in chroot without /proc,/dev,/sys mounted corrupts host's filesystem (der Fehler passiert quasi automatisch, wenn man im Rescue-System arbeitet)

- openssh-server: Unable to restart sshd restart after upgrade to version 8.1p1-2 (das ist, wenn man das Update über SSH macht, doppelt doof)

- fail2ban: fix for CVE-2021-32749 breaks systems with mail from bsd-mailx

Moin,

Habe vorhin mal unsern Nagios von Buster auf Bullseye gehoben.

Lief ohne Probleme durch.

Das einzige, was nicht funktioniert: der Nagios-Dienst startet beim Start des OS nicht mit - das war aber auch schon im Buster so, wie ich zuvor feststellte - hat also nichts mit dem Upgrade zu tun.

Edit: auch mit einem Upgrade einer zweiten Buster-Kiste keine Probleme gehabt.

Wenn sich Windows auch mal binnen 15 Minuten so fehlerfrei upgraden ließe

Habe vorhin mal unsern Nagios von Buster auf Bullseye gehoben.

Lief ohne Probleme durch.

Das einzige, was nicht funktioniert: der Nagios-Dienst startet beim Start des OS nicht mit - das war aber auch schon im Buster so, wie ich zuvor feststellte - hat also nichts mit dem Upgrade zu tun.

- openssh-server: Unable to restart sshd restart after upgrade to version 8.1p1-2 (das ist, wenn man das Update über SSH macht, doppelt doof)

Hat hier super funktioniert. Hab das Upgrade via SSH angestoßen und konnte auch den erforderlichen reboot via SSH nach dem Upgrade ausführen...Edit: auch mit einem Upgrade einer zweiten Buster-Kiste keine Probleme gehabt.

Wenn sich Windows auch mal binnen 15 Minuten so fehlerfrei upgraden ließe