IP Klassen und wieso diese eigentlich klassenlos sind

In diesem Tutorial möchte ich euch die 5 verschiedenen IP Klassen erläutern und zudem erklären wieso die IP Adressierung klassenlos ist.

Zuerst einmal die 5 Klassen und deren Range:

Die Klassen A, B und C sind IP Adressen. Diese unterscheiden sich nur durch die Größe der Netze. IP Adressen dieser Klassen sind Unicast(Punkt-zu-Punkt) Adressen.

Wieso diese Klassen in der Form nicht mehr existieren bzw. wieso sie so nicht mehr verwendet werde können wird bei 3. erklärt.

In der Regel findet Datenaustausch mit Unicast (Point-to-Point) Verbindungen statt. Das heißt Host A schickt Daten an Host B. Mit Multicast hingegen schickt man von einem Host an eine Gruppe, also Host A schickt an Host B, C, D, E, F, G, ...

Eigentlich ist diese Beschreibung nicht ganz richtig, da Host A nicht an bestimmte Hosts schickt, sondern Host A schickt Daten via Multicast und Host B, C, D, E, F, G, ... lauschen auf dieser Multicast IP Adresse und empfangen die Pakete dann...

<wikipedia> Der Vorteil von Multicast besteht darin, dass gleichzeitig Nachrichten an mehrere Teilnehmer oder an eine geschlossene Teilnehmergruppe übertragen werden können, ohne dass sich beim Sender die Bandbreite mit der Zahl der Empfänger multipliziert. </wikipedia>

Multicast IP Adressen werden nicht an einen Rechner vergeben. Sie dienen dem Zweck, nicht der Adressierung eines Hosts.

Wenn jetzt ein Host ein Paket über eine Multicast IP Adresse versendet kann jeder, der auf dieser IP Adresse lauscht, das Paket empfangen.

Multicast mach also immer dann Sinn, wenn gleiche Daten an eine Menge von Hosts verteilt werden soll.

Anwendungsgebiete sind demnach Streaming, Softwareverteilung, etc.

Allerdings ist Multicast im Internet relativ wenig verbreitet. Daher benutzten auch einige Streamingprogramme trotzdem Unicast.

Multicast wird öfter im Intranet benutzt für z.B. Northon Ghost um Images zu verteilen...

Ich vergleiche Multicast immer gerne mit einem Radiosender.

Es gibt viele verschiedene Radiosender die jeweils über eine Adresse (Frequenz in dem Falle) erreichbar sind. Wenn ich jetzt mein Radio auf eine bestimmte Frequenz einstelle kann ich den Sender hören.

Der Radiosender an sich schickt seine Signale aber nicht an jedes Radio sondern sendet es einfach überall hin und derjenige der es haben will muss es nur aus dem Datenstrom rauszusuchen...

Auf die Klassen E werde ich nicht weiter eingehen da diese nicht benutzt werden kann. Diese können auch nicht für das Einrichten eines Netzwerkes verwendet werden.

Es gibt zu den öffentlichen Adressbereichen auch private Bereiche die für die Verwendung interner Netze bestimmt sind die da wären:

IP Adressen dieser Bereiche werden nicht im öffentlichen Internet vergeben. Der Grund für die privaten Netze ist der, dass keine Konflikte auftreten können wenn im Intranet und im Internet zweimal dieselbe IP Adresse vergeben ist. Denn dann kann das Gateway nicht mehr entscheiden an wen das Paket nun wirklich verschickt werden soll...

Diese Klassen, sind in Zeiten von Sub- und Supernetting, klassenlos.

Das bedeutet, dass anhand einer IP-Adresse nicht eindeutig feststellbar ist in welchem Netz diese sich befindet. Dazu ist der Vergleich mit der Netzmaske notwendig.

Ich möchte hier jetzt nicht extrem auf Sub- bzw. Supernetting eingehen allerdings werde ich kurz erklären worum es sich bei diesen zwei Begriffen handelt.

Wenn man die Netzmaske binär aufschreibt stellt man fest, dass im Beispiel einer Class C Adresse, die ersten 3 Byte nur aus 1 bestehen.

Eine 1 gibt den Netzwerkanteil an, die 0 den Hostanteil einer IP Adresse.

Wenn man jetzt ein Class C Netz hat (Beispielsweise 192.168.15.0) und dieses in 8 Teile zerteilen will (man stelle sich einen Kuchen vor den man in 8 gleichgroße Teile schneidet) muss man sich einigen Bits des Host Anteils "klauen". Wenn ich, wie im Beispiel, das Netz in 8 Teile zerschneiden möchte benötige ich 3 zusätzliche Netzwerkbits:

Diese heißt jetzt in Deziamler Schreibform 255.255.255.224

Eine IP Adresse die jetzt in einem Teil des Kuchens ist kann ohne die (Sub)Netzmaske nicht in eins dieser Subnetze (Kuchenteile) eingeordnet werden.

Bei Supernetting ist es genau das gleiche bis auf die Tatsache das wir ein Netz nicht kleiner sondern größer machen möchten.

Bei einem Class C Netz welches wir so groß machen möchten wie ein Class B Netz wäre die einfachste Möglichkeit einfach die Netzmaske eines Class B Netzes zu nehmen.

In den Kommentaren dieses Tutorials finden sich auch noch weiterführende Informationen und Diskussionen über das Thema...

Ich hoffe, dass ich mit diesem Tutorial ein Paar Leuten helfen kann, die Netzwerkklassen besser zu verstehen...

Mfg

Enclave

To be continued...

Inhaltsverzeichnis

Zuerst einmal die 5 Klassen und deren Range:

| Netzwerkklasse | Adressbereich | Netzwerkmaske | Prefix | Netze | Hosts pro Netz |

|---|---|---|---|---|---|

| Class A | 0.0.0.0 – 127.255.255.255 | 255.0.0.0 | /8 | 128 | 16.777.214 |

| Class B | 128.0.0.0 – 191.255.255.255 | 255.255.0.0 | /16 | 16.384 | 65.534 |

| Class C | 192.0.0.0 – 223.255.255.255 | 255.255.255.0 | /24 | 2.097.152 | 254 |

| Class D (Multicast) | 224.0.0.0 – 239.255.255.255 | ||||

| Class E (experimental) | 240.0.0.0 – 255.255.255.255 |

Die Klassen A, B und C sind IP Adressen. Diese unterscheiden sich nur durch die Größe der Netze. IP Adressen dieser Klassen sind Unicast(Punkt-zu-Punkt) Adressen.

Wieso diese Klassen in der Form nicht mehr existieren bzw. wieso sie so nicht mehr verwendet werde können wird bei 3. erklärt.

In der Regel findet Datenaustausch mit Unicast (Point-to-Point) Verbindungen statt. Das heißt Host A schickt Daten an Host B. Mit Multicast hingegen schickt man von einem Host an eine Gruppe, also Host A schickt an Host B, C, D, E, F, G, ...

Eigentlich ist diese Beschreibung nicht ganz richtig, da Host A nicht an bestimmte Hosts schickt, sondern Host A schickt Daten via Multicast und Host B, C, D, E, F, G, ... lauschen auf dieser Multicast IP Adresse und empfangen die Pakete dann...

<wikipedia> Der Vorteil von Multicast besteht darin, dass gleichzeitig Nachrichten an mehrere Teilnehmer oder an eine geschlossene Teilnehmergruppe übertragen werden können, ohne dass sich beim Sender die Bandbreite mit der Zahl der Empfänger multipliziert. </wikipedia>

Multicast IP Adressen werden nicht an einen Rechner vergeben. Sie dienen dem Zweck, nicht der Adressierung eines Hosts.

Wenn jetzt ein Host ein Paket über eine Multicast IP Adresse versendet kann jeder, der auf dieser IP Adresse lauscht, das Paket empfangen.

Multicast mach also immer dann Sinn, wenn gleiche Daten an eine Menge von Hosts verteilt werden soll.

Anwendungsgebiete sind demnach Streaming, Softwareverteilung, etc.

Allerdings ist Multicast im Internet relativ wenig verbreitet. Daher benutzten auch einige Streamingprogramme trotzdem Unicast.

Multicast wird öfter im Intranet benutzt für z.B. Northon Ghost um Images zu verteilen...

Ich vergleiche Multicast immer gerne mit einem Radiosender.

Es gibt viele verschiedene Radiosender die jeweils über eine Adresse (Frequenz in dem Falle) erreichbar sind. Wenn ich jetzt mein Radio auf eine bestimmte Frequenz einstelle kann ich den Sender hören.

Der Radiosender an sich schickt seine Signale aber nicht an jedes Radio sondern sendet es einfach überall hin und derjenige der es haben will muss es nur aus dem Datenstrom rauszusuchen...

Auf die Klassen E werde ich nicht weiter eingehen da diese nicht benutzt werden kann. Diese können auch nicht für das Einrichten eines Netzwerkes verwendet werden.

Es gibt zu den öffentlichen Adressbereichen auch private Bereiche die für die Verwendung interner Netze bestimmt sind die da wären:

| Netzwerkklasse | Privater Adressbereich | Netze |

|---|---|---|

| Class A | 10.0.0.0 - 10.255.255.255 | 1 |

| Class B | 172.16.0.0 - 172.31.255.255 | 16 |

| Class C | 192.168.0.0 - 192.168.255.255 | 256 |

IP Adressen dieser Bereiche werden nicht im öffentlichen Internet vergeben. Der Grund für die privaten Netze ist der, dass keine Konflikte auftreten können wenn im Intranet und im Internet zweimal dieselbe IP Adresse vergeben ist. Denn dann kann das Gateway nicht mehr entscheiden an wen das Paket nun wirklich verschickt werden soll...

Diese Klassen, sind in Zeiten von Sub- und Supernetting, klassenlos.

Das bedeutet, dass anhand einer IP-Adresse nicht eindeutig feststellbar ist in welchem Netz diese sich befindet. Dazu ist der Vergleich mit der Netzmaske notwendig.

Ich möchte hier jetzt nicht extrem auf Sub- bzw. Supernetting eingehen allerdings werde ich kurz erklären worum es sich bei diesen zwei Begriffen handelt.

Wenn man die Netzmaske binär aufschreibt stellt man fest, dass im Beispiel einer Class C Adresse, die ersten 3 Byte nur aus 1 bestehen.

Eine 1 gibt den Netzwerkanteil an, die 0 den Hostanteil einer IP Adresse.

| 255 | . | 255 | . | 255 | . | 0 |

| 1111 1111 | 1111 1111 | 1111 1111 | 0000 0000 |

Wenn man jetzt ein Class C Netz hat (Beispielsweise 192.168.15.0) und dieses in 8 Teile zerteilen will (man stelle sich einen Kuchen vor den man in 8 gleichgroße Teile schneidet) muss man sich einigen Bits des Host Anteils "klauen". Wenn ich, wie im Beispiel, das Netz in 8 Teile zerschneiden möchte benötige ich 3 zusätzliche Netzwerkbits:

| 1111 1111 | . | 1111 1111 | . | 1111 1111 | . | 1110 0000 |

Diese heißt jetzt in Deziamler Schreibform 255.255.255.224

Eine IP Adresse die jetzt in einem Teil des Kuchens ist kann ohne die (Sub)Netzmaske nicht in eins dieser Subnetze (Kuchenteile) eingeordnet werden.

Bei Supernetting ist es genau das gleiche bis auf die Tatsache das wir ein Netz nicht kleiner sondern größer machen möchten.

Bei einem Class C Netz welches wir so groß machen möchten wie ein Class B Netz wäre die einfachste Möglichkeit einfach die Netzmaske eines Class B Netzes zu nehmen.

In den Kommentaren dieses Tutorials finden sich auch noch weiterführende Informationen und Diskussionen über das Thema...

Ich hoffe, dass ich mit diesem Tutorial ein Paar Leuten helfen kann, die Netzwerkklassen besser zu verstehen...

Mfg

Enclave

To be continued...

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 97633

Url: https://administrator.de/tutorial/ip-klassen-und-wieso-diese-eigentlich-klassenlos-sind-97633.html

Ausgedruckt am: 06.08.2025 um 06:08 Uhr

31 Kommentare

Neuester Kommentar

Hallo Enclave.

Ich hoffe es geht in Ordnung für Dich, wenn ich die Dinge hier hinzufüge, die mir in Deiner Anleitung noch fehlen. Denn aus meiner Sicht geht aus der Anleitung nicht hervor, wozu eine Subnetzmaske eigentlich benötigt wird und was die Netzklassen damit zu tun haben. Ebenso schreibst Du, dass die Netzklassen heute keine Verwendung mehr finden (also, wie Du schreibt, dass ihre Adressbereiche heute klassenlos sind), aber es geht daraus nicht hervor, warum das so ist. Auch ist für den Leser möglicherweise nicht klar, was es aus technischer Sicht mit den von Dir erwähnten privaten Adressbereichen auf sich hat.

Damit Netzwerkkomponenten, die mehrere Subnetze miteinander verbinden, ihre Arbeit verrichten können, müssen sie wissen, welche Netzwerkpakete zu welchem (Sub-)Netz gehören. Um dies zu realisieren, haben die Entwickler nach einem Weg gesucht, wie man die Netzwerkzugehörigkeit anhand der IP-Adresse erkennen kann. So wurde festgelegt, dass die ersten Ziffern der IP-Adresse den Namen des Netzwerkes bilden, während der zweite Teil der Zahl die eindeutige Identifikationsnummer eines Rechners (genauer einer Netzwerkkarte) in diesem Netzwerk umfasst.

Obgleich sie uns auf den ersten Blick wie eine einzige große Zahl erscheint, setzt sich die IP-Adresse also aus zwei Identifikationsnummern (IDs) zusammen. Wenn man den Port mitrechnet, sind es sogar drei IDs. Als Analogie ist die IP-Adresse vergleichbar mit einer Kombination aus Straßennummer (Netzwerk-ID) und Hausnummer (Rechner-ID), wobei ein zusätzlich angegebener Port dann vergleichbar mit einer Raumnummer wäre (der Port steht für die Anwendung auf dem Rechner, für die das Netzwerkpaket bestimmt ist). Um das zu verdeutlichen, folgt nun eine farblich unterteilte Beispiel-IP:

Die Subnetzmaske, auch Netzmaske genannt, legt dabei fest, welche Bits der IP-Adresse zum Netzwerkbereich gehören. Der restliche Teil bildet den Rechnerbereich, welchen man auch Hostbereich nennt.

Somit ist sichergestellt, dass keine IP-Adresse aus dem einen Subnetz einen Adresskonflikt mit einer IP-Adresse eines anderen Subnetzes auslöst. Zudem müssen die Netzwerkkomponenten nun lediglich die Netzwerknamen aus der IP-Adresse ermitteln, um die Netzwerkpakete dem jeweiligen Subnetz zuordnen zu können. Auf diese Weise lassen sich Regeln für Netzwerkkomponenten ganz einfach formulieren.

Je größer die Subnetzmaske ist, umso weniger Rechner lassen sich pro Subnetz erfassen (bei 255.255.255.0 sind es 254 Rechner pro Subnetz; bei 255.255.0.0 sind es 64.516 mögliche Rechner pro Subnetz). Und je kleiner die Subnetzmaske ist, desto weniger Subnetze lassen sich definieren.

Die Verwendung von Netzklassen ist veraltet und wurde entwickelt, lange bevor es die Subnetzmaske gab. Damals bediente man sich eines anderen Mechanismus, um die Länge der Netzwerk-ID einer 32-Bit IP-Adresse zu definieren. Dafür wurden laut Konvention RFC 990 die IP-Adressen in bestimmte Adressbereiche unterteilt, wobei jeder dieser Bereiche für eine bestimmte Länge der Netzwerk-ID stand. Die Bereiche nannte man Klassen.

So mussten beispielsweise bei einer IP-Adresse aus einem Klasse C Netz die ersten hochwertigen Bits mit 1 1 0 belegt sein. Mit anderen Worten konnte man anhand der IP-Adressen 192.x.x.x bis 223.x.x.x erkennen, dass sie zu einem Klasse C Netz gehören. Und laut Konvention erstreckte sich die Netzwerk-ID in einem Klasse C Netz auf die ersten drei Ziffernblöcke der IP-Adresse (also auf die drei hochwertigsten Byte).

Aufschlüsselung der IP-Adresse 200.168.1.23 nach (veralteter) Klassenkonvention:

Dank dieses Systems erkannten alle Netzwerkkomponenten bereits anhand der verwendeten IP-Adressen, welche Unterteilung zwischen der Netzwerk-ID und Rechner-ID in ihrem Netz verwendet wurde. Und das ohne sie wie heute durch die Bekanntgabe der Subnetzmaske entsprechend konfigurieren zu müssen. Allerdings haben die Entwickler dieses zweifellos genialen Adressierungsschemas nicht mit der Erfolgsgeschichte des Internet und dem heutigen IP-Adressenbedarf gerechnet.

Eine andere Methode sollte helfen, den Teil der Netzwerk-ID viel feiner als mit den Netzklassen üblich zu bestimmen. So wurde 1985 die Subnetzmaske eingeführt. Sie realisierte zunächst eine weitere Strukturierung des Netzwerk-ID-Bereichs innerhalb des eigenen Netzes. Die Netzklassen waren praktisch nur noch im Internet präsent. Allerdings mussten damals alle Subnetze im gesamten privaten Netz dieselbe Subnetzmaske verwenden. 1987 wurde auch diese Beschränkung aufgehoben.

Bereits zu dieser Zeit störte es niemanden, wenn man in seinem privaten Netz eine Subnetzmaske angegeben hat, die zu einem Klasse-B-Netz kompatibel ist (also 255.255.0.0), dort aber Adressen verwendet wurden, welche laut Konvention eigentlich zu einem Klasse C Netz gehörten. Allerdings gab es einige alte Router, welche sich auf diese Konvention verlassen haben und dann von einer Subnetzmaske 255.255.255.0 ausgegangen sind. Diese Geräte konnte man in einem solchen Netz nicht mehr verwenden. Da seit Ende der 1980er nur noch Router produziert werden, bei denen man die Subnetzmaske von Hand konfigurieren kann, gibt es das Problem heute nicht mehr.

1993 hat man sich auch im Internet von den Netzklassen gänzlich verabschiedet. Auf diese Weise war man nun in der Lage, bisherige Klasse-A-Netzwerke in kleinere Subnetze aufzugliedern, wodurch ein riesiger Pool von weiteren IP-Adressen zur Verfügung stand.

So kann eine Organisation (z.B. ein Internetprovider), die einen IP-Adressblock zugewiesen bekommen hat, diesen nun intern nach ihren eigenen Bedürfnissen aufteilen. Damit die Organisation nach außen den gesamten IP-Adressblock propagieren kann, mussten deren Router allerdings zu einem autonomen Netzwerk zusammengefasst werden. Das lässt sich mit dem Verschicken eines Paketes per Post vergleichen: Wird dort eine Adresse angegeben, so gelangt es erst zum Verteilzentrum des angegebenen Ortes. Das Verteilzentrum „propagiert“ also alle Postleitzahlen des Ortes und kümmert sich dann intern um die Weiterleitung. Denn da man erst hier genau weiß wie die Aufteilung der Adressen tatsächlich aussieht, kann das Paket auch nur von hier aus intern auf den richtigen Weg zum Ziel geschickt werden.

In seinem eigenen Netzwerk sollte man einen IP-Adressbereich verwenden, der für private (im Sinne von "in sich geschlossene") Netzwerke vorgesehen ist. Das gilt zumindest dann, wenn man das eigene Netzwerk irgendwann einmal mit dem Internet verbinden möchte (z.B. per DSL-Router). Für die Nennung der privaten Adressbereiche siehe die , wobei allerdings die dortige Unterteilung in Klassen vollkommen veraltet ist und besser ignoriert werden sollte.

Warum sollte man die privaten Adressbereiche nutzen?

Bye, nz

Ich hoffe es geht in Ordnung für Dich, wenn ich die Dinge hier hinzufüge, die mir in Deiner Anleitung noch fehlen. Denn aus meiner Sicht geht aus der Anleitung nicht hervor, wozu eine Subnetzmaske eigentlich benötigt wird und was die Netzklassen damit zu tun haben. Ebenso schreibst Du, dass die Netzklassen heute keine Verwendung mehr finden (also, wie Du schreibt, dass ihre Adressbereiche heute klassenlos sind), aber es geht daraus nicht hervor, warum das so ist. Auch ist für den Leser möglicherweise nicht klar, was es aus technischer Sicht mit den von Dir erwähnten privaten Adressbereichen auf sich hat.

Damit Netzwerkkomponenten, die mehrere Subnetze miteinander verbinden, ihre Arbeit verrichten können, müssen sie wissen, welche Netzwerkpakete zu welchem (Sub-)Netz gehören. Um dies zu realisieren, haben die Entwickler nach einem Weg gesucht, wie man die Netzwerkzugehörigkeit anhand der IP-Adresse erkennen kann. So wurde festgelegt, dass die ersten Ziffern der IP-Adresse den Namen des Netzwerkes bilden, während der zweite Teil der Zahl die eindeutige Identifikationsnummer eines Rechners (genauer einer Netzwerkkarte) in diesem Netzwerk umfasst.

Obgleich sie uns auf den ersten Blick wie eine einzige große Zahl erscheint, setzt sich die IP-Adresse also aus zwei Identifikationsnummern (IDs) zusammen. Wenn man den Port mitrechnet, sind es sogar drei IDs. Als Analogie ist die IP-Adresse vergleichbar mit einer Kombination aus Straßennummer (Netzwerk-ID) und Hausnummer (Rechner-ID), wobei ein zusätzlich angegebener Port dann vergleichbar mit einer Raumnummer wäre (der Port steht für die Anwendung auf dem Rechner, für die das Netzwerkpaket bestimmt ist). Um das zu verdeutlichen, folgt nun eine farblich unterteilte Beispiel-IP:

192.168.1.23:80Die Subnetzmaske, auch Netzmaske genannt, legt dabei fest, welche Bits der IP-Adresse zum Netzwerkbereich gehören. Der restliche Teil bildet den Rechnerbereich, welchen man auch Hostbereich nennt.

Somit ist sichergestellt, dass keine IP-Adresse aus dem einen Subnetz einen Adresskonflikt mit einer IP-Adresse eines anderen Subnetzes auslöst. Zudem müssen die Netzwerkkomponenten nun lediglich die Netzwerknamen aus der IP-Adresse ermitteln, um die Netzwerkpakete dem jeweiligen Subnetz zuordnen zu können. Auf diese Weise lassen sich Regeln für Netzwerkkomponenten ganz einfach formulieren.

Eine typische IP-Adresse wäre beispielsweise: 192.168.1.23:80

Eine Subnetzmaske von „255.255.255.0“ bestimmt nun, dass drei hochwertige Byte der IP-Adresse (gemeint sind die ersten drei Ziffernblöcke) komplett den Netzwerkbereich bilden. Bildlich gesehen handelt es sich hierbei also um die 192.168.1'te Straße (Netzwerk-ID), Hausnummer 23 (Rechner-ID), Raum 80 (Portnummer). Hätte man in dem Netz eine Subnetzmaske von „255.255.0.0“ festgelegt, so würde die Straßennummer 192.168 lauten und die Hausnummer wäre nun 1.23Je größer die Subnetzmaske ist, umso weniger Rechner lassen sich pro Subnetz erfassen (bei 255.255.255.0 sind es 254 Rechner pro Subnetz; bei 255.255.0.0 sind es 64.516 mögliche Rechner pro Subnetz). Und je kleiner die Subnetzmaske ist, desto weniger Subnetze lassen sich definieren.

| Byte 3 | Byte 2 | Byte 1 | Byte 0 | |

|---|---|---|---|---|

| IP-Adresse: | 11000000 (192) | 10101000 (168) | 00000001 (1) | 00010111 (23) |

| Subnetzmaske: | 11111111 (255) | 11111111 (255) | 11111111 (255) | 00000000 (0) |

| logische VerUNDung ergibt die Netzwerk-ID: | 11000000 (192) | 10101000 (168) | 00000001 (1) | 00000000 (0) |

| Die Subnetzmaske... | 11111111 (255) | 11111111 (255) | 00000000 (0) | 00000000 (0) |

| ...würde die folgende Netzwerk-ID ergeben: | 11000000 (192) | 10101000 (168) | 00000000 (0) | 00000000 (0) |

Die Verwendung von Netzklassen ist veraltet und wurde entwickelt, lange bevor es die Subnetzmaske gab. Damals bediente man sich eines anderen Mechanismus, um die Länge der Netzwerk-ID einer 32-Bit IP-Adresse zu definieren. Dafür wurden laut Konvention RFC 990 die IP-Adressen in bestimmte Adressbereiche unterteilt, wobei jeder dieser Bereiche für eine bestimmte Länge der Netzwerk-ID stand. Die Bereiche nannte man Klassen.

So mussten beispielsweise bei einer IP-Adresse aus einem Klasse C Netz die ersten hochwertigen Bits mit 1 1 0 belegt sein. Mit anderen Worten konnte man anhand der IP-Adressen 192.x.x.x bis 223.x.x.x erkennen, dass sie zu einem Klasse C Netz gehören. Und laut Konvention erstreckte sich die Netzwerk-ID in einem Klasse C Netz auf die ersten drei Ziffernblöcke der IP-Adresse (also auf die drei hochwertigsten Byte).

Aufschlüsselung der IP-Adresse 200.168.1.23 nach (veralteter) Klassenkonvention:

| Byte 3 | Byte 2 | Byte 1 | Byte 0 | |

|---|---|---|---|---|

| komplette IP-Adresse bin (dez) | 11001000 (200) | 10101000 (168) | 00000001 (1) | 00010111 (23) |

| Klasse | 110xxxxx = Klasse C | |||

| entspricht der Subnetzmaske | 255 | 255 | 255 | 0 |

| daraus folgende Netzwerk-ID | 200 | 168 | 1 | |

| daraus folgende Rechner-ID | 23 |

Dank dieses Systems erkannten alle Netzwerkkomponenten bereits anhand der verwendeten IP-Adressen, welche Unterteilung zwischen der Netzwerk-ID und Rechner-ID in ihrem Netz verwendet wurde. Und das ohne sie wie heute durch die Bekanntgabe der Subnetzmaske entsprechend konfigurieren zu müssen. Allerdings haben die Entwickler dieses zweifellos genialen Adressierungsschemas nicht mit der Erfolgsgeschichte des Internet und dem heutigen IP-Adressenbedarf gerechnet.

Eine andere Methode sollte helfen, den Teil der Netzwerk-ID viel feiner als mit den Netzklassen üblich zu bestimmen. So wurde 1985 die Subnetzmaske eingeführt. Sie realisierte zunächst eine weitere Strukturierung des Netzwerk-ID-Bereichs innerhalb des eigenen Netzes. Die Netzklassen waren praktisch nur noch im Internet präsent. Allerdings mussten damals alle Subnetze im gesamten privaten Netz dieselbe Subnetzmaske verwenden. 1987 wurde auch diese Beschränkung aufgehoben.

Bereits zu dieser Zeit störte es niemanden, wenn man in seinem privaten Netz eine Subnetzmaske angegeben hat, die zu einem Klasse-B-Netz kompatibel ist (also 255.255.0.0), dort aber Adressen verwendet wurden, welche laut Konvention eigentlich zu einem Klasse C Netz gehörten. Allerdings gab es einige alte Router, welche sich auf diese Konvention verlassen haben und dann von einer Subnetzmaske 255.255.255.0 ausgegangen sind. Diese Geräte konnte man in einem solchen Netz nicht mehr verwenden. Da seit Ende der 1980er nur noch Router produziert werden, bei denen man die Subnetzmaske von Hand konfigurieren kann, gibt es das Problem heute nicht mehr.

1993 hat man sich auch im Internet von den Netzklassen gänzlich verabschiedet. Auf diese Weise war man nun in der Lage, bisherige Klasse-A-Netzwerke in kleinere Subnetze aufzugliedern, wodurch ein riesiger Pool von weiteren IP-Adressen zur Verfügung stand.

So kann eine Organisation (z.B. ein Internetprovider), die einen IP-Adressblock zugewiesen bekommen hat, diesen nun intern nach ihren eigenen Bedürfnissen aufteilen. Damit die Organisation nach außen den gesamten IP-Adressblock propagieren kann, mussten deren Router allerdings zu einem autonomen Netzwerk zusammengefasst werden. Das lässt sich mit dem Verschicken eines Paketes per Post vergleichen: Wird dort eine Adresse angegeben, so gelangt es erst zum Verteilzentrum des angegebenen Ortes. Das Verteilzentrum „propagiert“ also alle Postleitzahlen des Ortes und kümmert sich dann intern um die Weiterleitung. Denn da man erst hier genau weiß wie die Aufteilung der Adressen tatsächlich aussieht, kann das Paket auch nur von hier aus intern auf den richtigen Weg zum Ziel geschickt werden.

In seinem eigenen Netzwerk sollte man einen IP-Adressbereich verwenden, der für private (im Sinne von "in sich geschlossene") Netzwerke vorgesehen ist. Das gilt zumindest dann, wenn man das eigene Netzwerk irgendwann einmal mit dem Internet verbinden möchte (z.B. per DSL-Router). Für die Nennung der privaten Adressbereiche siehe die , wobei allerdings die dortige Unterteilung in Klassen vollkommen veraltet ist und besser ignoriert werden sollte.

Warum sollte man die privaten Adressbereiche nutzen?

- Kurze Antwort

- Weil Teilnehmer des privaten Netzes sonst bestimmte Server aus dem Internet nicht erreichen können.

- Ausführliche Antwort

- Der private IP-Bereich soll verdeutlichen, dass in diesem Adressbereich kein Internetserver registriert wurde, welcher mit einem Rechner aus dem privaten Netz einen Adresskonflikt auslösen könnte. Denn wird das private Netzwerk mit dem Internet verbunden und gäbe es dieselbe IP-Adresse eines internen Rechners auch im Internet, so wäre nicht klar, an welchen der beiden Rechner die Netzwerkpakete geschickt werden sollen. Theoretisch würde eine Anfrage eines Rechners aus dem privaten Netz auf diese IP-Adresse einen IP-Adresskonflikt produzieren. Um so etwas zu vermeiden, werden von den internen PCs keine IP-Anfragen zum default Gateway geleitet, die auf das eigene Subnetz passen. Das default Gateway würde ohnehin keine Anfragen weiterreichen, bei der die IP-Adresse des Zielsystems in das Netz des Quellsystems passt. Das hat wiederum zur Folge, dass alle Internetserver, deren IP-Adressen in die Subnetzadresse des eigenen Netzes passen, aus diesem Subnetz heraus nicht zu erreichen sind. Deshalb gibt es den Bereich, der für private Netzwerke reserviert wurde. Nur wenn man ihn verwendet, kann man einen solchen Konflikt sicher ausschließen.

Bye, nz

Habt ihr schön gemacht. Dafür gibz den Administrator-Blumentopf in wachsweich!

Dass Multicast Adressen nicht benutzt werden würd ich jedoch nicht unterschreiben - viele Netzprotokolle verwenden Multicastadressen, z.B Routingprotokolle, sowie Videokonferenzanwendungen basieren oft auf Multicast da das viel effektiver ist einen Videostream an zig Leute zu verteilen als zig Unicastverbindungen aufzubauen, die die Bandbreite wegfräsen wenn 3000 Mitarbeiter einer Firma via Videostream der langatmigen Prosa des Vorstandsvorsitzenden lauschen anstatt was anständiges zu arbeiten, z. B. den Tisch aufzuräumen oder das Kantinenmenue zu studieren...

Dass Multicast Adressen nicht benutzt werden würd ich jedoch nicht unterschreiben - viele Netzprotokolle verwenden Multicastadressen, z.B Routingprotokolle, sowie Videokonferenzanwendungen basieren oft auf Multicast da das viel effektiver ist einen Videostream an zig Leute zu verteilen als zig Unicastverbindungen aufzubauen, die die Bandbreite wegfräsen wenn 3000 Mitarbeiter einer Firma via Videostream der langatmigen Prosa des Vorstandsvorsitzenden lauschen anstatt was anständiges zu arbeiten, z. B. den Tisch aufzuräumen oder das Kantinenmenue zu studieren...

Da seit Ende der 1980er nur noch Router produziert

werden, bei denen man die Subnetzmaske von Hand

konfigurieren kann, gibt es das Problem heute nicht

mehr.

werden, bei denen man die Subnetzmaske von Hand

konfigurieren kann, gibt es das Problem heute nicht

mehr.

Ist das so? Bei der verdammten Fritz!Box, die wir hier in der Schule im Einsatz haben, habe ich noch keine Möglichkeit zur Änderung der Subnetzmaske gefunden ...

Das ist in der Theorie so aber nicht in der Praxis. Viele dieser Router (wie auch der Speedport z.B.) haben einen Class C Netzbereich (fälschlicherweise) eingemeisselt und auch ein Ändern der Subnetzmaske ist oft nicht möglich durch unsinnige Restriktionen der Firmware aus Kostengründen. Diese Firmen gehen wohl davon aus das diese Router ausschliesslich nur in 192.168.x.x Netzen betrieben werden oder wollen eben ganu den Kauf höherwertiger Modelle damit forcieren (Marketing !)

Das hat aber was mit "billig...billig" zu tun und nichts mit eigentlich bestehenden Standards !

Deshalb ist diese Äußerung von oben auch mit Vorsicht zu geniessen, jedenfalls was Geräte im Consumer Bereich wie DSL Router etc. anbetrifft.

Die Multicast Aussage ist ebenfalls höchst bedenklich wie spaceyfreak sehr richtig bemerkt, so das man das Tutorial doch mit Bedacht lesen sollte denn es ist zwar theoretisch mehr oder weniger richtig, entspricht aber in einigen Schlüsselpunkten nicht gerade der vorherrschenden Praxis...

Das hat aber was mit "billig...billig" zu tun und nichts mit eigentlich bestehenden Standards !

Deshalb ist diese Äußerung von oben auch mit Vorsicht zu geniessen, jedenfalls was Geräte im Consumer Bereich wie DSL Router etc. anbetrifft.

Die Multicast Aussage ist ebenfalls höchst bedenklich wie spaceyfreak sehr richtig bemerkt, so das man das Tutorial doch mit Bedacht lesen sollte denn es ist zwar theoretisch mehr oder weniger richtig, entspricht aber in einigen Schlüsselpunkten nicht gerade der vorherrschenden Praxis...

Hallo ihr vier.

Auch wenn mir bisher noch keine (auch keine billigen) Router aus diesem Jahrhundert untergekommen sind, bei denen man die Subnetzmaske nicht konfigurieren kann, will ich das nicht ausschließen. Das ist dann aber von dem Hersteller explizit so gewollt. Und zwar nicht, weil sie jetzt wieder Netzklassen einführen wollen, sondern (vermutlich) weil sie den Anwender nicht mit Konfigurationsfragen behelligen wollen, die ihn ohnehin nur verwirren. Das wäre zumindest eine denkbare Erklärung, denn der durchschnittliche Anwender wird nichts anderes benötigen, als 255.255.255.0.

Als Beispiel bildet ein Linux-Kernel das Herzstück zahlreicher DSL-Router. Die Kiste lässt sich wie jede andere Linux-Büchse konfigurieren (inkl. Subnetzmaske); nur die GUI (grafische Benutzeroberfläche) ist herstellerspezifisch. Auch wenn die GUI mal kein Feld für die Subnetzmaske enthalten sollte, bedeutet das nicht, dass der Router nun nach dem Netzklassenprinzip arbeitet (sprich eine Auswertung der ersten Bits des hochwertigen Bytes der IP-Adresse zur Bestimmung der Mask vornimmt), statt mit einer vorgegebenen Subnetzmaske zu arbeiten. Die Subnetzmaske ist in diesem Fall einfach fest konfiguriert.

Das ist es, was mit „von Hand konfigurierter Subnetzmaske“ (also „statt Netzklassenprinzip“) gemeint war. Denn es gibt heute einfach keine Router mehr, die nach dem Netzklassenprinzip arbeiten.

@aqui: Der von Dir genannte Bereich bezieht sich einzig auf die oben beschriebenen (was für ein derartiges Gerät durchaus sinnvoll ist) und nicht auf eine Netzklasse. Die für 192.168.x.x empfohlene Subnetzmaske lautet 255.255.255.0. Zumindest sollte sie aber keinesfalls kleiner als 255.248.0.0 sein. Netzklassen kennen keine Subnetzmaske.

Mit anderen Worten handelt es sich einfach um einen (heute klassenlosen) Adressbereich, der früher einmal dem Klasse C Netz zugehörig war (woraus man einen festen Netzwerk-ID-Bereich anhand der Bits 110xxxxx der IP ermitteln konnte), deren Netzwerk-ID-Bereich heute aber per Subnetzmaske frei konfigurierbar ist.

Bye, nz

PS @ Enclave: Mir ist noch ein kleiner Fehler aufgefallen: Die Class C Mask lautet 255.255.255.0.

Auch wenn mir bisher noch keine (auch keine billigen) Router aus diesem Jahrhundert untergekommen sind, bei denen man die Subnetzmaske nicht konfigurieren kann, will ich das nicht ausschließen. Das ist dann aber von dem Hersteller explizit so gewollt. Und zwar nicht, weil sie jetzt wieder Netzklassen einführen wollen, sondern (vermutlich) weil sie den Anwender nicht mit Konfigurationsfragen behelligen wollen, die ihn ohnehin nur verwirren. Das wäre zumindest eine denkbare Erklärung, denn der durchschnittliche Anwender wird nichts anderes benötigen, als 255.255.255.0.

Als Beispiel bildet ein Linux-Kernel das Herzstück zahlreicher DSL-Router. Die Kiste lässt sich wie jede andere Linux-Büchse konfigurieren (inkl. Subnetzmaske); nur die GUI (grafische Benutzeroberfläche) ist herstellerspezifisch. Auch wenn die GUI mal kein Feld für die Subnetzmaske enthalten sollte, bedeutet das nicht, dass der Router nun nach dem Netzklassenprinzip arbeitet (sprich eine Auswertung der ersten Bits des hochwertigen Bytes der IP-Adresse zur Bestimmung der Mask vornimmt), statt mit einer vorgegebenen Subnetzmaske zu arbeiten. Die Subnetzmaske ist in diesem Fall einfach fest konfiguriert.

Das ist es, was mit „von Hand konfigurierter Subnetzmaske“ (also „statt Netzklassenprinzip“) gemeint war. Denn es gibt heute einfach keine Router mehr, die nach dem Netzklassenprinzip arbeiten.

„Router (wie auch der Speedport z.B.) haben einen Class C Netzbereich (fälschlicherweise) eingemeisselt […] Diese Firmen gehen wohl davon aus das diese Router ausschliesslich nur in 192.168.x.x Netzen betrieben werden […]“

@aqui: Der von Dir genannte Bereich bezieht sich einzig auf die oben beschriebenen (was für ein derartiges Gerät durchaus sinnvoll ist) und nicht auf eine Netzklasse. Die für 192.168.x.x empfohlene Subnetzmaske lautet 255.255.255.0. Zumindest sollte sie aber keinesfalls kleiner als 255.248.0.0 sein. Netzklassen kennen keine Subnetzmaske.

Mit anderen Worten handelt es sich einfach um einen (heute klassenlosen) Adressbereich, der früher einmal dem Klasse C Netz zugehörig war (woraus man einen festen Netzwerk-ID-Bereich anhand der Bits 110xxxxx der IP ermitteln konnte), deren Netzwerk-ID-Bereich heute aber per Subnetzmaske frei konfigurierbar ist.

Bye, nz

PS @ Enclave: Mir ist noch ein kleiner Fehler aufgefallen: Die Class C Mask lautet 255.255.255.0.

Die Billig-DSL Router wie Fritzbox sind halt hoch spezialisierte Geräte die alles beinhalten was wohl 99% aller Haushalte brauchen - PAT, SPI Firewall und für den "ambitionierten" User gar Portforwarding. Zu viel Optionen verwirren den normalen User eh, und selbst das gebotene überfordert fast jeden der keine Ahnung von Netzwerktechnik hat. Ist auch kein Problem, dafür gibz ja Admins, genauso wie es Gynäkologen für Unterleibsbeschwerden gibt. Mit Firmenroutern sind diese Boxen freilich nicht zu vergleichen.

@Enclave

So, so....dir ist nichts bekannt was Multicast benutzt...

Vieleicht solltest du einmal folgendes lesen:

de.wikipedia.org/wiki/MBone

rrzn.uni-hannover.de/mbone-werkzeuge.html

Es gibt ein eigenes Multicast Backbone im Internet. Ausnahmslos alle derzeitigen Home Entertainment Anbieter wie T-Home, Alice und weitere Provider übertragen Filme, TV, Radio usw. per Multicast im Internet weil es anders gar nicht anders machbar ist.

Weltweite Finanz- und Aktienticker als auch Presseticker rennen alle mit Multicast Anwendungen.

Im lokalen LAN sind es z.B. Imaging Software wie Norton Ghost usw. usw.

Multicast Protokolle und ihre dazugehörigen IPs sind ein essentieller Bestandteil jeden LANs und natürlich des Internets selber.

Wenn dir das alles nicht bekannt ist dann solltest du diese Passage besser aus deinem Tutorial löschen und es wenigstens nicht so wie oben kommentieren nur weil dir die weitergehenden Kenntnisse dazu fehlen... ?!

So, so....dir ist nichts bekannt was Multicast benutzt...

Vieleicht solltest du einmal folgendes lesen:

de.wikipedia.org/wiki/MBone

rrzn.uni-hannover.de/mbone-werkzeuge.html

Es gibt ein eigenes Multicast Backbone im Internet. Ausnahmslos alle derzeitigen Home Entertainment Anbieter wie T-Home, Alice und weitere Provider übertragen Filme, TV, Radio usw. per Multicast im Internet weil es anders gar nicht anders machbar ist.

Weltweite Finanz- und Aktienticker als auch Presseticker rennen alle mit Multicast Anwendungen.

Im lokalen LAN sind es z.B. Imaging Software wie Norton Ghost usw. usw.

Multicast Protokolle und ihre dazugehörigen IPs sind ein essentieller Bestandteil jeden LANs und natürlich des Internets selber.

Wenn dir das alles nicht bekannt ist dann solltest du diese Passage besser aus deinem Tutorial löschen und es wenigstens nicht so wie oben kommentieren nur weil dir die weitergehenden Kenntnisse dazu fehlen... ?!

Als Beispiel soll die IP-Adresse 10.10.93.123 unter der Subnetzmaske 255.255.248.0 betrachtet werden. Die gesetzten Bits der Subnetzmaske geben den Netzwerk-ID-Bereich vor (hier blau markiert). Der rote markierte Teil zeigt die nicht gesetzten Bits der Subnetzmaske, also den Bereich der Rechner-ID.

Byte1 der IP-Adresse beherbergt in diesem Beispiel sowohl einen Teil der Netzwerk-ID, als auch einen Teil der Rechner-ID, weshalb diese berechnet werden müssen. Sobald man die Bytes, wie hier gezeigt, auf Bit-Ebene betrachtet, ist die Berechnung recht einfach: 01011

Tipp: Ein bin/dez-Umrechnungsprogramm findet sich unter Windows über Start / Ausführen: calc.exe im Menü Ansicht / Wissenschaftlich.

Alternativ zur vorherigen Vorgehensweise wird nun versucht, diese Aufgabe mithilfe einer Tabelle zu lösen. In dem Beispiel wird ebenfalls eine Subnetzmaske von 255.255.248.0 verwendet. Sämtliche Werte, die uns hier interessieren, entnehmen wir daher der dazu passenden Tabellenzeile (die komplette Tabelle befindet sich weiter unten).

Das Beispiel beschränkt sich nicht darauf, eine bereits vorhandene IP-Adresse aufzuschlüsseln. Es setzt viel früher an und beschreibt einen Weg, wie man unter der verwendeten Subnetzmaske gültige Werte für die Netzwerk-ID und Rechner-ID findet. Die reverse Aufschlüsselung der IP-Adresse wird schlussendlich unter "Zurückrechnen der Netzwerk- und Rechner-ID aus der IP-Adresse anhand des CIDR-Wertes" beschrieben.

Eine gültige Netzwerk-ID wäre laut Tabelle z.B.

Die 88 wurde anhand der Addition beliebiger Werte aus der Tabelle gebildet, die zu einer gültigen Netzwerk-ID der benutzen Subnetzmaske passen (128, 64, 32, 16, 8 und 0 können zugewiesen bzw. miteinander addiert werden; in diesem Beispiel wurde 64 + 16 + 8 = 88 ausgewählt).

Eine 32-Bit-IP-Adresse setzt sich aus 4 Byte zusammen:

Die Rechner-ID in einem 255.255.248’er Subnetz kann laut Tabelle im

Die IP-Adresse der Rechner wird nun gebildet, indem man aus

also

Wenn man diese IP-Adresse in einem Dokument festhalten möchte, so gibt man zudem den passenden CIDR-Wert aus der Tabelle an, damit der Leser daraus die Subnetzadresse ermitteln kann:

Hierfür nimmt man den zur CIDR-Angabe gehörenden FB-Wert aus der dritten Spalte der Tabelle (hier 8).

Aus dem Bereich der Netzwerk-ID nimmt man nun die letzte Ziffer (hier x.x.93.x) und teilt diese durch den FB-Wert. Dann rechnet man das Ergebnis ohne den Nachkommateil wieder zurück. Bezogen auf dieses Beispiel wäre dass:

93 / 8 = 11,625

11 * 8 = 88

Die Netzwerk-ID lautet demnach

93 - 88 = 5

so erhält man den gesuchten Teil der Rechner-ID:

|| 255.255.255.248 || /29 || 8 || 8 || 7 || [1 bis 254].[1 bis 254].[1 bis 254].[128, 64, 32, 16, 8 und 0 können verwendet und auch miteinander addiert werden] || [0 bis 6 wenn letzte NID > 0, sonst 1 bis 6] || NID.NID.NID.[NID RID]

|| 255.255.255.240 || /28 || 16 || 16 || 15 || [1 bis 254].[1 bis 254].[1 bis 254].[128, 64, 32, 16 und 0 können verwendet und auch miteinander addiert werden] || [0 bis 14 wenn letzte NID > 0, sonst 1 bis 14] || NID.NID.NID.[NID RID]

|| 255.255.255.224 || /27 || 32 || 32 || 31 || [1 bis 254].[1 bis 254].[1 bis 254].[128, 64, 32 und 0 können verwendet und auch miteinander addiert werden] || [0 bis 30 wenn letzte NID > 0, sonst 1 bis 30] || NID.NID.NID.[NID RID]

|| 255.255.255.192 || /26 || 64 || 64 || 63 || [1 bis 254].[1 bis 254].[1 bis 254].[128, 64 und 0 können verwendet und auch miteinander addiert werden] || [0 bis 62 wenn letzte NID > 0, sonst 1 bis 62] || NID.NID.NID.[NID RID]

|| 255.255.255.0 || /24 || - || 256 || 254 || [1 bis 254].[1 bis 254].[1 bis 254] || .[1 bis 254] || NID.NID.NID. RID

|| 255.255.254.0 || /23 || 2 || 512 (2 x 256) || 508 (2 x 254) || [1 bis 254].[1 bis 254].[128, 64, 32, 16, 8, 4, 2 und 0 können verwendet und auch miteinander addiert werden] || [0 bis 1 wenn letzte NID > 0, sonst 1].[1 bis 254] || NID.NID.[NID first RID].RID

|| 255.255.252.0 || /22 || 4 || 1024 (4 x 256) || 1016 (4 x 254) || [1 bis 254].[1 bis 254].[128, 64, 32, 16, 8, 4 und 0 können verwendet und auch miteinander addiert werden] || [0 bis 3 wenn letzte NID > 0, sonst 1 bis 3].[1 bis 254] || NID.NID.[NID first RID].RID

|| 255.255.248.0 || /21 || 8 || 2048 (8 x 256) || 2032 (8 x 254) || [1 bis 254].[1 bis 254].[128, 64, 32, 16, 8 und 0 können verwendet und auch miteinander addiert werden] || [0 bis 7 wenn letzte NID > 0, sonst 1 bis 7].[1 bis 254] || NID.NID.[NID first RID].RID

|| 255.255.240.0 || /20 || 16 || 4096 (16 x 256) || 4064 (16 x 254) || [1 bis 254].[1 bis 254].[128, 64, 32, 16 und 0 können verwendet und auch miteinander addiert werden] || [0 bis 15 wenn letzte NID > 0, sonst 1 bis 15].[1 bis 254] || NID.NID.[NID first RID].RID

|| 255.255.224.0 || /19 || 32 || 8192 (32 x 256) || 8128 (32 x 254) || [1 bis 254].[1 bis 254].[128, 64, 32 und 0 können verwendet und auch miteinander addiert werden] || [0 bis 31 wenn letzte NID > 0, sonst 1 bis 31].[1 bis 254] || NID.NID.[NID first RID].RID

|| 255.255.192.0 || /18 || 64 || 16384 (64 x 256) || 16256 (64 x 254) || [1 bis 254].[1 bis 254].[128, 64 und 0 können verwendet und auch miteinander addiert werden] || [0 bis 63 wenn letzte NID > 0, sonst 1 bis 63].[1 bis 254] || NID.NID.[NID first RID].RID

|| 255.255.128.0 || /17 || 128 || 32768 (128 x 256) || 32512 (128 x 254) || [1 bis 254].[1 bis 254].[128 und 0 können verwendet werden] || [0 bis 127 wenn letzte NID > 0, sonst 1 bis 127].[1 bis 254] || NID.NID.[NID first RID].RID

|| 255.255.0.0 || /16 || - || 65536 (256 x 256) || 64516 (254 x 254) || [1 bis 254].[1 bis 254] || .[1 bis 254].[1 bis 254] || NID.NID. RID.RID

|| 255.254.0.0 || /15 || 2 || 131072 (2 x 65536) || 129032 (2 x 64512) || [1 bis 254].[128, 64, 32, 16, 8, 4, 2 und 0 können verwendet und auch miteinander addiert werden] || [0 bis 1 wenn letzte NID > 0, sonst 1].[1 bis 254].[1 bis 254] || NID.[NID first RID].RID.RID

|| 255.252.0.0 || /14 || 4 || 262144 (4 x 65536) || 258064 (4 x 64512) || [1 bis 254].[128, 64, 32, 16, 8, 4 und 0 können verwendet und auch miteinander addiert werden] || [0 bis 3 wenn letzte NID > 0, sonst 1 bis 3].[1 bis 254].[1 bis 254] || NID.[NID first RID].RID.RID

|| 255.248.0.0 || /13 || 8 || 524288 (8 x 65536) || 516128 (8 x 64512) || [1 bis 254].[128, 64, 32, 16, 8 und 0 können verwendet und auch miteinander addiert werden] || [0 bis 7 wenn letzte NID > 0, sonst 1 bis 7].[1 bis 254].[1 bis 254] || NID.[NID first RID].RID.RID

|| 255.240.0.0 || /12 || 16 || 1048576 (16 x 65536) || 1032256 (16 x 64512) || [1 bis 254].[128, 64, 32, 16 und 0 können verwendet und auch miteinander addiert werden] || [0 bis 15 wenn letzte NID > 0, sonst 1 bis 15].[1 bis 254].[1 bis 254] || NID.[NID first RID].RID.RID

|| 255.224.0.0 || /11 || 32 || 2097152 (32 x 65536) || 2064512 (32 x 64512) || [1 bis 254].[128, 64, 32 und 0 können verwendet und auch miteinander addiert werden] || [0 bis 31 wenn letzte NID > 0, sonst 1 bis 31].[1 bis 254].[1 bis 254] || NID.[NID first RID].RID.RID

|| 255.192.0.0 || /10 || 64 || 4194304 (64 x 65536) || 4129024 (64 x 64512) || [1 bis 254].[128, 64 und 0 können verwendet und auch miteinander addiert werden] || [0 bis 63 wenn letzte NID > 0, sonst 1 bis 63].[1 bis 254].[1 bis 254] || NID.[NID first RID].RID.RID

|| 255.128.0.0 || /9 || 128 || 8388608 (128 x 65536) || 8258048 (128 x 64512) || [1 bis 254].[128 und 0 können verwendet werden] || [0 bis 127 wenn letzte NID > 0, sonst 1 bis 127].[1 bis 254].[1 bis 254] || NID.[NID first RID].RID.RID

|| 255.0.0.0 || /8 || - || 16777216 (256 x 65536) || 16386048 (254 x 64512) || [1 bis 254] || .[1 bis 254].[1 bis 254].[1 bis 254] || NID. RID.RID.RID

|| 254.0.0.0 || /7 || 2 || 33554432 (2 x 16777216) || 32772096 (2 x 16387064) || [128, 64, 32, 16, 8, 4, 2 und 0 können verwendet und auch miteinander addiert werden] || [0 bis 1 wenn NID > 0, sonst 1].[1 bis 254].[1 bis 254].[1 bis 254] || [NID RID].RID.RID.RID

|| 252.0.0.0 || /6 || 4 || 67108864 (4 x 16777216) || 65544192 (4 x 16386048) || [128, 64, 32, 16, 8, 4 und 0 können verwendet und auch miteinander addiert werden] || [0 bis 3 wenn NID > 0, sonst 1 bis 3].[1 bis 254].[1 bis 254].[1 bis 254] || [NID RID].RID.RID.RID

|| 248.0.0.0 || /5 || 8 || 134217728 (8 x 16777216) || 131088384 (8 x 16386048) || [128, 64, 32, 16, 8 und 0 können verwendet und auch miteinander addiert werden] || [0 bis 7 wenn NID > 0, sonst 1 bis 7].[1 bis 254].[1 bis 254].[1 bis 254] || NID.[NID RID].RID.RID.RID

||240.0.0.0 || /4 || 16 || 268435456 (16 x 16777216) || 262176768 (16 x 16386048) || [128, 64, 32, 16 und 0 können verwendet und auch miteinander addiert werden] || [0 bis 15 wenn NID > 0, sonst 1 bis 15].[1 bis 254].[1 bis 254].[1 bis 254] || NID.[NID RID].RID.RID.RID

|| 224.0.0.0 || /3 || 32 || 536870912 (32 x 16777216) || 524353536 (32 x 16386048) || [128, 64, 32 und 0 können verwendet und auch miteinander addiert werden] || [0 bis 31 wenn letzte NID > 0, sonst 1 bis 31].[1 bis 254].[1 bis 254].[1 bis 254] || NID.[NID RID].RID.RID.RID

|| 192.0.0.0 || /2 || 64 || 1073741824 (64 x 16777216) || 1048707072 (64 x 16386048) || [128, 64 und 0 können verwendet und auch miteinander addiert werden] || [0 bis 63 wenn letzte NID > 0, sonst 1 bis 63].[1 bis 254].[1 bis 254].[1 bis 254] || NID.[NID RID].RID.RID.RID

Bye, nz

| Bits der Subnetzmaske: 11111111.11111111.11111000.00000000 (dez: 255.255.248.0) Bits der IP-Adresse: 00001010.00001010.01011101.01111011 (dez: 10.10.93.123) Bytes: |--Byte3---|--Byte2--|--Byte1---|--Byte0--| |

Byte1 der IP-Adresse beherbergt in diesem Beispiel sowohl einen Teil der Netzwerk-ID, als auch einen Teil der Rechner-ID, weshalb diese berechnet werden müssen. Sobald man die Bytes, wie hier gezeigt, auf Bit-Ebene betrachtet, ist die Berechnung recht einfach: 01011

000 (bin) = 88 (dez); die Netzwerk-ID lautet also 10.10.88. Der Rest von Byte1 ist 101 (bin) = 5 (dez); die Rechner-ID lautet somit 5.123.Tipp: Ein bin/dez-Umrechnungsprogramm findet sich unter Windows über Start / Ausführen: calc.exe im Menü Ansicht / Wissenschaftlich.

Alternativ zur vorherigen Vorgehensweise wird nun versucht, diese Aufgabe mithilfe einer Tabelle zu lösen. In dem Beispiel wird ebenfalls eine Subnetzmaske von 255.255.248.0 verwendet. Sämtliche Werte, die uns hier interessieren, entnehmen wir daher der dazu passenden Tabellenzeile (die komplette Tabelle befindet sich weiter unten).

| Subnetzmaske | CIDR-Schreibweise | FB-Wert (siehe Beispielberechnung) | theoretische Anzahl der Rechner pro Subnetz | tatsächliche max. Rechneranzahl, wenn die 0 für das komplette Byte und die 255 bzw. die directed Broadcast-Adresse keinem Rechner (oder besser keiner Netzwerkkarte) zugewiesen wird | mögliche Netzwerk-ID (NID) | mögliche Rechner-ID (RID) | IP-Adresse |

| 255.255.248.0 | /21 | 8 | 2048 (8 x 256) | 2032 (8 x 254) | [1 bis 254].[1 bis 254].[128, 64, 32, 16, 8 und 0 können verwendet und auch miteinander addiert werden] | [0 bis 7 wenn letzte NID > 0, sonst 1 bis 7].[1 bis 254] | NID.NID.[NID first RID].RID |

Das Beispiel beschränkt sich nicht darauf, eine bereits vorhandene IP-Adresse aufzuschlüsseln. Es setzt viel früher an und beschreibt einen Weg, wie man unter der verwendeten Subnetzmaske gültige Werte für die Netzwerk-ID und Rechner-ID findet. Die reverse Aufschlüsselung der IP-Adresse wird schlussendlich unter "Zurückrechnen der Netzwerk- und Rechner-ID aus der IP-Adresse anhand des CIDR-Wertes" beschrieben.

Eine gültige Netzwerk-ID wäre laut Tabelle z.B.

10.10.88Die 88 wurde anhand der Addition beliebiger Werte aus der Tabelle gebildet, die zu einer gültigen Netzwerk-ID der benutzen Subnetzmaske passen (128, 64, 32, 16, 8 und 0 können zugewiesen bzw. miteinander addiert werden; in diesem Beispiel wurde 64 + 16 + 8 = 88 ausgewählt).

Eine 32-Bit-IP-Adresse setzt sich aus 4 Byte zusammen:

Byte3.Byte2.Byte1.Byte0Die Rechner-ID in einem 255.255.248’er Subnetz kann laut Tabelle im

Byte1 den Wert 0 bis 7 erhalten. Byte0 gehört komplett zur Rechner-ID und kann einen beliebigen Wert zwischen 1 bis 254 annehmen.Die IP-Adresse der Rechner wird nun gebildet, indem man aus

Byte1 den Netzwerk-ID-Teil (88) mit dem Rechner-ID-Teil addiert. Ein Rechner mit der ID 5.123 erhält somit in diesem Subnetz die IP-Adresse10.10.(88 + 5).123also

10.10.93.123Wenn man diese IP-Adresse in einem Dokument festhalten möchte, so gibt man zudem den passenden CIDR-Wert aus der Tabelle an, damit der Leser daraus die Subnetzadresse ermitteln kann:

10.10.93.123 /21Hierfür nimmt man den zur CIDR-Angabe gehörenden FB-Wert aus der dritten Spalte der Tabelle (hier 8).

Aus dem Bereich der Netzwerk-ID nimmt man nun die letzte Ziffer (hier x.x.93.x) und teilt diese durch den FB-Wert. Dann rechnet man das Ergebnis ohne den Nachkommateil wieder zurück. Bezogen auf dieses Beispiel wäre dass:

93 / 8 = 11,625

11 * 8 = 88

Die Netzwerk-ID lautet demnach

10.10.88. Nimmt man nun93 - 88 = 5

so erhält man den gesuchten Teil der Rechner-ID:

5.123| Subnetzmaske | CIDR-Schreibweise | FB-Wert (siehe vorherige Beispielberechnung) | theoretische Anzahl der Rechner pro Subnetz | tatsächliche max. Rechneranzahl, wenn die 0 für das komplette Byte und die 255 bzw. die directed Broadcast-Adresse keinem Rechner (oder besser keiner Netzwerkkarte) zugewiesen wird | mögliche Netzwerk-ID (NID) | mögliche Rechner-ID (RID) | IP-Adresse |

| 255.255.255.254 | /31 | 2 | 2 | 1 | [1 bis 254].[1 bis 254].[1 bis 254].[1 bis 254] | IP-Adresse=NID | |

| 255.255.255.252 | /30 | 4 | 4 | 3 | [1 bis 254].[1 bis 254].[1 bis 254].[128, 64, 32, 16, 8, 4 und 0 können verwendet und auch miteinander addiert werden] | [0 bis 2 wenn letzte NID > 0, sonst 1 bis 2] | NID.NID.NID.[NID RID] |

|| 255.255.255.248 || /29 || 8 || 8 || 7 || [1 bis 254].[1 bis 254].[1 bis 254].[128, 64, 32, 16, 8 und 0 können verwendet und auch miteinander addiert werden] || [0 bis 6 wenn letzte NID > 0, sonst 1 bis 6] || NID.NID.NID.[NID RID]

|| 255.255.255.240 || /28 || 16 || 16 || 15 || [1 bis 254].[1 bis 254].[1 bis 254].[128, 64, 32, 16 und 0 können verwendet und auch miteinander addiert werden] || [0 bis 14 wenn letzte NID > 0, sonst 1 bis 14] || NID.NID.NID.[NID RID]

|| 255.255.255.224 || /27 || 32 || 32 || 31 || [1 bis 254].[1 bis 254].[1 bis 254].[128, 64, 32 und 0 können verwendet und auch miteinander addiert werden] || [0 bis 30 wenn letzte NID > 0, sonst 1 bis 30] || NID.NID.NID.[NID RID]

|| 255.255.255.192 || /26 || 64 || 64 || 63 || [1 bis 254].[1 bis 254].[1 bis 254].[128, 64 und 0 können verwendet und auch miteinander addiert werden] || [0 bis 62 wenn letzte NID > 0, sonst 1 bis 62] || NID.NID.NID.[NID RID]

| 255.255.255.128 | /25 | 128 | 128 | 127 | [1 bis 254].[1 bis 254].[1 bis 254].[128 und 0 können verwendet werden] | [0 bis 126 wenn letzte NID > 0, sonst 1 bis 126] | NID.NID.NID.[NID RID] |

|| 255.255.255.0 || /24 || - || 256 || 254 || [1 bis 254].[1 bis 254].[1 bis 254] || .[1 bis 254] || NID.NID.NID. RID

|| 255.255.254.0 || /23 || 2 || 512 (2 x 256) || 508 (2 x 254) || [1 bis 254].[1 bis 254].[128, 64, 32, 16, 8, 4, 2 und 0 können verwendet und auch miteinander addiert werden] || [0 bis 1 wenn letzte NID > 0, sonst 1].[1 bis 254] || NID.NID.[NID first RID].RID

|| 255.255.252.0 || /22 || 4 || 1024 (4 x 256) || 1016 (4 x 254) || [1 bis 254].[1 bis 254].[128, 64, 32, 16, 8, 4 und 0 können verwendet und auch miteinander addiert werden] || [0 bis 3 wenn letzte NID > 0, sonst 1 bis 3].[1 bis 254] || NID.NID.[NID first RID].RID

|| 255.255.248.0 || /21 || 8 || 2048 (8 x 256) || 2032 (8 x 254) || [1 bis 254].[1 bis 254].[128, 64, 32, 16, 8 und 0 können verwendet und auch miteinander addiert werden] || [0 bis 7 wenn letzte NID > 0, sonst 1 bis 7].[1 bis 254] || NID.NID.[NID first RID].RID

|| 255.255.240.0 || /20 || 16 || 4096 (16 x 256) || 4064 (16 x 254) || [1 bis 254].[1 bis 254].[128, 64, 32, 16 und 0 können verwendet und auch miteinander addiert werden] || [0 bis 15 wenn letzte NID > 0, sonst 1 bis 15].[1 bis 254] || NID.NID.[NID first RID].RID

|| 255.255.224.0 || /19 || 32 || 8192 (32 x 256) || 8128 (32 x 254) || [1 bis 254].[1 bis 254].[128, 64, 32 und 0 können verwendet und auch miteinander addiert werden] || [0 bis 31 wenn letzte NID > 0, sonst 1 bis 31].[1 bis 254] || NID.NID.[NID first RID].RID

|| 255.255.192.0 || /18 || 64 || 16384 (64 x 256) || 16256 (64 x 254) || [1 bis 254].[1 bis 254].[128, 64 und 0 können verwendet und auch miteinander addiert werden] || [0 bis 63 wenn letzte NID > 0, sonst 1 bis 63].[1 bis 254] || NID.NID.[NID first RID].RID

|| 255.255.128.0 || /17 || 128 || 32768 (128 x 256) || 32512 (128 x 254) || [1 bis 254].[1 bis 254].[128 und 0 können verwendet werden] || [0 bis 127 wenn letzte NID > 0, sonst 1 bis 127].[1 bis 254] || NID.NID.[NID first RID].RID

|| 255.255.0.0 || /16 || - || 65536 (256 x 256) || 64516 (254 x 254) || [1 bis 254].[1 bis 254] || .[1 bis 254].[1 bis 254] || NID.NID. RID.RID

|| 255.254.0.0 || /15 || 2 || 131072 (2 x 65536) || 129032 (2 x 64512) || [1 bis 254].[128, 64, 32, 16, 8, 4, 2 und 0 können verwendet und auch miteinander addiert werden] || [0 bis 1 wenn letzte NID > 0, sonst 1].[1 bis 254].[1 bis 254] || NID.[NID first RID].RID.RID

|| 255.252.0.0 || /14 || 4 || 262144 (4 x 65536) || 258064 (4 x 64512) || [1 bis 254].[128, 64, 32, 16, 8, 4 und 0 können verwendet und auch miteinander addiert werden] || [0 bis 3 wenn letzte NID > 0, sonst 1 bis 3].[1 bis 254].[1 bis 254] || NID.[NID first RID].RID.RID

|| 255.248.0.0 || /13 || 8 || 524288 (8 x 65536) || 516128 (8 x 64512) || [1 bis 254].[128, 64, 32, 16, 8 und 0 können verwendet und auch miteinander addiert werden] || [0 bis 7 wenn letzte NID > 0, sonst 1 bis 7].[1 bis 254].[1 bis 254] || NID.[NID first RID].RID.RID

|| 255.240.0.0 || /12 || 16 || 1048576 (16 x 65536) || 1032256 (16 x 64512) || [1 bis 254].[128, 64, 32, 16 und 0 können verwendet und auch miteinander addiert werden] || [0 bis 15 wenn letzte NID > 0, sonst 1 bis 15].[1 bis 254].[1 bis 254] || NID.[NID first RID].RID.RID

|| 255.224.0.0 || /11 || 32 || 2097152 (32 x 65536) || 2064512 (32 x 64512) || [1 bis 254].[128, 64, 32 und 0 können verwendet und auch miteinander addiert werden] || [0 bis 31 wenn letzte NID > 0, sonst 1 bis 31].[1 bis 254].[1 bis 254] || NID.[NID first RID].RID.RID

|| 255.192.0.0 || /10 || 64 || 4194304 (64 x 65536) || 4129024 (64 x 64512) || [1 bis 254].[128, 64 und 0 können verwendet und auch miteinander addiert werden] || [0 bis 63 wenn letzte NID > 0, sonst 1 bis 63].[1 bis 254].[1 bis 254] || NID.[NID first RID].RID.RID

|| 255.128.0.0 || /9 || 128 || 8388608 (128 x 65536) || 8258048 (128 x 64512) || [1 bis 254].[128 und 0 können verwendet werden] || [0 bis 127 wenn letzte NID > 0, sonst 1 bis 127].[1 bis 254].[1 bis 254] || NID.[NID first RID].RID.RID

|| 255.0.0.0 || /8 || - || 16777216 (256 x 65536) || 16386048 (254 x 64512) || [1 bis 254] || .[1 bis 254].[1 bis 254].[1 bis 254] || NID. RID.RID.RID

|| 254.0.0.0 || /7 || 2 || 33554432 (2 x 16777216) || 32772096 (2 x 16387064) || [128, 64, 32, 16, 8, 4, 2 und 0 können verwendet und auch miteinander addiert werden] || [0 bis 1 wenn NID > 0, sonst 1].[1 bis 254].[1 bis 254].[1 bis 254] || [NID RID].RID.RID.RID

|| 252.0.0.0 || /6 || 4 || 67108864 (4 x 16777216) || 65544192 (4 x 16386048) || [128, 64, 32, 16, 8, 4 und 0 können verwendet und auch miteinander addiert werden] || [0 bis 3 wenn NID > 0, sonst 1 bis 3].[1 bis 254].[1 bis 254].[1 bis 254] || [NID RID].RID.RID.RID

|| 248.0.0.0 || /5 || 8 || 134217728 (8 x 16777216) || 131088384 (8 x 16386048) || [128, 64, 32, 16, 8 und 0 können verwendet und auch miteinander addiert werden] || [0 bis 7 wenn NID > 0, sonst 1 bis 7].[1 bis 254].[1 bis 254].[1 bis 254] || NID.[NID RID].RID.RID.RID

||240.0.0.0 || /4 || 16 || 268435456 (16 x 16777216) || 262176768 (16 x 16386048) || [128, 64, 32, 16 und 0 können verwendet und auch miteinander addiert werden] || [0 bis 15 wenn NID > 0, sonst 1 bis 15].[1 bis 254].[1 bis 254].[1 bis 254] || NID.[NID RID].RID.RID.RID

|| 224.0.0.0 || /3 || 32 || 536870912 (32 x 16777216) || 524353536 (32 x 16386048) || [128, 64, 32 und 0 können verwendet und auch miteinander addiert werden] || [0 bis 31 wenn letzte NID > 0, sonst 1 bis 31].[1 bis 254].[1 bis 254].[1 bis 254] || NID.[NID RID].RID.RID.RID

|| 192.0.0.0 || /2 || 64 || 1073741824 (64 x 16777216) || 1048707072 (64 x 16386048) || [128, 64 und 0 können verwendet und auch miteinander addiert werden] || [0 bis 63 wenn letzte NID > 0, sonst 1 bis 63].[1 bis 254].[1 bis 254].[1 bis 254] || NID.[NID RID].RID.RID.RID

| 128.0.0.0 | /1 | 128 | 2147483648 (128 x 16777216) | 2097414144 (128 x 16386048) | [128 und 0 können verwendet werden] | [0 bis 127 wenn NID > 0, sonst 1 bis 127].[1 bis 254].[1 bis 254].[1 bis 254] | NID.[NID RID].RID.RID.RID |

Bye, nz

ich würde mich sehr freuen wenn die Erfahrenen unter uns, IP

Rechenaufgaben bereitstellen, damit unser einer das Wissen mit Praxis

befestigen kann.

Rechenaufgaben bereitstellen, damit unser einer das Wissen mit Praxis

befestigen kann.

sadikhov.com/forum/index.php?showtopic=38227&hl

Zitat von @spacyfreak: sadikhov.com/forum/index.php?showtopic=38227&hl

"Now with Subnetmask 255.255.255.128 we have THIS two networks [...] 192.168.10.128 >>> This is the "Network-IP" which is NOT useable for Host-PCs"

"Now with Subnetmask 255.255.255.128 we have THIS two networks [...] 192.168.10.128 >>> This is the "Network-IP" which is NOT useable for Host-PCs"

Wie kommst Du darauf, dass 192.168.10.128 (also die Rechner-ID 0) kein gültiger Wert für eine (Host-)IP-Adresse unter der Subnetzmaske 255.255.255.128 ist?

Bye, nz

Weil per Definition eine IP Adresse wo alle Host Bits auf 0 gesetzt sind IMMER das Netzwerk selber bezeichnet und niemals einen Host !!

Diese IP Adresse kann man auch meist nicht bei Clients konfigurieren.

Ist Grundschule, 1.Klasse IP Adressierung !

Bei deiner 25 Bits Subnetzmaske ist also 192.168.10.128 das Netzwerk selber und der Bereich der gueltigen Hostadressen geht von .129 bis .254 !

Die Broadcast Adresse ist dann die .255

Diese IP Adresse kann man auch meist nicht bei Clients konfigurieren.

Ist Grundschule, 1.Klasse IP Adressierung !

Bei deiner 25 Bits Subnetzmaske ist also 192.168.10.128 das Netzwerk selber und der Bereich der gueltigen Hostadressen geht von .129 bis .254 !

Die Broadcast Adresse ist dann die .255

Yo - die subnetzmaske entscheidet letztendlich den IP Range.

Es kann sogar die IP 192.168.0.0 als auch die IP 192.168.255.255 eine gültige Host-IP sein!

Z. B. bei Netz 192.0.0.0 mit der Subnetzmaske 255.0.0.0

IP Range:

192.0.0.0 - 192.255.255.255

Und irgendwo innerhalb dieses IP-Bereichs liegt sowohl die 192.168.0.0 als auch die 192.168.255.255 - und BEIDE sind gültige Host-IP-Adressen.

Grade dafür wurde ja die Subnetzmaske erfunden - sie ist eine Art "Schablone" die frei nach links oder nach rechts bewegbar ist, indem man einfach mehr einser links setzt und weniger nullen rechts kann man beispielsweise ein Netz "verkleinern".

Das ist ja der ganze Witz beim Subnetz-Tralala - beim Berechnen wie gross ein Netz ist lugt man einfach auf die Subnetzmaske, dann ist schon alles klar wenn man das Prinzip mal kapiert hat.

Der Laie staunt, und der Fachmann auch.

255.0.0.0 = 11111111.00000000.00000000.00000000 = 2^24-2 Host-IP-Adressen

255.255.0.0 = 11111111.11111111.00000000.00000000 = 2^16-2 Host-IP-Adressen

Es kann sogar die IP 192.168.0.0 als auch die IP 192.168.255.255 eine gültige Host-IP sein!

Z. B. bei Netz 192.0.0.0 mit der Subnetzmaske 255.0.0.0

IP Range:

192.0.0.0 - 192.255.255.255

Und irgendwo innerhalb dieses IP-Bereichs liegt sowohl die 192.168.0.0 als auch die 192.168.255.255 - und BEIDE sind gültige Host-IP-Adressen.

Grade dafür wurde ja die Subnetzmaske erfunden - sie ist eine Art "Schablone" die frei nach links oder nach rechts bewegbar ist, indem man einfach mehr einser links setzt und weniger nullen rechts kann man beispielsweise ein Netz "verkleinern".

Das ist ja der ganze Witz beim Subnetz-Tralala - beim Berechnen wie gross ein Netz ist lugt man einfach auf die Subnetzmaske, dann ist schon alles klar wenn man das Prinzip mal kapiert hat.

Der Laie staunt, und der Fachmann auch.

255.0.0.0 = 11111111.00000000.00000000.00000000 = 2^24-2 Host-IP-Adressen

255.255.0.0 = 11111111.11111111.00000000.00000000 = 2^16-2 Host-IP-Adressen

Zitat von @aqui:

Weil per Definition eine IP Adresse wo alle Host Bits auf 0 gesetzt sind IMMER das Netzwerk selber bezeichnet und niemals einen Host !! Ist Grundschule, 1.Klasse IP Adressierung !

Weil per Definition eine IP Adresse wo alle Host Bits auf 0 gesetzt sind IMMER das Netzwerk selber bezeichnet und niemals einen Host !! Ist Grundschule, 1.Klasse IP Adressierung !

Danke für die Blumen ;). Kannst Du dafür bitte eine Quelle nennen?

Mir ist klar, dass die Rechner-ID 0 innerhalb eines Netzwerkplans als ID für ein komplettes Subnetz verwendet wird. Das bedeutet, wenn ich das richtig verstanden habe, dass man diese nicht verwenden sollte, um Missverständnisse zu vermeiden (dabei handelt es sich also um eine rein "kosmetische Empfehlung"). Es gibt, meines Wissens, also keinen beschränkenden technischen Bezug zur Rechner-ID 0, wie es beispielsweise bei der Broadcast Adresse der Fall ist (diese kann man wirklich keinem Host zuweisen, da sie technisch besonders behandelt wird).

Bye, nz

Nachtrag: Ich habe gerade gesehen, dass es zumindest unter Windows XP nicht möglich ist, eine Rechner-ID 0 zu verwenden, was darauf hindeutet, dass es mehr als nur eine "kosmetische Empfehlung" ist. Hat jemand von euch eine (technische) Erklärung, warum das so ist? -- NeonZero 08.10.2008 11:15

man kann einem Netzwerkadapter eine IP wie 192.168.5.0 oder auch 192.168.4.255 geben, wenn man eine passende Netzmaske dazu eingibt, z. B. 255.0.0.0.

Dann wird aus der vermeintlichen "Netz-ID" bzw. "Broadcast-IP" nämlich eine Host-IP - wie oben schlüssig beschrieben definiert ALLEIN die Netzmaske ob eine IP Netz-ID, Broadcast-IP oder Host-IP ist!

Dann wird aus der vermeintlichen "Netz-ID" bzw. "Broadcast-IP" nämlich eine Host-IP - wie oben schlüssig beschrieben definiert ALLEIN die Netzmaske ob eine IP Netz-ID, Broadcast-IP oder Host-IP ist!

Danke für den Link. Ich habe das RFC950 nun rauf und runter gelesen und kann einfach die Passage nicht finden, die sich auf die oben erwähnte Rechner-ID mit dem Wert 0 bezieht. Vor allem wundert es mich, dass Du ein RFC zitierst, dass seit nunmehr über 20 Jahren (genauer seit 1987) mit der heutigen Subnetzmaske nichts zu tun hat. Vielmehr wird hier die allererste Form beschrieben, die eine Unterteilung in ein klassifiziertes Netz, einem (privaten) Subnetz-Teil und einem Host-Teil vornimmt. Zudem ist diese Subnetzmaske noch statisch (sie gilt für das komplette private Netz). Gemeint ist folgendes:

Wie kannst Du von dem RFC950 auf die obige Aussage schließen? Oder brauche ich eine Sehhilfe? *grübel*

Daher wäre ich Dir für einen Hinweis dankbar, auf welche Passage genau Du Dich mit Deiner Aussage beziehst.

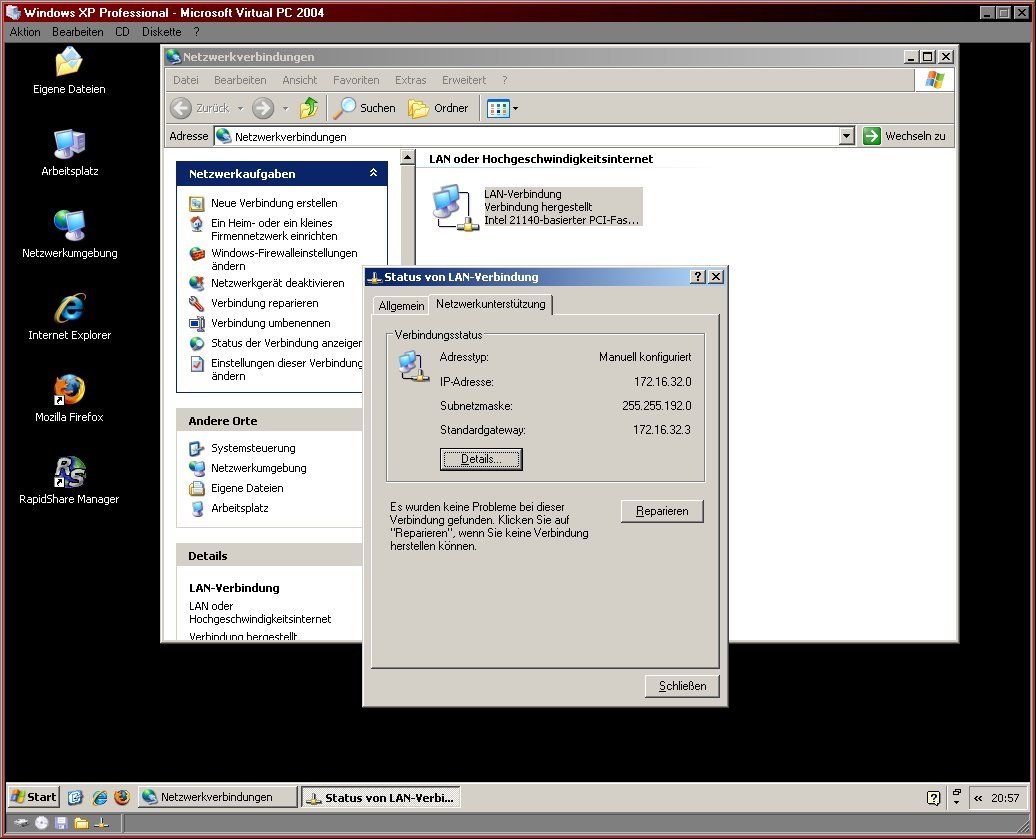

@Enclave: Du hast ein Bit daneben geschossen; 172.16.32.0 ergibt bei einer Subnetzmaske von 255.255.192.0 die Netzwerk-ID 172.16.0 und die Rechner-ID 32.0. Nur ein Bit mehr in der Subnetzmaske, also 255.255.224.0, und Du hättest die Netzwerk-ID 172.16.32 und die hier besprochene Rechner-ID 0.0

Bye, nz

RFC950, Page 5, August 1985

For example, the Internet address might be interpreted as:

<network-number><subnet-number><host-number>

[...]

For example, on a Class B network with a 6-bit wide subnet field,

an address would be broken down like this:

1 2 3

0 1 2 3 4 5 6 7 8 9 0 1 2 3 4 5 6 7 8 9 0 1 2 3 4 5 6 7 8 9 0 1

+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+

|1 0| NETWORK | SUBNET | Host Number |

+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+Daher wäre ich Dir für einen Hinweis dankbar, auf welche Passage genau Du Dich mit Deiner Aussage beziehst.

@Enclave: Du hast ein Bit daneben geschossen; 172.16.32.0 ergibt bei einer Subnetzmaske von 255.255.192.0 die Netzwerk-ID 172.16.0 und die Rechner-ID 32.0. Nur ein Bit mehr in der Subnetzmaske, also 255.255.224.0, und Du hättest die Netzwerk-ID 172.16.32 und die hier besprochene Rechner-ID 0.0

Bye, nz

Ein Zeichen das er sein eigenes Tutorial scheinbar selber nicht verstanden hat... !!!

Bei einer 18 Bit Subnetzmaske von 255.255.192.0 geht die Host Adressrange von 172.16.0.1 - 172.16.63.254 Das das sogar Windows richtigmachen kann ist klar, denn 172.16.32.0 ist damit eine gueltige IP Hostadresse in dem Netz !

Versuch doch mal 172.16.0.0 einzugeben das ist die Netzwerk Adresse zu diesem Netz und pruefe mal was Winblows dazu sagt ????

Bei einer 18 Bit Subnetzmaske von 255.255.192.0 geht die Host Adressrange von 172.16.0.1 - 172.16.63.254 Das das sogar Windows richtigmachen kann ist klar, denn 172.16.32.0 ist damit eine gueltige IP Hostadresse in dem Netz !

Versuch doch mal 172.16.0.0 einzugeben das ist die Netzwerk Adresse zu diesem Netz und pruefe mal was Winblows dazu sagt ????

Zitat von @aqui:

Ein Zeichen das er sein eigenes Tutorial scheinbar selber nicht verstanden hat... !!!

Jeder kann sich mal verrechnen. Bzw. kann es sein, dass Du etwas persönlich gegen Enclave hast?Ein Zeichen das er sein eigenes Tutorial scheinbar selber nicht verstanden hat... !!!

Es wäre nett von Dir, wenn Du kurz auf meine Frage von oben antworten könntest:

"wäre ich Dir für einen Hinweis dankbar, auf welche [RFC-] Passage genau Du Dich mit Deiner Aussage beziehst."

Bye, nz

Da es unter Windows nicht läuft genügt das für die Aussage, dass man die Rechner-ID 0 nicht benutzen sollte. Doch was Du so salopp ein großes Geschäft übel riechender Klugheit nennst, hat einen ernsthaften Hintergrund. Ich möchte wissen, woher genau aqui seine diesbezüglichen Informationen hat, weil ich an den (technischen) Hintergründen interessiert bin. Ich möchte verstehen _warum_ das mit der Rechner-ID 0 so ist. Auch wenn Dich das alles persönlich nicht interessiert. Es interessiert mich.

Bye, nz

Bye, nz

Klar kann man sich mal verrechnen aber ein Dokument was als Anleitung fuer die Allgemeinheit gilt bzw. dessen Kommentare sollte man doch sorgfaeltig durchlesen bevor man es freigibt. Alle Texte hier sind nachher auch immer noch editierbar, so das ein Fehler leicht korrigierbar ist. Es lesen auch Laien hier sowas das darf man nicht vergessen und eine Anleitung sollte minimal den Anspruch erheben im Ansatz wenigstens richtig zu sein...

ID0 hat natuerlich mit Boolschen Operationen zu tun die ein Router vornimmt bei der Adress Identifikation.

Hier kannst du nachlesen warum:

tcpipguide.com/free/t_IPSubnetMasksNotationandSubnetCalculations ...

Wenn das nicht reicht such einfach danach mit Dr. Google. Es gibt zig Dokumente dazu im Web !!

ID0 hat natuerlich mit Boolschen Operationen zu tun die ein Router vornimmt bei der Adress Identifikation.

Hier kannst du nachlesen warum:

tcpipguide.com/free/t_IPSubnetMasksNotationandSubnetCalculations ...

Wenn das nicht reicht such einfach danach mit Dr. Google. Es gibt zig Dokumente dazu im Web !!

Von den zahlreichen „Dr. Google“-Dokumenten habe ich doch tatsächlich nur geschafft einige zu lesen. Hätte ich dort etwas Brauchbares gefunden, bräuchte ich hier nicht danach zu fragen. Aber sicher war der Hinweis nett gemeint.

Du hast nun schon zweimal eine vermeintliche Quelle genannt, in der nicht das Geringste zur hinterfragten Aussage steht.

IP Klassen und wieso diese eigentlich klassenlos sind Offensichtlich hast Du Dich vorher nicht vergewissert, ob die Dokumente Deine Behauptung belegen können. Nicht einmal, ob sie überhaupt irgendetwas Relevantes zum Thema beinhalten. Zur Erinnerung: Es ging um diese Aussage...

Ich habe von einem Bekannten etwas über eine (mögliche) Verwendung der Rechner-ID 0 erfahren: Es sollte klar sein, dass sie nicht – wie Broadcast – zur Adressierung des Netzwerks (oder besser aller Rechner eines Subnetzes) verwendet wird. Das ist der falsche Blickwinkel. Sie kann aber einem Regelwerk als Synonym für ANY (also „eine beliebige IP aus dem Subnetz“) dienen. Derart konfigurierte Komponenten könnten ggf. Probleme mit einer realen IP der Rechern-ID 0 bekommen, wenigstens aber würde diese IP in Logs und anderen Dokumenten Verwirrung stiften. Daher sollte man sie nicht verwenden. So einfach ist das. Man muss nur darauf kommen…

Die weitere Recherche ist nun mein Privatvergnügen und wird hier nicht ausgebaut. Sollte ich auf eine andere Verwendung der Rechner-ID 0 treffen, werde ich das hier nachreichen. Danke für die bisherige Mühe.

Bye, nz

Du hast nun schon zweimal eine vermeintliche Quelle genannt, in der nicht das Geringste zur hinterfragten Aussage steht.

IP Klassen und wieso diese eigentlich klassenlos sind Offensichtlich hast Du Dich vorher nicht vergewissert, ob die Dokumente Deine Behauptung belegen können. Nicht einmal, ob sie überhaupt irgendetwas Relevantes zum Thema beinhalten. Zur Erinnerung: Es ging um diese Aussage...

Zitat von @aqui:

Weil per Definition eine IP Adresse wo alle Host Bits auf 0 gesetzt sind IMMER das Netzwerk selber bezeichnet und niemals einen Host !! Ist Grundschule, 1.Klasse IP Adressierung !

Auf der anderen Seite kann ich mir nicht vorstellen, dass Du mich wie blöde in zum Teil total veralterten Dokumenten nach Belegen für Deine Behauptung suchen lässt, ohne dass Du selbst auch nur einen Blick in Deine eigenen Quellen geworfen hast. Es muss sich also um ein Missverständnis handeln. Es wäre nett, wenn Du es aufklären könntest.Weil per Definition eine IP Adresse wo alle Host Bits auf 0 gesetzt sind IMMER das Netzwerk selber bezeichnet und niemals einen Host !! Ist Grundschule, 1.Klasse IP Adressierung !

Ich habe von einem Bekannten etwas über eine (mögliche) Verwendung der Rechner-ID 0 erfahren: Es sollte klar sein, dass sie nicht – wie Broadcast – zur Adressierung des Netzwerks (oder besser aller Rechner eines Subnetzes) verwendet wird. Das ist der falsche Blickwinkel. Sie kann aber einem Regelwerk als Synonym für ANY (also „eine beliebige IP aus dem Subnetz“) dienen. Derart konfigurierte Komponenten könnten ggf. Probleme mit einer realen IP der Rechern-ID 0 bekommen, wenigstens aber würde diese IP in Logs und anderen Dokumenten Verwirrung stiften. Daher sollte man sie nicht verwenden. So einfach ist das. Man muss nur darauf kommen…

Die weitere Recherche ist nun mein Privatvergnügen und wird hier nicht ausgebaut. Sollte ich auf eine andere Verwendung der Rechner-ID 0 treffen, werde ich das hier nachreichen. Danke für die bisherige Mühe.

Bye, nz

Was ist eigentlich ne Rechner-ID?

Meinst du die Netzwerk-ID=?

Was ist daran so schwer zu kapieren?

Jedes Netz (oder Subnetz) besteht aus einer Netz-ID (auch Netzkennung genannt), einem IP-Range für die Hosts oder Clients, sowie einer Broadcast-IP.

Die Netz-ID ist die "Bezeichnung" des Netzes, oder der "Netz-Name". Die Netz-ID sagt aber noch garnichts darüber wie gross das Netz ist - das bestimmt allein die Subnetzmaske.

Je nach Subnetzmaske kann eine IP-Adresse eine Host-IP sein oder auch eine Netz-ID!

Beispielsweise

192.168.10.0 /24 ist eine Netz-ID, bzw. die Netz-Kennung, der Name des Netzes.

192.168.10.0/ 16 dagegen ist eine Host-IP! Das ist nämlich eine IP-Adresse im IP-Bereich 192.168.0.0 - 192.168.255.255.

In dem Fall ist nämlich die 192.168.0.0 die Netz-ID oder Netzkennung. Die 192.168.255.255 ist die Broadcast-IP des Netzes.

Die IP 192.168.255.255 ist beim benannten Beispiel die Broadcast-IP.

Die 192.168.255.255 kann jedoch auch eine Host-IP sein - nämlich wenn man die Subnetzmaske 255.0.0.0 (oder /8) verwendet dann ist das eine Host-IP im IP-Range 192.0.0.1 - 192.255.255.255.

Meinst du die Netzwerk-ID=?

Was ist daran so schwer zu kapieren?

Jedes Netz (oder Subnetz) besteht aus einer Netz-ID (auch Netzkennung genannt), einem IP-Range für die Hosts oder Clients, sowie einer Broadcast-IP.

Die Netz-ID ist die "Bezeichnung" des Netzes, oder der "Netz-Name". Die Netz-ID sagt aber noch garnichts darüber wie gross das Netz ist - das bestimmt allein die Subnetzmaske.

Je nach Subnetzmaske kann eine IP-Adresse eine Host-IP sein oder auch eine Netz-ID!

Beispielsweise

192.168.10.0 /24 ist eine Netz-ID, bzw. die Netz-Kennung, der Name des Netzes.

192.168.10.0/ 16 dagegen ist eine Host-IP! Das ist nämlich eine IP-Adresse im IP-Bereich 192.168.0.0 - 192.168.255.255.

In dem Fall ist nämlich die 192.168.0.0 die Netz-ID oder Netzkennung. Die 192.168.255.255 ist die Broadcast-IP des Netzes.

Die IP 192.168.255.255 ist beim benannten Beispiel die Broadcast-IP.

Die 192.168.255.255 kann jedoch auch eine Host-IP sein - nämlich wenn man die Subnetzmaske 255.0.0.0 (oder /8) verwendet dann ist das eine Host-IP im IP-Range 192.0.0.1 - 192.255.255.255.

Die Antwort darauf findest Du in der Anleitung oben. Hier der entsprechende Auszug daraus:

Das hast Du uns bereits vier Mal hintereinanderweg erzählt. Ich denke, dass hat nun wirklich jeder hier verstanden, obgleich es mit dem Thema nichts zu tun hat. Denn bei

Bye, nz

Zitat von @NeonZero:

Damit Netzwerkkomponenten […] ihre Arbeit verrichten können, müssen sie wissen, welche Netzwerkpakete zu welchem (Sub-)Netz gehören. […] Die ersten Ziffern der IP-Adresse bilden den Namen des Netzwerkes, während der zweite Teil die eindeutige Identifikationsnummer eines Rechners (genauer einer Netzwerkkarte) in diesem Netzwerk umfasst. […] Die IP-Adresse ist somit vergleichbar mit einer Kombination aus Straßennummer (Netzwerk-ID) und Hausnummer (Rechner-ID), wobei ein zusätzlich angegebener Port dann vergleichbar mit einer Raumnummer wäre (der Port steht für die Anwendung auf dem Rechner, für die das Netzwerkpaket bestimmt ist).

Damit Netzwerkkomponenten […] ihre Arbeit verrichten können, müssen sie wissen, welche Netzwerkpakete zu welchem (Sub-)Netz gehören. […] Die ersten Ziffern der IP-Adresse bilden den Namen des Netzwerkes, während der zweite Teil die eindeutige Identifikationsnummer eines Rechners (genauer einer Netzwerkkarte) in diesem Netzwerk umfasst. […] Die IP-Adresse ist somit vergleichbar mit einer Kombination aus Straßennummer (Netzwerk-ID) und Hausnummer (Rechner-ID), wobei ein zusätzlich angegebener Port dann vergleichbar mit einer Raumnummer wäre (der Port steht für die Anwendung auf dem Rechner, für die das Netzwerkpaket bestimmt ist).

Das hast Du uns bereits vier Mal hintereinanderweg erzählt. Ich denke, dass hat nun wirklich jeder hier verstanden, obgleich es mit dem Thema nichts zu tun hat. Denn bei

192.168.10.0/16 lautet die Netzwerk-ID 192.168 und die Rechner-ID 10.0. Oben geht es aber um die Rechner-ID 0 (also um „eine IP Adresse wo alle Host Bits auf 0 gesetzt sind“; hier wäre das die reale IP-Adresse 192.168.0.0; nicht zu verwechseln mit einem Eintrag in einem Netzplan oder anderen Dokument, wo 192.168.0.0/16 als Bezeichnung für das Subnetz steht). Wir wollten herausfinden, warum man die Rechner-ID 0 keinem Teilnehmer des Netzes zuweisen sollte, also was genau _aus technischer Sicht_ dagegen spricht. Die Antwort darauf findest Du in meinem vorherigen Beitrag weiter oben.Bye, nz

Jo - aller guten Dinge sind 4! Hehe.

Ah ja, Rechner-ID = Host-IP.

Wat solls, alles Haarspaltereien. Letzendlich KANN man die erste IP nach der Netz-ID bis zur letzten IP vor der Broadcast-IP für Hosts verwenden. Eine Host-IP die wie eine Netz-ID "aussieht" nicht zu verwenden weil das "irreführende Eintragungen in Logfiles" - Geschmackssache. Mich verwirren eher ganz andere Dinge - z. B. warum wir so lange über so einen langweiligen Scheiss diskutieren anstatt ´schonmal das Bier für den Boxkampf heut abend kaltzustellen.

Ich hoff der Boxkampf ist nicht schneller fertig als das Bier leer ist.. Ich glaub Vitali wird ordentlich austeilen..

Ah ja, Rechner-ID = Host-IP.

Wat solls, alles Haarspaltereien. Letzendlich KANN man die erste IP nach der Netz-ID bis zur letzten IP vor der Broadcast-IP für Hosts verwenden. Eine Host-IP die wie eine Netz-ID "aussieht" nicht zu verwenden weil das "irreführende Eintragungen in Logfiles" - Geschmackssache. Mich verwirren eher ganz andere Dinge - z. B. warum wir so lange über so einen langweiligen Scheiss diskutieren anstatt ´schonmal das Bier für den Boxkampf heut abend kaltzustellen.

Ich hoff der Boxkampf ist nicht schneller fertig als das Bier leer ist.. Ich glaub Vitali wird ordentlich austeilen..

Autsch. Nein. Nochmal: Die Host-IP (Internet Protocol Address) setzt sich zusammen aus Netzwerk-ID (

Moment. Womöglich ist das ja nur ein schlauer Trick von Dir, damit auch im mich ständig wiederhole…? Genial! ;)

Na dann, Prost.

Bye, nz

NID) und Rechner-ID (RID). ID steht für Identifikationsnummer. Bei Deinem Beispiel einer IP 192.168.10.0/16 wären das NID.NID.RID.RID. Zur RID (hier 10.0) kannst Du meinethalben auch Host-ID, Client- oder Server-ID, Computer-ID, Rechner-ID, Teilnehmer-ID oder was auch immer sagen, aber sie ist keine IP, sondern nur ein Teil davon (hier, unter CIDR „/16“, umfasst die RID lediglich zwei Byte der IP). Schau Dir mal das an.Moment. Womöglich ist das ja nur ein schlauer Trick von Dir, damit auch im mich ständig wiederhole…? Genial! ;)

Na dann, Prost.

Bye, nz