Mit Linux auf DMZ zugreifen

Servus,

ich habe eine virtuelle Linux-Maschine mit RaspberryMatic (ein Hausautomationssystem) auf einer Synology mit der IP 192.168.110.110 laufen. Von der aus will ich über eine Firewall auf die DMZ zugreifen, in der sich ein Modbus-Server mit der Adresse 10.10.10.182 befindet.

Von einer Windowsmaschine (192.168.110.200) aus kann ich die 10.10.10.182 pingen und die Daten auslesen.

Die Linux-Maschine weigert sich aber eisern.

Da ich nur grundlegendste Ahnung von Linux habe suche ich jemanden, der mir das kleinweise erklärt oder einen Link zu einer entsprechenden Anleitung hat.

Vielen Dank im Voraus

Wurzel

ich habe eine virtuelle Linux-Maschine mit RaspberryMatic (ein Hausautomationssystem) auf einer Synology mit der IP 192.168.110.110 laufen. Von der aus will ich über eine Firewall auf die DMZ zugreifen, in der sich ein Modbus-Server mit der Adresse 10.10.10.182 befindet.

Von einer Windowsmaschine (192.168.110.200) aus kann ich die 10.10.10.182 pingen und die Daten auslesen.

Die Linux-Maschine weigert sich aber eisern.

Da ich nur grundlegendste Ahnung von Linux habe suche ich jemanden, der mir das kleinweise erklärt oder einen Link zu einer entsprechenden Anleitung hat.

Vielen Dank im Voraus

Wurzel

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 5164049794

Url: https://administrator.de/forum/mit-linux-auf-dmz-zugreifen-5164049794.html

Ausgedruckt am: 29.07.2025 um 17:07 Uhr

18 Kommentare

Neuester Kommentar

Zitat von @Cloudrakete:

Ggf. erlaubt die Regel nur eine Kommunikation von 192.168.110.200 zu 10.10.10.182, aber nicht von 192.168.110.100.

Ggf. erlaubt die Regel nur eine Kommunikation von 192.168.110.200 zu 10.10.10.182, aber nicht von 192.168.110.100.

U.U. noch die Routen überprüfen, ob die linux-Kiste den Weg dorthin überhaupt kennt.

lks

Zitat von @Wurzel25000:

Nachtrag: scheinbar kann ich doch von der Linux-VM pingen (mit einem Node Red Derivat getestet).

Muss ich in der Firewall einen Zugriff von 10.10.10.182 auf das 192.168.110.0/24 Netz einrichten, um die Daten vom 10er Netz zu holen?

Schau in die Logs der Firewall. Wenn du etwas halbwegs sinnvolles hast, dann siehst du auch wer von ihr geblockt wird.Nachtrag: scheinbar kann ich doch von der Linux-VM pingen (mit einem Node Red Derivat getestet).

Muss ich in der Firewall einen Zugriff von 10.10.10.182 auf das 192.168.110.0/24 Netz einrichten, um die Daten vom 10er Netz zu holen?

Frohes Neues auch Euch allen!!!

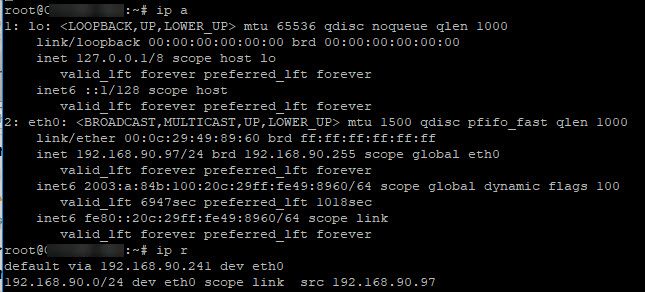

@Wurzel25000, poste mal die Ausgaben der beiden folgenden Terminal Befehle auf der Linux Maschine:

und danach

Dann wissen wir, wie deine IP Konfiguration ausschaut.

Nenne bitte auch mal deine eingesetzte Firewall.

Gruß

Marc

@Wurzel25000, poste mal die Ausgaben der beiden folgenden Terminal Befehle auf der Linux Maschine:

ip aund danach

ip rDann wissen wir, wie deine IP Konfiguration ausschaut.

Nenne bitte auch mal deine eingesetzte Firewall.

Gruß

Marc

Das mit der Firewall hatte ich wohl überlesen.

Schaut man sich die IP Adresse deines Linix an so ist dieser im 192.168.90.0er Subnetz.

Dein Laptop braucht Zugriff von diesem Subnetz auf deine DMZ.

Er ist also nicht im selben Netz, wie deine Windows Maschine (192.168.110.0er Subnetz).

Es sieht so aus, als hätte dein Linux eine statische IP aus diesem Netz.

Gibt es ein VLAN Switch in dem Konstrukt?

Wie sehen die Regeln zwischen den Netzen auf der Firewall aus?

Gruß

Marc

Schaut man sich die IP Adresse deines Linix an so ist dieser im 192.168.90.0er Subnetz.

Dein Laptop braucht Zugriff von diesem Subnetz auf deine DMZ.

Er ist also nicht im selben Netz, wie deine Windows Maschine (192.168.110.0er Subnetz).

Es sieht so aus, als hätte dein Linux eine statische IP aus diesem Netz.

Gibt es ein VLAN Switch in dem Konstrukt?

Wie sehen die Regeln zwischen den Netzen auf der Firewall aus?

Gruß

Marc

Ist das 192.168.100.0er Subnetz ein Schreibfehler? Du erwähntest bisher nur das 192.168.110.0er Netz.

Was bedeutet:

Am besten machst du mal eine Zeichnung, welches Netz, wie an welcher Schnittstelle der Firewall verbunden ist.

Wie kommt denn das 90er Subnetz auf derselben Schnittstelle zustande, wie das 100er?

Du musst mal deine Beiträge lesen. Deine Subnetze ändern sich des Öfteren.

Gruß

Marc

Was bedeutet:

Zitat von @Wurzel25000:

Das 192.168.90.0/24 und 192.168.100.0/24 hängen beide auf der Schnittstelle LAN2 der Firewall.

Das 192.168.90.0/24 und 192.168.100.0/24 hängen beide auf der Schnittstelle LAN2 der Firewall.

Am besten machst du mal eine Zeichnung, welches Netz, wie an welcher Schnittstelle der Firewall verbunden ist.

Wie kommt denn das 90er Subnetz auf derselben Schnittstelle zustande, wie das 100er?

Du musst mal deine Beiträge lesen. Deine Subnetze ändern sich des Öfteren.

Gruß

Marc

Das kann ich nicht ausblenden.

Das geht meiner Ansicht nur mit logischer Trennung > VLAN.

Warum ein Ping seitens des 90er Netzes irgendwohin geht, kapiere ich nicht.

Kenne jetzt auch die Securepoint Geräte überhaupt nicht

Wenn die da zaubern, dann übersteigt das leider meine Fähigkeiten/Vorstellungskraft.

Kannst du mal einen Screenshot der GUI der Firewall posten? Im Speziellen die LAN2 Schnittstelle und wie man dort zwei IPs gleichzeitig hinterlegen kann.

Eventuell musst du an allen Clients und an der Firewall statische Routen setzen, damit das so klappt.

Gruß

Marc

Das geht meiner Ansicht nur mit logischer Trennung > VLAN.

Warum ein Ping seitens des 90er Netzes irgendwohin geht, kapiere ich nicht.

Kenne jetzt auch die Securepoint Geräte überhaupt nicht

Wenn die da zaubern, dann übersteigt das leider meine Fähigkeiten/Vorstellungskraft.

Kannst du mal einen Screenshot der GUI der Firewall posten? Im Speziellen die LAN2 Schnittstelle und wie man dort zwei IPs gleichzeitig hinterlegen kann.

Eventuell musst du an allen Clients und an der Firewall statische Routen setzen, damit das so klappt.

Gruß

Marc

Trotzdem wäre ein Screenshot nicht verkehrt

Das ganze Konstrukt wird zusammengewürfelt und muss auf ordentliche Beine gestellt werden.

Zwei Subnetze auf einer physischen Firewall Schnittstelle kann ich mir nach wie vor nicht vorstellen.

Welches Switch kommt zum Einsatz? Ist dieses des Konfigurierens von VLAN mächtig?

So würde meiner Ansicht nach ein Schuh draus.

Welches Modell von Synology ist das eigentlich? Mit zwei Netzwerkschnittstellen?

Würde da auf jeden Fall mit VLANs arbeiten.

Statische Routen gehen auch, sind aber meiner Ansicht nach mehr Gefrickel.

Gruß

Marc

Das ganze Konstrukt wird zusammengewürfelt und muss auf ordentliche Beine gestellt werden.

Zwei Subnetze auf einer physischen Firewall Schnittstelle kann ich mir nach wie vor nicht vorstellen.

Welches Switch kommt zum Einsatz? Ist dieses des Konfigurierens von VLAN mächtig?

So würde meiner Ansicht nach ein Schuh draus.

Welches Modell von Synology ist das eigentlich? Mit zwei Netzwerkschnittstellen?

Würde da auf jeden Fall mit VLANs arbeiten.

Statische Routen gehen auch, sind aber meiner Ansicht nach mehr Gefrickel.

Gruß

Marc

Moin,

ich würde dir empfehlen, dass Netzwerk grundlegend neu zuplanen bzw. zu denken.

Scheinbar hast du hier einfach mal drauf losgelegt und trittst nun in die eigenen Fettnäpfchen.

Vielleicht solltest Du dir auch jemanden dazunehmen, der grundlegende Kenntnisse im Bereich VLANs / Subnetting bzw. Netzwerke im allgemeinen hat.

ich würde dir empfehlen, dass Netzwerk grundlegend neu zuplanen bzw. zu denken.

Scheinbar hast du hier einfach mal drauf losgelegt und trittst nun in die eigenen Fettnäpfchen.

Vielleicht solltest Du dir auch jemanden dazunehmen, der grundlegende Kenntnisse im Bereich VLANs / Subnetting bzw. Netzwerke im allgemeinen hat.

Das 192.168.90.0/24 und 192.168.100.0/24 hängen beide auf der Schnittstelle LAN2 der Firewall

Das geht so natürlich nicht und ist ein IP Designfehler bzw. Verstoß gegen TCP/IP Regeln. Du kannst niemals mit 2 IP Netzen an einem Netzwerk Adapter arbeiten.Einzige Ausnahme ist wenn du diesen physischen Adapter in virtuell 2 VLAN Interfaces aufsplittest wie es dir dieses Foren Tutorial beschreibt:

VLAN Installation und Routing mit pfSense, Mikrotik, DD-WRT oder Cisco RV Routern

Das Grundproblem hast du ja schon gesehen bzw. die Kollegen oben mehrfach genannt. Deine Linux Maschine ist in einem völlig anderen IP Netz bzw. im falschen wenn du 2 IP Netze an einem Adapter betreibst.

Entweder legst du das 90er IP Netz auf einen separaten LAN Adapter und trennst diese wie es sich gehört oder splittest den LAN2 Port in 2 Virtuelle VLAN Adapter auf. Anders geht es nicht.

Diesen Kardinalsfehler im grundlegenden Netzwerk Design musst du zuallererst beseitigen dann wird dein Setup auch sofort zum Fliegen kommen.

Vielleicht hilft dir zusätzlich noch etwas Basiswissen zum Thema IP Routing:

Routing von 2 und mehr IP Netzen mit Windows, Linux und Router

Danke trotzde für eure Bemühungen.

Immer gerne!Wenn es das denn nun war, bitte nicht vergessen deinen Thread dann auch als erledigt zu schliessen!