OPNsense VLAN Konfiguration

Hallo Administrator-Community,

Ich bin derzeit neu in der IT-Welt und benötige Hilfe im OPNsense.

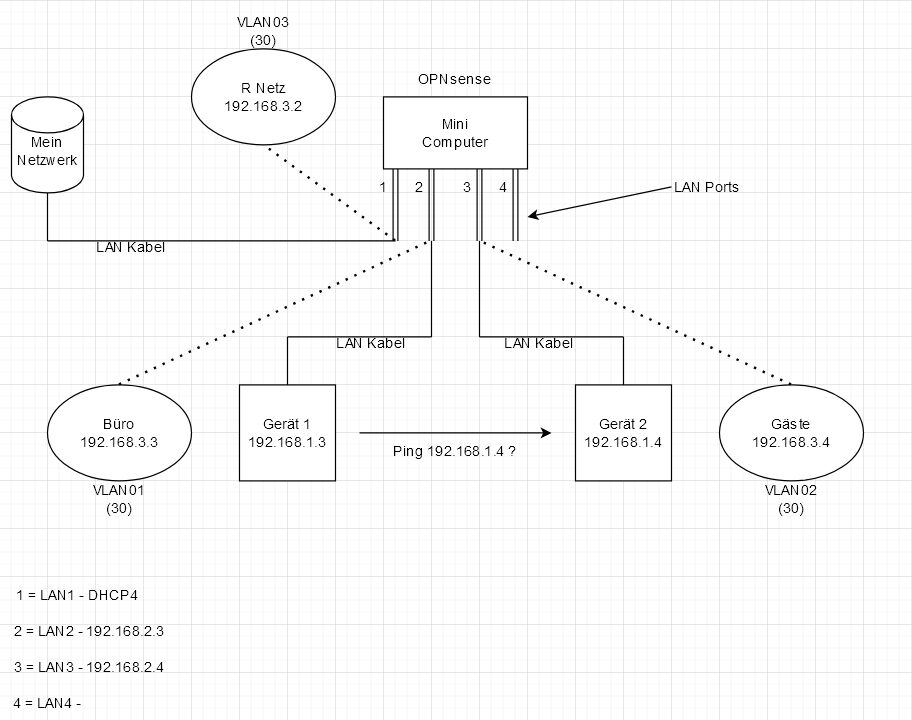

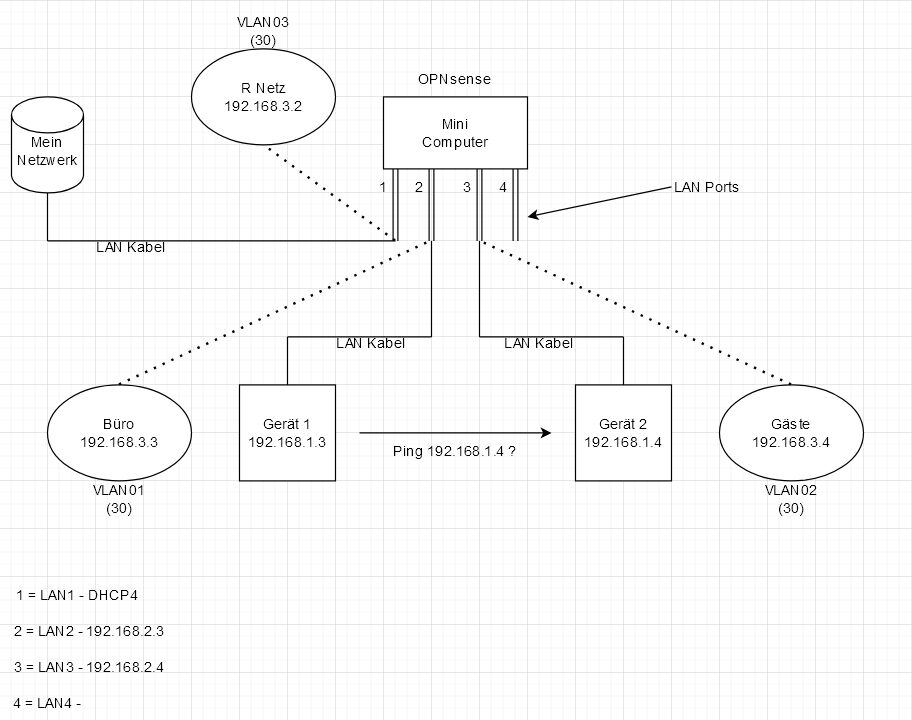

Ich habe euch zum Verständnis meiner Fragen eine kleine Skizze meiner Infrastruktur erstellt (ich hoffe sie ist verständlich).

Trotzdem würde ich nochmal in Worten kurz zusammenfassen was das Bild aussagen soll:

Ich habe einen Mini-Computer mit 4 LAN Ports, auf dem das OPNsense läuft.

LAN1 hat eine DHCP4 Adresse zugewiesen bekommen und ist an meinem Netzwerk angeschlossen.

LAN2 hat eine statische IP-Adresse (siehe Bild) und ist mit meinem Gerät 1 angeschlossen.

LAN3 hat ebenso eine statische IP-Adresse (siehe Bild) und ist mit meinem Gerät 2 angeschlossen.

Ich möchte das sich Gerät 1 und Gerät 2 pingen können (ohne eine Bridge), mithilfe eines VLANs.

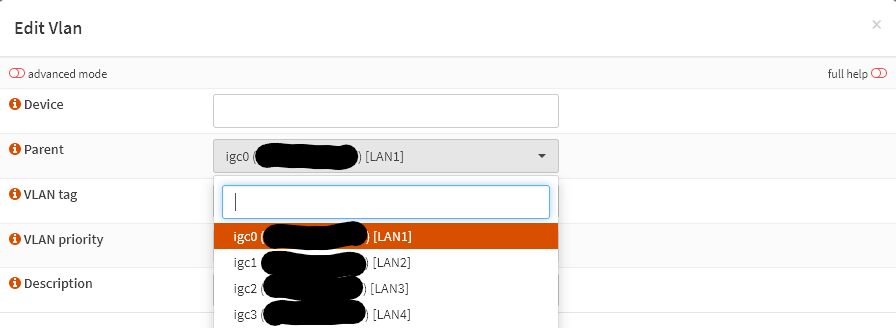

Ich wollte erst ein großes VLAN erstellen indem die Schnittstellen LAN1, LAN2, LAN3 vorhanden sind, habe aber gemerkt das ich das auf dem OPNsense nicht tun kann.

Daher habe ich jeder Schnittstelle ein VLAN zugewiesen mit dem selbem Tag 30 (Büro, Gäste und R Netz.

Diese VLANs haben ebenso statische IP-Adressen (siehe Bild).

Nun meine Frage:

Kann das so überhuapt funktionieren, dass sich Gerät 1 und Gerät 2 pingen können, wenn ja wie?

Wenn nicht wieso?

Was mache ich falsch?

Ich bedanke mich im voraus.

Grüße

IT797979

Ich bin derzeit neu in der IT-Welt und benötige Hilfe im OPNsense.

Ich habe euch zum Verständnis meiner Fragen eine kleine Skizze meiner Infrastruktur erstellt (ich hoffe sie ist verständlich).

Trotzdem würde ich nochmal in Worten kurz zusammenfassen was das Bild aussagen soll:

Ich habe einen Mini-Computer mit 4 LAN Ports, auf dem das OPNsense läuft.

LAN1 hat eine DHCP4 Adresse zugewiesen bekommen und ist an meinem Netzwerk angeschlossen.

LAN2 hat eine statische IP-Adresse (siehe Bild) und ist mit meinem Gerät 1 angeschlossen.

LAN3 hat ebenso eine statische IP-Adresse (siehe Bild) und ist mit meinem Gerät 2 angeschlossen.

Ich möchte das sich Gerät 1 und Gerät 2 pingen können (ohne eine Bridge), mithilfe eines VLANs.

Ich wollte erst ein großes VLAN erstellen indem die Schnittstellen LAN1, LAN2, LAN3 vorhanden sind, habe aber gemerkt das ich das auf dem OPNsense nicht tun kann.

Daher habe ich jeder Schnittstelle ein VLAN zugewiesen mit dem selbem Tag 30 (Büro, Gäste und R Netz.

Diese VLANs haben ebenso statische IP-Adressen (siehe Bild).

Nun meine Frage:

Kann das so überhuapt funktionieren, dass sich Gerät 1 und Gerät 2 pingen können, wenn ja wie?

Wenn nicht wieso?

Was mache ich falsch?

Ich bedanke mich im voraus.

Grüße

IT797979

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 668409

Url: https://administrator.de/forum/opnsense-vlan-konfiguration-668409.html

Ausgedruckt am: 30.07.2025 um 23:07 Uhr

12 Kommentare

Neuester Kommentar

Du hast da offensichtlich noch einige Verständnisprobleme und Wissenslücken was die OSI Schichten betrifft.

Du brauchst in deinem Fall überhaupt keine VLANs, VLANs braucht man nur wenn man mehrere Netze auf ein und dem selben Interface transportieren will oder eine Switch nachschaltet und auf dem Trunk dann VLANs zum Switch überträgt.

Du hast ein und das selbe Subnetz (192.168.1.0/24) an zwei unterschiedlichen Ports ohne Bridge konfiguriert. Das geht so natürlich nicht, denn die Clients versuchen erst gar nicht zu routen sondern versuchen die IPs in der selben Layer 2 Domain zu erreichen via ARP Request, deswegen klappt das Prinzipbedingt nicht auch weil zwei gleiche Subnetze aud dem selben Router ohne separate Routing-Tables so routing technisch nicht funktionieren ! Wenn du zwei Devices an unterschiedlichen Ports der selben Layer2 Domain zuordnen willst brauchst du zwingend eine Bridge, und die Ports müssen Member der Bridge sein! Ansonsten musst du subnetten, also das Netz in mehre kleine Netze aufteilen und jedem Port sein eigenes Netz zuweisen, also bspw. 192.168.1.0/29 and Port 2 und 192.168.1.8/29 an Port 3, und die Geräte-IPs dann an die Subnetze anpassen.

Die OPNSense kann auch ein VLAN nicht auf mehrere Ports setzen (sie unterstützt keine Bridges mit vlan_filtering), sie ist und bleibt ein Router und kein Switch, nutze sie also wofür sie vorgesehen ist fürs "Routen". Für gemeinsame Layer 2 Domains auf mehrere Ports bleibt dir auf der Sense nur eine oder mehrere Bridge(s) für die unterschiedlichen Netze.

p.s. Außerdem ist die IP-Adressierung im Bild völlig durcheinander und nicht eindeutig.

Du brauchst in deinem Fall überhaupt keine VLANs, VLANs braucht man nur wenn man mehrere Netze auf ein und dem selben Interface transportieren will oder eine Switch nachschaltet und auf dem Trunk dann VLANs zum Switch überträgt.

Du hast ein und das selbe Subnetz (192.168.1.0/24) an zwei unterschiedlichen Ports ohne Bridge konfiguriert. Das geht so natürlich nicht, denn die Clients versuchen erst gar nicht zu routen sondern versuchen die IPs in der selben Layer 2 Domain zu erreichen via ARP Request, deswegen klappt das Prinzipbedingt nicht auch weil zwei gleiche Subnetze aud dem selben Router ohne separate Routing-Tables so routing technisch nicht funktionieren ! Wenn du zwei Devices an unterschiedlichen Ports der selben Layer2 Domain zuordnen willst brauchst du zwingend eine Bridge, und die Ports müssen Member der Bridge sein! Ansonsten musst du subnetten, also das Netz in mehre kleine Netze aufteilen und jedem Port sein eigenes Netz zuweisen, also bspw. 192.168.1.0/29 and Port 2 und 192.168.1.8/29 an Port 3, und die Geräte-IPs dann an die Subnetze anpassen.

Die OPNSense kann auch ein VLAN nicht auf mehrere Ports setzen (sie unterstützt keine Bridges mit vlan_filtering), sie ist und bleibt ein Router und kein Switch, nutze sie also wofür sie vorgesehen ist fürs "Routen". Für gemeinsame Layer 2 Domains auf mehrere Ports bleibt dir auf der Sense nur eine oder mehrere Bridge(s) für die unterschiedlichen Netze.

p.s. Außerdem ist die IP-Adressierung im Bild völlig durcheinander und nicht eindeutig.

Ich möchte das sich Gerät 1 und Gerät 2 pingen können (ohne eine Bridge), mithilfe eines VLANs.

Dann ist deine IP Adressierung falsch!!Beide Geräte sind ja in einem gleichen IP Netz was dann zwingend eine Bridge an den beiden Firewall Ports dieser Geräte erzwingt was du aber ja eben nicht willst...

Folglich müssen beide Geräte in unterschiedliche IP Netze bzw. VLANs wenn es ohne Bridge gehen soll. Zu den Details hat Kollege @150704 oben ja schon alles gesagt.

Die Frage ist also was du jetzt wirklich genau willst? 🤔

Ein Blick ins OPNsense VLAN Tutorial sollte dir in jedem Falle beim Setup helfen und alle deine Fragen beantworten.

wollte einfach schauen wie ich zwei Geräte miteinander pingen kann

Das ist auch kinderleicht. Sie müssen dazu aber zwingend in 2 unterschiedlichen IP Netzen bzw. VLANs liegen wenn du (zu Recht) ohne Bridge auskommen willst. (Siehe Tutorial)Gleiches IP Netz erzwingt bekanntlich immer ein Layer 2 Bridging.

Einfach einmal etwas IP Routing Grundlagen lesen und verstehen und dein Adressdesign überdenken! 😉

dass die Schnittstellen LAN2 und LAN3 dem gleichen VLAN zugeordnet sind

Was die OPNsense (und auch pfSense) nicht supporten auf einem Bridge Interface wie Kollege @150704 oben schon gesagt hat. (KEIN vlan_filtering auf einem Bridge Interface)Der TO hat also nur 5 Optionen:

- Bridge Interface konfigurieren und dort beide OPNsense Interfaces als Memberports hineinlegen. Es gibt dann 2 NoGo Kriterien: 1.) Will der TO nicht, 2.) Bridge Interface hat keinen VLAN Support!

- An jedes der Interfaces ein IP Netz mit jeweils einem Gerät drin. Beide Geräte arbeiten dann in unterschiedlichen IP Netzen können sich aber problemlos pingen.

- Nur ein einzelnes Interface an der Firewall verwenden und dort einen einfachen Switch anstecken an dem dann beide Geräte im gleichen IP Netz arbeiten und sich pingen können.

- Nur ein einzelnes Interface an der Firewall verwenden und auf dieses (Parent) Interface dann 2 VLAN Interfaces mappen und mit einem VLAN trennen. Erfordert dann ebenfalls einen VLAN Switch der die Netze wieder trennt in dem sich dann die Geräte gegenseitig auch pingen können. Egal ob mit unterschiedlichen IP Netzadressen oder ob sie gemeinsam in einem VLAN arbeiten. (Siehe o.a. Tutorial!)

- Wenn der TO unbedingt 2 Firewall Interfaces nutzen will kann er diese sinnvoll mit einer Link Aggregation zusammen bündeln (Performance, Redundanz) und dort dann den VLAN Switch anschliessen. Rest wie oben wieder mit VLAN Switch zur Netztrennung und der Switch muss natürlich LACP LAG Link Aggregation 802.3ad supporten.

Bleibt ja nur noch Deckel drauf und Haken dran.

Wenn es das denn nun war bitte deinen Thread dann auch als erledigt markieren!

Wie kann ich einen Beitrag als gelöst markieren?

Wie kann ich einen Beitrag als gelöst markieren?