Shell Skript um WinLaps passwörter auszulesesn

# Importiere das AdmPwd.PS Modul (Windows LAPS)

Import-Module AdmPwd.PS

# Hole alle Computer, die mit "Workstations" beginnen

$Computers = Get-ADComputer -Filter {Name -like "Workstations*"} | Select-Object -ExpandProperty Name

# Durchlaufe die Liste der Computer und hole das LAPS-Passwort für jeden

$PasswordResults = foreach ($Computer in $Computers) {

Get-LapsADPassword -Identity $Computer -AsPlainText |

Select-Object ComputerName,

DistinguishedName,

Password,

DecryptionStatus,

@{Name='ExpirationTimeStamp'; Expression={($_.ExpirationTimestamp | Get-Date -Format 'yyyy-MM-dd HH:mm:ss')}}

}

# Exportiere die Ergebnisse in eine CSV-Datei

$PasswordResults | Export-Csv -Path "E:\monitoring\itfirma\WinLAPSPwd.csv" -NoTypeInformation

# Optionale Ausgabe für Debugging

$PasswordResults„Das Problem, das ich habe, ist, dass ich damit nur Legacy-Laps auslesen kann und keine Win-Laps. Wisst ihr, wie ich das Skript ändern kann oder wie das Import-Modul heißt, um Win-Laps auszulesen? Vielen Dank im Voraus.“

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 670005

Url: https://administrator.de/forum/shell-skript-um-winlaps-passwoerter-auszulesesn-670005.html

Ausgedruckt am: 12.07.2025 um 06:07 Uhr

2 Kommentare

Neuester Kommentar

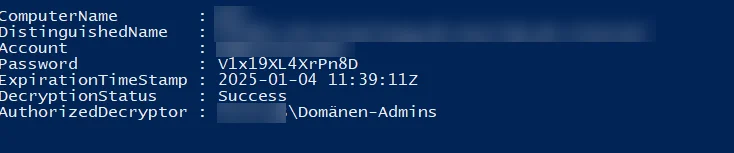

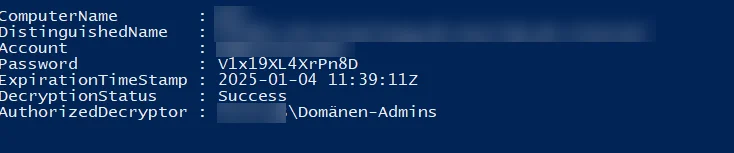

Klappt hier auch mt dem neuen LAPS problemlos in einem OnPremise AD, sofern man das Recht hat das Passwort mit dem aktuell verwendeten Account zu decrypten.

learn.microsoft.com/de-de/powershell/module/laps/?view=windowsse ...

Wenns Entra-Devices sind dann stattdessen das passende CMDLet benutzen

learn.microsoft.com/de-de/powershell/module/laps/get-lapsaadpass ...

foreach($computer in Get-ADComputer -Filter "Name -like '*Workstations*'"}){

Get-LapsADPassword $computer.Name -AsPlainText | select ComputerName,DistinguishedName,Account,Password,@{n='ExpirationTimeStamp';e={$_.ExpirationTimeStamp.toString('u')}},DecryptionStatus,AuthorizedDecryptor

}

oder wie das Import-Modul heißt, um Win-Laps auszulesen?

Braucht es kein extra Modul, ist schon im LAPS Modul an Bord eines aktuellen Windows Server/Client ...learn.microsoft.com/de-de/powershell/module/laps/?view=windowsse ...

Wenns Entra-Devices sind dann stattdessen das passende CMDLet benutzen

learn.microsoft.com/de-de/powershell/module/laps/get-lapsaadpass ...