Telekom Entertain (IPTV) hinter TP-Link Switch verfügbar machen

Hallo zusammen,

ich benötige einmal eure Hilfe! Folgendes Problem:

Ich habe inzwischen eine (soweit funktionierende) pfsense-Firewall an meinem Telekom VDSL Anschluss. Nun möchte ich IPTV innerhalb meines Netzwerkes ermöglichen, scheitere jedoch offenbar an der Konfiguration meines TP-Link Switches (TL-SG3216).

Im ersten Test habe ich den Receiver direkt an Port 3 meiner Firewall angeschlossen, ein eigenes Netz definiert, IGMP Proxy darauf eingestellt, etc. und es funktioniert soweit auch problemlos.

Schließe ich jedoch den Receiver an Port 8 meines Switches an, welcher an Port 2 der pfsense hängt (bzw. pfsense ist an Port 1 am Switch angeschlossen), dann habe ich nur 2-3 Sekunden Bild und das Bild friert danach ein (den IGMP Proxy habe ich natürlich aufs korrekte Netz umgestellt). Offenbar funktioniert hinter dem Switch der Wechsel von Unicast auf Multicast nicht.

Also geht es nun an die Konfiguration des Switches (leider mein erster dieser Größenordnung):

Im Switch bislang nur VLAN 1 über alle Ports eingestellt (Default, Werkseinstellung). Meine erste Versuche verliefen wie folgt, dass ich IGMP Snooping aktiviert habe und für Ports 1 und 8 in der Port Config für IGMP Snooping freigegeben habe. Abschließend habe ich noch für VLAN 1 mit den Ports 1 und 8 die Router und Member Port Times gesetzt. Alles im Handbuch ab Seite 107 mit Screenshots zu finden, damit man sich etwas unter den Masken vorstellen kann.

Eine Veränderung gab es leider nicht. Anschließend wollte ich es einmal mit dem Multicast-VLAN versuchen, welches ich gemäß Anleitung eingerichtet habe. Hier kam es dann jedoch dazu, dass das Bild auf dem Receiver direkt schwarz blieb, offenbar gab es gar keine Verbindung mehr ins Internet

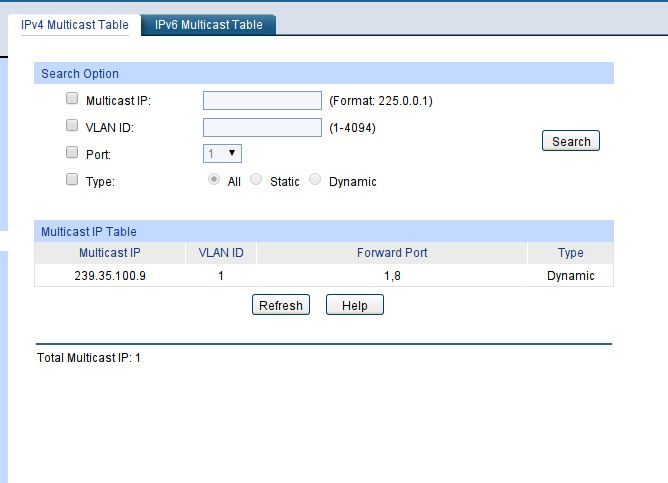

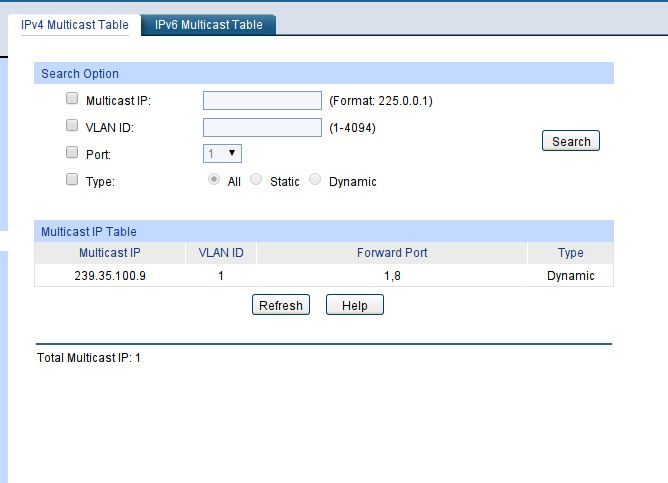

Wenn ich mir beim Switch die Multicast Table anzeigen lasse, dann erkennt der Switch offenbar richtig, dass zwischen Port 1 und 8 offenbar eine Multicast-Verbindung existieren soll:

Und nun bin ich langsam mit meinem Latein am Ende, da ich hier offenbar etwas übersehe und seit Stunden irgendwelche Hinweise im Netz suche. So wie ich das gesehen habe muss ich dank IGMP Snooping eigentlich intern kein zweites VLAN verwalten, da durch die Technologie ein Flooding im Netzwerk ja unterbunden sein sollte oder? Inzwischen frage ich mich ja, ob ich bei pfsense selbst nicht noch etwas einstellen muss was bei Verwendung des Switches zusätzlich notwendig ist, bei direktem Anschluss der Receivers an den Port 3 jedoch unnötig ist.

Nachtrag: Was ich noch hätte erwähnen sollen: An dem Port 8, wo derzeit nun noch direkt der Receiver hängt, kommt später ein Powerline Adapter ins Wohnzimmer. Dort befindet sich dann letztendlich der Receiver, jedoch auch andere internetfähige Geräte. Dieser Aufbau funktionierte jedoch schon bei einem Anschluss an Port 3 an pfsense.

Ist jedoch ggf. wenn man sich über VLANs unterhält wichtig.

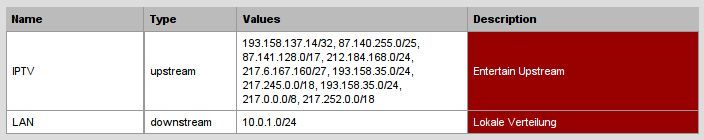

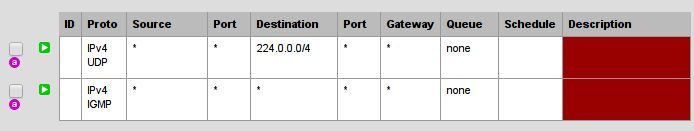

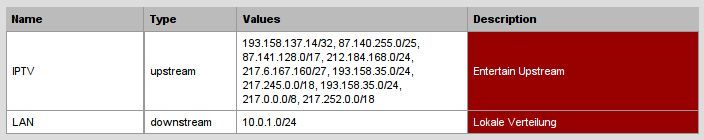

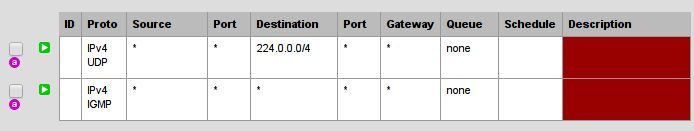

Nachtrag: Screenshots von gewünschter Konfiguration für aqui

ich benötige einmal eure Hilfe! Folgendes Problem:

Ich habe inzwischen eine (soweit funktionierende) pfsense-Firewall an meinem Telekom VDSL Anschluss. Nun möchte ich IPTV innerhalb meines Netzwerkes ermöglichen, scheitere jedoch offenbar an der Konfiguration meines TP-Link Switches (TL-SG3216).

Im ersten Test habe ich den Receiver direkt an Port 3 meiner Firewall angeschlossen, ein eigenes Netz definiert, IGMP Proxy darauf eingestellt, etc. und es funktioniert soweit auch problemlos.

Schließe ich jedoch den Receiver an Port 8 meines Switches an, welcher an Port 2 der pfsense hängt (bzw. pfsense ist an Port 1 am Switch angeschlossen), dann habe ich nur 2-3 Sekunden Bild und das Bild friert danach ein (den IGMP Proxy habe ich natürlich aufs korrekte Netz umgestellt). Offenbar funktioniert hinter dem Switch der Wechsel von Unicast auf Multicast nicht.

Also geht es nun an die Konfiguration des Switches (leider mein erster dieser Größenordnung):

Im Switch bislang nur VLAN 1 über alle Ports eingestellt (Default, Werkseinstellung). Meine erste Versuche verliefen wie folgt, dass ich IGMP Snooping aktiviert habe und für Ports 1 und 8 in der Port Config für IGMP Snooping freigegeben habe. Abschließend habe ich noch für VLAN 1 mit den Ports 1 und 8 die Router und Member Port Times gesetzt. Alles im Handbuch ab Seite 107 mit Screenshots zu finden, damit man sich etwas unter den Masken vorstellen kann.

Eine Veränderung gab es leider nicht. Anschließend wollte ich es einmal mit dem Multicast-VLAN versuchen, welches ich gemäß Anleitung eingerichtet habe. Hier kam es dann jedoch dazu, dass das Bild auf dem Receiver direkt schwarz blieb, offenbar gab es gar keine Verbindung mehr ins Internet

Wenn ich mir beim Switch die Multicast Table anzeigen lasse, dann erkennt der Switch offenbar richtig, dass zwischen Port 1 und 8 offenbar eine Multicast-Verbindung existieren soll:

Und nun bin ich langsam mit meinem Latein am Ende, da ich hier offenbar etwas übersehe und seit Stunden irgendwelche Hinweise im Netz suche. So wie ich das gesehen habe muss ich dank IGMP Snooping eigentlich intern kein zweites VLAN verwalten, da durch die Technologie ein Flooding im Netzwerk ja unterbunden sein sollte oder? Inzwischen frage ich mich ja, ob ich bei pfsense selbst nicht noch etwas einstellen muss was bei Verwendung des Switches zusätzlich notwendig ist, bei direktem Anschluss der Receivers an den Port 3 jedoch unnötig ist.

Nachtrag: Was ich noch hätte erwähnen sollen: An dem Port 8, wo derzeit nun noch direkt der Receiver hängt, kommt später ein Powerline Adapter ins Wohnzimmer. Dort befindet sich dann letztendlich der Receiver, jedoch auch andere internetfähige Geräte. Dieser Aufbau funktionierte jedoch schon bei einem Anschluss an Port 3 an pfsense.

Ist jedoch ggf. wenn man sich über VLANs unterhält wichtig.

Nachtrag: Screenshots von gewünschter Konfiguration für aqui

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 267132

Url: https://administrator.de/forum/telekom-entertain-iptv-hinter-tp-link-switch-verfuegbar-machen-267132.html

Ausgedruckt am: 30.07.2025 um 16:07 Uhr

7 Kommentare

Neuester Kommentar

Kannst du mal ein Screenshot der MC Statistiken posten ? (Figure 8-12 Packet Statistics)

Hast du den Router Port auch mal statisch festgelegt ?

Hast du IGMP einmal global und auch per Port aktiviert ?

Interessant wär enoch die Frage was passiert wenn du einen ungemanagten Switch an die pfSense und den Receiver anschliesst funktioniert es da ?

Wenn ja klappt das dann auch beim TP-Link wenn du IGMP Snooping komplett deaktivierst, also dann ein reines MC Flooding machst wie bei einem unmanaged Switch ?

Final: Hast du auf dem TP-Link die aktuellste Firmware geflasht ?

Ein sehr gutes Tool um die MC / ICMP Funktion zu testen ist "MC-Hammer" von Nortel was du hier runtzerladen kannst:

michaelfmcnamara.com/files/avaya/mchammer_installer_for_windows_ ...

Gut möglich das der TP-Link sich da nicht standardkonform verhält. Deshalb auch mal der Quercheck mit einem unmanaged Switch oder eben der deaktivieren ICMP Funktion.

Hast du den Router Port auch mal statisch festgelegt ?

Hast du IGMP einmal global und auch per Port aktiviert ?

Interessant wär enoch die Frage was passiert wenn du einen ungemanagten Switch an die pfSense und den Receiver anschliesst funktioniert es da ?

Wenn ja klappt das dann auch beim TP-Link wenn du IGMP Snooping komplett deaktivierst, also dann ein reines MC Flooding machst wie bei einem unmanaged Switch ?

Final: Hast du auf dem TP-Link die aktuellste Firmware geflasht ?

Ein sehr gutes Tool um die MC / ICMP Funktion zu testen ist "MC-Hammer" von Nortel was du hier runtzerladen kannst:

michaelfmcnamara.com/files/avaya/mchammer_installer_for_windows_ ...

Gut möglich das der TP-Link sich da nicht standardkonform verhält. Deshalb auch mal der Quercheck mit einem unmanaged Switch oder eben der deaktivieren ICMP Funktion.