Teltonika RUT955 als OpenVPN Client Multiple -down scripts defined

Sun Nov 5 10:34:15 2023 daemon.notice openvpn(user)[17762]: Exiting due to fatal error

Sun Nov 5 10:34:20 2023 daemon.warn openvpn(user)[17798]: Multiple --down scripts defined. The previously configured script is overridden.

Sun Nov 5 10:34:20 2023 daemon.warn openvpn(user)[17798]: Multiple --up scripts defined. The previously configured script is overridden.

Hallo Leute. ich brauch mal eure Hilfe.

Ich will eigentlich nur den RUT per OpenVPN mit meiner Sense verbinden. Der Server läuft, ich kann von einem beliebigen Client mittels der openfile mich verbinden. Nun dachte ich, wenn ich diese im Teltonika importiere würd es auch so gehen. Dies ist leider nicht so.

Daher würde es mich freuen, wenn ihr eine Anleitung für mich hättet ?!.

Sun Nov 5 10:34:20 2023 daemon.warn openvpn(user)[17798]: Multiple --down scripts defined. The previously configured script is overridden.

Sun Nov 5 10:34:20 2023 daemon.warn openvpn(user)[17798]: Multiple --up scripts defined. The previously configured script is overridden.

Hallo Leute. ich brauch mal eure Hilfe.

Ich will eigentlich nur den RUT per OpenVPN mit meiner Sense verbinden. Der Server läuft, ich kann von einem beliebigen Client mittels der openfile mich verbinden. Nun dachte ich, wenn ich diese im Teltonika importiere würd es auch so gehen. Dies ist leider nicht so.

Daher würde es mich freuen, wenn ihr eine Anleitung für mich hättet ?!.

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 72987779634

Url: https://administrator.de/forum/teltonika-rut955-als-openvpn-client-multiple-down-scripts-defined-72987779634.html

Ausgedruckt am: 04.08.2025 um 01:08 Uhr

16 Kommentare

Neuester Kommentar

Merkzettel: VPN Installation mit OpenVPN

Und warum das in die Jahre gekommene, schlecht performante und wenig skalierende OpenVPN verwenden wenn es mit den onbard VPN Clients auf der pfSense deutlich einfacher und performater geht?!

Außerdem kann der Teltonika auch IPsec was die Sache ebenso deutlich vereinfacht.

PfSense VPN mit L2TP (IPsec) Protokoll für mobile Nutzer

IPsec IKEv2 VPN für mobile Benutzer auf der pfSense oder OPNsense Firewall einrichten

Und warum das in die Jahre gekommene, schlecht performante und wenig skalierende OpenVPN verwenden wenn es mit den onbard VPN Clients auf der pfSense deutlich einfacher und performater geht?!

Außerdem kann der Teltonika auch IPsec was die Sache ebenso deutlich vereinfacht.

PfSense VPN mit L2TP (IPsec) Protokoll für mobile Nutzer

IPsec IKEv2 VPN für mobile Benutzer auf der pfSense oder OPNsense Firewall einrichten

OpenVPN rennt hier wie sau. Es kommt halt auf die Hardware an. Nur, weil es bei langsamer Hardware ein paar % länger braucht, ist es noch lange nicht schlecht.

Interessant ist jedoch was über dieser Zeile steht:

Die Zeilen, die mit

beginnen, sind erst einmal nicht fatal, aber ein Hinweis darauf, dass evtl mehrere VPN Profile gleichzeitig versuchen eine Verbindung aufzubauen. Es scheint, als ob du mehrere VPN Profile zum Teltonika hoch geladen hast. Evtl solltest du nochmal ein Werksreset durchführen, noch einmal das letzte Profil hochladen (nur einmal) und schauen ob die Warnungen dann weg sind.

Interessant ist jedoch was über dieser Zeile steht:

Sun Nov 5 10:34:15 2023 daemon.notice openvpn(user)[17762]: Exiting due to fatal errorDie Zeilen, die mit

Sun Nov 5 10:34:20 2023 daemon.warnEs kommt halt auf die Hardware an.

Nein, leider nicht. Wenn es so einfach wäre... OpenVPN ist generell nicht Multithreading fähig was der größte Hemmschuh ist. Aber du hast Recht zumindestens für die meisten Heimanwendungen reicht es vollends.Ich habe nur die OpenSense, daher blick ich nicht ganz durch bei L2TP

Dann kannst du L2TP vergessen, denn nur die pfSense supportet das in ihrem Setup.Das ist aber so oder so ja gar nicht das Thema weil es ja ein reines Client VPN ist.

Was du hier aber forderst ist ja, versteht man es richtig, ein Site to Site VPN was sich auch mit IPsec deutlich einfacher realisieren lässt. IPsec hat der Teltonika ja auch an Bord.

IPsec VPN Praxis mit Standort Vernetzung Cisco, Mikrotik, pfSense, FritzBox u.a

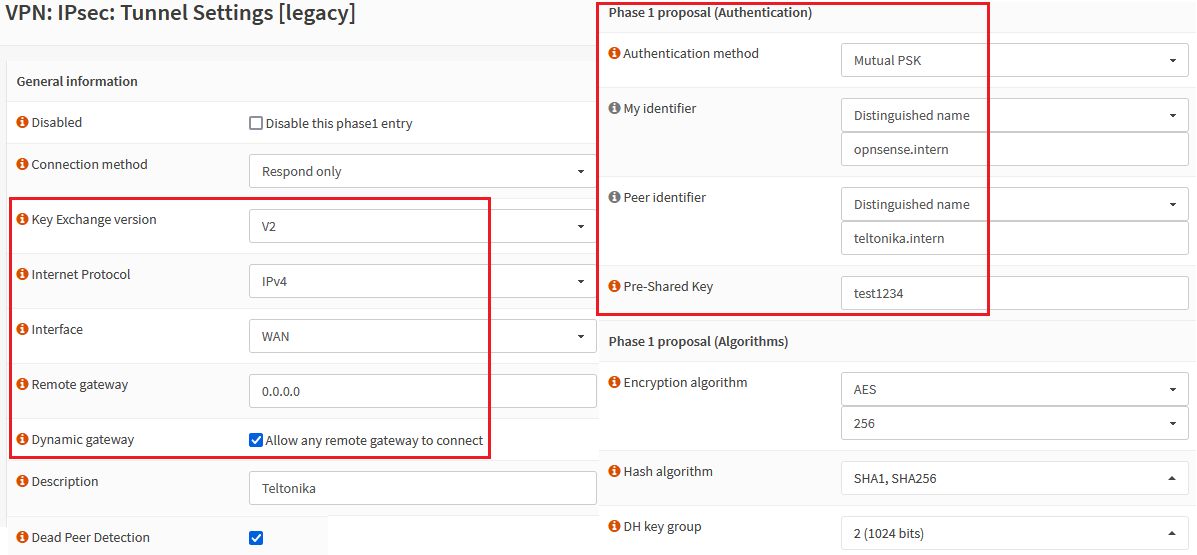

Setze auf deine pfSense oder OPNsense einfach einen IPsec Responder auf der wechselnde IPs annimmt sofern der Teltonika keine feste IP Adresse hat.

Das erreichst du indem du die Peer IP in der Sense auf "0.0.0.0" setzt. Als Peer ID musst du dann statt IP einfach einen FQDN Namen usw. verwenden und das identisch auf dem Teltonika auch setzen.

Guckst du hier als Beispiel:

Hilfe bei OpenVPN Standortvernetzung zwischen pfSense (Server) und Mikrotik (Client)

Das erreichst du indem du die Peer IP in der Sense auf "0.0.0.0" setzt. Als Peer ID musst du dann statt IP einfach einen FQDN Namen usw. verwenden und das identisch auf dem Teltonika auch setzen.

Guckst du hier als Beispiel:

Hilfe bei OpenVPN Standortvernetzung zwischen pfSense (Server) und Mikrotik (Client)

obwohl im WAN freigegeben, der 500er Port immer blockiert wurde.

UDP 500 reicht auch nicht es muss zwingend zusätzlich noch UDP 4500 (NAT Traversal) sein für IPsec. (Siehe auch hier)Allerdings gilt das einzig nur für die Seite des VPN Responders also des VPN Server, sprich dort wo die Zieladresse des Clients liegt.

Auf dem Client selber, dem VPN Initiator ist ein anpassen mit PortForwarding bzw. Firewall NICHT erforderlich, denn der sendet ja aktiv und muss nichts annehmen.

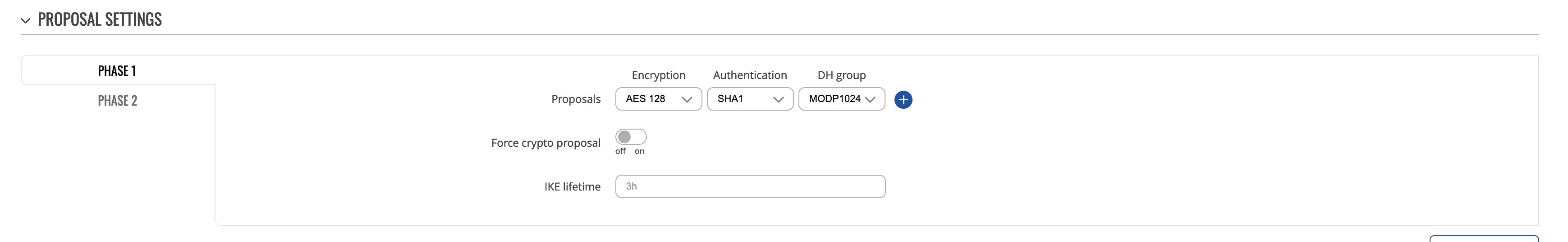

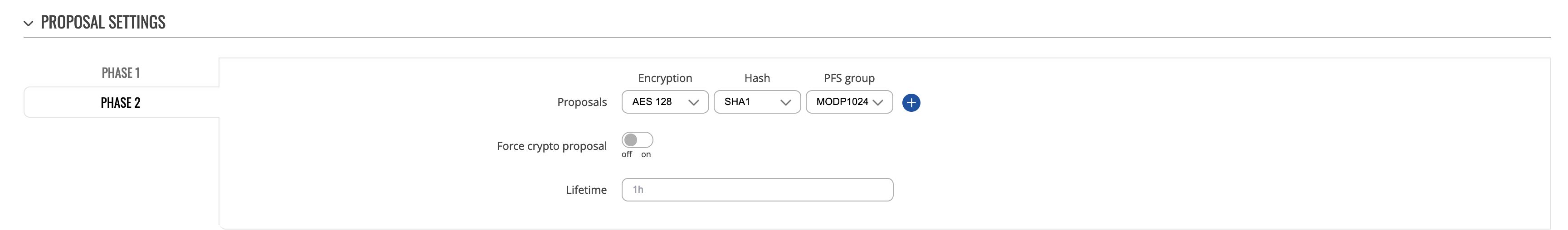

Dein Fehler "received NO_PROPOSAL_CHOSEN error notify" ist aber sehr einfach zu lösen.

Wie dir der Fehler selber schon sagt können sich die beiden Enden nicht auf ein gemeinsames Schlüsselverfahren einigen weil sie sehr wahrscheinlich unterschiedlich und damit dann falsch konfiguriert sind.

Wenn der eine Japanisch spricht und der andere nur Schwäbisch versteht kommen auch Menschen nicht zueinander....

Lösung:

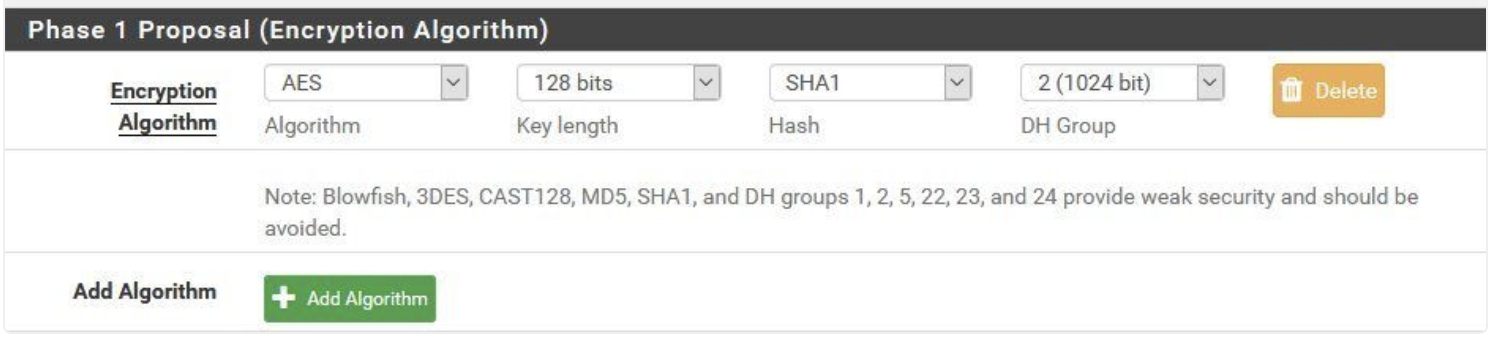

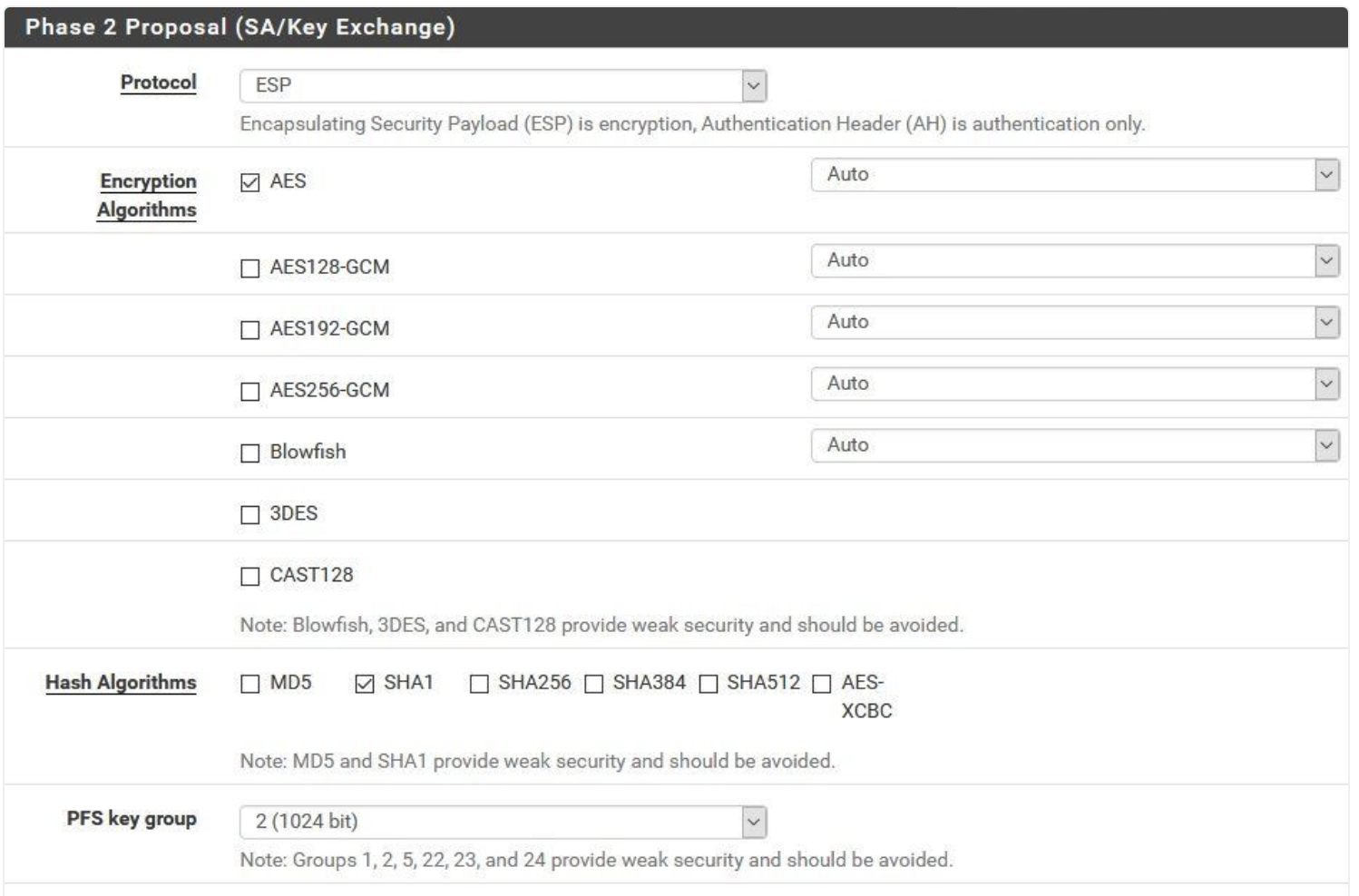

Checke welche P1 und P2 Schlüsselverfahren der VPN Client verwendet bzw. was du da eingestellt hast!

Wenn der z.B. AES256, SHA1, DH2 macht muss das die andere Seite natürlich auch können.

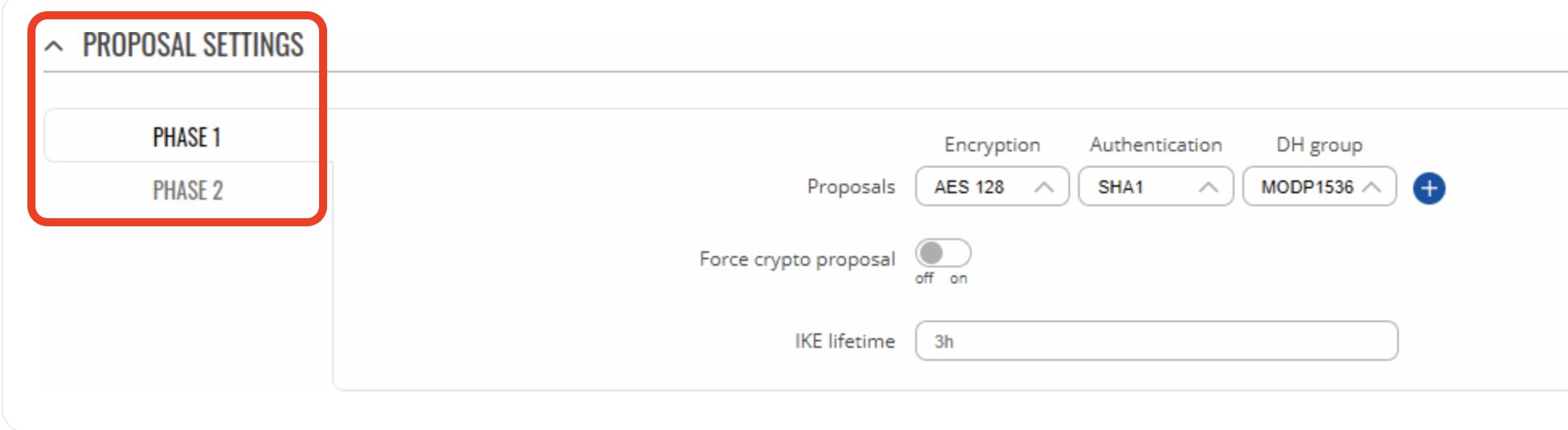

Deine Proposal Settings stimmen also nicht überein:

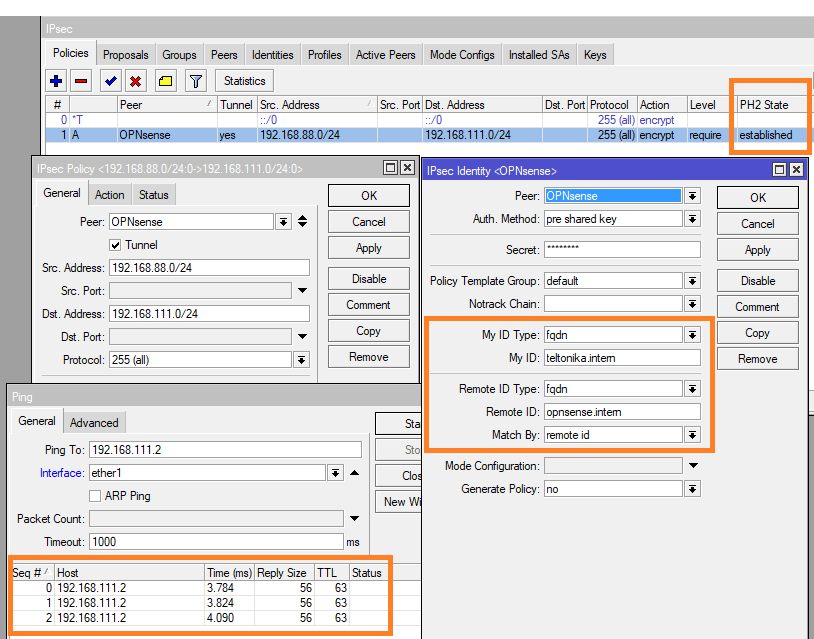

Hier im Beispiel Screenshot kannst du es sehen das es an der unterschiedlichen DH Gruppe scheitern würde!!

Leider hast du es versäumt einmal entsprechende Screenshots deines Setups zu schicken, dann hätte man das hier vermutlich auch gleich sehen können!

Fehlermeldung ist immer noch da. Kein Aufbau.

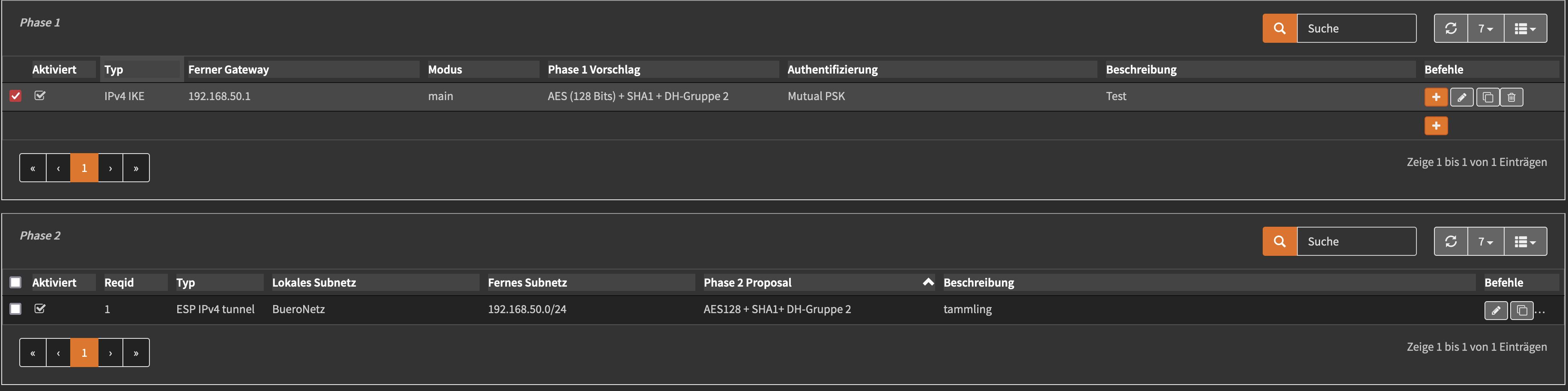

Auch der Proposal Error?Da ist auch immer noch grober Konfig Fehler. "Ferner Gateway" ist NICHT ein lokales Netz sondern der Tunnel Endpoint. In der Regel die öffentliche P des WAN Ports. Das sind die gegenseitigen Peer Adressen.

Wer ist denn bei dir VPN Initiator und wer ist der VPN Responder (Server)? Vermutlich der Teltonika der Initiator und die OPNsense der Responder, richtig.

Da der Teltonika sehr wahrscheinlich hinter einem CG NAT hängt hat er wechselnde IPs so das du keinen festen Peer für den Tunnel auf der OPNsense setzen kannst!

Die P1 Peer Adresse ist dann 0.0.0.0 und du hakst dann Responder only (Allow any remote Gate to connect) an.

Die gegenseitigen Peer IDs dürfen dann keinesfalls IP Adressen sein sondern FQDNs (Distinguished name) oder Key IDs. Hier kann man frei wählen.

Ohne wirklich einmal deine OPNsense IPsec Konfig zu sehen drehen wir uns im Kreis.

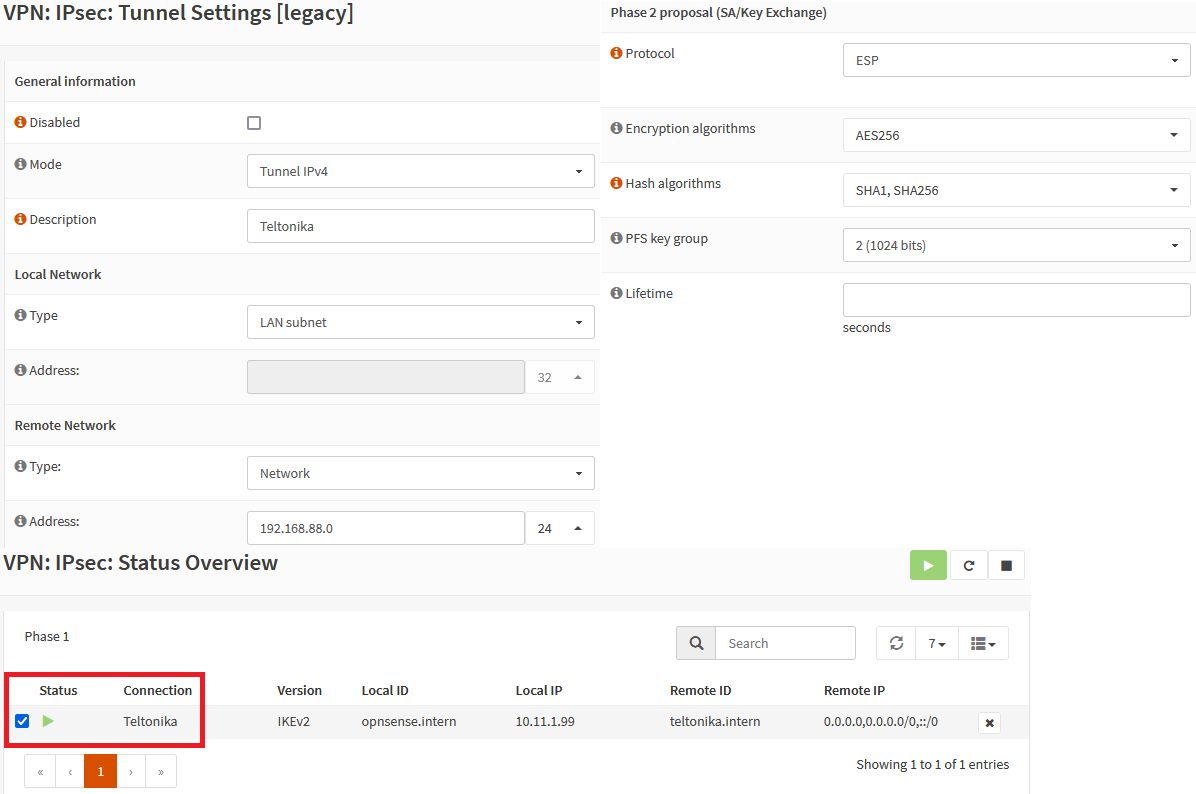

Nun steht die Verbindung.

Glückwunsch! 👍Ich hatte es sowohl mit IKEv1 im Agressive Mode als auch mit IKEv2 am Laufen. IKEv2 ist wegen der besseren Performance die beste Wahl.

Nur nicht umgekeht

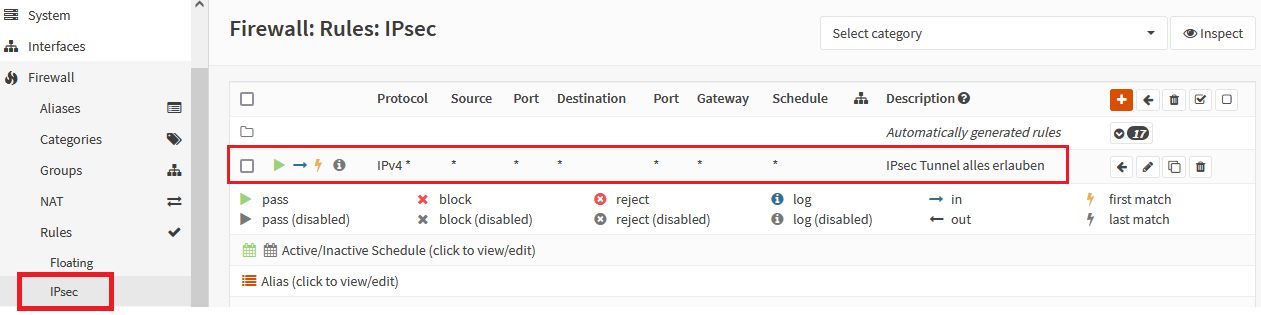

Firewall Regelwerke hast du beachtet??

Häufig ist zudem der Zugriff auf das Router Konfig Interface aus fremden IP Netzen aus Sicherheitsgründen auch geblockt, das musst du auch checken.

Was die lokalen Endgeräte im Teltonika Netz anbetrifft beachte das im Falle von Windows Ping (ICMP) dort generell geblockt ist in der lokalen Firewall und auch generell der Zugriff aus fremden IP Netzen. Also auch hier Obacht!

windowspro.de/wolfgang-sommergut/ping-windows-10-erlauben-gui-po ...

Hatte auch noch einmal einen Test gemacht mit einem Mikrotik der hier in Ermangelung eines Teltonik diesen ersetzen musste.

OPNsense LAN = 192.168.111.0 /24, Dortiger Switch .111.2

"Teltonika" LAN = 192.168.88.0 /24, Dortiger Switch .88.2

- "Teltonika" Konfig (Mikrotik)