VPN Verbindung Windows 10 zu MikroTik L2TP

Hallo zusammen,

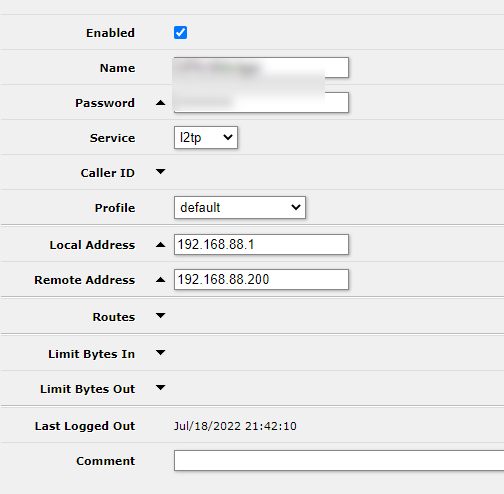

ich möchte eine VPN-Verbindung von Win10 zu einem MikroTik Router aufbauen.

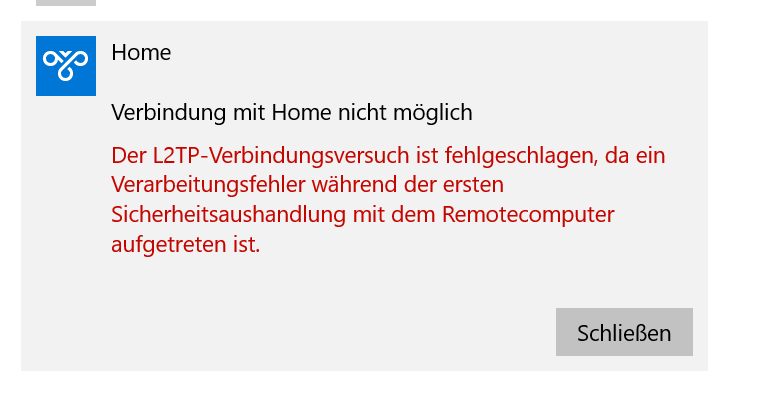

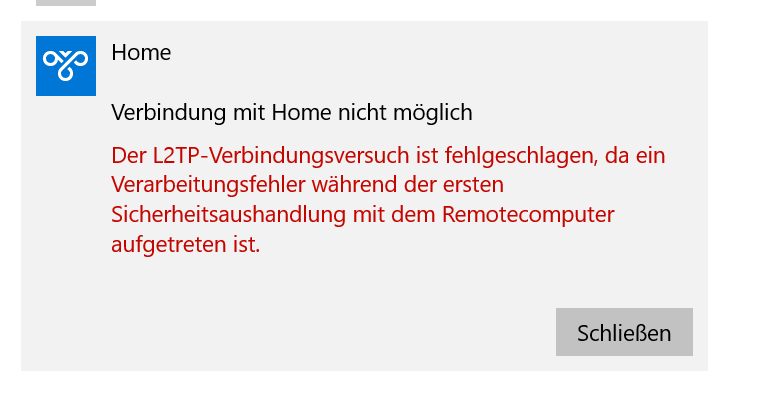

Hier kommt folgende Fehlermeldung

Über google habe ich festgestellt das es da wohl bekannte Probleme, seit einem bestimmten Windows Update, gibt.

Dieses Update ist bei mir aber nicht installiert.

Meine Windows Version ist 21H2

Die Zugangsdaten, sowie der shared Key sind auf jeden Fall korrekt (Copy Paste aus PW Safe)

Von meinem Handy (ios) aus funktioniert die Verbindung problemlos.

Ich komme natürlich mit meinem Laptop von außen zum testen mittels Hotspot von dem Handy von dem es klappt.

Das Handy ist in diesem Szenario dann natürlich nicht mehr per VPN oder WLAN verbunden ;)

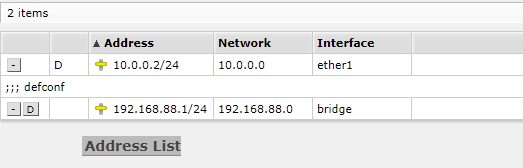

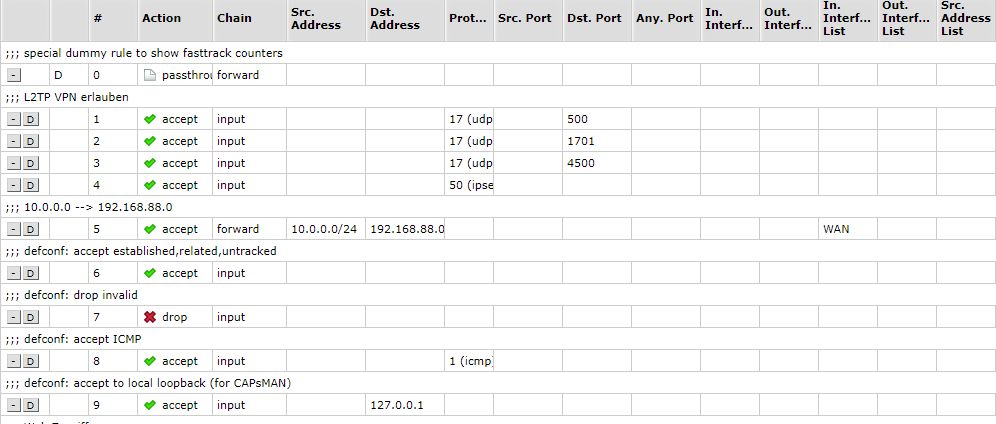

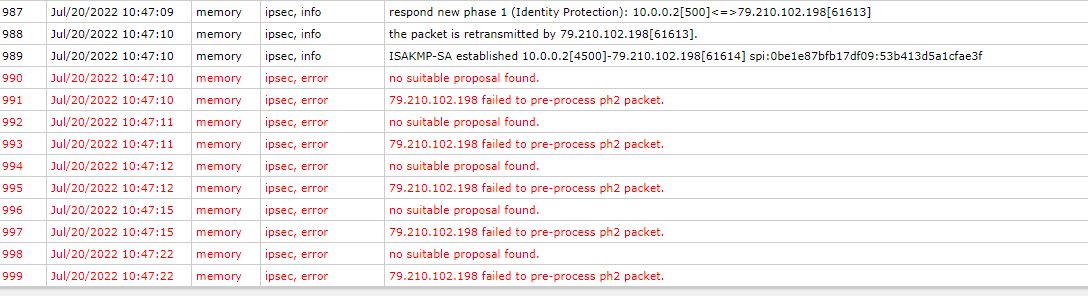

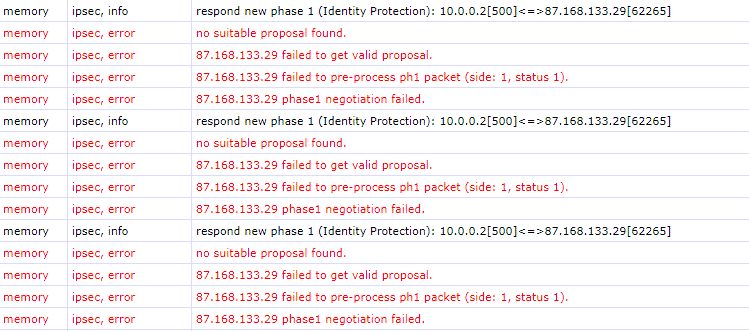

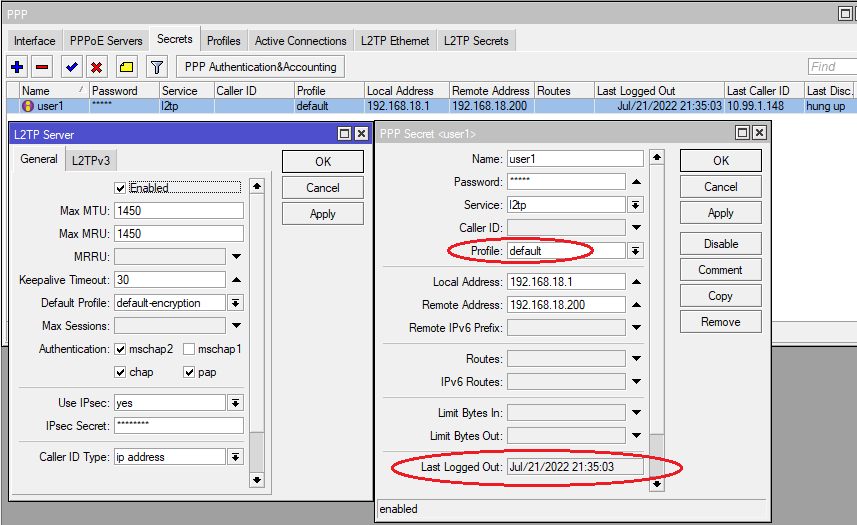

Am MikroTik komme ich auch an, da gibt es im Log nämlich folgende Mitschnitte:

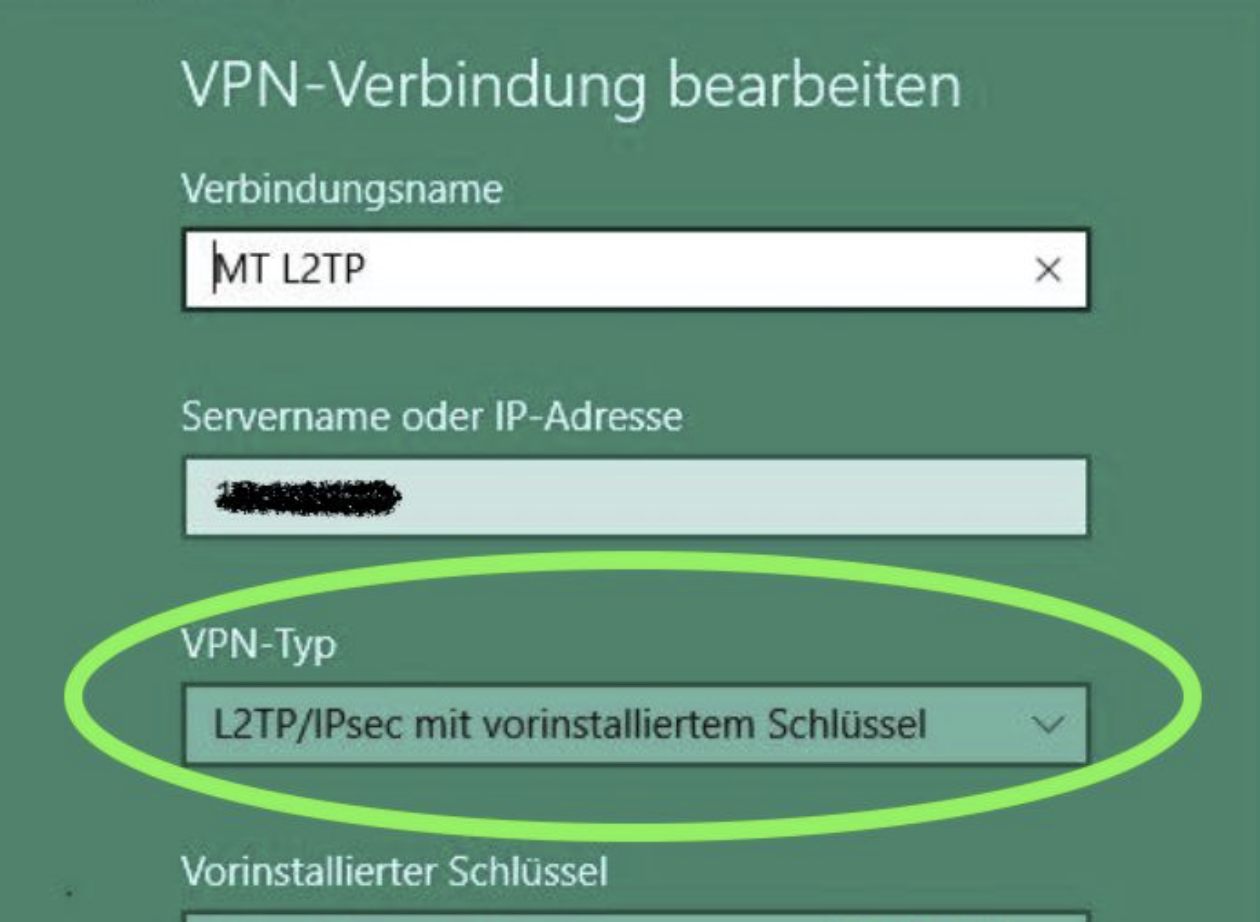

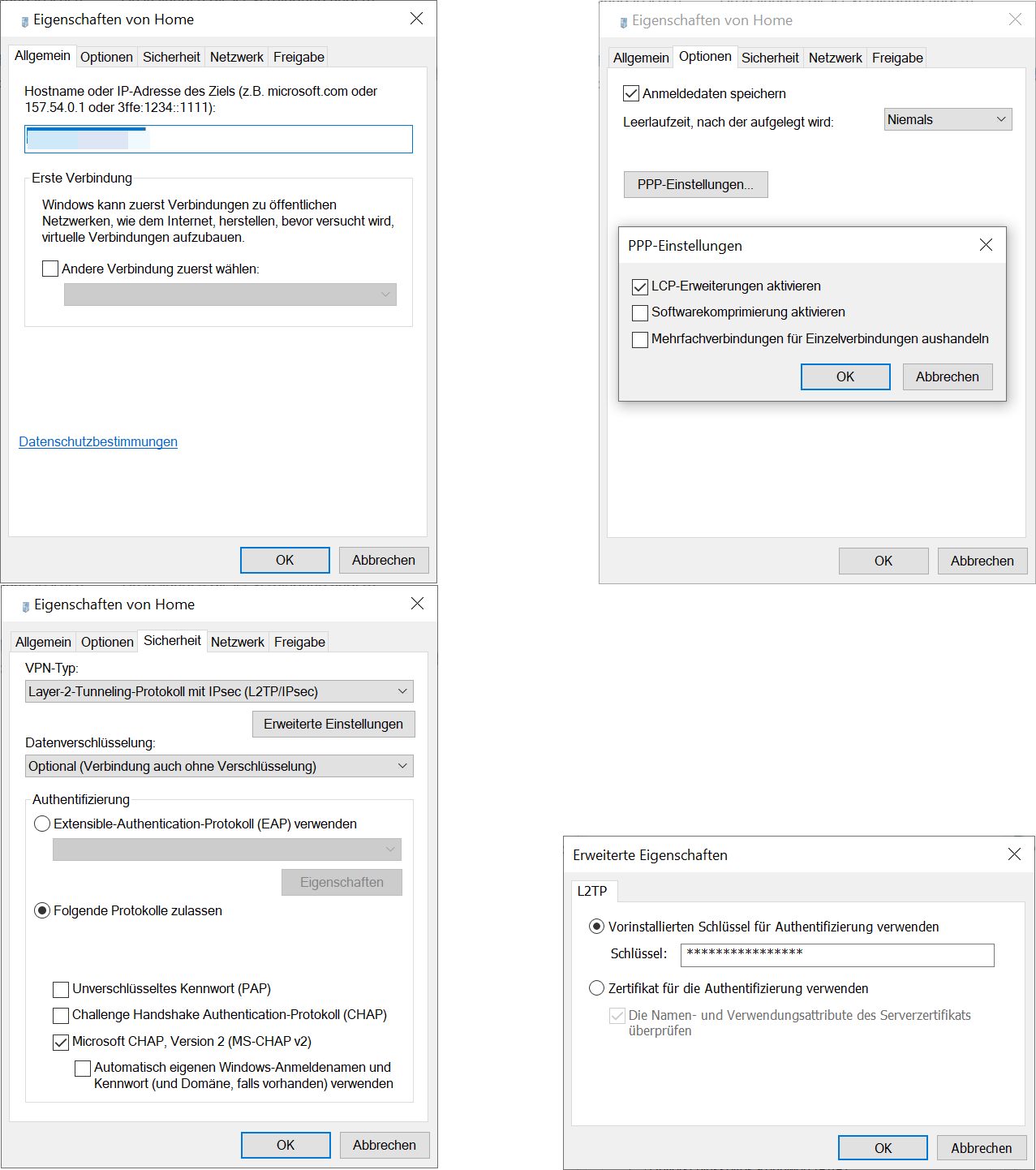

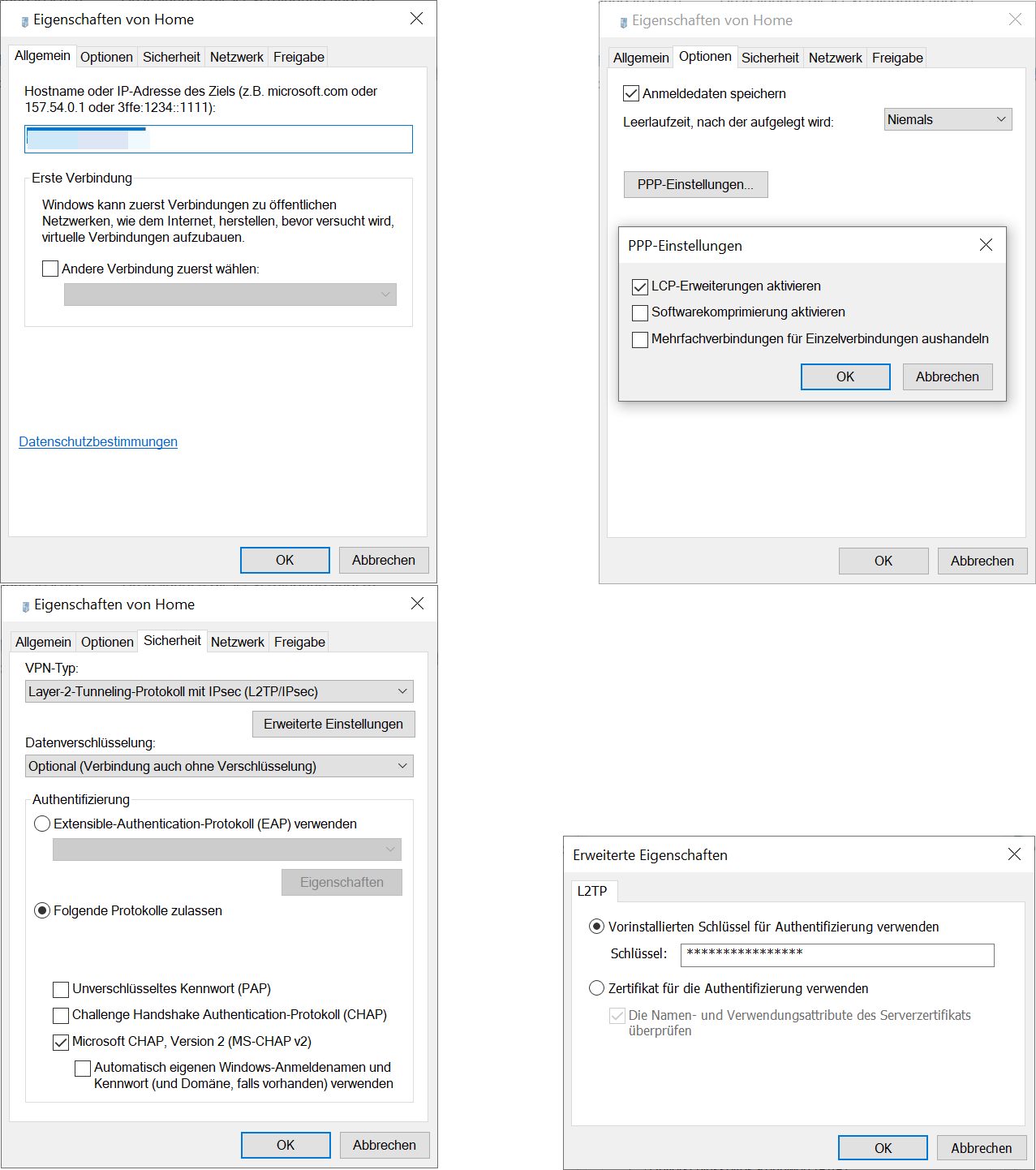

So sieht die Konfiguration des Win10 Clients aus:

Den Registry Key AssumeUDPEncapsulationContextOnSendRule habe ich auch gesetzt mit dem Wert 2

Habt ihr noch Ideen ?

VG

ich möchte eine VPN-Verbindung von Win10 zu einem MikroTik Router aufbauen.

Hier kommt folgende Fehlermeldung

Über google habe ich festgestellt das es da wohl bekannte Probleme, seit einem bestimmten Windows Update, gibt.

Dieses Update ist bei mir aber nicht installiert.

Meine Windows Version ist 21H2

Die Zugangsdaten, sowie der shared Key sind auf jeden Fall korrekt (Copy Paste aus PW Safe)

Von meinem Handy (ios) aus funktioniert die Verbindung problemlos.

Ich komme natürlich mit meinem Laptop von außen zum testen mittels Hotspot von dem Handy von dem es klappt.

Das Handy ist in diesem Szenario dann natürlich nicht mehr per VPN oder WLAN verbunden ;)

Am MikroTik komme ich auch an, da gibt es im Log nämlich folgende Mitschnitte:

So sieht die Konfiguration des Win10 Clients aus:

Den Registry Key AssumeUDPEncapsulationContextOnSendRule habe ich auch gesetzt mit dem Wert 2

Habt ihr noch Ideen ?

VG

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 3377805558

Url: https://administrator.de/forum/vpn-verbindung-windows-10-zu-mikrotik-l2tp-3377805558.html

Ausgedruckt am: 24.07.2025 um 21:07 Uhr

26 Kommentare

Neuester Kommentar

Das dazugehörige, hiesige L2TP Mikrotik Tutorial hast du genau durchgelesen und wirklich ALLE Schritte entsprechend befolgt und umgesetzt??

Scheitern am IPsec VPN mit MikroTik

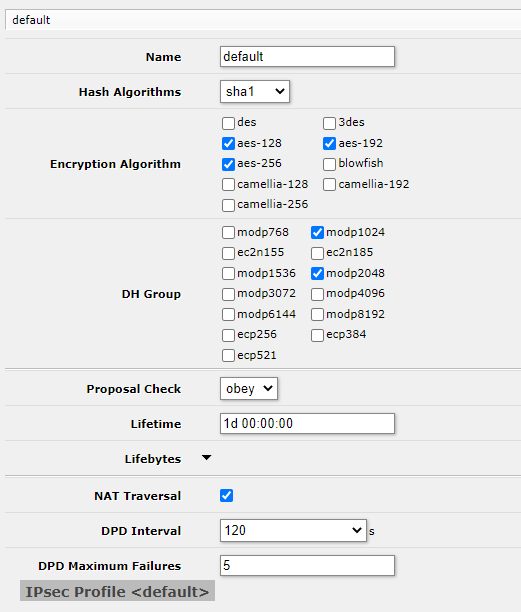

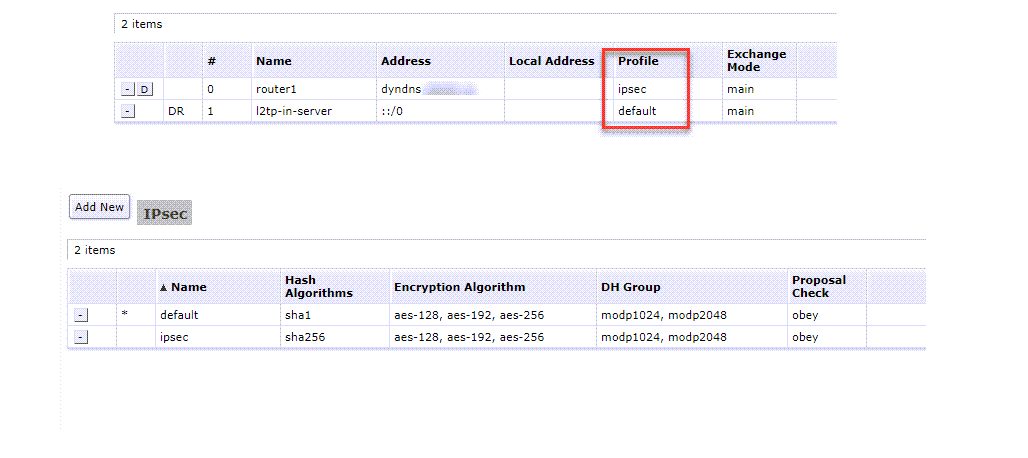

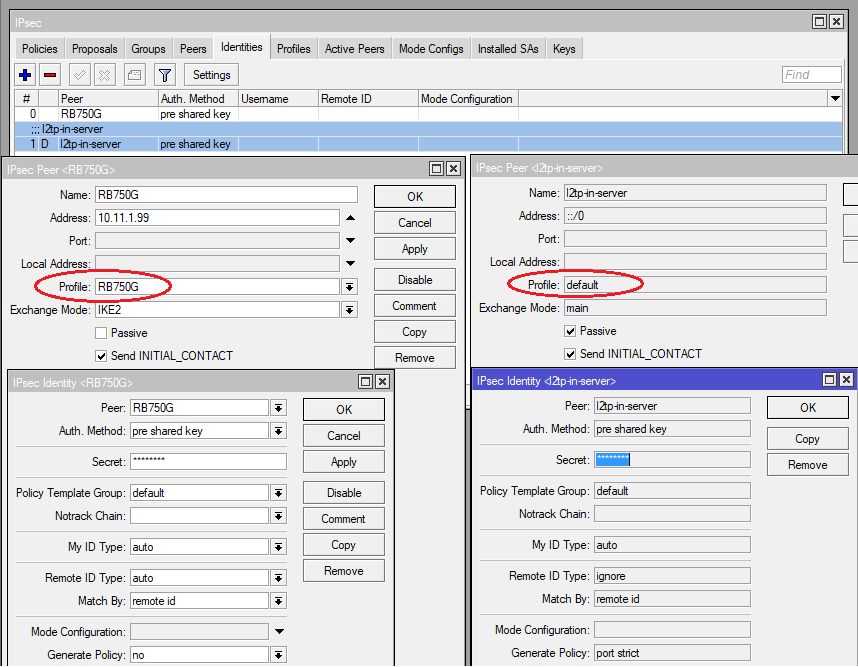

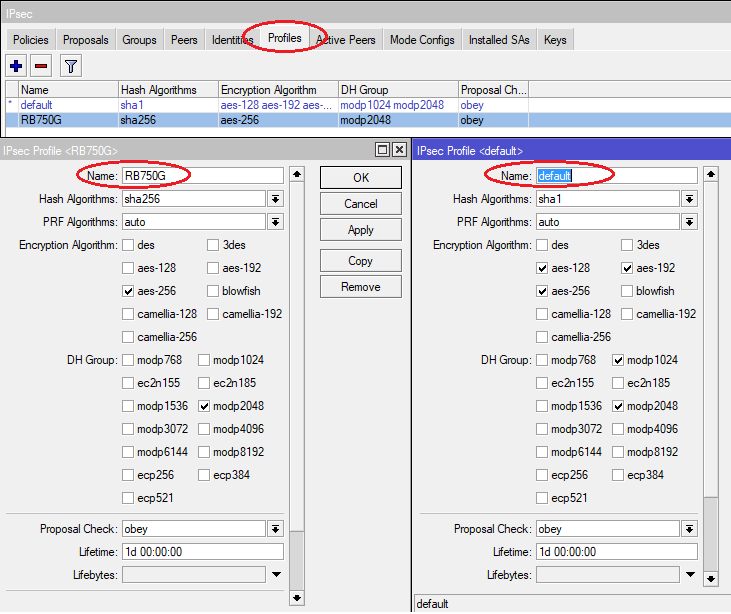

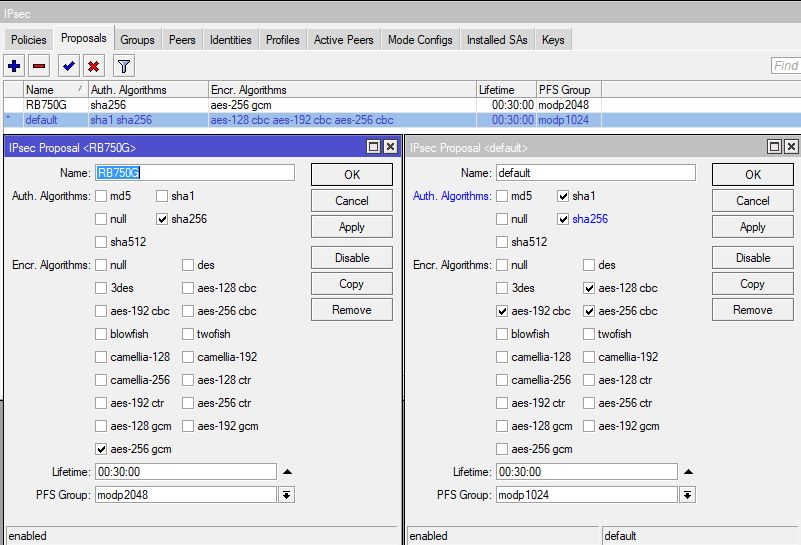

Der Fehler sieht danach aus das deine IPsec Phase1 Crypto Credentials nicht stimmen (Tutorial Topic 2). Der MT findet laut Logeintrag (der immer eindeutig ist) keinen Match zu den IPsec P1 Proposals des L2TP Clients was das befürchten lässt.

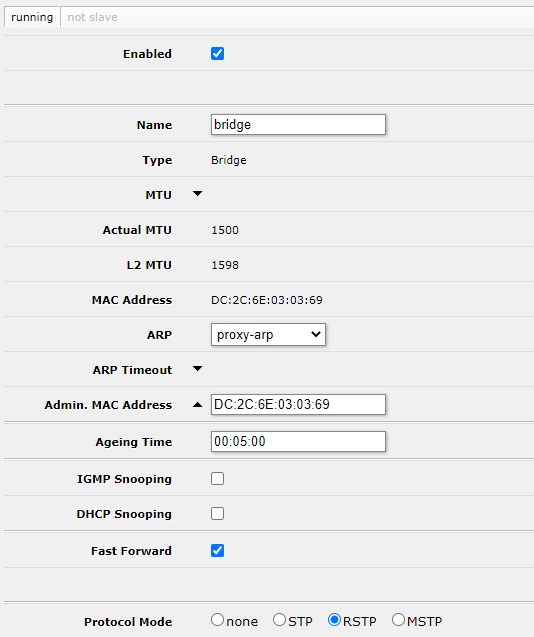

Ein Screenshot der MT Einstellungen dort wären sehr hilfreich für ein zielführendes Troubleshooting!

Scheitern am IPsec VPN mit MikroTik

Der Fehler sieht danach aus das deine IPsec Phase1 Crypto Credentials nicht stimmen (Tutorial Topic 2). Der MT findet laut Logeintrag (der immer eindeutig ist) keinen Match zu den IPsec P1 Proposals des L2TP Clients was das befürchten lässt.

Ein Screenshot der MT Einstellungen dort wären sehr hilfreich für ein zielführendes Troubleshooting!

Das Einzige was ich nicht machen konnte, war das Update KB5010793 installieren

Das ist dann zumindestens beim Windows Client die Ursache das es nicht klappt.Mit allen anderen sollte es fehlerlos klappen.

Kannst du dich also mit Apple Mac, iPhone, Android und Co. einwählen und nur mit Winblows nicht bist du Opfer des Winblows Bugs.

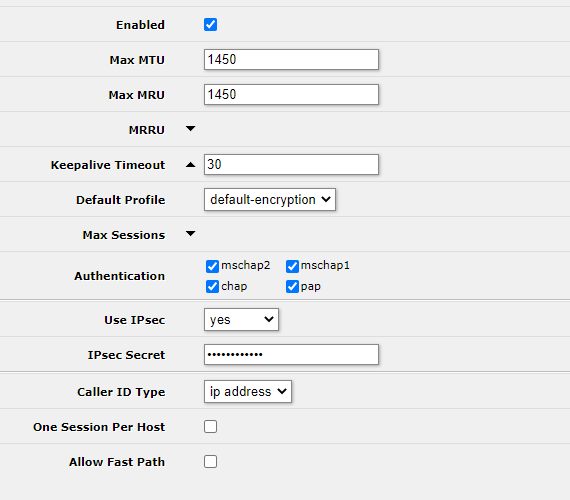

Deine Konfig hat noch den kosmetischen Fehler das bei Authentication alles angehakt ist. Zur Sicherheit sollte hier nur mschap2 angehakt sein. Das ist aber nicht der Grund der Fehlfunktion bei Windows.

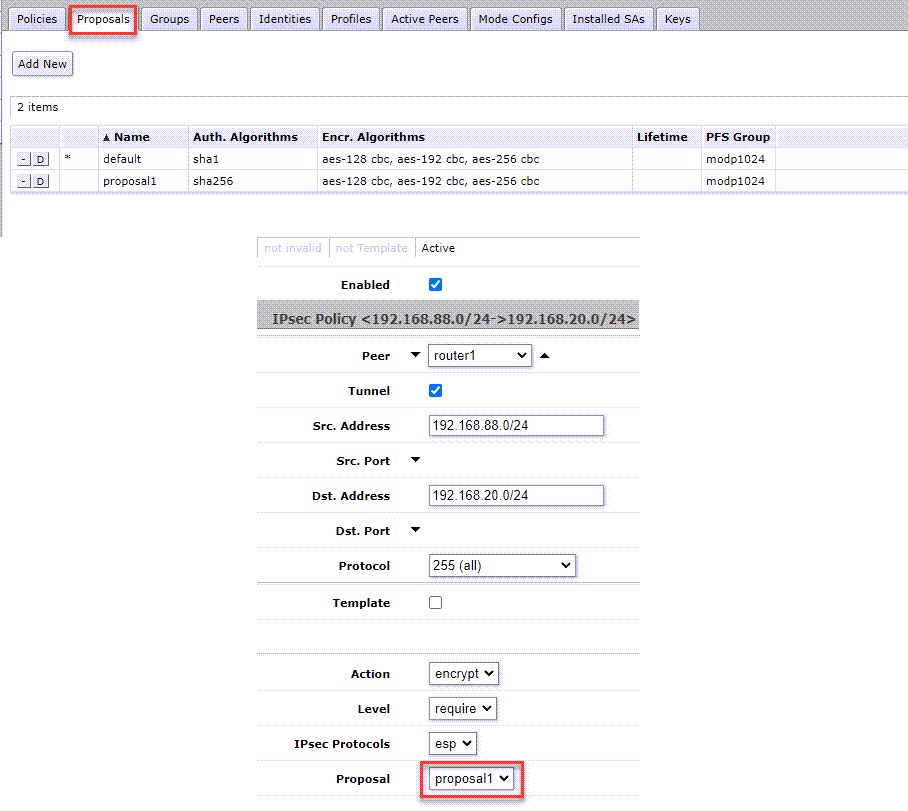

Die Fehlermeldung besagt jetzt das er an der IPsec Phase 2 scheitert.

Hmm komisch das ich das an zwei Laptops nicht installieren kann.

Ein Fall für einen Thread in der hiesigen Winblows Rubrik... phone/Ipad klappt auf jeden fall

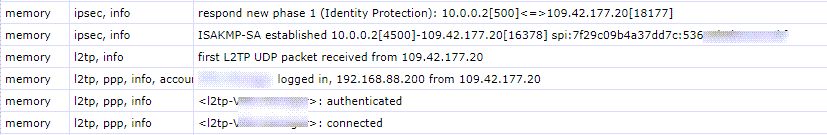

Dann ist deine MT Konfig auch sauber und korrekt und es ist nur der Windows VPN Bug.gleich mal mein NAS testweise als VPN Server zur Verfügung stellen und mal gucken ob die Laptops dann eine Verbindung bekommen.

Das NAS supportet auch L2TP???So eine Lösung ist aber immer gruselig weil du per Port Forwarding ein Loch in deine Firewall bohren musst und dann ungeschützten Traffic in dein lokales LAN lassen musst. Und das dann noch auf ein solch zentrales und sensibles Device wie ein NAS. Normal ist sowas immer ein NoGo und solltest du dir wirklich gut überlegen...

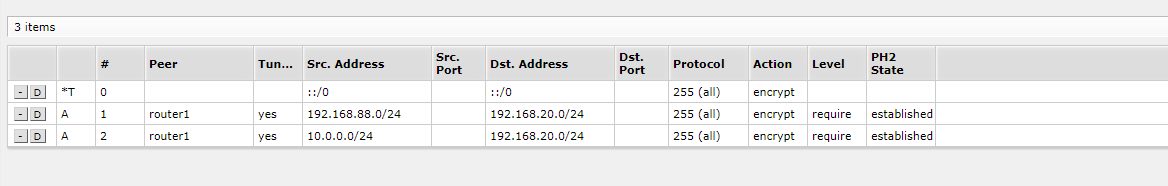

Vermutlich verträgt sich das nicht mit der Site to Site VPN Verbindung die da noch mit drauf läuft zu

Das könnte sein und ist zu vermuten, denn die Windows Clients können keine höheren Crypto Credentials und scheitern mit der Verbindung wenn diese erzwungen werden in der Negotiation.Das Drama dazu kannst du hier nachlesen:

IKEv2 VPN Server für Windows und Apple Clients mit Raspberry Pi

Es macht also durchaus Sinn die Default Credentials mit den einfachen für L2TP relevanten Credentials laufenzulassen und für deine statischen Verbindungen neue Profile mit den (vermutlich) von dir benutzten stärkeren Credentials für P1 und P2 zu verwenden!

Das sollte dein Problem sofort lösen!

Ist denn der MT auch so konfiguriert das er site/site VPN und l2tp hat ?

Jepp, ist er mit getrennten Policies. (IKEv2 Tunnel mit AES256GCM, Router OS: Stable 7.4)

Die L2TP Peer und Identitiy wird dynamisch angelegt, deshalb ausgegraut

Geprüft mit 1903, 21H2, und Windows 11 latest

Fazit: Works as designed!! 😉👍