Windows Server Zertifizierungsstelle Webregistrierung - Immer Kennwortabfrage

Guten Abend

Ich beschäftige mich beim Windows Server 2019 mit der Zertifizierungsstelle. Nach mehreren Tutorials habe ich auch mal die Webregistrierung installiert da es in den meisten Tutorials ebenfalls erwähnt wird. Den genauen Vorteil bin ich aber noch am anschauen ;) Dies ist aber eher Nebensächlich da es nur zu Testzwecke ist

Nach der Installation und Aktivierung von https, erhalte ich immer eine Kennwort abfrage wenn ich https://FQDN/certsrv aufrufe. Selbst wenn ich https://localhost/certsrv aufrufen.

Nach etwas suchen bin ich auf ein Tutorial gekommen das erwähnt, die FQDN muss in die Intranet Zone eingetragen werden.

Also habe ich diese per GPO (als Computer aber auch User Richtlinie versucht)

Richtlinien --> Administrative Vorlagen --> Windows Komponenten --> Internet-Explorer **> Internetsystemsteuerung --> Sicherheitsseite.

Unter "Liste der Site zu Zonenzuweisung" habe ich dann

*:*.FQDN sowie *:localhost eingetragen.

Ich habe es auch schon ohne die Wildcards versucht und die FQDN direkt eingetragen. rsop zeigt mir die Einträge an und unter gpresult sieht es auch gut aus das die Richtlinie gezogen wird.

Hat jemand eine Idee was ich noch falsch gemacht haben könnte?

Edit: Es soll noch ein Linux Webserver zu Testzwecken erstellt werden. Gibt es eine Möglichkeit das ich per API oder ähnliches ein Zertifikat bei der Zertifizierungsstelle anfrage und dies auch automatisch verlängern kann ohne immer Hand anlegen zu müssen?

Gruss und Danke

Koda

Ich beschäftige mich beim Windows Server 2019 mit der Zertifizierungsstelle. Nach mehreren Tutorials habe ich auch mal die Webregistrierung installiert da es in den meisten Tutorials ebenfalls erwähnt wird. Den genauen Vorteil bin ich aber noch am anschauen ;) Dies ist aber eher Nebensächlich da es nur zu Testzwecke ist

Nach der Installation und Aktivierung von https, erhalte ich immer eine Kennwort abfrage wenn ich https://FQDN/certsrv aufrufe. Selbst wenn ich https://localhost/certsrv aufrufen.

Nach etwas suchen bin ich auf ein Tutorial gekommen das erwähnt, die FQDN muss in die Intranet Zone eingetragen werden.

Also habe ich diese per GPO (als Computer aber auch User Richtlinie versucht)

Richtlinien --> Administrative Vorlagen --> Windows Komponenten --> Internet-Explorer **> Internetsystemsteuerung --> Sicherheitsseite.

Unter "Liste der Site zu Zonenzuweisung" habe ich dann

*:*.FQDN sowie *:localhost eingetragen.

Ich habe es auch schon ohne die Wildcards versucht und die FQDN direkt eingetragen. rsop zeigt mir die Einträge an und unter gpresult sieht es auch gut aus das die Richtlinie gezogen wird.

Hat jemand eine Idee was ich noch falsch gemacht haben könnte?

Edit: Es soll noch ein Linux Webserver zu Testzwecken erstellt werden. Gibt es eine Möglichkeit das ich per API oder ähnliches ein Zertifikat bei der Zertifizierungsstelle anfrage und dies auch automatisch verlängern kann ohne immer Hand anlegen zu müssen?

Gruss und Danke

Koda

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 515697

Url: https://administrator.de/forum/windows-server-zertifizierungsstelle-webregistrierung-immer-kennwortabfrage-515697.html

Ausgedruckt am: 17.07.2025 um 09:07 Uhr

2 Kommentare

Neuester Kommentar

Zitat von @KodaCH:

Ich beschäftige mich beim Windows Server 2019 mit der Zertifizierungsstelle. Nach mehreren Tutorials habe ich auch mal die Webregistrierung installiert da es in den meisten Tutorials ebenfalls erwähnt wird. Den genauen Vorteil bin ich aber noch am anschauen ;)

Braucht man dafür eigentlich nicht. Zertifikate kann man auch direkt über die Zertifikate-MMC per PS usw. anfordern, die Certsrv-Website hat schon einige Jahre auf dem Buckel braucht man aber im Normalfall nicht mehr.Ich beschäftige mich beim Windows Server 2019 mit der Zertifizierungsstelle. Nach mehreren Tutorials habe ich auch mal die Webregistrierung installiert da es in den meisten Tutorials ebenfalls erwähnt wird. Den genauen Vorteil bin ich aber noch am anschauen ;)

Nach der Installation und Aktivierung von https, erhalte ich immer eine Kennwort abfrage wenn ich https://FQDN/certsrv aufrufe. Selbst wenn ich https://localhost/certsrv aufrufen.

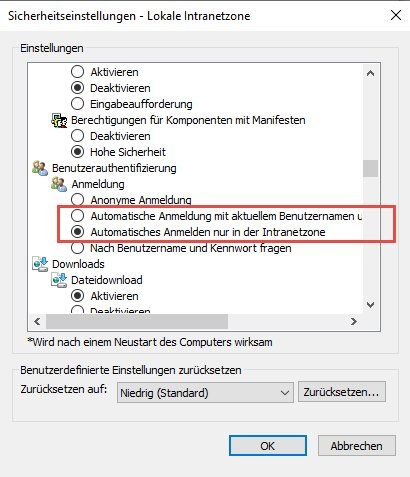

Da ist erst mal der Normalzustand, da die Seite wie du selbst schon herausgefunden hast erst mal nicht in einer Zone liegt in der eine der folgenden Internet-Explorer Einstellungen gilt:

Per Default ist das also in der Intranetzone der Fall.

Also habe ich diese per GPO (als Computer aber auch User Richtlinie versucht)

Richtlinien --> Administrative Vorlagen --> Windows Komponenten --> Internet-Explorer > Internetsystemsteuerung --> Sicherheitsseite.

Unter "Liste der Site zu Zonenzuweisung" habe ich dann

*:*.FQDN sowie *:localhost eingetragen.

Ich habe es auch schon ohne die Wildcards versucht und die FQDN direkt eingetragen. rsop zeigt mir die Einträge an und unter gpresult sieht es auch gut aus das die Richtlinie gezogen wird.

Gut, aber wie hast du die Seiten dort eingetragen?Richtlinien --> Administrative Vorlagen --> Windows Komponenten --> Internet-Explorer > Internetsystemsteuerung --> Sicherheitsseite.

Unter "Liste der Site zu Zonenzuweisung" habe ich dann

*:*.FQDN sowie *:localhost eingetragen.

Ich habe es auch schon ohne die Wildcards versucht und die FQDN direkt eingetragen. rsop zeigt mir die Einträge an und unter gpresult sieht es auch gut aus das die Richtlinie gezogen wird.

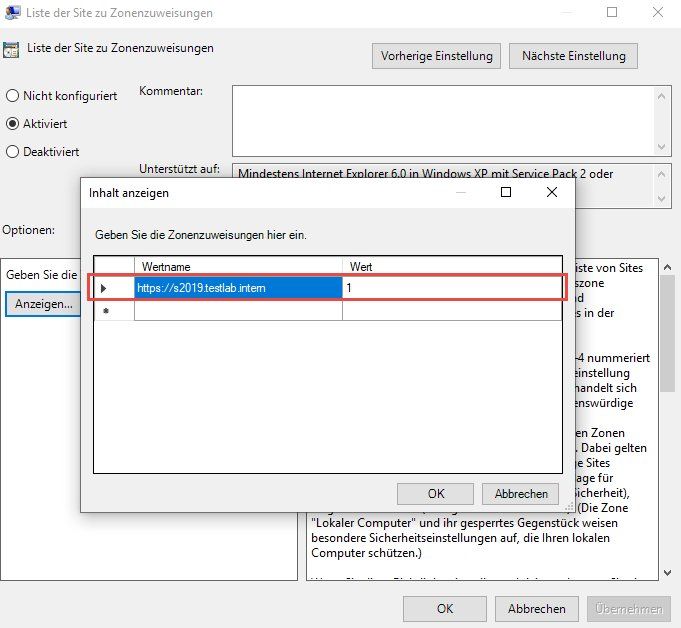

Richtig wäre es z.B. so:

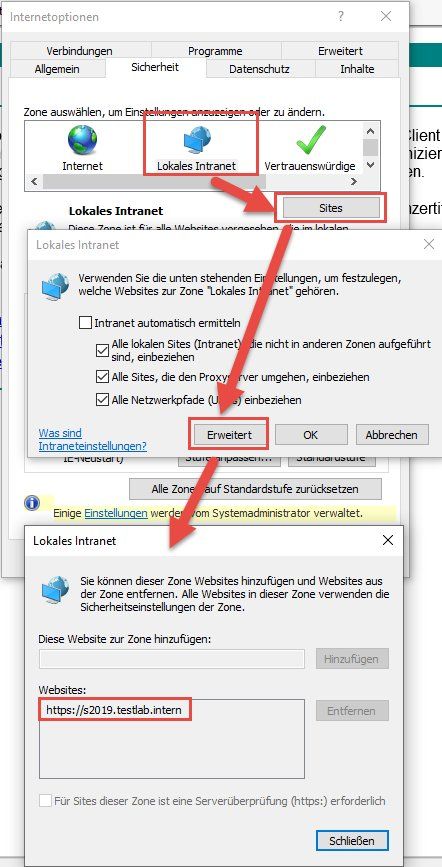

Nach einem GPUpdate am Client muss diese auch an der entsprechenden Stelle im IE erscheinen:

Wenn das geschehen ist ist ab sofort auch ein automatischer Login in der Subpage certsrv über

computername.domain.tld/certsrvmöglich, sofern das HTTPS-Zertifikat den FQDN als Common Name oder SAN enthält.

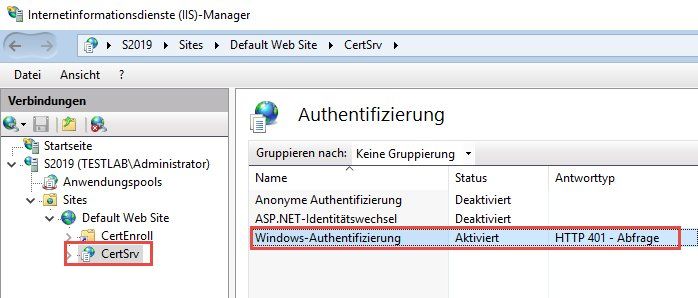

Der Hintergrund für das Anmeldefenster ist der das die certsrv Seite als Authentifizierungsmethode im IIS nur Windows-Authentifzierung aktiviert hat.

Da der Browser eine automatische Anmeldung per Windows Auth mit den aktuellen Credentials an erst mal fremden Seiten durch seine Sicherheitsstufen verhindert, ist das Hinzufügen der Site zur Intranetzone nötig.

Das zum Hintergrund.

Hat jemand eine Idee was ich noch falsch gemacht haben könnte?

Ich schätze entweder wurden die Daten der GPO falsch eingegeben, das Zertifikat passt nicht mit dem Common Name oder SAN zusammen.Hier funktioniert das geschilderte so im ganz frischen Testlab einwandfrei!

Edit: Es soll noch ein Linux Webserver zu Testzwecken erstellt werden. Gibt es eine Möglichkeit das ich per API oder ähnliches ein Zertifikat bei der Zertifizierungsstelle anfrage und dies auch automatisch verlängern kann ohne immer Hand anlegen zu müssen?

Gibt es einige, z.B. auf der Kommandozeile certutil oder die Powershell mit Get-Certificate.